【免责声明】

本博客中介绍的网络安全测试工具仅供学习和研究使用。使用这些工具时,请务必遵守当地的法律法规。任何人不得将本博客中提到的工具用于非法目的,如未经授权的渗透测试、数据窃取或破坏他人网络。读者在使用这些工具时应承担全部责任,与本博客作者无关。作者不对任何由于滥用工具或违反法律所导致的后果负责。

5. Repeater

5.1 介绍

5.2 Repeater的使用

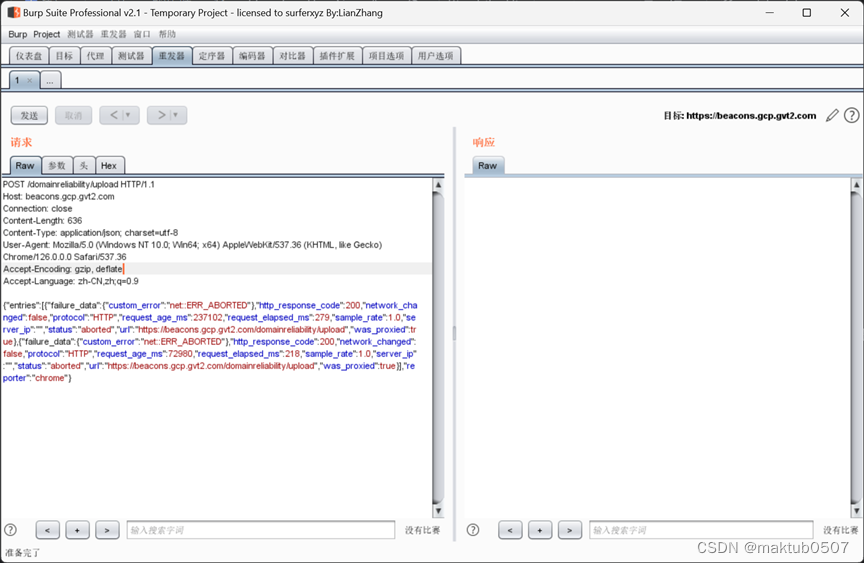

在渗透测试过程中,我们经常使用Repeater来进行请求与响应的消息验证分析,比如修改请求参数,验证输入的漏洞;修改请求参数,验证逻辑越权;从拦截历史记录中,捕获特征性的请求消息进行请求重放。

- 请求编码的数字上双击之后,可以修改请求的名字

- 服务器的请求域可以在target,目标处(右上角)进行修改

- 通过修改左边请求消息的参数来比对分析每次应答消息之间的差异,能更好的帮助我们分析系统可能存在的漏洞

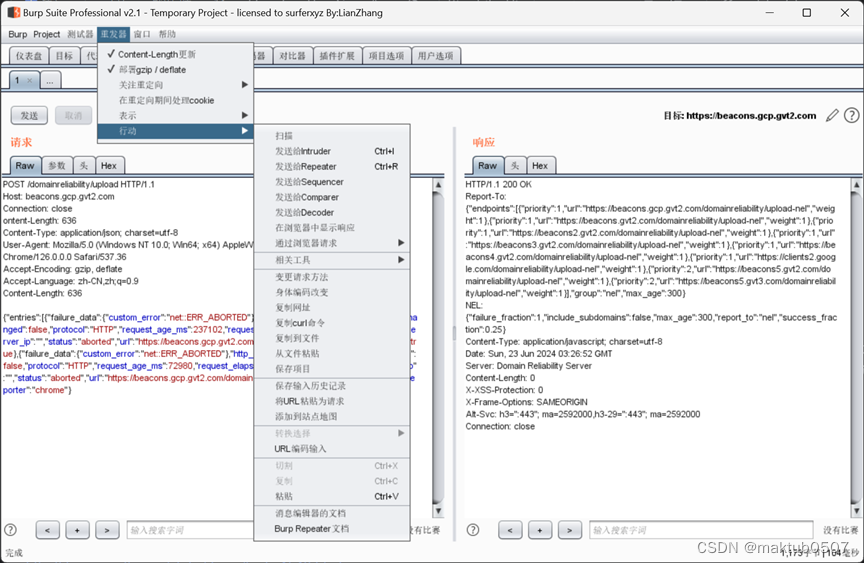

- 使用Burp Repeater时,通常会结合Burp的其他工具一起使用,比如Proxy的历史记录,Scanner的扫描记录、Target的站点地图等,通过其他工具上的右击菜单,执行【Send to Repeater】,跳转到Repeater选项卡中,然后才是对请求消息的修改以及请求重放、数据分析与漏洞验证

5.3 可选项设置(Options)

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?