目录

不安全的URL跳转

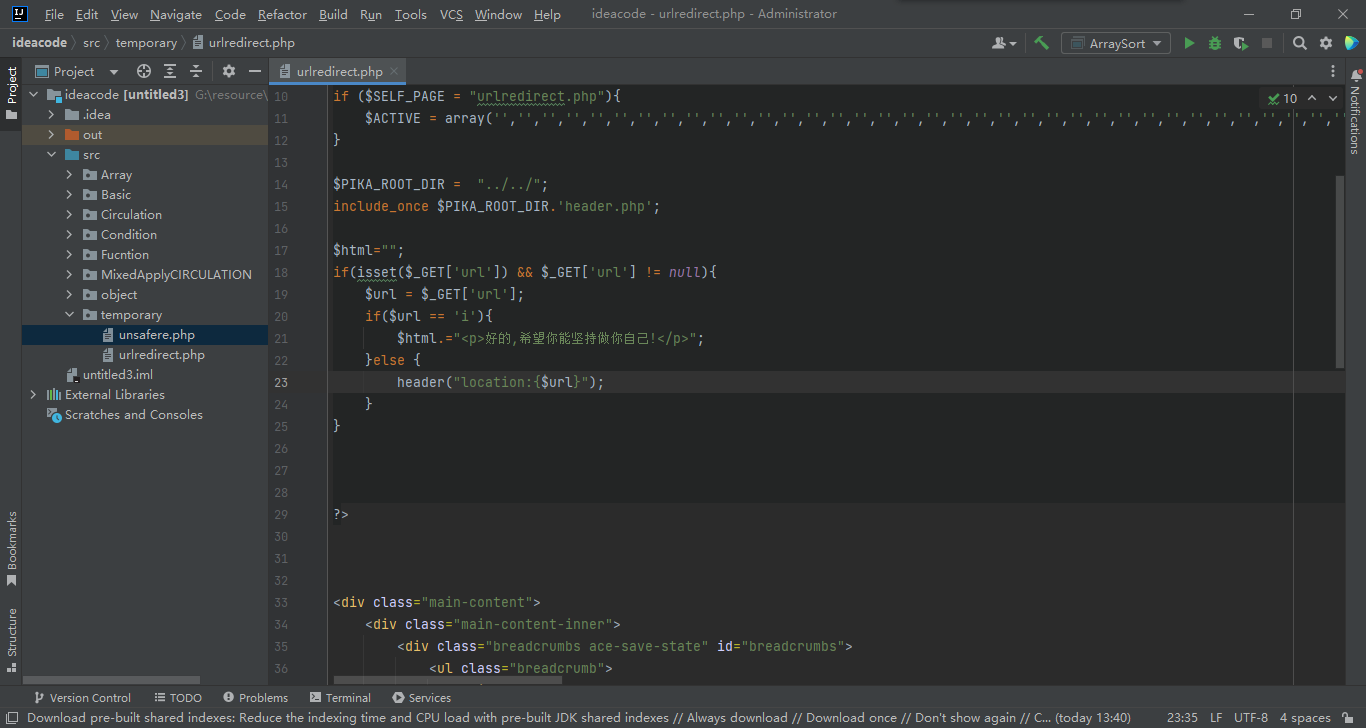

这关直接看源码,url参数没有被过滤转义或者说没有提醒用户风险和阻止用户跳转,最直接的危害是钓鱼网站

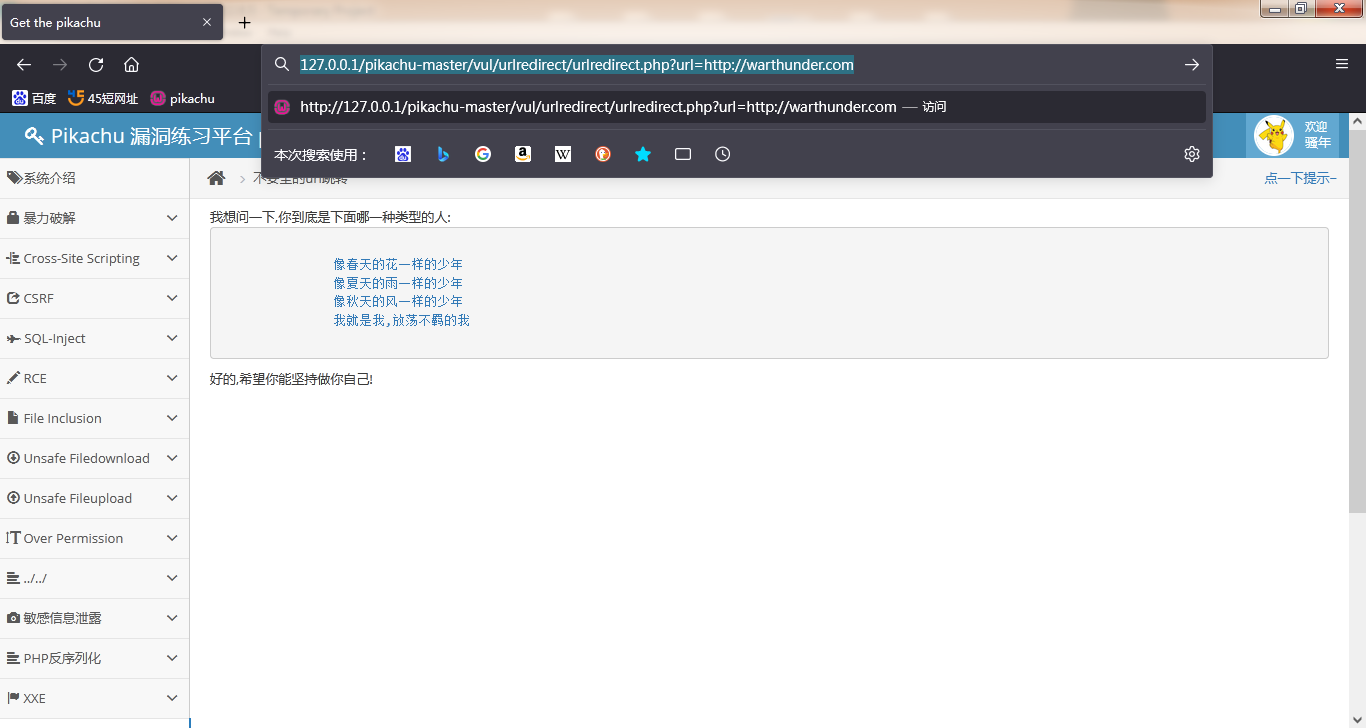

查看页面代码,每段话都带链接

直接点第四个,把上面的i换成指定链接(这里假装安东星是有害网站)

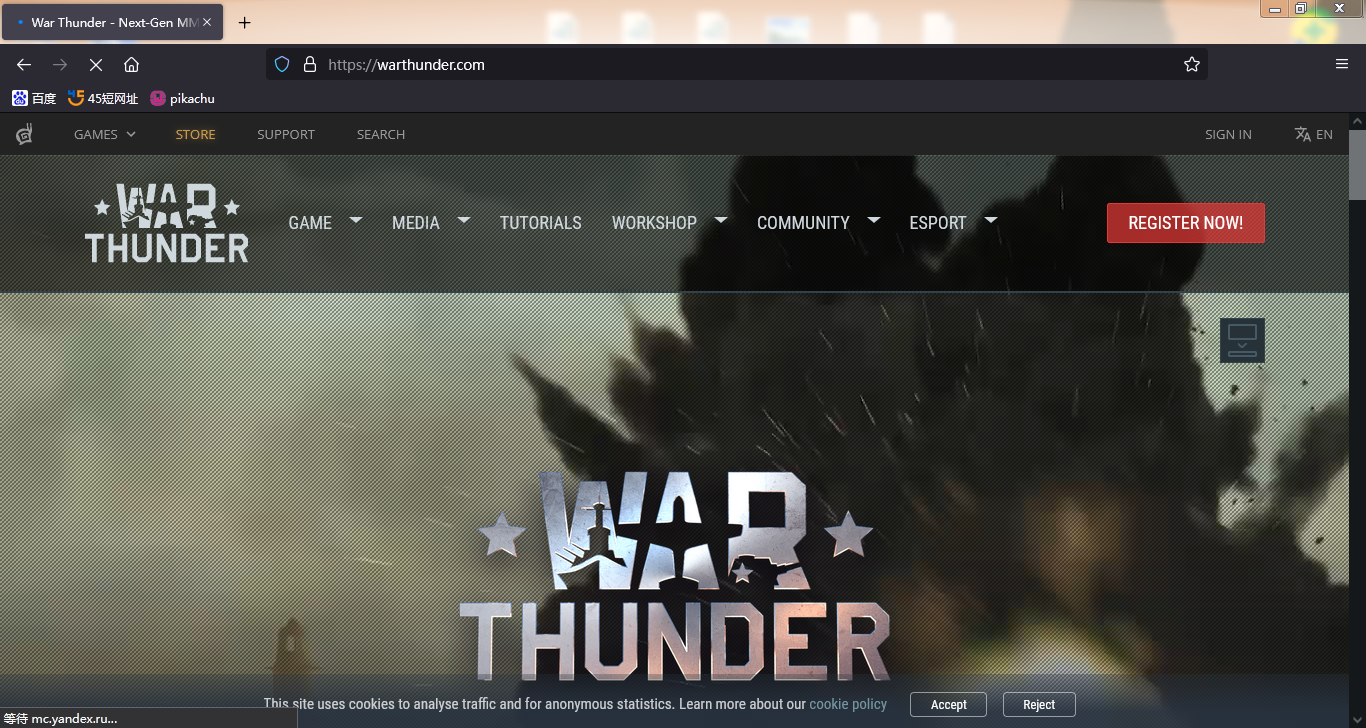

跳转成功

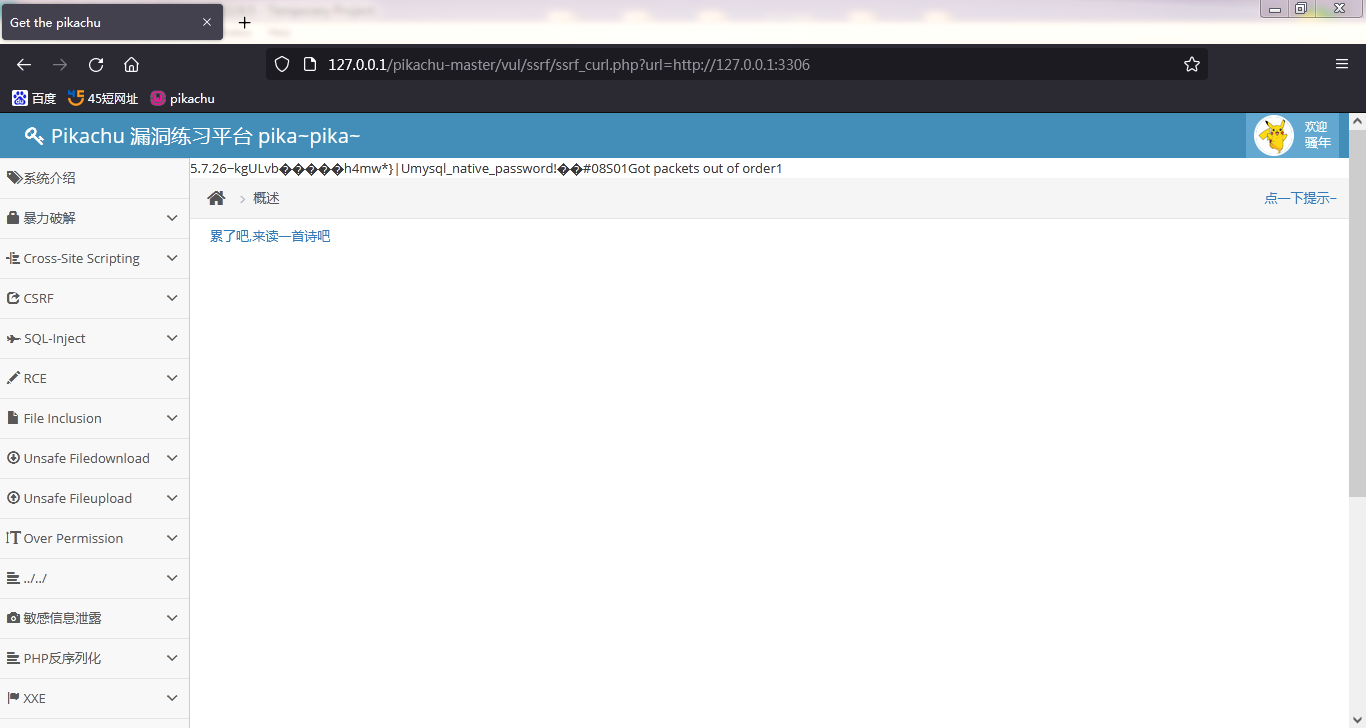

SSRF(curl)

把url后换成http://127.0.0.1:3306

访问上次的1.txt文件

SSRF(file_get_content)

使用base64编码来访问当前页面源码,在无法看到页面的情况下,直接得知页面源码,可以为分析页面漏洞提供进一步帮助,下面这三行复制了找个base64编码转换工具就能得到源码

885

885

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?