一、概述

1、XXE

XXE -"xml external entity injection"即"xml外部实体注入漏洞"。

是"攻击者通过向服务器注入指定的xml实体内容,从而让服务器按照指定的配置进行执行,导致问题"

服务端接收和解析了来自用户端的xml数据,但没有做严格的安全控制,从而导致xml外部实体注入。

2、URL重定向

不安全的url跳转问题可能发生在一切执行了url地址跳转的地方。

如果后端采用了前端传进来的(可能是用户传参,或者之前预埋在前端页面的url地址)参数作为了跳转的目的地,而又没有做判断的话,就可能发生"跳错对象"的问题。

url跳转比较直接的危害是:

-->钓鱼,既攻击者使用漏洞方的域名(比如一个比较出名的公司域名往往会让用户放心的点击)做掩盖,而最终跳转的确实钓鱼网站。

3、SSRF

SSRF(Server-Side Request Forgery:服务器端请求伪造)

其形成的原因大都是由于服务端提供了从其他服务器应用获取数据的功能,但又没有对目标地址做严格过滤与限制 ,导致攻击者可以传入任意的地址来让后端服务器对其发起请求,并返回对该目标地址请求的数据

数据流: 攻击者----->服务器---->目标地址

根据后台使用的函数的不同,对应的影响和利用方法又有不一样

PHP中下面函数的使用不当会导致SSRF: file_get_contents() fsockopen() curl_exec()

二、练习过程记录

1、XXE

直接输入以下xml数据

<?xml version = "1.0"?> <!DOCTYPE note [ <!ENTITY hacker "xxe"> ]> <name>&hacker;</name>

2、URL重定向

把4个链接都点击一遍,发现第4个链接的网址上出现“url=i”

我把“i”换成“https://blog.csdn.net/ptxybird”

https://blog.csdn.net/ptxybird

就跳到了我的csdn个人主页

3、SSRF

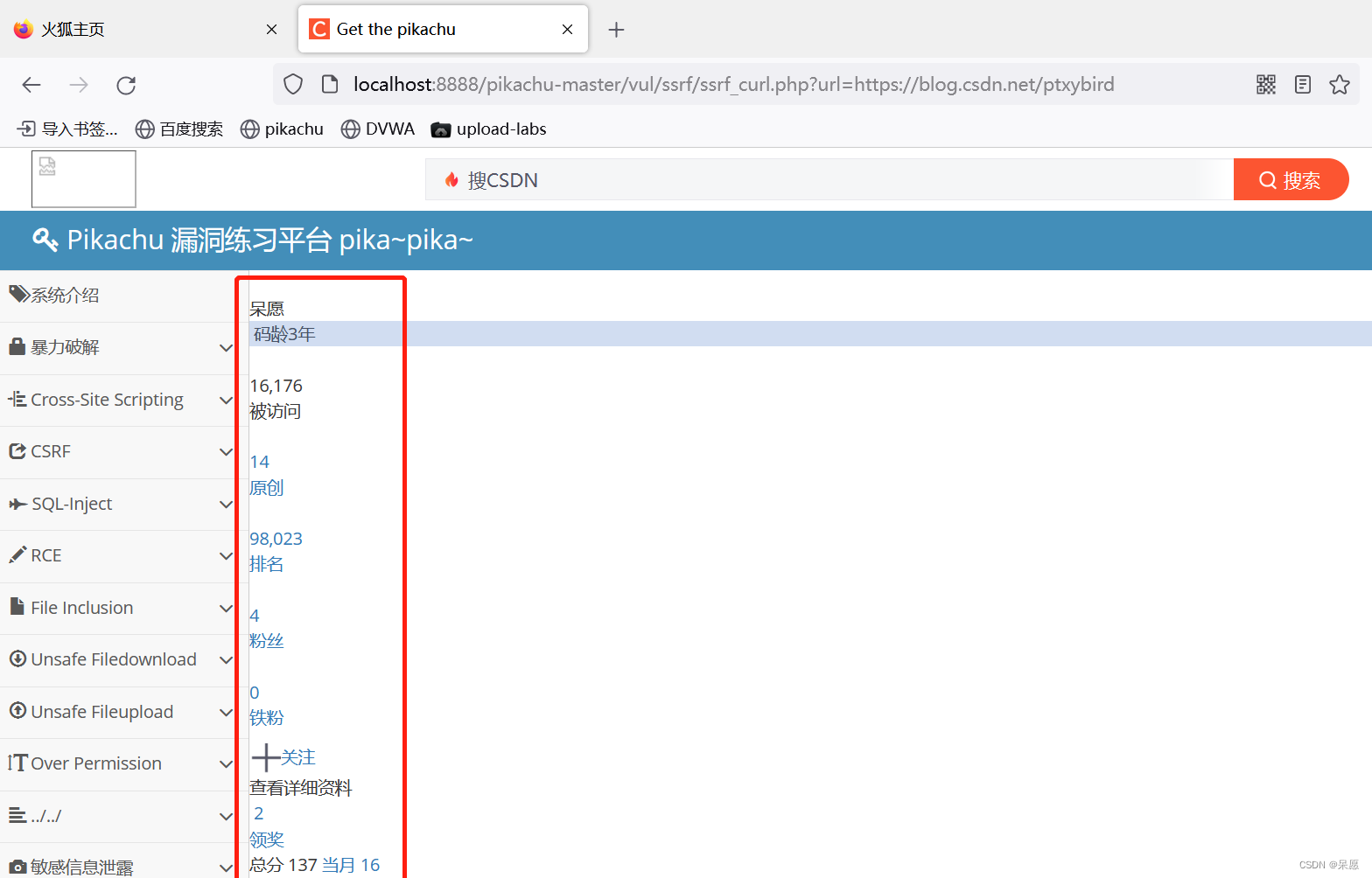

(1)curl

点击链接,发现url

修改url的内容为https://blog.csdn.net/ptxybird

然后就出现了这种界面

换成百度,出现以下页面

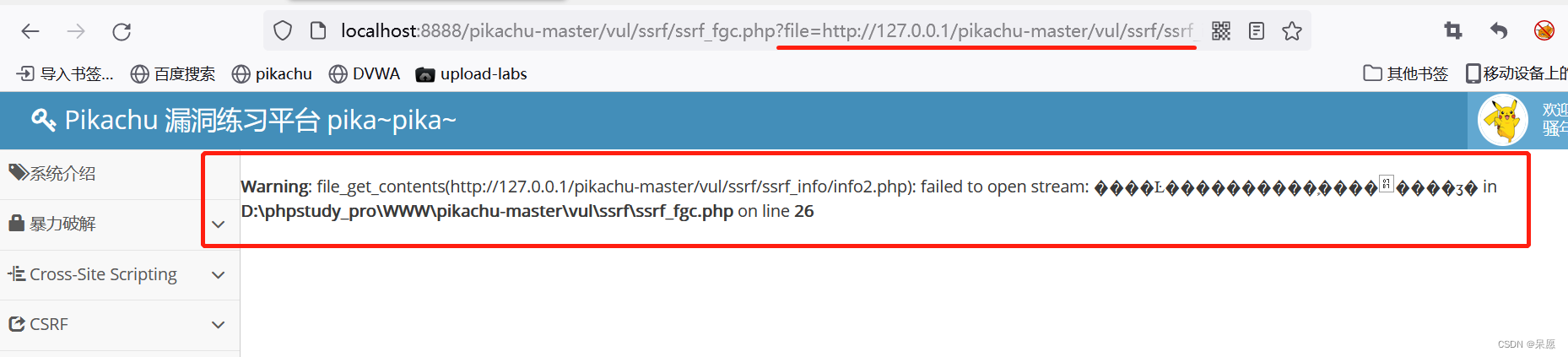

(2)file_get_contents

(2)file_get_contents

点击链接,出现的是告警,地址上出现file

把file的内容换成百度的地址,出现以下页面

901

901

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?