目录

01 子网内互访免认证

一、功能原理

1、 极简 X 方案里,有些业务子网的终端如果没有访问外网的需求则可以不认证,但是需要认证前同 IP 网段内可以进行互访即可。(比如机房终端,需要进行认证,但是认证前,教师中控可能需要访问学生的终端)

2、 认证前,仅限业务子网内可以相互访问

3、 基于 netconf 下发 CLI 给设备,自动配置安全通道放通策略,定义源 IP 为本业务子网,目的 IP 也为本业务子网的 permit 语句,同时默认 arp 都放通

二、注意事项

1、 控制器 最多只能配置 50(ED/DC卡),25(DB卡) 个业务子网网内 互访

2、 网内互访与免认证子网功能互斥,同一业务子网只能选择一种配置

3、 开启准入管控的业务子网,需要按需开启网内互访或者免认证子网功能,否则当接口启用认证功能后将无法访问网络

三、配置举例

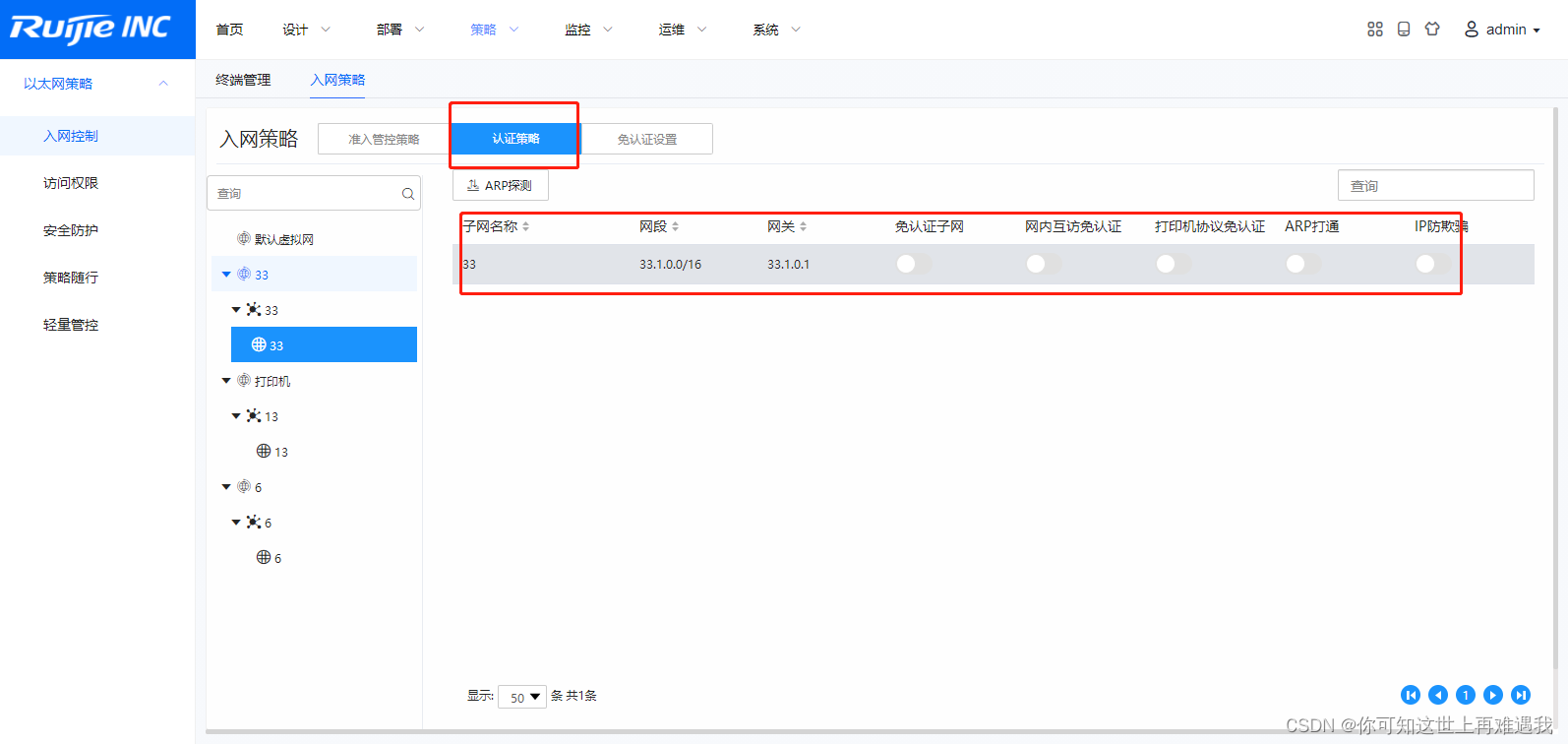

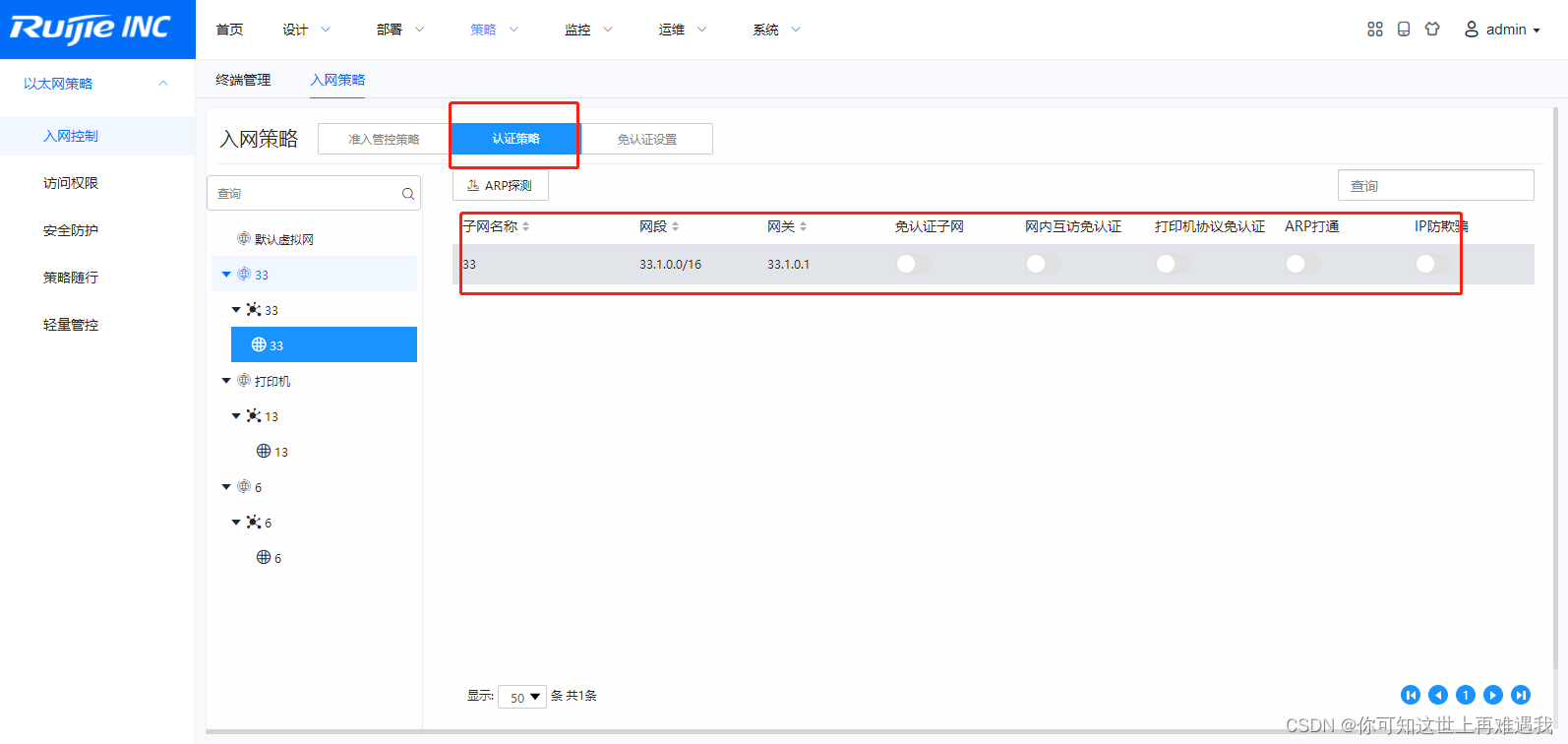

1、INC 配置网内互访

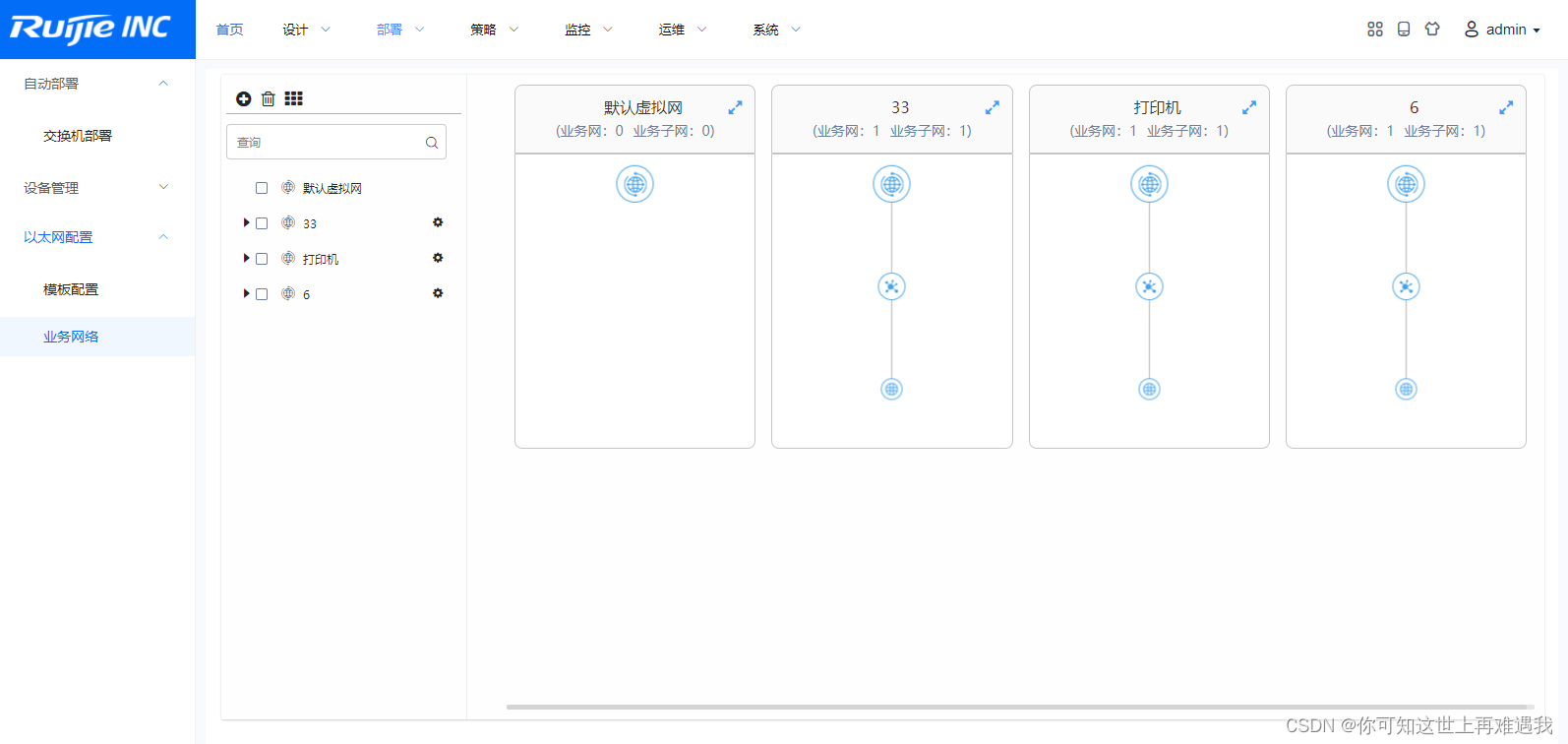

业务子网界面

2、设备端netconf产生CLI命令

基于安全通道IP策略ACL语句,并全局应用

expert access-list extended RG-ONC-FREE //由SDN控制器下发的专家级扩展ACL

8001 permit arp any any

8197 permit ip 11.11.11.0 0.255.255.255 any 11.11.11.0 0.255.255.255 any //11.11.11.0/24这个业务网段,认证前终端可以进行互访

!

security global access-group RG-ONC-FREE //全局安全通道,关联控制器下发的专家级扩展ACL全局生效,

注意: 如果之前交换机已经有配置全局的安全通道,需要先将之前的安全通道去掉(去掉全局调用的命令security global access-group即可),但这样会导致免认证的用户断网,所以执行该操作建议的步骤如下:

1、将之前免认证的用户用其他方式免认证,例如直通vlan,或者在业务低峰期进行割接的操作;

2、删除security global access-group命令;

3、控制器配置安全通道相关的策略;

4、将之前的ACL中的ACE添加至RG-ONC-FREE中,编号范围1-8000;

5、去掉直通vlan,确认业务是否都正常;

02 免认证子网(基于源IP)

一、功能原理

1、 针对部分特殊业务子网,可以允许其免认证访问网络

2、 认证前,该业务子网的源 IP 地址段可以访问任意目标网络

3、 基于 netconf 下发 CLI 给设备,自动配置安全通道放通策略,定义源 IP 为本业务子网,目的 IP 为 any 的 permit 语句,同时默认 arp 都放通

二、注意事项

1、 控制器最多只能 配置 2 00(ED/DC卡),100(DB卡) 个免认证业务子网

2、 网内互访与免认证子网功能互斥,同一业务子网只能选择一种配置

3、 开启准入管控的业务子网,需要按需开启网内互访或者免认证子网功能,否则当接口启用认证功能后将无法访问网络

三、配置举例

1、INC 配置免认证子网

业务子网界面

2、设备端netconf产生CLI命令

基于安全通道IP策略ACL语句,并全局应用

expert access-list extended RG-ONC-FREE //由SDN控制器下发的专家级扩展ACL

8001 permit arp any any

8198 permit ip 11.11.11.0 0.255.255.255 any any any //11.11.11.0/24这个业务网段,认证前终端可以访问任意目的网络

!

security global access-group RG-ONC-FREE //全局安全通道,关联控制器下发的专家级扩展ACL全局生效,

注意: 如果之前交换机已经有配置全局的安全通道,需要先将之前的安全通道去掉(去掉全局调用的命令security global access-group即可),但这样会导致免认证的用户断网,所以执行该操作建议的步骤如下:

1、将之前免认证的用户用其他方式免认证,例如直通vlan,或者在业务低峰期进行割接的操作;

2、删除security global access-group命令;

3、控制器配置安全通道相关的策略;

4、将之前的ACL中的ACE添加至RG-ONC-FREE中,编号范围1-8000;

5、去掉直通vlan,确认业务是否都正常;

03 免认证终端(基于MAC)

一、功能原理

1、 某些特殊终端需要任意接入网络后都能无需认证就访问网络,可以将特殊终端的 MAC 地址收集上来,在 SDN 控制器上进行免认证终端放行处理 。

2、 认证前,该具体终端的源 MAC 地址可以访问任意目标网络

3、 基于 netconf 下发 CLI 给设备,自动配置安全通道放通策略,定义源 MAC 为本终端,目的类型为 any 的 permit 语句,同时默认 arp 都放通

二、注意事项

1、 控制器最多只能 配置 50(ED/DC卡),25(DB卡)个免认证终端

三、配置举例

1、INC 配置免认证终端

免认证设置界面

2、设备端netconf产生CLI命令

基于安全通道MAC策略ACL语句,并全局应用

expert access-list extended RG-ONC-FREE //由SDN控制器下发的专家级扩展ACL

8001 permit arp any any

8103 permit etype-any host aaaa.aaaa.aaaa any // aaaa.aaaa.aaaa这个终端,认证前可以访问任意目的网络

!

security global access-group RG-ONC-FREE //全局安全通道,关联控制器下发的专家级扩展ACL全局生效

注意: 如果之前交换机已经有配置全局的安全通道,需要先将之前的安全通道去掉(去掉全局调用的命令security global access-group即可),但这样会导致免认证的用户断网,所以执行该操作建议的步骤如下:

1、将之前免认证的用户用其他方式免认证,例如直通vlan,或者在业务低峰期进行割接的操作;

2、删除security global access-group命令;

3、控制器配置安全通道相关的策略;

4、将之前的ACL中的ACE添加至RG-ONC-FREE中,编号范围1-8000;

5、去掉直通vlan,确认业务是否都正常;

04 免认证资源(基于目的IP)

一、功能原理

1、 极简 X 方案里,某些特殊校内服务器资源等网站,需要用户不认证通过也可以访问,可以将这些服务器资源的 IP 地址收集上来,在 SDN 控制器上进行免认证放行处理

2、 认证前,任意终端都可以访问目的地址为免认证资源列表里面的服务( IP/TCP/UDP )

3、 管理员需要在 INC 上面先定义具体的单个 IP 的资源列表(也可以具体到 TCP/UDP 协议),然后将具备相同功能或者访问权限的资源组合成资源组,最终在免认证访问资源中进行资源组的引用

4、 基于 netconf 下发 CLI 给设备,自动配置安全通道放通策略,定义源 IP 为 any ,目的 IP 为免认证资源组里的定义资源的 permit 语句,根据配置情况,也可能是 TCP/UDP 协议,同时默认 arp 都放通

二、注意事项

1、 控制器最多只能 配置 100(ED/DC卡),25(DB卡) 个免认证访问资源

三、配置举例

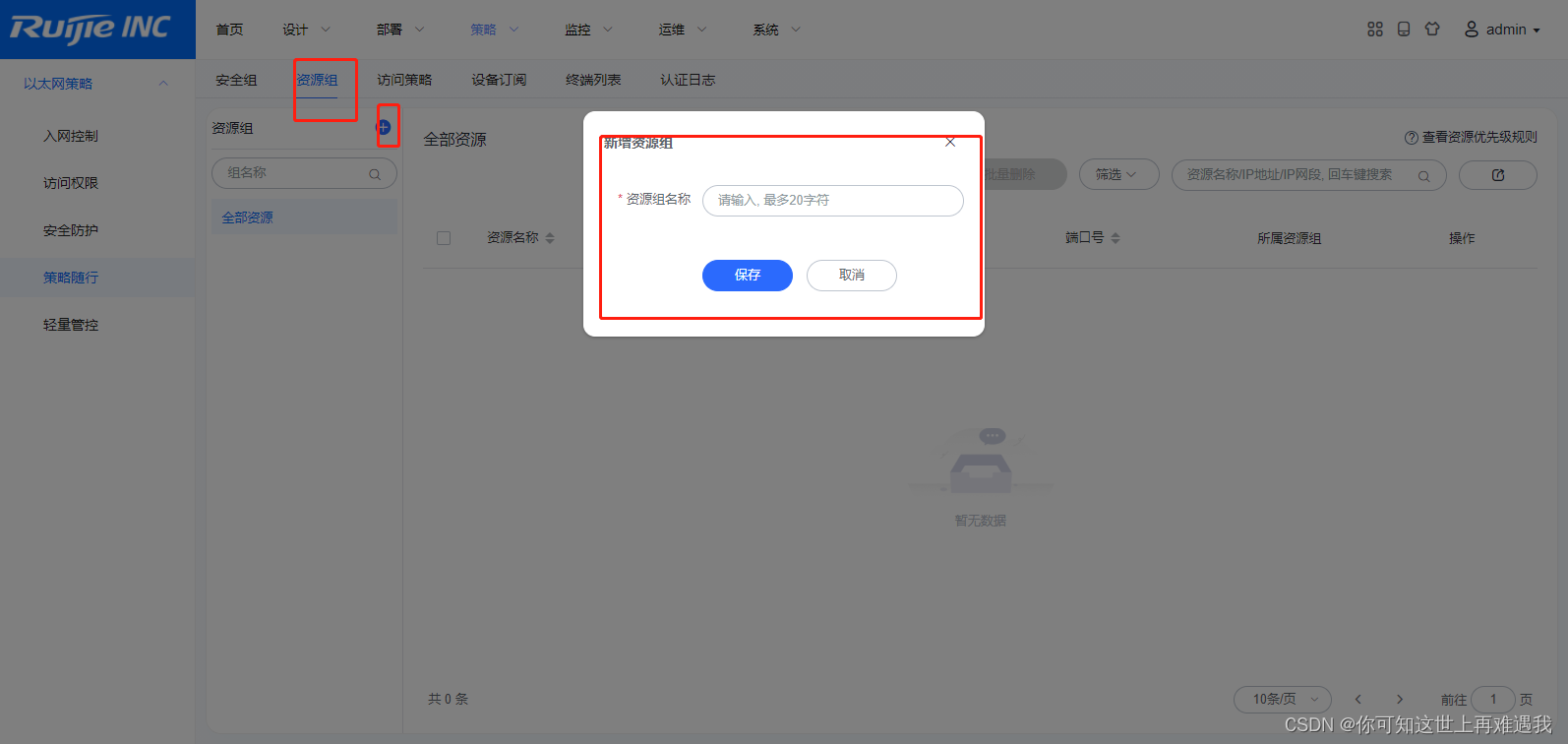

1、INC 配置免认证访问资源

资源访问策略--》资源管理--》资源

配置资源组--》免认证访问资源并调用

2、设备端netconf产生CLI命令

基于安全通道IP/TCP/UDP策略ACL语句,并全局应用

expert access-list extended RG-ONC-FREE //由SDN控制器下发的专家级扩展ACL

8001 permit arp any any

8104 permit ip any any host 192.168.1.1 any // 放行任意源IP访问192.168.1.1这个IP的服务资源

!

security global access-group RG-ONC-FREE //全局安全通道,关联控制器下发的专家级扩展ACL全局生效

注意: 如果之前交换机已经有配置全局的安全通道,需要先将之前的安全通道去掉(去掉全局调用的命令security global access-group即可),但这样会导致免认证的用户断网,所以执行该操作建议的步骤如下:

1、将之前免认证的用户用其他方式免认证,例如直通vlan,或者在业务低峰期进行割接的操作;

2、删除security global access-group命令;

3、控制器配置安全通道相关的策略;

4、将之前的ACL中的ACE添加至RG-ONC-FREE中,编号范围1-8000;

5、去掉直通vlan,确认业务是否都正常;

05 打印机检索放行

一、打印机协议

| 常见厂商打印机使用的扫描检索协议(HP,canon,pantunm,三星,施乐) | |||||

| 协议名称 | 二层类型 | 三层类型 | 四层类型 | SPORT | DPORT |

| MDSN(多播DNS) | 二层组播 | IP(224.0.0.251) | UDP | 5353 | 5353 |

| SLP(服务定位协议) | 二层组播 | IP(255.255.255.255) | UDP | 427 | any |

| SNMP | 二层广播 | IP(255.255.255.255) | UDP | 161 | any |

| http | 二层广播 | IP | TCP | 80 | any |

| netbios | |||||

PS:这些报文的protocol+sport+dport加上认证前临时地址池sip网段组合成一个策略通过安全通道的ace下发到网关设备上用于支持认证前打印机可以被局域网内的其他终端搜索到

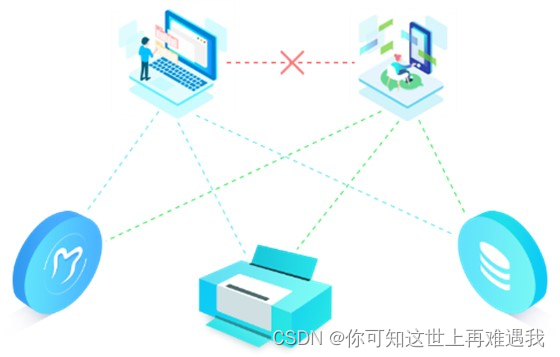

二、功能原理

1、 极简 X 方案里,如果打印机等哑终端没有显示屏可以设置静态 IP 地址,那么任意网络接入点接入网络后,打印机会获取到临时 IP 地址。而临时 IP 地址如果不进行认证是无法访问网络的也就无法被其它的普通 PC 扫描到。为了能够让临时 IP 的打印机被其它的 PC 扫描到,可以放行打印机检索的相关协议报文。

2、 基于 netconf 下发 CLI 给设备,自动配置安全通道放通策略,定义源 IP 为临时地址段的 MDNS,SLP,SNMP,HTTP 四种回应报文的 permit 语句,同时默认 arp 都放通

三、注意事项

1、 只有 认证前临时 IP 的业务子网才能开启打印机检索放行功能

2、 打印机检索放行使用效果有限制,比如 win 7 和 win 10 可能无法跨 IP 网段检索

3、 为了防止非法人员知道这样的协议免认证的漏洞,可能会被利于出现协议代理的逃费上网,需要在配置安全策略功能禁止这些协议报文访问外网

四、配置举例

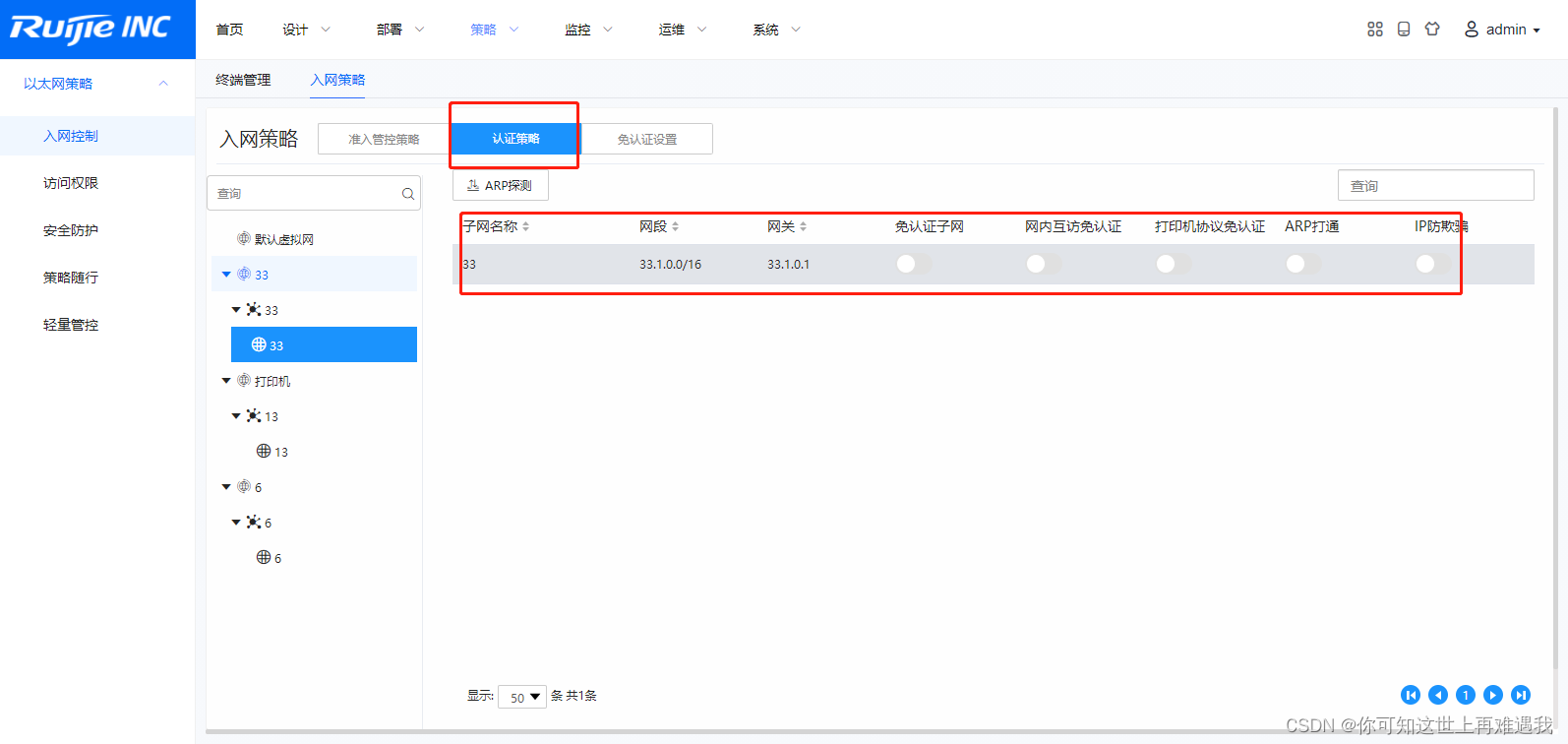

1、INC 配置打印机检索放行

策略--》入网策略--》认证策略子--》打印机检索放行

2、设备端netconf产生CLI命令

基于安全通道ITCP/UDP策略ACL语句,并全局应用

expert access-list extended RG-ONC-FREE //由SDN控制器下发的专家级扩展ACL

8001 permit arp any any

8105 permit udp 41.1.0.0 0.0.255.255 any eq 5353 any any eq 5353 //放行临时地址段的MDNS协议

8106 permit udp 41.1.0.0 0.0.255.255 any eq 427 any any //放行临时地址段的SLP协议

8107 permit udp 41.1.0.0 0.0.255.255 any eq snmp any any //放行临时地址段的snmp协议

8108 permit tcp 41.1.0.0 0.0.255.255 any eq www any any //放行临时地址段的http协议

security global access-group RG-ONC-FREE //全局安全通道,关联控制器下发的专家级扩展ACL全局生效

注意: 如果之前交换机已经有配置全局的安全通道,需要先将之前的安全通道去掉(去掉全局调用的命令security global access-group即可),但这样会导致免认证的用户断网,所以执行该操作建议的步骤如下:

1、将之前免认证的用户用其他方式免认证,例如直通vlan,或者在业务低峰期进行割接的操作;

2、删除security global access-group命令;

3、控制器配置安全通道相关的策略;

4、将之前的ACL中的ACE添加至RG-ONC-FREE中,编号范围1-8000;

5、去掉直通vlan,确认业务是否都正常;

06 免认证vlan

一、功能原理

1、 极简 X 方案里的免认证 vlan 的功能作用与传统极简完全一样,建议仅针对特殊规划终端业务,有线交换机网管,无线 AP 网管等少量业务启用免认证 vlan 进行认证放行

2、 配置为免认证 vlan 里的所有报文都默认放通,包括二层类型报文,同时对应的 supervlan 的 arp 打通等广播洪泛类报文也会往免认证 vlan 里复制发送,使用需要做好 trunk 的严格裁剪

3、 普通的业务网放行需要在 SDN 控制器配置成免认证子网 放行

二、注意事项

1、免认证vlan配置容量仅50(ED/DC卡),25(DB卡)个,普通的业务网放行需要在SDN控制器配置成免认证子网放行。请严格控制免认证vlan数量,超出限制的数量会加大cpu的负担,可能会有断网风险。【风险】该配置操作会对现网业务造成影响,请评估风险影响且征得客户同意后再操作。若您不清楚造成的影响,请不要操作,请联系4008111000进行评估后再决定是否操作。

2、INC-PRO上可以配置免认证vlan,通过netconf下发设备,也可以在设备端CLI命令配置。建议环境中只选择一种方式。

3、通过控制器配置后如果需要删除免认证vlan则需要控制器上删除,不要通过设备删除,否则配置一致性对账时间到控制器会重新下发这个免认证vlan。

4、设备配置和控制器配置不要混用,如果控制器配置就用控制器删除,设备配置就用设备删除。

5、必须要开启策略随行,配置的免认证vlan才会下发到交换机,否则不会INC-PRO不会下发配置。

三、配置举例

1、INC 配置免认证VLAN

策略--》入网策略--》免认证设置--》免认证VLAN

2、设备端netconf产生CLI命令

direct-vlan 111,129,139,199-206,208-210,302,601,806,901,1000-1006,1101,1857,1859-1860,1994,2001-2009,2562,2994,2997-3000

07 兼容传统极简的免认证配置

一、web-authdirect-host功能

1、极简X方案,继承传统极简的基于源IP地址段的免认证方式功能

2、当前仅能在设备端CLI配置,INC上面无法配置,它与免认证子网的效果是一样的

3、源IP地址的免认证配置数量也是有限制的,与设备可配置的安全通道条目共用(默认100),版本指标可能存变化,具体需要请查阅方案版本SPEC

4、配置举例:web-auth direct-host 10.13.1.100 arp //源IP为10.13.1.100访问any都免认证

二、httpredirectdirect-site功能

1、极简X方案,继承传统极简的基于目的IP地址段的免认证方式功能

2、当前仅能在设备端CLI配置,INC上面无法配置,它与免认证访问资源的效果是一样的

3、目的IP地址的免认证配置数量也是有限制的,默认50,版本指标可能存变化,具体需要请查阅方案版本SPEC

4、配置举例:httpredirectdirect-site172.18.157.132//any访问目的IP172.18.157.132免认证

三、安全通道

1、极简X方案,继承传统极简的全局安全通道的免认证方式功能

2、由于控制器INC的所有免认证方式的配置效果最终都是下发为设备端上的专家级ACLRG-ONC-FREE,所以CLI配置的安全通道的名称也必须是RG-ONC-FREE,与INC共用,因为一台设备全局仅支持配置一个安全通道

3、手工在CLI上面配置安全通道的专家ACL RG-ONC-FREE时,只能新增规则语句,并且需要注意条目的序号,以及规则,必须不能与INC上面的设置相冲突,也不能修改,删除INC上面下发的语句,当出现两边不一致的情况时,以INC下发的为准,设备端会被覆盖

4、安全通道条目配置数量也是有限制的,默认100,版本指标可能存变化,具体需要请查阅方案版本SPEC

5、配置举例:

expert access-list extended RG-ONC-FREE //由SDN控制器下发的专家级扩展ACL

500 permit tcp host 10.88.1.1 any host 172.18.158.99 any eq www //放行主机10.88.1.1访问主机172.18.158.99的http流量

8001 permit arp any any

security global access-group RG-ONC-FREE

注意:如果之前交换机已经有配置全局的安全通道,需要先将之前的安全通道去掉(去掉全局调用的命令securityglobalaccess-group即可),但这样会导致免认证的用户断网,所以执行该操作建议的步骤如下:【风险】以下配置操作属于实施阶段的操作,若在运维阶段要进行相关配置操作,请评估风险影响且征得客户同意后再操作。若您不清楚造成的影响,请不要操作,请联系4008111000进行评估后再决定是否操作。

1、将之前免认证的用户用其他方式免认证,例如直通vlan,或者在业务低峰期进行割接的操作;

2、删除securityglobalaccess-group命令;

3、控制器配置安全通道相关的策略;

4、将之前的ACL中的ACE添加至RG-ONC-FREE中,编号范围1-8000;

5、去掉直通vlan,确认业务是否都正常;

6182

6182

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?