下载相关附件,得到一个zip文件

解压zip文件

发现有一个eml文件

使用记事本打开看看

1.请分析获取黑客发送钓鱼邮件时使用的IP,flag格式: flag{11.22.33.44}

对邮件头中的几个关键字段的逐步解析:

:::info

Received:from mail.ffcs.cn (unknown[61.154.14.126])

by rmmx-cloud_rmmx_9_04-12063 (RichMail) with SMTP id 2f1f61512e47e91-1c7b5;

Mon, 27 Sep 2021 10:36:55 +0800 (CST)

这条记录表示邮件从IP地址61.154.14.126的服务器mail.ffcs.cn传输到rmmx-cloud_rmmx_9_04-12063服务器。时间为2021年9月27日10:36:55(CST)

:::

:::info

Received: (qmail 191289 invoked by uid 0); 27 Sep 2021 02:36:54 -0000

Received: from 127.0.0.1 by mail.ffcs.cn (envelope-from ffnic@ffcs.cn, uid 0) with qmail-scanner-1.24

(clamdscan: 0.98.4/26074.

Clear:RC:1(127.0.0.1):.

Processed in 0.248744 secs); 27 Sep 2021 02:36:54 -0000

这条记录表示邮件从本地地址127.0.0.1通过qmail-scanner传输到mail.ffcs.cn服务器。时间为2021年9月27日02:36:54(UTC)

:::

:::info

Received: from unknown (HELO localhost) (ffnic@[127.0.0.1])

(envelope-sender <ffnic@ffcs.cn>)

by 0 (magicmail) with SMTP

for <139xxxx7085@139.com>; 27 Sep 2021 02:36:54 -0000

这条记录表示邮件从本地地址127.0.0.1通过magicmail传输,邮件发件人为ffnic@ffcs.cn。时间为2021年9月27日02:36:54(UTC)

:::

:::info

X-Mailer: MagicMail WebMail (from: 121.204.224.15)

这一行表示邮件是通过IP地址121.204.224.15使用MagicMail WebMail发送的。这通常是发送邮件的客户端的IP地址,表示邮件是在该IP地址上通过MagicMail发送的

:::

经过分析确认黑客ip为121.204.224.15

flag{121.204.224.15}

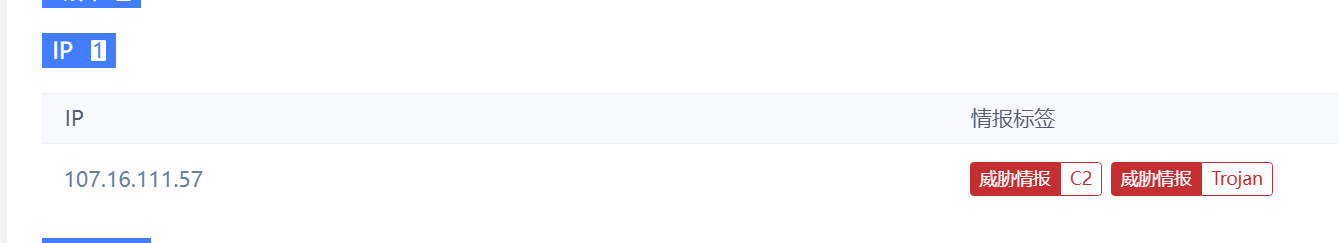

2.请分析获取黑客钓鱼邮件中使用的木马程序的控制端IP,flag格式:flag{11.22.33.44}

把这个eml文件丢到安恒云沙箱进行分析安恒云沙箱-下一代沙箱的领航者 (dbappsecurity.com.cn)

得到木马程序的控制端IP

flag{107.16.111.57}

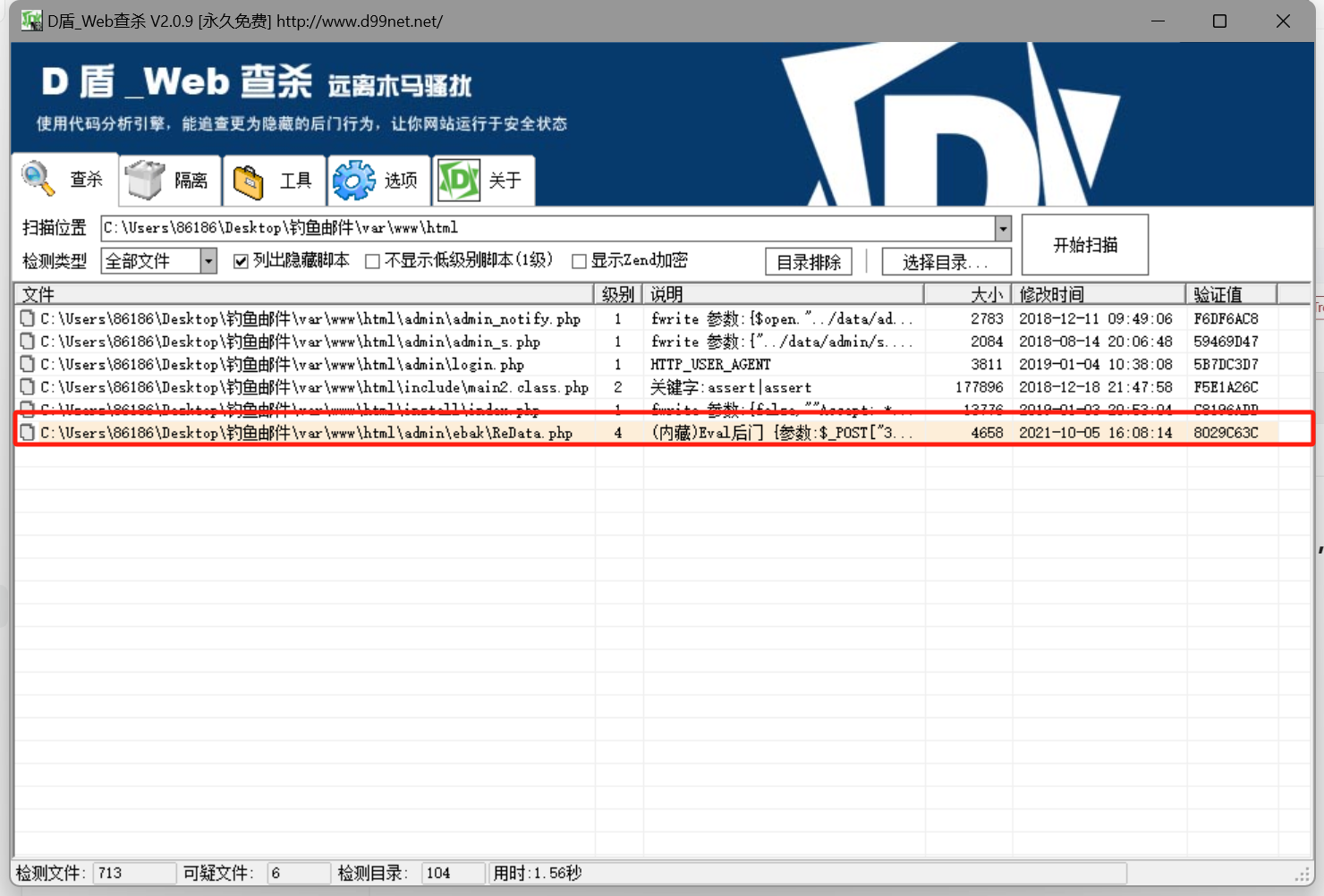

3.黑客在被控服务器上创建了webshell,请分析获取webshell的文件名,请使用完整文件格式,flag格式:flag{/var/www/html/shell.php}

使用D盾工具

在网站根目录(/var/www/html)进行搜索

发现一个php文件很可疑,查看一下

确认这就是我们要找的php文件

flag{/var/www/html/admin/ebak/ReData.php}

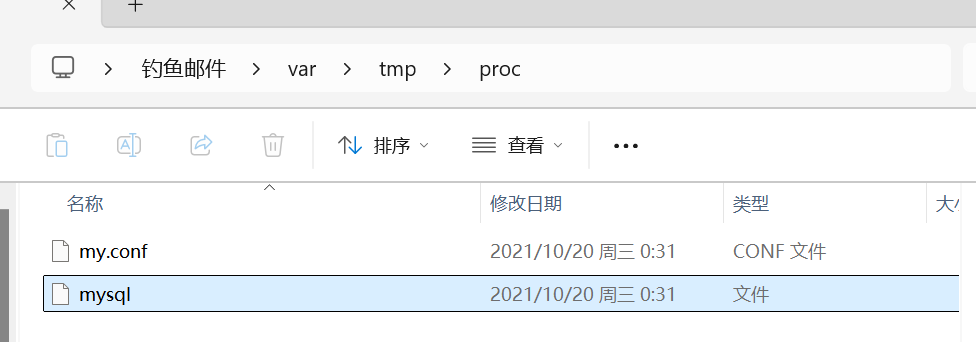

4.flag4: 黑客在被控服务器上创建了内网代理隐蔽通信隧道,请分析获取该隧道程序的文件名,请使用完整文件路径,flag格式:flag{/opt/apache2/shell}

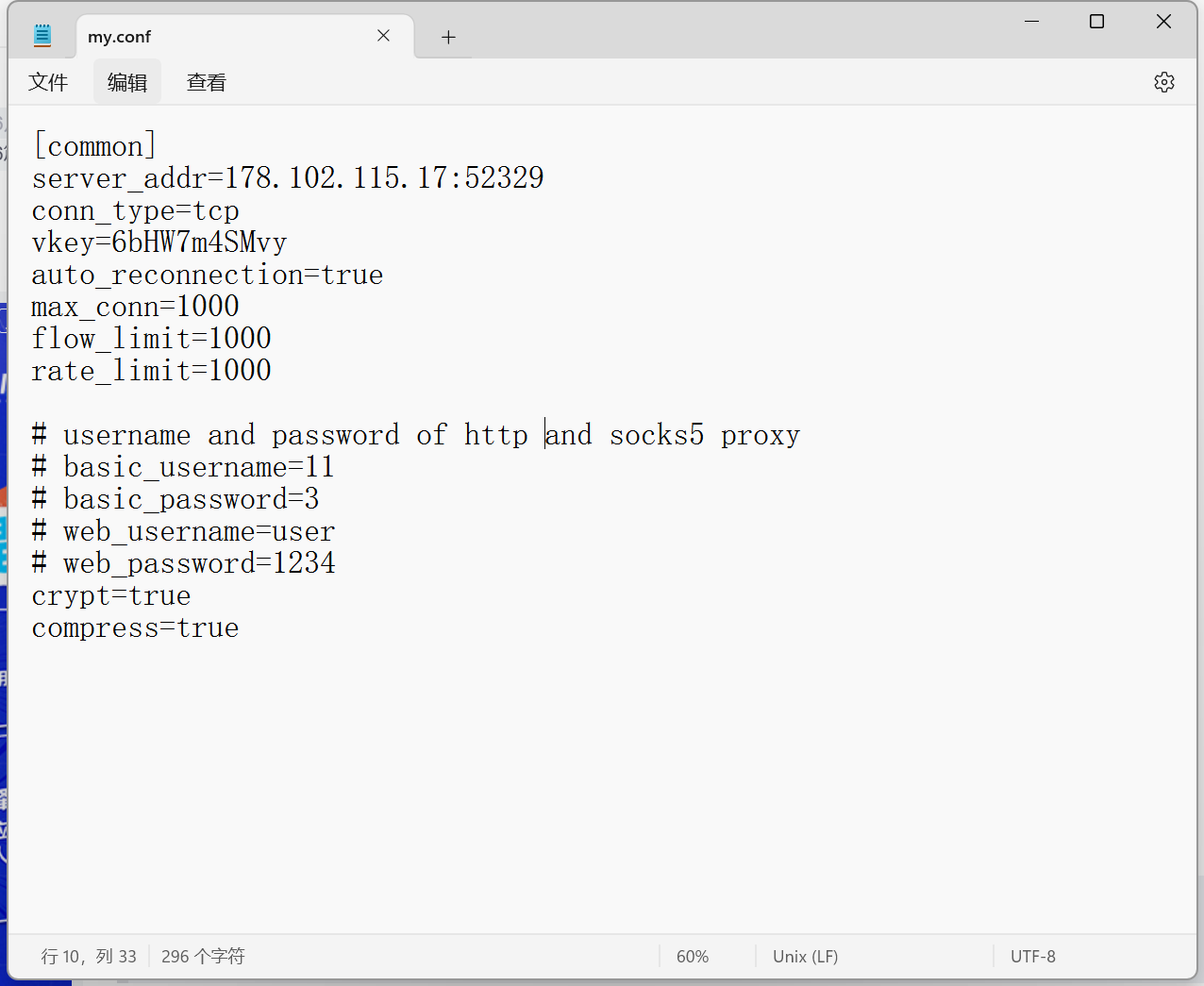

我们可以去临时目录查看一下配置文件进行分析,在这里也就是“\var\tmp\proc\”目录下的文件“my.conf”;

:::info

配置项分析

[common]:

这个部分表明配置文件的通用设置。

server_addr=178.102.115.17:52329:

服务器地址和端口号。这个配置指向外部服务器(IP 地址 178.102.115.17,端口 52329),可能是黑客用来控制或接管服务器的地址。

conn_type=tcp:

连接类型为 TCP。

vkey=6bHW7m4SMvy:

验证密钥或访问密钥,用于验证连接请求。

auto_reconnection=true:

自动重连设置为 true,表示断线后会自动重连。

max_conn=1000:

最大连接数为 1000,表示最多可以建立 1000 个连接。

flow_limit=1000 和 rate_limit=1000:

流量限制和速率限制,均为 1000。这些限制可能用于控制带宽使用。

crypt=true 和 compress=true:

数据加密和压缩设置为 true,表示传输的数据会被加密和压缩,以提高安全性和效率。

username and password of http and socks5 proxy:

注释部分,提到 HTTP 和 SOCKS5 代理的用户名和密码配置(已被注释掉)。

:::

经过分析,可以猜测这个mysql为代理文件

flag{/var/tmp/proc/mysql}

2166

2166

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?