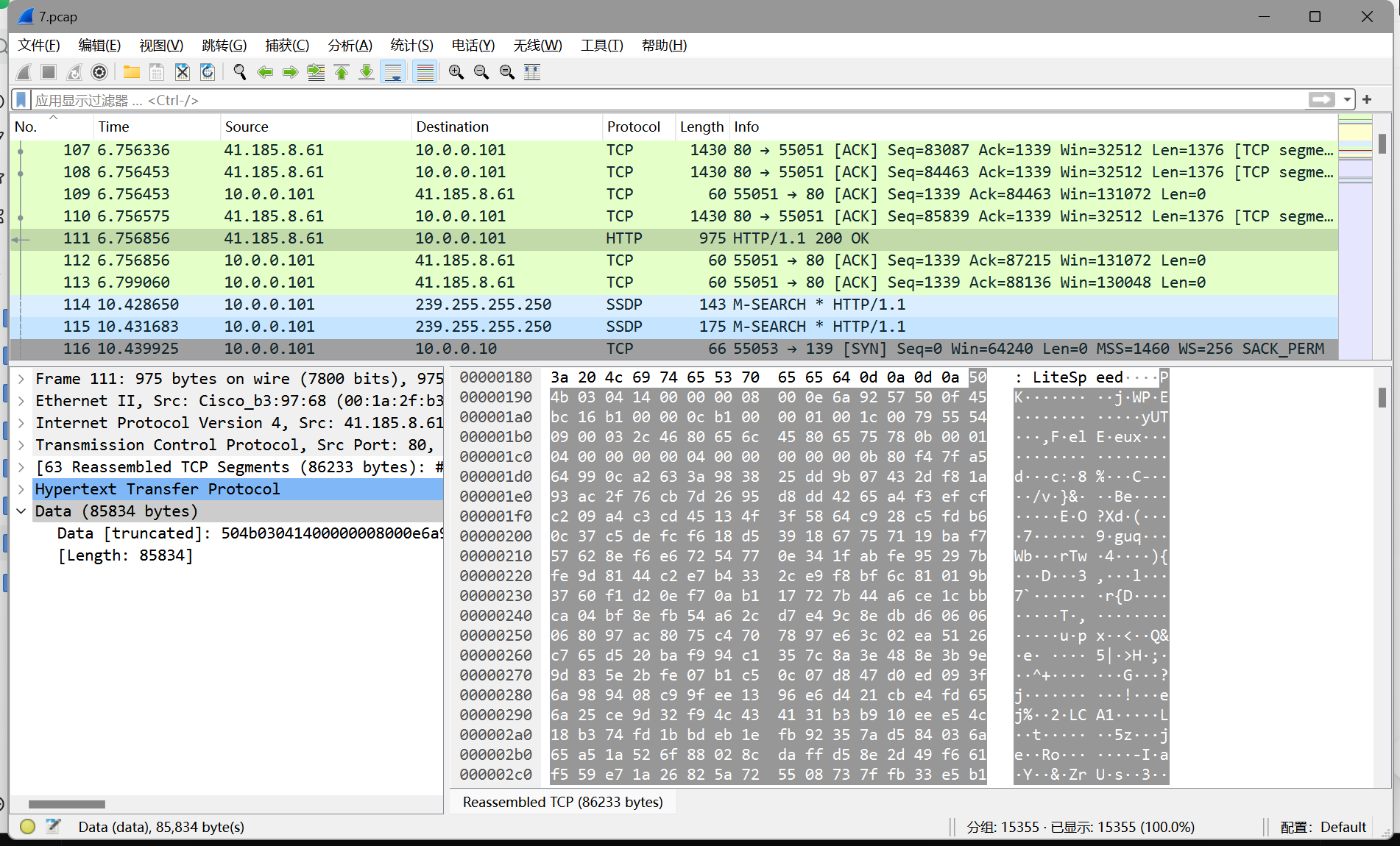

下载相关附件(7.pcap),并用WireShark打开

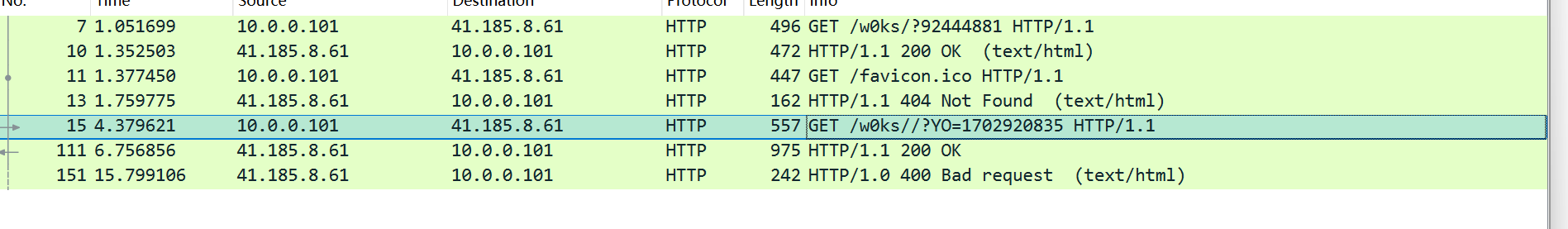

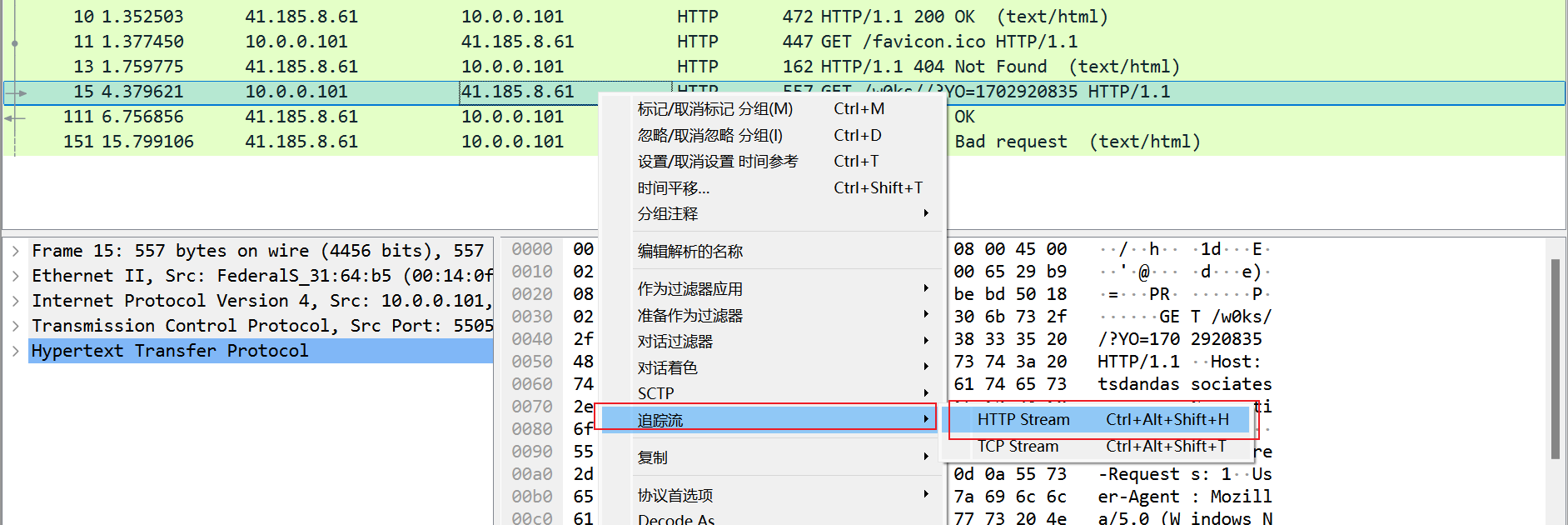

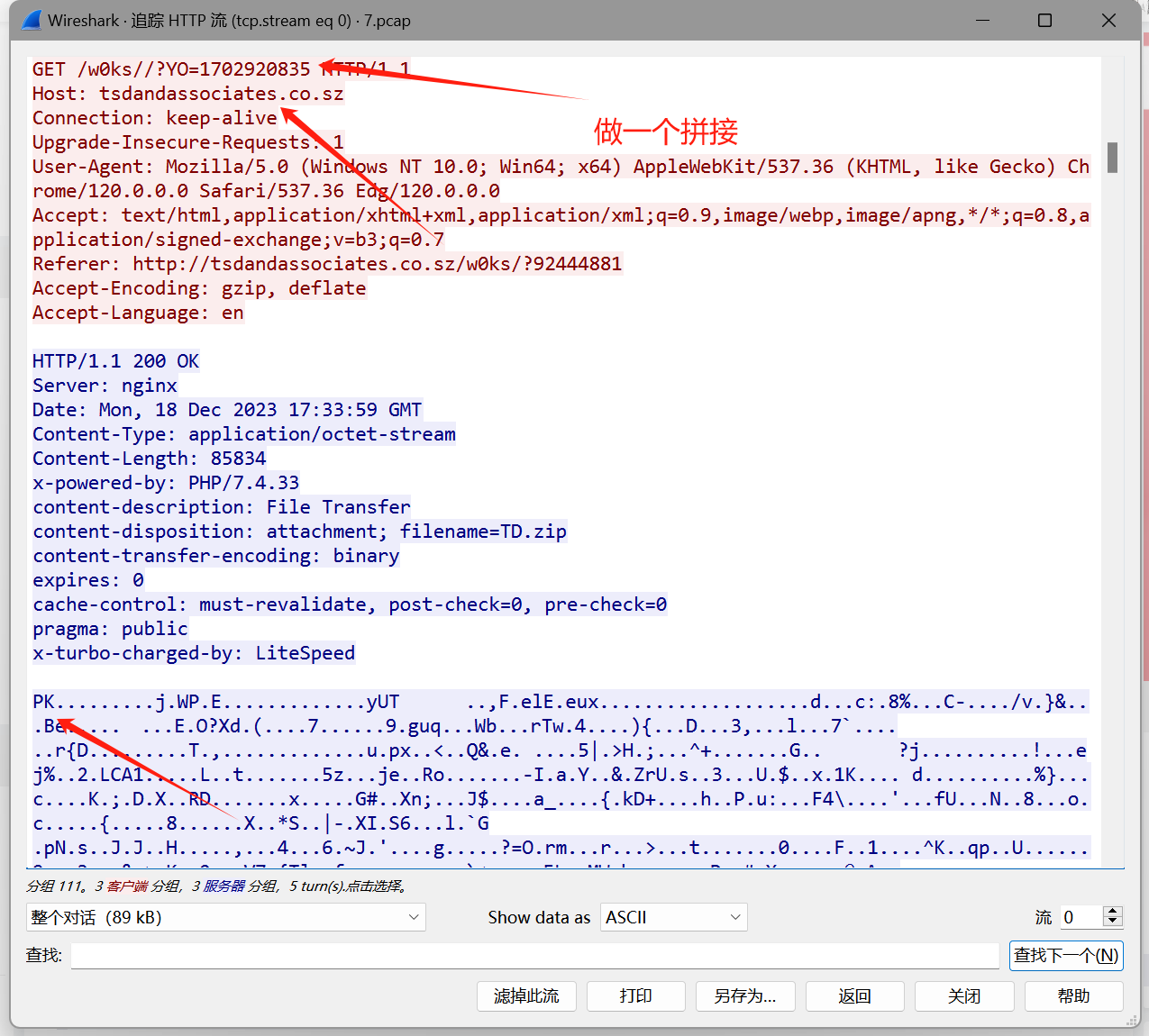

1.下载数据包文件 hacker1.pacapng,分析恶意程序访问了内嵌 URL 获取了 zip 压缩包,该 URL 是什么将该 URL作为 FLAG 提交 FLAG(形式:flag{xxxx.co.xxxx/w0ks//?YO=xxxxxxx}) (无需 http、https);

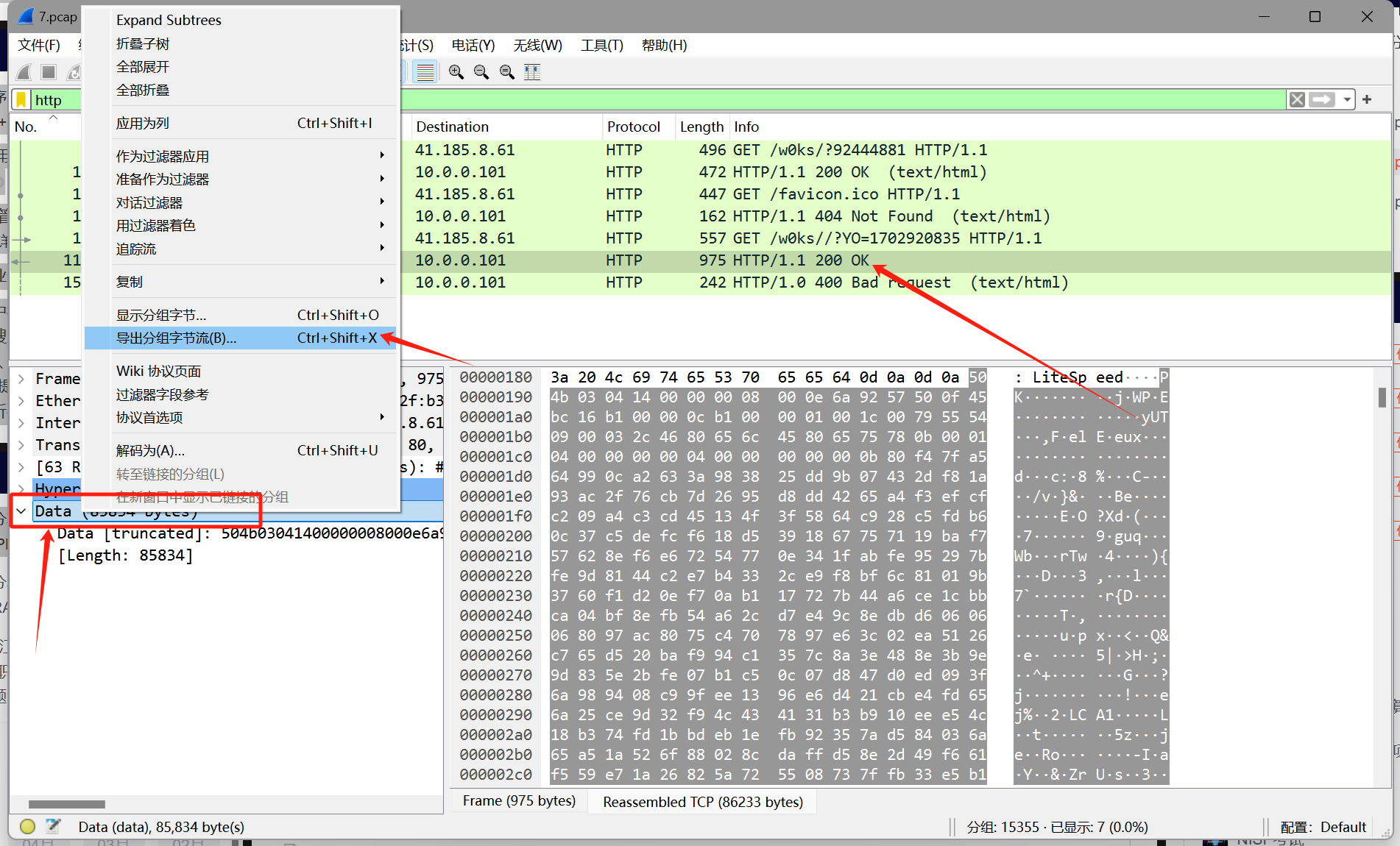

使用显示过滤器并过滤http

根据http进行筛选,右键追踪源

flag{tsdandassociates.co.sz/w0ks//?YO=1702920835}

2.下载数据包文件 hacker1.pacapng,分析获取到的 zip 压缩包的 MD5 是什么 作为 FLAG 提交 FLAG(形式:flag{md5})

根据题一我们可知确实存在一个zip(pk),这题的意思简单来说就是让我们把这个zip导出来并且进行一个MD5加密提交即可

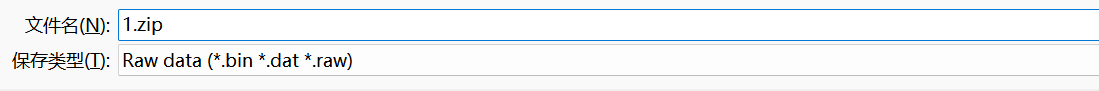

将文件命名为zip格式

使用命令或者工具算出MD5值

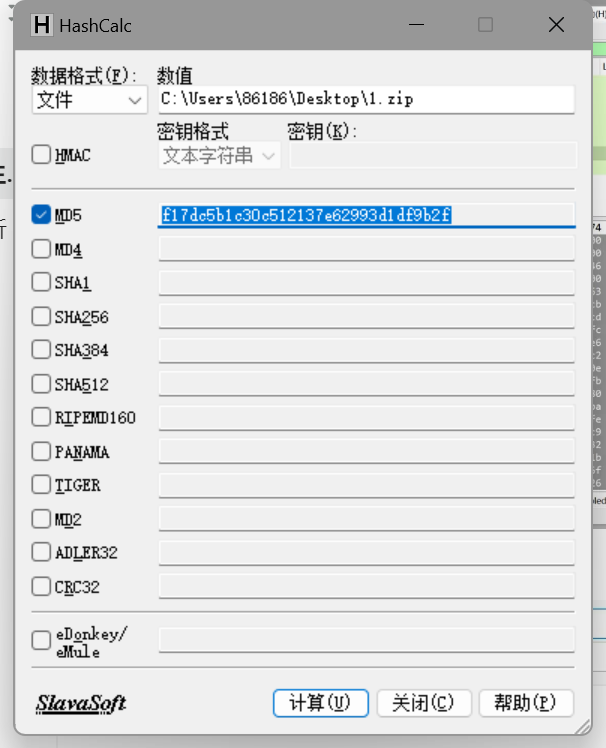

工具(HashCalc):

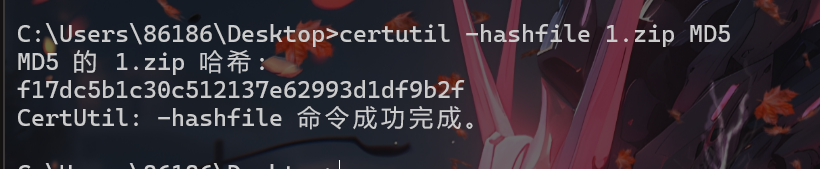

命令:

certutil -hashfile 1.zip MD5

flag{f17dc5b1c30c512137e62993d1df9b2f}

3.下载数据包文件 hacker1.pacapng,分析 zip 压缩包通过加载其中的 javascript 文件到另一个域名下载后续恶意程序, 该域名是什么?提交答案:flag{域名}(无需 http、https)

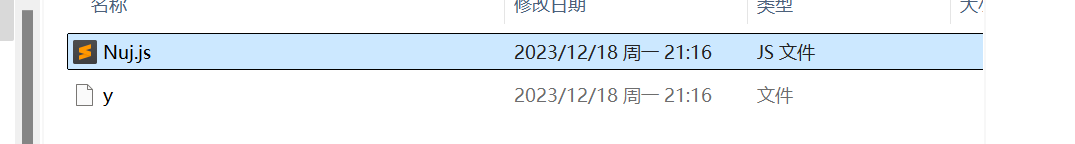

解压刚才的1.zip发现一个js文件

打开分析一下

这段代码通过逐步向变量 o457607380 追加字符串的方式构建一个新的字符串值

同时,代码中插入了大量无关的注释,可能是为了混淆和掩盖其实际目的。这种技术在恶意软件中比较常见,目的是增加逆向工程和分析的难度。

把注释去掉

o457607380 = ‘’;

o457607380+=‘h’;

o457607380+=‘t’;

o457607380+=‘t’;

o457607380+=‘p’;

o457607380+=‘s’;

o457607380+=‘:’;

o457607380+=‘/’;

o457607380+=‘/’;

o457607380+=‘s’;

o457607380+=‘h’;

o457607380+=‘a’;

o457607380+=‘k’;

o457607380+=‘y’;

o457607380+=‘a’;

o457607380+=‘s’;

o457607380+=‘t’;

o457607380+=‘a’;

o457607380+=‘t’;

o457607380+=‘u’;

o457607380+=‘e’;

o457607380+=‘s’;

o457607380+=‘t’;

o457607380+=‘r’;

o457607380+=‘a’;

o457607380+=‘d’;

o457607380+=‘e’;

o457607380+=‘.’;

o457607380+=‘c’;

o457607380+=‘o’;

o457607380+=‘m’;

o457607380+=‘/’;

o457607380+=‘A’;

o457607380+=‘6’;

o457607380+=‘F’;

o457607380+=‘/’;

o457607380+=‘6’;

o457607380+=‘1’;

o457607380+=‘6’;

o457607380+=‘2’;

o457607380+=‘3’;

o457607380+=‘1’;

o457607380+=‘6’;

o457607380+=‘0’;

o457607380+=‘3’;

得到https://shakyastatuestrade.com/A6F/616231603

flag{shakyastatuestrade.com}

2139

2139

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?