想看AAA基础配置实验的朋友,请移步这一篇文章:

AAA是Authentication(认证)、Authorization(授权)和Accounting(计费)的简称,是网络安全的一种管理机制,提供了认证、授权、计费3种安全功能。用户可以只使用AAA提供的一种或两种安全服务。例如,公司只想让员工在访问某些特定资源时进行身份认证,那么网络管理员只要配置认证服务器即可。但是,如果希望对员工使用网络的情况进行记录,那么还需要配置计费服务器。

一、AAA基本概念

AAA是一种管理框架,它提供了授权部分用户去访问特定资源,同时可以记录这些用户操作行为的一种安全机制,因其具有良好的可扩展性,并且容易实现用户信息的集中管理而被广泛使用。AA可以通过多种协议来实现,目前设备基于RADIUS(远程身份认证拨号用户服务)协议或HWTACACS(华为终端访问控制器访问控制系统)协议来实现AAA,实际应用中,最常使用的协议就是RADIUS协议。

1.AAA基本原理

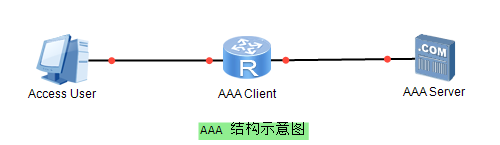

AAA的结构示意图如下图所示:

AAA通常使用C/S结构,当用户需要通过AAA Client访问网络时,需要先获得访问网络的权限,AAA Client起到认证用户的作用,并且AAA Client负责把用户的认证、授权、计费等信息发送给AAA Server。这种结构既具有良好的可扩展性,又便于集中管理用户信息。

2.什么时候使用AAA服务器

当用户人数过多或人员变动频繁,需要使用NAS(网络接入服务器)(为用户提供网络服务的设备就是NAS,可以是Router、FW等)时,需要使用AAA服务器,其作用就是将用户名和密码集中到一个地方集中管理。

二、AAA的认证和授权

1.AAA认证

认证:验证用户是否可以获得网络访问权。认证的方式有以下3种。

(1)不认证:对用户非常信任,不对其进行合法性检查。一般情况下不采取这种方式。

(2)本地认证:将用户的信息配置在网络接入服务器(NAS)上。本地认证的优点是速度快,可以降低运营成本;缺点是存储信息量受设备硬件条件限制。

(3)远端认证:将用户信息配置在认证服务器上,通过RADIUS协议或者HWTACACS协议进行远端认证。

当用户登录认证服务器时需要提供个人信息,个人信息匹配则提供服务,否则不提供服务。主要目的就是为了告诉目标服务器我是谁,怎样才更安全。

认证的方法有:

| 用户名密码对或者密码 |

| 数字证书 |

| 生物指纹信息 |

2.AAA授权

授权:授权用户可以使用哪些服务,包括授权用户可以使用的命令,授权用户可以访问的资源,授权用户可以获得的信息。

授权就是在用户都有效的情况下,区分特权用户和普通用户。AAA支持以下4种授权方式:

(1)不授权:不对用户进行授权处理

(2)本地授权:根据网络接入服务器为本地用户账号配置的相关属性进行授权。

如果需要对用户进行认证或授权,但是在网络中没有部署RADIUS服务器和HWTACACS服务器,用户信息(包括本地用户的用户名、密码和各种属性)都配置在本地设备上,那么可以采用本地方式进行认证和授权。本地方式进行认证和授权的优点就是速度快,可以降低运营成本;缺点是存储的信息量受设备硬件条件的限制。

(3)HWTACACS授权:由HWTACACS服务器对用户进行授权。

HWTACACS认证成功后开放所有权限(免HWTACACS授权)。

(4)If-authenticated授权:适用于用户必须认证且认证过程与授权过程可分离的场景,即只有本地认证和HWTACACS认证支持该授权方式,RADIUS认证不支持该授权方式。

通常使用本地方式对管理员进行认证和授权,同时设备根据本地用户信息对接入用户进行认证和授权。

三、小结

1.AAA是Authentication(认证)、Authorization(授权)和Accounting(计费)的简称,是网络安全的一种管理机制,提供了认证、授权、计费3种安全功能。

2.AAA可以通过多种协议来实现,目前设备支持基于RADIUS协议或HWTACACS协议实现AAA,在实际应用中,常使用RADIUS协议。

3.认证:验证用户是否可以获得网络访问权。认证的方式由不认证、本地认证、远端认证3种。

4.认证方法主要有用户名密码对或者密码、数字证书、生物指纹信息3种。采用的认证元素越多,认证功能越强,以此来保证网络的安全性和合法性。

5.授权:授权用户可以使用哪些服务,包括授权用户可以使用的命令、授权用户可以访问的资源和授权用户可以获得的信息。

6.AAA支持的授权方式有不授权、本地授权、HWTACACS授权、If-authenticated授权4种。

https://blog.csdn.net/weixin_62594100/article/details/123868691

https://blog.csdn.net/weixin_62594100/article/details/123868691

1973

1973

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?