以此图为例来完成Linux的IP 地址配置与日志服务器建立

思路

需要一台CentOS来完成网关和路由器的扮演通过这台CentOS来完成全网互通

步骤如下

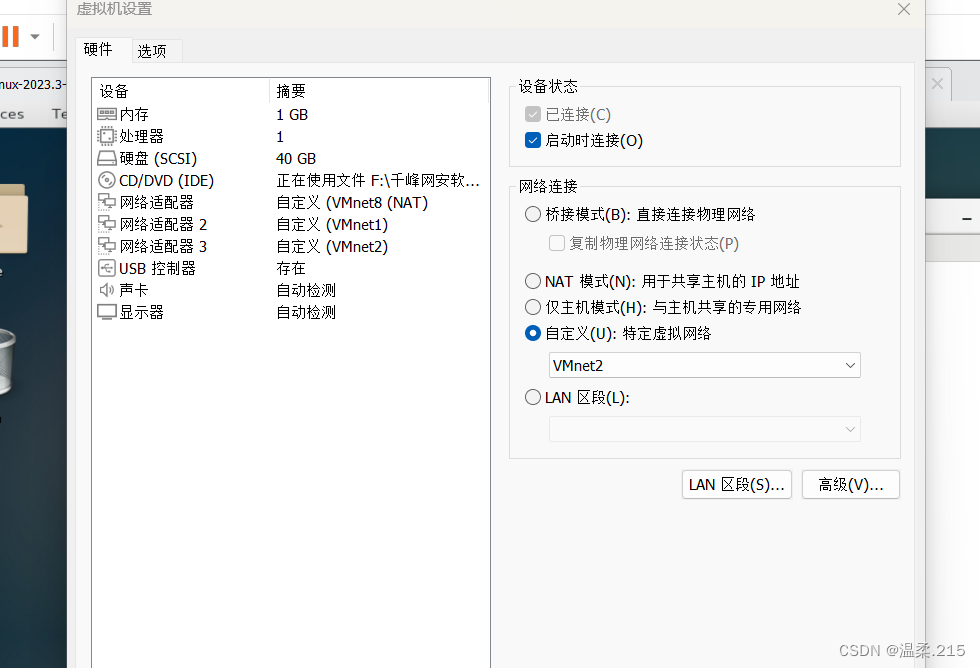

配置网络适配器

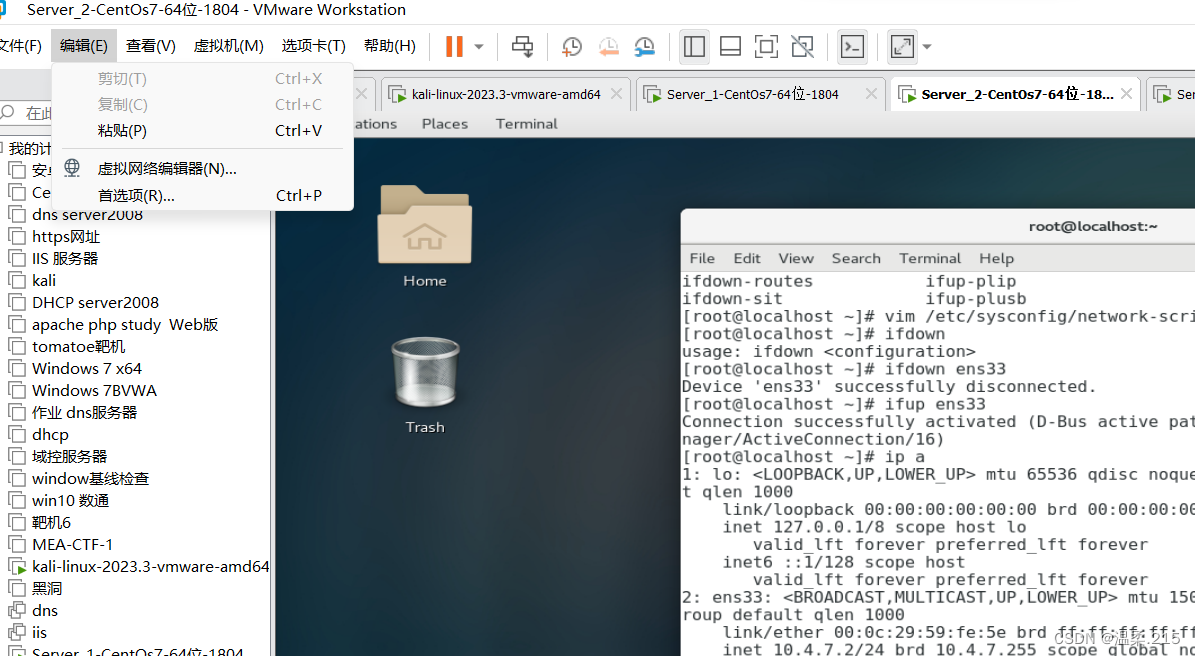

- 点击左上角的编辑选择虚拟网络编辑器给 虚拟机里添加三张网卡模式

- 点击更改设置

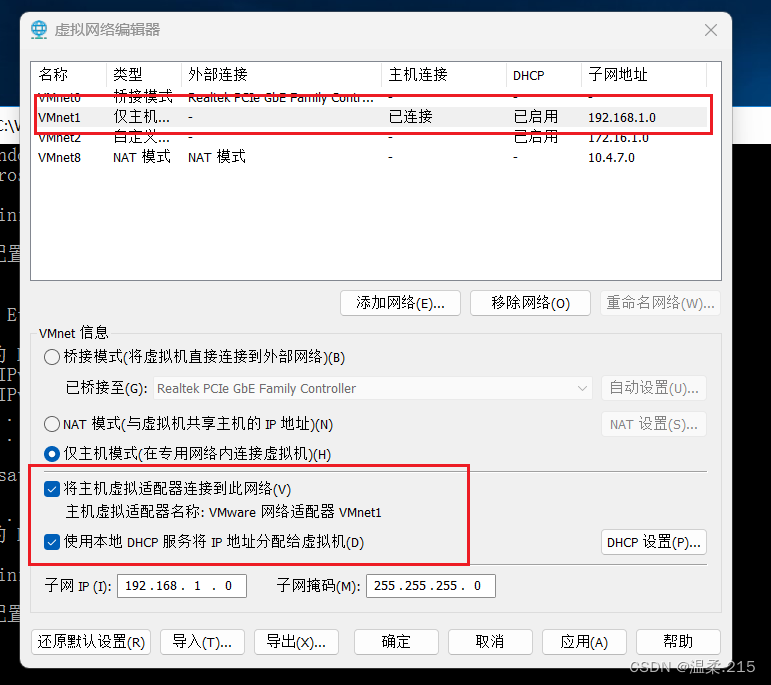

- 选着vm1修改此ip段和客户机的网段保持一致并开启自动分配服务

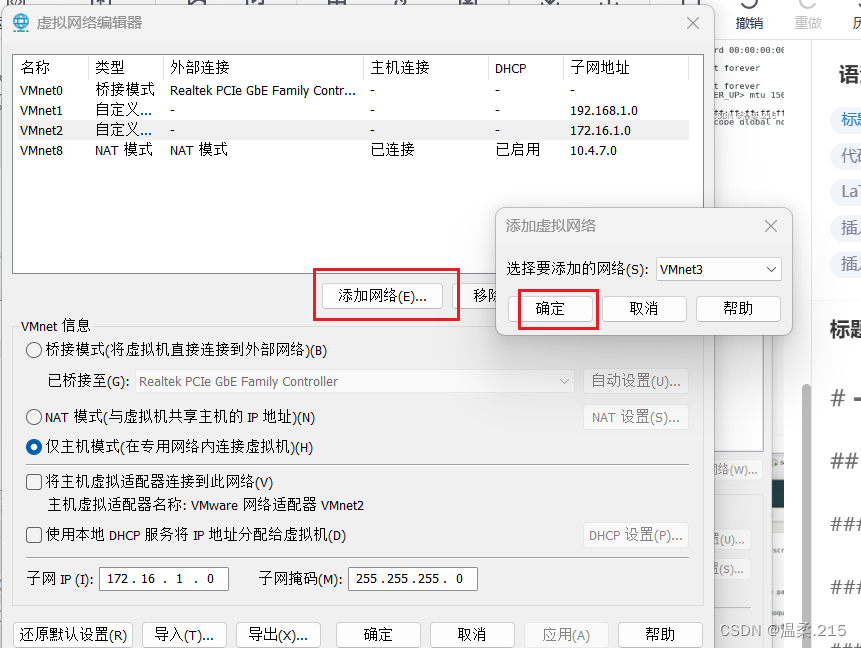

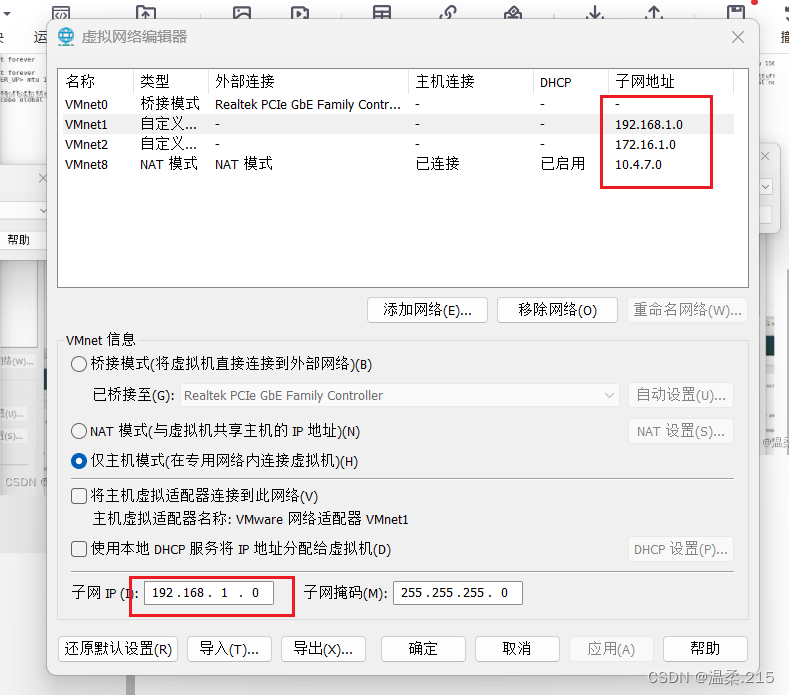

- 点击添加网络(我这里已经添加过vm2了)

- 然后在添加对应的网段点击确定

- vm2要关闭将主机虚拟适配器连接到此网络适配器和使用本地DHCP服务····关闭

配置路由

-

给作为网关的虚拟机添加3张网卡

-

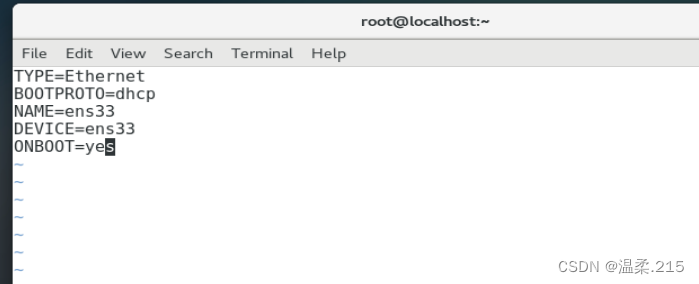

编辑网关的ens33网卡的配置

vim /etc/sysconfig/network-scripts/ifcfg-ens33将配置修改为ip地址自动获取并修改成为开启自启服从网卡管理

-

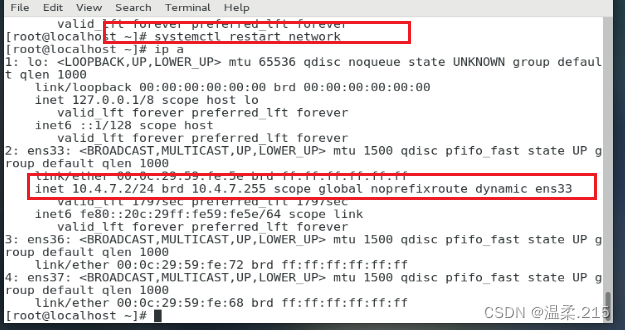

重启网卡可以获取到ip地址

systemctl restart network

TYPE=Ethernet

BOOTPROTO=dhcp

NAME=ens33

DEVICE=ens33

ONBOOT=yes`

- 其他两个网卡作为网关都要配置为静态ip以下为另外两张网卡的配置(具体看自己本机的网卡名字)

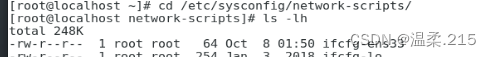

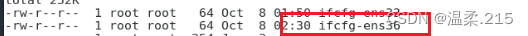

- 先配置ens36在/etc/sysconfig/network-scripts/ 下面的配置文件里只有一张ens33的网卡配置

此时要想配置IP地址就要新建一份配置文件我们直接copy ens33的配置文件cp /etc/sysconfig/network-scripts/ifcfg-ens33 /etc/sysconfig/network-scripts/ifcfg-ens36

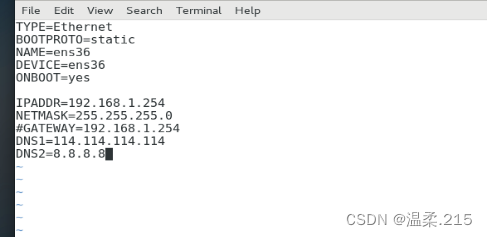

我们进行编辑vim /etc/sysconfig/network-scripts/ifcfg-ens36因为我们此时作为网关就不需要设置网关

TYPE=Ethernet

BOOTPROTO=static

NAME=ens36

DEVICE=ens36

ONBOOT=yes

IPADDR=192.168.1.254

NETMASK=255.255.255.0

#GATEWAY=192.168.1.254

DNS1=114.114.114.114

DNS2=8.8.8.8

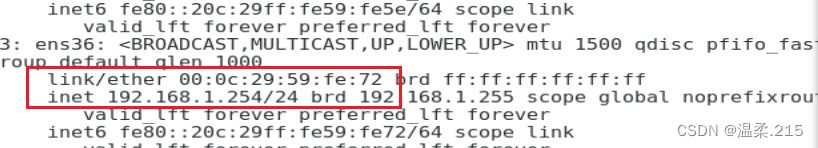

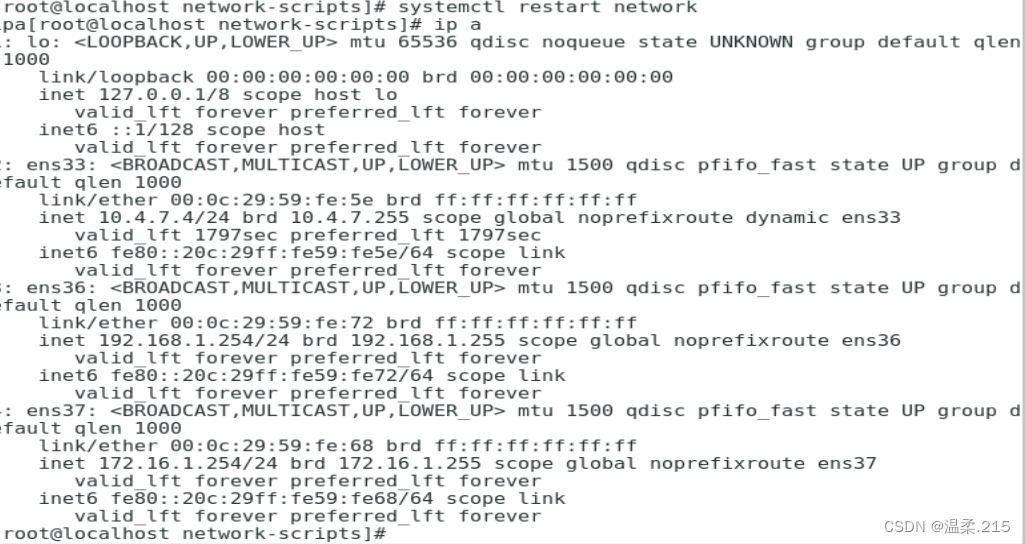

配置好后重启网卡systemctl restart networkip已经获取到了

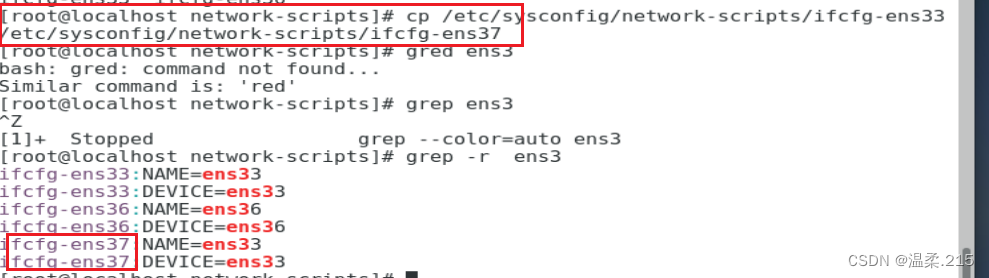

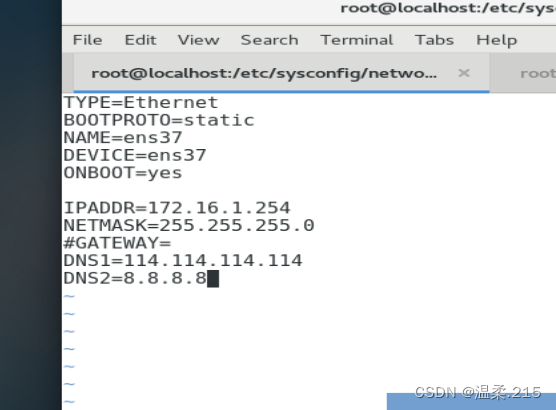

- 按照上面配置把ens37进行配置

cp /etc/sysconfig/network-scripts/ifcfg-ens33 /etc/sysconfig/network-scripts/ifcfg-ens37拷贝一份ens33的配置

对其进行配置vim /etc/sysconfig/network-scripts/ifcfg-ens37

IPADDR=172.16.1.254

NETMASK=255.255.255.0

#GATEWAY=

DNS1=114.114.114.114

DNS2=8.8.8.8

配置好后重启网卡systemctl restart networkip已经获取到了

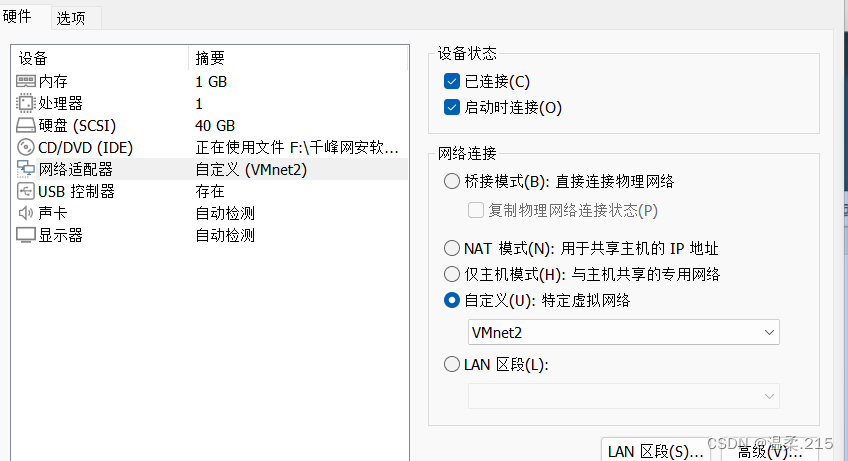

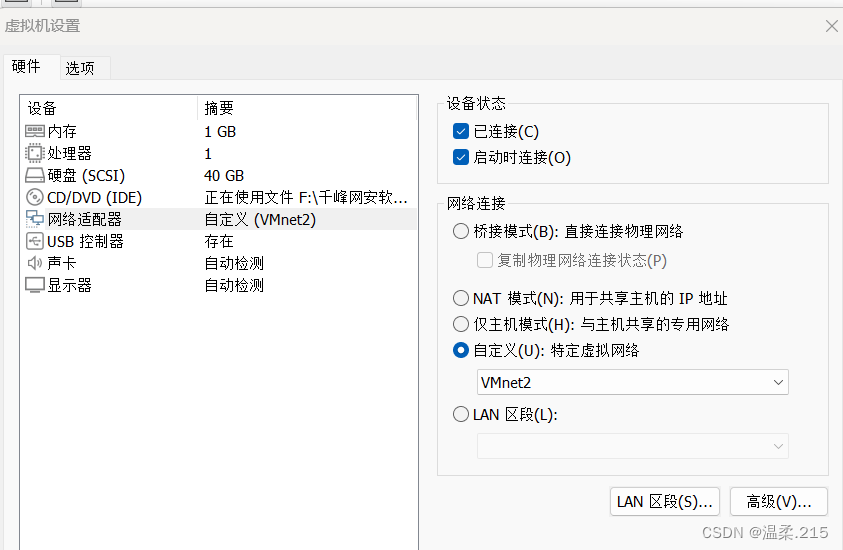

配置sever服务器ip

- 先将sever服务器的虚拟网卡改为vm2

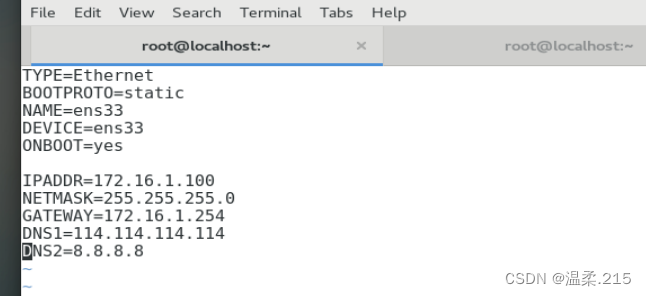

- 因为是服务器所以IP地址设为静态更方便使用现在对sever服务器配置静态地址配置内容如下

TYPE=Ethernet

BOOTPROTO=static

NAME=ens33

DEVICE=ens33

ONBOOT=yes

IPADDR=172.16.1.100

NETMASK=255.255.255.0

GATEWAY=172.16.1.254

DNS1=114.114.114.114

DNS2=8.8.8.8

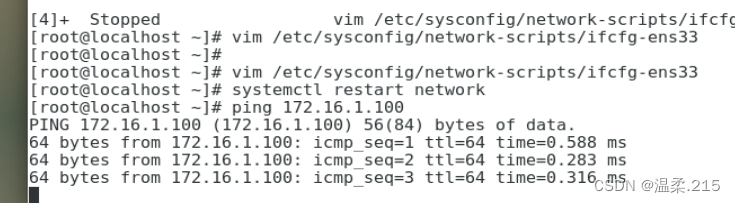

- 重启网卡后就会有ip地址了

systemctl restart network

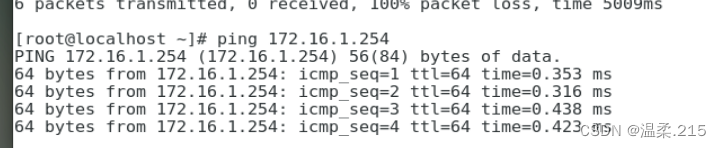

- 使用ping命令进行检查ping 172.16.1.254 看看能不能ping通网关如若ping不同请检查网关的网卡是否设错

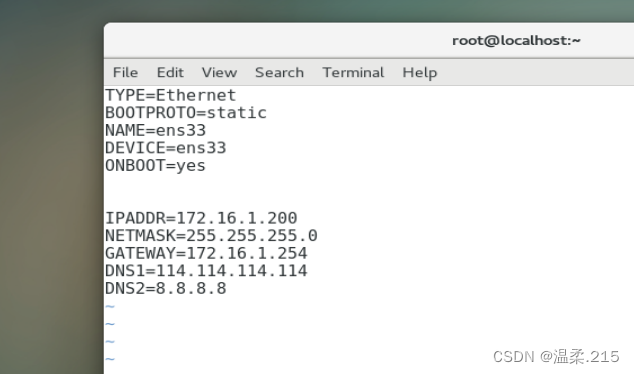

配置Syslog服务器的ip

- 将虚拟网卡调至vm2

- 在编辑网卡配置文件

vim /etc/sysconfig/network-scripts/ifcfg-ens33

TYPE=Ethernet

BOOTPROTO=static

NAME=ens33

DEVICE=ens33

ONBOOT=yes

IPADDR=172.16.1.200

NETMASK=255.255.255.0

GATEWAY=172.16.1.254

DNS1=114.114.114.114

DNS2=8.8.8.8

- 重启网卡

systemctl restart networkip就配置成功了

配置客户机ip

-

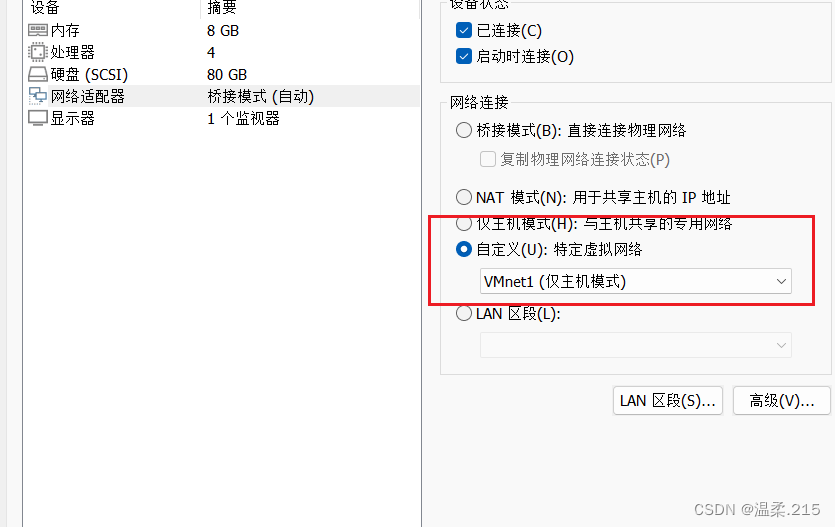

将虚拟网卡改为vm1

-

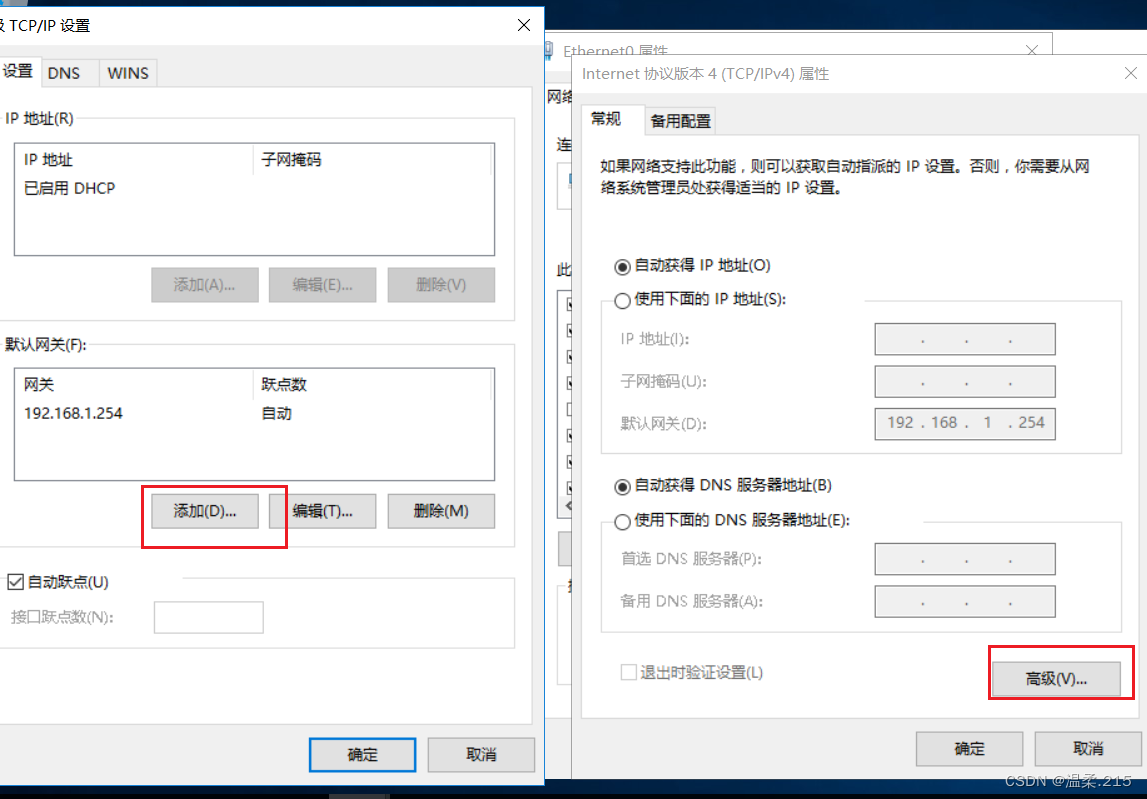

打开以太网配置界面点击高级填入默认网关

-

打开cmd输入ipconfig /renew获取IP地址

kali ip配置

-

将kali修改的虚拟网卡修改为vm1

-

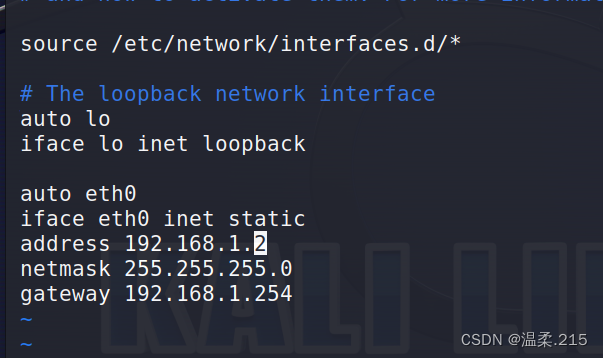

输入

sudo vim /etc/network/interfaces编辑kali网卡设置ip和网关等

-

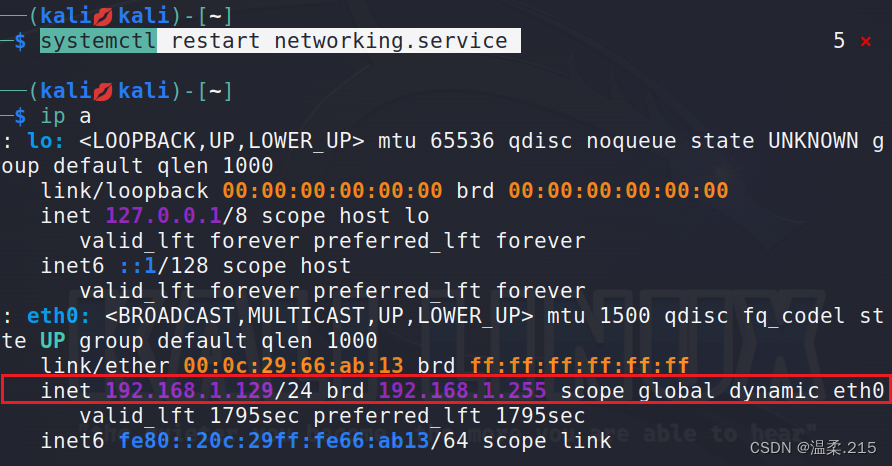

重启网卡

systemctl restart networking.service输入ip a就可以获取到ip地址了

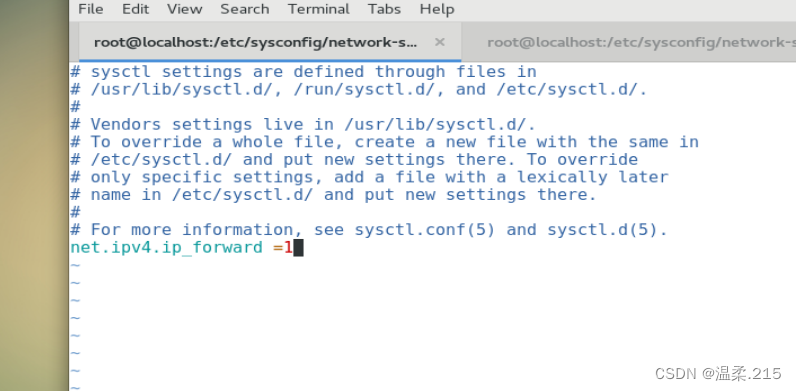

开启路由转发

现在光配好ip是ping不通的需要网关服务器开启路由转发才可以通信

-

编辑/etc/sysctl.conf文件

-

添加一条配置net.ipv4.ip_forward =1 1为开启转发0为关闭

使用ping命令进行检查

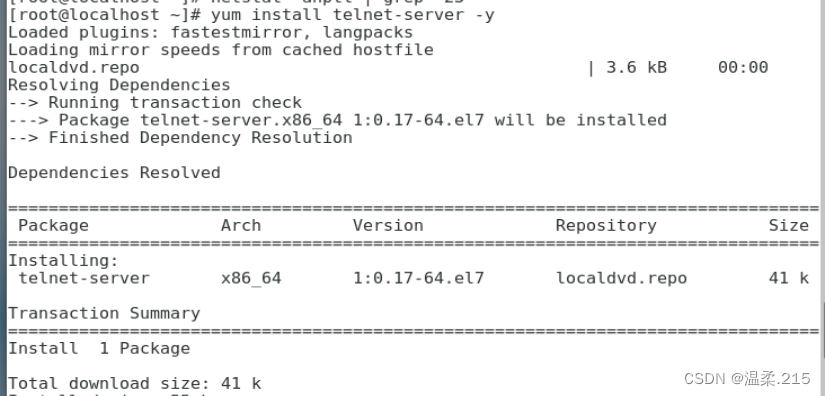

telnet与SSH 远程管理安全性分析

在sever端安装telnet服务端yum install telnet-server -y

在服务端安装telnet

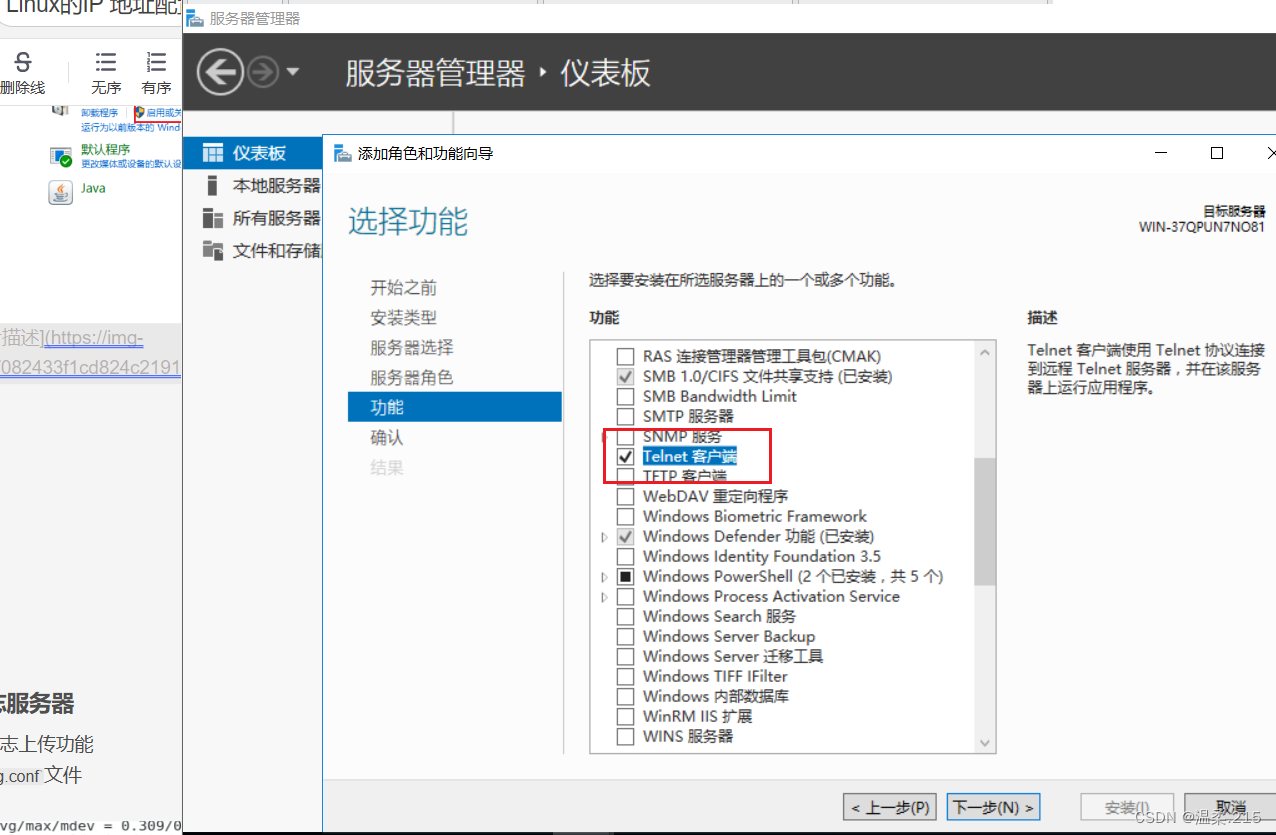

点击控制面板选择程序选择启动或关闭windows功能

点击添加角色在功能里选择telnet客户端点击安装

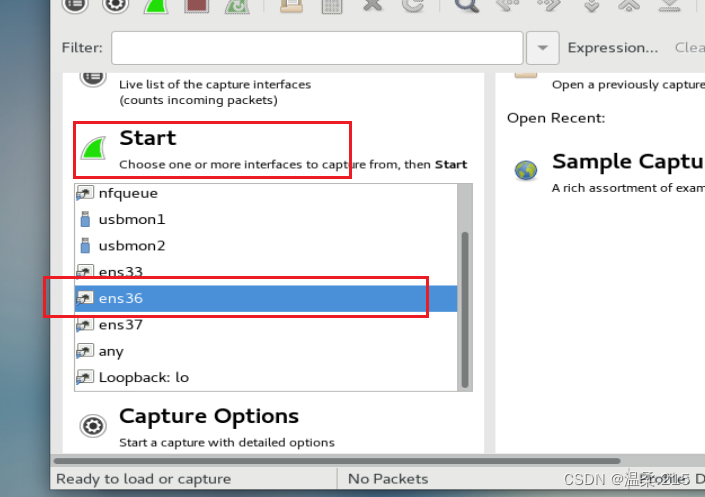

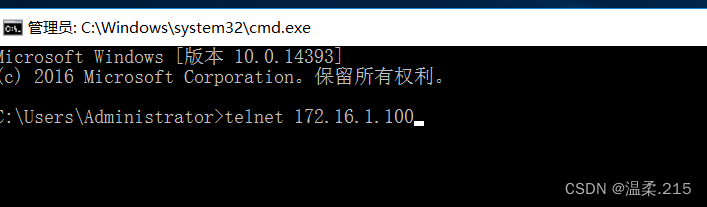

安装完成后在网关打开抓包软件并在2016sever客户端启动telnet连接sever

在wireshark里选着ens36网卡进行抓包

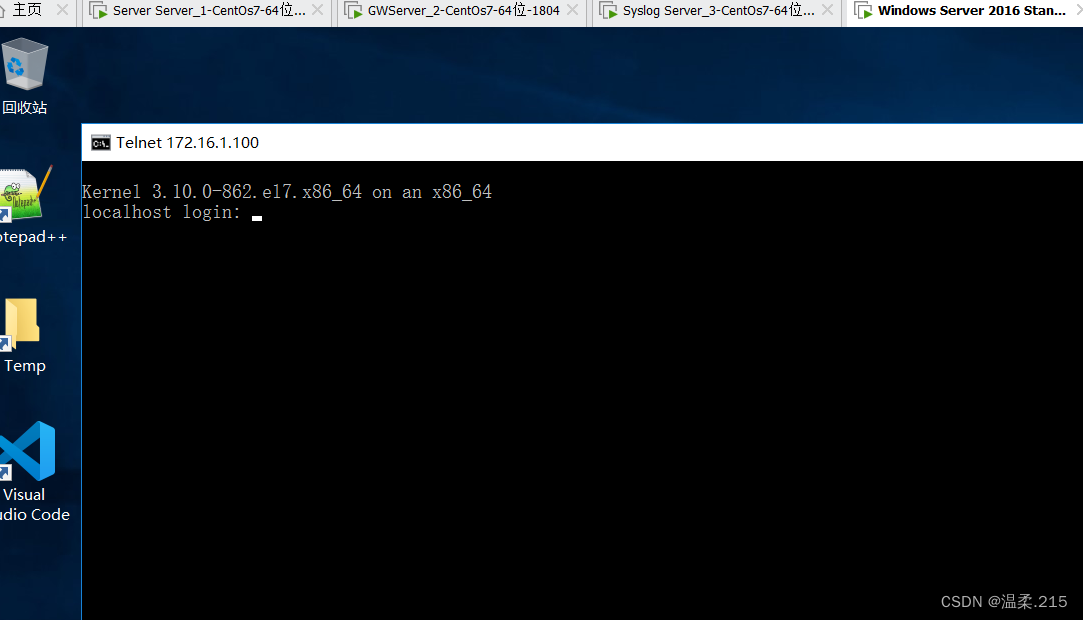

在2016连接sever服务器

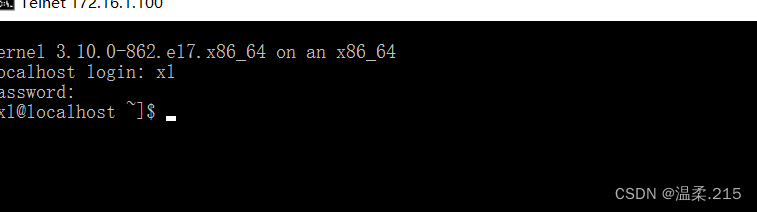

连接成功输入账号和密码

登录成功

查看wireshark

很容易就抓住了账号密码

明文是不安全的

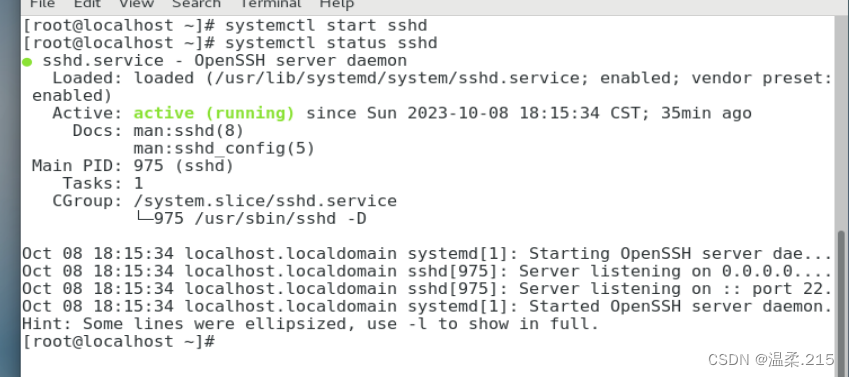

接下来使用ssh

先开启ssh服务systemctl start sshd

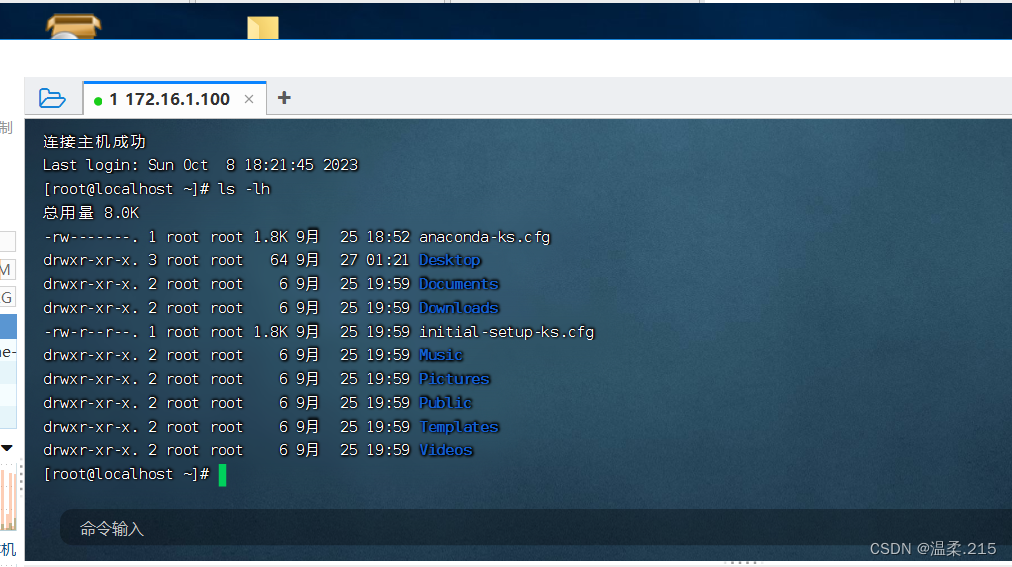

使用客户端连接ssh

ssh root@172.16.1.100

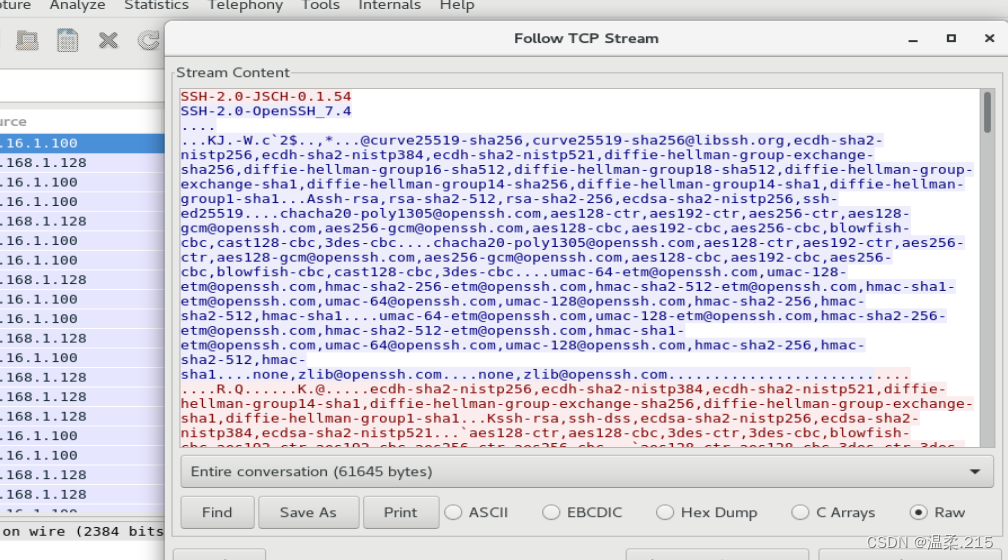

连接成功但我们在wireshark里可以看到数据是加密的

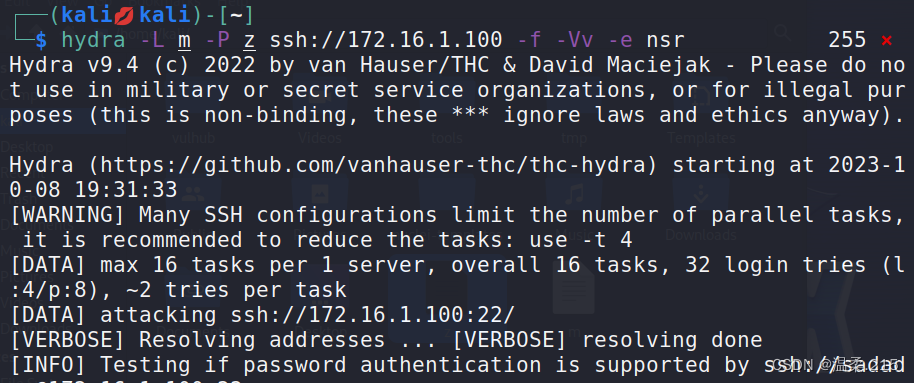

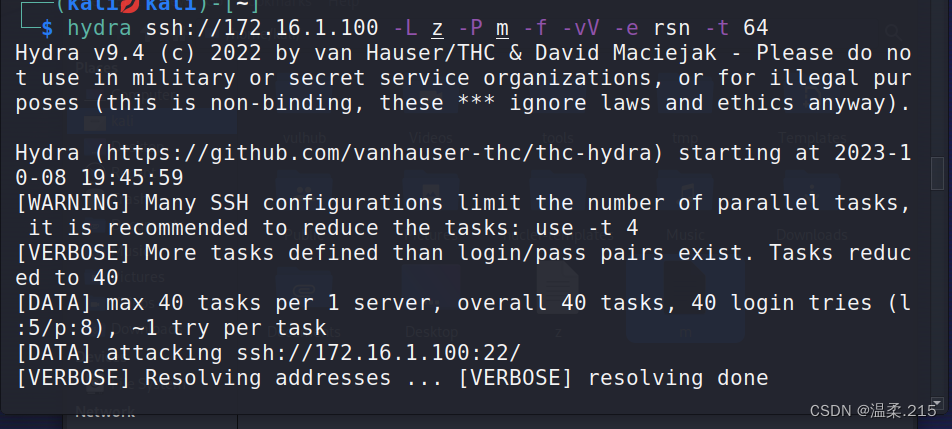

但是这里可以使用暴力破解来爆破密码打开kali使用hydra进行破解

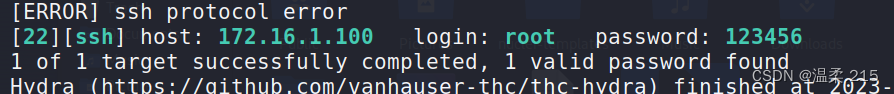

密码被破译出来了了

说明有着密码爆破的缺陷

建立日志服务器

在sever上开启日志上传功能

- 编辑

/etc/rsyslog.conf文件

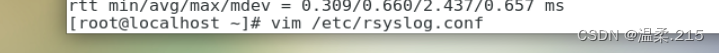

- 在末行模式输入set nu打开行号在91行加入命令

authpriv.*@@172.16.1.200:514ip为日志备份服务器的ip

- 重启服务

systemctl restart rsyslog.service

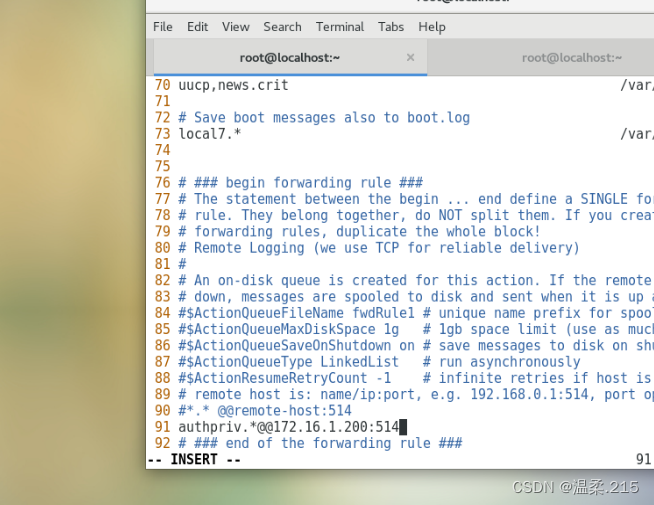

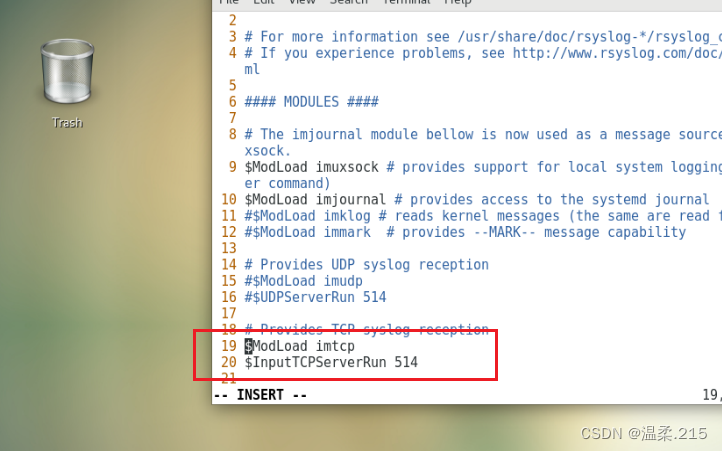

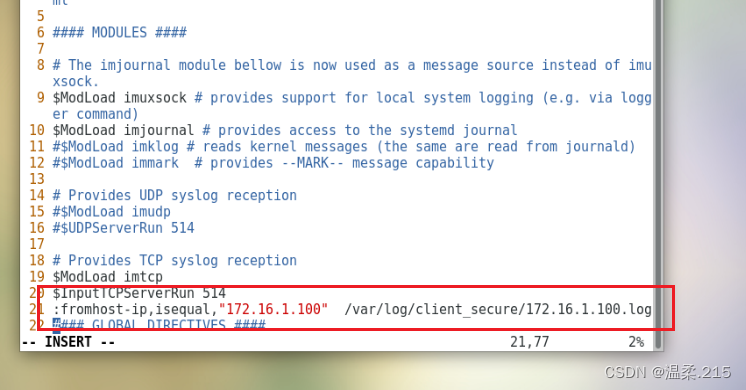

在syslog上开启接收内容

- 编辑

/etc/rsyslog.conf配置文件把19行和20行的注释去掉让它开启514端

- 在下一行添加一条规则

:fromhost-ip,isequal,"172.16.1.100" /var/log/client_secure/172.16.1.100.log

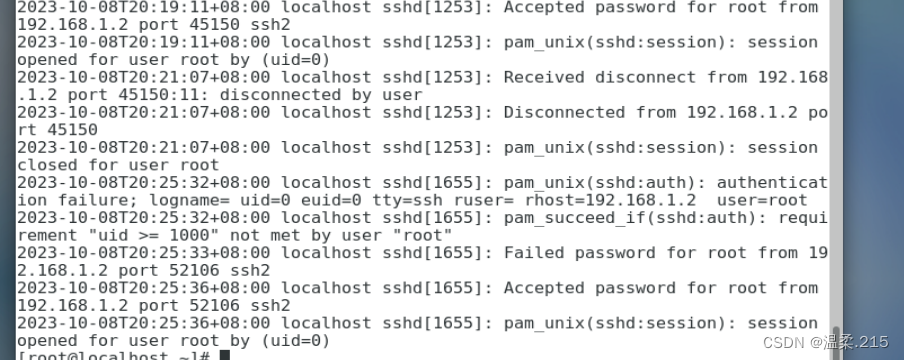

进行测试

在kali上使用ssh密码爆破

我们在server服务器上可以看到认证日志 cat /var/log/secure下有很多的认证失败说明电脑遭到了ssh暴力破解

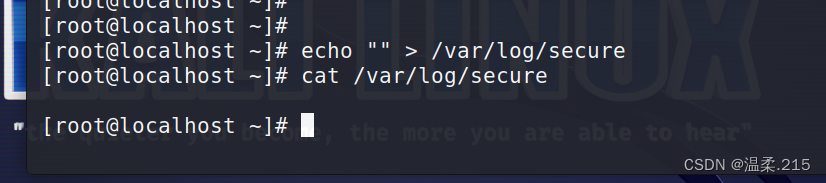

那么黑客一般暴力破解后会进行日志清除

那么我们在日志备份服务器里就还可以查看到日志

2278

2278

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?