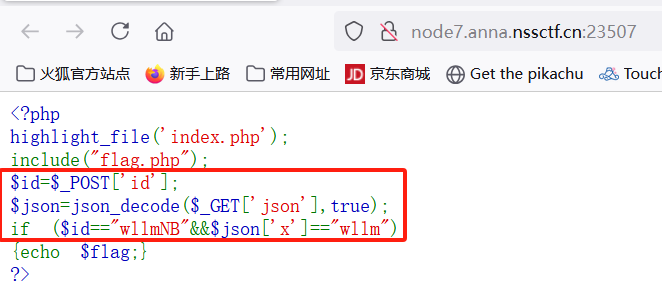

开启NSSCTF靶场,打开链接:

看到一段源码,大概意思就是POST传参id=xxx,GET传参?json={"a","b"}就可以输出flag

这里了解一下json知识

| JSON 对象在大括号 {} 中书写: |

| {key1 : value1, key2 : value2, ... keyN : valueN } |

| 对象可以包含多个名称/值对: |

| { "name":"菜鸟教程" , "url":"www.runoob.com" } |

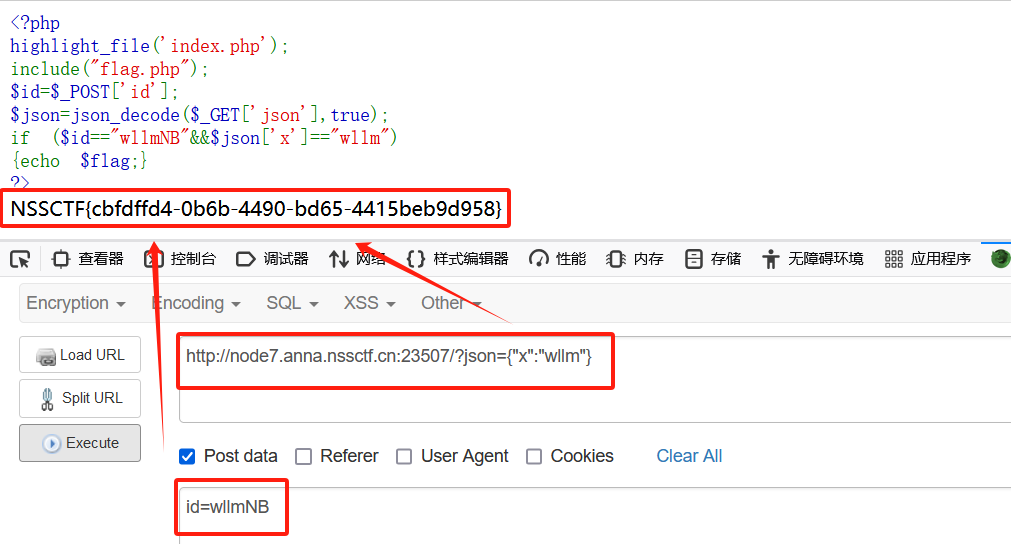

构造GET传参:

?json={"x","wllm"}

构造POST传参:

id=wllmNB

用hackbar进行GET、POST传参:

得到flag:

NSSCTF{cbfdffd4-0b6b-4490-bd65-4415beb9d958}

782

782

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?