结构化异常处理(Structured Exception Handling) 是微软编译器提供的独特处理机制,这种处理方式能在一定程度上在出现错误的情况下,免于程序崩溃。为了说明结构化异常,有两个概念需要说明一下。

(1)异常:异常的概念类似于中断的概念,当程序中某种错误触发一个异常,操作系统会寻找处理这个异常的处理函数。如果程序提供错误处理函数,则进入错误处理函数,如果没有提供处理函数,则由操作系统的默认错误处理函数处理。在内核模式下,操作系统默认处理错误的办法往往很简单,直接让系统蓝屏,并在蓝屏上简单描述出错的信息,之后系统就进入死机状态。这当然不是程序员所希望的,程序员需要自己设置异常处理函数。

(2)回卷:程序执行到某个地方出现异常错误时,系统会寻找出错点是否处于一个try{}块中,并进入try块提供的异常处理代码。如果当前try块没有提供异常处理,则会向更外一层的try,寻找异常处理代码。直到最外层try{}块也没有提供异常处理代码,则交由操作系统处理。

这种向更外一层寻找异常处理的机制,被称为回卷。一般处理异常,是通过try-except块来处理的。

__try

{

}

__except(filter_value)

{

}在被__try{}包围的块中,如果出现异常,会根据filter_value的数值,判断是否需要再__except{}块中处理。filter_value的数值会有三种可能。

(1)EXCEPTION_EXECUTE_HANDLER, 该数值为1。进入到__except进行错误处理,处理完后不再回到__try{}块中,转而继续执行。

(2)EXCEPTION_CONTINUE_SEARCH,该数值为0。不使用__except块中的异常处理,转而向上一层回卷。如果已经是最外层了,则向操作系统请求异处理函数。

(3)EXCEPTION_CONTINUE_EXECUTION,该数值为-1。重复先前错误的指令,这个在驱动程序中很少用到。

ProbeForRead和ProbeForWrite函数可以和try-except块配合,用来检查某段内存是否可读写。下面给出一段示例,这段代码探测空指针的地址是否可以写。这会引发一个异常,程序用try-except处理异常。

VOID ProbeTest()

{

PVOID badpointer = NULL;

KdPrint(("Enter ProbeTest\n"));

__try

{

KdPrint(("Enter __try hlock\n"));

// 判断空指针是否可读,显然会导致异常

ProbeForWrite(badpointer, 100, 4);

// 由于在上面引发异常,所以以后语句不会被执行

KdPrint(("Leave __try block\n"));

}

__except (EXCEPTION_EXECUTE_HANDLER)

{

KdPrint(("Catch the exception\n"));

KdPrint(("The program will keep going\n"));

}

// 该语句会被执行

KdPrint(("Leave ProbeTest\n"));

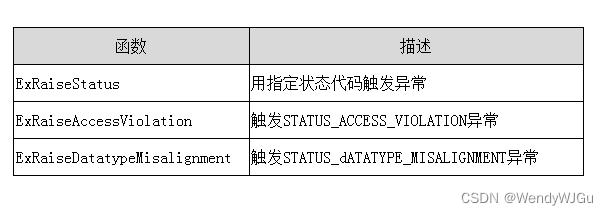

}除了读写内存外,try-except块还可以处理一些异常。DDK提供了一些函数触发异常,我们可以根据需要使用这些函数,如下表。

表1 触发异常函数

96

96

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?