简介

取证最重要的一环就是分析案情,然后知道谁是做什么的,还有就是人员分工,涉及到的几个模块要明确分工,不然非常混乱

这次取证有失误的地方就是esxi服务器没有做过,第一次接触,后面了解是有两种挂载方式,第一种利用ssh连接然后启磁盘挂载esxi上存在的虚拟机,还有一种是利用一个工具进行挂载

上来看到服务器,直接火眼慢慢分析,开始挂载

挂载之后开始复盘

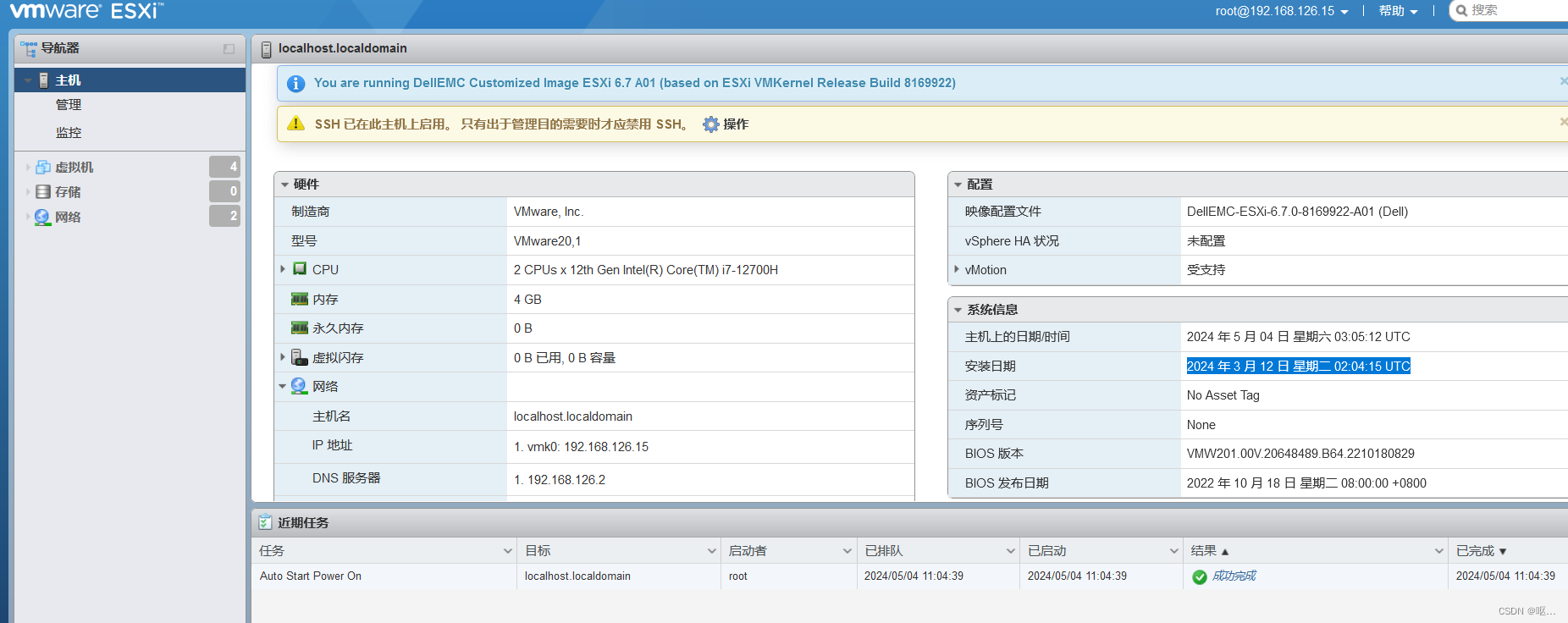

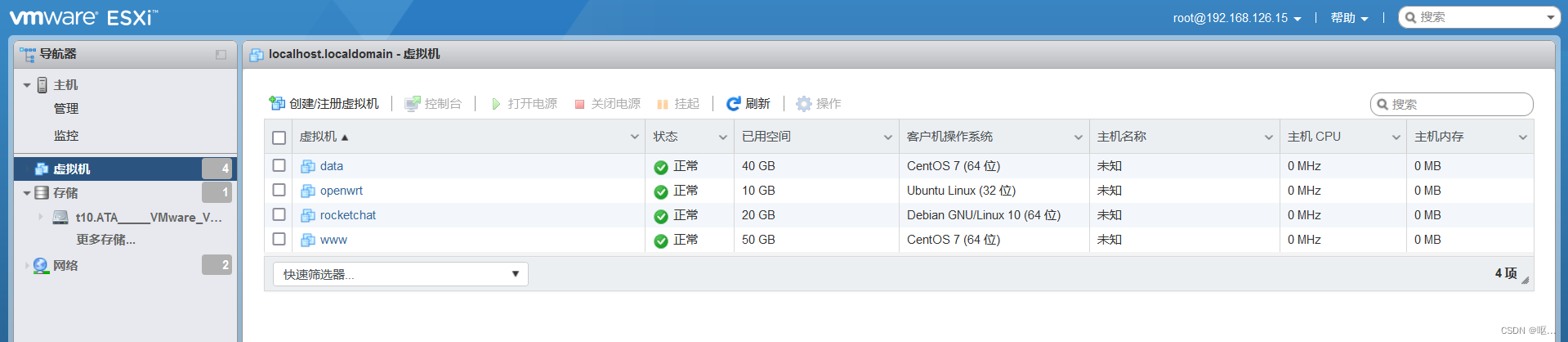

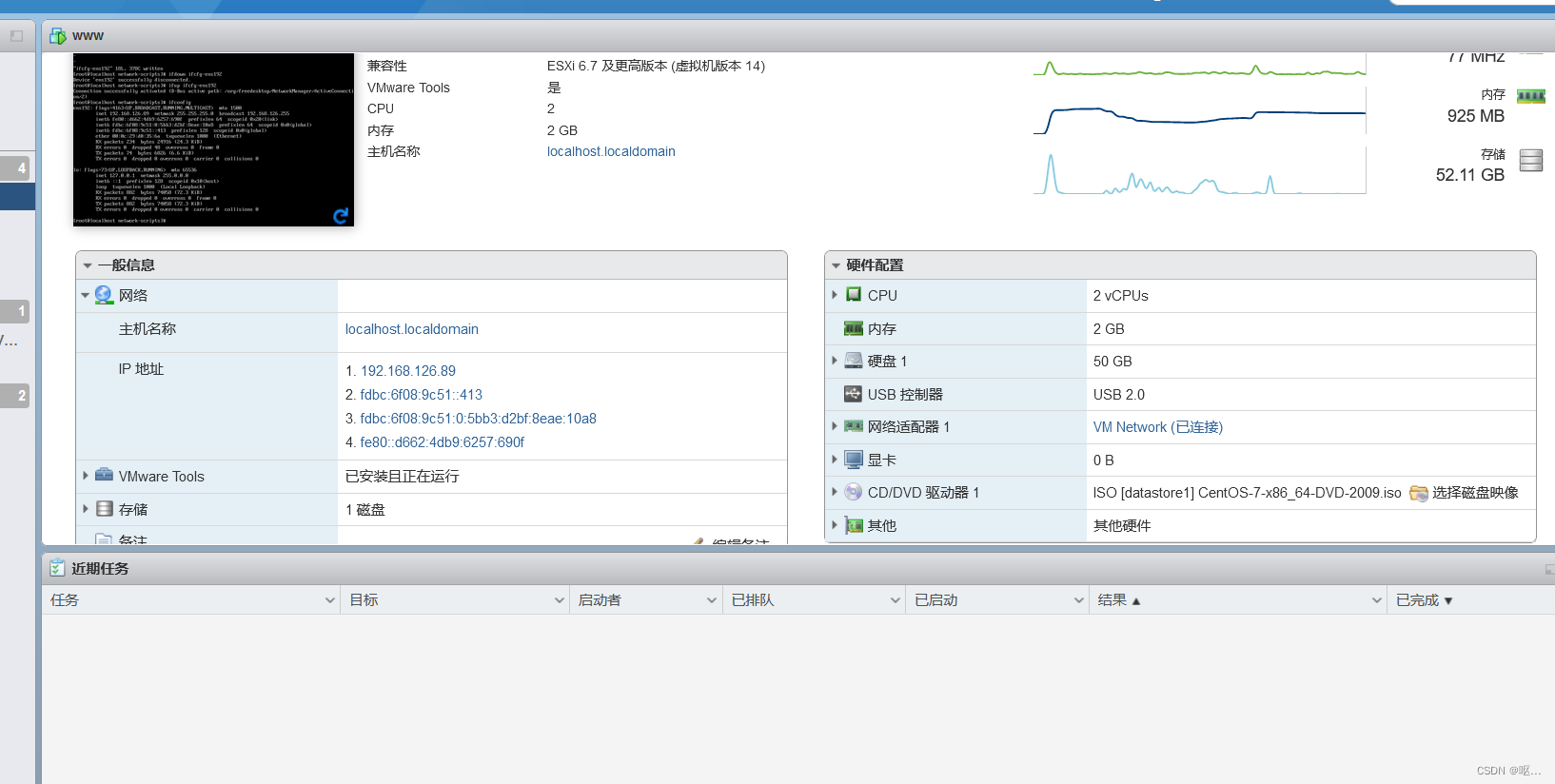

1. esxi服务器的esxi版本为?

火眼仿真就能看到

6.7.0

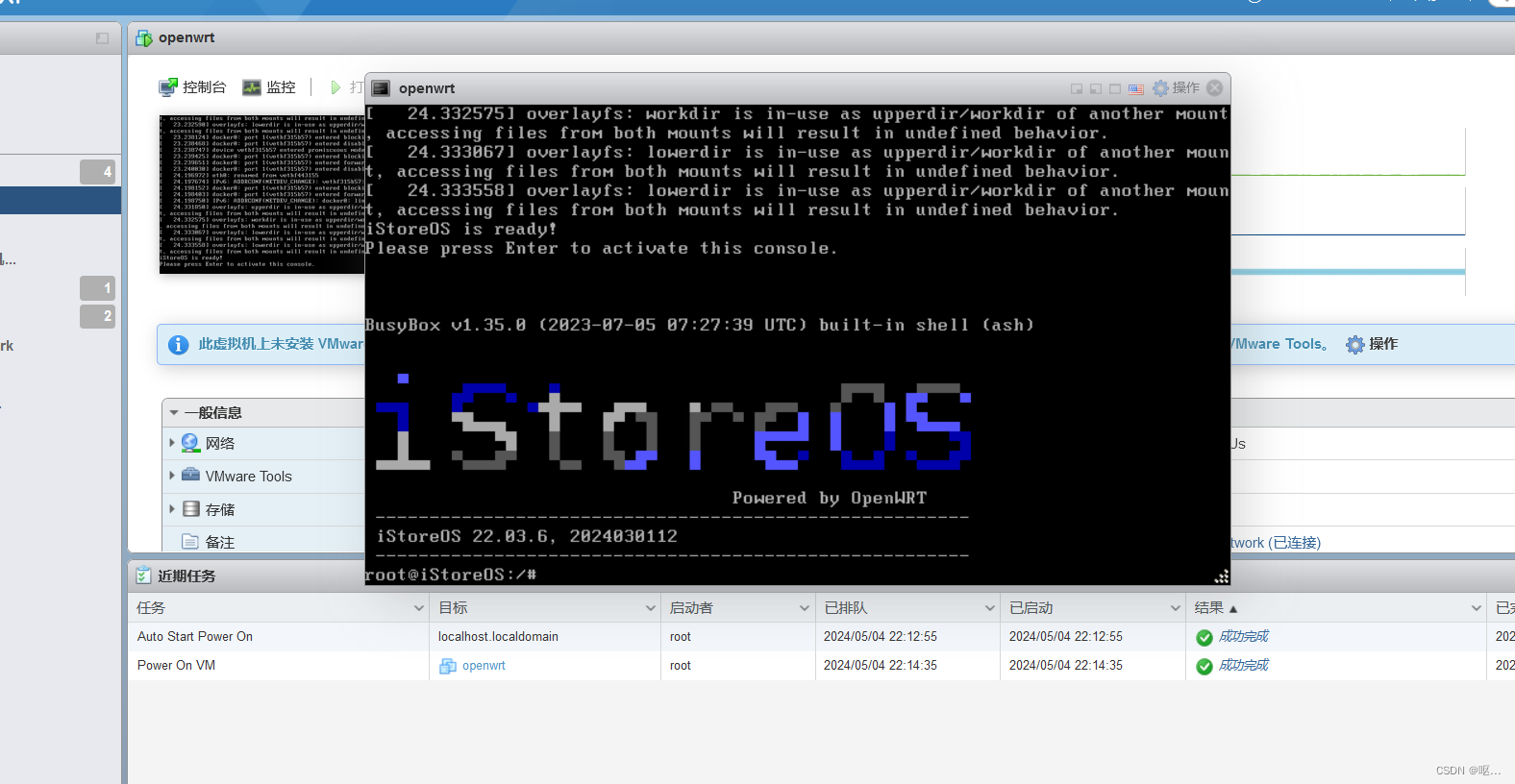

虚拟机进去之后也是能看到的

这里边有一点是要配置ip和密码,和之前做过的服务器取证不一样,这里要F2进去然后进行相关操作(空密码也是可以的)

2. 请分析ESXi服务器,该系统的安装日期为:

网页进入esxi虚拟机页面,就能找到

2024 年 3 月 12 日 星期二 02:04:15 UTC

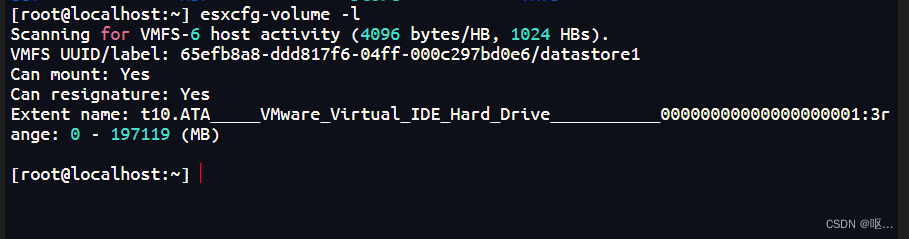

3. 请分析ESXi服务器数据存储“datastore”的UUID是?

参考这篇文章

https://www.cnblogs.com/dwj192/p/17021112.html

最开始就卡在这里了,导致后面都是一点一点手取的,最大块的网站也没做出来

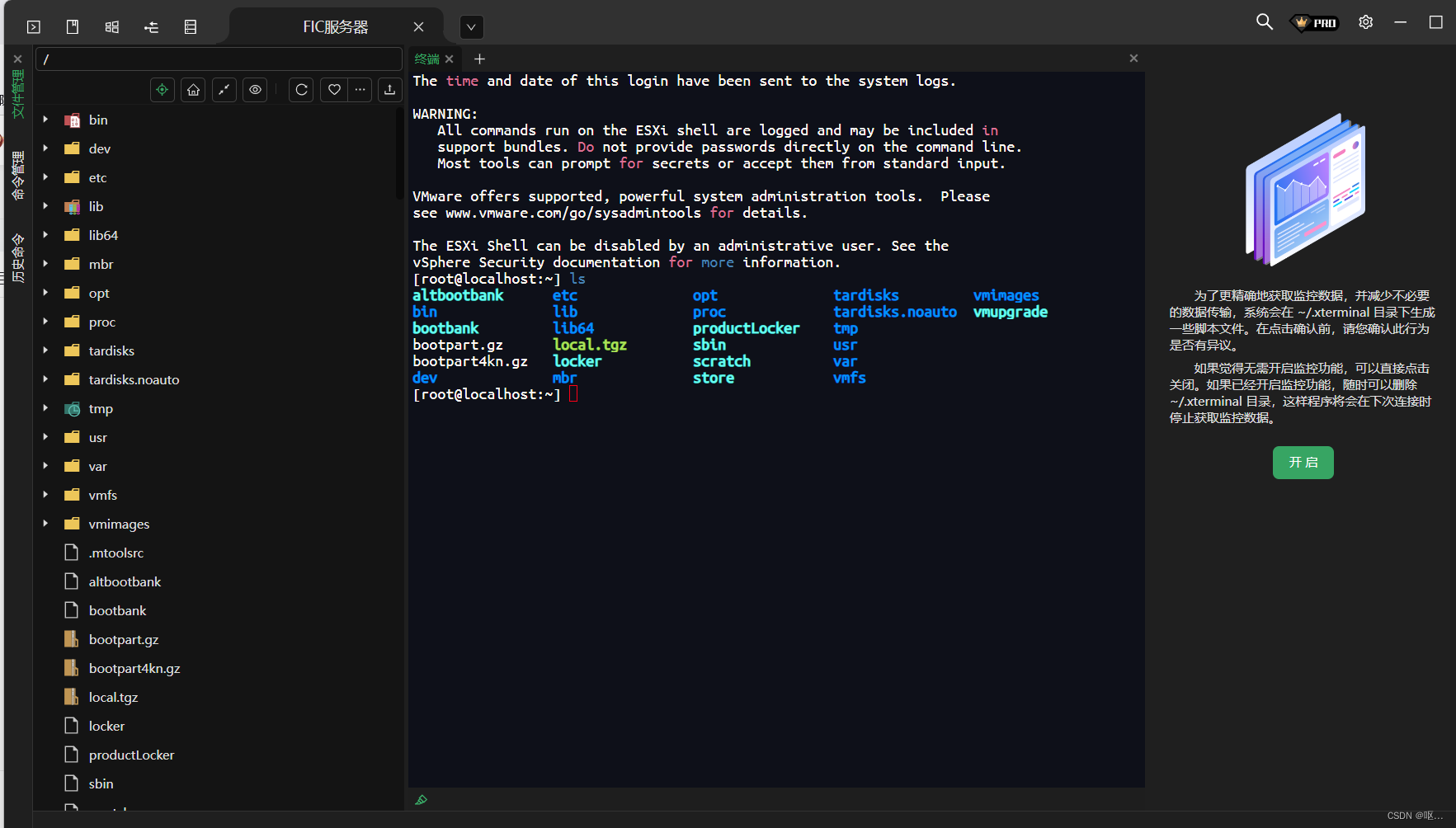

先启用ssh,然后进行连接

查看硬盘对应UUID

esxcfg-volume -l

65efb8a8-ddd817f6-04ff-000c297bd0e6

esxcfg-volume -l是一个用于在 VMware ESXi 主机上列出存储卷(Volumes)的命令。它允许管理员查看已连接到主机的存储卷的详细信息,包括名称、容量、文件系统类型等。这个命令通常在管理和配置存储时使用。

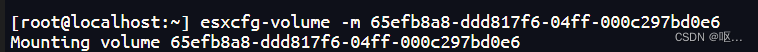

挂载数据盘

esxcfg-volume -m <UUID> 挂载

利用两种命令和一个页面回显进行查看

页面:

命令:

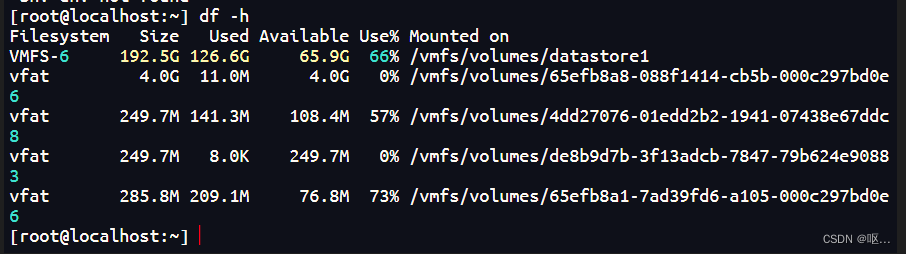

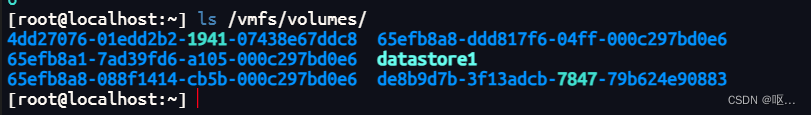

第一个df -h

输出显示了当前已经挂载的文件系统以及它们的挂载点

也就相当于是显示了esxi页面上的4台虚拟机

第二种:ls /vmfs/volumes/

4、ESXI服务器的原IP地址?【答题格式:255.255.255.0】

4、ESXI服务器的原IP地址?【答题格式:255.255.255.0】

192.168.8.112

一开始没配ip之前就有显示

5、ESXI服务器中共创建了几个虚拟机?【答题格式:1】

4个,图同3题页面回显

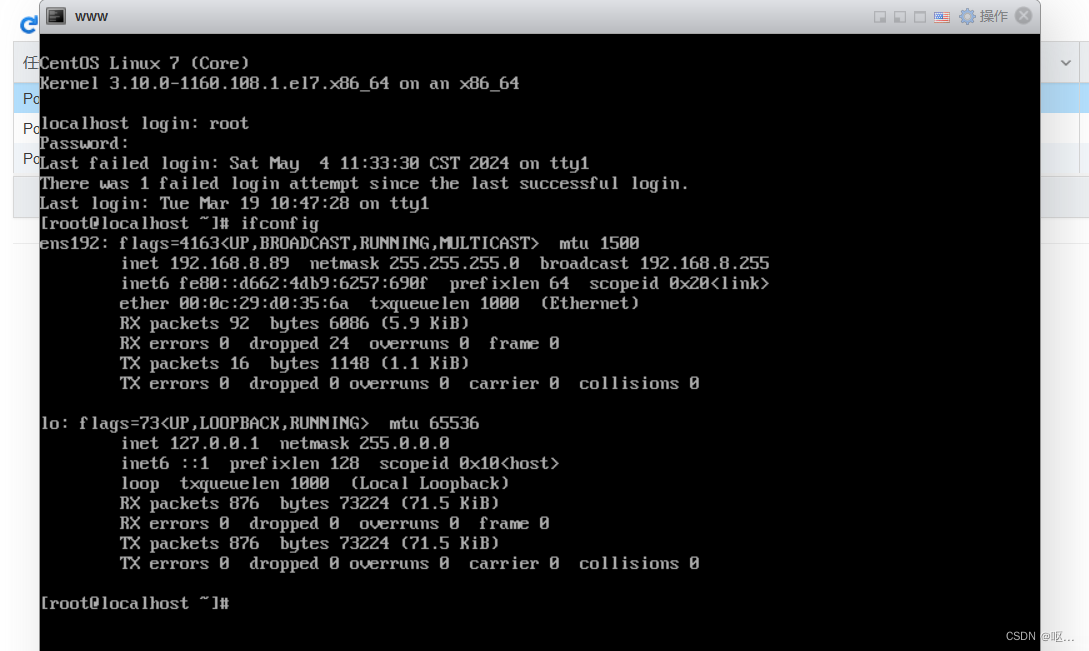

6. 网站服务器绑定的IP地址为?

7、网站服务器的登录密码为?【答题格式:abc123】

6、7放一起写了

如果出现这种情况

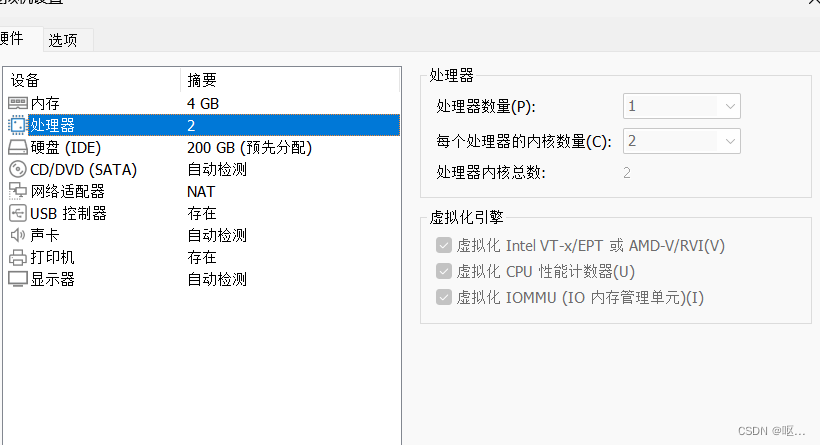

无法打开虚拟机 www 的电源。此主机不支持 Intel VT-x

就进vm里边把这个虚拟化引擎都选上

ip地址在虚拟机中就能看

7题问了网站服务器的密码,这个密码是在windows取证里边有一个Commonpwd.txt,进行爆破,得到这个的密码是qqqqqq

hydra -l root -P commonPwd.txt ssh://192.168.8.89

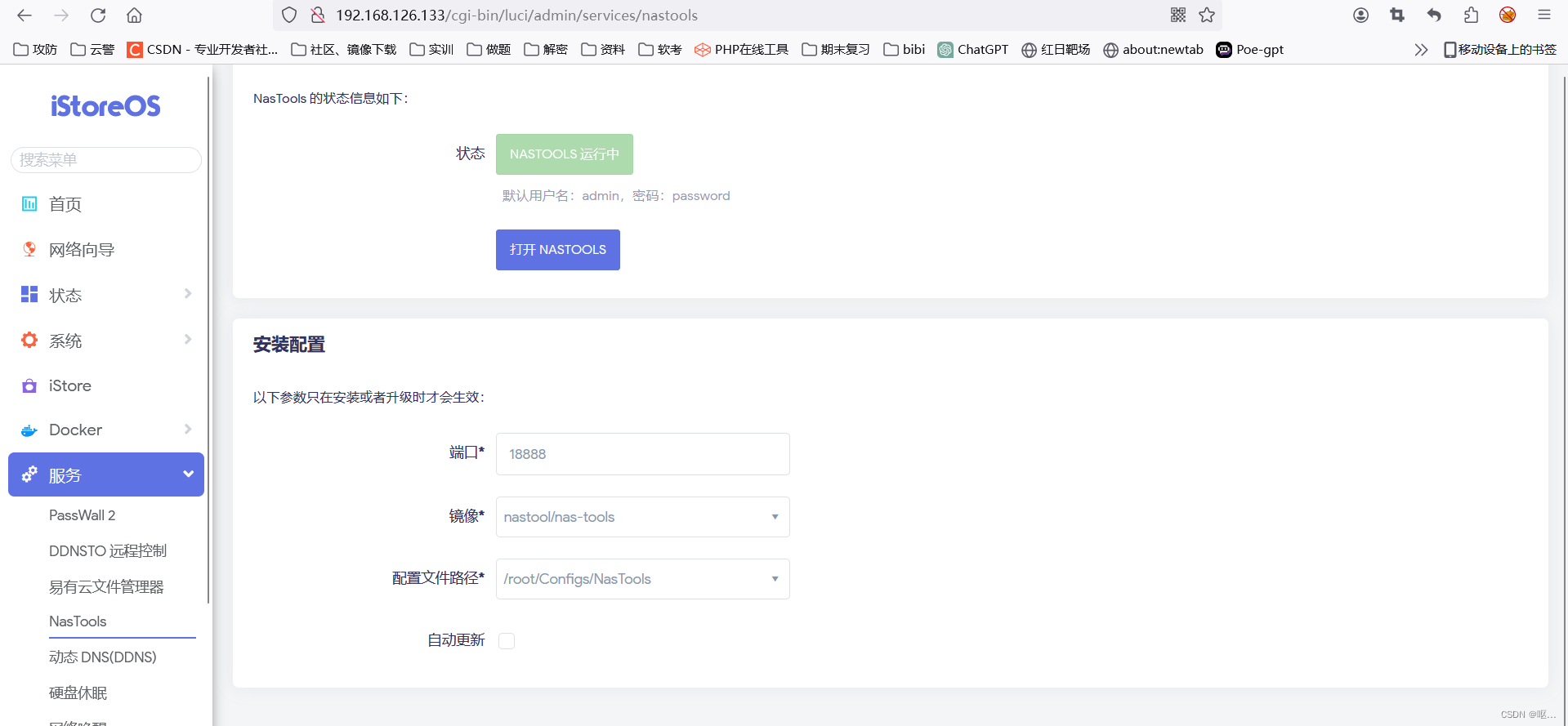

也能找到ip是192.168.8.89

还是先把ip重新配置好,然后进行访问

还是先把ip重新配置好,然后进行访问

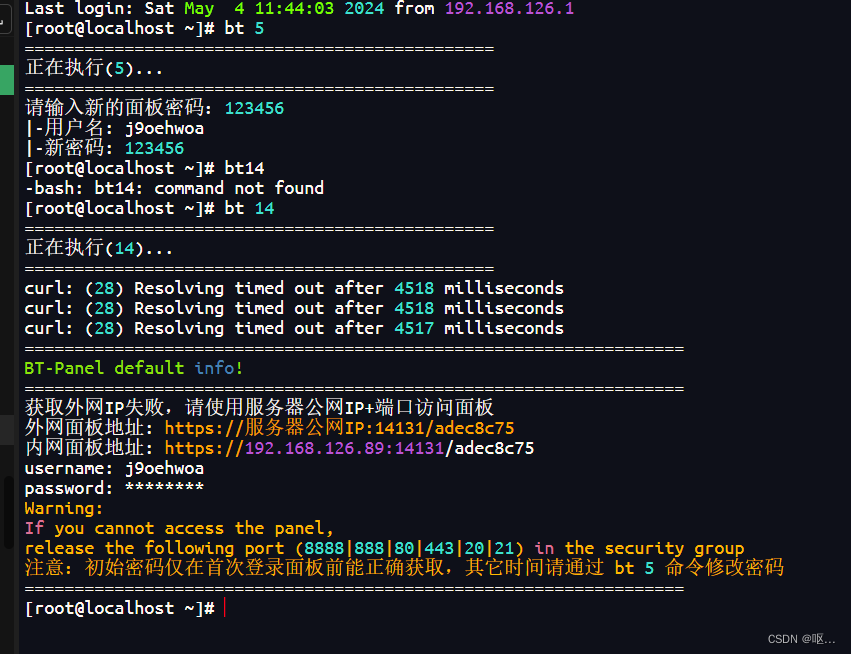

8、网站服务器所使用的管理面板登陆入口地址对应的端口号为:【答案格式:1111】

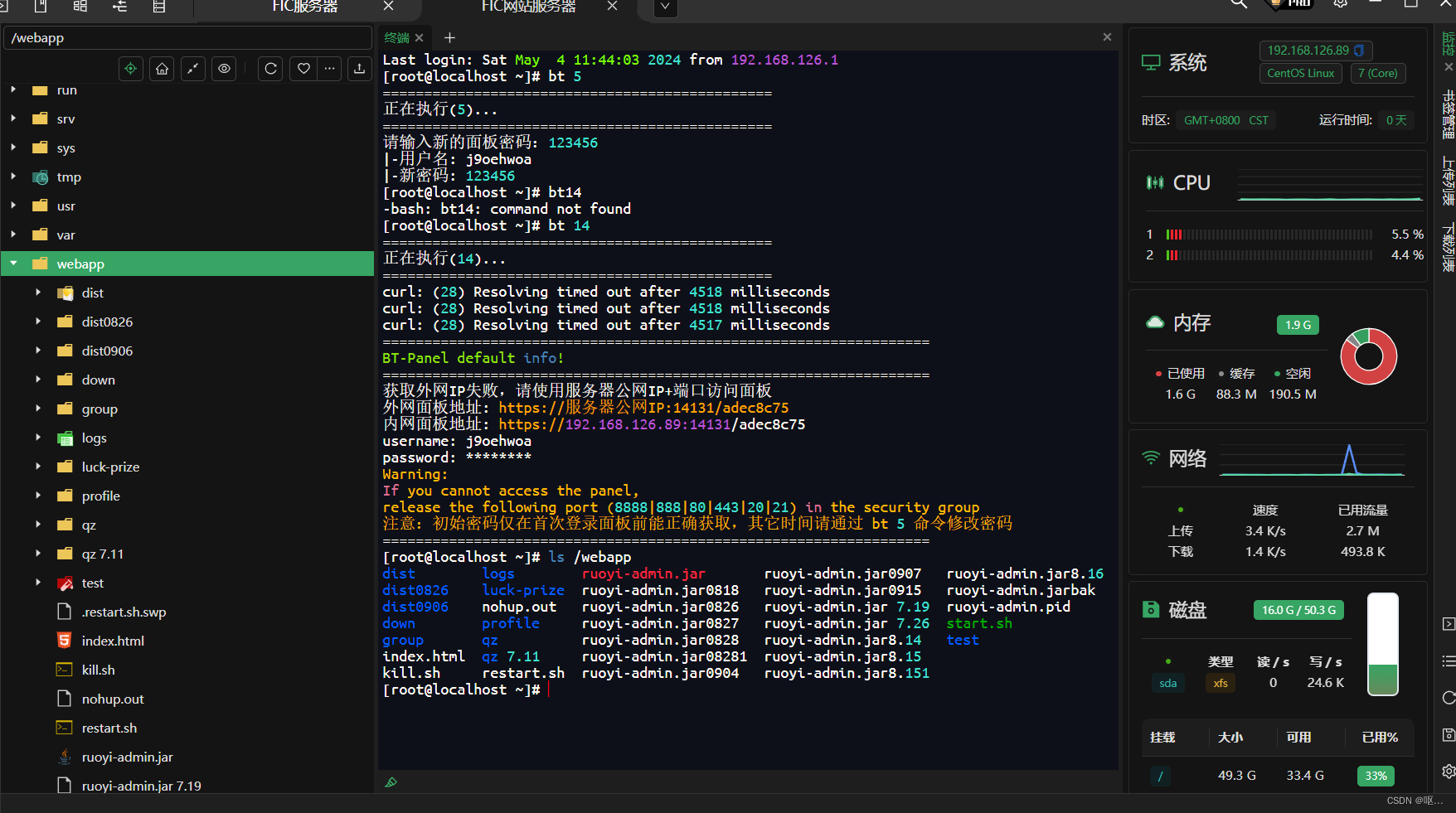

连接ssh进行访问,发现是宝塔,舒服多了

直接bt 5先把密码改掉,然后bt 14看信息

看到了是14131端口

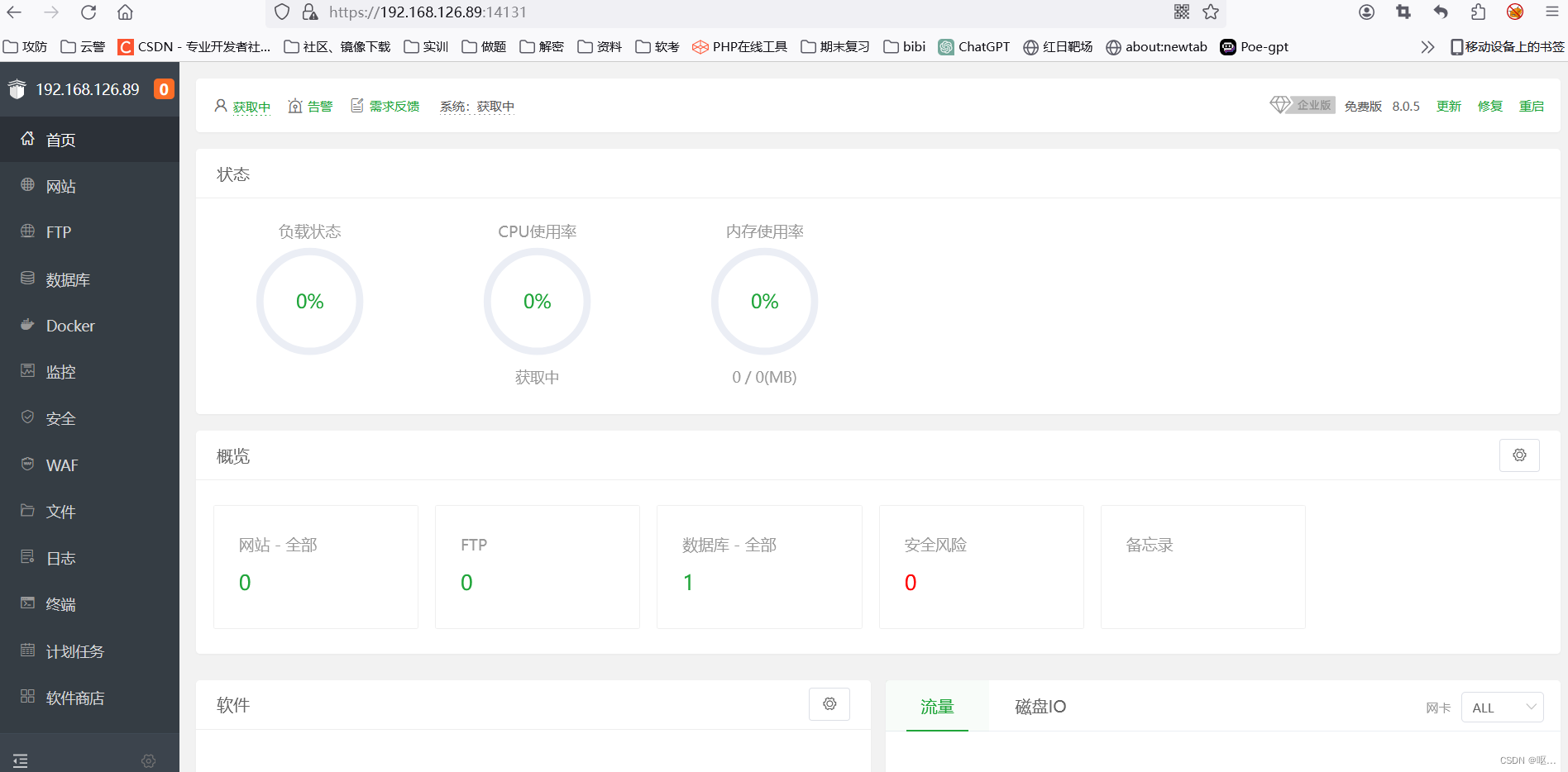

成功登录宝塔界面

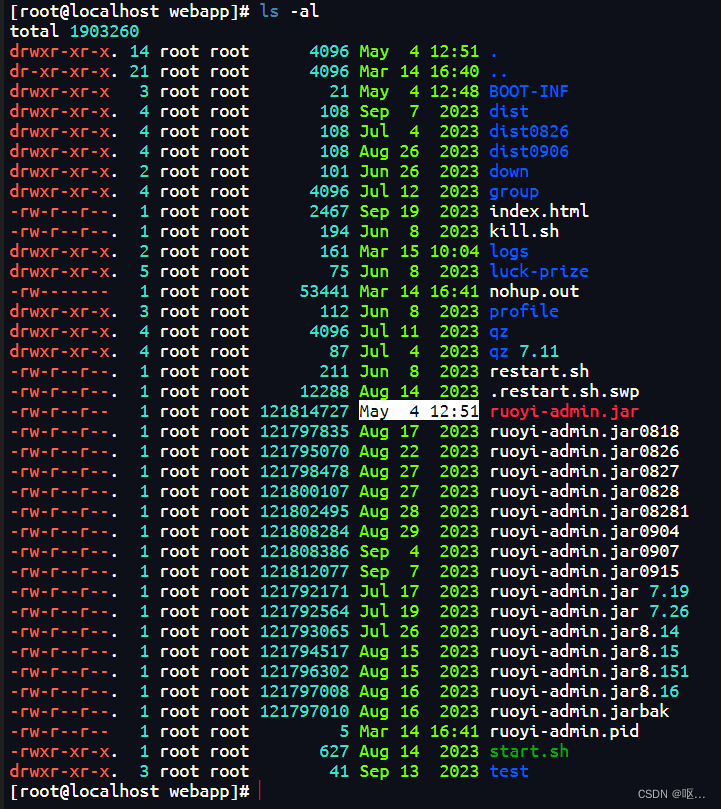

9、网站服务器的web目录是?【答题格式:/etc】

/webapp

这题有个点要绕一下,他的默认建站目录是/www/wwwroot

但是你打开发现里面什么都没有,在ssh里面看到了是有个ruoyi系统,是在webapp里面

所以网站web目录是/webapp

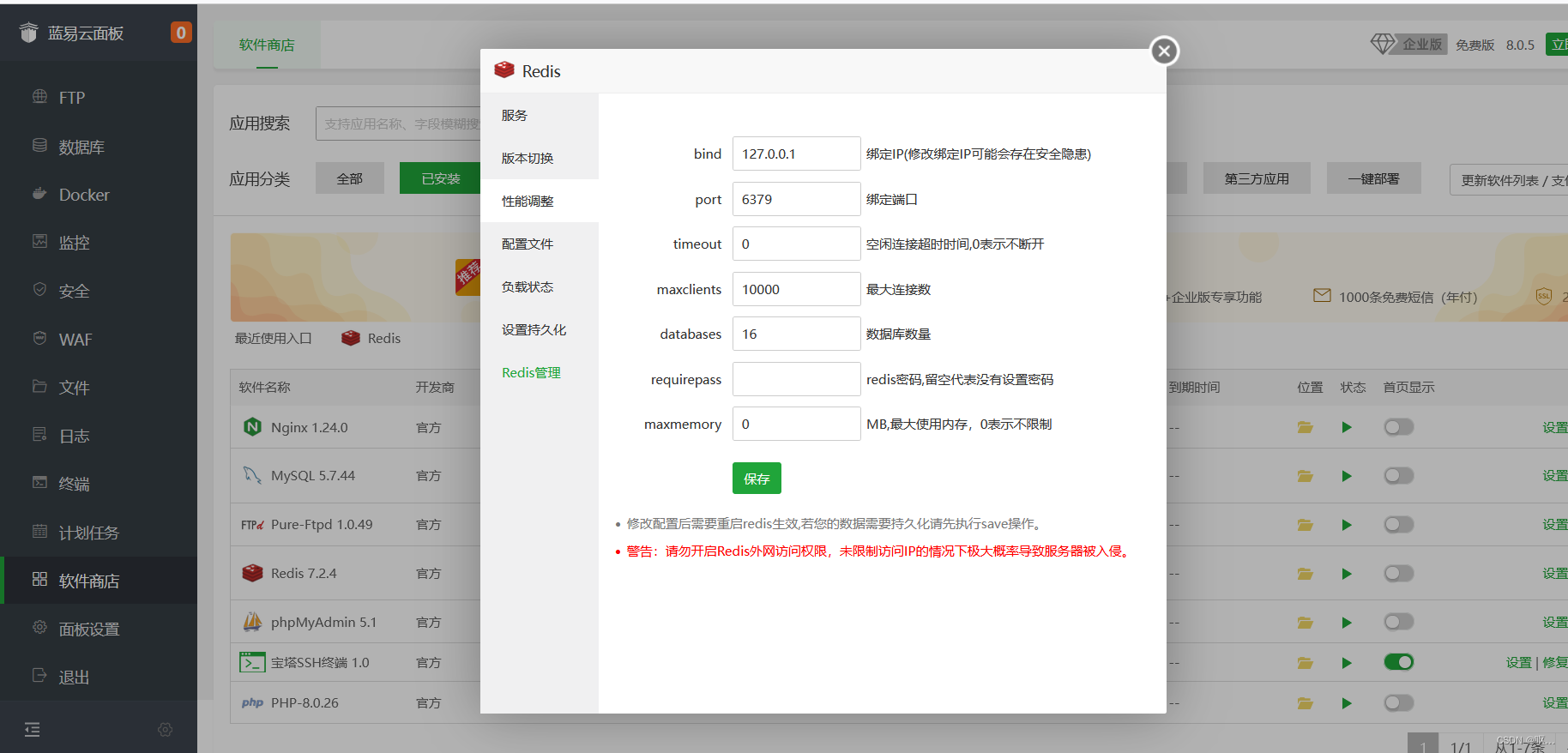

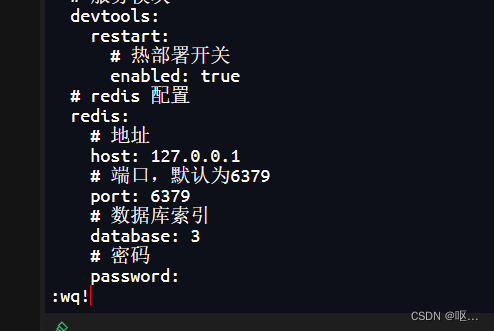

10、网站配置中Redis的连接超时时间为多少秒【答题格式:20】

软件商店打开发现redis,打开面板发现是0

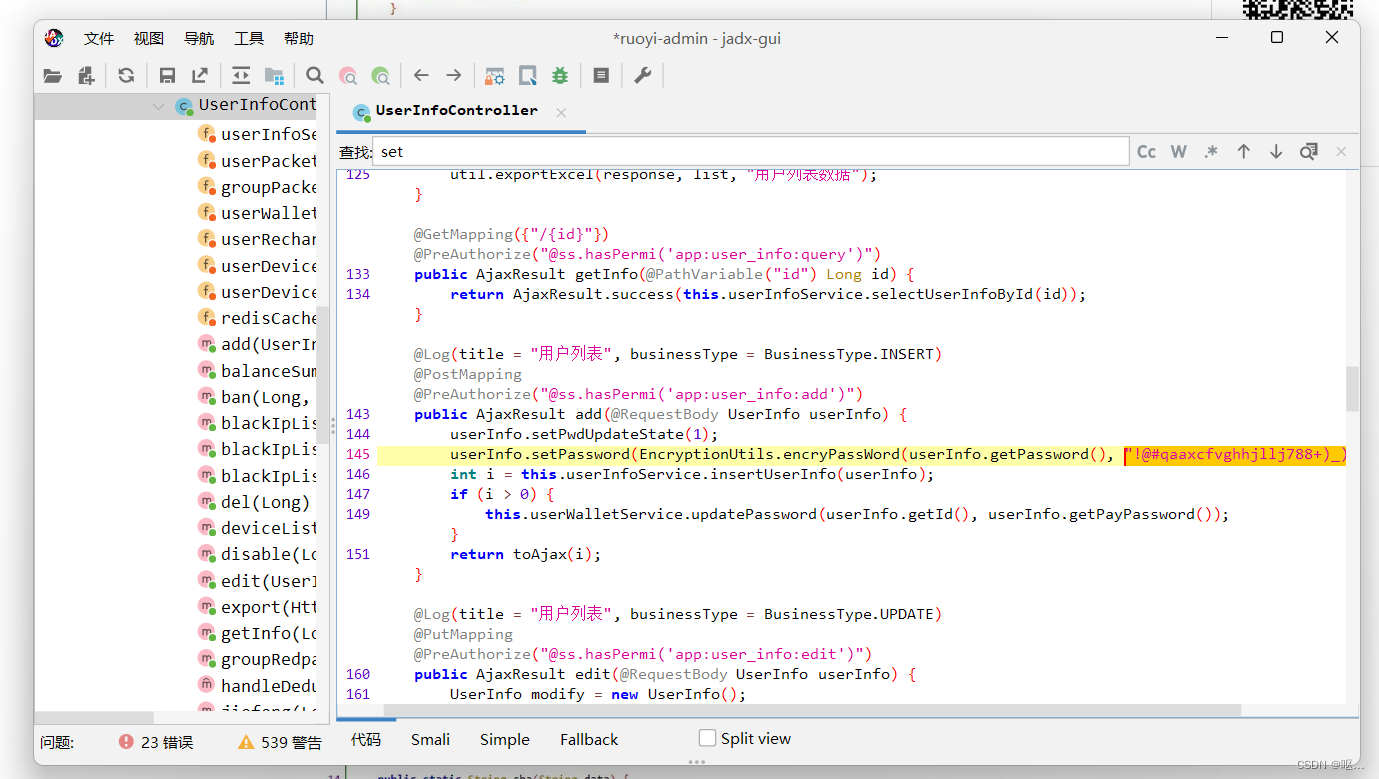

11、网站普通用户密码中使用的盐值为【答题格式:123abc!@#】

!@#qaaxcfvghhjllj788+)_)((

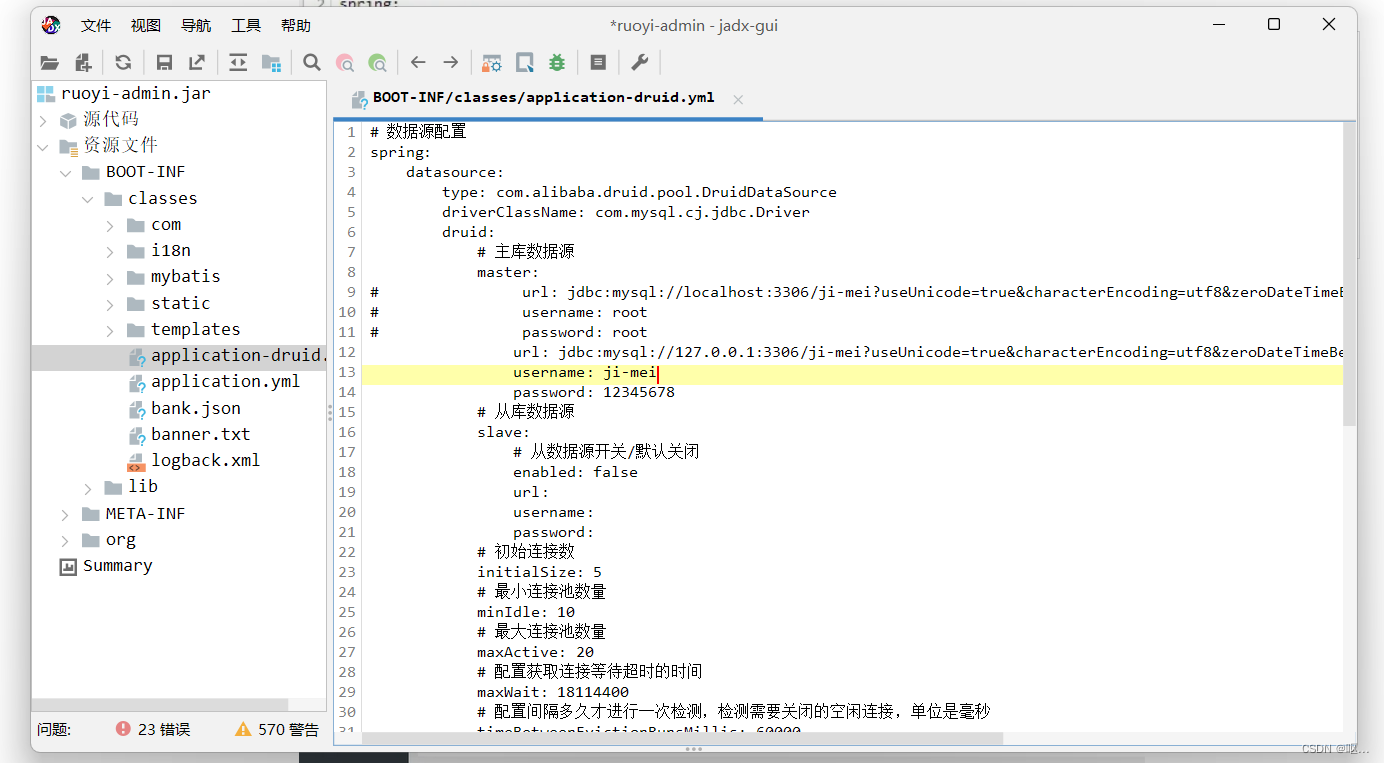

下载ruoyi-admin.jar,用jadx打开,来到com.ruoyi.app.controller.UserInfoController

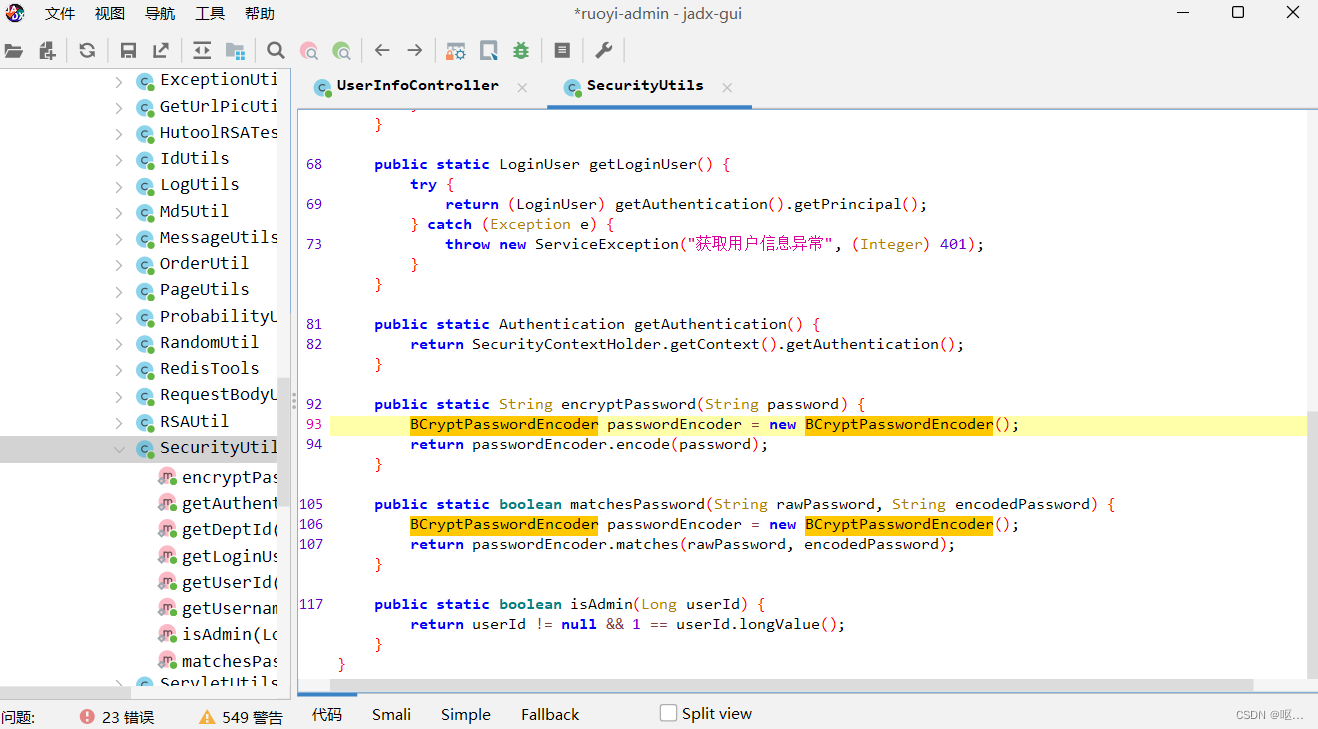

12、网站管理员用户密码的加密算法名称是什么

BCrypt

ruoyi的管理员密码生成类在com.ruoyi.common.utils.SecurityUtils

可以看到在encryptPassword()中调用了BCryptPasswordEncoder类来加密密码

13、网站超级管理员用户账号创建的时间是?

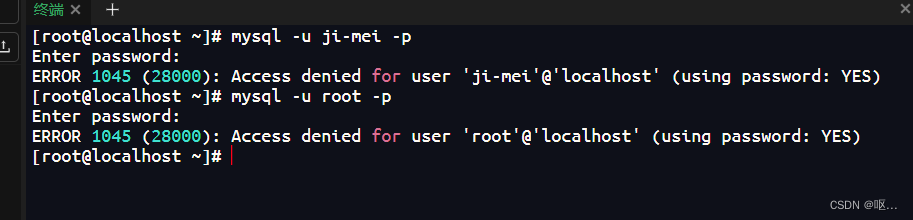

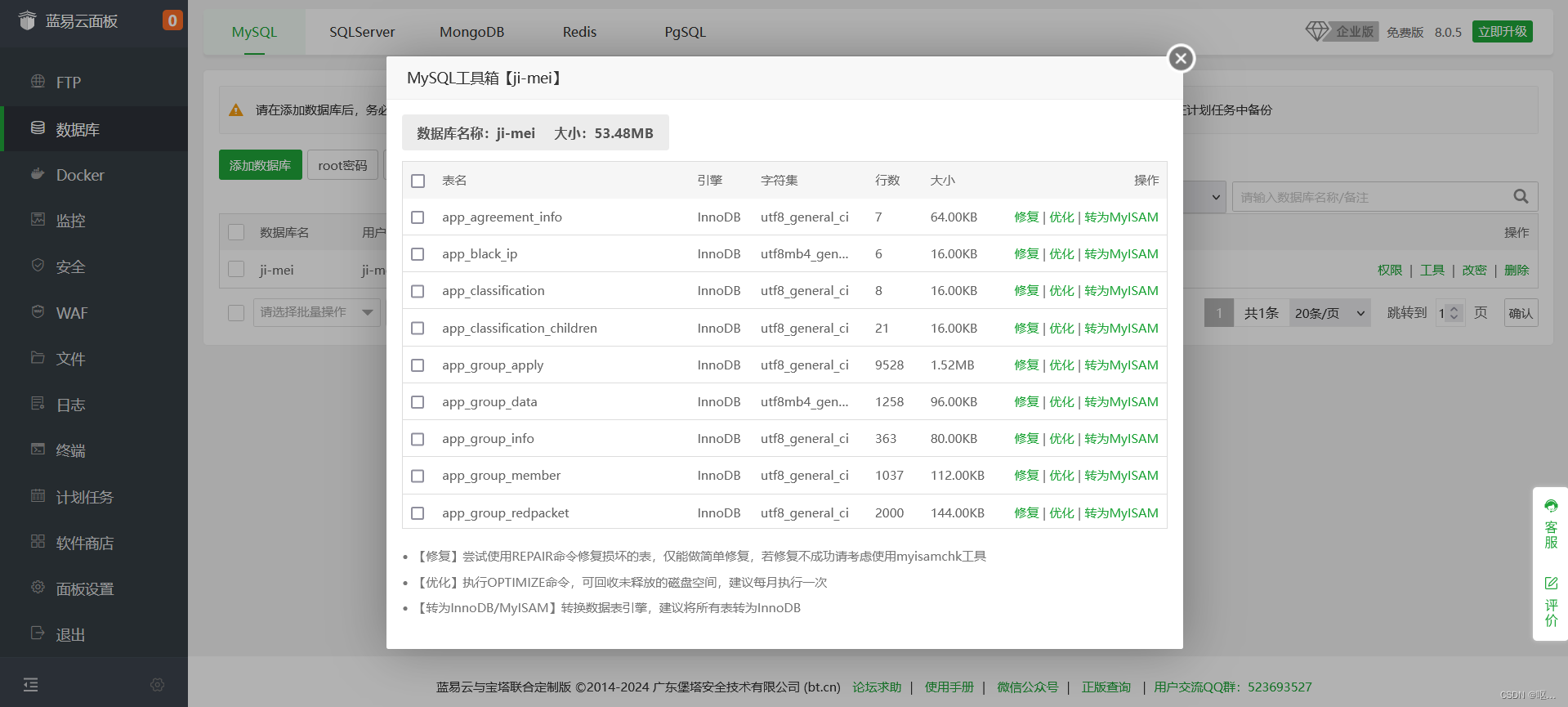

先是找到了 数据库配置文件,然后进行尝试登陆,发现失败

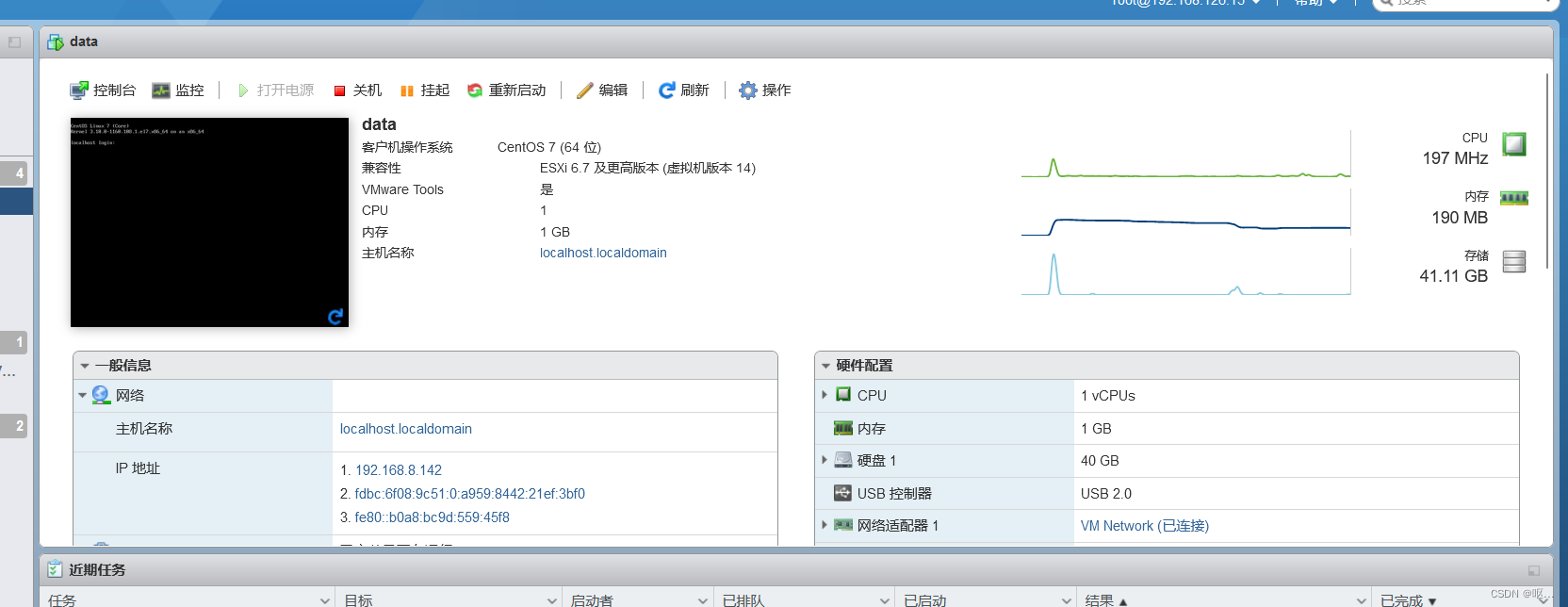

在宝塔界面看到了数据库的ip,进esxi发现这个ip就是data虚拟机的ip

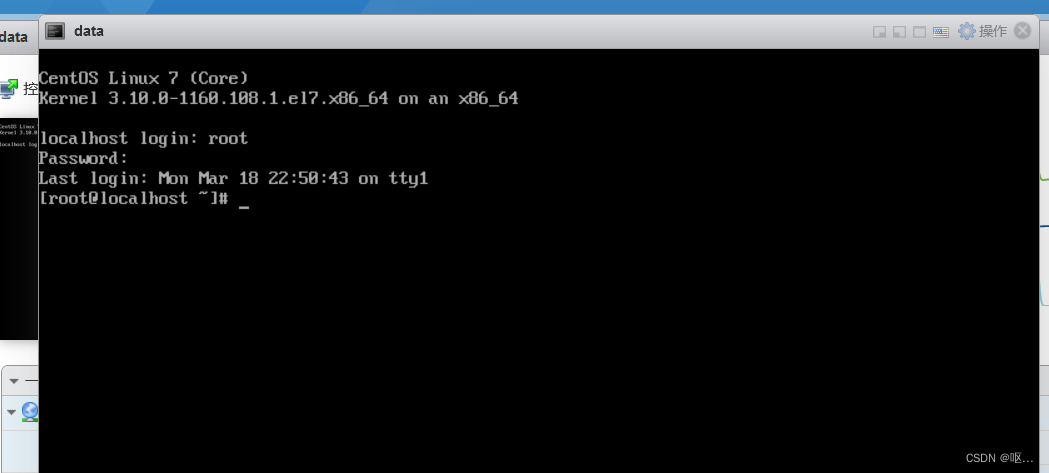

到这步就要恢复数据库,恢复的时候需要用到data虚拟机,也是要利用 Commonpwd.txt来爆破密码

hydra -l root -P commonPwd.txt ssh://192.168.8.142爆破出来是hl@7001

还是ssh连接一下

简单说一下配置ip,就是在/etc/sysconfig/network/network-scripts里边,然后进行配置,看他用的是哪个网卡,有cfg-ens192/33各种,vi进去配置,看看他是动态的ip还是静态的ip,正常都是静态的ip需要自己配置

配好之后用 ifdown 网卡 关掉网卡服务,在用 ifup 网卡 重启

就可以配置成功了,本地ping检测

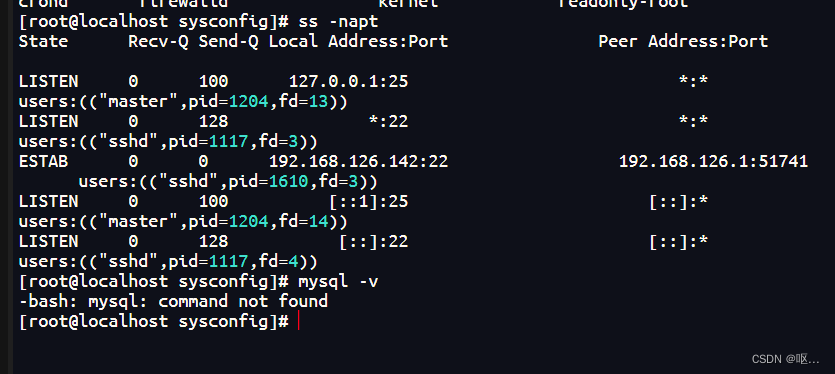

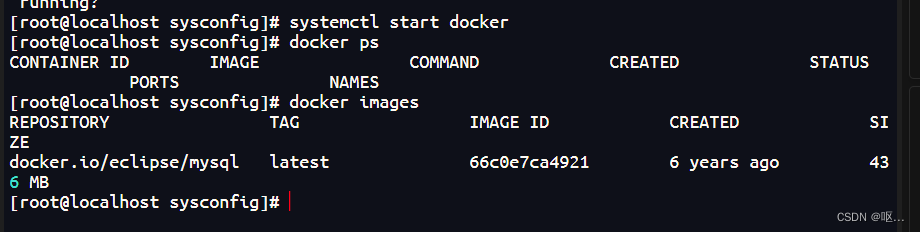

发现是没有3306端口和mysql服务的,可能是有docker

发现mysql

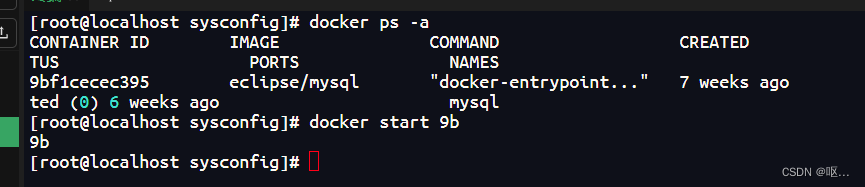

把他启起来

发现数据库成功连接

在用navicat连接看看

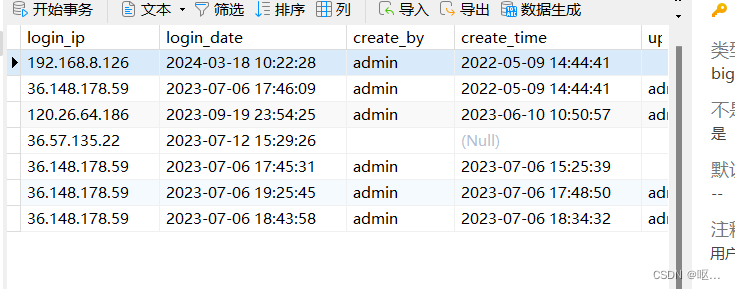

在ji-mei数据库中的sys_user表中

看到创建时间是2022-05-09 14:44:41

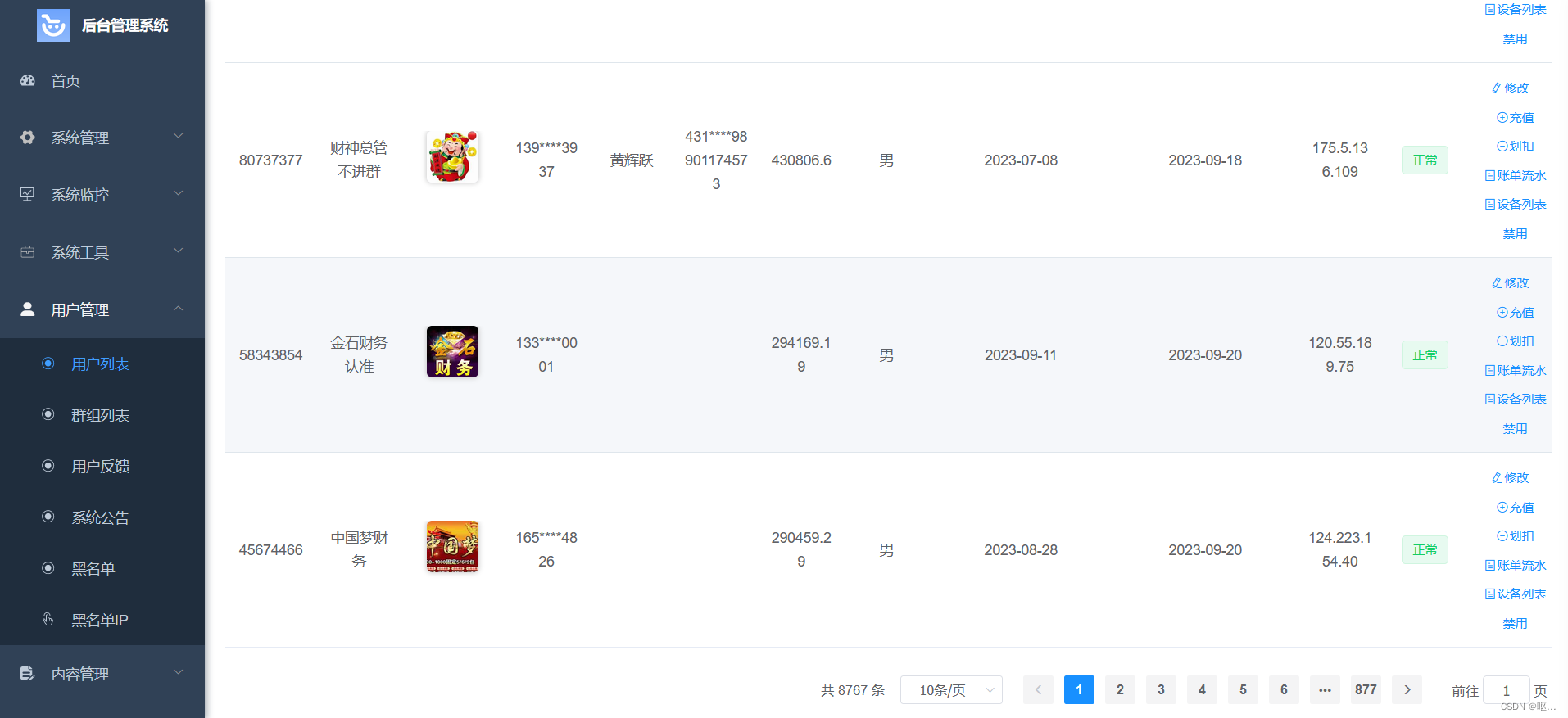

14、重构进入网站之后,用户管理下的用户列表页面默认有多少页数据【答题格式:20】

877

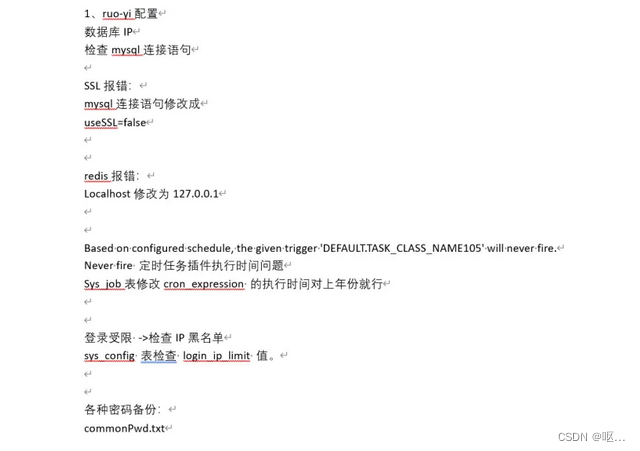

运维文件

重构网站

这里就要重构网站,然后具体就是利用java -jar ruoyi-admin.jar来启动

jar xf是一个用于从 Java 归档文件(通常是 JAR 文件)中提取(extract)文件的命令。

jar是 Java Archive 的缩写,它是 Java 平台标准的归档文件格式,类似于 ZIP 文件,用于存储 Java 类、资源文件等。xf参数指示jar命令执行提取操作。x表示提取(extract),f表示指定归档文件。

这里重构也是需要一点耐心,因为要进jar包里改各种数据

这里的修改主要是根据windows取证里边的一个运维笔记来做的

第一步先改数据库的配置

在www虚拟机中提取出ruoyi-admin.jar的配置文件

jar xf ruoyi-admin.jar BOOT-INF/classes/application-druid.yml使用vim命令修改

vim BOOT-INF/classes/application-druid.yml将数据库地址修改为data虚拟机的ip,密码修改成宝塔面板中的密码

更新配置文件到jar包内

jar uf ruoyi-admin.jar BOOT-INF/classes/application-druid.yml 修改时间变了说明修改成功

然后再根据笔记修改一下redis

redis的修改和修改application-druid.yml的方法一样,修改application.yml即可

jar xf ruoyi-admin.jar BOOT-INF/classes/application.yml

vi BOOT-INF/classes/application.yml

jar uf ruoyi-admin.jar BOOT-INF/classes/application.yml

redis的修改和修改application-druid.yml的方法一样,修改application.yml即可

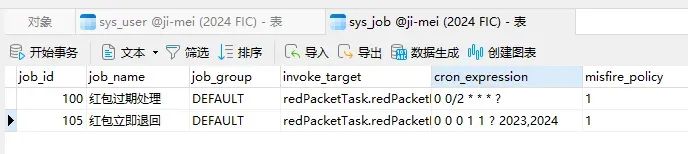

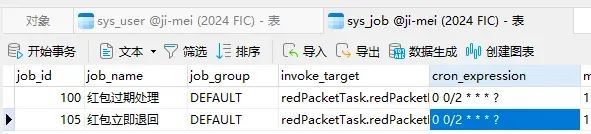

定时任务插件执行时间问题在sys_job表中

将下面的在2023年和2024 年的每个1月1日执行任务替换成上面的在每小时的每隔两分钟触发一次,直到任务被停止或调度器关闭为止

接下来启动网站

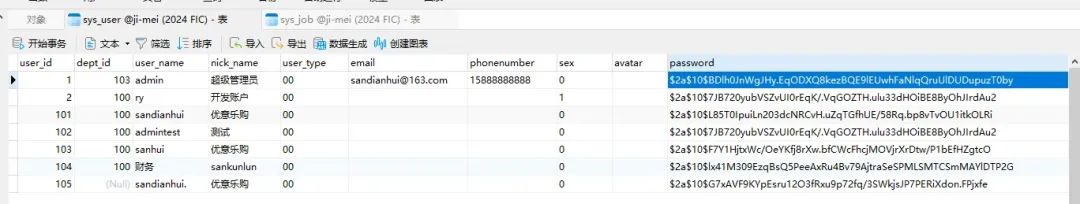

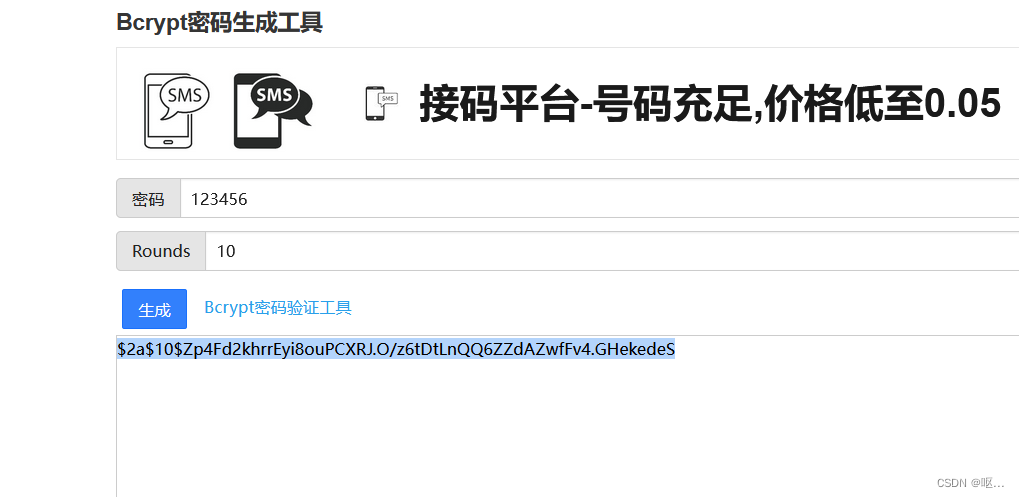

使用https://www.bejson.com/encrypt/bcrpyt_encode/生成一个密码

替换到数据库中的sys_user表中

问题

碰到的其他情况,第一个登录限制,就按照运维笔记改就可以了,把限制名单去掉

连接超时

还是利用这个

jar xf ruoyi-admin.jar BOOT-INF/classes/application.yml

vi BOOT-INF/classes/application.yml

jar uf ruoyi-admin.jar BOOT-INF/classes/application.yml

把连接超时改成30秒就可以了

最后一步就是改密码

改的密码要在数据库里边

先在网站生成

在线Bcrypt密码生成工具-Bejson.com

在sys_user表里边把密码改掉,然后加两个ip,我是加了本机电脑ip和网站ip

在sys_user表里边把密码改掉,然后加两个ip,我是加了本机电脑ip和网站ip

继续

接下来就是启动 网站

java -jar ruoyi-admin.jar或者sh start.sh start

到后台进行登录

发现是有877

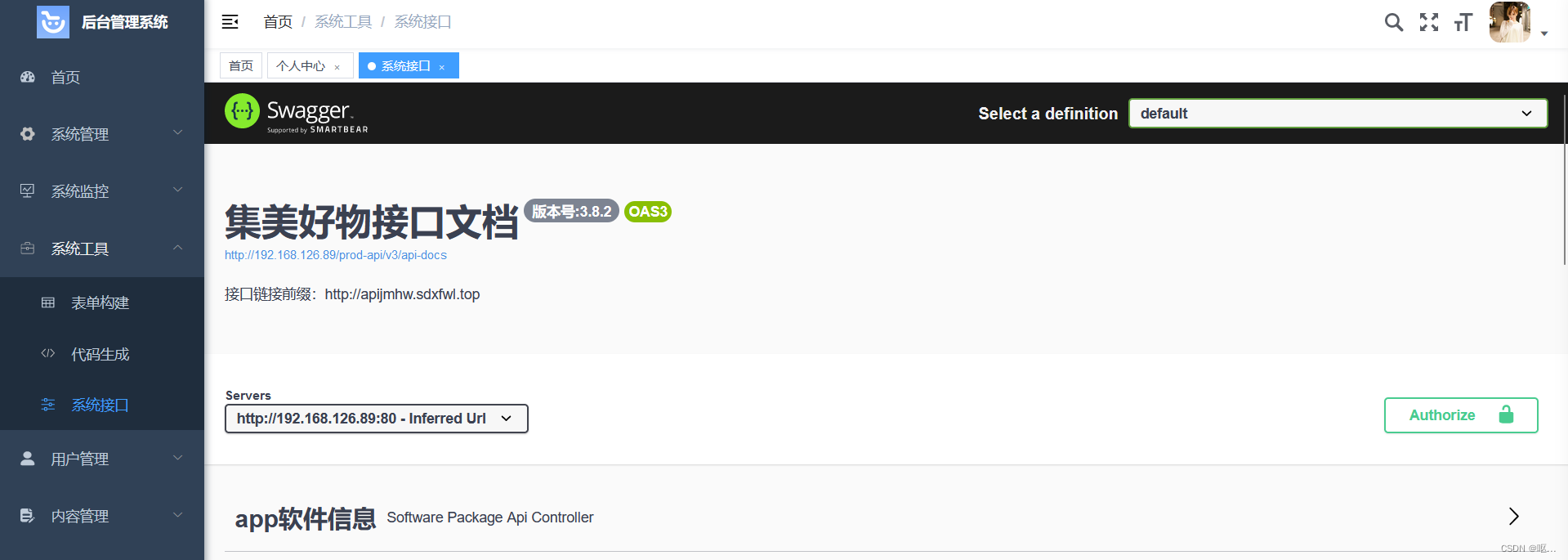

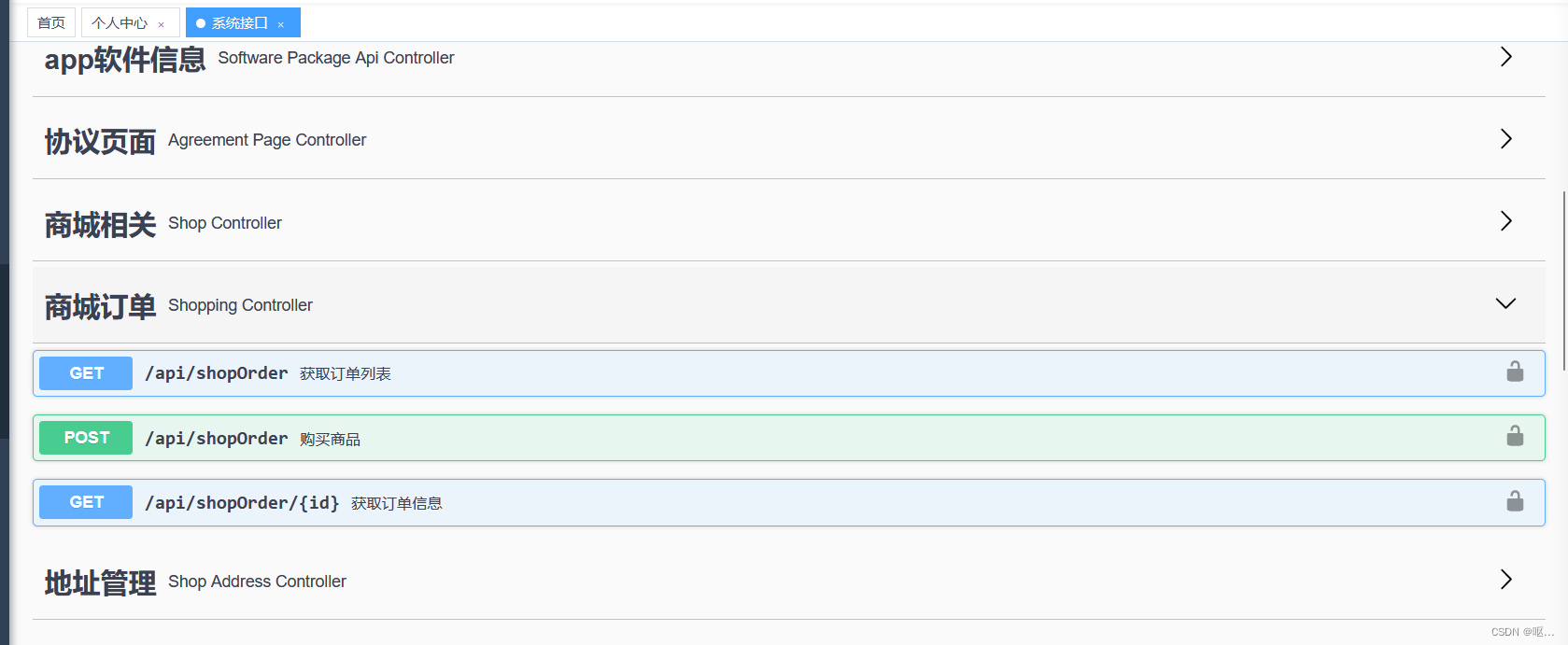

15、该网站的系统接口文档版本号为【答题格式:1.1.1】

3.8.2

16. 该网站获取订单列表的接口

16. 该网站获取订单列表的接口

/api/shopOrder

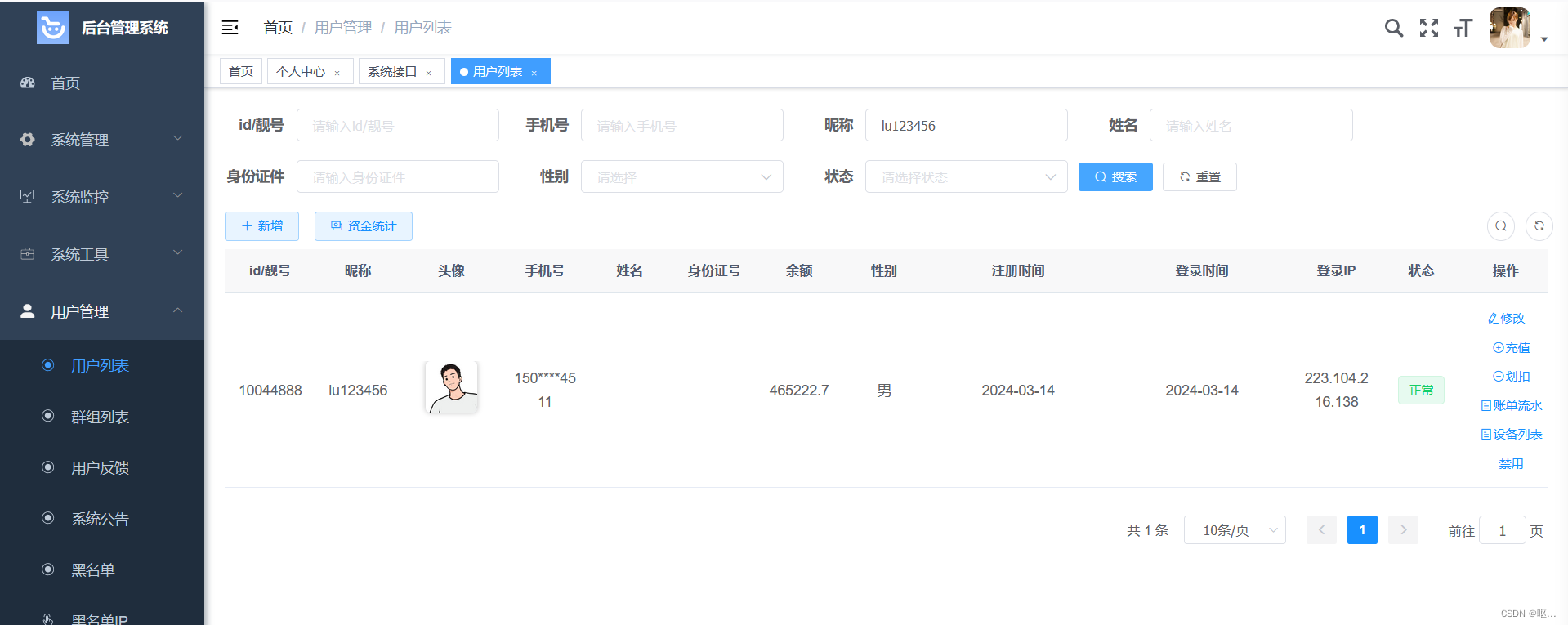

17、受害人卢某的用户ID【答题格式:11223344】

10044888

根据李某的手机微信聊天记录可知受害人卢某在网站中的账号为lu123456、

在用户管理中搜索lu123456

查一下就出来了

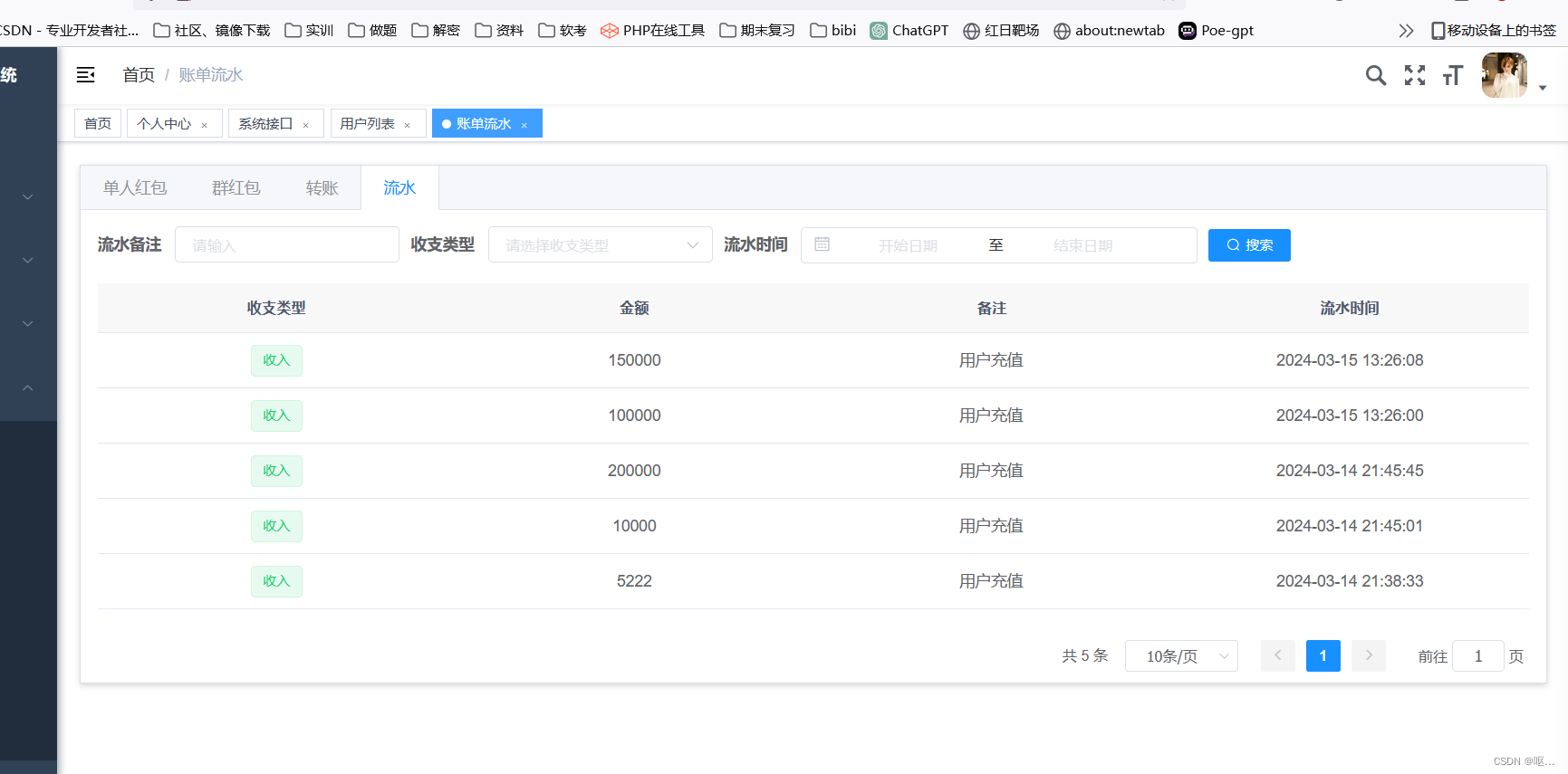

18、受害人卢某一共充值了多少钱【答题格式:123456】

18、受害人卢某一共充值了多少钱【答题格式:123456】

465222

点击账单流水就能找到了

19、网站设置的单次抽奖价格为多少元【答题格式:20】

10

参数设置找到抽奖价格10元

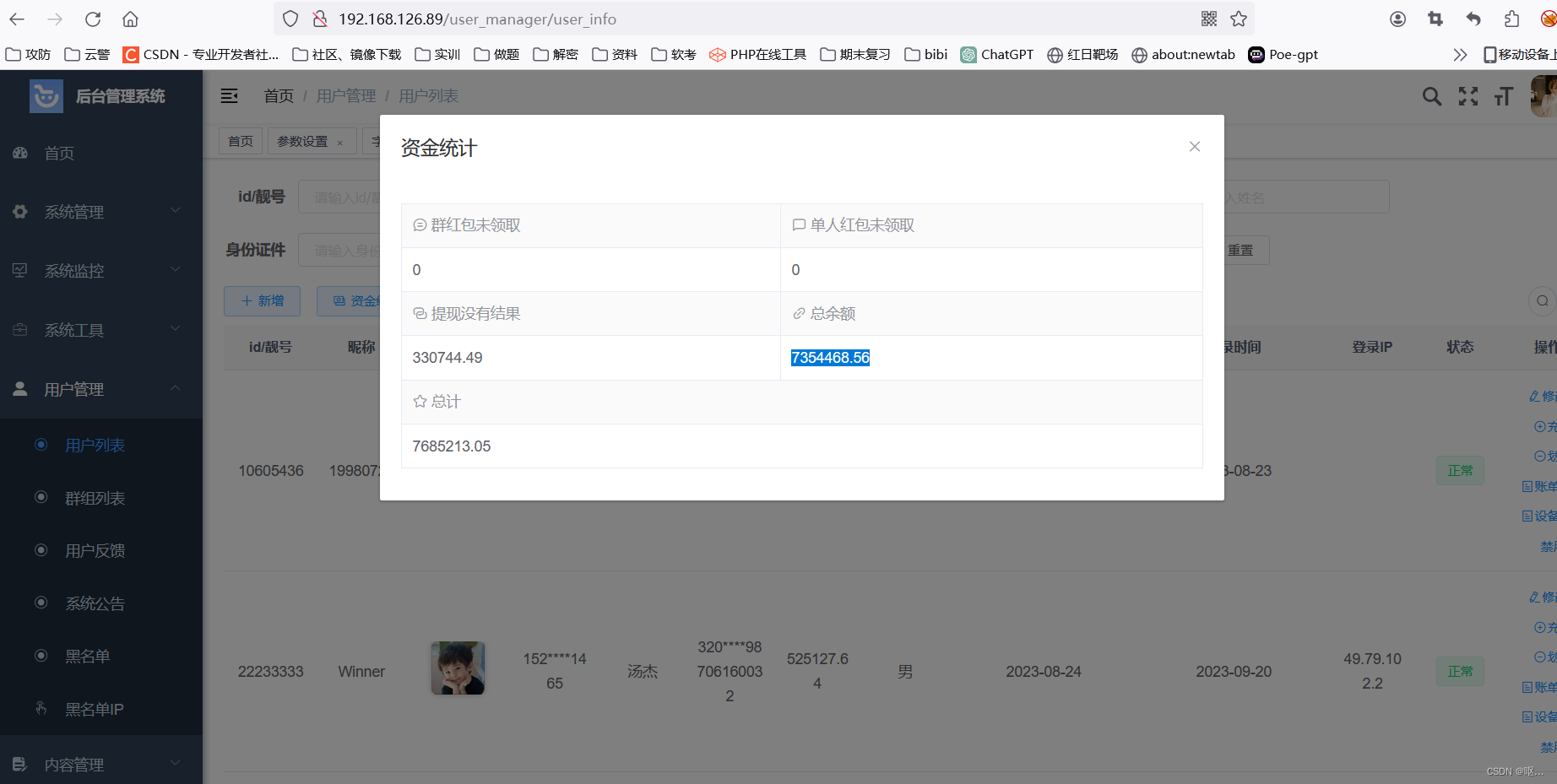

20、网站显示的总余额数是【答题格式:20.12】

20、网站显示的总余额数是【答题格式:20.12】

7354468.56

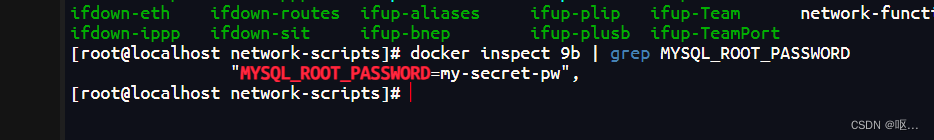

21、网站数据库的root密码【答题格式:abc123】

my-secret-pw

查看容器的元数据

直接用命令查

docker inspect 9b | grep MYSQL_ROOT_PASSWORD

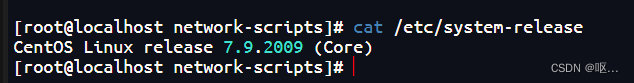

22、数据库服务器的操作系统版本是【答题格式:1.2.1234】

22、数据库服务器的操作系统版本是【答题格式:1.2.1234】

7.9.2009

显示系统的版本信息,包括发行版的名称和版本号

cat /etc/system-release

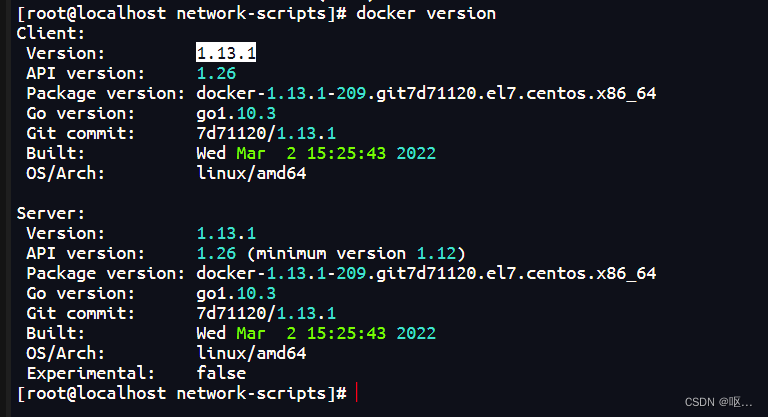

23、数据库服务器的Docker Server版本是【答题格式:1.10.0】

1.13.1

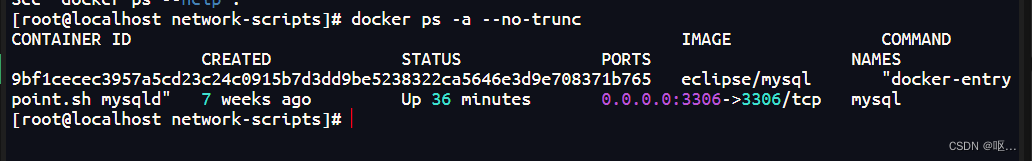

24、数据库服务器中数据库容器的完整ID是【答题格式:123abcd】

24、数据库服务器中数据库容器的完整ID是【答题格式:123abcd】

9bf1cecec3957a5cd23c24c0915b7d3dd9be5238322ca5646e3d9e708371b765

docker ps -a --no-trunc

docker ps -a 用于列出所有容器,包括正在运行的和已经停止的。

--no-trunc 选项告诉 Docker 不要截断容器的输出,即显示完整的容器 ID

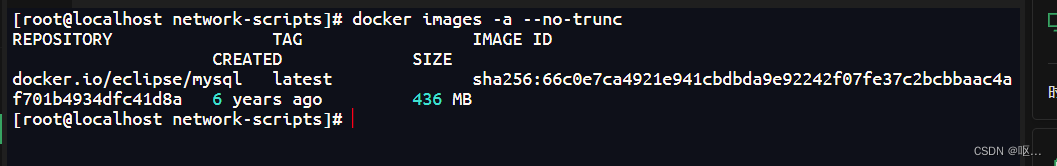

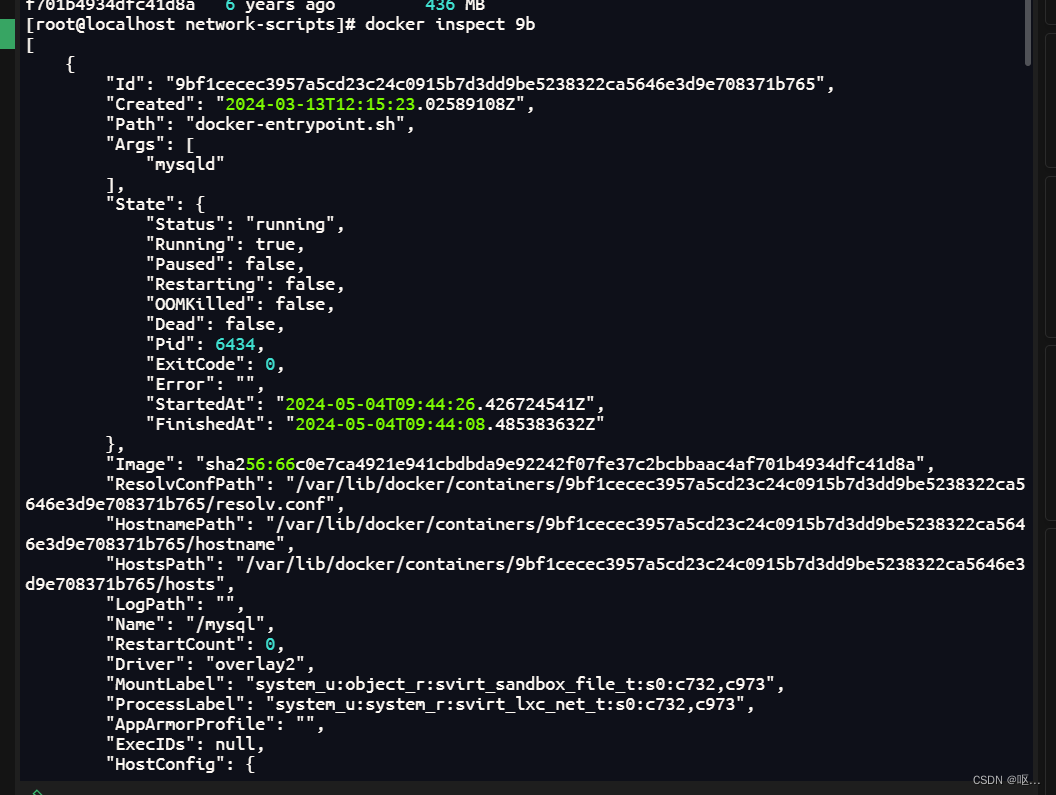

25、数据库服务器中数据库容器使用的镜像ID【答题格式:123abcd】

66c0e7ca4921e941cbdbda9e92242f07fe37c2bcbbaac4af701b4934dfc41d8a

docker images -a --no-trunc

26、数据库服务器中数据库容器创建的北京时间

26、数据库服务器中数据库容器创建的北京时间

2024-03-13T12:15:23.02589108Z

这个时间戳表示的是 2024 年 3 月 13 日的 12 点 15 分 23.02589108 秒 UTC 时间

转化为北京时间

2024-03-13 20:15:23.02589108

docker inspect 9b

docker inspect 9b命令用于检查 Docker 容器的详细信息,其中9b是容器的 ID 或名称。这个命令将输出 JSON 格式的容器信息,包括容器的配置、状态、网络设置、挂载点等等。

27、数据库服务器中数据库容器的ip是【答题格式:255.255.255.0】

172.17.0.2

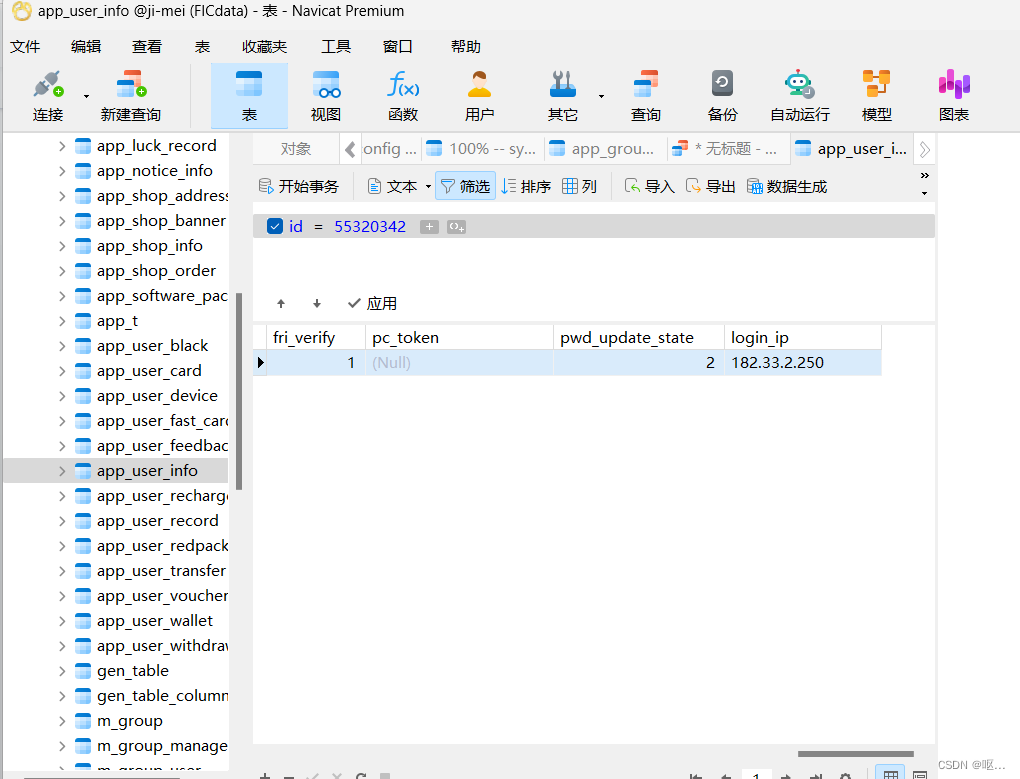

28、分析数据库数据,在该平台邀请用户进群最多的用户的登录IP是【答题格式:255.255.255.0】

182.33.2.250

邀请进群相关数据在app_group_member表

mysql语句

SELECT inviter_id, COUNT(*) AS invite_count

FROM app_group_member

GROUP BY inviter_id

ORDER BY invite_count DESC

LIMIT 10;

再到app_user_info表找到对应用户的登录IP

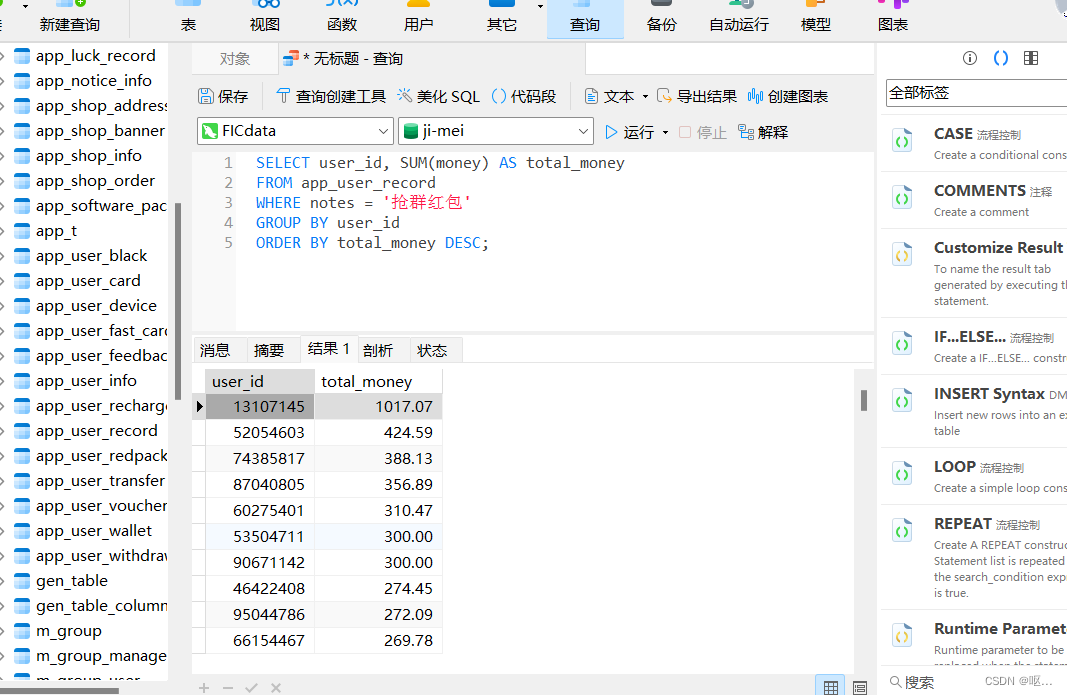

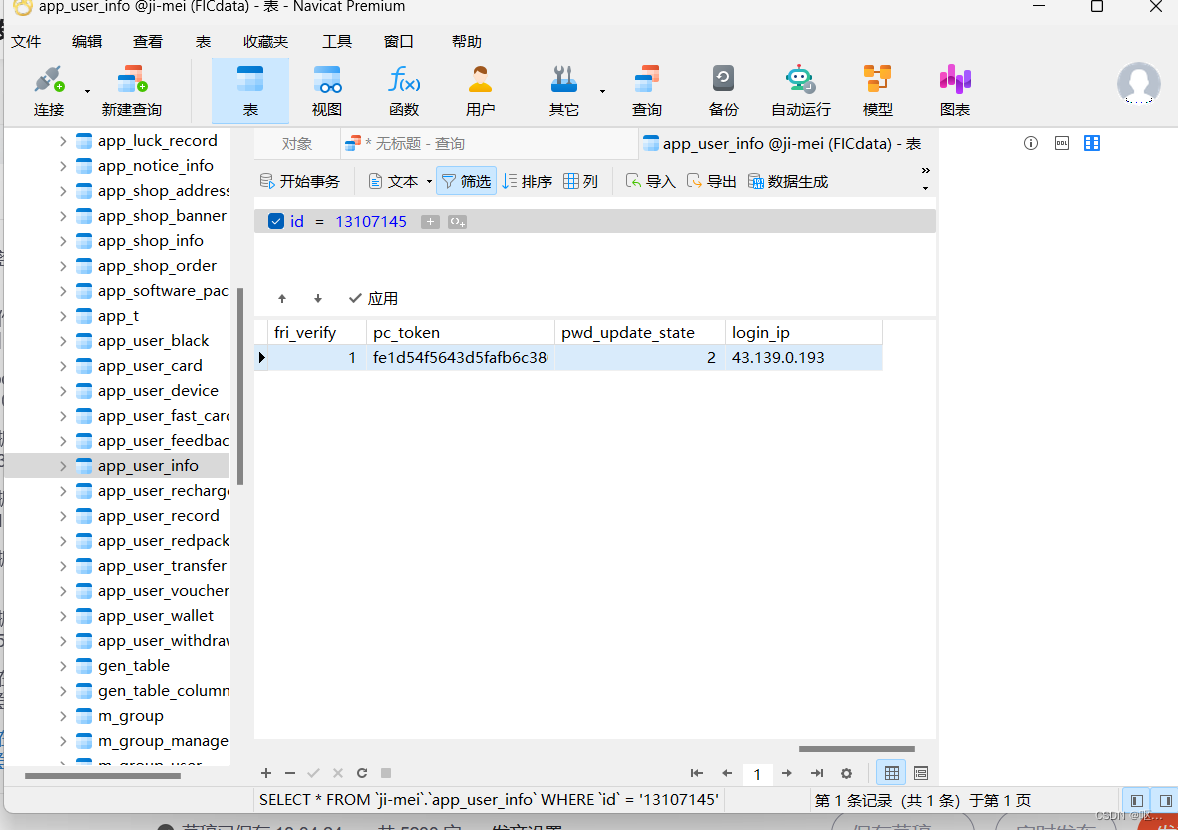

29、分析数据库数据,在该平台抢得最多红包金额的用户的登录IP是【答题格式:255.255.255.0】

43.139.0.193

抢红包记录在app_user_record表中

SELECT user_id, SUM(money) AS total_money

FROM app_user_record

WHERE notes = '抢群红包'

GROUP BY user_id

ORDER BY total_money DESC;

再到app_user_info表找到对应用户的登录IP

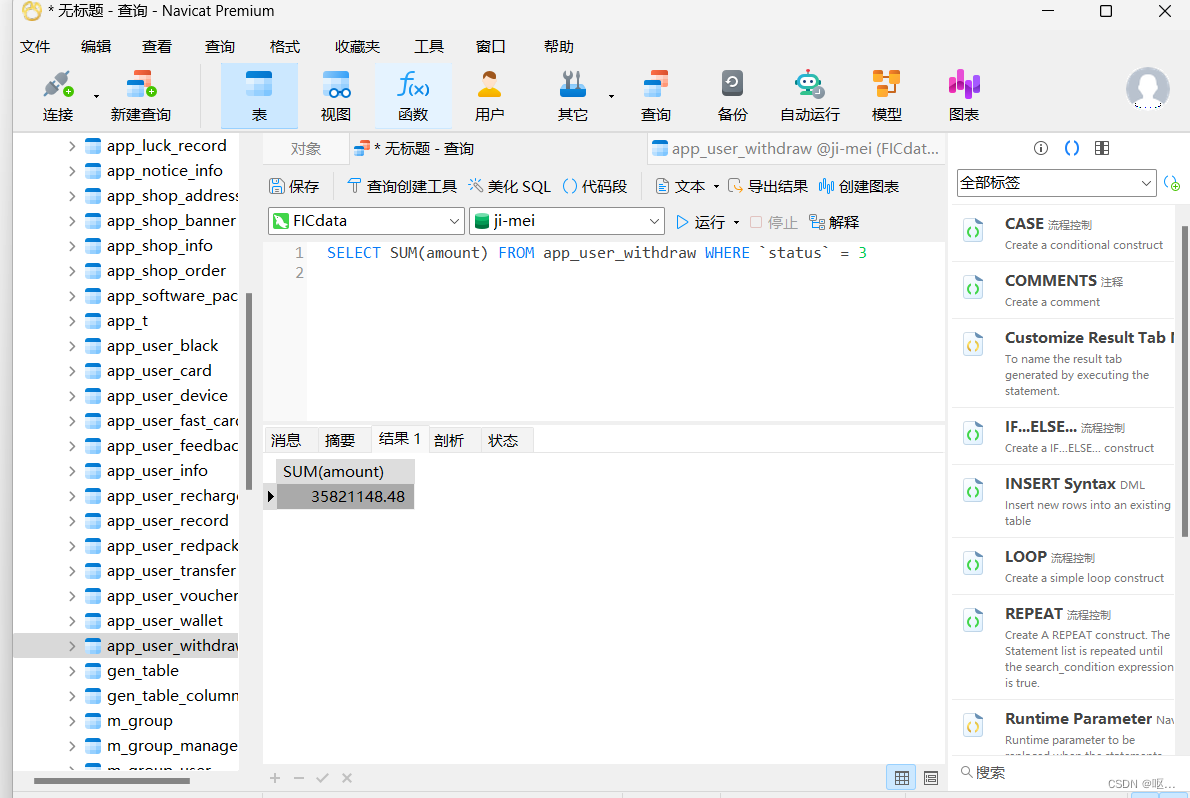

30、数据库中记录的提现成功的金额总记是多少(不考虑手续费)【答题格式:20.12】

35821148.48

SELECT SUM(amount) FROM app_user_withdraw WHERE `status` = 3

提现记录在app_user_withdraw表中

在status列的注释可以看到,3代表成功,统计提现成功的总金额

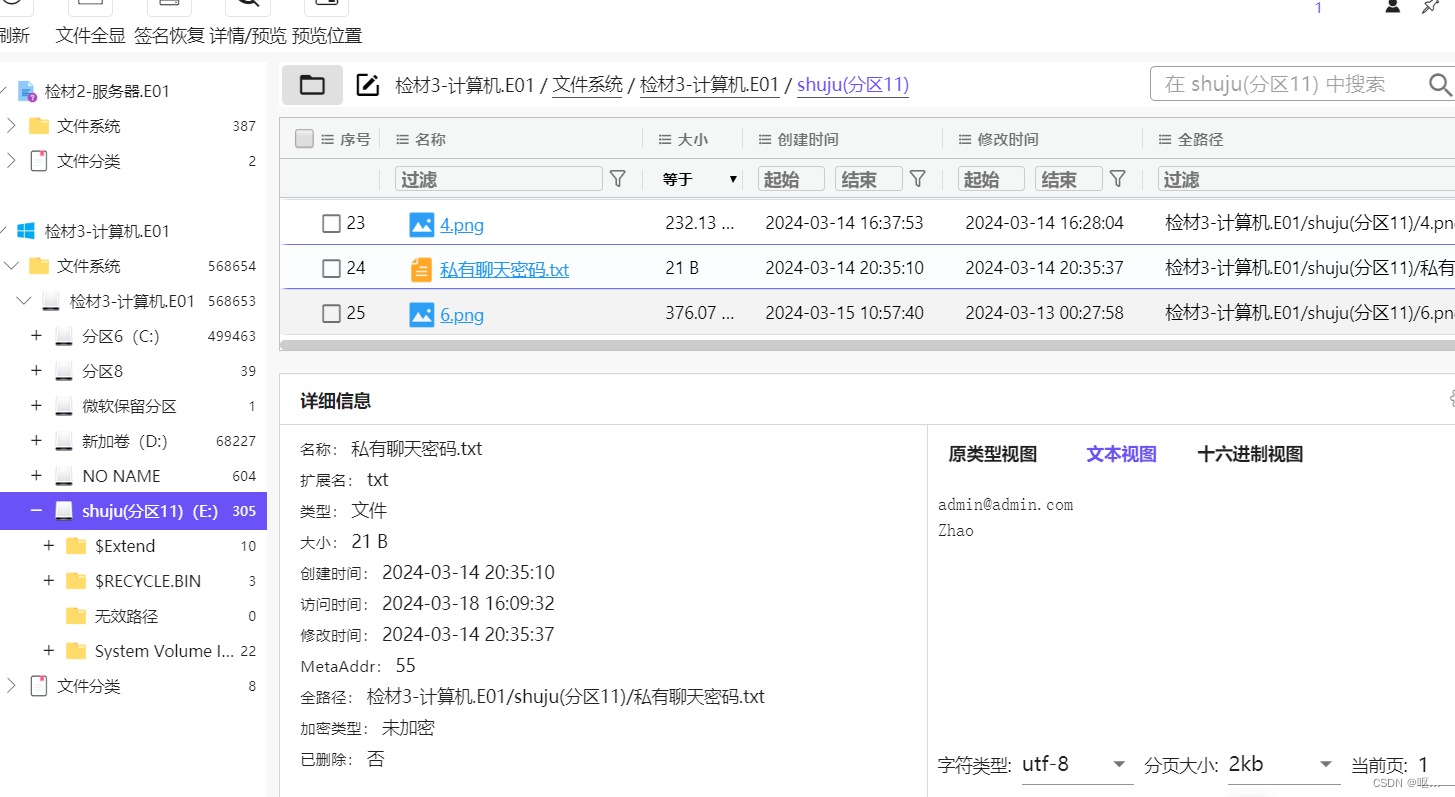

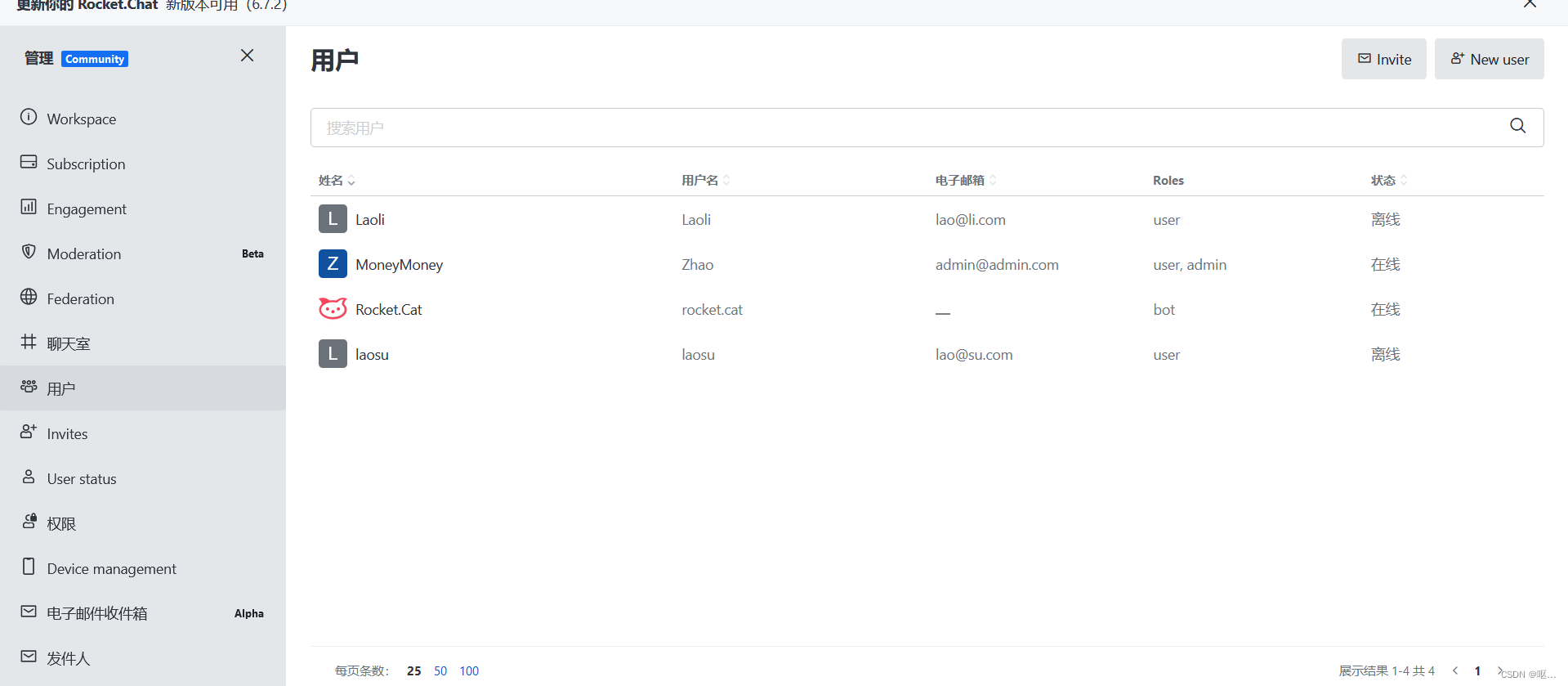

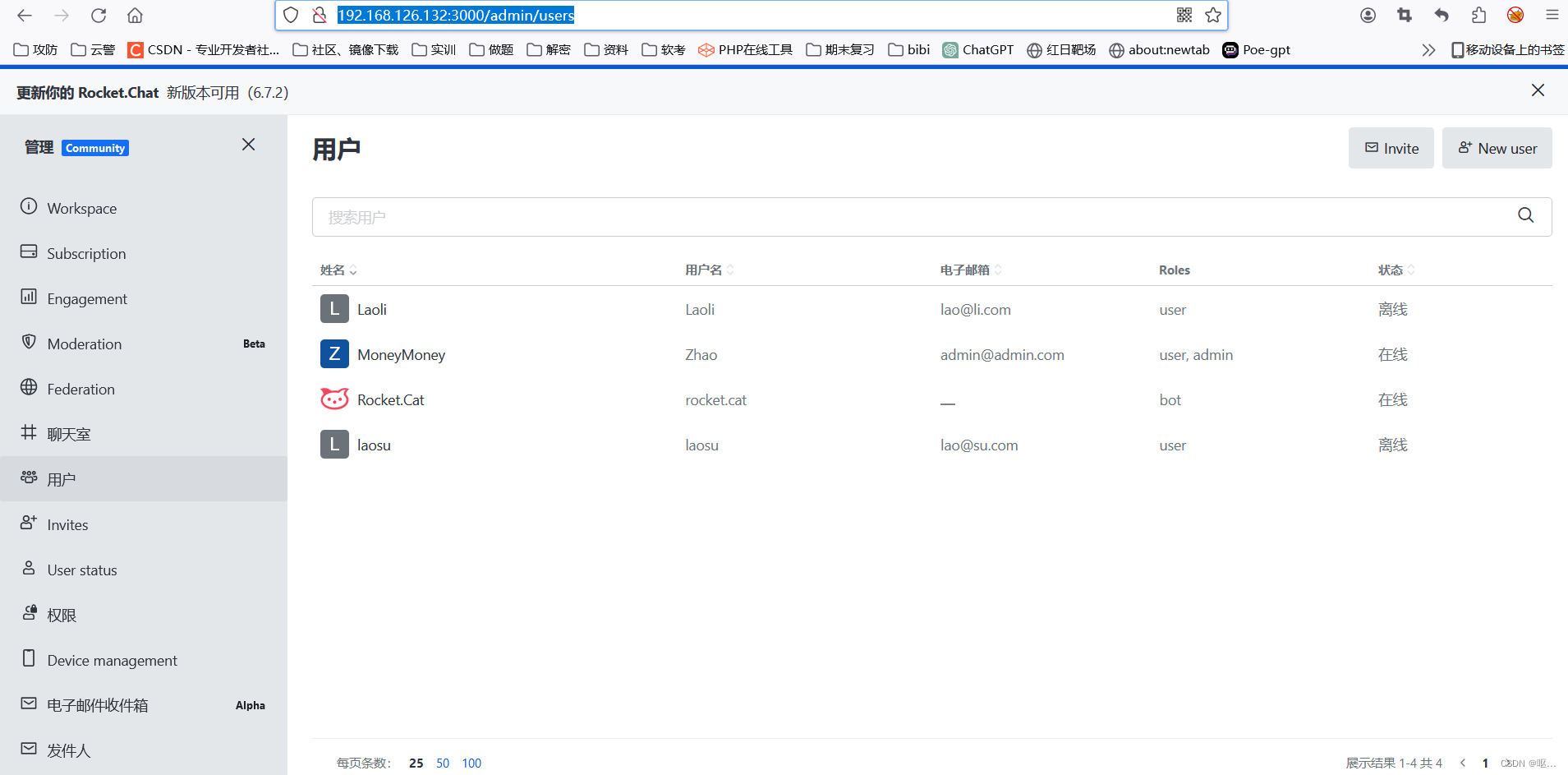

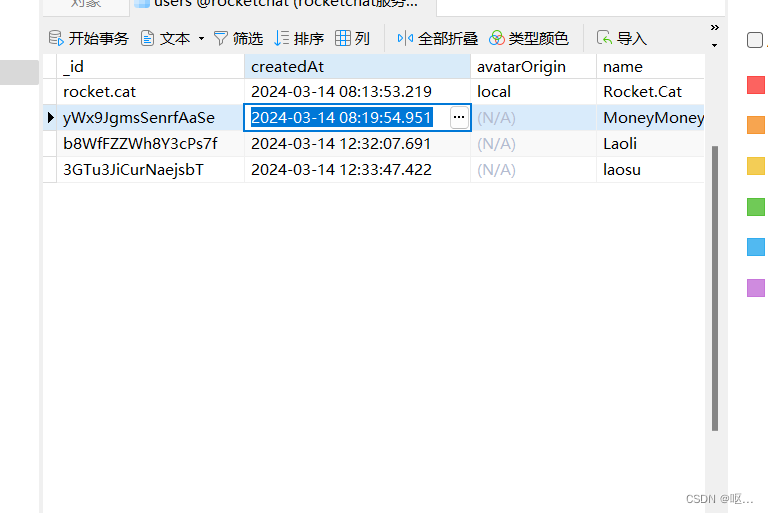

31. rocketchat服务器中,有几个真实用户?

3个

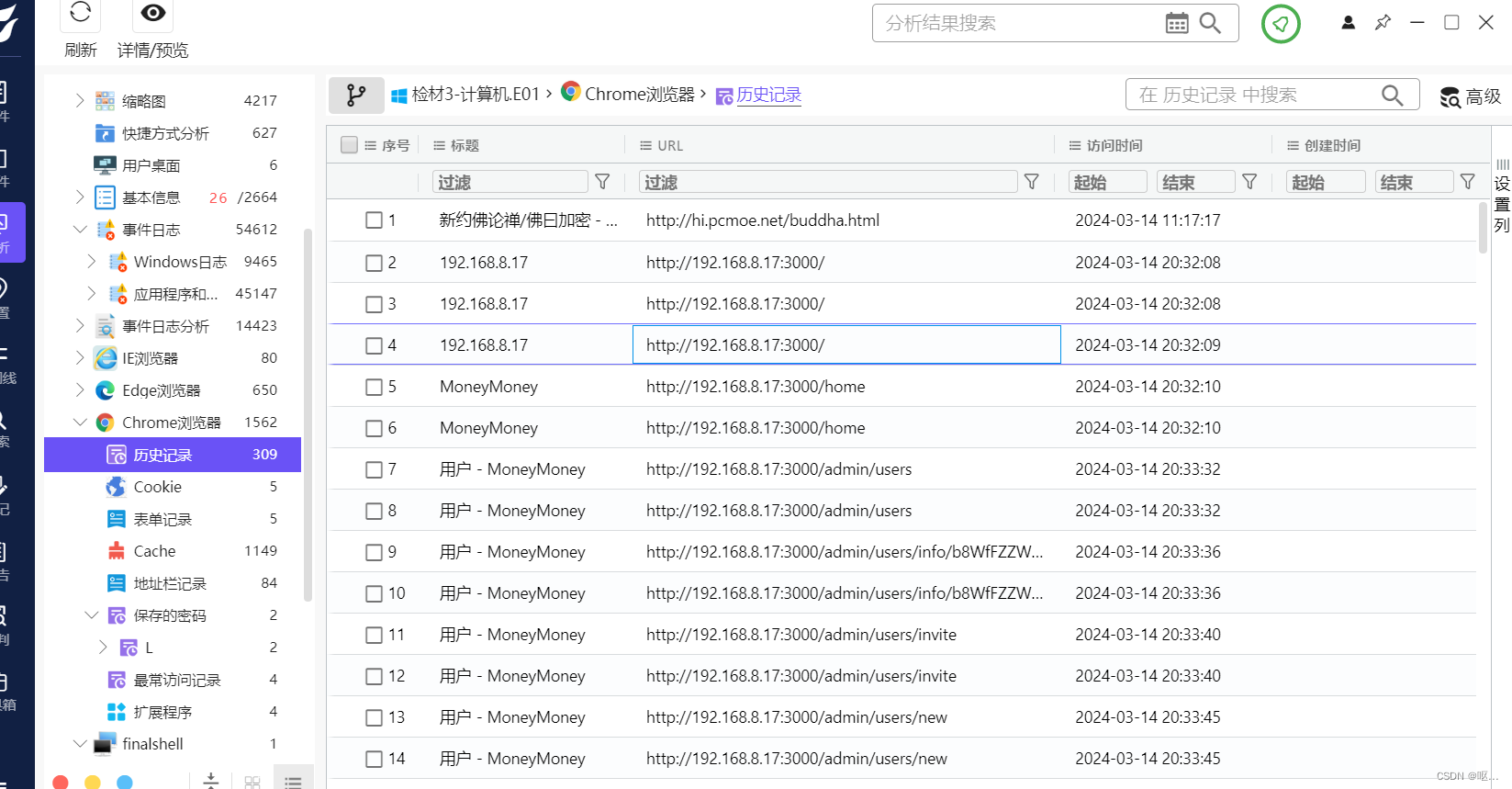

rocketchat的后台地址是:http://192.168.8.128:3000/home

esxi得到ip,然后默认端口是3000

账号密码在Windows里面

bitlocker的恢复密钥

404052-011088-453090-291500-377751-349536-330429-257235

要解密分区11

然后找到了密码

但是虚拟机的密码我不知道,利用其他方法重置一下

如何在 Debian 10 中重置忘记的 Root 密码

进来之后发现了ip

本来这步是不用这样做的,但是我的ip配置不是跟着虚拟机的ip走的,而是虚拟机跟着我的ip走,所以就需要调整

本来这步是不用这样做的,但是我的ip配置不是跟着虚拟机的ip走的,而是虚拟机跟着我的ip走,所以就需要调整

得到ip访问后台 192.168.126.132:3000

查看用户

可以发现是3个

32. rocketchat服务器中,聊天服务的端口号是?

3000

33、rocketchat服务器中,聊天服务的管理员的邮箱是?【答题格式:abc@abc.com】

admin@admin.com

同上题

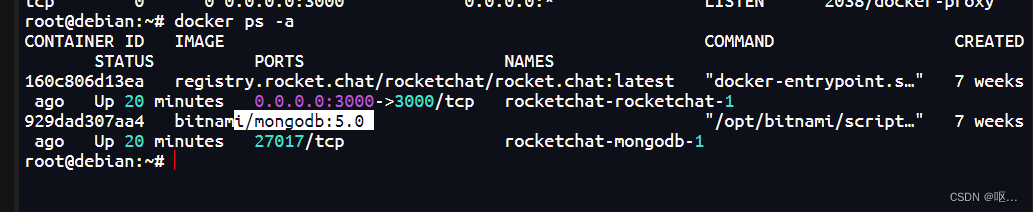

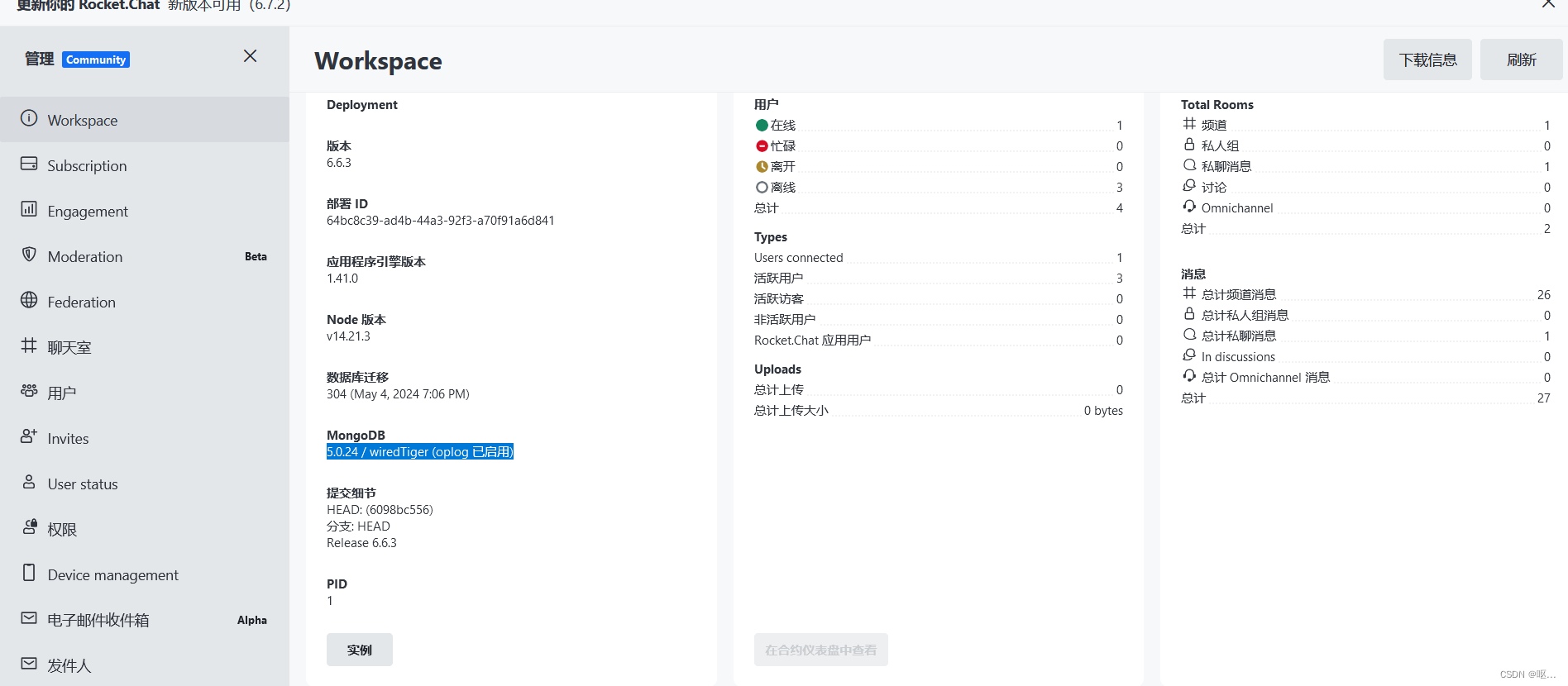

34、rocketchat服务器中,聊天服务使用的数据库的版本号是?【答题格式:1.2.34】

5.0.24

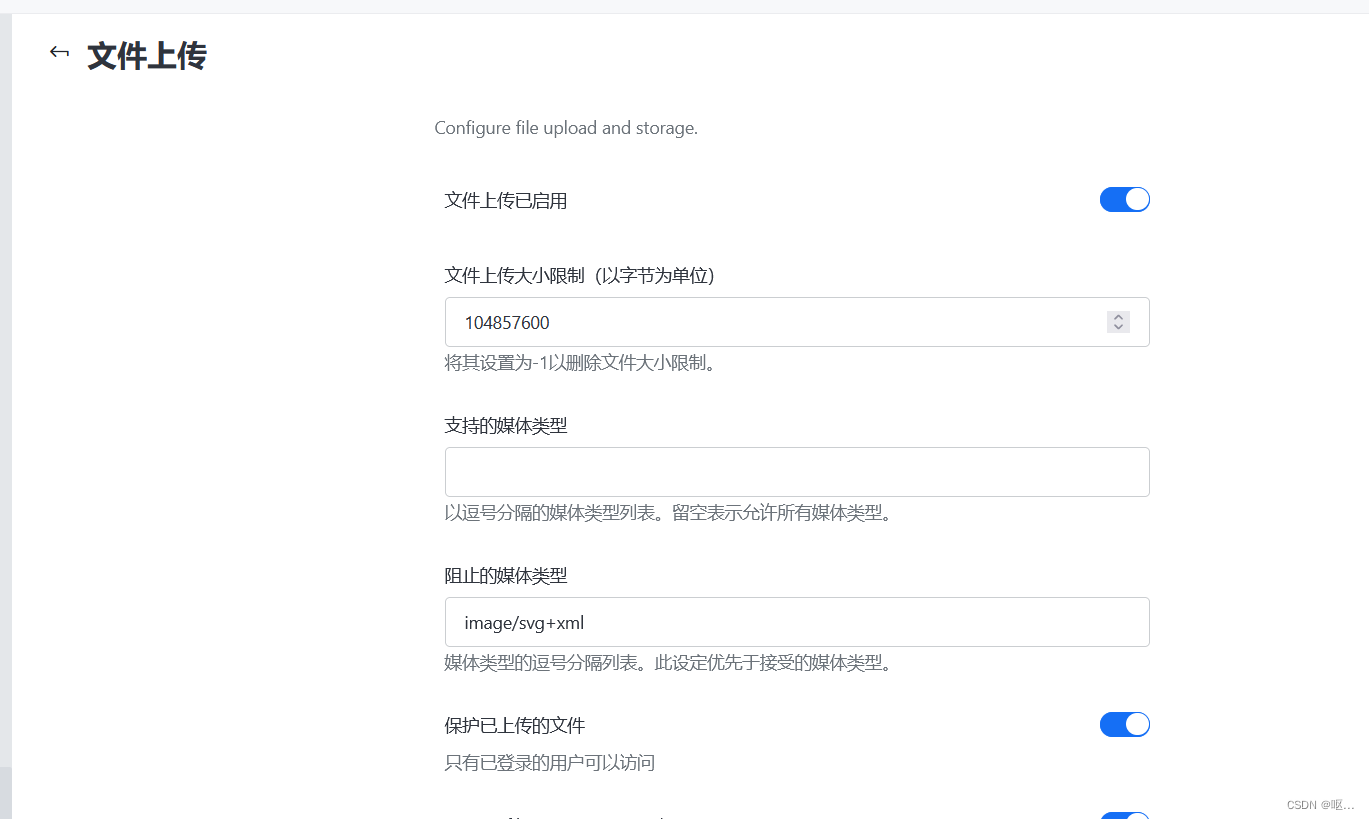

35、rocketchat服务器中,最大的文件上传大小是?(以字节为单位)【答题格式:1024】

104857600

在设置找到文件上传得到

36. rocketchat服务器中,管理员账号的创建时间为?

36. rocketchat服务器中,管理员账号的创建时间为?

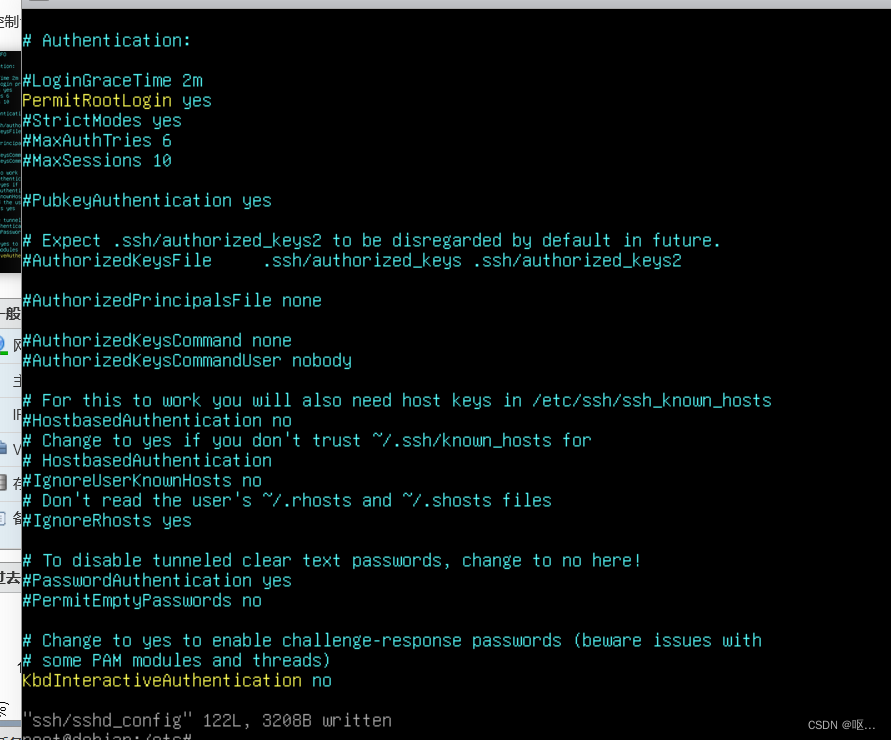

ssh登录会出现All configured authentication methods failed

调整一下

vim /etc/ssh/sshd_config

去掉PermitRootLogin前的注释并修改后面的值为yes

重启服务就可以连接上了

sudo systemctl restart ssh

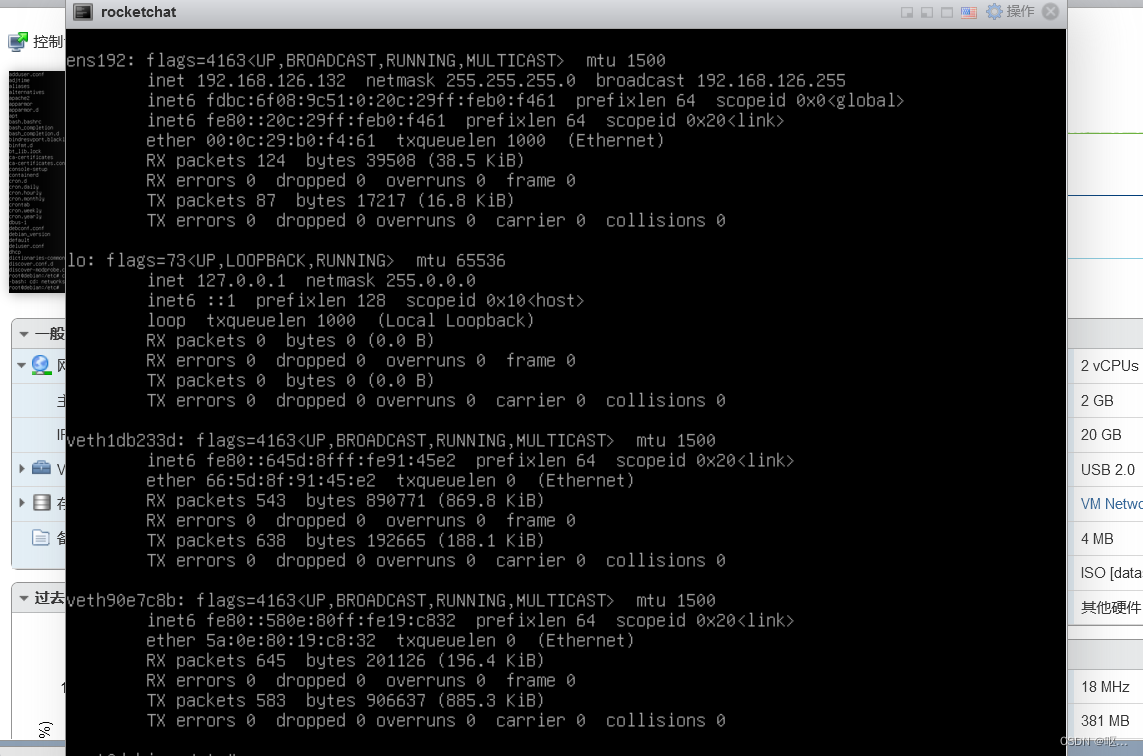

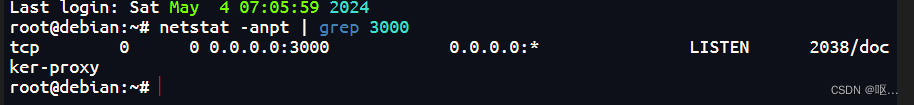

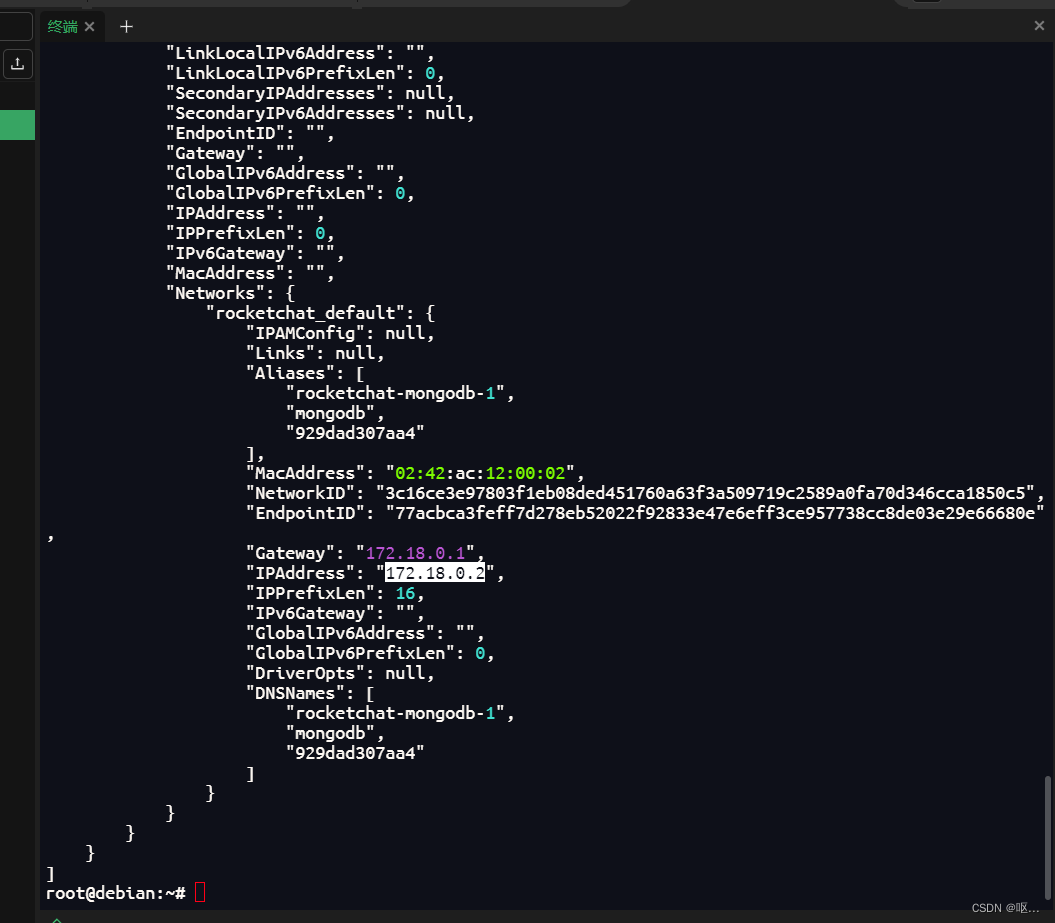

查看网络连接信息发现3000端口是docker占用的

查看docker容器列表发现mongodb也是运行在一个docker容器中

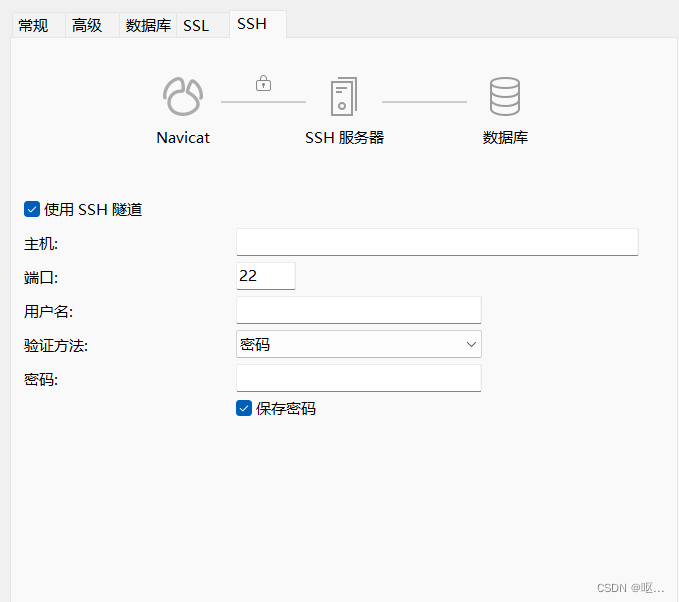

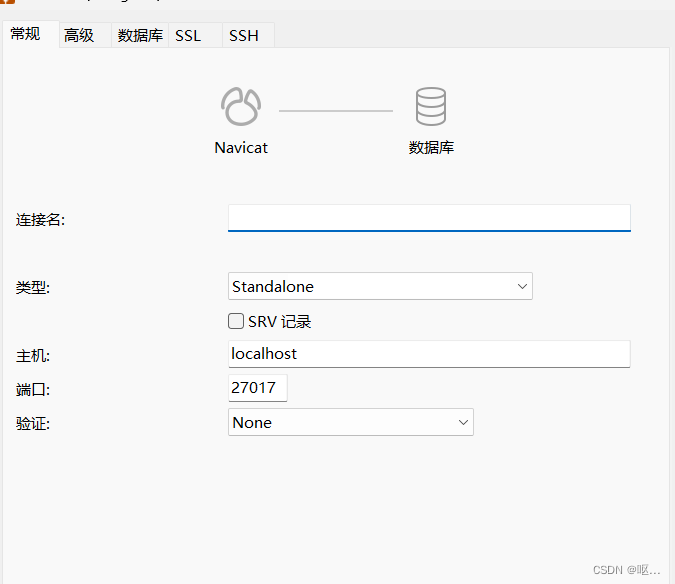

查看容器元数据发现可以空密码登录,端口在27017

查看容器元数据发现可以空密码登录,端口在27017

docker inspect 92

ip是172.18.0.2

但是Navicat连接不上,本地并没有开放这个端口

Navicat走ssh通道登录mongodb

把这两个填好就ok了

2024-03-14 08:19:54.951

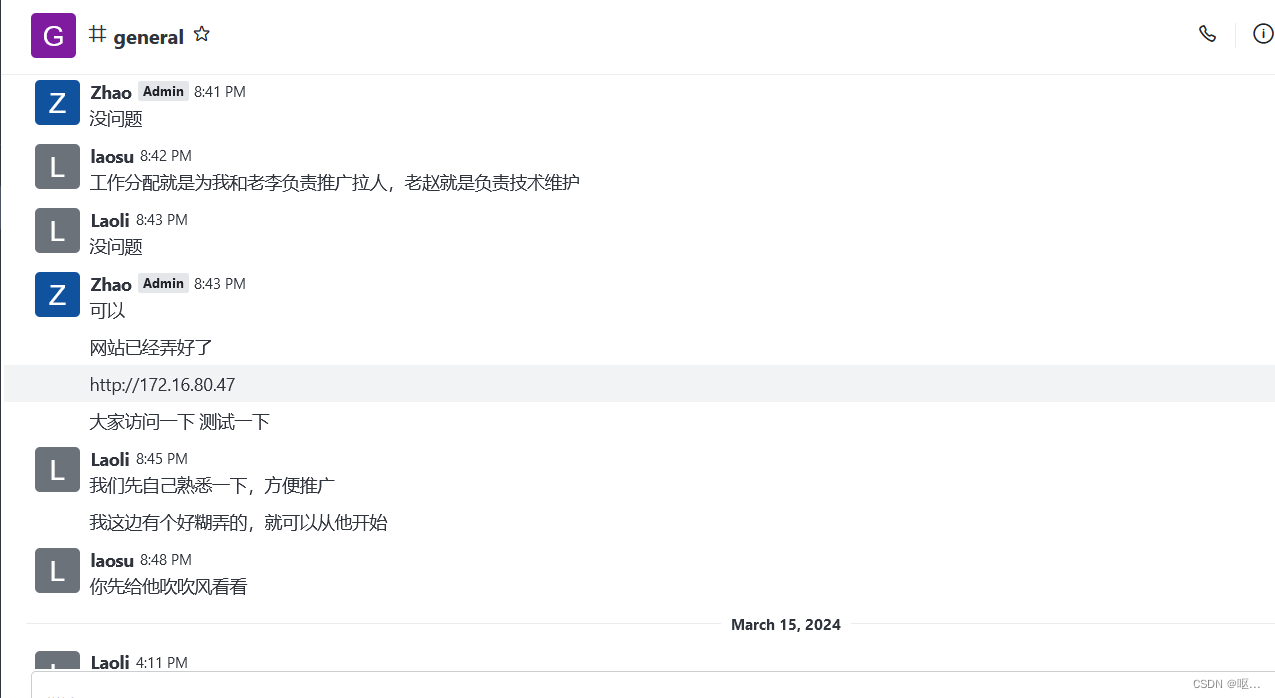

37、rocketchat服务器中,技术员提供的涉诈网站地址是?【答题格式:http://192.168.1.1】

http://172.16.80.47

聊天室就能看到

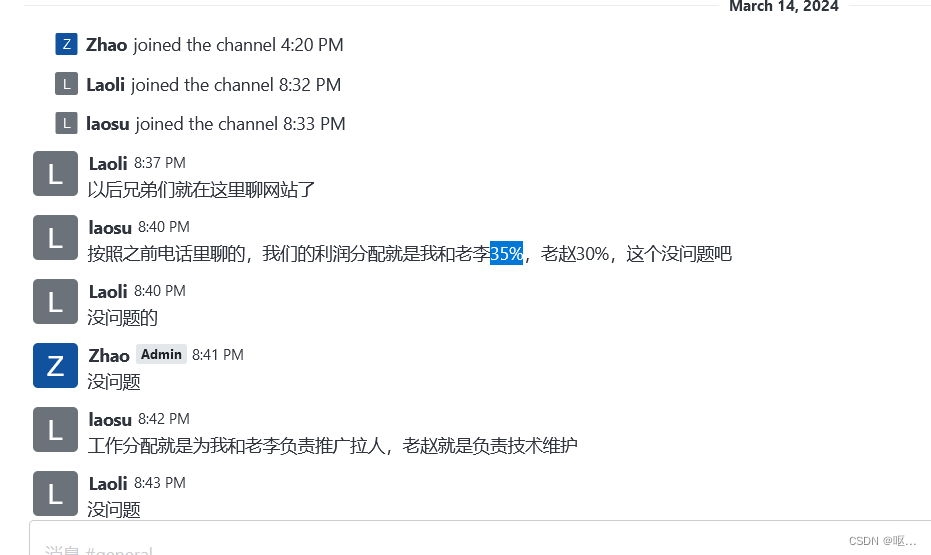

38、综合分析服务器,该团伙的利润分配方案中,老李的利润占比是多少【答题格式:10%】

38、综合分析服务器,该团伙的利润分配方案中,老李的利润占比是多少【答题格式:10%】

35%

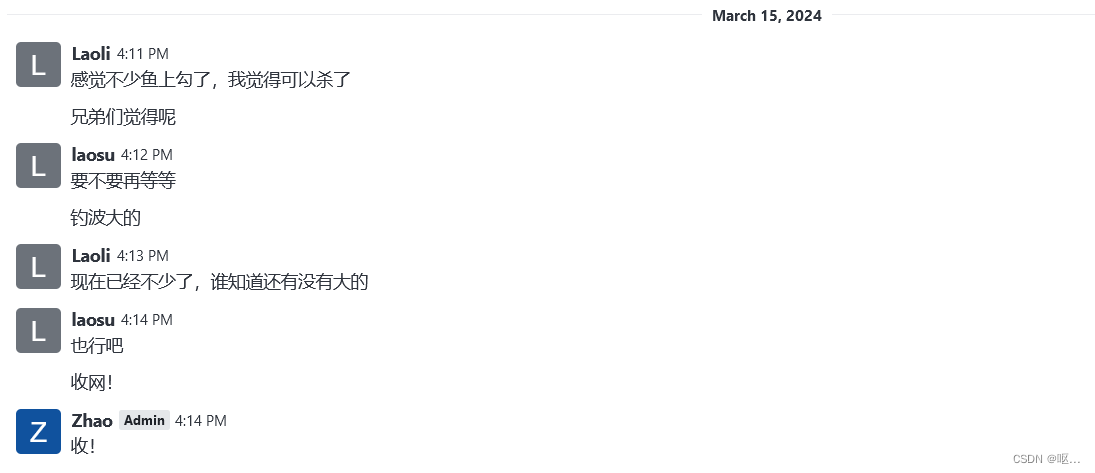

39、综合分析服务器,该团队“杀猪盘”收网的可能时间段为

March 15, 2024 4:14 PM

2024/3/15 16:00:00-17:00:00

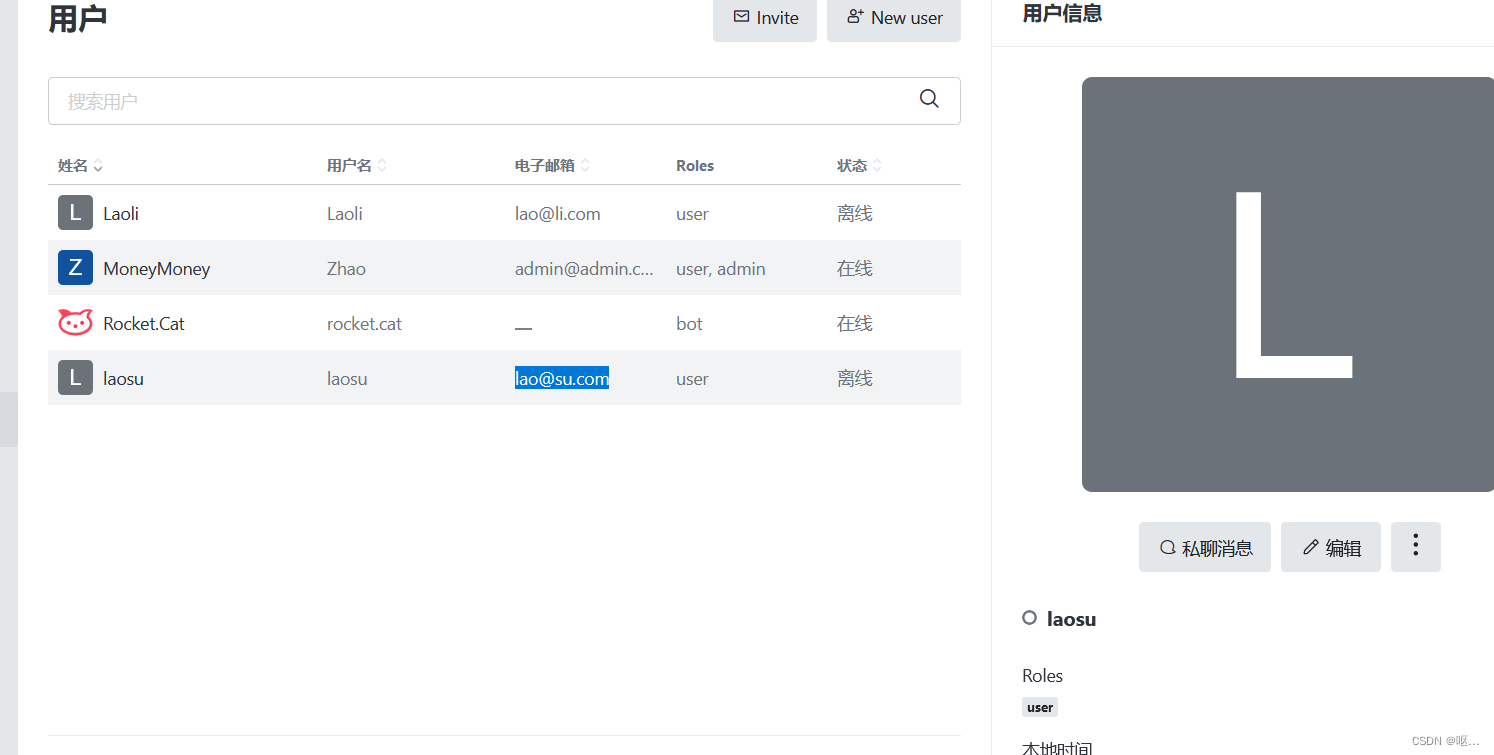

40. 请综合分析,警方未抓获的重要嫌疑人,其使用聊天平台时注册邮箱号为?

lao@su.com

laosu没被抓到

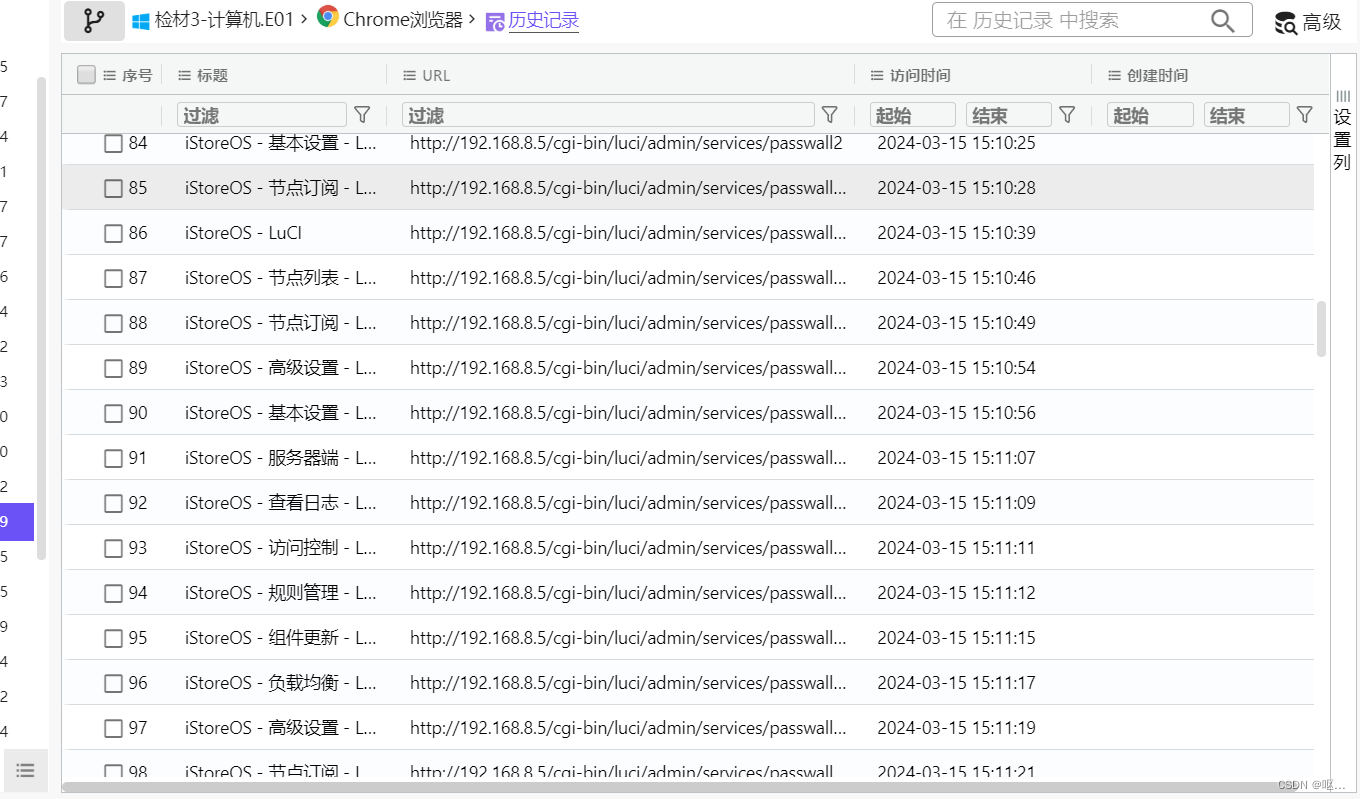

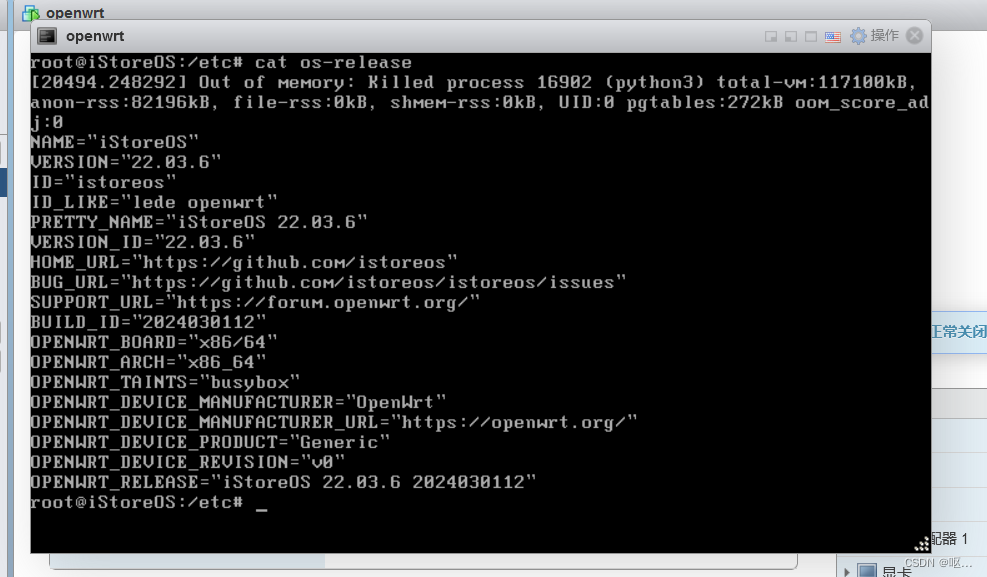

41. 分析openwrt镜像,该系统的主机名为

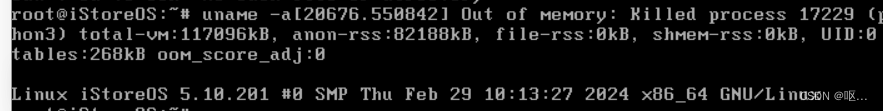

iStoreOS

42. 分析openwrt镜像,该系统的内核版本为

5.10.201

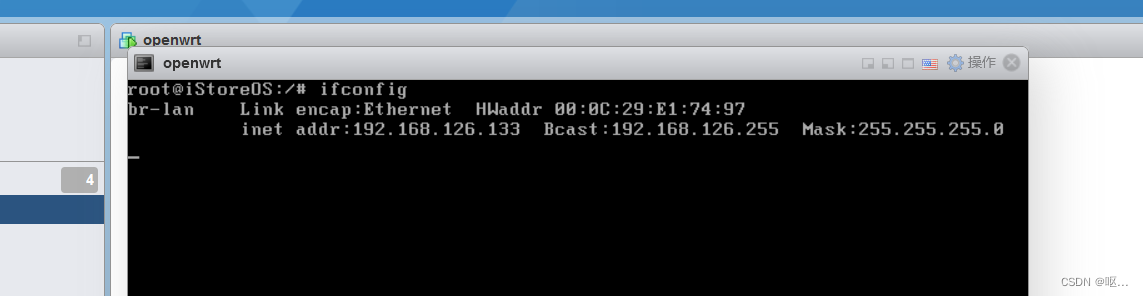

43. 分析openwrt镜像,该静态ip地址为

43. 分析openwrt镜像,该静态ip地址为

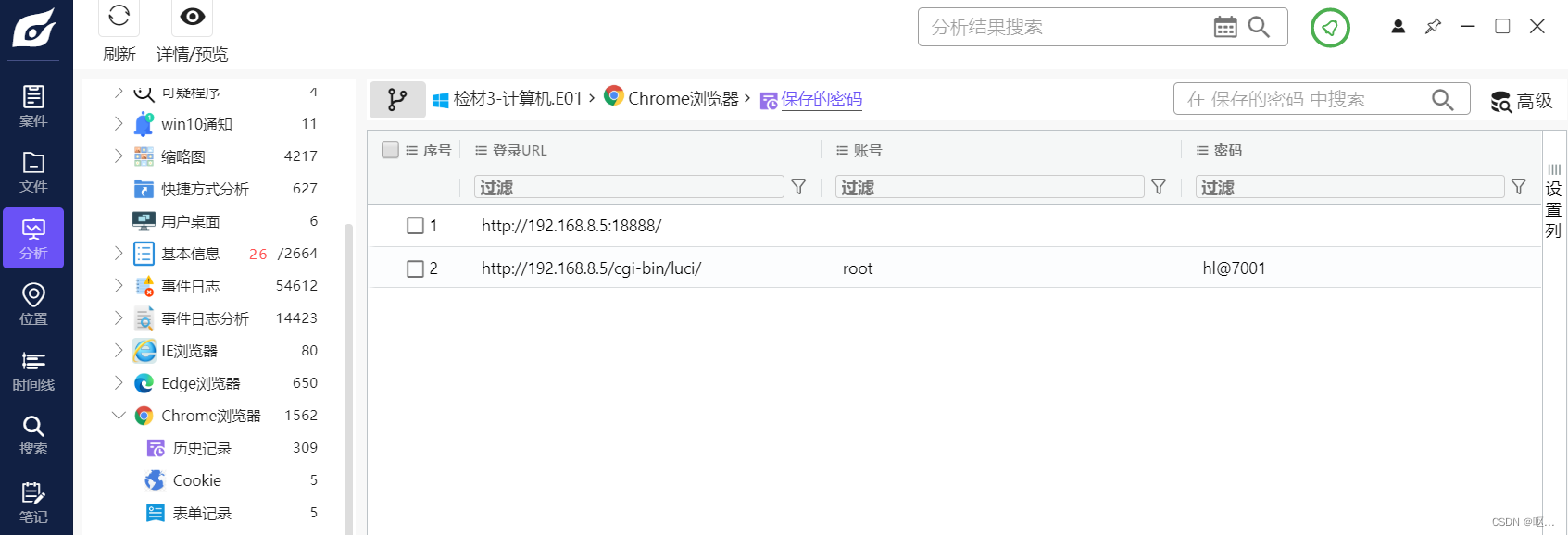

192.168.8.5

我的ip直接改过来了

windows直接看

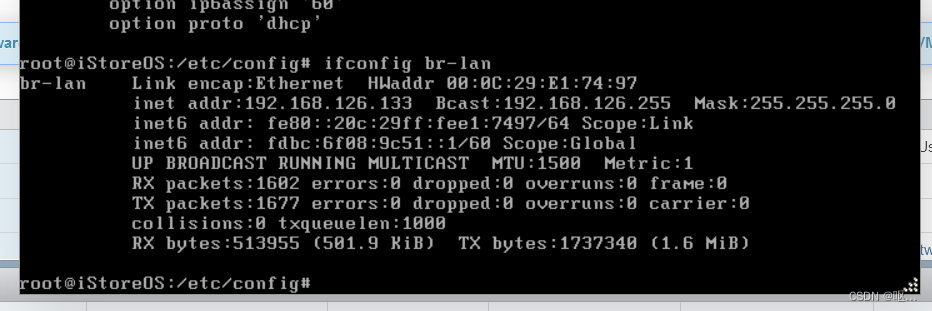

44. 分析openwrt镜像,所用网卡的名称为

br-lan

想找配置文件按正常的没找到,然后发现了这个,cat /etc/config/network

发现这个网卡的ip是和windows取证里边的浏览器历史一样的,推测就是正常配置IP的网卡

进行查看ip,发现ip,进行登录发现确实是

发现了账号密码,进行登录

访问网站登录,进来了,是一个路由器

访问网站登录,进来了,是一个路由器

证实是br-lan

进网页也是可以看到的

45. 分析openwrt镜像,该系统中装的docker的版本号为

docker概览里边发现20.10.22

46. 分析openwrt镜像,nastools的配置文件路径为

/root/Configs/NasTools

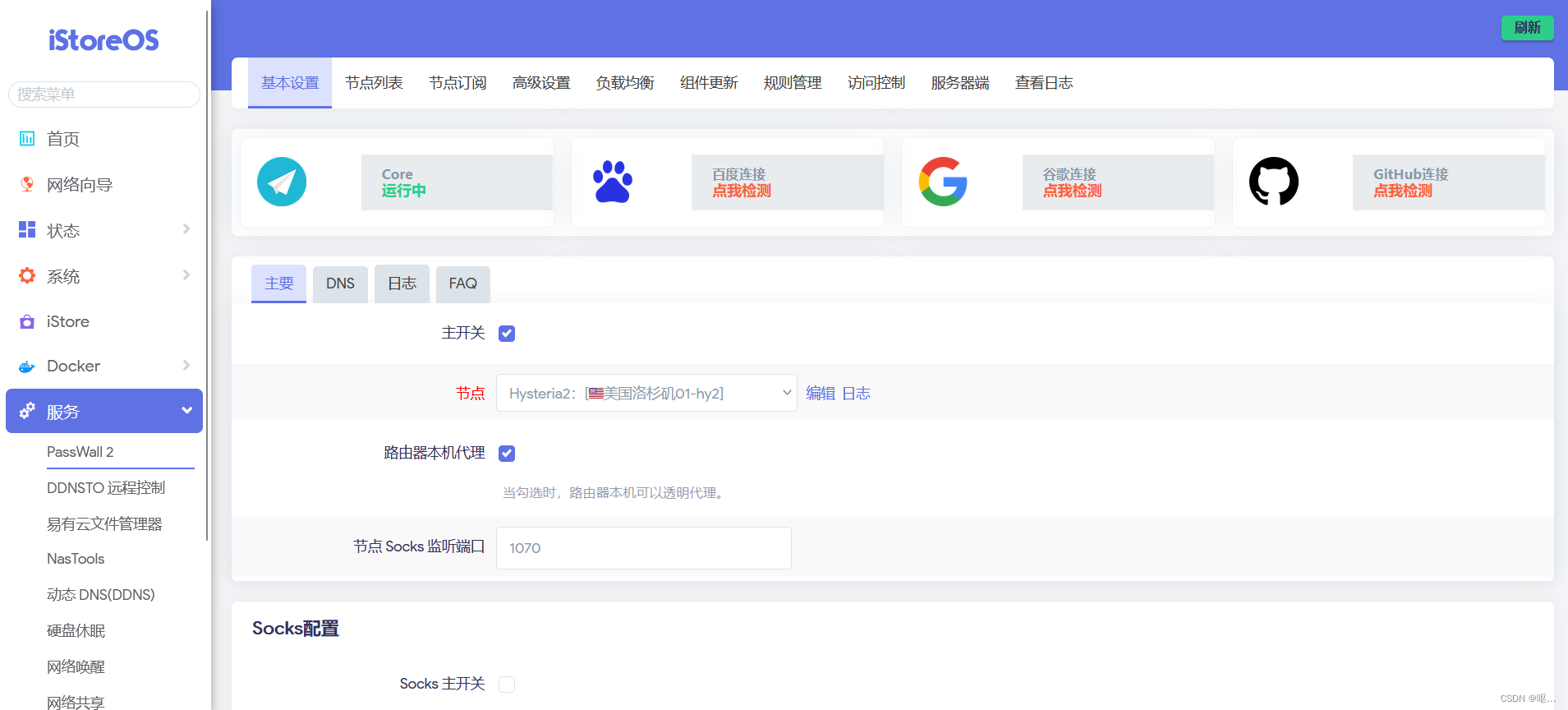

47. 分析openwrt镜像,使用的vpn代理软件为

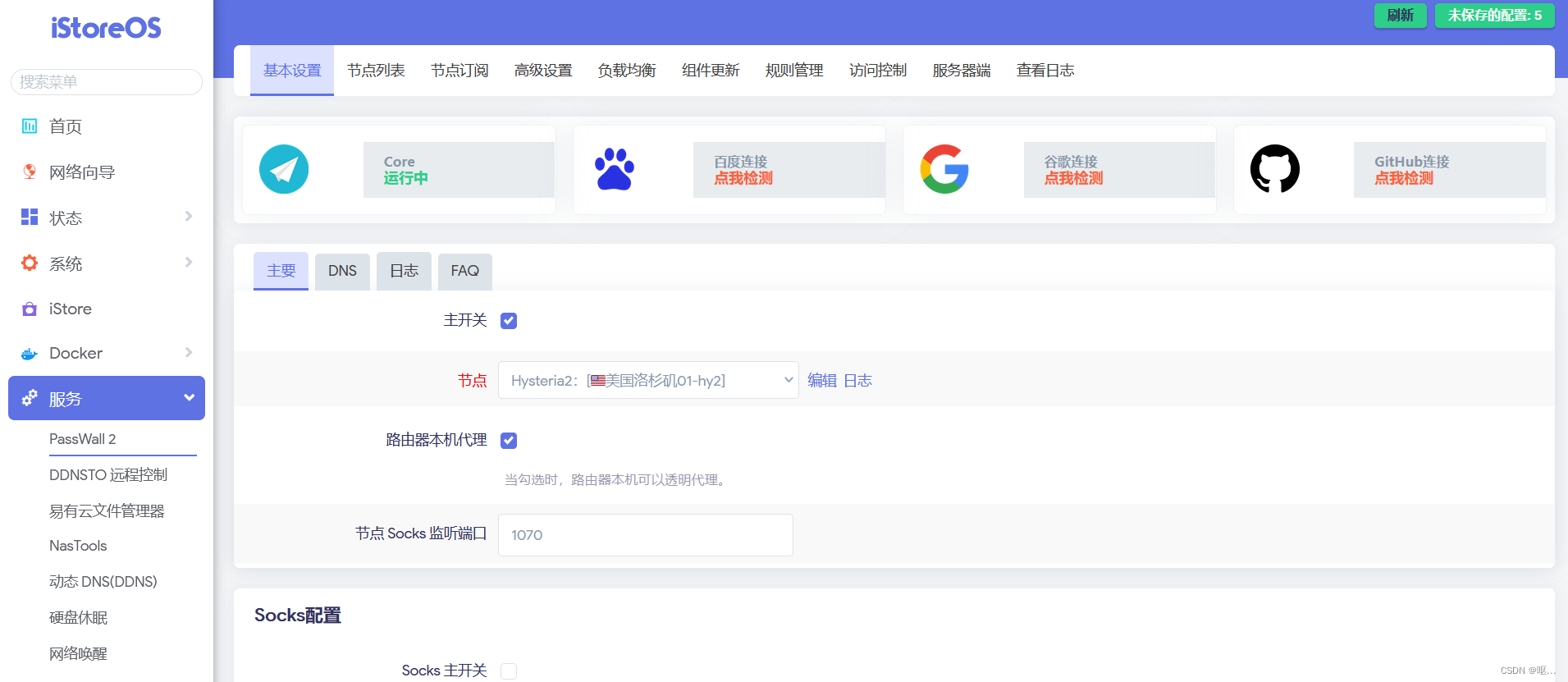

passwall2

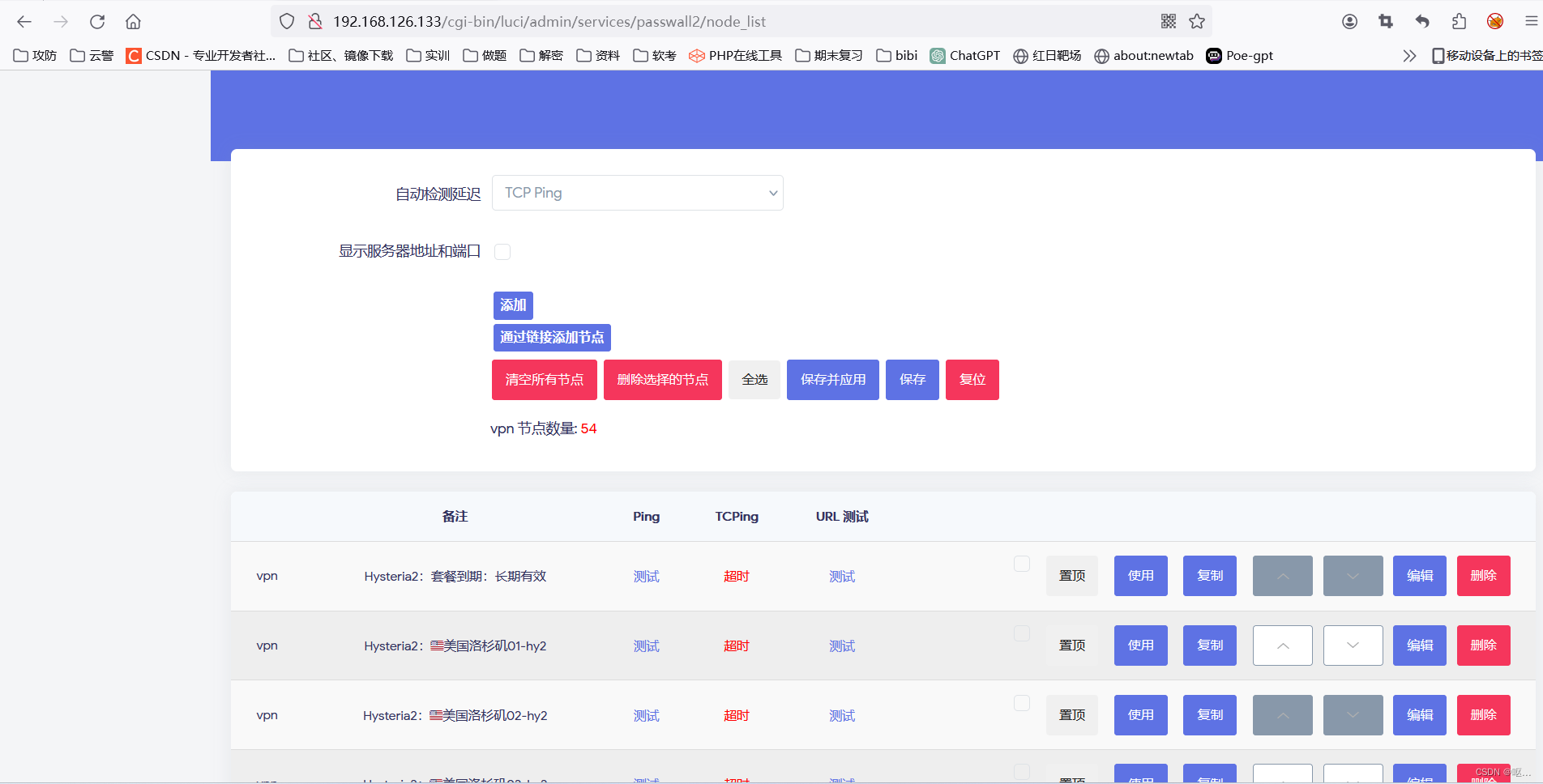

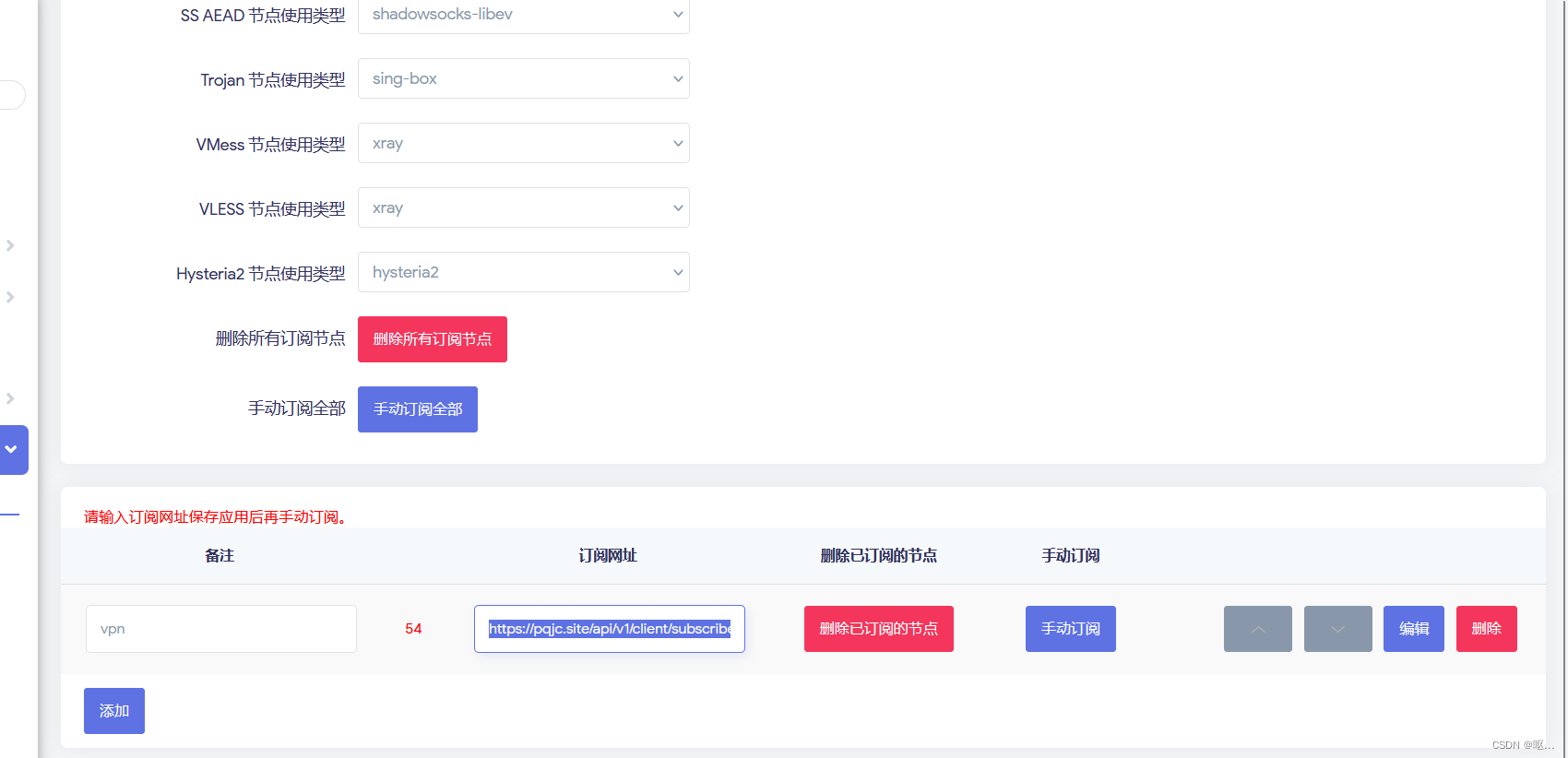

48. 分析openwrt镜像,vpn实际有多少个可用节点

54个

49、分析openwrt镜像,节点socks的监听端口是多少【答题格式:1234】

1070

50、分析openwrt镜像,vpn的订阅链接是【答题格式:http://www.baidu.com/aaa/bbb/ccc/ddd?privatekey=abc123456789】

https://pqjc.site/api/v1/client/subscribe?token=243d7bf31ca985f8d496ce078333196a

结束

还是学到了好多东西,很多东西都是很不熟练,算是第一次个人独立实现网站重构以及其他操作,其中有一些是和windows取证联系到一起,但是紧密度也算是很高,主要是一些关键节点卡住

2220

2220

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?