一、验证性实验

ipconfig

ipconfig 是微软操作系统的计算机上用来控制网络连接的一个命令行工具。它的主要用来显示当前网络连接的配置信息(/all 参数)

参考——

1.https://docs.microsoft.com/zh-cn/windows-server/administration/windows-commands/ipconfig

2.https://www.itread01.com/articles/1475880029.html

3.https://zh.wikipedia.org/wiki/Ipconfig

实作一

使用 ipconfig/all 查看自己计算机的网络配置,尽可能明白每行的意思,特别注意 IP 地址、子网掩码 Subnet Mask、网关 Gateway

实作二

使用 ipconfig/all 查看旁边计算机的网络配置,看看有什么异同

异:

IPv4 地址的最后一位不一样,是 192.168.1.103;

物理地址不同;

本地连接 IPv6 地址不同。

同:

子网掩码、默认网关是相同的。

问题?

你的计算机和旁边的计算机是否处于同一子网,为什么?

答:处于同一子网,将IP地址和子网掩码进行与操作,得到的结果都是一样的,就是同一子网

ping

PING(Packet Internet Groper),因特网包探索器,用于测试网络连接量的程序 。ping 是工作在 TCP/IP 网络体系结构中应用层的一个服务命令, 主要是向特定的目的主机发送 ICMP(Internet Control Message Protocol 因特网报文控制协议)Echo 请求报文,测试目的站是否可达及了解其有关状态。

参考——

1.https://bkso.baidu.com/item/ping/6235fromtitle=PING%E5%91%BD%E4%BB%A4&fromid=670278

2.https://blog.csdn.net/hebbely/article/details/54965989

3.https://sites.google.com/site/goh1933/ping-zhi-ling-gao-ji-yong-fa

实作一

要测试到某计算机如 重庆交通大学 Web 服务器的连通性,可以使用 ping www.cqjtu.edu.cn 命令,也可直接使用 IP 地址

请掌握使用该命令后屏幕显示的反馈回来信息的意思,如:TTL、时间等

当我 ping 学校教务处时,请求超时,ping 百度可以,说明此时交大教务处 web 服务器关闭了,ping 百度的时候接受到了四个回复,都是 32 个字节长度的数据,与对方主机往返一次花费了 36ms ,一般情况下 TTL 都是设为 128,所以共经历了 128-54=74 个路由器

实作二

使用 ping/? 命令了解该命令的各种选项并实际使用

TroubleShooting——

假设你不能ping通某计算机或 IP,但你确定该计算机和你之间的网络是连通的,那么可能的原因是什么?该如何处理能保证ping通?

答:可能的原因是对方服务器关闭了,让对方开启即可

秘籍——

当你的网络出现故障不能访问某计算机如14.215.177.39(百度的 IP 地址之一 ) 时,我们一般可采用由近及远的连通性测试来确定问题所在。现假设你的 IP 是192.168.1.89,你旁边计算机的 IP 是192.168.1.64,网关的 IP 是192.168.1.1,那么过程如下:

ping 127.0.0.1,测试自己计算机的状态,如果 OK,那么说明本机网络软件硬件工作正常,否则,问题在本机,检查本机 TCP/IP 配置即网卡状态等

ping 192.168.1.64,测试到旁边计算机的连通性,如果OK,那么说明本子网内部工作正常,否则,问题在本机网络出口到交换机之间,检查本机网卡到交换机的连线等

ping 192.168.1.1,测试到网关的连通性,如果 OK,那么说明本子网出口工作正常,否则,问题在网关,这是你无能为力的事情,报告给网管

ping 14.215.177.39,测试到百度的连通性,如果 OK,那就 OK,否则,问题在网关以外,这也是你无能为力的事情,报告给网管或者李彦宏?

TroubleShooting——

假设在秘籍中进行的网络排查中,ping 百度的 IP 即ping 14.215.177.39没问题,但ping百度的域名即ping www.baidu.com不行,那么可能的原因是什么?如何进行验证和解决?

另外,经常有同学问到的:“能上 QQ,但不能上网” 跟这个问题的原因是相似的。

答:可能的原因是 DNS 发生故障或设置错误而导致解析失败,因为域名是需要经过当地的 DNS 服务器解析成 IP ,再根据 IP 发送数据测试包。

验证和解决:1、咨询当地电信部门,是否当地 DNS 服务器故障;2、百度搜索当地 DNS 服务器地址,检查当前 DNS 服务器设置是否正确;3、可临时设置 DNS 服务器地址为8.8.8.8,该服务器延迟会比较大。

课外浏览

ping这个程序曾经是有 bug 的,比如使对方缓冲区溢出导致死机,或死ping对方以达到耗费对方主机的系统和网络资源等,请查阅相关资料了解。

tracert

TRACERT(Trace Route 的组合缩写),也称为路由追踪,该命令行程序可用于跟踪 Internet 协议 (IP) 数据包传送到目标地址时经过的路径

参考——

1.https://zh.wikipedia.org/wiki/Traceroute

2.https://support.microsoft.com/zh-cn/help/314868/how-to-use-tracert-totroubleshoot-tcp-ip-problems-in-windows

3.http://www.ttlsa.com/tools/how-to-use-tracert/

实作一

要了解到某计算机如 www.baidu.com 中间经过了哪些节点(路由器)及其它状态,可使用 tracert www.baidu.com 命令,查看反馈的信息,了解节点的个数。

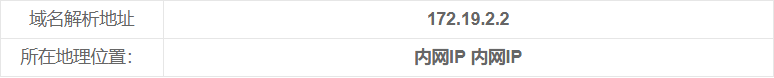

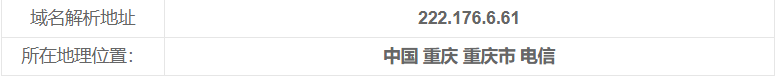

可通过网站 http://ip.cn 查看这些节点位于何处,是哪个公司的,大致清楚本机到百度服务器之间的路径

实作二

ping.pe 这个网站可以探测从全球主要的 ISP 到某站点如 https://qige.io 的线路状态,当然也包括各线路到该主机的路由情况。请使用浏览器访问 http://ping.pe/qige.io 进行了解。

问题一?

tracert能告诉我们路径上的节点以及大致的延迟等信息,那么它背后的原理是什么?本问题可结合第二部分的 Wireshark 实验进行验证。

答:原理是设置 TTL 为 1.2.3…n ,路由器会将死掉的包的信息返回给主机,从而实现显示路径各个结点。

问题二?

在以上两个实作中,如果你留意路径中的节点,你会发现无论是访问百度还是棋歌教学网,路径中的第一跳都是相同的,甚至你应该发现似乎前几个节点都是相同的,你的解释是什么?

答:主机的测试数据会送到网关,然后才能访问外网,有多个网关的情况下,就会出现前几个结点都是相同的。

问题三?

在追踪过程中,你可能会看到路径中某些节点显示为 * 号,这是发生了什么?

答:出现 * 号的路由是因为出于安全考虑或网络问题没有回应

秘籍——

如果你使用 Linux 系统,那么应该用过其下的 My Trace Route 即 mtr 命令。

该命令的速度比 Windows 平台下的 tracert 快多了。为此,有人也开发了 Windows下的 MTR 命令,你可以试一试。其次还可以试试 PingPlotter

另外,提供一个全球地图,可视化的显示追踪路径也值得你前往(因为使用了 Google 地图,需要科学上网)

https://visualtraceroute.net/

http://en.dnstools.ch/visual-traceroute.html

https://gsuite.tools/traceroute

ARP

ARP(Address Resolution Protocol)即地址解析协议,是用于根据给定网络层地址即 IP 地址,查找并得到其对应的数据链路层地址即 MAC地址的协议。 ARP 协议定义在 1982 年的 RFC 826

参考——

1.http://c.biancheng.net/view/6388.html

2.https://zhuanlan.zhihu.com/p/28771785

3.https://juejin.im/entry/5b85f4c6e51d451a447a7adc

4.https://www.cnblogs.com/songwenlong/p/6103406.html

实作一

运行 arp -a 命令查看当前的 arp 缓存, 请留意缓存了些什么

然后 ping 一下你旁边的计算机 IP(注意,需保证该计算机的 IP 没有出现在 arp 缓存中,或者使用 arp -d * 先删除全部缓存),再次查看缓存,你会发现一些改变,请作出解释。

再次使用命令 arp -a ,可以发现多了一个地址,且是动态的,这是由于同一局域网下,如果出现新的主机,本机的接口会将新主机的 IP 和物理地址记录在列表中,从而方便下次的访问。

实作二

请使用 arp /? 命令了解该命令的各种选项。

实作三

一般而言,arp 缓存里常常会有网关的缓存,并且是动态类型的

假设当前网关的 IP 地址是 192.168.0.1,MAC 地址是 5c-d9-98-f1-89-64,请使用 arp -s 192.168.0.1 5c-d9-98-f1-89-64 命令设置其为静态类型的。

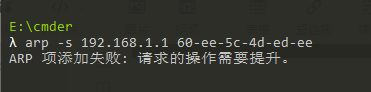

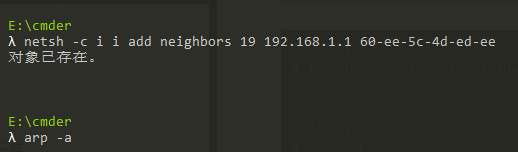

TroubleShooting——

你可能会在实作三的操作中得到 “ARP 项添加失败: 请求的操作需要提升” 这样的信息,表示命令没能执行成功,你该如何解决?

——如何解决?

1.以管理员身份运行 cmder

2.netsh i i show in 找到指定 Idx

3.netsh -c i i add neighbors 【Idx】 【IP地址】【mac地址】修改指定 IP 的 mac

问题?

在实作三中,为何缓存中常常有网关的信息?

答:因为在对外传输数据的时候,会将经过的网关信息存储在缓存中,方便下次使用。

我们将网关或其它计算机的 arp 信息设置为静态有什么优缺点?

优点:利于管理,同时将 IP-MAC 绑定可以有效的防治 ARP 欺骗,并且可以免除用户进行身份认证的繁琐操作;

缺点:不利于维护 arp 列表,维护起来麻烦,倘若有人冒充其中一个 IP ,对用户的安全会造成极大的隐患。

课外浏览——

ARP 协议在制定之初是没有考虑安全性的,导致现在广泛提及的"网络扫描"、“内网渗透”、“中间人拦截”、“局域网流控”、"流量欺骗"等等其实都跟 ARP 欺骗有关。

那么什么是 ARP 欺骗,发生ARP 欺骗后会有什么后果,我们该如何进行防范?这里给出维基百科,其它的请查阅相关资料了解

DHCP

DHCP(Dynamic Host Configuration Protocol)即动态主机配置协议,是一个用于 IP 网络的网络协议,位于 OSI 模型的应用层,使用 UDP 协议工作,主要有两个用途:

1、用于内部网或网络服务供应商自动分配 IP 地址给用户

2、用于内部网管理员对所有电脑作中央管理

简单的说,DHCP 可以让计算机自动获取/释放网络配置

参考——

1.https://zh.wikipedia.org/wiki/%E5%8A%A8%E6%80%81%E4%B8%BB%E6%9C%BA%E8%AE%BE%E7%BD%AE%E5%8D%8F%E8%AE%AE

2.https://docs.oracle.com/cd/E24847_01/html/819-7058/dhcp-overview-html

3.https://www.jianshu.com/p/a14b5446855e

实作一

一般地,我们自动获取的网络配置信息包括:IP 地址、子网掩码、网关 IP 以及 DNS 服务器 IP 等。使用 ipconfig/release 命令释放自动获取的网络配置,并用 ipconfig/renew 命令重新获取,了解 DHCP 工作过程和原理

TroubleShooting——

如果你没能成功的释放,请思考有哪些可能的原因并着手进行解决?

答:可能是软件问题:没有开启DHCP客户端服务;解决方法:在 “ 运行 ” 中输入 “sc config DHCP start= AUTO” 重启后就OK 了

问题——

在Windows系统下,如果由于某种原因计算机不能获取 DHCP 服务器的配置数据,那么Windows将会根据某种算法自动配置为169.254.x.x这样的 IP 地址。显然,这样的 IP 以及相关的配置信息是不能让我们真正接入 Internet 的,为什么?既然不能接入 Internet,那么Winodws系统采用这样的方案有什么意义?

答:这样的地址是为了告诉主机,IP 地址池里面没有多余的 IP ,或者 DHCP 中继代理失效。采用这种方案的意义是为了让不能够正常或许 IP 的主机之间进行通信,一种紧急处理的方案

秘籍——

在我校不少地方如教室,计算机都采用了 DHCP 来获得网络配置。假如某天因 DHCP 服务器问题从而不能获得网络配置,那么我们可以查看隔壁教室计算机的配置信息来手动进行网络配置,从而使该计算机能够接入 Internet。

经常的,在一个固定地方的网络配置我都喜欢采用 静态/手动配置,而不是动态 DHCP 来进行。你能想到是什么原因吗?

答:我觉得是:当一个地方 IP 有限且主机比较多的情况下,设置静态配置,避免被新接入的主机抢了 IP ,导致自己无法获取 IP

课外浏览

DHCP也是一个没有考虑安全性的并且使用广泛的一个协议。比如,因为 DHCP 维护的地址池是有限的,那么我可以不停的发出 DHCP 请求,从而导致 DHCP 地址耗尽。然后我自己再运行一个 DHCP 服务器来提供虚假的网络信息,特别是伪造的网关和 DNS 信息。请查阅相关资料了解

netstat

无论是使用 TCP 还是 UDP,任何一个网络服务都与特定的端口(Port Number)关联在一起。因此,每个端口都对应于某个通信协议/服务。

netstat(Network Statistics)是在内核中访问网络连接状态及其相关信息的命令行程序,可以显示路由表、实际的网络连接和网络接口设备的状态信息,以及与 IP、TCP、UDP 和 ICMP 协议相关的统计数据,一般用于检验本机各端口的网络服务运行状况

参考——

1.https://zh.wikipedia.org/zh-cn/%E9%80%9A%E8%A8%8A%E5%9F%A0

2.https://zh.wikipedia.org/wiki/TCP/UDP%E7%AB%AF%E5%8F%A3%E5%88%97%E8%A1%A8

3.https://cnbin.github.io/blog/2015/08/22/wang-luo-chang-yong-duan-kou-hao-da-quan/

4.https://www.jianshu.com/p/b866f3f6e46e

5.https://blog.csdn.net/weixin_39800144/article/details/80929947

实作一

Windows 系统将一些常用的端口与服务记录在 C:\Windows\System32\drivers\etc\services 文件中,请查看该文件了解常用的端口号分配

实作二

使用 netstat -an 命令,查看计算机当前的网络连接状况。更多的 netstat 命令选项,可参考上面链接 4 和 5

秘籍——

打开的计算机端口,就是向 Internet 打开的一个通道。通过 netstat 命令,我们可以了解当前计算机哪些端口是打开的,从而找出一些恶意后台程序,分析其所作所为,并且可以进一步将相关端口关闭,降低安全风险

DNS

DNS(Domain Name System)即域名系统,是互联网的一项服务。它作为将域名和 IP 地址相互映射的一个分布式数据库,能够使人更方便地访问互联网。DNS 使用 TCP 和 UDP 的 53 号端口

参考——

1.https://zh.wikipedia.org/wiki/%E5%9F%9F%E5%90%8D%E7%B3%BB%E7%BB%9F

2.https://www.cnblogs.com/crazylqy/p/7110357.html

3.https://juejin.im/post/5b0a32a36fb9a07ab979f0b4

4.https://blog.csdn.net/violet_echo_0908/article/details/52033725

5.https://www.cnblogs.com/machangwei-8/p/10353137.html

实作一

Windows 系统将一些固定的/静态的 DNS 信息记录在 C:\Windows\System32\drivers\etc\hosts 文件中,如我们常用的 localhost 就对应 127.0.0.1 。请查看该文件看看有什么记录在该文件中

实作二

解析过的 DNS 记录将会被缓存,以利于加快解析速度。请使用 ipconfig /displaydns 命令查看。我们也可以使用 ipconfig /flushdns 命令来清除所有的 DNS 缓存

实作三

使用 nslookup qige.io 命令,将使用默认的 DNS 服务器查询该域名。当然你也可以指定使用 CloudFlare(1.1.1.1)或 Google(8.8.8.8) 的全球 DNS 服务器来解析,如:nslookup qige.io 8.8.8.8,当然,由于你懂的原因,这不一定会得到正确的答案

秘籍——

当我们使用浏览器上网时,或多或少的会看到一些广告。某些网站的广告是非常没有节操的,所以我们一般可以通过安装浏览器插件如 AdGuard、AdBlocker 等来拦截和过滤。

这种方法简单方便有效,不过有一定安全或隐私问题,因为该插件实时知道你访问的 URL。

假设不使用这种第三方的插件,希望自己完全控制,那么就请考虑在我们前面提到的 hosts 文件中添加 DNS 记录。有自愿者时时在维护全球正确的 DNS 记录文件 hosts-1 hosts-2

TroubleShooting——

上面秘籍中我们提到了使用插件或自己修改hosts文件来屏蔽广告,思考一下这种方式为何能过滤广告?如果某些广告拦截失效,那么是什么原因?你应该怎样进行分析从而能够成功屏蔽它?

答:通过将127.0.0.1广告链接设置为广告推送链接,从而广告链接就不放访问到本机,而是它自己的服务器;广告拦截失效是因为有个跨服务器访问问题;可以使用 adsafe——广告管家 解决这个跨服务器访问的问题

课外浏览

我们常说的 DNS 欺骗、DNS 劫持、DNS 毒化等都与 DNS 的安全性相关。请查阅相关资料了解其发生原因以及如何进行防范。

另外考虑去一些大的 Internet 服务公司购买一个属于自己的域名,构建自己的 Internet 空间

cache

cache 即缓存,是 IT 领域一个重要的技术。我们此处提到的 cache 主要是浏览器缓存。

浏览器缓存是根据 HTTP 报文的缓存标识进行的,是性能优化中简单高效的一种优化方式了。一个优秀的缓存策略可以缩短网页请求资源的距离,减少延迟,并且由于缓存文件可以重复利用,还可以减少带宽,降低网络负荷

参考——

1.https://www.jianshu.com/p/54cc04190252

2.https://zhuanlan.zhihu.com/p/60950750

3.https://juejin.im/entry/5ad86c16f265da505a77dca4

实作一

打开 Chrome 或 Firefox 浏览器,访问 https://qige.io ,接下来敲 F12 键 或 Ctrl + Shift + I 组合键打开开发者工具,选择 Network 面板后刷新页面,你会在开发者工具底部看到加载该页面花费的时间。请进一步查看哪些文件被 cache了,哪些没有

加载页面花费了 8.96s;除了 qige.io 和 favicon.png 以外都被 cache 了

实作二

接下来仍在 Network 面板,选择 Disable cache 选项框,表明当前不使用 cache,页面数据全部来自于 Internet,刷新页面,再次在开发者工具底部查看加载该页面花费的时间。你可比对与有 cache 时的加载速度差异

加载页面花费了7.63s;可以看出来将一些相同的资源缓存下载,可以加快页面的加载

秘籍——

你的计算机可能还在使用 XX 管家,XX 卫士之类的垃圾软件,那么它可能就会在某些时候提示你计算机的垃圾文件有多少多少,请清理(其实是它本身应该被清理!)之类的弹窗。如果你查看一下它判断的所谓垃圾文件,你会发现大多都是浏览器的缓存,而你已经明白了这些缓存文件的作用。所以,清理吗?

课外浏览

刚才我们使用了浏览器的开发者工具,这个异常强大的工具也非常有助于我们学习计算机网络。请前往学习:

1.Firefox开发者工具https://developer.mozilla.org/zh-CN/docs/Tools

2.Chrome开发者工具https://developers.google.com/web/tools/chrome-devtools?hl=zh-cn

Wireshark 实验

准备

请自行查找或使用如下参考资料,了解 Wireshark 的基本使用:

- 选择对哪块网卡进行数据包捕获

- 开始/停止捕获

- 了解

Wireshark主要窗口区域 - 设置数据包的过滤

- 跟踪数据流

参考——

1.官方文档 https://www.wireshark.org/docs/wsug_html/

Wireshark抓包新手使用教程2.https://www.cnblogs.com/linyfeng/p/9496126.html

Troubleshooting with Wireshark 3.http://file.allitebooks.com/20160907/Troubleshooting%20with%20Wireshark.pdf

The Official Wireshark Certified Network Analyst Study Guide 4.http://file.allitebooks.com/20150724/Wireshark%20Network%20Analysis-%20The%20Official%20Wireshark%20Certified%20Network%20Analyst%20Study%20Guide,%202nd%20Edition.pdf

Wireshark Network Security 5.http://file.allitebooks.com/20190315/Wireshark%20Network%20Security.pdf

数据链路层

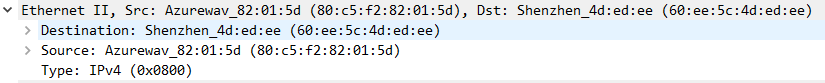

实作一 熟悉 Ethernet 帧结构

使用 Wireshark 任意进行抓包,熟悉 Ethernet 帧的结构,如:目的 MAC、源 MAC、类型、字段等

问题?

你会发现 Wireshark 展现给我们的帧中没有校验字段,请了解一下原因。

答: Wireshark 抓取的包会自动丢弃掉校验字段

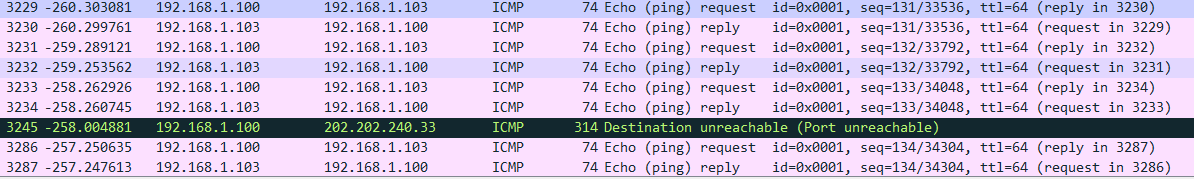

实作二 了解子网内/外通信时的 MAC 地址

1.ping 你旁边的计算机(同一子网),同时用 Wireshark 抓这些包(可使用 icmp 关键字进行过滤以利于分析),记录一下发出帧的目的 MAC 地址以及返回帧的源 MAC 地址是多少?这个 MAC 地址是谁的?

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

7596

7596

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?