金融、央国企及大型企业客户,考虑从微软AD中剥离LDAP目录服务的能力,通常出于以下背景:

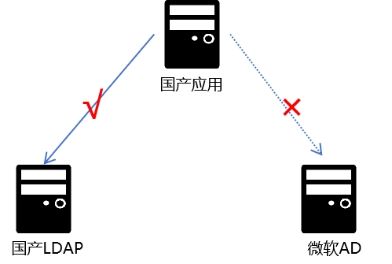

1、受信创政策影响,逐步推进从基础架构到应用层的国产化替代。个别关键应用如邮箱、OA等往往最先被列入规划,这些应用背后的LDAP服务如继续依赖微软AD则不符合信创标准,因此需要以国产化身份目录服务逐步替代AD。

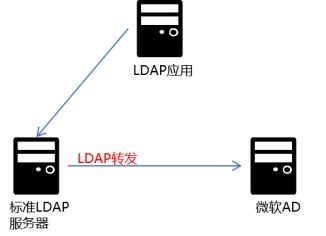

2、审计合规安全考虑,减少AD暴露面。大规模组织单位内部,通常存在数十、甚至数百个LDAP应用,微软AD必须对如此大量的应用开放,这就意味着AD更容易被利用入侵,微软系统因其大量的安全漏洞而被诟病,而AD安全的重要性无需多言,因此需要减少AD的暴露面,采取的办法一般是在AD之上额外部署标准LDAP服务器,该LDAP服务器收敛所有LDAP请求,并作为中转站转发至AD进行处理,如此AD仅需向LDAP服务器开放。

在选择合适的LDAP供应商时,有以下关键点:

LDAP数据是否能无缝迁移,避免员工困惑、减少推进阻力

微软AD仅用户属性就有数百个,其中常用属性有几十个。要确保LDAP供应商支持足够多的属性,并且应要求支持属性映射,支持灵活配置自定义属性,从而确保无偏差地复制从AD同步的数据。

AD的密码是一个特殊属性,通常会采用SHA1、SHA256等算法做密码哈希,AD密码无法直接同步。

上述背景1中,项目目标之一是建设国产身份目录服务,搭建一套国产LDAP数据,因此需要能够独立管理和维护LDAP密码。LDAP供应商需要有办法从AD获取到用户密码而不是哈希值,否则就只能全员重置密码,这对于大规模体量客户是不可接受的。

背景2中,客户对密码属性的关注又存在不同。因为此类项目目标是保护AD安全,要做到审计合规,标准LDAP服务器并不是作为AD的数据备份而存在,它其实并不处理LDAP认证,它就是一个中转站,所以标准LDAP服务器就不应该存储AD用户的密码。

无论如何,要让员工可以拿着跟AD一样的账号密码来做LDAP认证,员工无需关心为他提供认证服务的是AD还是其他非AD的LDAP服务器。

应用是否能平滑迁移,不带来额外的项目风险、项目代价

应用系统从AD切换到新的LDAP服务时,我们都希望应用系统不用做任务改造,最好是仅仅修改LDAP Server的IP地址指向给新的LDAP服务就完事。应用系统改造,只会带来的额外项目风险和代价。在技术层面,应要求LDAP供应商支持兼容AD scheme。

LDAP服务的安全机制,是否能抵挡无孔不入的攻击者

确保LDAP服务安全,其必要性无需多言。从技术层面需要关注的包括但不限于:

① LDAP数据库的安全如何保障?使用的什么数据库?是否支持外置数据库?

② LDAP的密码是否支持加密存储,采取什么加密方式?

③ LDAP传输安全如何保证,是否支持LDAPS?

④ 如何规避黑客利用CVE漏洞提权进行的攻击行为?

⑤ 是否能对非法LDAP请求做过滤,避免服务器资源被恶意占用?

⑥ 是否提供例如IP黑白名单、最小权限等机制,提升管理员日常维护工作的安全?

LDAP服务的架构和性能,是否能承载规模化业务、确保服务可持续

当需要承载高并发、大流量的业务请求,组织单位会部署微软AD高可用集群。LDAP供应商应支持高可用架构,以及结合负载均衡分流,也是关键选型依据之一。

宁盾,作为企业级数字身份基础设施提供商,解决国产化和业务上云带来传统身份基础架构替代和升级问题。在国产化替代方面,宁盾国产化身份域管高度兼容微软AD、IBM Tivoli、ApacheDS等schema,且在与央国企、金融等头部企业客户合作落地国产身份目录过程中,打磨出一套详细完备的替换方案,以稳步推进企业的国产化改造。若您有国产化替代或新建LDAP目录服务的需求,欢迎交流。

2866

2866

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?