Windows Server Network Policy Service(NPS)作为微软三套件之一(身份验证器、NPS、Active Directory),被广泛应用于配置企业网络的RADIUS认证。不过,由于AD域账户密码安全策略引发的802.1X持续认证导致域账户被锁,影响其他业务正常运行的问题时常困扰着客户。

802.1X重认证致域账户被锁

域账号频繁被锁定,其原因在于802.1X重认证的特点:用户在线状态下,每间隔一定时间,网络设备会使用用户上次认证的账密到RADIUS服务器进行重新认证。常见间隔时间为30分钟,不同网络设备品牌会有差异。当域账号密码过期或被修改后,802.1X自动重认证时就会出现账号锁定问题而影响办公。

经过宁盾售前分析,客户目前遇到的问题主要有以下2个主要场景:

No.1

公司AD设置了密码过期策略,当用户密码过期或错误后,802.1X重认证时仍会使用该密码进行认证,且错误后会自动进行多次认证尝试。如果AD中配置了密码锁定策略,就会导致该账号被锁定。

No.2

多终端场景,其中一台设备修改过密码,其他设备未更新密码,其他设备持续重认证导致账号被锁定。

e.g. 张三有2台计算机在使用,计算机1通过1X认证连网后,密码后续被修改。计算机2使用新密码连接1X,AC(无线控制器)上缓存的用户账号和密码正确。此时,验证重认证时计算机1会被自动踢下线,且无弹窗提示,在宁盾统一身份认证平台上显示该账户已被锁定。计算机2也会因账号锁定而被踢下线。

如何避免因802.1X重认证导致域账户被锁定?

宁盾解决方案

1、密码过期/修改后,在系统桌面上弹窗修改密码

安装及配置完宁盾有线无线网络认证系统后,当用户仅使用一台设备时,可通过连网弹窗自助修改/重置密码,避免账号被锁。具体介绍请戳:AD域密码过期,802.1x认证失败,账号被锁怎么办?

2、多设备同时在线,重认证时只锁设备,不锁账号

在一些运维场景中,运维人员人均5台设备同时在线。若用户有多台设备,当域账户密码过期时,用户可能只在3台设备上更新了账号密码,另外2台设备忘记更新。此时如果用的是NPS或其他RADIUS认证服务,该用户的账号还是会被锁定。但宁盾网络认证系统提供了重认证只会锁定其他设备不再进行认证,而不会锁定账号的功能,并且提供锁定通知提醒,让用户更清楚地知道问题所在,自助解锁设备。

方案优势

1、优先锁定AM账号,不锁定客户AD账号

根据客户AD账号锁定策略,保证宁盾AM系统账号锁定策略先于AD策略触发锁定,AM账号锁定后,认证时则不会再到AD进行认证,保护账号锁定不影响客户其他正常业务。

e.g.:客户锁定策略为1分钟认证失败超过10次锁定账号,可以在AM上配置锁定策略为1分钟认证超过6次锁定账号。建议两侧的锁定策略均不要过小,导致账号太容易被锁。

优势:客户账号被锁定后,AM上可以配置如1分钟后自动解锁,客户只需要等待片刻即可重新认证入网。

2、支持账号锁定通知,提醒用户账号被锁定

账号锁定后,可以通过短信或邮箱通知客户:您的账号已锁定,请等待X分钟后重试。

优势:避免客户因为账号锁定,导致网络认证不通过却不清楚原因。

3、提供员工自服务平台,自助解锁账号

宁盾提供员工自服务网页平台,支持移动端兼容,员工可方便快捷的自助解决账号锁定问题,减轻管理员负担。

同时支持短信、邮箱、企业微信消息,来发送验证码,进行账号解决。

优势:减轻管理员运维负担,即使偶发的大规模锁账号事件,也轻松应对。

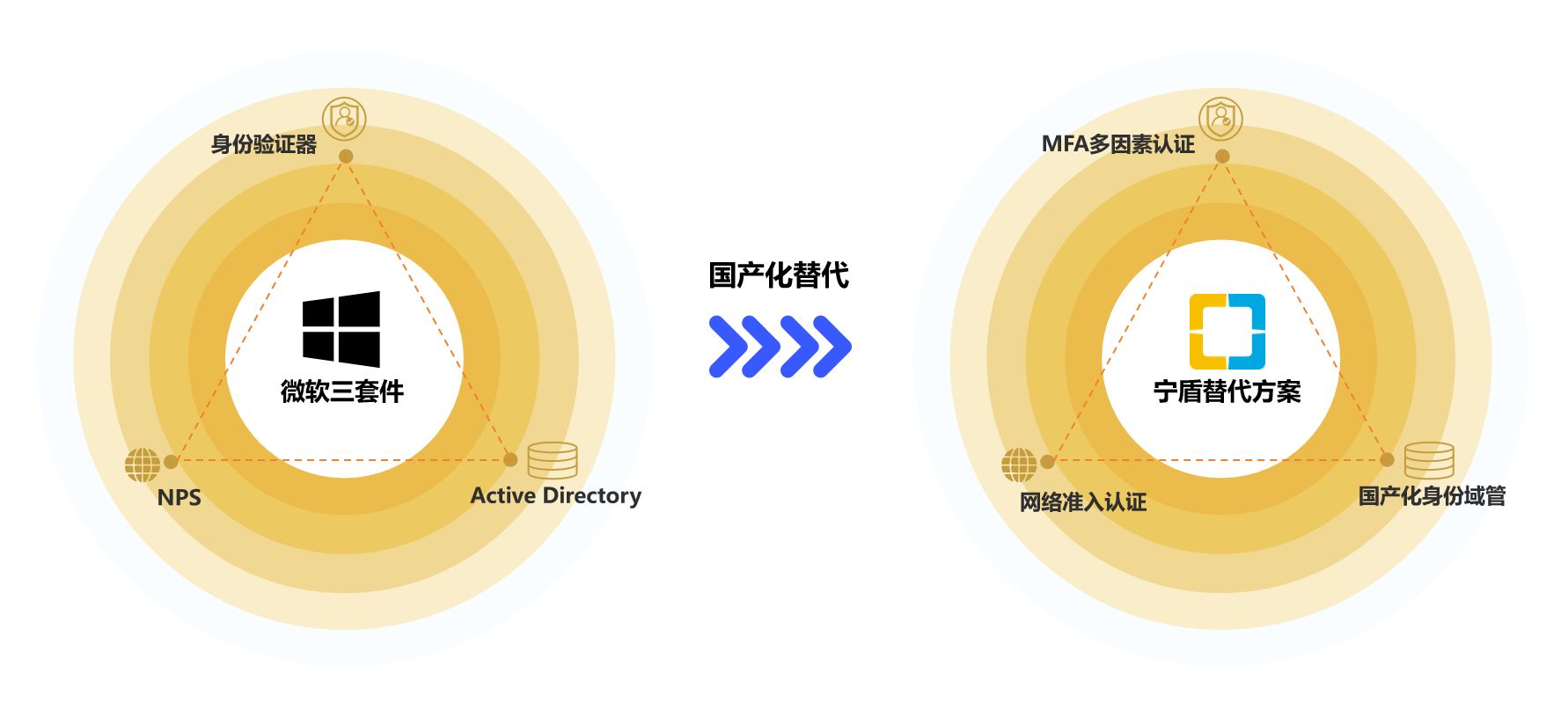

微软三套件国产化迁移替换

在本文中,宁盾展示了网络准入认证系统替换NPS解决802.1X重认证导致域账户频繁锁定的功能。目前,针对微软三套件的国产化方案,宁盾已有成熟的替代方案,如上图所示。若您有替代需求,欢迎访问宁盾官网了解。

1660

1660

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?