ACL(Access Control List,访问控制列表)是由一条或多条规则组成的集合,这些规则用于描述报文匹配条件的判断语句,通常基于报文的源地址、目的地址、端口号等特征进行过滤数据包。

ACL本质上是一种报文过滤器,设备根据这些规则对报文进行匹配,并根据业务模块的处理策略决定允许或阻止报文通过。随着网络的发展,网络安全和服务质量(QoS)问题日益突出,企业重要服务器资源被随意访问、机密信息泄露、网络带宽被挤占等问题层出不穷。为了解决这些问题,ACL作为一种有效的网络访问控制手段应运而生。ACL能够阻塞攻击报文、为不同报文流提供差分服务、控制Telnet登录和FTP下载等,从而提高网络的安全性和可靠性。

基本ACL是访问控制列表的一种,用于基于IP报文的源IP地址进行匹配和过滤数据包。它的编号范围是2000到2999。基本ACL的主要作用是对网络流量进行简单的过滤,通常应用于对特定源IP地址的访问控制。例如,在路由器上部署基本ACL后,可以限制某个网段的用户访问特定的网络资源,从而提升网络的安全性。

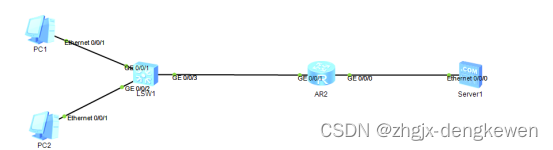

eNSP实验拓扑:

实验要求:两个PC,一个S5700,一个AR3260和一个Server

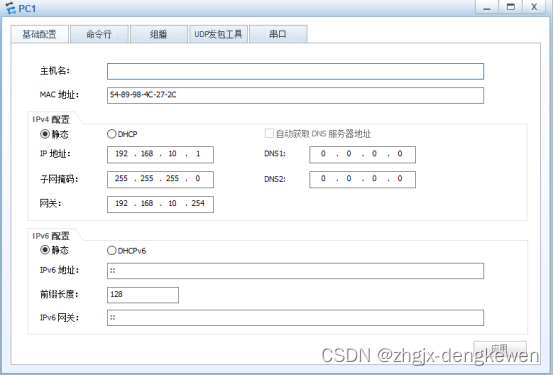

配置PC1:

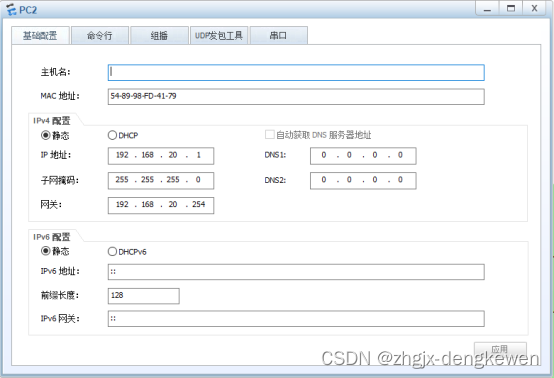

配置PC2:

在交换机LSW1上创建VLAN,并把G0/0/3设置成Trunk:

<Huawei>system-view

[Huawei]sysname LSW1

[LSW1]vlan batch 10 20

[LSW1]interface g0/0/1

[LSW1-GigabitEthernet0/0/1]port link-type access

[LSW1-GigabitEthernet0/0/1]port default vlan 10

[LSW1-GigabitEthernet0/0/1]quit

[LSW1]interface g0/0/2

[LSW1-GigabitEthernet0/0/2]port link-type access

[LSW1-GigabitEthernet0/0/2]port default vlan 20

[LSW1-GigabitEthernet0/0/2]quit

[LSW1]interface g0/0/3

[LSW1-GigabitEthernet0/0/3]port link-type trunk

[LSW1-GigabitEthernet0/0/3]port trunk allow-pass vlan 10 20

[LSW1-GigabitEthernet0/0/3]quit

在路由器R1上配置IP,并配置单臂路由让PC1和PC2可以互相访问:

<Huawei>system-view

[Huawei]sysname R1

[R1]interface g0/0/1

[R1-GigabitEthernet0/0/1]undo shutdown

[R1-GigabitEthernet0/0/1]quit

[R1]interface g0/0/1.10

[R1-GigabitEthernet0/0/1.10]dot1q termination vid 10

[R1-GigabitEthernet0/0/1.10]ip address 192.168.10.254 24

[R1-GigabitEthernet0/0/1.10]arp broadcast enable

[R1-GigabitEthernet0/0/1.10]quit

[R1]interface g0/0/1.20

[R1-GigabitEthernet0/0/1.20]dot1q termination vid 20

[R1-GigabitEthernet0/0/1.20]ip address 192.168.20.254 24

[R1-GigabitEthernet0/0/1.20]arp broadcast enable

[R1-GigabitEthernet0/0/1.20]quit

[R1]interface g0/0/0

[R1-GigabitEthernet0/0/0]ip address 10.1.1.254 24

[R1-GigabitEthernet0/0/0]undo shutdown

[R1-GigabitEthernet0/0/0]quit

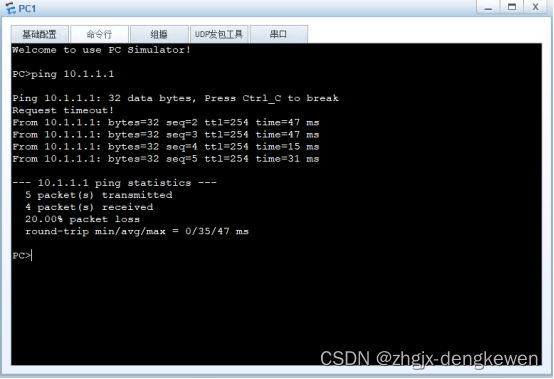

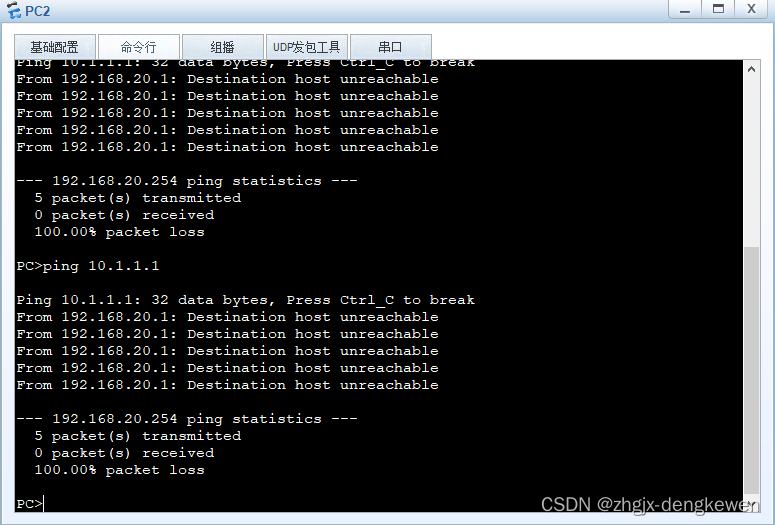

现在还没有配置ACL,对它们使用ping方法测试连通性:

连通性都没问题接下来配置ACL,让PC2无法访问Server1:

在R1上配置ACL:

[R1]acl 2000 //创建ACL,编号为2000

[R1-acl-basic-2000]rule 10 deny source 192.168.20.0 0.0.0.255 //拒绝192.168.20.0网段

[R1-acl-basic-2000]quit

[R1]interface g0/0/1

[R1-GigabitEthernet0/0/1]traffic-filter inbound acl 2000 //在G0/0/1接口方向配置流量过滤,当遇到ACL2000流量时,执行相同的过滤

[R1-GigabitEthernet0/0/1]quit

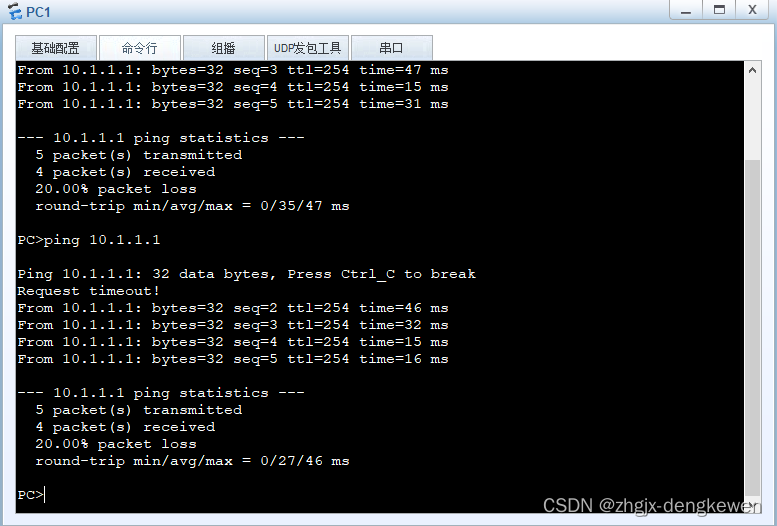

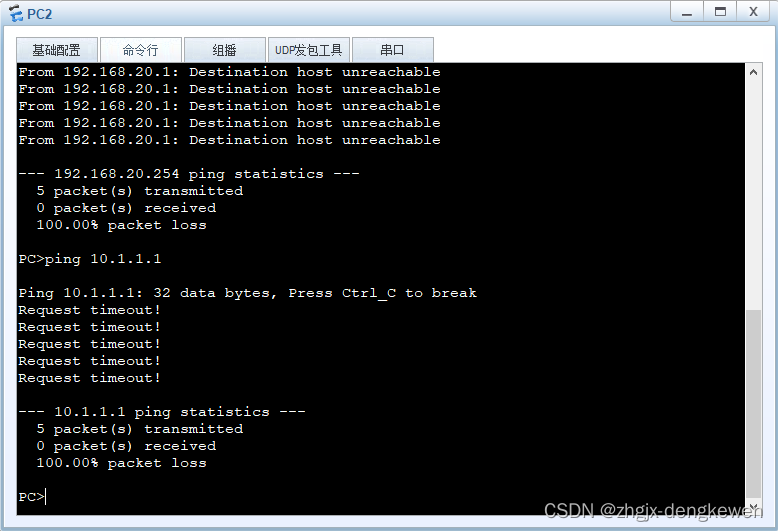

接下来测试PC1、PC2是否访问Server1:

PC1可以访问Server,而PC2不能访问Server,说明ACL配置成功了,因为在之前配置ACl里我们拒绝PC2的IP地址的通过,所以Server1无法接收到来自PC2的流量包。

因此通过ACL规则的设定,我们可以对不同类型流量进行区分和控制,提高网络带宽的利用效率。

573

573

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?