先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

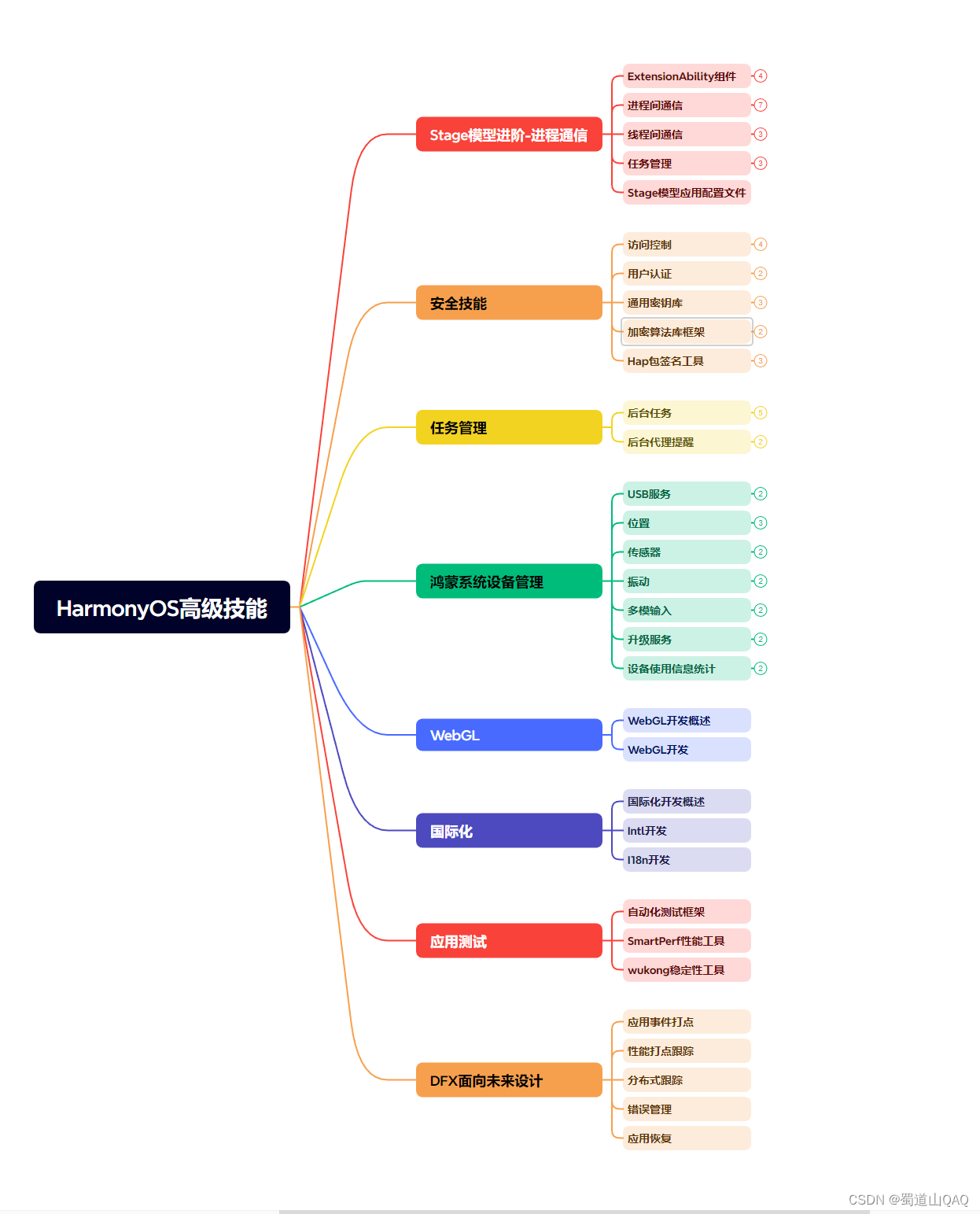

因此收集整理了一份《2024年最新HarmonyOS鸿蒙全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上鸿蒙开发知识点,真正体系化!

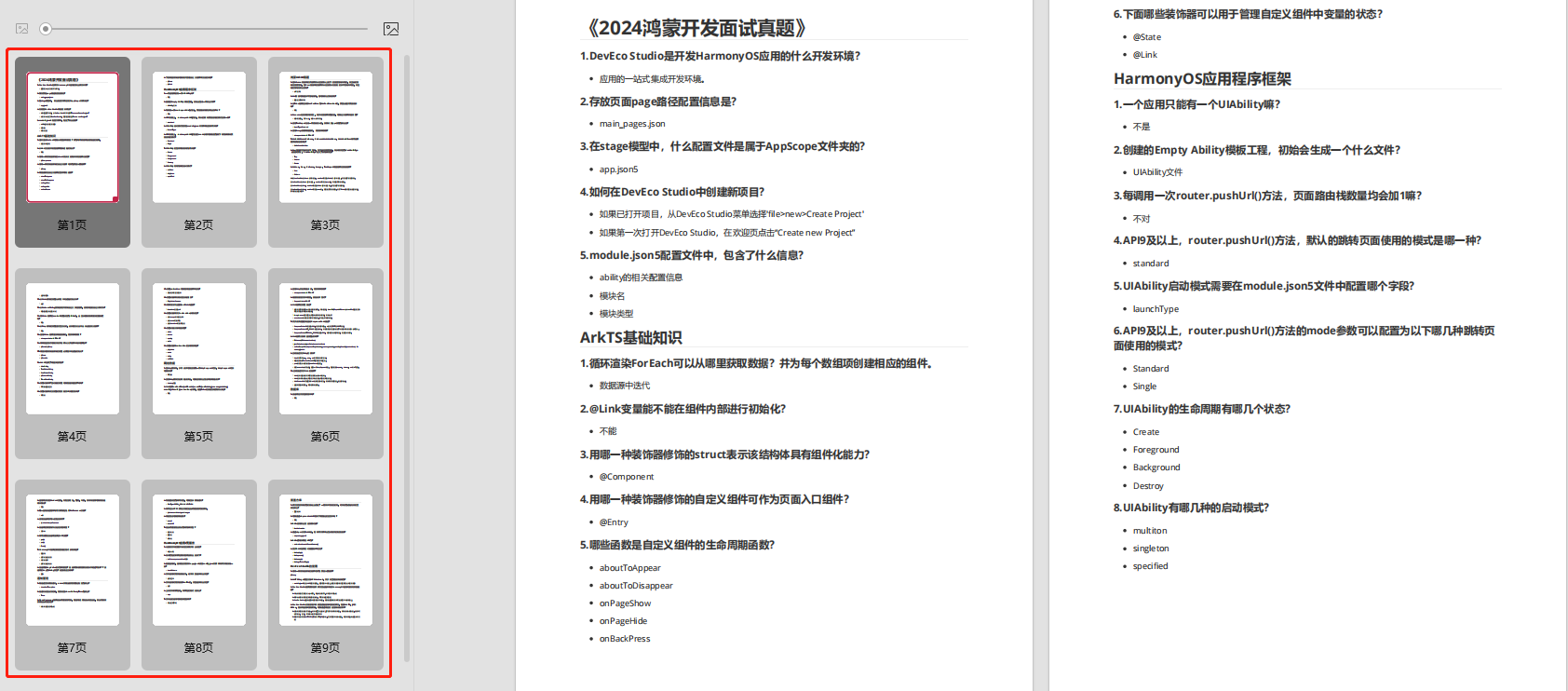

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注鸿蒙)

正文

3.5.3 TPscan 29

3.5.4 TongdaOA-exp 30

3.5.5 laravel-CVE-2021-3129-EXP 30

3.6 webshell管理类工具 31

3.6.1 冰蝎3 31

3.6.2 中国蚁剑 35

3.6.3 哥斯拉 37

3.6.4 Gomoon 40

3.7 数据库管理工具 41

3.7.1 Navicat 41

3.7.2 Redis Desktop Manager 44

3.7.3 Multiple Database Utilization

Tools 45

3.7.4 SQLTools 49

3.8 字典类工具fuzzDicts 49

3.9 网络代理类工具Proxif?ier 50

3.10 内网渗透综合类工具 54

3.10.1 Cobalt Strike 54

3.10.2 Metasploit 65

3.10.3 Railgun 72

3.10.4 Mimikatz 76

第4章 Vulnstack1:利用域账号

实现权限扩散 81

4.1 环境简介与环境搭建 82

4.2 探索发现阶段 84

4.2.1 使用Nmap对靶场入口IP

进行端口扫描及服务探测 84

4.2.2 识别80端口的Web应用

框架及版本 84

4.3 入侵和感染阶段 86

4.3.1 对Web服务进行目录扫描 87

4.3.2 利用phpMyAdmin日志文件

获取Web服务器权限 89

4.4 攻击和利用阶段:Web服务器

进程注入与提权 97

4.5 探索感知阶段 100

4.5.1 收集内网域服务器信息 100

4.5.2 抓取哈希及转储明文密码 101

4.6 传播阶段 101

4.6.1 使用PsExec建立IPC通道,

上线域控服务器 102

4.6.2 使用PsExec建立IPC通道,

上线域成员服务器 104

4.7 持久化和恢复阶段 104

4.7.1 通过Cobalt Strike持久化控制

服务器 105

4.7.2 恢复阶段的攻击 106

4.8 实践知识点总结 106

第5章 Vulnstack2:攻防中的

杀软对抗 108

5.1 环境简介与环境搭建 108

5.2 探索发现阶段 112

5.3 入侵和感染阶段 115

5.3.1 对WebLogic服务进行批量

漏洞扫描 115

5.3.2 利用反序列化漏洞攻击

WebLogic 116

5.4 攻击和利用阶段 119

5.4.1 利用cmd webshell写入

冰蝎马 119

5.4.2 通过冰蝎3将WebLogic

服务器上线到Metasploit 123

5.4.3 绕过360安全卫士,将

WebLogic服务器上线到

Cobalt Strike 125

5.4.4 绕过360安全卫士,对

WebLogic服务器进行提权 128

5.4.5 将WebLogic服务器的

Metasploit会话传递到

Cobalt Strike 132

5.4.6 抓取WebLogic服务器上的

操作系统凭证 133

5.4.7 通过3389端口RDP登录

WebLogic服务器 135

5.5 探索感知阶段 135

5.6 传播阶段 136

5.6.1 利用Zerologon漏洞攻击

域控服务器 136

5.6.2 使用PsExec将域控服务器

上线到Cobalt Strike 138

5.6.3 使用PsExec将域内主机上线

到Cobalt Strike 140

5.7 持久化和恢复阶段 142

5.7.1 通过Cobalt Strike持久化

控制服务器 142

5.7.2 恢复阶段的攻击 143

5.8 实践知识点总结 143

第6章 Vulnstack3:利用PTH

攻击获取域控权限 144

6.1 环境简介与环境搭建 145

6.2 探索发现阶段 147

6.2.1 使用Nmap对靶场入口IP

进行端口扫描及服务探测 147

6.2.2 识别80端口的Web应用

框架及版本 148

6.3 入侵和感染阶段 149

6.3.1 SSH应用服务攻击 149

6.3.2 MySQL应用服务攻击 149

6.3.3 Joomla应用攻击 154

6.4 攻击和利用阶段 163

6.4.1 查找Linux服务器敏感

文件 163

6.4.2 Linux服务器提权 164

6.4.3 Linux服务器上线MSF 167

6.5 探索感知阶段 169

6.5.1 利用MSF配置内网路由 169

6.5.2 探测内网网段存活主机 170

6.6 传播阶段 172

6.6.1 利用SMB爆破攻击内网

Windows服务器 172

6.6.2 利用Zerologon攻击域控

服务器 174

6.6.3 利用PTH攻击域控服务器 177

6.6.4 利用PTH攻击域内主机 177

6.7 持久化和恢复阶段 179

6.7.1 通过定时任务持久化控制

Linux服务器 179

6.7.2 恢复阶段的攻击 179

6.8 实践知识点总结 180

第7章 Vulnstack4:Docker

逃逸突破边界 181

7.1 环境简介与环境搭建 182

7.2 探索发现阶段 185

7.2.1 使用Nmap对靶场入口IP

进行端口扫描及服务探测 186

7.2.2 识别2001端口的Web

应用框架及版本 187

7.2.3 识别2002端口的Web

应用框架及版本 187

7.2.4 识别2003端口的Web

应用框架及版本 189

7.3 入侵和感染阶段 190

7.3.1 使用Struts 2漏洞检测工具

对Web应用进行漏洞测试 190

7.3.2 使用Tomcat框架漏洞对Web

应用进行漏洞测试 194

7.3.3 使用phpMyAdmin应用漏洞

对Web应用进行漏洞测试 197

7.4 攻击和利用阶段 202

7.4.1 Struts 2 应用服务器环境

识别 202

7.4.2 Struts 2应用Docker服务器

逃逸 203

7.4.3 Tomcat应用服务器环境

识别 205

7.4.4 Tomcat应用Docker服务器

逃逸 205

7.4.5 phpMyAdmin应用服务器

环境识别 212

7.4.6 phpMyAdmin应用服务器

权限提升 213

7.4.7 利用MSF配置内网代理 215

7.5 探索感知阶段 219

7.6 传播阶段 221

7.6.1 利用MSF对Windows

服务器445端口的SMB

服务进行漏洞检测 221

7.6.2 利用smart_hashdump获取

内网Windows服务器密码

哈希 222

7.6.3 利用PTH攻击域内服务器 224

7.7 持久化和恢复阶段 225

7.7.1 通过定时任务持久化控制

服务器 225

7.7.2 恢复阶段的攻击 227

7.8 实践知识点总结 228

第8章 Vulnstack5:使用PsExec对

不出网的域控服务器进行横

向渗透及上线 229

8.1 环境简介与环境搭建 229

8.2 探索发现阶段:利用GUI扫描

工具进行端口扫描 232

8.3 入侵和感染阶段 233

8.3.1 对ThinkPHP V5.0框架服务

进行批量漏洞扫描 233

8.3.2 利用ThinkPHP V5.0 RCE

漏洞攻击Web服务器 233

8.3.3 对MySQL数据库服务进行

弱口令爆破攻击 235

8.4 攻击和利用阶段 236

8.4.1 利用cmd webshell传输

Cobalt Strike上线木马 236

8.4.2 抓取Web服务器上的操作

系统凭证 241

8.5 探索感知和传播阶段 24

详细内容介绍

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注鸿蒙)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

Cobalt Strike上线木马 236

8.4.2 抓取Web服务器上的操作

系统凭证 241

8.5 探索感知和传播阶段 24

详细内容介绍

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注鸿蒙)

[外链图片转存中…(img-ljtAZv4N-1713175636439)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?