目录

0.宇宙安全声明

本次调试的软件是VirtualHere的老版本(而且我也没成功),新版貌似已经修复了bug。而且VirtualHere官网一直只公布最新版,没有留存任何的历史版本,大部分的教程帖子贴(包括恩山论坛上的)的也是官网的链接。所以,除非你之前自己的电脑有下载过之前的版本还侥幸留着(有也没啥用,往后看就知道了),否则就别想其他的了,直接支持正版就完事了。

网站教程的开头声明

同时,

本文只做交流学习记录之用!

只做交流学习记录之用!

只做交流学习记录之用!

重要的事情说三遍,自己添油加醋去搞其他的后果自负!

官网在这:

1.软件介绍

介绍就不多说了,总而言之就是个USB设备共享器,能把USB设备通过无线方式虚拟地连接到电脑上,相当于直接把USB设备插到电脑上,但是省了根超长距离的USB线。具体内容可以看这篇:

2.前言

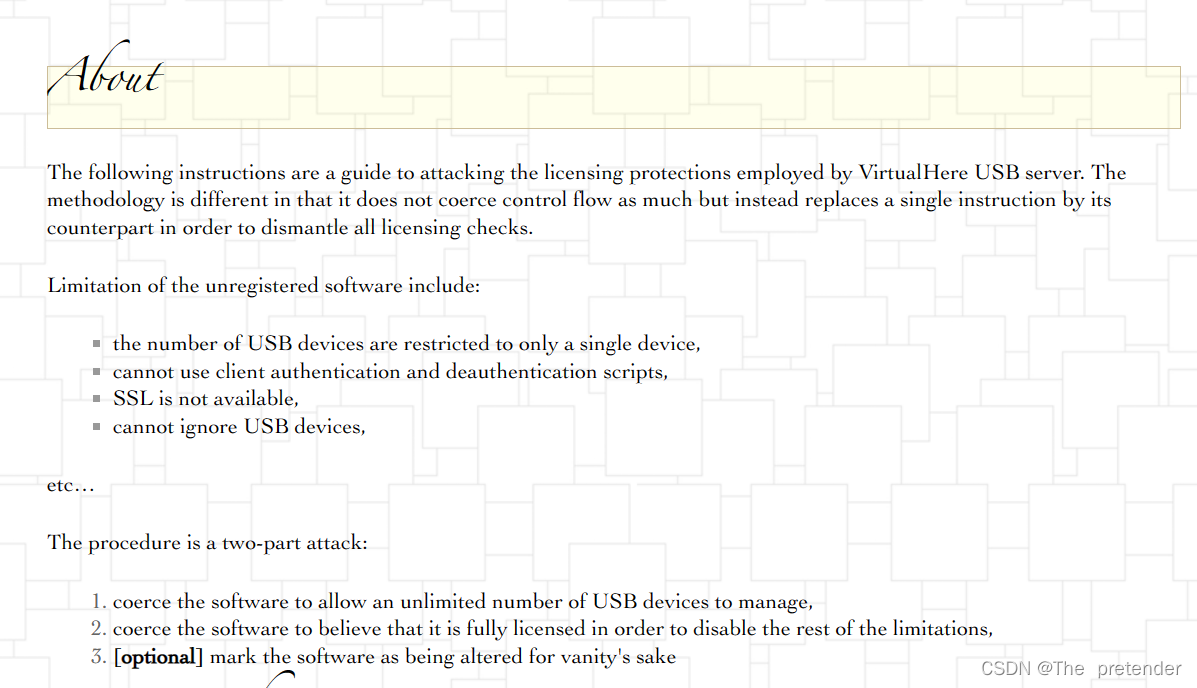

很久之前,在搞路由器的时候接触到了这个软件,免费版的VirtualHere支持一个设备连接共享,已经很香了,但是我家除了一个打印机还有一个硬盘需要共享........所以我在百度上继续搜索,发现了外网的一篇帖子:

cracks:virtualhere_usb:3.5.4 [Wizardry and Steamworks]

有现成的?开搞。

3.调试过程

3.1 参考思路

刚开始我没细看里面的调试过程,直接划到最下面,想着直接把文件下载下来白嫖用行了,结果:

啥也没有????

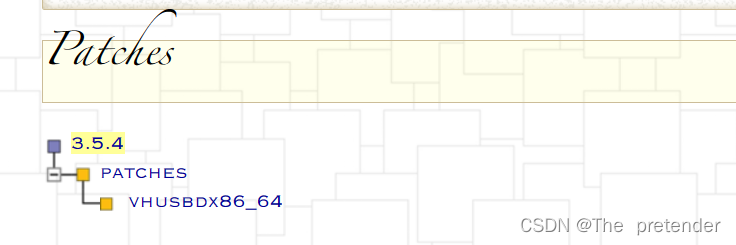

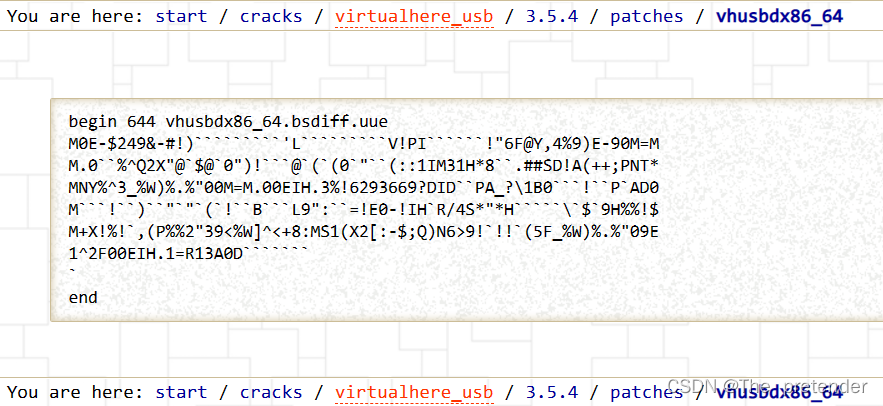

后面过几天把这个网站看了个遍,搞懂了,是点击那个“VHUSBDX86_64”就会跳转到这个界面:

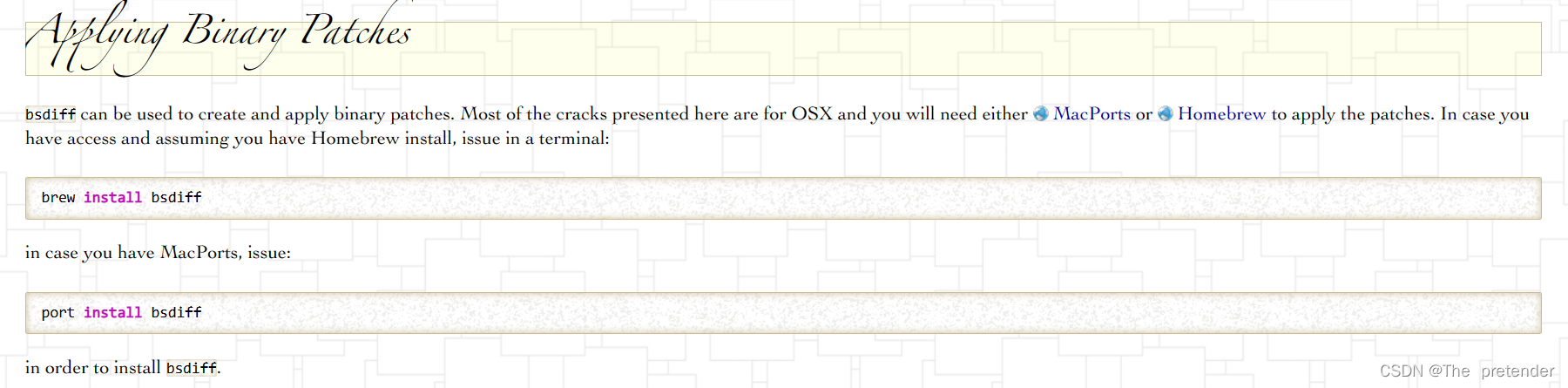

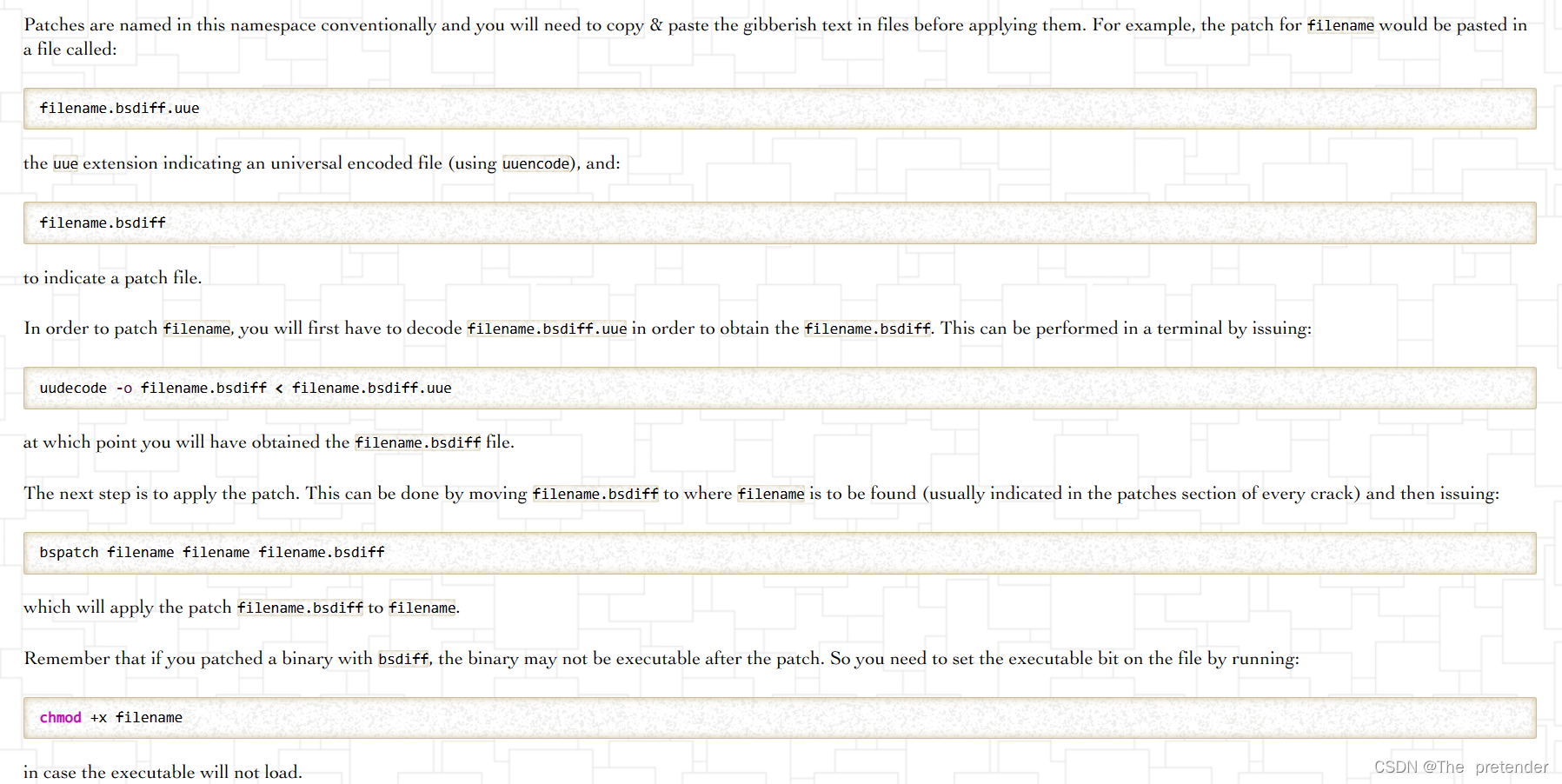

这是个增量更新补丁的代码 ,具体操作可以跳转到这个网站的首页上看:

总的来说,很丝滑,缺点就是只对它指定的版本有用(这就是我为什么说你有之前下载好的也没用.........)。

抱着死马当活马医的心态,我把补丁打到了新版且不同支持平台的里面试试,果然没成功。

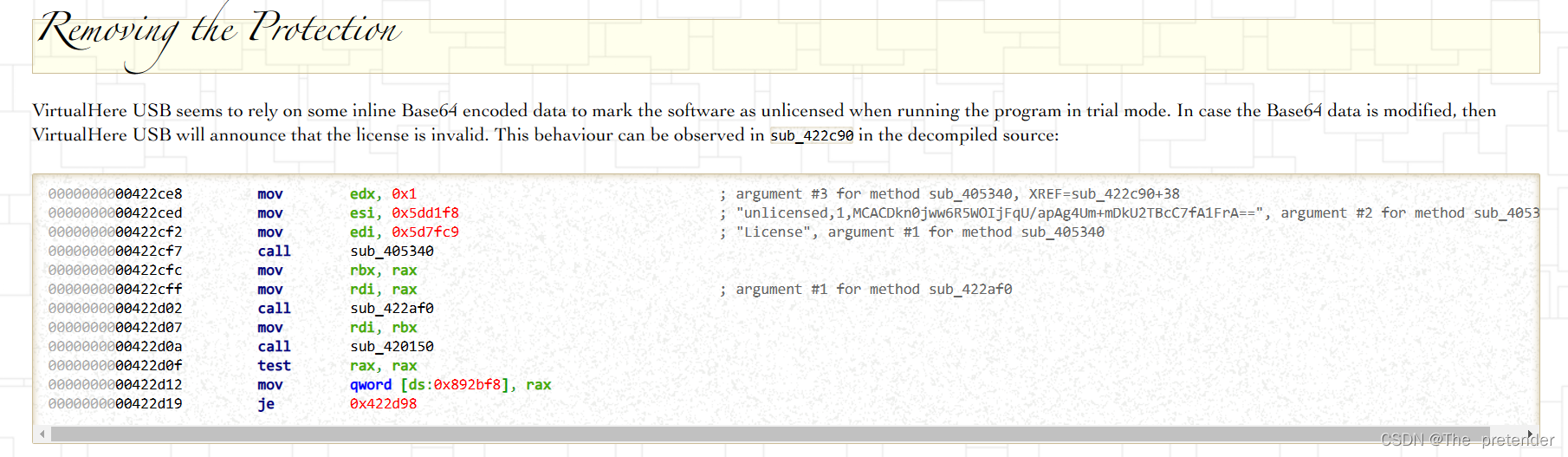

所以我又把目光转回了刚才的调试过程 :

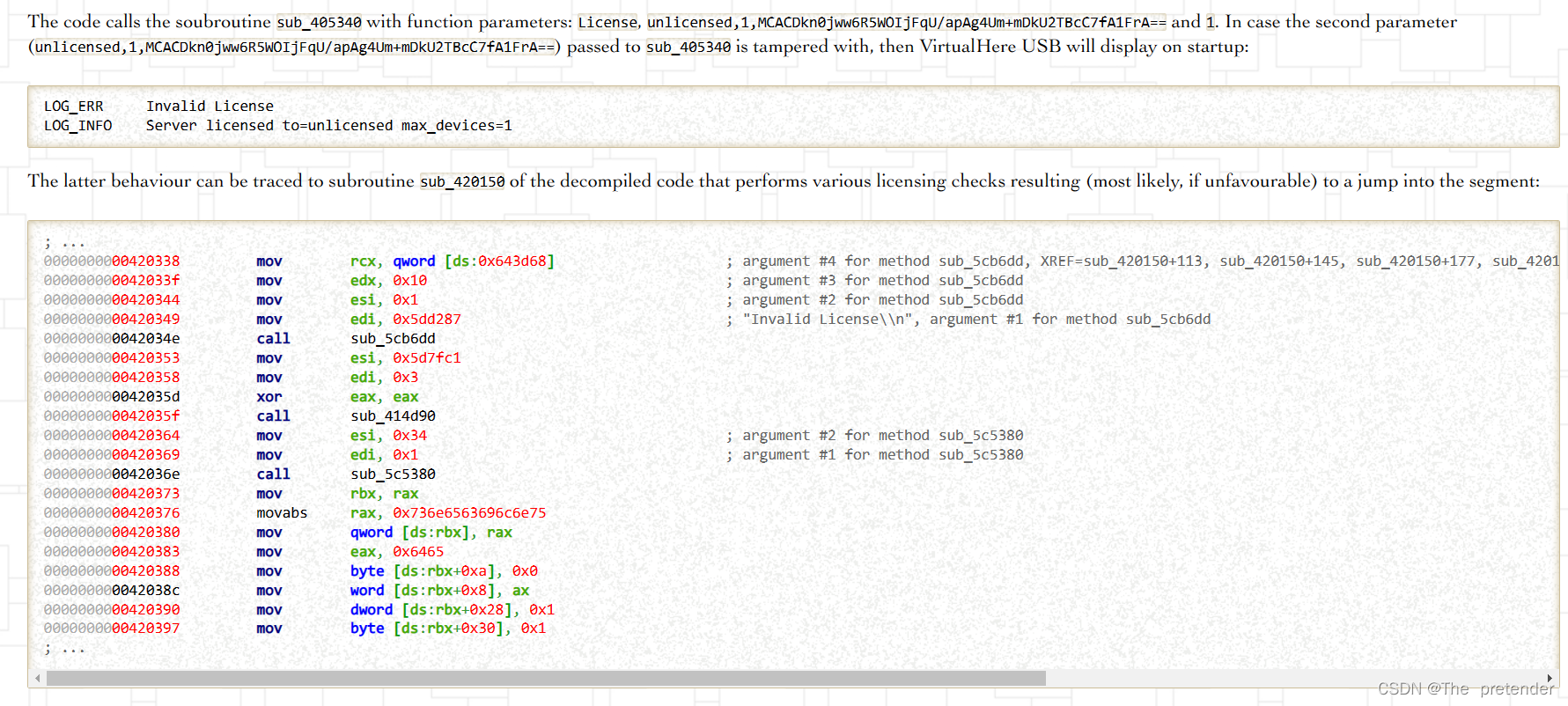

后面的就不贴图片了,总结就是通过对其进行逆向分析,找到了入口,然后通过对关键字的文本搜索锁定了一个代码块,但验证失败时它就会跳进去,执行相应的禁止命令。而这个网站的思路就是是先对该代码块进行修改,后输入错误的信息,让其跳入该代码块,进而对其验证进行拦截,使程序不能正常执行禁止命令,以此达到绕过验证的目的。

明白了大概思路,我就想着试试(当然最后没成功),就开始了对其逆向分析的过程。

3.2 调试软件准备

经过很多天的度娘搜索,我大概搞懂了逆向的过程和所需的工具,分析过程只简单地说一下(有很多东西得学,所以再劝一次想不劳而获的人直接出门右拐,支持正版)我把部分资料放在这,仅做参考:

ios逆向工具Hopper Disassembler的基本使用功能整理(持续更新)

3.3 查壳脱壳分析

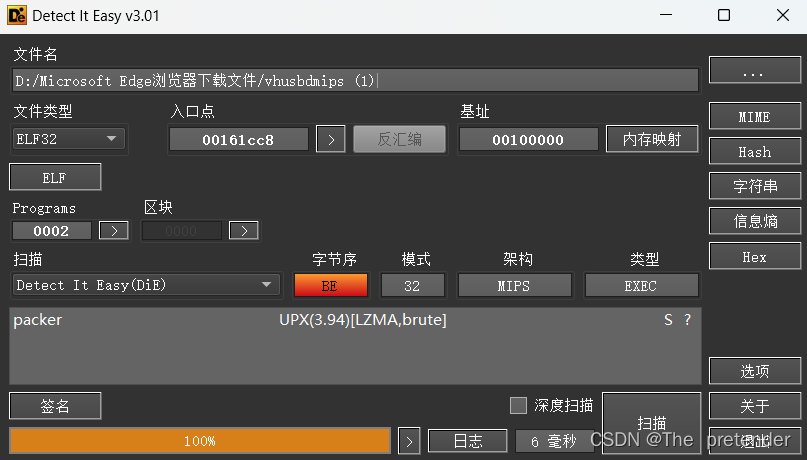

老规矩,先用DetectItEasy查一下用的什么壳,这是结果:

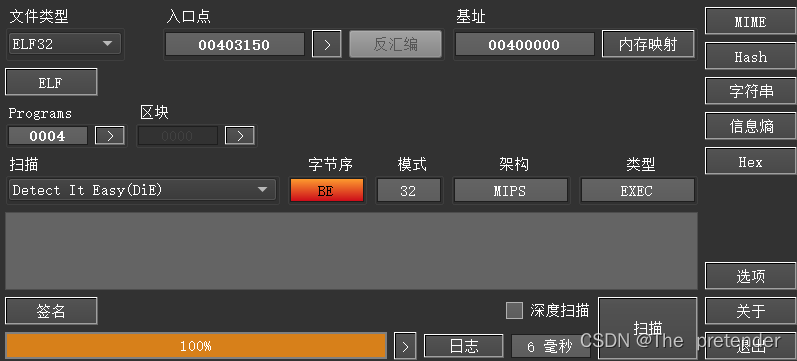

OK,upx的壳,接下来就是脱壳,因为我是小白,要是它对upx的加密头(我也不知道叫啥)那动了手脚,我就直接无解了。但总得试试,于是我用upx3.94尝试脱了一下,竟然顺利地脱出了:

好了,显示没壳了。接下来,我们将脱好壳的软件丢入IDA,开始分析。

3.4 逆向分析

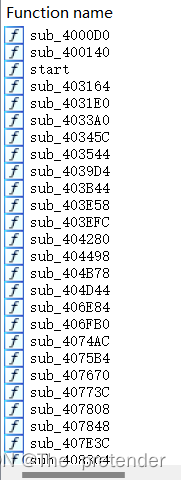

拖入之后,可以看到所有的函数都显示出来了(没脱壳的话就不会显示,因为加密压缩了):

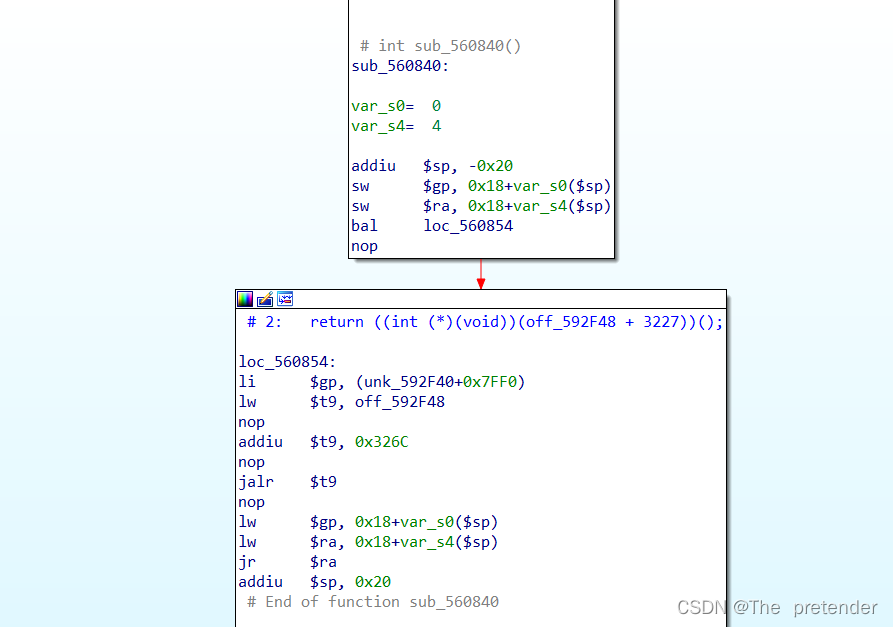

根据网站教程,直接开启字符串搜索,跳转到该代码块(图片贴的不是那个代码块)。

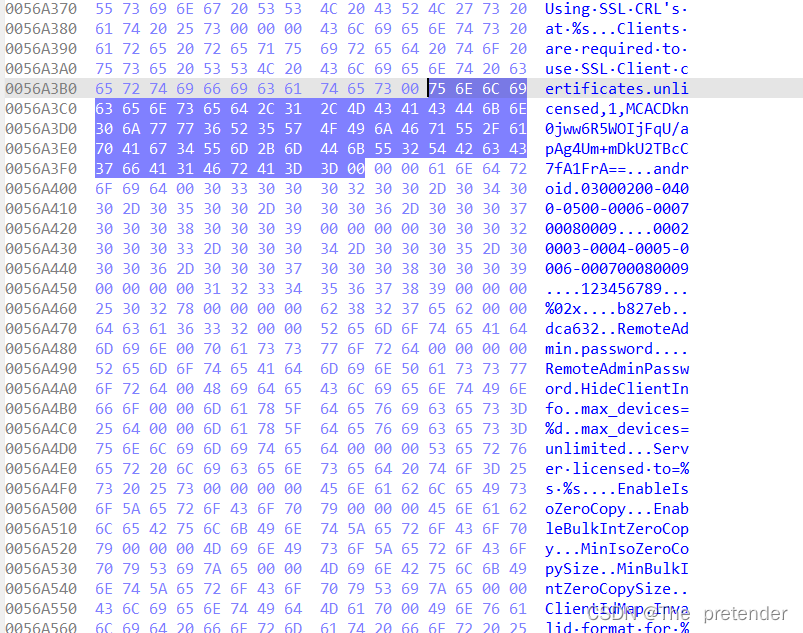

查看其十六进制码:

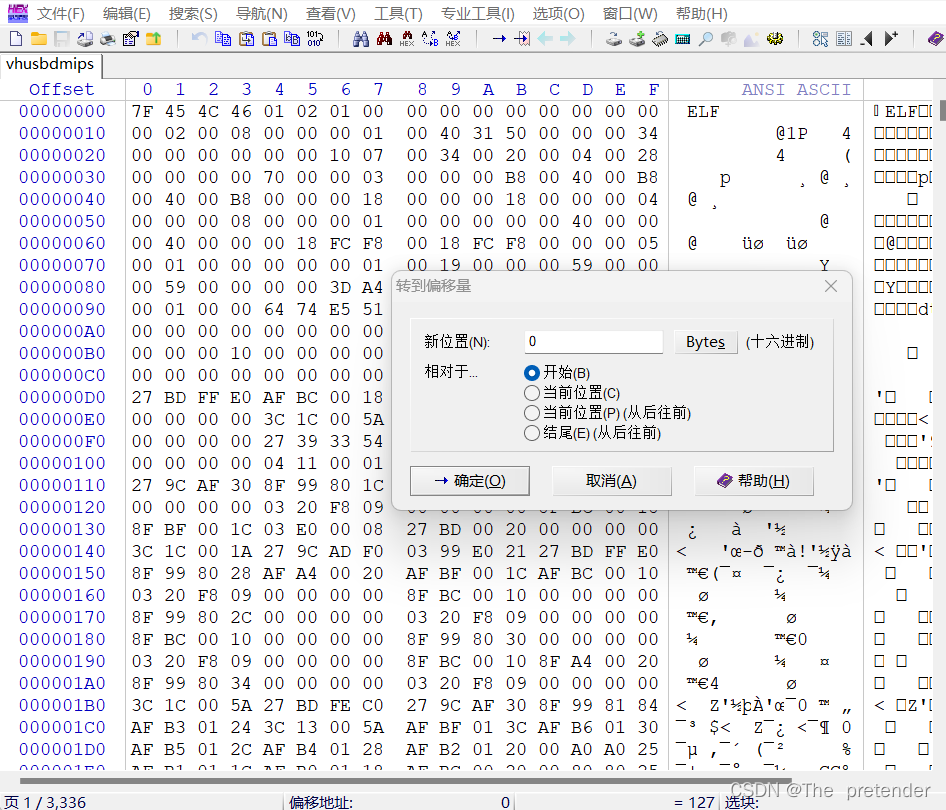

然后按照网站的教程,使用WinHex到指定位置修改其命令,如果不知道命令的十六进制码,可以先使用IDA的keypatch插件添加命令,然后查看其十六进制码,再用WinHex修改保存即可(下图只是展示,没进行任何操作)。

修改好后,可以使用IDA的远程调试功能测试修改好的软件,具体参考这篇:

4.效果

图片太早之前找不到了.........,总之是表面上解除了数量限制,然而它还留了一手(我就说咋这么轻易就脱出壳了,原来在这等着.......),添加了授权的时间验证,就算你能解除数量的使用,使用10天之后照样提示你验证过期,照样用不了。

但这次逆向分析对我也算是一次经验积累吧,所以才特意发上来记录记录。

最后,再说一次,过程很麻烦而且没成功。

人生苦短,支持正版。

1041

1041

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?